أمازون QuickSight هي خدمة ذكاء أعمال (BI) قابلة للتطوير ، وبدون خادم ، وقابلة للتضمين ، ومدعومة بالتعلم الآلي تم إنشاؤها للسحابة. يتيح لك QuickSight إنشاء ونشر لوحات معلومات تفاعلية تتضمن رؤى مدعومة بالتعلم الآلي. يمكن الوصول إلى لوحات معلومات QuickSight من أي جهاز ، ودمجها بسلاسة في التطبيقات والبوابات والمواقع الإلكترونية.

يوفر QuickSight عدة مصادر للبيانات ، بما في ذلك على سبيل المثال لا الحصر أمازون أثينا, الأمازون الأحمر, خدمة تخزين أمازون البسيطة (Amazon S3) و Snowflake. يقدم هذا المنشور حلولًا لتمكينك من إعداد Snowflake كمصدر بيانات لـ QuickSight بغض النظر عن متطلبات تكوين الشبكة الخاصة بك.

نحن نغطي التكوينات التالية لـ Snowflake كمصدر بيانات لـ QuickSight:

- اتصال QuickSight بـ Snowflake عبر AWS PrivateLink

- اتصال QuickSight بـ Snowflake عبر AWS PrivateLink ونظرة السحابة الخاصة الافتراضية (VPC) (نفس المنطقة)

- اتصال QuickSight بـ Snowflake عبر AWS PrivateLink و VPC Peering (عبر المناطق)

- اتصال QuickSight بـ Snowflake (شبكة عامة)

المتطلبات الأساسية المسبقة

لإكمال هذا الحل ، تحتاج إلى ما يلي:

- حساب AWS

- • واجهة سطر الأوامر AWS (AWS CLI) مثبت على محطة العمل الخاصة بك (للحصول على الإرشادات ، راجع (تثبيت الإصدار 2 من AWS CLI وتحديثه وإلغاء تثبيته)

- حساب QuickSight إصدار Enterprise

- حساب ندفة الثلج

- قاعدة بيانات وجدول Snowflake

- مستودع ندفة الثلج

- كاف إدارة الهوية والوصول AWS (IAM) لإنشاء نقاط نهاية VPC ومجموعات الأمان وجداول التوجيه و الأمازون الطريق 53 المناطق المستضافة ومجموعات سجلات الموارد

اتصال QuickSight بـ Snowflake عبر AWS PrivateLink

أولاً ، نوضح لك كيفية الاتصال بـ Snowflake باستخدام QuickSight عبر AWS PrivateLink. يوضح الرسم البياني التالي بنية الحل.

قم بإعداد تكامل Snowflake AWS PrivateLink

للبدء ، نسير عبر تمكين AWS PrivateLink لحساب Snowflake الخاص بك. يتضمن ذلك تحديد موقع الموارد في حساب AWS الخاص بك ، والوصول إلى Snowflake UI ، وإنشاء حالة دعم باستخدام Snowflake.

- حدد VPC الذي تريد استخدامه لإعداد تكامل AWS PrivateLink. للقيام بذلك ، قم باسترداد قائمة VPCs من سطر الأوامر ، ثم استرجع ملف

VpcIdعنصر من كائن JSON الناتج لـ VPC المطلوب. انظر الكود التالي:

- استرجع معرف حساب AWS الخاص بك. يفترض هذا المنشور أن الحساب الذي تستهدفه هو حسابك الافتراضي في تكوين AWS CLI الخاص بك.

- إذا كنت تقوم بإعداد حسابات متعددة ، فكرر هذه الخطوات لجميع الحسابات و VPCs (يفترض هذا المنشور أنك تقوم بإعداد حساب واحد و VPC وستستخدم هذا كسياق للمضي قدمًا).

- اتصل بنا دعم ندفة الثلج مع معرف حساب AWS ومعرف VPC وعنوان URL المقابل للحساب الذي تستخدمه للوصول إلى Snowflake (على سبيل المثال ،

<account id>.snowflakecomputing.com).

تمكين AWS PrivateLink لحسابك على Snowflake يمكن أن يستغرق ما يصل إلى يومي عمل.

- بعد تمكين AWS PrivateLink ، قم باسترداد تكوين AWS PrivateLink لمنطقتك عن طريق تشغيل الأمر التالي في ورقة عمل Snowflake ، ثم استرداد قيم

privatelink-account-urlوprivatelink_ocsp-urlمن كائن JSON الناتج. فيما يلي أمثلة على كل قيمة:

- قم بتخزين هذه القيم في محرر نصوص لاستخدامها لاحقًا.

بعد ذلك ، نقوم بتكوين نقطة نهاية VPC على ملف سحابة أمازون الافتراضية الخاصة تقوم وحدة التحكم (Amazon VPC) بإنشاء جميع مجموعات الأمان المطلوبة.

- في وحدة تحكم Amazon VPC ، اختر النهاية في قائمة التنقل.

- اختار إنشاء نقطة نهاية.

- أختار ابحث عن خدمة AWS بالاسم.

- في حالة اسم الخدمة، أدخل قيمة

privatelink-vpce-idالتي استرجعناها في وقت سابق. - اختار التحقق من البريد.

يظهر تنبيه أخضر مع "تم العثور على اسم الخدمة" ويتم توسيع خيارات VPC والشبكة الفرعية تلقائيًا.

اعتمادًا على المنطقة المستهدفة ، قد تعرض الشاشة الناتجة اسم منطقة آخر.

- اختر نفس معرف VPC الذي أرسلته إلى Snowflake.

- حدد الشبكات الفرعية حيث تريد إنشاء نقاط النهاية.

توصي AWS باستخدام أكثر من شبكة فرعية واحدة للتوافر العالي.

- في حالة مجموعة الأمن، اختر قم بإنشاء مجموعة أمان جديدة.

هذا يفتح مجموعات الأمان صفحة على وحدة تحكم Amazon VPC في علامة تبويب جديدة.

- اختار إنشاء مجموعة الأمان.

- امنح مجموعة الأمان الجديدة اسمًا (على سبيل المثال ،

quicksight-doc-snowflake-privatelink-connection) والوصف. - اختر معرّف VPC الذي استخدمته في الخطوات السابقة.

بعد ذلك ، أضف قاعدتين تسمحان بالمرور من داخل VPC إلى نقطة نهاية VPC هذه.

- استرجع كتلة CIDR لـ VPC المستهدف:

- اختار إضافة قاعدة في ال قواعد الداخل

- اختار HTTPS بالنسبة للنوع ، اترك المصدر كـ Custom، وأدخل القيمة المستردة من السابقة

describe-vpcsالاتصال (على سبيل المثال ، 10.0.0.0/16). - اختار إضافة قاعدة في ال قواعد الداخل

- اختار HTTP بالنسبة للنوع ، اترك المصدر كـ Custom، وأدخل القيمة المستردة من السابقة

describe-vpcs - اختار إنشاء مجموعة الأمان.

- استرجع معرف مجموعة الأمان من مجموعة الأمان المنشأة حديثًا.

- في صفحة تكوين نقطة نهاية VPC ، قم بإزالة مجموعة الأمان الافتراضية.

- ابحث عن معرف مجموعة الأمان الجديد وحدده.

- اختار إنشاء نقطة نهاية.

تتم إعادة توجيهك إلى صفحة بها رابط لتهيئة نقطة نهاية VPC الخاصة بك ، والتي تم تحديدها بواسطة معرّف VPC. الصفحة التالية بها ارتباط لعرض التكوين بالكامل.

- استرجع أعلى سجل في قائمة أسماء DNS.

يمكن تمييز هذا عن أسماء DNS الأخرى لأنه يتضمن فقط اسم المنطقة (مثل us-west-2) ، ولا يوجد تدوين بحرف منطقة توافر الخدمات (مثل us-west-2a).

- قم بتخزين هذا السجل في محرر نصوص لاستخدامه لاحقًا.

تكوين DNS لنقاط نهاية ندفة الثلج في VPC الخاص بك

لتكوين نقاط نهاية Snowflake ، أكمل الخطوات التالية:

- في لوحة التحكم الطريق 53 ، اختر المناطق المستضافة في جزء التنقل.

- اختار إنشاء منطقة مستضافة.

- في حالة اسم النطاق، أدخل القيمة التي قمت بتخزينها

privatelink-account-urlمن الخطوات السابقة.

في هذا الحقل ، نزيل معرّف حساب Snowflake من اسم DNS ونستخدم فقط القيمة التي تبدأ بمعرّف المنطقة (على سبيل المثال ، <region>.privatelink.snowflakecomputing.com). نقوم بإنشاء سجل مورد يتم تعيينه لاحقًا للمجال الفرعي.

- في حالة النوع، حدد المنطقة المستضافة الخاصة.

قد لا يكون رمز منطقتك us-west-2؛ قم بالإشارة إلى اسم DNS الذي تم إرجاعه إليك بواسطة Snowflake.

- في مجلة VPCs لربطها بالمنطقة المستضافة ، اختر المنطقة التي يوجد بها VPC الخاص بك ومعرف VPC المستخدم في الخطوات السابقة.

- اختار إنشاء منطقة مستضافة.

التالي. نقوم بإنشاء سجلين: واحد ل privatelink-account-url واحدة لل privatelink_ocsp-url.

- على المناطق المضيفة الصفحة ، اختر إنشاء مجموعة قياسية.

- في حالة اسم التسجيل، أدخل معرف حساب Snowflake الخاص بك (الأحرف الثمانية الأولى بتنسيق

privatelink-account-url). - في حالة نوع السجل، اختر CNAME.

- في حالة القيم، أدخل اسم DNS لنقطة نهاية VPC الإقليمية التي استرجعناها في القسم السابق.

- اختار إنشاء السجلات.

- كرر هذه الخطوات لسجل OCSP الذي سجلناه كـ

privatelink-ocsp-urlفي وقت سابق ، بدءًا منocspمن خلال معرف Snowflake المكون من ثمانية أحرف لاسم السجل (على سبيل المثال ،ocsp.xxxxxxxx).

قم بتكوين نقطة نهاية واردة لمحلل الطريق 53 لـ VPC الخاص بك

لا تستخدم QuickSight محلل AWS القياسي (محلل VPC's .2). لحل DNS الخاص من QuickSight ، تحتاج إلى إعداد نقاط نهاية محلل الطريق 53.

أولاً ، نقوم بإنشاء مجموعة أمان لنقطة النهاية الواردة لمحلل الطريق 53.

- على مجموعات الأمان صفحة من وحدة تحكم Amazon VPC ، اختر إنشاء مجموعة الأمان.

- أدخل اسمًا لمجموعة الأمان الخاصة بك (على سبيل المثال ،

quicksight-doc-route53-resolver-sg) ووصف. - اختر معرف VPC المستخدم في الخطوات السابقة.

- قم بإنشاء قواعد تسمح لـ DNS (المنفذ 53) عبر UDP و TCP من داخل كتلة VPC CIDR.

- اختار إنشاء مجموعة الأمان.

- لاحظ معرف مجموعة الأمان ، لأننا نضيف الآن قاعدة للسماح بحركة المرور إلى مجموعة أمان نقطة نهاية VPC.

نقوم الآن بإنشاء نقطة نهاية واردة لمحلل الطريق 53 لـ VPC الخاص بنا.

- في لوحة التحكم الطريق 53 ، اختر نقطة نهاية واردة في جزء التنقل.

- اختار إنشاء نقطة نهاية واردة.

- في حالة اسم نقطة النهاية، أدخل اسمًا (على سبيل المثال ،

quicksight-inbound-resolver). - في حالة VPC في المنطقة، اختر معرّف VPC المستخدم في الخطوات السابقة.

- في حالة مجموعة الأمان لنقطة النهاية، اختر معرّف مجموعة الأمان الذي حفظته مسبقًا.

- في مجلة عنوان IP ، اختر منطقتي توافر وشبكات فرعية ، واترك استخدم عنوان IP الذي يتم تحديده تلقائيًا المحدد.

- اختار تقدم.

- اختر نقطة النهاية الواردة بعد إنشائها ولاحظ عنواني IP للمحللين.

قم بتوصيل VPC بـ QuickSight

لتوصيل VPC بـ QuickSight ، أكمل الخطوات التالية:

- على مجموعات الأمان صفحة من وحدة تحكم Amazon VPC ، اختر إنشاء مجموعة الأمان.

- أدخل اسمًا (على سبيل المثال ،

quicksight-snowflake-privatelink-sg) ووصف. - اختر معرف VPC المستخدم في الخطوات السابقة.

تختلف مجموعات الأمان الخاصة بـ QuickSight عن مجموعات الأمان الأخرى من حيث أنها عديمة الحالة وليست ذات حالة. هذا يعني أنه يجب عليك السماح صراحةً بإرجاع حركة المرور من مجموعة الأمان المستهدفة. يجب أن تسمح قاعدة الوارد في مجموعة الأمان بحركة المرور على جميع المنافذ. يحتاج إلى القيام بذلك لأن رقم منفذ الوجهة لأي حزم عودة واردة يتم تعيينه على رقم منفذ مخصص عشوائيًا. لمزيد من المعلومات، راجع قواعد الداخل.

- اختار إنشاء مجموعة الأمان.

- قم بتدوين معرف مجموعة الأمان ، لأننا نضيف الآن قاعدة للسماح بحركة المرور إلى مجموعة أمان نقطة نهاية VPC.

- على مجموعات الأمان الصفحة ، ابحث عن معرف مجموعة الأمان المستخدم لنقطة نهاية VPC.

- اختار تحرير القواعد الواردة.

- أضف قواعد لحركة مرور HTTPS و HTTP ، باستخدام معرف مجموعة الأمان لمجموعة الأمان التي قمت بإنشائها كمصدر.

- اختار حفظ القواعد.

بعد ذلك ، ننتقل إلى وحدة تحكم QuickSight لتهيئة اتصال VPC.

- انتقل إلى وحدة تحكم QuickSight.

- اختر اسم المستخدم واختر إدارة QuickSight.

- في جزء التنقل ، اختر إدارة اتصالات VPC.

- اختار أضف اتصال VPC.

- في حالة اسم اتصال VPC، أدخل اسمًا (على سبيل المثال ،

snowflake-privatelink). - في حالة معرف VPC، اختر VPC المستخدم في الخطوات السابقة.

- في حالة معرف الشبكة الفرعية، اختر إحدى الشبكات الفرعية التي تحتوي على نقطة نهاية VPC ، كما هو محدد عندما قمت بإنشاء نقطة النهاية مسبقًا.

- في حالة معرف مجموعة الأمان، أدخل معرف مجموعة الأمان التي قمت بإنشائها.

- في حالة نقاط نهاية محلل DNS، أدخل عنواني IP لنقطة نهاية المحلل الداخلي التي أنشأتها سابقًا.

- اختار إنشاء.

قم بإعداد مصدر بيانات Snowflake من خلال VPC

لإعداد مصدر بيانات Snowflake ، أكمل الخطوات التالية.

- في وحدة تحكم QuickSight ، اختر قواعد البيانات في صفحة الاستكشاف.

- اختار مجموعة بيانات جديدة.

- اختر خيار ندفة الثلج.

- في حالة اسم مصدر البيانات، أدخل اسمًا (على سبيل المثال ،

snowflake). - في حالة نوع الاتصال¸ اختر اتصال VPC الذي قمت بإنشائه مسبقًا (

snowflake-privatelink). - في حالة خادم قاعدة البيانات، أدخل

privatelink-account-url. - في حالة اسم قاعدة البيانات، أدخل اسم قاعدة البيانات الخاصة بك.

- في حالة المخزن ، أدخل اسم مستودع Snowflake قيد التشغيل.

- في حالة اسم المستخدم، أدخل اسم مستخدم Snowflake الخاص بك.

- في حالة كلمة المرور، أدخل كلمة مرور Snowflake الخاصة بك.

- اختار التحقق من صحة.

- بعد التحقق الناجح ، اختر إنشاء مصدر بيانات.

قم بإنشاء أول لوحة تحكم QuickSight

في هذا القسم ، نغطي إنشاء مجموعة بيانات في QuickSight ، ثم استخدام هذه البيانات في التصور. نحن نستخدم مجموعة بيانات وهمية تحتوي على معلومات حول موظفين خياليين.

- في حالة مخطط، اختر المخطط الخاص بك.

- في حالة طاولات الطعام، حدد الجداول الخاصة بك.

- اختار أختار.

في مجلة قم بإنهاء إنشاء مجموعة البيانات ، يمكنك تحديد ما إذا كان QuickSight يستورد مجموعة البيانات الخاصة بك إلى SPICE لتحسين أداء الاستعلام أو يقوم بالاستعلام المباشر عن بياناتك في كل مرة يتم فيها تحميل لوحة معلومات. لمزيد من المعلومات حول سبايس ، انظر استيراد البيانات إلى سبايس.

- لهذا المنصب ، نختار استيراد إلى SPICE لتحليلات أسرع.

- اختار تصور.

الآن بعد أن أصبح لدينا تكوين المخطط والجدول و SPICE لمجموعة البيانات ، يمكننا إنشاء تصورنا الأول.

- اختر حقلاً من قائمة الحقول المتاحة. لهذا المنشور ، نختار المدينة.

- اختر تصورًا في ملف أنواع بصرية

هذا فقط يخدش سطح إمكانيات التصور لـ QuickSight. لمزيد من المعلومات، راجع العمل مع Amazon QuickSight Visuals.

بعد ذلك ، نغطي تكوين الشبكة الذي يسمح لـ QuickSight بالاتصال بـ VPC واحد مع AWS PrivateLink في VPC آخر ، ونستخدم التناظر VPC للسماح لـ QuickSight باستخدام اتصال AWS PrivateLink.

اتصال QuickSight بـ Snowflake عبر AWS PrivateLink و VPC المطلق داخل نفس المنطقة

في هذا القسم ، نوضح لك كيفية الاتصال بـ Snowflake باستخدام QuickSight باستخدام اثنين من VPCs و AWS PrivateLink. يوضح الرسم البياني التالي بنية الحل.

قم بإعداد التناظر VPC

أولاً ، نقوم بإنشاء اتصال نظير VPC من VPC الطالب.

- على اتصالات التناظر صفحة من وحدة تحكم Amazon VPC ، اختر إنشاء اتصال النظراء.

- في حالة حدد VPC محلي للنظير معه، اختر VPC حيث قمت بتكوين اتصال Snowflake AWS PrivateLink الخاص بك.

- في مجلة حدد VPC آخر للنظير معه ، اترك الخيارات الافتراضية لـ حسابي و بلد المنشأ (الملف الشخصي و هذه المنطقة، على التوالي).

- في حالة VPC (القبول)، اختر VPC حيث يتصل QuickSight الخاص بك.

- اختار إنشاء اتصال النظراء.

بعد ذلك ، نقبل اتصال VPC من VPC الذي يقبله.

- على اتصالات التناظر الصفحة ، حدد الاتصال الذي قمت بإنشائه.

- على الإجراءات القائمة، اختر استمر.

- راجع المعلومات حول الطلب. إذا كان كل شيء يبدو صحيحًا ، فاختر نعم اقبل.

بعد ذلك ، نقوم بتكوين DNS للحل بين اثنين من VPCs.

- على اتصالات التناظر الصفحة ، اختر اتصال النظير الجديد الخاص بك.

- على DNS علامة التبويب ، تحقق مما إذا كان الخياران يظهران كـ معاق.

إذا تم تمكينها ، فيمكنك التخطي إلى خطوات إنشاء جداول التوجيه.

- على الإجراءات القائمة، اختر تحرير إعدادات DNS.

يتطلب هذا تمكين اسم مضيف DNS والقرار الخاص بـ VPC.

- حدد خانتي الاختيار للسماح لـ DNS بالحل من كل من VPCs للمقبول والطلب.

- اختار حفظ.

بعد ذلك ، قم بإنشاء إدخال جدول التوجيه للسماح للطرق بالانتشار بين اثنين من VPCs.

- على جداول الطريق الصفحة ، اختر جداول التوجيه في VPC التي تطلبها.

- على طريق علامة التبويب، اختر تحرير المسارات.

- أضف مسارًا لكتلة CIDR التي يستخدمها VPC المدقق (لهذا المنشور ، 172.31.0.0/16).

- اختار حفظ الطرق.

- كرر مع جداول التوجيه في Accepter الخاص بك VPC.

قم بتكوين DNS في accepter VPC

في هذا القسم ، نربط Accepter VPC بنفس المنطقة المستضافة الخاصة مثل VPC الطالب (<region>.privatelink.snowflakecomputing.com).

- في لوحة التحكم الطريق 53 ، اختر المناطق المضيفة في جزء التنقل.

- حدد المنطقة المستضافة

<region>.privatelink.snowflakecomputing.comواختر تعديل. - في مجلة VPCs لربطها بالمنطقة المستضافة القسم، اختر أضف VPC.

- اختر المنطقة ومعرف VPC المرتبط بـ accepter VPC.

- اختار حفظ التغييرات.

قم بتكوين نقاط النهاية الواردة لمحلل التوجيه 53 في VPC

لتكوين نقاط النهاية الواردة لمحلل الطريق 53 ، أكمل الخطوات التالية:

- على مجموعات الأمان صفحة من وحدة تحكم Amazon VPC ، اختر إنشاء مجموعة الأمان.

- أدخل اسمًا (على سبيل المثال ،

quicksight-doc-route53-resolver-sg) ووصف. - اختر معرف VPC المستخدم في الخطوات السابقة.

- أنشئ قواعد تسمح لـ DNS (المنفذ 53) عبر UDP و TCP من داخل كتلة VPC CIDR (لهذا المنشور ، 172.31.0.0/16).

- اختار إنشاء مجموعة الأمان.

- قم بتدوين معرف مجموعة الأمان ، لأننا نضيف الآن قاعدة للسماح بحركة المرور إلى مجموعة أمان نقطة نهاية VPC.

بعد ذلك ، قمنا بإعداد نقطة نهاية الطريق 53 الواردة لهذا VPC.

- في لوحة التحكم الطريق 53 ، اختر نقطة نهاية واردة في جزء التنقل.

- اختار إنشاء نقطة نهاية واردة.

- أدخل اسمًا لنقطة النهاية (على سبيل المثال ،

quicksight-inbound-resolver). - في حالة VPC في المنطقة، اختر معرف VPC لـ accepter VPC.

- في حالة مجموعة الأمن، اختر معرّف مجموعة الأمان الذي حفظته مسبقًا.

- في مجلة عنوان IP ، حدد منطقتين من مناطق توافر الخدمات والشبكات الفرعية ، واترك استخدم عنوان IP الذي يتم تحديده تلقائيًا

- اختار تقدم.

- اختر نقطة النهاية الواردة بعد إنشائها.

- بعد توفير نقطة النهاية الواردة ، لاحظ عنواني IP للمحللين.

قم بتوصيل Accepter VPC بـ QuickSight

للبدء ، نحتاج إلى إنشاء مجموعة أمان لـ QuickSight للسماح بحركة المرور إلى نقاط النهاية الواردة لمحلل الطريق 53 ، ونقطة نهاية VPC لـ AWS PrivateLink ، وحركة المرور داخل الشبكة المحلية.

- على مجموعات الأمان صفحة من وحدة تحكم Amazon VPC ، اختر إنشاء مجموعة الأمان.

- أدخل اسمًا (على سبيل المثال ،

quicksight-snowflake-privatelink-vpc-peering-sg) ووصف. - اختر معرف VPC لـ accepter VPC.

- أنشئ قواعد الدخول التالية:

-

- قاعدة واحدة للشبكة المحلية لجميع منافذ TCP (على سبيل المثال ، 172.31.0.0/16).

- قاعدة واحدة تسمح بحركة مرور DNS من مجموعة الأمان لنقطة النهاية الواردة لمحلل الطريق 53 لجميع منافذ TCP.

- قاعدة واحدة تسمح بحركة مرور DNS من مجموعة الأمان لنقطة النهاية الواردة لمحلل الطريق 53 لجميع منافذ UDP.

- قاعدة واحدة تسمح بحركة المرور إلى مجموعة الأمان لنقطة نهاية VPC (الموجودة في VPC المرئي).

كما تمت مناقشته سابقًا ، تختلف مجموعات الأمان الخاصة بـ QuickSight عن مجموعات الأمان الأخرى. يجب أن تسمح صراحةً بإرجاع حركة المرور من مجموعة الأمان المستهدفة ، ويجب أن تسمح القاعدة الواردة في مجموعة الأمان بحركة المرور على جميع المنافذ. لمزيد من المعلومات، راجع قواعد الداخل.

بعد ذلك ، نقوم بتعديل مجموعة الأمان لنقطة النهاية الواردة لمحلل الطريق 53 للسماح بحركة المرور من مجموعة الأمان التي أنشأناها.

- على مجموعات الأمان الصفحة ، ابحث عن معرف مجموعة الأمان المستخدم لنقطة النهاية الواردة لمحلل التوجيه 53.

- اختار تحرير القواعد الواردة.

- أضف قواعد لكل من DNS عبر UDP و DNS عبر TCP ، باستخدام معرف مجموعة الأمان لمجموعة الأمان التي أنشأناها لـ QuickSight كمصدر.

- اختار حفظ القواعد.

بعد ذلك ، قم بتعديل مجموعة الأمان التي تم إنشاؤها لنقطة نهاية VPC لاتصال AWS PrivateLink.

- على مجموعات الأمان الصفحة ، ابحث عن معرف مجموعة الأمان المستخدم لنقطة نهاية VPC لاتصال AWS PrivateLink.

- اختار تحرير القواعد الواردة.

- أضف قواعد لكل من HTTPS و HTTP ، باستخدام معرف مجموعة الأمان لمجموعة الأمان التي تم إنشاؤها لـ QuickSight كمصدر.

- اختار حفظ القواعد.

بعد ذلك ، قمنا بإعداد اتصال VPC في QuickSight.

- في وحدة تحكم QuickSight ، اختر اسم المستخدم واختر إدارة QuickSight.

- في جزء التنقل ، اختر إدارة اتصالات VPC.

- اختار أضف اتصال VPC.

- في حالة اسم اتصال VPC¸ أدخل اسمًا (على سبيل المثال ،

snowflake-privatelink-vpc-peering). - في حالة الشبكة الفرعية، اختر معرف الشبكة الفرعية الذي يحتوي على جدول توجيه مع اتصال نظير إلى VPC للطالب حيث يوجد اتصال AWS PrivateLink.

- في حالة معرف مجموعة الأمان، أدخل معرف مجموعة الأمان التي تم إنشاؤها مسبقًا.

- في حالة نقاط نهاية محلل DNS، أدخل عنواني IP لنقطة نهاية المحلل الداخلي التي قمت بإنشائها.

- اختار إنشاء.

قم بإعداد مصدر بيانات Snowflake في QuickSight من خلال VPC

لإعداد مصدر بيانات Snowflake في QuickSight ، أكمل الخطوات التالية:

- في وحدة تحكم QuickSight ، اختر قواعد البيانات في جزء التنقل.

- اختار مجموعة بيانات جديدة.

- اختر خيار ندفة الثلج.

- أدخل اسم مصدر البيانات (على سبيل المثال ،

snowflake-dataset). - اختر اتصال VPC الذي قمت بإنشائه (

snowflake-privatelink). - في حالة خادم قاعدة البيانات، دخول

privatelink-account-url. - في حالة اسم قاعدة البيانات، أدخل اسم قاعدة البيانات الخاصة بك.

- في حالة المخزن ، أدخل اسم مستودع Snowflake قيد التشغيل.

- في حالة اسم المستخدم، أدخل اسم مستخدم Snowflake الخاص بك.

- في حالة كلمة المرور، أدخل كلمة مرور Snowflake الخاصة بك.

- اختار التحقق من صحة.

- بعد التحقق الناجح ، اختر إنشاء مصدر بيانات.

لمعرفة خطوات إنشاء لوحة معلومات ، راجع القسم السابق ، قم بإنشاء أول لوحة تحكم QuickSight.

في القسم التالي ، نغطي تكوينًا مشابهًا للشبكة ، مع الاختلاف هو أننا نستخدم التناظر عبر المنطقة VPC.

اتصال QuickSight بـ Snowflake عبر AWS PrivateLink و VPC عبر المناطق

في هذا القسم ، نوضح لك كيفية الاتصال بـ Snowflake باستخدام QuickSight عبر AWS PrivateLink مع اثنين من VPCs عبر المناطق.

نشير إلى المناطق بشكل عام في جميع أنحاء هذا المنشور ، للإشارة إلى المنطقة التي بها اتصال Snowflake AWS PrivateLink بالمنطقة A والمنطقة التي تم فيها إعداد QuickSight على أنها المنطقة ب.

يوضح الرسم البياني التالي بنية الحلول لدينا.

قم بإعداد VPC التناظر بين منطقتين

أولاً ، نقوم بإنشاء اتصال نظير VPC من VPC الطالب.

- انتقل إلى اتصالات التناظر صفحة على وحدة تحكم Amazon VPC في المنطقة ب (المنطقة التي تخطط لاستخدام QuickSight فيها لنشر لوحات المعلومات).

- اختار إنشاء اتصال النظراء.

- في مجلة حدد VPC محلي للنظير معه القسم ل VPC (مقدم الطلب)، اختر VPC الذي قمت بتوصيل QuickSight به أو تنوي توصيله.

- في حالة حدد VPC آخر للنظير معه، حدد الملف الشخصي و منطقة أخرى.

- اختر المنطقة التي يوجد بها اتصال Snowflake AWS PrivateLink الخاص بك.

- في حالة معرف VPC (Accepter)، أدخل معرف VPC لـ VPC حيث يوجد Snowflake AWS PrivateLink الخاص بك.

- اختار إنشاء اتصال النظراء.

- انسخ معرف اتصال نظير VPC حتى نتمكن من تحديد موقعه بسهولة في الخطوات التالية (يبدو

pcx-xxxxxxxxxxxx).

بعد ذلك ، نقبل اتصال نظير VPC من المنطقة التي أنشأت فيها اتصال AWS PrivateLink الخاص بك.

- انتقل إلى وحدة تحكم Amazon VPC في المنطقة أ (حيث يوجد اتصال Snowflake AWS PrivateLink الخاص بك).

- ابحث عن اتصال النظير الذي أنشأته وحدده.

- على الإجراءات القائمة، اختر قبول الطلب.

- راجع المعلومات حول الطلب. إذا كان كل شيء يبدو صحيحًا ، فاختر نعم اقبل.

بعد ذلك ، نقوم بتكوين DNS للحل بين اثنين من VPCs.

- على اتصالات التناظر صفحة من وحدة تحكم Amazon VPC ، اختر اتصال نظير VPC الذي تم إنشاؤه حديثًا.

- على DNS علامة التبويب ، تحقق مما إذا كان الخياران يظهران معاق.

إذا تم تمكينها ، فانتقل إلى خطوات إنشاء جداول التوجيه.

- على الإجراءات القائمة، اختر تحرير إعدادات DNS.

يتطلب هذا تمكين اسم مضيف DNS والقرار الخاص بـ VPC.

- حدد كلا مربعي الاختيار للسماح لـ DNS بالحل من كل من VPCs و VPCs الخاص بالطلب.

- اختار حفظ.

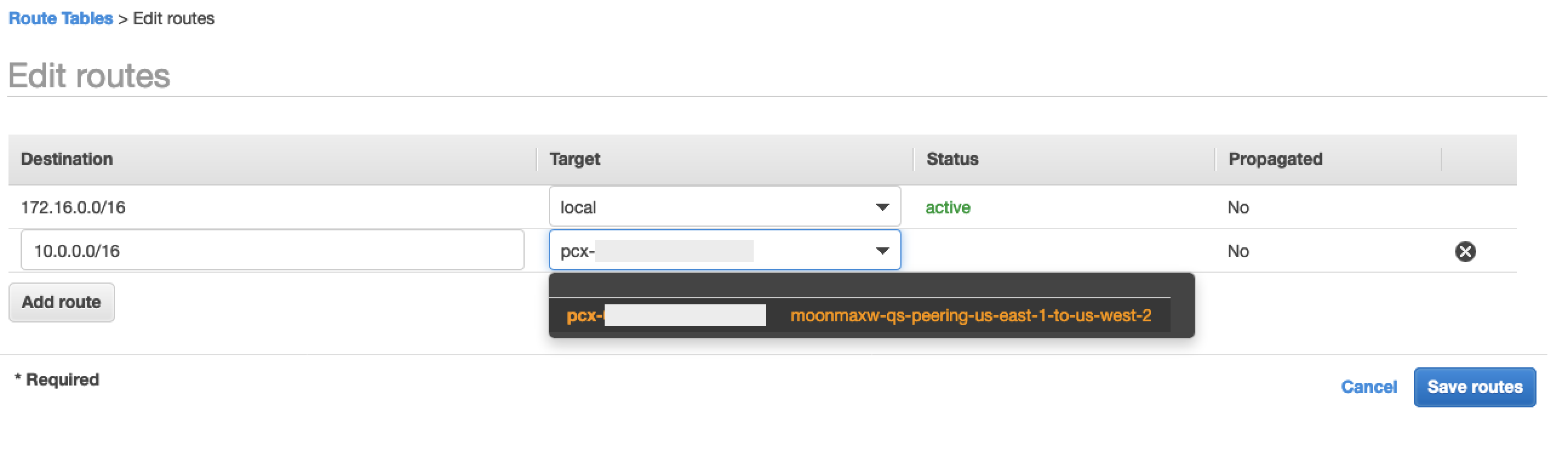

بعد ذلك ، نقوم بإنشاء إدخال جدول التوجيه للسماح للطرق بالانتشار بين VPCs للمنطقة B.

- انتقل إلى وحدة تحكم Amazon VPC في المنطقة ب (المنطقة التي تخطط لاستخدام QuickSight فيها لنشر لوحات المعلومات).

- في جزء التنقل ، اختر جداول الطريق.

- حدد جداول التوجيه في طلب VPC الخاص بك.

- على طريق علامة التبويب، اختر تحرير المسارات.

- أضف مسارًا لكتلة CIDR التي يستخدمها VPC (لهذا المنشور ، 10.0.0.0/16 هو كتلة CIDR لـ VPC حيث يوجد اتصال Snowflake AWS PrivateLink).

- اختار حفظ الطرق.

بعد ذلك ، أنشئ إدخال جدول التوجيه للسماح للطرق بالانتشار بين VPCs للمنطقة A.

- انتقل إلى وحدة تحكم Amazon VPC في المنطقة أ (حيث يوجد اتصال Snowflake AWS PrivateLink الخاص بك).

- كرر الخطوات السابقة ، باستخدام كتلة CIDR لـ VPC المدقع (في هذا المنشور ، 172.16.0.0/16).

قم بتكوين DNS في VPC في المنطقة ب

أولاً ، نحتاج إلى ربط VPC في المنطقة B (حيث تقوم بنشر QuickSight) بنفس المنطقة المستضافة الخاصة مثل VPC في المنطقة A حيث يوجد اتصال Snowflake AWS PrivateLink الخاص بك (<region>.privatelink.snowflakecomputing.com).

- في لوحة التحكم الطريق 53 ، اختر المناطق المضيفة في جزء التنقل.

- حدد المنطقة المستضافة الخاصة

<region>.privatelink.snowflakecomputing.comواختر تعديل. - في مجلة VPCs لربطها بالمنطقة المستضافة القسم، اختر أضف VPC.

- اختر المنطقة ومعرف VPC المرتبط بـ accepter VPC.

- اختار حفظ التغييرات.

قم بتكوين نقطة النهاية الواردة لمحلل الطريق 53 لـ VPC في المنطقة ب

لتكوين نقطة النهاية الواردة لوحدة الحل في المنطقة ب ، أكمل الخطوات التالية:

- على مجموعات الأمان صفحة على وحدة تحكم Amazon VPC ، اختر إنشاء مجموعة الأمان.

- أدخل اسمًا (على سبيل المثال ،

quicksight-doc-route53-resolver-sg) ووصف. - اختر معرف VPC المستخدم في الخطوات السابقة.

- أنشئ قواعد تسمح لـ DNS (المنفذ 53) عبر UDP و TCP من داخل كتلة VPC CIDR (لهذا المنشور ، 172.16.0.0/16).

- اختار إنشاء مجموعة الأمان.

- لاحظ معرف مجموعة الأمان ، لأننا نضيف الآن قاعدة للسماح بحركة المرور إلى مجموعة أمان نقطة نهاية VPC.

بعد ذلك ، قمنا بإعداد نقطة نهاية الطريق 53 الواردة لهذا VPC.

- في لوحة التحكم الطريق 53 ، اختر نقطة نهاية واردة في جزء التنقل.

- اختار إنشاء نقطة نهاية واردة.

- أدخل اسمًا لنقطة النهاية (على سبيل المثال ،

quicksight-inbound-resolver). - في حالة VPC في المنطقة، اختر معرّف VPC المستخدم في الخطوات السابقة.

- في حالة مجموعة الأمن، اختر معرف مجموعة الأمان من الخطوة السابقة.

- في مجلة عنوان IP ، حدد منطقتين من مناطق توافر الخدمات والشبكات الفرعية ، واترك استخدم عنوان IP الذي يتم تحديده تلقائيًا

- اختار تقدم.

- اختر نقطة النهاية الواردة بعد إنشائها.

- بعد توفير نقطة النهاية الواردة ، لاحظ عنواني IP للمحللين.

قم بتوصيل VPC بـ QuickSight في المنطقة ب

للبدء ، نحتاج إلى إنشاء مجموعة أمان لـ QuickSight للسماح بحركة المرور إلى نقاط النهاية الواردة لمحلل الطريق 53 ، ونقطة نهاية VPC لـ AWS PrivateLink ، وحركة المرور داخل الشبكة المحلية.

- على مجموعات الأمان صفحة وحدة تحكم Amazon VPC في المنطقة ب ، اختر إنشاء مجموعة الأمان.

- أدخل اسمًا (على سبيل المثال ،

quicksight-snowflake-sg) ووصف. - اختر معرف VPC لـ VPC حيث قمت مسبقًا بإنشاء اتصال نظير VPC.

- أنشئ قواعد الدخول التالية:

-

- واحد للشبكة المحلية جميع منافذ TCP (على سبيل المثال ، 172.16.0.0/16).

- قاعدة واحدة تسمح بحركة مرور DNS من مجموعة الأمان لنقطة النهاية الواردة لمحلل الطريق 53 لجميع منافذ TCP.

- قاعدة واحدة تسمح بحركة مرور DNS من مجموعة الأمان لنقطة النهاية الواردة لمحلل الطريق 53 لجميع منافذ UDP.

- أحدهما يسمح بحركة مرور جميع منافذ TCP إلى كتلة CIDR الخاصة بـ VPC الموجود في المنطقة A ، حيث يوجد اتصال Snowflake AWS PrivateLink الخاص بك (لهذا المنشور ، 10.0.0.0/16).

كما تمت مناقشته سابقًا ، تختلف مجموعات الأمان الخاصة بـ QuickSight عن مجموعات الأمان الأخرى. يجب أن تسمح صراحةً بإرجاع حركة المرور من مجموعة الأمان المستهدفة ، ويجب أن تسمح القاعدة الواردة في مجموعة الأمان بحركة المرور على جميع المنافذ. لمزيد من المعلومات، راجع قواعد الداخل.

بعد ذلك ، نقوم بتعديل مجموعة الأمان لنقطة النهاية الواردة لمحلل الطريق 53 في المنطقة B للسماح بحركة المرور من مجموعة الأمان التي أنشأناها.

- على مجموعات الأمان الصفحة ، ابحث عن معرف مجموعة الأمان المستخدم لنقطة النهاية الواردة لمحلل التوجيه 53.

- اختار تحرير القواعد الواردة.

- أضف قواعد لكل من DNS عبر UDP و DNS عبر TCP ، باستخدام كتلة CIDR لـ VPC في المنطقة ب (لهذا المنشور ، 172.16.0.0/16).

- اختار حفظ القواعد.

بعد ذلك ، نحتاج إلى تعديل مجموعة الأمان التي نستخدمها لاتصال AWS PrivateLink.

- انتقل إلى مجموعات الأمان صفحة على وحدة تحكم Amazon VPC في المنطقة أ.

- ابحث عن معرف مجموعة الأمان المستخدم لنقطة نهاية VPC لاتصال AWS PrivateLink.

- اختار تحرير القواعد الواردة.

- أضف قواعد لكل من HTTPS و HTTP ، باستخدام CIDR Block لـ VPC في المنطقة B كمصدر (لهذا المنشور ، 172.16.0.0/16).

- اختار حفظ القواعد.

أخيرًا ، قمنا بإعداد اتصال QuickSight VPC.

- انتقل إلى وحدة تحكم QuickSight في المنطقة ب.

- اختر اسم المستخدم واختر إدارة QuickSight.

- في جزء التنقل ، اختر إدارة اتصال VPC.

- اختار أضف اتصال VPC.

- في حالة اسم اتصال VPC، أدخل اسم اتصال (على سبيل المثال ،

snowflake-privatelink-cross-region). - في حالة معرف VPC، اختر معرف VPC الخاص بـ VPC في المنطقة ب.

- في حالة الشبكة الفرعية، اختر معرّف الشبكة الفرعية من VPC في المنطقة B الذي يحتوي على جدول توجيه مع اتصال نظير إلى VPC حيث يوجد اتصال AWS PrivateLink.

- في حالة معرف مجموعة الأمان، أدخل معرف مجموعة الأمان التي قمت بإنشائها.

- في حالة نقاط نهاية محلل DNS، أدخل عنواني IP لنقطة نهاية المحلل الداخلي التي تم إنشاؤها سابقًا.

- اختار إنشاء.

قم بإعداد مصدر بيانات Snowflake في QuickSight من خلال VPC

لإعداد مصدر بيانات Snowflake في QuickSight ، أكمل الخطوات التالية:

- في وحدة تحكم QuickSight ، اختر قواعد البيانات في جزء التنقل.

- اختار مجموعة بيانات جديدة.

- اختر خيار ندفة الثلج.

- أدخل اسمًا لمصدر البيانات (على سبيل المثال ،

snowflake-dataset). - اختر اتصال VPC الذي قمت بإنشائه (

snowflake-privatelink). - في حالة خادم قاعدة البيانات، دخول

privatelink-account-url. - في حالة اسم قاعدة البيانات، أدخل اسم قاعدة البيانات الخاصة بك.

- في حالة المخزن ، أدخل اسم مستودع Snowflake قيد التشغيل.

- في حالة اسم المستخدم، أدخل اسم مستخدم Snowflake الخاص بك.

- في حالة كلمة المرور، أدخل كلمة مرور Snowflake الخاصة بك.

- اختار التحقق من صحة.

- بعد التحقق الناجح ، اختر إنشاء مصدر بيانات.

لمعرفة خطوات إنشاء لوحة معلومات ، راجع القسم السابق ، قم بإنشاء أول لوحة تحكم QuickSight.

بالنسبة إلى التكوين الأخير لدينا ، نغطي كيفية إعداد اتصال QuickSight بـ Snowflake بدون AWS PrivateLink.

اتصال QuickSight بـ Snowflake بدون AWS PrivateLink

في هذا القسم ، نوضح لك كيفية الاتصال بـ Snowflake باستخدام QuickSight دون استخدام AWS PrivateLink.

- في وحدة تحكم QuickSight ، اختر قواعد البيانات في جزء التنقل.

- اختار مجموعة بيانات جديدة.

- اختر خيار ندفة الثلج.

- أدخل اسم مصدر البيانات (على سبيل المثال ،

snowflake-dataset). - اترك نوع الاتصال باسم شبكة عامة.

- في حالة اسم قاعدة البيانات، أدخل اسم قاعدة البيانات الخاصة بك.

- بالنسبة لخادم قاعدة البيانات ، أدخل عنوان URL الذي تستخدمه لتسجيل الدخول إلى Snowflake (

xxxxxxxx.snowflakecomputing.com). - في حالة المخزن ، أدخل اسم مستودع Snowflake قيد التشغيل.

- في حالة اسم المستخدم، أدخل اسم مستخدم Snowflake الخاص بك.

- في حالة كلمة المرور، أدخل كلمة مرور Snowflake الخاصة بك.

- اختار التحقق من صحة.

- اختار إنشاء مصدر بيانات.

لمعرفة خطوات إنشاء لوحة معلومات ، راجع القسم السابق ، قم بإنشاء أول لوحة تحكم QuickSight.

تنظيف

إذا اكتمل عملك باستخدام QuickSight و Snowflake و PrivateLink ، قم بإزالة نقطة النهاية الواردة لمحلل Route53 الخاص بك, طريق 53 منطقة مضيفة خاصة، و نقطة نهاية VPC ندفة الثلج من أجل تجنب تكبد رسوم إضافية.

وفي الختام

في هذا المنشور ، قمنا بتغطية أربعة سيناريوهات لربط QuickSight بـ Snowflake كمصدر بيانات باستخدام AWS PrivateLink للاتصال في ثلاثة سيناريوهات مختلفة: نفس VPC ، مع VPC المطلق في نفس المنطقة ، ومع VPC المطلق عبر المناطق. لقد غطينا أيضًا كيفية توصيل QuickSight بـ Snowflake بدون AWS PrivateLink.

بعد إعداد مصدر البيانات ، يمكنك الحصول على مزيد من الأفكار من بياناتك عن طريق الإعداد رؤى ML في QuickSight ، قم بإعداد تمثيلات رسومية لبياناتك باستخدام QuickSight صورالطرق أو الانضمام البيانات من مجموعات بيانات متعددة ، بالإضافة إلى جميع ميزات QuickSight الأخرى.

عن المؤلف

ماكسويل مون هو مهندس حلول أول في AWS ويعمل مع بائعي البرامج المستقلين (ISVs) لتصميم تطبيقاتهم وتوسيع نطاقها على AWS. خارج العمل ، ماكسويل هو أب لقطتين ، وهو مؤيد قوي لنادي ولفرهامبتون واندررز لكرة القدم ، وينتظر بصبر موجة جديدة من موسيقى سكا.

ماكسويل مون هو مهندس حلول أول في AWS ويعمل مع بائعي البرامج المستقلين (ISVs) لتصميم تطبيقاتهم وتوسيع نطاقها على AWS. خارج العمل ، ماكسويل هو أب لقطتين ، وهو مؤيد قوي لنادي ولفرهامبتون واندررز لكرة القدم ، وينتظر بصبر موجة جديدة من موسيقى سكا.

بوسكو البوكيرك هو مهندس حلول شريك كبير في AWS ولديه أكثر من 20 عامًا من الخبرة في العمل مع منتجات قواعد البيانات والتحليلات ، من بائعي قواعد بيانات المؤسسات وموفري السحابة ، وقد ساعد شركات التكنولوجيا الكبيرة في تصميم حلول تحليلات البيانات بالإضافة إلى فرق هندسية تقود التصميم وتنفيذ منصات تحليل البيانات ومنتجات البيانات.

بوسكو البوكيرك هو مهندس حلول شريك كبير في AWS ولديه أكثر من 20 عامًا من الخبرة في العمل مع منتجات قواعد البيانات والتحليلات ، من بائعي قواعد بيانات المؤسسات وموفري السحابة ، وقد ساعد شركات التكنولوجيا الكبيرة في تصميم حلول تحليلات البيانات بالإضافة إلى فرق هندسية تقود التصميم وتنفيذ منصات تحليل البيانات ومنتجات البيانات.

- '

- "

- 100

- 11

- 7

- 9

- الوصول

- حسابي

- إضافي

- الكل

- السماح

- أمازون

- تحليلات

- التطبيقات

- هندسة معمارية

- توفر

- AWS

- الحدود

- الأعمال

- ذكاء الأعمال

- دعوة

- القطط

- سحابة

- ناد

- الكود

- الشركات

- التواصل

- الإتصال

- خلق

- لوحة أجهزة القياس

- البيانات

- تحليلات البيانات

- قاعدة البيانات

- تصميم

- DNS

- رئيس التحرير

- الموظفين

- نقطة النهاية

- أمن نقطة النهاية

- الهندسة

- مشروع

- وسع

- المميزات

- الرسوم الدراسية

- مجال

- الاسم الأول

- كرة القدم

- إلى الأمام

- بالإضافة إلى

- أخضر

- تجمع

- مرتفع

- كيفية

- كيفية

- HTTPS

- IAM

- هوية

- بما فيه

- معلومات

- رؤى

- التكامل

- رؤيتنا

- التفاعلية

- IP

- عنوان IP

- IT

- كبير

- ليد

- محدود

- خط

- LINK

- قائمة

- محلي

- خطوة

- موسيقى

- أسماء

- قائمة الإختيارات

- شبكة

- عروض

- يفتح

- خيار

- مزيد من الخيارات

- طلب

- أخرى

- الشريكة

- كلمة المرور

- أداء

- منصات التداول

- الموانئ

- خاص

- المنتجات

- جمهور

- نشر

- تسجيل

- المتطلبات الأساسية

- مورد

- الموارد

- طريق

- القواعد

- تشغيل

- حجم

- شاشة

- بحث

- أمن

- مختار

- Serverless

- طقم

- ضبط

- الاشارات

- So

- تطبيقات الكمبيوتر

- الحلول

- بداية

- تخزين

- فرعي

- ناجح

- الدعم

- المساحة

- تكنولوجيا

- المصدر

- الوقت

- حركة المرور

- ui

- قيمنا

- الباعة

- المزيد

- افتراضي

- التصور

- المخزن

- موجة

- المواقع

- في غضون

- للعمل

- سنوات