يقدم باحثو شركة ESET تحليلاً لهجوم نفذه جهة تهديد متحالفة مع الصين لم يتم الكشف عنها سابقًا أطلقنا عليها اسم Blackwood، والتي نعتقد أنها تعمل منذ عام 2018 على الأقل. يقدم المهاجمون غرسة متطورة، أطلقنا عليها اسم NSPX30، من خلال الخصم هجمات -in-the-middle (AitM) تخطف طلبات التحديث من البرامج الشرعية.

النقاط الرئيسية في هذه المدونة:

- لقد اكتشفنا أن غرسة NSPX30 يتم نشرها عبر آليات التحديث الخاصة بالبرامج الشرعية مثل Tencent QQ وWPS Office وSogou Pinyin.

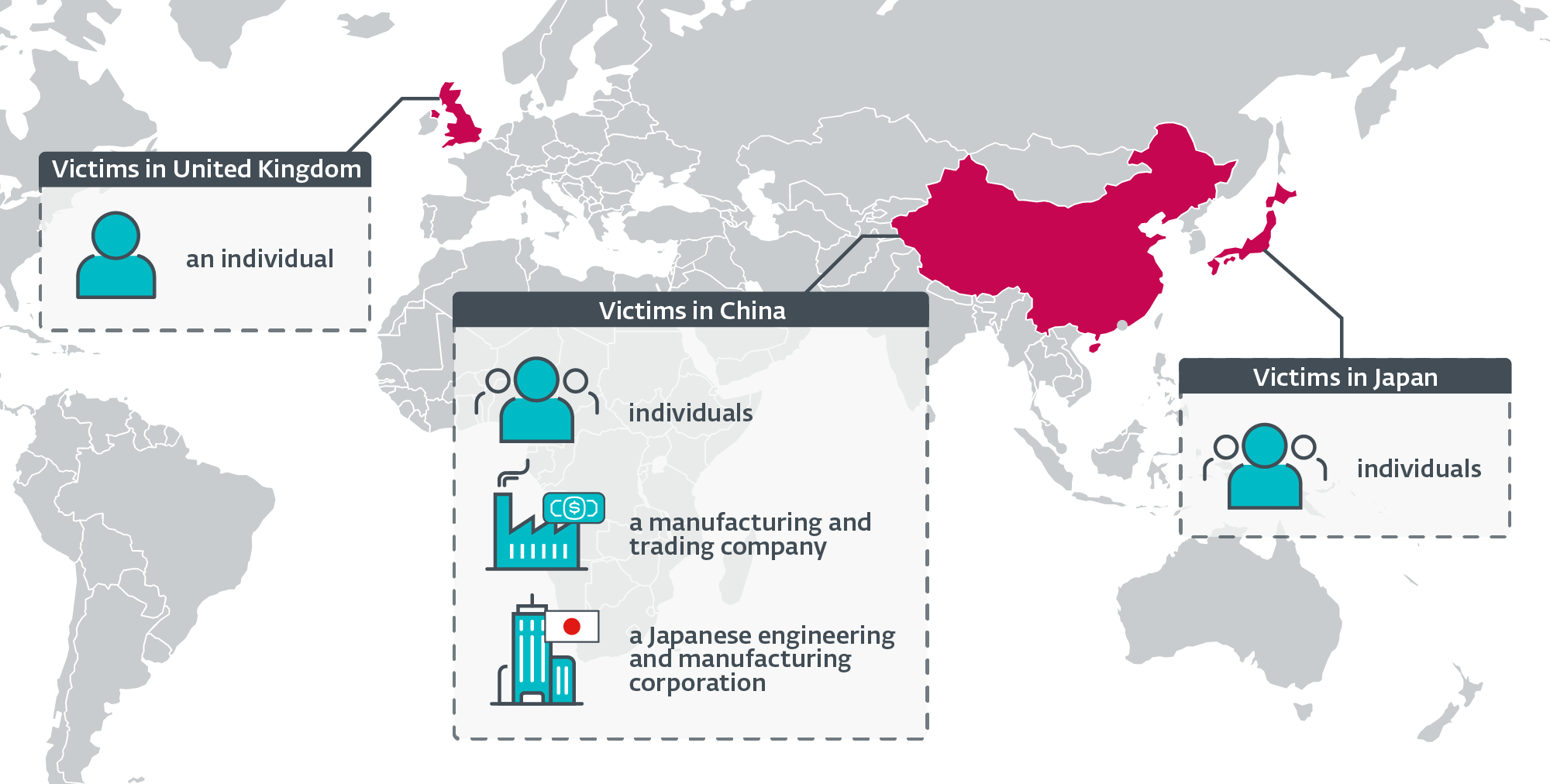

- لقد اكتشفنا الغرسة في هجمات مستهدفة ضد الشركات الصينية واليابانية، وكذلك ضد الأفراد الموجودين في الصين واليابان والمملكة المتحدة.

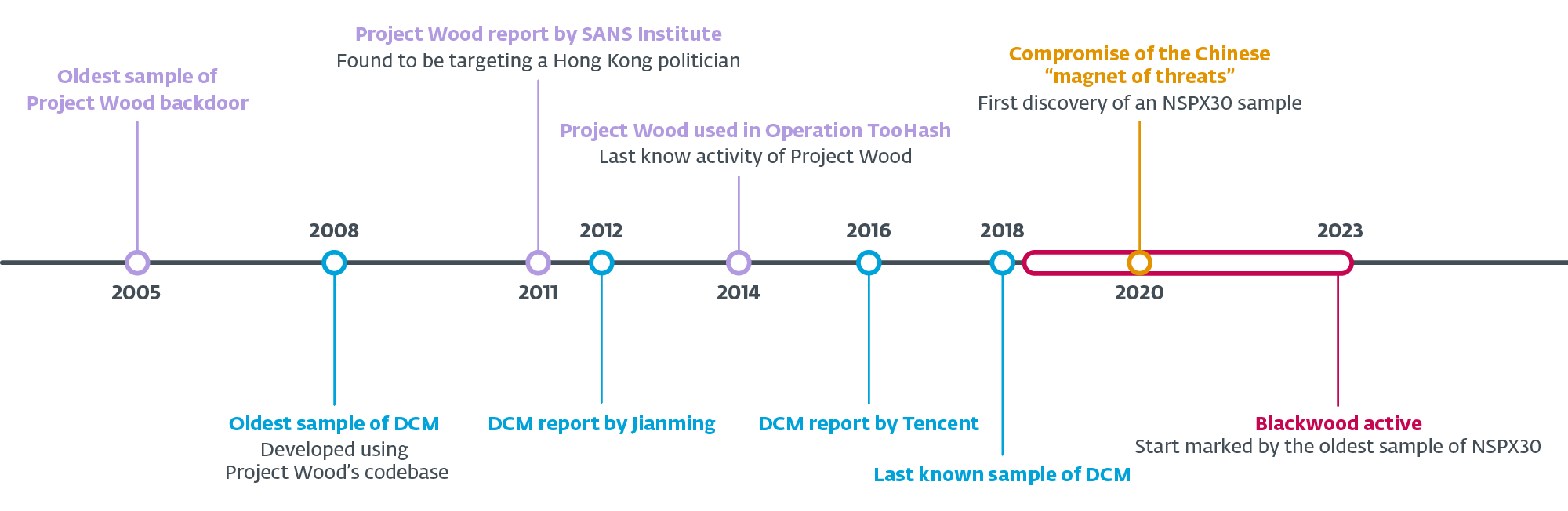

- تتبع بحثنا تطور NSPX30 وصولاً إلى باب خلفي صغير يعود إلى عام 2005 أطلقنا عليه اسم Project Wood، وهو مصمم لجمع البيانات من ضحاياه.

- NSPX30 عبارة عن زرعة متعددة المراحل تشتمل على عدة مكونات مثل القطارة، وأداة التثبيت، والرافعات، والمنسق، والباب الخلفي. كلا الأخيرين لهما مجموعات خاصة بهما من المكونات الإضافية.

- تم تصميم عملية الزرع حول قدرة المهاجمين على اعتراض الحزم، مما يمكّن مشغلي NSPX30 من إخفاء البنية التحتية الخاصة بهم.

- NSPX30 قادر أيضًا على إدراج نفسه في القائمة المسموح بها في العديد من حلول مكافحة البرامج الضارة الصينية.

- نعزو هذا النشاط إلى مجموعة APT جديدة أطلقنا عليها اسم Blackwood.

الملف الشخصي لبلاكوود

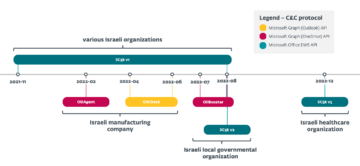

بلاكوود هي مجموعة APT متحالفة مع الصين وتنشط منذ عام 2018 على الأقل، وتشارك في عمليات التجسس الإلكتروني ضد الأفراد والشركات الصينية واليابانية. تتمتع شركة Blackwood بإمكانيات تنفيذ هجمات الخصوم في الوسط لتوصيل البرنامج المزروع الذي أطلقنا عليه اسم NSPX30 من خلال تحديثات البرامج الشرعية، ولإخفاء موقع خوادم القيادة والتحكم الخاصة بها عن طريق اعتراض حركة المرور الناتجة عن البرنامج المزروع.

نظرة عامة على الحملة

في عام 2020، تم اكتشاف زيادة في النشاط الضار على نظام مستهدف موجود في الصين. لقد أصبح الجهاز ما نشير إليه عادةً باسم "مغناطيس التهديد"، حيث اكتشفنا محاولات المهاجمين لاستخدام مجموعات أدوات البرامج الضارة المرتبطة بمجموعات APT المختلفة: المراوغة الباندا, لويووممثل تهديد ثالث نتتبعه باسم LittleBear.

اكتشفنا أيضًا على هذا النظام ملفات مشبوهة لا تنتمي إلى مجموعة أدوات تلك المجموعات الثلاث. قادنا هذا إلى بدء التحقيق في عملية زرع أطلقنا عليها اسم NSPX30؛ لقد تمكنا من تتبع تطورها وصولاً إلى عام 2005.

وفقًا لقياس ESET عن بعد، تم اكتشاف عملية الزرع على عدد صغير من الأنظمة. ومن بين الضحايا:

- أفراد مجهولي الهوية موجودون في الصين واليابان،

- شخص مجهول الهوية ناطق باللغة الصينية متصل بشبكة إحدى جامعات الأبحاث العامة رفيعة المستوى في المملكة المتحدة،

- شركة تصنيع وتجارة كبيرة في الصين، و

- مكتب في الصين لشركة يابانية في مجال الهندسة والتصنيع.

لقد لاحظنا أيضًا أن المهاجمين يحاولون إعادة اختراق الأنظمة في حالة فقدان الوصول.

الشكل 1 هو التوزيع الجغرافي لأهداف Blackwood، وفقًا لقياس ESET عن بعد.

تطور NSPX30

أثناء بحثنا في غرسة NSPX30، قمنا بتخطيط تطورها مرة أخرى إلى سلف مبكر - وهو باب خلفي بسيط أطلقنا عليه اسم Project Wood. تم تجميع أقدم عينة من Project Wood يمكننا العثور عليها في عام 2005، ويبدو أنه تم استخدامها كقاعدة تعليمات برمجية لإنشاء العديد من الغرسات. إحدى هذه الغرسات، التي تطور منها NSPX30، أطلق عليها اسم DCM من قبل مؤلفيها في عام 2008.

يوضح الشكل 2 الجدول الزمني لهذه التطورات، بناءً على تحليلنا للعينات في مجموعتنا وقياس ESET عن بعد، بالإضافة إلى الوثائق العامة. ومع ذلك، فإن الأحداث والبيانات الموثقة هنا لا تزال صورة غير مكتملة لما يقرب من عقدين من التطوير والنشاط الضار من قبل عدد غير معروف من الجهات الفاعلة في مجال التهديد.

في الأقسام التالية نقوم بوصف بعض النتائج التي توصلنا إليها فيما يتعلق بـ Project Wood وDCM وNSPX30.

مشروع وود

نقطة البداية في تطور هذه الغرسات هي باب خلفي صغير تم تجميعه في 9 ينايرth، 2005، وفقًا للطوابع الزمنية الموجودة في رأس PE لمكونيه - المُحمل والباب الخلفي. هذا الأخير لديه القدرة على جمع معلومات النظام والشبكة، وكذلك تسجيل ضغطات المفاتيح والتقاط لقطات الشاشة.

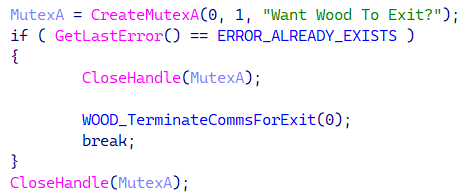

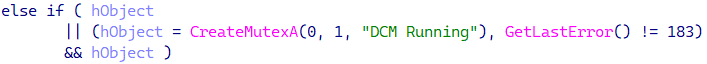

قمنا بتسمية الباب الخلفي Project Wood، بناءً على اسم كائن المزامنة المتكرر، كما هو موضح في الشكل 3.

تعتبر الطوابع الزمنية للتجميع مؤشرات غير موثوقة، حيث يمكن للمهاجمين العبث بها؛ ولذلك، في هذه الحالة المحددة، نظرنا في نقاط بيانات إضافية. أولاً، الطوابع الزمنية من رأس PE للمحمل وعينات الباب الخلفي؛ انظر الجدول 1. لا يوجد سوى فرق قدره 17 ثانية في وقت الترجمة لكلا المكونين.

الجدول 1. الطوابع الزمنية لتجميع PE في مكونات من عينة 2005

|

SHA-1 |

اسم الملف |

الطابع الزمني لتجميع PE |

الوصف |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

مشروع الباب الخلفي الخشبي. يتطابق الطابع الزمني من جدول التصدير مع الطابع الزمني لتجميع PE. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

يحتوي مُحمل Project Wood على الباب الخلفي المضمن كمورد. |

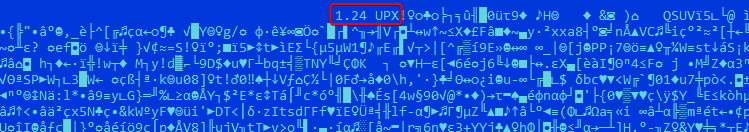

تأتي نقطة البيانات الثانية من عينة القطارة التي تم ضغطها باستخدام UPX. تقوم هذه الأداة بإدراج نسختها (الشكل 4) في الملف المضغوط الناتج - في هذه الحالة، إصدار UPX 1.24، والذي كان صدر في 2003، قبل تاريخ تجميع العينة.

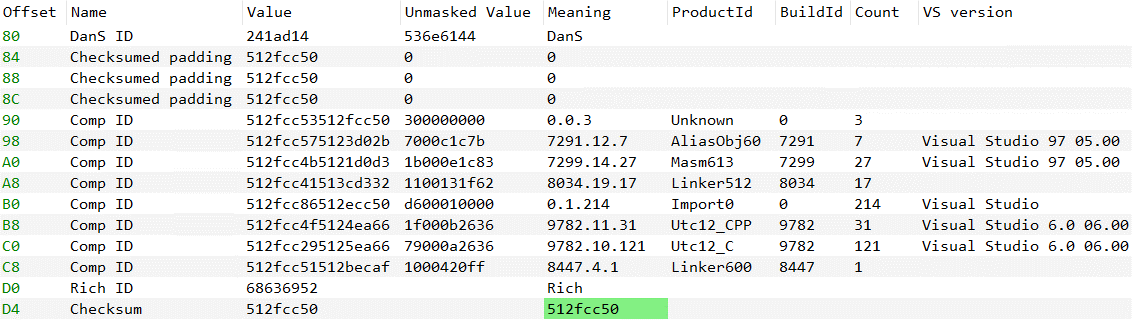

نقطة البيانات الثالثة هي بيانات التعريف الصالحة من PE Rich Headers (الشكل 5) والتي تشير إلى أنه تم تجميع العينة باستخدام Visual Studio 6.0، صدر في 1998، قبل تاريخ تجميع العينة.

نحن نقدر أنه من غير المحتمل أن يكون المهاجمون قد تلاعبوا بالطوابع الزمنية والبيانات التعريفية للرؤوس الغنية وإصدار UPX.

التوثيق العام

ووفقا ل ورقة تقنية تم نشره من قبل معهد SANS في سبتمبر 2011، وتم استخدام باب خلفي غير مسمى وغير منسوب (Project Wood) لاستهداف شخصية سياسية من هونغ كونغ عبر رسائل البريد الإلكتروني التصيدية.

في أكتوبر 2014، نشرت G DATA أ تقرير من حملة أطلقت عليها اسم عملية TooHash، والتي نُسبت منذ ذلك الحين إلى Gelsemium مجموعة أبت. يقوم برنامج rootkit G DATA المسمى DirectsX بتحميل متغير من الباب الخلفي Project Wood (انظر الشكل 6) مع بعض الميزات التي تظهر في DCM ولاحقًا في NSPX30، مثل إدراج نفسه في القائمة المسموح بها في منتجات الأمن السيبراني (مفصلة لاحقًا، في الجدول 4).

DCM المعروف أيضًا باسم Dark Spectre

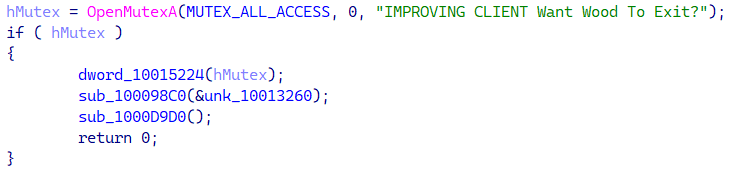

كان مشروع Project Wood المبكر بمثابة قاعدة بيانات للعديد من المشاريع. واحد منهم هو زرع يسمى DCM (انظر الشكل 7) من قبل مؤلفيه.

يصف تقرير Tencent في عام 2016 متغير DCM أكثر تطورًا يعتمد على قدرات AitM للمهاجمين لاختراق ضحاياه من خلال تقديم أداة تثبيت DCM كتحديث للبرنامج، ولإخراج البيانات عبر طلبات DNS إلى خوادم شرعية. آخر مرة لاحظنا فيها استخدام DCM في هجوم كانت في عام 2018.

التوثيق العام

تم توثيق DCM لأول مرة من قبل الشركة الصينية جيانغمين في عام 2012، على الرغم من تركه بدون اسم في تلك المرحلة، وتم تسميته لاحقًا باسم Dark Spectre بواسطة تينسنت في عام 2016.

NSPX30

تم تجميع أقدم عينة من NSPX30 وجدناها في 6 يونيوth، 2018. يحتوي NSPX30 على تكوين مكونات مختلف عن DCM لأن تشغيله تم تقسيمه إلى مرحلتين، ويعتمد بشكل كامل على قدرة AitM الخاصة بالمهاجم. تم تقسيم كود DCM إلى مكونات أصغر.

قمنا بتسمية الغرسة على اسم مسارات PDB الموجودة في عينات المكونات الإضافية:

- Z:مساحة العملmm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

نحن نعتقد أن NSP يشير إلى تقنية الثبات الخاصة به: برنامج التحميل المستمر DLL، والذي يتم تسميته على القرص msnsp.dll، يتم تسميته داخليًا mynsp.dll (وفقًا لبيانات جدول التصدير)، ربما لأنه تم تثبيته باعتباره Winsock nآميsسرعة pروفر (NSP).

أخيرًا، على حد علمنا، لم يتم توثيق NSPX30 علنًا قبل هذا النشر.

التحليل الفني

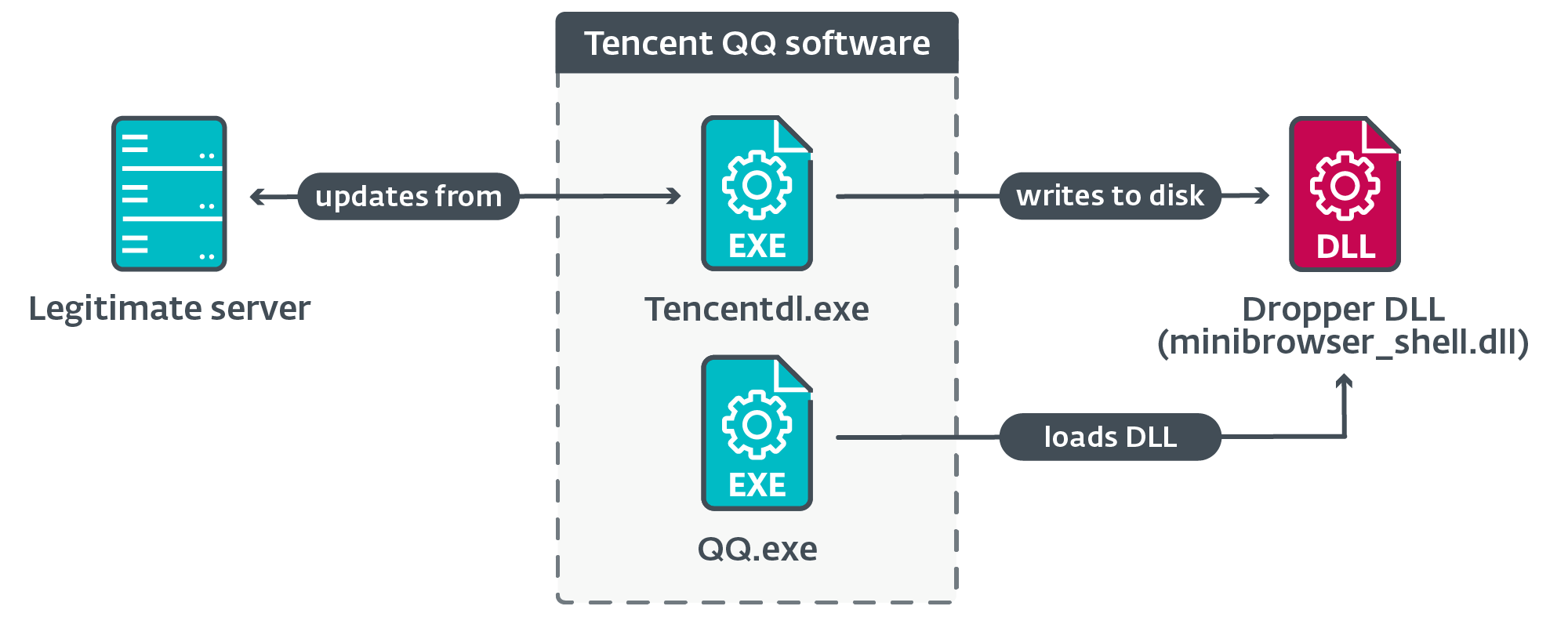

باستخدام قياس ESET عن بعد، قررنا أن الأجهزة تتعرض للاختراق عندما تحاول البرامج الشرعية تنزيل التحديثات من الخوادم الشرعية باستخدام بروتوكول HTTP (غير المشفر). تتضمن تحديثات البرامج المخترقة تلك الخاصة بالبرامج الصينية الشهيرة مثل Tencent QQ وSogou Pinyin وWPS Office.

يظهر الشكل 8 رسم توضيحي لسلسلة التنفيذ كما هو موضح في قياس ESET عن بعد.

في الجدول 2، نقدم مثالاً لعنوان URL وعنوان IP الذي تم حل النطاق عليه على نظام المستخدم في وقت حدوث التنزيل.

الجدول 2. عنوان URL الملحوظ وعنوان IP للخادم واسم العملية لمكون التنزيل الشرعي

|

URL |

الروية الأولى |

عنوان IP |

ASN |

تحميل |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93 [.] 171 |

AS58461 (الصينيت) |

Tencentdl.exe |

وفقًا لقياس ESET عن بعد ومعلومات DNS السلبية، فإن عناوين IP التي تم ملاحظتها في حالات أخرى، ترتبط بنطاقات من شركات برمجيات شرعية؛ لقد سجلنا ما يصل إلى ملايين الاتصالات على بعضها، وشاهدنا تنزيل مكونات البرامج الشرعية من عناوين IP تلك.

فرضية زرع الشبكة

إن مدى قدرة المهاجمين على تقديم NSPX30 كتحديثات ضارة لا يزال مجهولاً بالنسبة لنا، حيث لم نكتشف بعد الأداة التي تمكن المهاجمين من اختراق أهدافهم في البداية.

استنادًا إلى تجربتنا الخاصة مع الجهات التهديدية المتحالفة مع الصين والتي تظهر هذه القدرات (المراوغة الباندا و المعالجات)، بالإضافة إلى الأبحاث الحديثة حول عمليات زرع جهاز التوجيه المنسوبة إلى بلاك تك و كامارو دراجون (المعروف أيضًا باسم موستانج باندا)، نعتقد أن المهاجمين يقومون بنشر شبكة مزروعة في شبكات الضحايا، ربما على أجهزة الشبكة الضعيفة مثل أجهزة التوجيه أو البوابات.

حقيقة أننا لم نعثر على أي مؤشرات على إعادة توجيه حركة المرور عبر DNS قد تشير إلى أنه عندما تعترض غرسة الشبكة المفترضة حركة مرور HTTP غير المشفرة المتعلقة بالتحديثات، فإنها ترد بقطارة غرسة NSPX30 في شكل ملف DLL، أو ملف قابل للتنفيذ، أو أرشيف ZIP تحتوي على ملف DLL.

ذكرنا سابقًا أن غرسة NSPX30 تستخدم قدرة المهاجمين على اعتراض الحزم من أجل إخفاء هوية البنية التحتية للتحكم والتحكم الخاصة بها. وفي الأقسام الفرعية التالية سنصف كيف يقومون بذلك.

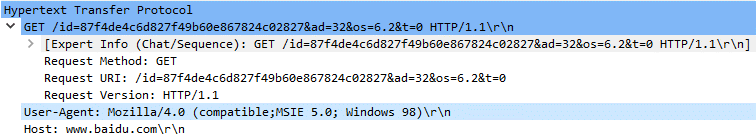

اعتراض HTTP

لتنزيل الباب الخلفي، ينفذ المنسق طلب HTTP (الشكل 9) إلى موقع بايدو - وهو محرك بحث صيني شرعي ومزود برامج - باستخدام طريقة غريبة عامل المستخدم يتنكر على أنه Internet Explorer في نظام التشغيل Windows 98. ويتم حفظ الاستجابة من الخادم في ملف يتم من خلاله استخراج مكون الباب الخلفي وتحميله في الذاكرة.

• طلب-URI مخصص ويتضمن معلومات من المنسق والنظام المخترق. في الطلبات التي لم يتم اعتراضها، يؤدي إصدار مثل هذا الطلب إلى الخادم الشرعي إلى إرجاع رمز خطأ 404. يتم استخدام إجراء مماثل بواسطة الباب الخلفي لتنزيل المكونات الإضافية، باستخدام إجراء مختلف قليلاً طلب-URI.

ستحتاج عملية زرع الشبكة ببساطة إلى البحث عن طلبات HTTP GET www.baidu.com مع هذا القديم بالذات عامل المستخدم وتحليل طلب-URI لتحديد الحمولة التي يجب إرسالها.

اعتراض UDP

أثناء التهيئة، يقوم الباب الخلفي بإنشاء مقبس استماع UDP سلبي ويسمح لنظام التشغيل بتعيين المنفذ. يمكن أن تكون هناك مضاعفات للمهاجمين الذين يستخدمون أبواب خلفية سلبية: على سبيل المثال، إذا كانت جدران الحماية أو أجهزة التوجيه التي تستخدم NAT تمنع الاتصالات الواردة من خارج الشبكة. بالإضافة إلى ذلك، يحتاج جهاز التحكم في عملية الزرع إلى معرفة عنوان IP الدقيق ومنفذ الجهاز المخترق للاتصال بالباب الخلفي.

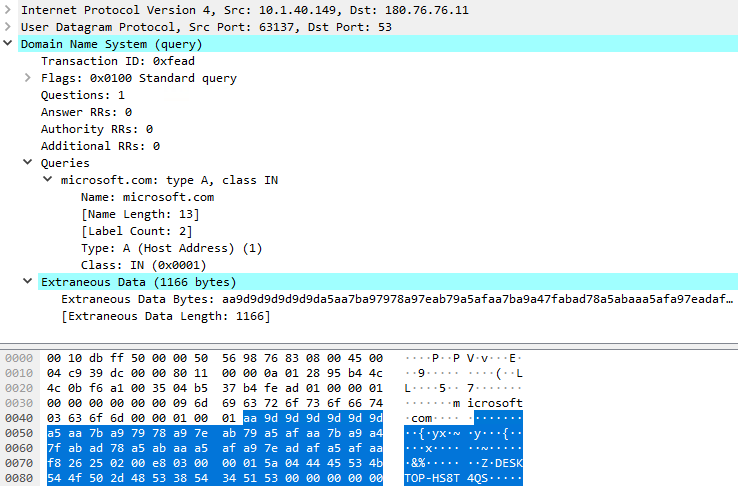

نعتقد أن المهاجمين قاموا بحل المشكلة الأخيرة باستخدام نفس المنفذ الذي يستمع عليه الباب الخلفي للأوامر لسحب البيانات المجمعة أيضًا، وبالتالي فإن مزروع الشبكة سيعرف بالضبط مكان إعادة توجيه الحزم. يبدأ إجراء استخراج البيانات افتراضيًا بعد إنشاء المقبس، ويتكون من استعلامات DNS لـ microsoft.com اِختِصاص؛ يتم إلحاق البيانات المجمعة بحزمة DNS. يوضح الشكل 10 لقطة لاستعلام DNS الأول الذي تم إرساله بواسطة الباب الخلفي.

يتم إرسال استعلام DNS الأول إلى 180.76.76 [.] 11: 53 (خادم لا يكشف، في وقت كتابة هذا التقرير، عن أي خدمة DNS) ولكل من الاستعلامات التالية، يتم تغيير عنوان IP الوجهة إلى العنوان التالي، كما هو موضح في الشكل 11.

• 180.76.76.0/24 الشبكة مملوكة لشركة Baidu، ومن المثير للاهتمام أن بعض الخوادم الموجودة في عناوين IP هذه تكشف عن خدمات DNS، مثل 180.76.76.76، وهو بايدو خدمة DNS العامة.

نعتقد أنه عندما يتم اعتراض حزم استعلام DNS، تقوم الشبكة المزروعة بإعادة توجيهها إلى خادم المهاجمين. يمكن للزرعة تصفية الحزم بسهولة من خلال الجمع بين عدة قيم لإنشاء بصمة الإصبع، على سبيل المثال:

- عنوان IP الوجهة

- منفذ UDP (لاحظنا 53, 4499و 8000),

- معرف المعاملة لمطابقة استعلام DNS 0xFEAD,

- اسم المجال، و،

- استعلام DNS مع البيانات الدخيلة الملحقة.

الأفكار النهائية

يعد استخدام قدرة AitM الخاصة بالمهاجمين لاعتراض الحزم طريقة ذكية لإخفاء موقع البنية التحتية للتحكم والتحكم الخاصة بهم. وقد لاحظنا وجود ضحايا خارج الصين ــ أي في اليابان والمملكة المتحدة ــ وتمكن المنسق من فتح الباب الخلفي ضدهم. ثم أرسل المهاجمون أوامر إلى الباب الخلفي لتنزيل المكونات الإضافية؛ على سبيل المثال، تلقى الضحية من المملكة المتحدة مكونين إضافيين مصممين لجمع المعلومات والمحادثات من Tencent QQ. لذلك، نحن نعلم أن نظام AitM كان موجودًا ويعمل، ويجب أن نفترض أن آلية الترشيح كانت كذلك.

بعض الخوادم – على سبيل المثال، في 180.76.76.0/24 الشبكة – على ما يبدو com.anycastedمما يعني أنه قد يكون هناك عدة خوادم محددة جغرافيًا حول العالم للرد على الطلبات الواردة (المشروعة). يشير هذا إلى أنه من المحتمل أن يتم تنفيذ اعتراض الشبكة بالقرب من الأهداف وليس بالقرب من شبكة بايدو. ومن غير المرجح أيضًا أن يتم الاعتراض من مزود خدمة الإنترنت الصيني لأن بايدو لديها جزء من البنية التحتية لشبكتها خارج الصين، لذلك قد لا يمر الضحايا خارج الصين عبر أي مزودي خدمة إنترنت صينيين للوصول إلى خدمات بايدو.

NSPX30

سنصف في الأقسام التالية المراحل الرئيسية لتنفيذ البرامج الضارة.

المرحلة 1

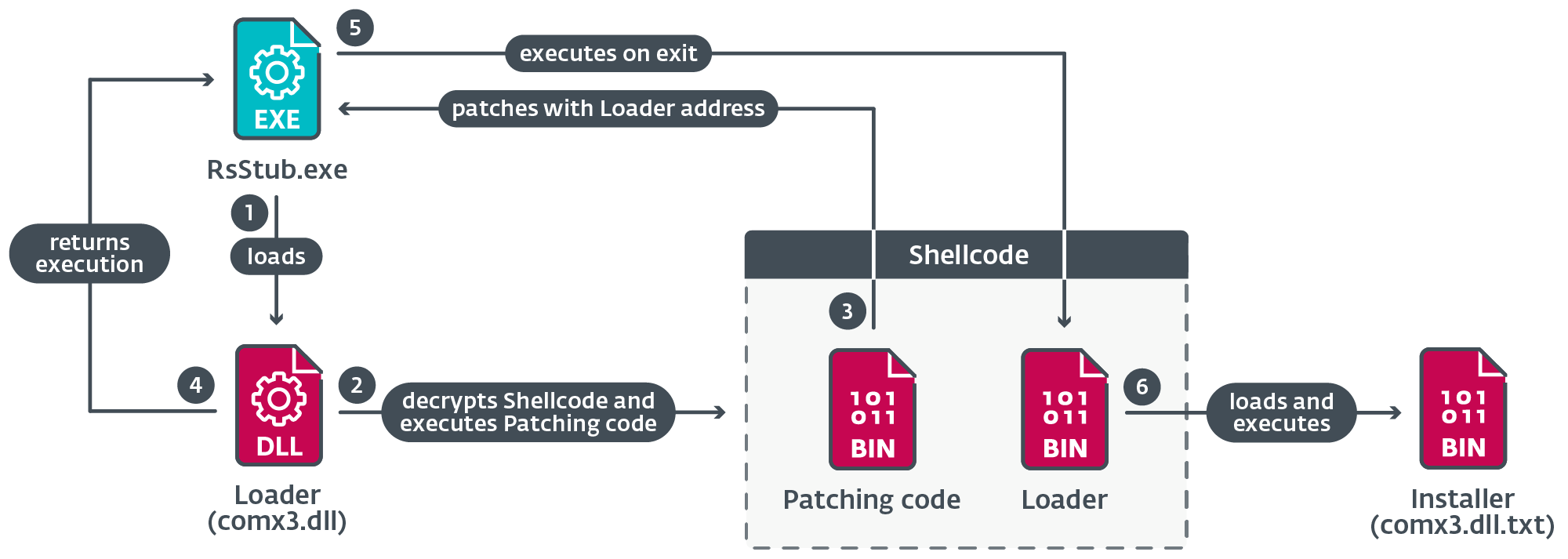

يوضح الشكل 12 سلسلة التنفيذ عندما يقوم المكون الشرعي بتحميل قطارة DLL ضارة تقوم بإنشاء عدة ملفات على القرص.

ينفذ القطارة RsStub.exe، وهو مكون برمجي شرعي لمنتج مكافحة البرامج الضارة الصيني Rising Antivirus، والذي يتم إساءة استخدامه لتحميل البرامج الضارة بشكل جانبي comx3.dll.

ويوضح الشكل 13 الخطوات الرئيسية التي تم اتخاذها أثناء تنفيذ هذا المكون.

متى RsStub.exe المكالمات عملية الخروج، يتم تنفيذ وظيفة المُحمل من كود القشرة بدلاً من كود وظيفة واجهة برمجة التطبيقات الشرعية.

يقوم المُحمل بفك تشفير ملف DLL المثبت من الملف comx3.dll.txt; يقوم كود القشرة بعد ذلك بتحميل ملف DLL الخاص بالمثبت في الذاكرة ويستدعي نقطة الإدخال الخاصة به.

المثبت DLL

يستخدم المثبت تقنيات تجاوز UAC المأخوذة من تطبيقات مفتوحة المصدر لإنشاء عملية مرتفعة جديدة. ويعتمد اختيار الخيار الذي سيتم استخدامه على عدة شروط، كما هو موضح في الجدول 3.

الجدول 3. الشرط الرئيسي والشروط الفرعية المعنية التي يجب الوفاء بها من أجل تطبيق تقنية تجاوز UAC

إن الشروط تثبت وجود عمليتين: نحن نعتقد ذلك avp.exe هو أحد مكونات برنامج مكافحة البرامج الضارة من Kaspersky، و rsray.exe أحد مكونات Rising Antivirus.

يحاول برنامج التثبيت تعطيل إرسال العينات بواسطة Windows Defender، ويضيف قاعدة استبعاد لملف DLL الخاص بأداة التحميل msnsp.dll. ويتم ذلك عن طريق تنفيذ أمرين PowerShell من خلال cmd.exe:

- cmd /c بوويرشيل -inputformat لا شيء -outputformat لا شيء -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c بوويرشيل -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath "C:Program Files (x86)Common Filesmicrosoft ShareTextConvmsnsp.dll"

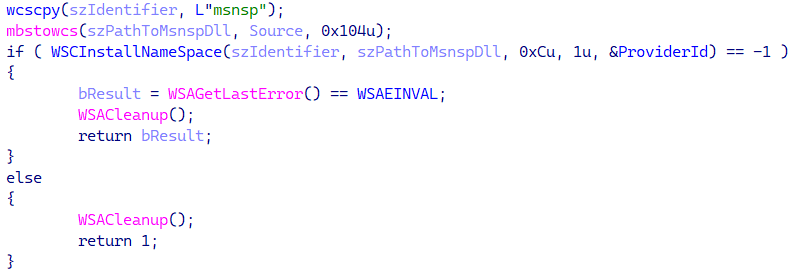

يقوم المثبت بعد ذلك بإسقاط ملف DLL الخاص بالمحمل المستمر C:ملفات البرنامج (x86)الملفات الشائعة، Microsoft SharedTextConvmsnsp.dll ويؤسس استمراريته باستخدام واجهة برمجة التطبيقات (API). WSInstallNameSpace لتثبيت DLL كـ موفر مساحة الاسم Winsock عين com.msnsp، كما هو موضح في الشكل 14.

ونتيجة لذلك، سيتم تحميل DLL تلقائيًا عندما تستخدم العملية Winsock.

وأخيرًا، يقوم المثبت بإسقاط ملف DLL الخاص بالمحمل mshlp.dll والمنسق المشفر DLL WIN.cfg إلى ج: بيانات البرنامج ويندوز.

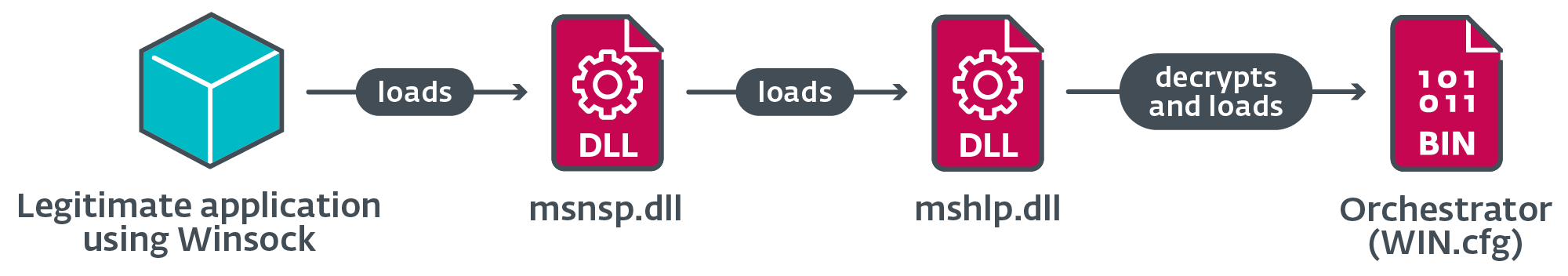

المرحلة 2

تبدأ هذه المرحلة بالتنفيذ msnsp.dll. يوضح الشكل 15 سلسلة التحميل في المرحلة 2.

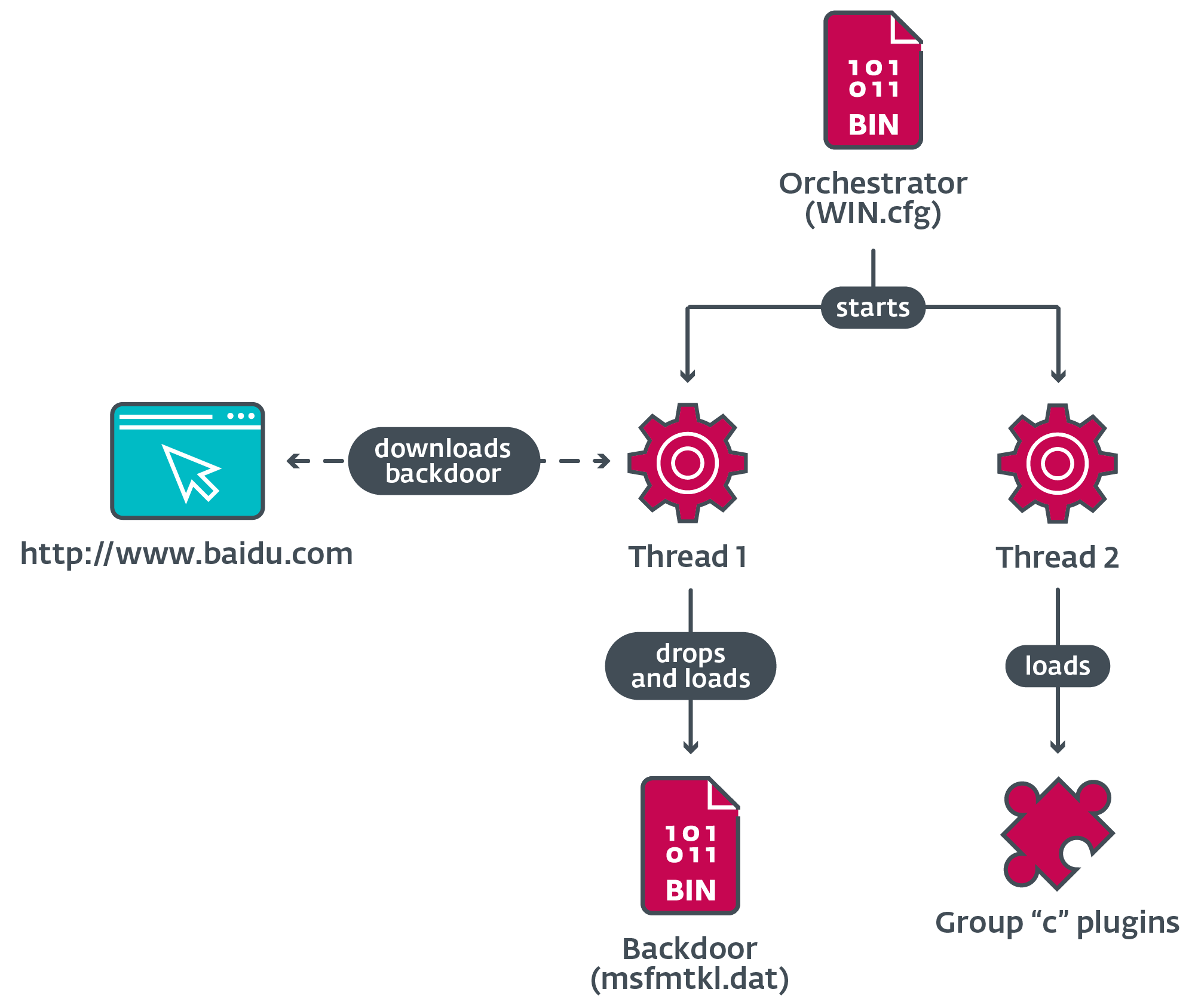

تشرف

يوضح الشكل 16 المهام الرئيسية التي يقوم بها المنسق، والتي تتضمن الحصول على الباب الخلفي وتحميل المكونات الإضافية.

عند التحميل، يقوم المنسق بإنشاء خيطين لأداء مهامه.

موضوع المنسق 1

يقوم المنسق بحذف ملف القطارة الأصلي من القرص، ويحاول تحميل الباب الخلفي منه msfmtkl.dat. إذا كان الملف غير موجود أو فشل في الفتح، يستخدم المنسق Windows Internet APIs لفتح اتصال بالموقع الشرعي لشركة Baidu الصينية كما هو موضح سابقًا.

يتم حفظ الاستجابة من الخادم في ملف مؤقت يخضع لإجراءات التحقق من الصحة؛ إذا تم استيفاء جميع الشروط، تتم كتابة الحمولة المشفرة الموجودة داخل الملف إلى ملف جديد وإعادة تسميتها باسم msfmtkl.dat.

بعد إنشاء الملف الجديد باستخدام الحمولة المشفرة، يقرأ المنسق محتوياته ويفك تشفير الحمولة باستخدام RC4. يتم تحميل PE الناتج في الذاكرة ويتم تنفيذ نقطة الدخول الخاصة به.

موضوع المنسق 2

اعتمادًا على اسم العملية الحالية، ينفذ المنسق العديد من الإجراءات، بما في ذلك تحميل المكونات الإضافية وإضافة الاستثناءات لإدراج ملفات DLL الخاصة بالمحمل في القائمة المسموح بها في قواعد البيانات المحلية لثلاثة منتجات برامج مكافحة البرامج الضارة من أصل صيني.

يصف الجدول 4 الإجراءات المتخذة عندما يتطابق اسم العملية مع اسم مجموعة برامج الأمان التي يمكن للمنسق من خلالها إدراج أدوات التحميل الخاصة به في القائمة المسموح بها.

الجدول 4. إجراءات المنسق عند التنفيذ في عملية باسم برنامج أمان محدد

|

اسم العملية |

البرامج المستهدفة |

اكشن |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

محاولات تحميل DLL المشروعة TAVinterface.dll لاستخدام الوظيفة المصدرة CreateTaveInstance للحصول على واجهة. عند استدعاء دالة ثانية من الواجهة، فإنها تمرر مسار ملف كمعلمة. |

|

|

360safe.exe 360tray.exe |

محاولات تحميل DLL المشروعة Deepscancloudcom2.dll لاستخدام الوظائف المصدرة XDOpen, XDAAddRecordsExو XDClose، فهو يضيف إدخالاً جديدًا في ملف قاعدة بيانات SQL speedmem2.hg. |

|

|

360sd.exe |

محاولات لفتح الملف sl2.db لإضافة بنية ثنائية مشفرة بـ base64 تحتوي على المسار إلى ملف DLL الخاص بالمحمل. |

|

|

kxescore.exe kxetray.exe |

محاولات تحميل DLL المشروعة Securitykxescankhistory.dll لاستخدام الوظيفة المصدرة KSDllGetClassObject للحصول على واجهة. عندما يستدعي إحدى الوظائف من vtable، فإنه يقوم بتمرير مسار ملف كمعلمة. |

يصف الجدول 5 الإجراءات المتخذة عندما يتطابق اسم العملية مع اسم برنامج المراسلة الفورية المحدد. في هذه الحالات، يقوم المنسق بتحميل المكونات الإضافية من القرص.

الجدول 5. إجراءات Ochestrator عند التنفيذ في عملية باسم برنامج مراسلة فورية محدد

|

اسم العملية |

البرامج المستهدفة |

اكشن |

|

qq.exe |

محاولات إنشاء كائن المزامنة المسمى احصل على قفل رسائل QQ. إذا لم يكن كائن المزامنة (mutex) موجودًا بالفعل، فإنه يقوم بتحميل المكونات الإضافية c001.dat, c002.datو c003.dat من القرص. |

|

|

wechat.exe |

يقوم بتحميل البرنامج المساعد c006.dat. |

|

|

telegram.exe |

يقوم بتحميل البرنامج المساعد c007.dat. |

|

|

سكايب.exe |

يقوم بتحميل البرنامج المساعد c003.dat. |

|

|

cc.exe |

مجهول؛ ربما CloudChat. |

|

|

raidcall.exe |

||

|

yy.exe |

مجهول؛ ربما تطبيق من YY الشبكة الاجتماعية. |

|

|

aliim.exe |

يقوم بتحميل البرنامج المساعد c005.dat. |

بعد الانتهاء من الإجراءات المقابلة، يعود الموضوع.

مجموعة الإضافات "ج"

من خلال تحليلنا لكود المُنسق، نفهم أنه قد يكون هناك ما لا يقل عن ستة مكونات إضافية من المجموعة "c"، ثلاثة منها فقط معروفة لنا في الوقت الحالي.

يصف الجدول 6 الوظائف الأساسية للمكونات الإضافية المحددة.

الجدول 6. وصف المكونات الإضافية من المجموعة "ج"

|

اسم البرنامج المساعد |

الوصف |

|

c001.dat |

سرقة المعلومات من قواعد بيانات QQ، بما في ذلك بيانات الاعتماد وسجلات الدردشة وقوائم جهات الاتصال والمزيد. |

|

c002.dat |

ربط العديد من الوظائف من Tencent QQ KernelUtil.dll و Common.dll في ذكرى QQ.exe العملية، مما يتيح اعتراض الرسائل المباشرة والجماعية، واستعلامات SQL لقواعد البيانات. |

|

c003.dat |

ربط عدة واجهات برمجة التطبيقات: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose يتيح ذلك للمكون الإضافي اعتراض المحادثات الصوتية في عدة عمليات. |

مستتر

لقد شاركنا بالفعل العديد من التفاصيل حول الغرض الأساسي للباب الخلفي: التواصل مع وحدة التحكم الخاصة به وتصفية البيانات المجمعة. يعتمد الاتصال مع وحدة التحكم في الغالب على كتابة بيانات تكوين البرنامج المساعد في ملف غير مشفر يسمى License.datواستدعاء الوظائف من المكونات الإضافية المحملة. يصف الجدول 7 الأوامر الأكثر صلة التي يتعامل معها الباب الخلفي.

الجدول 7. وصف لبعض الأوامر التي يتعامل معها الباب الخلفي

|

معرف الأمر |

الوصف |

|

0x04 |

ينشئ أو يغلق غلافًا عكسيًا ويتعامل مع الإدخال والإخراج. |

|

0x17 |

ينقل ملفًا بالمسارات التي توفرها وحدة التحكم. |

|

0x1C |

يقوم بإلغاء تثبيت الغرسة. |

|

0x1E |

يجمع معلومات الملف من دليل محدد، أو يجمع معلومات محرك الأقراص. |

|

0x28 |

ينهي العملية بمعرف PID المقدم من وحدة التحكم. |

مجموعات البرنامج المساعد "أ" و "ب"

يحتوي مكون الباب الخلفي على ملفات DLL الإضافية المضمنة الخاصة به (انظر الجدول 8) والتي يتم كتابتها على القرص وتمنح الباب الخلفي قدراته الأساسية في التجسس وجمع المعلومات.

الجدول 8. أوصاف مجموعات المكونات الإضافية "أ" و"ب" المضمنة في الباب الخلفي

|

اسم البرنامج المساعد |

الوصف |

|

a010.dat |

يجمع معلومات البرامج المثبتة من التسجيل. |

|

b010.dat |

يأخذ لقطات الشاشة. |

|

b011.dat |

كلوغر الأساسية. |

وفي الختام

لقد قمنا بتحليل الهجمات والقدرات من جهة تهديد أطلقنا عليها اسم بلاكوود، والتي نفذت عمليات تجسس إلكتروني ضد أفراد وشركات من الصين واليابان والمملكة المتحدة. لقد قمنا بتخطيط تطور NSPX30، المزروعة المخصصة التي نشرتها Blackwood، بدءًا من عام 2005 إلى باب خلفي صغير أطلقنا عليه اسم Project Wood.

ومن المثير للاهتمام أن غرسة Project Wood التي تعود إلى عام 2005 تبدو وكأنها من عمل مطورين ذوي خبرة في تطوير البرامج الضارة، نظرًا للتقنيات المطبقة، مما يقودنا إلى الاعتقاد بأننا لم نكتشف المزيد عن تاريخ الباب الخلفي البدائي.

لأية استفسارات حول بحثنا المنشور على WeLiveSecurity ، يرجى الاتصال بنا على التهديدintel@eset.com.

تقدم ESET Research تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

ملفات

|

SHA-1 |

اسم الملف |

اسم اكتشاف ESET |

الوصف |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

القطارة الأولية NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

محمل للمثبت. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

محمل مستمر. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

محمل للمنسق. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

المثبت فك تشفيرها. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

منسق فك تشفيرها. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

فك تشفير الباب الخلفي. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

بيانات الاعتماد والبرنامج المساعد لسرقة البيانات. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

البرنامج المساعد لاعتراض الرسائل Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

البرنامج المساعد لالتقاط الصوت. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

البرنامج المساعد لجامع المعلومات. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

البرنامج المساعد كلوغر. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

البرنامج المساعد لالتقاط الشاشة. |

شبكة

|

IP |

نطاق |

مزود استضافة |

الروية الأولى |

التفاصيل |

|

104.193.88 [.] 123 |

www.بايدو[.]كوم |

شركة بكين بايدو نيتكوم للعلوم والتكنولوجيا المحدودة |

2017-08-04 |

موقع ويب شرعي يتم الاتصال به من قبل المنسق ومكونات الباب الخلفي لتنزيل الحمولات. تم اعتراض طلب HTTP GET بواسطة AitM. |

|

183.134.93 [.] 171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10-17 |

جزء من عنوان URL الذي تم تنزيل القطارة منه بواسطة برنامج شرعي. |

تقنيات MITER ATT & CK

تم بناء هذا الجدول باستخدام الإصدار 14 من إطار عمل MITRE ATT&CK.

|

تكتيك |

ID |

الاسم |

الوصف |

|

تنمية الموارد |

تطوير القدرات: البرامج الضارة |

استخدمت بلاكوود غرسة مخصصة تسمى NSPX30. |

|

|

الوصول الأولي |

تسوية سلسلة التوريد |

يتم تسليم مكون القطارة الخاص بـ NSPX30 عند اعتراض طلبات تحديث البرامج المشروعة عبر AitM. |

|

|

التنفيذ |

مترجم الأوامر والبرمجة: بوويرشيل |

يستخدم مكون التثبيت الخاص بـ NSPX30 PowerShell لتعطيل إرسال نموذج Windows Defender وإضافة استثناء لمكون أداة التحميل. |

|

|

مترجم الأوامر والبرمجة: Windows Command Shell |

يمكن استخدام مثبت NSPX30 CMD.EXE عند محاولة تجاوز UAC. يمكن للباب الخلفي لـ NSPX30 إنشاء غلاف عكسي. |

||

|

مترجم الأوامر والبرمجة: Visual Basic |

يمكن لمثبت NSPX30 استخدام VBScript عند محاولة تجاوز UAC. |

||

|

API الأصلي |

أداة تثبيت NSPX30 واستخدام الباب الخلفي إنشاء عمليةA/W واجهات برمجة التطبيقات (APIs) لتنفيذ المكونات. |

||

|

إصرار |

تدفق تنفيذ الاختطاف |

يتم تحميل أداة تحميل NSPX30 تلقائيًا في العملية عند بدء تشغيل Winsock. |

|

|

التصعيد امتياز |

تنفيذ الحدث المشغّل |

يقوم مثبت NSPX30 بتعديل السجل لتغيير قيمة مفتاح زر الوسائط (APPCOMMAND_LAUNCH_APP2) للإشارة إلى أداة التحميل القابلة للتنفيذ. |

|

|

آلية التحكم في الارتفاع عن طريق إساءة الاستخدام: تجاوز التحكم في حساب المستخدم |

يستخدم مثبت NSPX30 ثلاث تقنيات لمحاولة تجاوز UAC. |

||

|

التهرب الدفاعي |

فك تشفير / فك تشفير الملفات أو المعلومات |

يتم فك تشفير ملفات التثبيت والمنسق والباب الخلفي وملفات التكوين الخاصة بـ NSPX30 باستخدام RC4، أو مجموعات من تعليمات البت والحساب. |

|

|

دفاعات الضرر: تعطيل أو تعديل الأدوات |

يقوم مثبت NSPX30 بتعطيل إرسال نموذج Windows Defender، ويضيف استثناءً لمكون أداة التحميل. يمكن لمنسق NSPX30 تغيير قواعد بيانات برامج الأمان لإدراج مكونات أداة التحميل الخاصة به في القائمة المسموح بها. تتضمن البرامج المستهدفة: Tencent PC Manager و360 Safeguard و360 Antivirus وKingsoft AntiVirus. |

||

|

إزالة المؤشر: حذف الملف |

يمكن لـ NSPX30 إزالة ملفاته. |

||

|

إزالة المؤشر: ثبات واضح |

يمكن لـ NSPX30 إزالة ثباته. |

||

|

تنفيذ الأوامر غير المباشرة |

يقوم برنامج تثبيت NSPX30 بتنفيذ PowerShell من خلال Command Shell لنظام التشغيل Windows. |

||

|

التنكر: تطابق الاسم الشرعي أو الموقع |

يتم تخزين مكونات NSPX30 في المجلد الشرعي %بيانات البرنامج%إنتل. |

||

|

تعديل التسجيل |

يمكن لمثبت NSPX30 تعديل السجل عند محاولة تجاوز UAC. |

||

|

ملفات أو معلومات مبهمة |

يتم تخزين مكونات NSPX30 مشفرة على القرص. |

||

|

ملفات أو معلومات مبهمة: الحمولات المضمنة |

تحتوي قطارة NSPX30 على مكونات مدمجة. يحتوي محمل NSPX30 على كود القشرة المضمن. |

||

|

تنفيذ الوكيل الثنائي للنظام: Rundll32 |

يمكن تحميل برنامج تثبيت NSPX30 من خلاله rundll32.exe. |

||

|

الوصول إلى بيانات الاعتماد |

الخصم في الوسط |

يتم تسليم غرسة NSPX30 إلى الضحايا من خلال هجمات AitM. |

|

|

بيانات الاعتماد من مخازن كلمات المرور |

البرنامج المساعد NSPX30 c001.dat يمكنه سرقة بيانات الاعتماد من قواعد بيانات Tencent QQ. |

||

|

الاكتشاف |

اكتشاف الملفات والدليل |

يمكن للباب الخلفي والمكونات الإضافية لـ NSPX30 إدراج الملفات. |

|

|

سجل الاستعلام |

NSPX30 a010.dat يقوم البرنامج المساعد بجمع معلومات مختلفة عن البرامج المثبتة من السجل. |

||

|

اكتشاف البرامج |

NSPX30 a010.dat يقوم البرنامج المساعد بجمع المعلومات من التسجيل. |

||

|

اكتشاف معلومات النظام |

يقوم الباب الخلفي لـ NSPX30 بجمع معلومات النظام. |

||

|

اكتشاف تكوين شبكة النظام |

يجمع الباب الخلفي لجهاز NSPX30 معلومات متنوعة عن محول الشبكة. |

||

|

اكتشاف اتصالات شبكة النظام |

يقوم الباب الخلفي لجهاز NSPX30 بجمع معلومات حول محول الشبكة. |

||

|

مالك النظام / اكتشاف المستخدم |

يقوم الباب الخلفي لـ NSPX30 بجمع معلومات النظام والمستخدم. |

||

|

مجموعة |

التقاط الإدخال: Keylogging |

البرنامج المساعد NSPX30 b011.dat هو كلوغر الأساسية. |

|

|

أرشفة البيانات المجمعة: أرشفة عبر المكتبة |

تقوم المكونات الإضافية لـ NSPX30 بضغط المعلومات المجمعة باستخدام zlib. |

||

|

التقاط الصوت |

البرنامج المساعد NSPX30 c003.dat يسجل المدخلات والمخرجات تيارات الصوت. |

||

|

التحصيل الآلي |

يقوم منسق NSPX30 والباب الخلفي بتشغيل المكونات الإضافية تلقائيًا لجمع المعلومات. |

||

|

تنظيم البيانات: التدريج المحلي للبيانات |

تقوم المكونات الإضافية لـ NSPX30 بتخزين البيانات في ملفات محلية قبل عملية التصفية. |

||

|

القبض على الشاشة |

البرنامج المساعد NSPX30 b010.dat يأخذ لقطات الشاشة. |

||

|

القيادة والتحكم |

بروتوكول طبقة التطبيق: بروتوكولات الويب |

يقوم منسق NSPX30 ومكونات الباب الخلفي بتنزيل الحمولات باستخدام HTTP. |

|

|

بروتوكول طبقة التطبيق: DNS |

يقوم الباب الخلفي لـ NSPX30 بإخراج المعلومات المجمعة باستخدام DNS. |

||

|

ترميز البيانات: ترميز قياسي |

يتم ضغط البيانات المجمعة للترشيح باستخدام zlib. |

||

|

التعتيم على البيانات |

يقوم الباب الخلفي لـ NSPX30 بتشفير اتصالات القيادة والسيطرة الخاصة به. |

||

|

بروتوكول طبقة غير التطبيق |

يستخدم الباب الخلفي لـ NSPX30 UDP لاتصالات القيادة والتحكم الخاصة به. |

||

|

الوكيل |

يتم إجراء اتصالات NSPX30 مع خادم القيادة والتحكم الخاص به بواسطة مكون غير معروف. |

||

|

exfiltration |

الاستخراج الآلي |

عندما يكون ذلك متاحًا، يقوم الباب الخلفي لـ NSPX30 تلقائيًا بتصفية أي معلومات تم جمعها. |

|

|

حدود حجم نقل البيانات |

يقوم الباب الخلفي لـ NSPX30 بإخراج البيانات المجمعة عبر استعلامات DNS بحجم حزمة ثابت. |

||

|

التسلل عبر بروتوكول بديل: التسلل عبر بروتوكول غير مشفر غير C2 |

يقوم الباب الخلفي لـ NSPX30 بإخراج المعلومات المجمعة باستخدام DNS. |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- ماهرون

- من نحن

- اعتداء

- الوصول

- وفقا

- حسابي

- الإجراءات

- نشط

- نشاط

- الجهات الفاعلة

- إضافة

- إضافي

- وبالإضافة إلى ذلك

- العنوان

- عناوين

- يضيف

- بعد

- ضد

- الوكيل

- يعرف أيضا باسم

- الكل

- القائمة المسموح بها

- تقريبا

- سابقا

- أيضا

- البديل

- بالرغم ان

- an

- تحليل

- تحليل

- حلل

- و

- الحماية من الفيروسات

- أي وقت

- API

- واجهات برمجة التطبيقات

- يبدو

- الأجهزة

- تطبيق

- التقديم

- APT

- أرشيف

- هي

- حول

- AS

- تقييم

- أسوشيتد

- افترض

- At

- مهاجمة

- الهجمات

- محاولة

- محاولة

- محاولات

- سمعي

- الكتاب

- تلقائيا

- متاح

- الى الخلف

- الباب الخلفي

- خلفي

- بايدو

- على أساس

- الأساسية

- BE

- لان

- أصبح

- كان

- قبل

- يجري

- اعتقد

- أفضل

- المختصة بالبت

- على حد سواء

- بنيت

- زر

- by

- تجنب

- تسمى

- دعوة

- دعوات

- الحملات

- CAN

- قدرات

- قدرة

- قادر على

- أسر

- نفذت

- حقيبة

- الحالات

- سلسلة

- تغيير

- غير

- الصين

- الصينية

- CISA

- واضح

- أقرب

- إغلاق

- CO

- الكود

- مصدر برنامج

- جمع

- جمع

- مجموعة شتاء XNUMX

- جامع

- يجمع

- COM

- تركيبات

- الجمع بين

- يأتي

- عادة

- التواصل

- Communication

- مجال الاتصالات

- الشركات

- حول الشركة

- جمعت

- الانتهاء

- مضاعفات

- عنصر

- مكونات

- حل وسط

- تسوية

- حالة

- الشروط

- إدارة

- الاعداد

- متصل

- صلة

- التواصل

- نظرت

- يتكون

- التواصل

- يحتوي

- محتويات

- مراقبة

- مراقب

- المحادثات

- مؤسسة

- المقابلة

- استطاع

- خلق

- خلق

- يخلق

- أوراق اعتماد

- حالياًّ

- على

- التجسس الإلكتروني

- الأمن السيبراني

- غامق

- البيانات

- نقاط البيانات

- قاعدة البيانات

- قواعد البيانات

- التاريخ

- DCM

- في DCM

- عقود

- الترتيب

- نقل

- تم التوصيل

- تقديم

- يعتمد

- نشر

- نشر

- نشر

- وصف

- يصف

- وصف

- تصميم

- افضل الرحلات السياحية

- مفصلة

- تفاصيل

- الكشف عن

- كشف

- حدد

- مصمم

- المتقدمة

- المطورين

- التطوير التجاري

- التطورات

- فعل

- فرق

- مختلف

- مباشرة

- اكتشف

- اكتشف

- توزيع

- منقسم

- DNS

- do

- توثيق

- موثق

- هل

- نطاق

- المجالات

- بإمكانك تحميله

- قطرات

- أثناء

- كل

- في وقت مبكر

- بسهولة

- مرتفع

- رسائل البريد الإلكتروني

- جزءا لا يتجزأ من

- تمكن

- تمكين

- ترميز

- مشفرة

- جذاب

- محرك

- الهندسة

- دخول

- خطأ

- يؤسس

- أحداث

- تطور

- تطورت

- المتطورة

- بالضبط

- مثال

- تنفيذ

- أعدم

- ينفذ

- تنفيذ

- exfiltration

- عرض

- يوجد

- الخبره في مجال الغطس

- شرح

- مستكشف

- تصدير

- حقيقة

- فشل

- المميزات

- الشكل

- قم بتقديم

- ملفات

- تصفية

- النتائج

- بصمة

- الجدران النارية

- الاسم الأول

- ثابت

- متابعيك

- في حالة

- النموذج المرفق

- إلى الأمام

- وجدت

- تبدأ من

- تماما

- وظيفة

- وظيفة

- وظائف

- بوابات

- ولدت

- الجغرافية

- دولار فقط واحصل على خصم XNUMX% على جميع

- GitHub جيثب:

- منح

- معطى

- Go

- تجمع

- مجموعات

- كان

- التعامل

- مقابض

- يملك

- رؤوس

- هنا

- إخفاء

- رقيقة

- تاريخ

- كونغ

- 香港

- كيفية

- لكن

- HTML

- HTTP

- HTTPS

- ID

- محدد

- if

- يوضح

- صورة

- تطبيقات

- نفذت

- in

- تتضمن

- يشمل

- بما فيه

- الوارد

- الزيادات

- تشير

- دواعي الإستعمال

- من مؤشرات

- فرد

- الأفراد

- معلومات

- البنية التحتية

- في البداية

- في البداية

- بدأت

- إدخال

- استفسارات

- إدراج

- في الداخل

- تثبيت

- تثبيت

- مثل

- بدلًا من ذلك

- معهد

- تعليمات

- رؤيتنا

- السطح البيني

- داخليا

- Internet

- إلى

- تحقيق

- IP

- عنوان IP

- عناوين الانترنت بروتوكول

- ISP

- إصدار

- IT

- انها

- نفسها

- يناير

- اليابان

- اليابانيّة

- يونيو

- القفل

- مملكة

- علم

- المعرفة

- معروف

- هونغ

- كبير

- اسم العائلة

- الى وقت لاحق

- إطلاق

- طبقة

- قيادة

- الأقل

- ليد

- اليسار

- شرعي

- يتيح

- على الأرجح

- قائمة

- استماع

- يستمع

- قوائم

- تحميل

- محمل

- جار التحميل

- الأحمال

- محلي

- تقع

- موقع

- قفل

- بحث

- ضائع

- المحدودة

- آلة

- الآلات

- الرئيسية

- رائد

- خبيث

- البرمجيات الخبيثة

- مدير

- التلاعب

- تصنيع

- مباراة

- اعواد الثقاب

- مطابقة

- مايو..

- معنى

- آلية

- آليات

- الوسائط

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- المذكورة

- الرسالة

- رسائل

- قابل

- البيانات الوصفية

- مایکروسافت

- ربما

- ملايين

- تعديل

- الأكثر من ذلك

- أكثر

- خاصة

- متعدد

- يجب

- الاسم

- عين

- حاجة

- إحتياجات

- شبكة

- الشبكات

- جديد

- لا

- بدون اضاءة

- يلاحظ..

- عدد

- ملاحظ

- تحصل

- الحصول على

- حدث

- شهر اكتوبر

- of

- عروض

- Office

- قديم

- أقدم

- on

- ONE

- فقط

- جاكيت

- المصدر المفتوح

- تعمل

- نظام التشغيل

- عملية

- عمليات

- مشغلي

- or

- طلب

- المنشأ

- أصلي

- أخرى

- لنا

- خارج

- الناتج

- في الخارج

- على مدى

- الخاصة

- مملوكة

- P&E

- الحزم

- صفحة

- المعلمة

- جزء

- خاص

- يمر

- سلبي

- كلمة المرور

- مسار

- مسارات

- PC

- غريب

- نفذ

- تنفيذ

- ينفذ

- إصرار

- صورة

- المكان

- نص عادي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- يرجى الاتصال

- المساعد

- الإضافات

- البوينت

- نقاط

- سياسي

- الرائج

- ربما

- بوويرشيل

- وجود

- يقدم

- منع

- سابقا

- قبل

- خاص

- المحتمل

- المشكلة

- الإجراءات

- عملية المعالجة

- العمليات

- المنتج

- المنتجات

- البرنامج

- تنفيذ المشاريع

- مشروع ناجح

- بروتوكول

- تزود

- المقدمة

- مزود

- الوكيل

- جمهور

- منشور

- علانية

- نشرت

- غرض

- الاستفسارات

- بدلا

- الوصول

- تلقى

- الأخيرة

- سجل

- تسجيل

- متكرر

- الرجوع

- يشير

- بخصوص

- مسجل

- سجل

- ذات صلة

- ذات الصلة

- الاعتماد

- بقايا

- إزالة

- إزالة

- الرد

- تقرير

- التقارير

- طلب

- طلبات

- بحث

- الباحثين

- حل

- مورد

- هؤلاء

- استجابة

- نتيجة

- مما أدى

- عائدات

- عكس

- النوادي الثرية

- ارتفاع

- جهاز التوجيه

- قاعدة

- نفسه

- تم الحفظ

- علوم

- العلوم والتكنولوجيا

- لقطات

- بحث

- محرك البحث

- الثاني

- ثواني

- أقسام

- أمن

- برامج الأمن

- انظر تعريف

- بدا

- يبدو

- رأيت

- مختار

- أرسلت

- سبتمبر

- لمرضى

- الخادم

- خوادم

- الخدمة

- خدماتنا

- باكجات

- عدة

- شاركت

- قذيفة

- أظهرت

- يظهر

- مماثل

- الاشارات

- ببساطة

- منذ

- SIX

- المقاس

- مختلفة قليلا

- صغير

- الأصغر

- So

- العدالة

- تطبيقات الكمبيوتر

- مكونات البرامج

- تحديث النظام

- الحلول

- بعض

- متطور

- محدد

- محدد

- شبح

- انقسم

- تجسس

- SQL

- المسرح

- مراحل

- معيار

- بداية

- بدأت

- ابتداء

- خطوات

- لا يزال

- متجر

- تخزين

- تيارات

- خيط

- بناء

- ستوديو

- موضوع

- تسليم

- هذه

- وتقترح

- جناح

- موجة

- مشكوك فيه

- نظام

- أنظمة

- جدول

- أخذ

- اتخذت

- يأخذ

- الهدف

- المستهدفة

- الأهداف

- المهام

- تقنية

- تقنيات

- تكنولوجيا

- مؤقت

- تينسنت

- من

- أن

- •

- المملكة المتحدة

- المملكة المتحدة

- العالم

- من مشاركة

- منهم

- موضوع

- then

- هناك.

- وبالتالي

- تشبه

- هم

- الثالث

- هؤلاء

- التهديد

- الجهات التهديد

- ثلاثة

- عبر

- الوقت

- الجدول الزمني

- الطابع الزمني

- إلى

- أداة

- تتبع

- مسار

- تجارة

- حركة المرور

- تحويل

- أثار

- اثنان

- Uk

- فهم

- متحد

- المملكة المتحدة

- جامعة

- غير معروف

- من غير المحتمل

- غير مسمى

- تحديث

- آخر التحديثات

- URL

- us

- تستخدم

- مستعمل

- مستخدم

- يستخدم

- استخدام

- صالح

- التحقق من صحة

- قيمنا

- القيم

- متنوع

- مختلف

- تحقق من

- الإصدار

- عمودي

- بواسطة

- ضحية

- ضحايا

- قم بزيارتنا

- بصري

- الضعيفة

- وكان

- طريق..

- we

- الويب

- الموقع الإلكتروني

- وي شات

- حسن

- كان

- ابحث عن

- متى

- كلما

- التي

- من

- ويكيبيديا

- سوف

- نوافذ

- مع

- خشب

- للعمل

- عامل

- العالم

- سوف

- جاري الكتابة

- مكتوب

- حتى الآن

- زفيرنت

- الرمز البريدي