আইওটি সিকিউরিটি (আইওটি নিরাপত্তার ইন্টারনেট) কি?

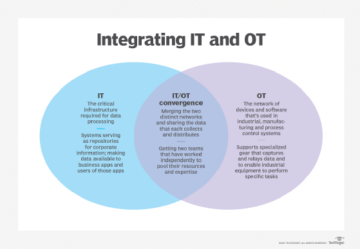

আইওটি সিকিউরিটি (ইন্টারনেট অফ থিংস সিকিউরিটি) হল প্রযুক্তি সেগমেন্ট যা কানেক্টেড ডিভাইস এবং নেটওয়ার্কের সুরক্ষার উপর দৃষ্টি নিবদ্ধ করে IOT. IoT আন্তঃসম্পর্কিত কম্পিউটিং ডিভাইস, যান্ত্রিক এবং ডিজিটাল মেশিন, বস্তু, প্রাণী এবং মানুষের একটি সিস্টেমে ইন্টারনেট সংযোগ যুক্ত করে। প্রতিটি জিনিস আছে অনন্য সনাক্তকারী এবং একটি নেটওয়ার্কে স্বয়ংক্রিয়ভাবে ডেটা স্থানান্তর করার ক্ষমতা। যাইহোক, ইন্টারনেটের সাথে সংযোগ স্থাপনের জন্য ডিভাইসগুলিকে সক্ষম করা হলে সেগুলিকে সঠিকভাবে সুরক্ষিত না করা হলে তা গুরুতর দুর্বলতার জন্য উন্মুক্ত করে৷

মেয়াদ IOT অত্যন্ত বিস্তৃত, এবং এই প্রযুক্তিটি ক্রমাগত বিকশিত হওয়ার সাথে সাথে শব্দটি আরও বিস্তৃত হয়। ঘড়ি থেকে থার্মোস্ট্যাট থেকে ভিডিও গেম কনসোল পর্যন্ত, প্রায় প্রতিটি প্রযুক্তিগত ডিভাইস কিছু ক্ষমতায় ইন্টারনেট বা অন্যান্য ডিভাইসের সাথে ইন্টারঅ্যাক্ট করতে পারে।

IoT নিরাপত্তা IoT এর চেয়েও বিস্তৃত, ফলে বিভিন্ন পদ্ধতি সেই ছাতার নিচে পড়ে। আবেদন কার্যক্রম ইন্টারফেস (এপিআই) নিরাপত্তা, পাবলিক কী অবকাঠামো (PKI) প্রমাণীকরণ এবং নেটওয়ার্ক নিরাপত্তা হল কয়েকটি পদ্ধতি যা আইটি সাইবার অপরাধের ক্রমবর্ধমান হুমকির বিরুদ্ধে লড়াই করতে ব্যবহার করতে পারে এবং সাইবার সন্ত্রাসবাদ দুর্বল IoT ডিভাইসে রুট করা।

কেন IoT নিরাপত্তা গুরুত্বপূর্ণ?

IoT ডিভাইসগুলির অপ্রচলিত উত্পাদন এবং তারা যে বিপুল পরিমাণ ডেটা পরিচালনা করে তার কারণে, সাইবার আক্রমণের একটি ধ্রুবক হুমকি রয়েছে। বেশ কয়েকটি হাই-প্রোফাইল ঘটনা যেখানে একটি সাধারণ আইওটি ডিভাইস বৃহত্তর নেটওয়ার্কে অনুপ্রবেশ এবং আক্রমণ করার জন্য ব্যবহার করা হয়েছিল আইওটি সুরক্ষার প্রয়োজনীয়তার দিকে দৃষ্টি আকর্ষণ করেছে।

এই নিবন্ধটি অংশ

দুর্বলতার চির-উন্মুখ সম্ভাবনা, তথ্য লঙ্ঘন এবং IoT ডিভাইস ব্যবহারের সাথে যুক্ত অন্যান্য ঝুঁকিগুলি শক্তিশালী IoT সুরক্ষার জন্য জরুরি প্রয়োজনকে আন্ডারস্কোর করে। IoT নিরাপত্তা এন্টারপ্রাইজগুলির জন্য অত্যাবশ্যক, কারণ এতে বিস্তৃত কৌশল, কৌশল, প্রোটোকল এবং অ্যাকশন রয়েছে যা আধুনিক ব্যবসার ক্রমবর্ধমান IoT দুর্বলতা প্রশমিত করার লক্ষ্য রাখে।

[এম্বেড করা সামগ্রী]

আইওটি নিরাপত্তা সমস্যা এবং চ্যালেঞ্জ

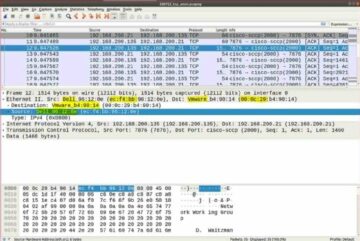

ডিভাইসগুলিকে একে অপরের সাথে সংযোগ করার জন্য যত বেশি উপায় রয়েছে, হুমকি অভিনেতাদের তাদের বাধা দেওয়ার জন্য তত বেশি সুযোগ রয়েছে। হাইপার টেক্সট ট্রান্সফার প্রটোকল এবং এপিআই হল দুটি চ্যানেল যার উপর আইওটি ডিভাইস নির্ভর করে যে হ্যাকাররা বাধা দিতে পারে।

IoT ছাতা কঠোরভাবে ইন্টারনেট-ভিত্তিক ডিভাইসগুলিকে অন্তর্ভুক্ত করে না। যে সমস্ত যন্ত্রপাতি ব্লুটুথ প্রযুক্তি ব্যবহার করে সেগুলিকেও IoT ডিভাইস হিসাবে গণনা করা হয় এবং সেইজন্য IoT নিরাপত্তার প্রয়োজন হয়।

নিম্নলিখিত IoT নিরাপত্তা চ্যালেঞ্জগুলি ব্যক্তি এবং সংস্থা উভয়ের আর্থিক নিরাপত্তাকে হুমকির মুখে ফেলেছে:

- দূরবর্তী এক্সপোজার। অন্যান্য প্রযুক্তির বিপরীতে, IoT ডিভাইসগুলির একটি বিশেষভাবে বড় আছে আক্রমণ পৃষ্ঠ তাদের ইন্টারনেট-সমর্থিত সংযোগের কারণে। যদিও এই অ্যাক্সেসযোগ্যতা অত্যন্ত মূল্যবান, এটি হ্যাকারদের দূরবর্তীভাবে ডিভাইসগুলির সাথে যোগাযোগ করার সুযোগ দেয়। এই কারণে হ্যাকিং ক্যাম্পেইন যেমন ফিশিং, বিশেষ করে কার্যকর। আইওটি নিরাপত্তা সহ মেঘ সুরক্ষা, সম্পদ রক্ষা করার জন্য প্রচুর পরিমাণে প্রবেশ পয়েন্টের জন্য অ্যাকাউন্ট করতে হবে।

- শিল্প দূরদর্শিতার অভাব। সংগঠনের সাথে চলতে থাকে ডিজিটাল রূপান্তর, তাই কিছু শিল্প এবং তাদের পণ্য আছে. স্বয়ংচালিত এবং স্বাস্থ্যসেবা শিল্পগুলি আরও উত্পাদনশীল এবং ব্যয়-দক্ষ হওয়ার জন্য তাদের IoT ডিভাইসগুলির নির্বাচনকে প্রসারিত করেছে। তবে এই ডিজিটাল বিপ্লবের ফলে আগের চেয়ে অনেক বেশি প্রযুক্তি নির্ভরতা তৈরি হয়েছে। যদিও সাধারণত কোনো সমস্যা হয় না, প্রযুক্তির উপর নির্ভরতা একটি সফল ডেটা লঙ্ঘনের পরিণতি বাড়াতে পারে। যা এটিকে উদ্বেগজনক করে তোলে তা হল এই শিল্পগুলি এখন এমন প্রযুক্তির উপর নির্ভর করছে যা সহজাতভাবে আরও ঝুঁকিপূর্ণ: IoT ডিভাইসগুলি। শুধু তাই নয়, অনেক স্বাস্থ্যসেবা এবং স্বয়ংচালিত সংস্থাগুলি এই ডিভাইসগুলি সুরক্ষিত করার জন্য প্রয়োজনীয় অর্থ এবং সংস্থান বিনিয়োগ করতে প্রস্তুত ছিল না। শিল্প দূরদর্শিতার এই অভাব অপ্রয়োজনীয়ভাবে অনেক সংস্থা এবং নির্মাতাদের বৃদ্ধির জন্য উন্মুক্ত করেছে সাইবার নিরাপত্তার হুমকি.

- সম্পদের সীমাবদ্ধতা। অত্যাধুনিক ফায়ারওয়াল বা অ্যান্টিভাইরাস সফ্টওয়্যার সংহত করার জন্য সমস্ত IoT ডিভাইসের কম্পিউটিং ক্ষমতা নেই। আসলে, কিছু ডিভাইস সবেমাত্র অন্য ডিভাইসের সাথে সংযোগ করতে পারে। IoT ডিভাইসগুলি যেগুলি ব্লুটুথ প্রযুক্তি গ্রহণ করেছে, উদাহরণস্বরূপ, ডেটা লঙ্ঘনের সাম্প্রতিক তরঙ্গে ভুগছে৷ স্বয়ংচালিত শিল্প, আবারও, বাজারগুলির মধ্যে একটি হল সবচেয়ে কঠিন আঘাত।

- দুর্বল ডিফল্ট পাসওয়ার্ড। IoT ডিভাইসগুলি প্রায়শই দুর্বল পাসওয়ার্ডের সাথে আসে এবং বেশিরভাগ ভোক্তারা সচেতন নাও হতে পারে যে তাদের আরও নিরাপদ দিয়ে প্রতিস্থাপন করা দরকার। যদি IoT ডিভাইসে ডিফল্ট পাসওয়ার্ড পরিবর্তন না করা হয়, তাহলে এটি তাদের জন্য ঝুঁকিপূর্ণ হতে পারে বলপূর্বক এবং অন্যান্য হ্যাকিং আক্রমণ।

- একাধিক সংযুক্ত ডিভাইস। বর্তমানে বেশিরভাগ পরিবারের একাধিক আন্তঃসংযুক্ত ডিভাইস রয়েছে। এই সুবিধার অসুবিধা হল, যদি একটি ডিভাইস নিরাপত্তা ভুল কনফিগারেশনের কারণে ব্যর্থ হয়, তবে একই পরিবারের বাকি সংযুক্ত ডিভাইসগুলিও নিচে চলে যায়।

- এনক্রিপশনের অভাব। IoT ডিভাইসগুলি থেকে উদ্ভূত বেশিরভাগ নেটওয়ার্ক ট্র্যাফিক এনক্রিপ্ট করা হয় না, যা নিরাপত্তা হুমকি এবং ডেটা লঙ্ঘনের সম্ভাবনা বাড়ায়। সমস্ত ডিভাইস সুরক্ষিত এবং এনক্রিপ্ট করা আছে তা নিশ্চিত করে এই হুমকিগুলি এড়ানো যেতে পারে।

2020 সালে, একজন সাইবার নিরাপত্তা বিশেষজ্ঞ হ্যাক করেছে টেসলা মডেল এক্স একটি বিশাল ব্লুটুথ দুর্বলতার সুবিধা গ্রহণ করে 90 সেকেন্ডেরও কম সময়ে। খোলা এবং শুরু করার জন্য ওয়্যারলেস কী ফোবগুলির উপর নির্ভর করে এমন অন্যান্য গাড়িগুলিও অনুরূপ আক্রমণের সম্মুখীন হয়েছে। থ্রেট অভিনেতারা একটি অ্যালার্ম ট্রিগার ছাড়াই যানবাহন চুরি করার জন্য এই ফোবগুলির ইন্টারফেস স্ক্যান এবং প্রতিলিপি করার একটি উপায় খুঁজে পেয়েছে। যদি প্রযুক্তিগতভাবে উন্নত যন্ত্রপাতি, যেমন একটি টেসলা গাড়ি, আইওটি ডেটা লঙ্ঘনের জন্য ঝুঁকিপূর্ণ হয়, তাহলে অন্য যেকোনো স্মার্ট ডিভাইসও তাই।

আইওটি সিস্টেম এবং ডিভাইসগুলিকে কীভাবে রক্ষা করবেন

এন্টারপ্রাইজগুলি তাদের ডেটা সুরক্ষা প্রোটোকল এবং সুরক্ষা ভঙ্গি উন্নত করতে নিম্নলিখিত সরঞ্জাম এবং প্রযুক্তিগুলি ব্যবহার করতে পারে:

- ডিজাইন পর্বের সময় IoT নিরাপত্তা প্রবর্তন করুন। আলোচিত IoT নিরাপত্তা ঝুঁকি এবং সমস্যাগুলির মধ্যে বেশিরভাগই ভালো প্রস্তুতির মাধ্যমে কাটিয়ে উঠতে পারে, বিশেষ করে যে কোনো ভোক্তা-, এন্টারপ্রাইজ- বা শিল্প-ভিত্তিক IoT-এর শুরুতে গবেষণা ও উন্নয়ন প্রক্রিয়া চলাকালীন (IIoT) ডিভাইস উন্নয়ন। সাম্প্রতিক অপারেটিং সিস্টেম প্রদান এবং সুরক্ষিত হার্ডওয়্যার ব্যবহার করার পাশাপাশি ডিফল্টরূপে নিরাপত্তা সক্ষম করা গুরুত্বপূর্ণ।

IoT ডেভেলপারদের বিকাশের প্রতিটি পর্যায়ে সাইবার নিরাপত্তা দুর্বলতা সম্পর্কে সচেতন হওয়া উচিত - শুধুমাত্র ডিজাইনের পর্যায়ে নয়। গাড়ির চাবি হ্যাক, উদাহরণস্বরূপ, ড্রাইভার তাদের ফব একটি ধাতব বাক্সে রেখে বা তাদের বাড়ির জানালা এবং হলওয়ে থেকে দূরে রেখে প্রশমিত হতে পারে।

- PKI এবং ডিজিটাল সার্টিফিকেট। PKI একাধিক নেটওয়ার্কযুক্ত ডিভাইসের মধ্যে ক্লায়েন্ট-সার্ভার সংযোগ সুরক্ষিত করতে পারে। একটি দুই-কী অপ্রতিসম ক্রিপ্টোসিস্টেম ব্যবহার করে, PKI ব্যক্তিগত বার্তা এবং মিথস্ক্রিয়াগুলির এনক্রিপশন এবং ডিক্রিপশনকে সহজতর করতে পারে ডিজিটাল সার্টিফিকেট. এই সিস্টেমগুলি ব্যক্তিগত লেনদেন সম্পূর্ণ করার জন্য ওয়েবসাইটগুলিতে ব্যবহারকারীদের দ্বারা স্পষ্ট পাঠ্য তথ্য ইনপুট রক্ষা করতে সহায়তা করে। PKI এর নিরাপত্তা ছাড়া ই-কমার্স কাজ করতে পারবে না।

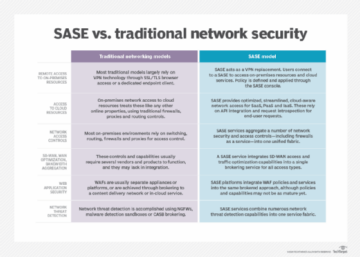

- নেটওয়ার্ক নিরাপত্তা। নেটওয়ার্কগুলি হুমকি অভিনেতাদের দূরবর্তীভাবে IoT ডিভাইসগুলি নিয়ন্ত্রণ করার জন্য একটি বিশাল সুযোগ প্রদান করে। যেহেতু নেটওয়ার্কগুলি ডিজিটাল এবং শারীরিক উভয় উপাদানই জড়িত, তাই অন-প্রাঙ্গনে IoT সুরক্ষা উভয় প্রকারের অ্যাক্সেস পয়েন্টগুলির সমাধান করা উচিত। একটি IoT নেটওয়ার্ক রক্ষা করার মধ্যে রয়েছে পোর্ট নিরাপত্তা নিশ্চিত করা, পোর্ট ফরওয়ার্ডিং অক্ষম করা এবং প্রয়োজন না হলে কখনো পোর্ট না খোলা; অ্যান্টিম্যালওয়্যার, ফায়ারওয়াল, অনুপ্রবেশ সনাক্তকরণ সিস্টেম এবং অনুপ্রবেশ প্রতিরোধ ব্যবস্থা ব্যবহার করে; অননুমোদিত আইপি ঠিকানা ব্লক করা; এবং সিস্টেমগুলি প্যাচ করা এবং আপ টু ডেট নিশ্চিত করা।

![Various components of IoT security architecture]()

নেটওয়ার্ক রক্ষা করা আইওটি নিরাপত্তার একটি মূল দায়িত্ব। - API নিরাপত্তা। APIs হল সবচেয়ে পরিশীলিত ওয়েবসাইটগুলির মেরুদণ্ড। তারা ট্রাভেল এজেন্সিগুলিকে সক্ষম করে, উদাহরণস্বরূপ, একাধিক এয়ারলাইন থেকে এক জায়গায় ফ্লাইট তথ্য একত্রিত করতে। দুর্ভাগ্যবশত, হ্যাকাররা যোগাযোগের এই চ্যানেলগুলোকে আপস করতে পারে, তৈরি করে এপিআই সুরক্ষা আইওটি ডিভাইসগুলি থেকে ব্যাক-এন্ড সিস্টেমে পাঠানো ডেটার অখণ্ডতা রক্ষা করার জন্য এবং শুধুমাত্র অনুমোদিত ডিভাইস, বিকাশকারী এবং অ্যাপগুলি API-এর সাথে যোগাযোগ নিশ্চিত করার জন্য প্রয়োজনীয়। T-Mobile-এর 2018 ডেটা লঙ্ঘন দুর্বল API নিরাপত্তার পরিণতি প্রকাশ করেছে। একটি ফাঁস API এর কারণে, মোবাইল জায়ান্ট বিলিং জিপ কোড, ফোন নম্বর এবং অ্যাকাউন্ট নম্বর সহ 2 মিলিয়নেরও বেশি গ্রাহকের ব্যক্তিগত ডেটা প্রকাশ করেছে।

অতিরিক্ত IoT নিরাপত্তা পদ্ধতি

আইওটি সুরক্ষা প্রবর্তনের অন্যান্য উপায়গুলির মধ্যে নিম্নলিখিতগুলি অন্তর্ভুক্ত রয়েছে:

- নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (NAC)। NAC একটি নেটওয়ার্কের সাথে সংযোগকারী IoT ডিভাইসগুলি সনাক্ত করতে এবং তালিকাভুক্ত করতে সহায়তা করতে পারে। এটি ট্র্যাকিং এবং নিরীক্ষণ ডিভাইসের জন্য একটি বেসলাইন প্রদান করে।

- সেগমেন্টেশন। যে আইওটি ডিভাইসগুলিকে সরাসরি ইন্টারনেটের সাথে সংযোগ করতে হবে সেগুলিকে তাদের নিজস্ব নেটওয়ার্কগুলিতে ভাগ করা উচিত এবং এন্টারপ্রাইজ নেটওয়ার্কে অ্যাক্সেস সীমাবদ্ধ করা উচিত। নেটওয়ার্ক বিভাগগুলি অস্বাভাবিক কার্যকলাপের জন্য নিরীক্ষণ করা উচিত, যদি কোনও সমস্যা সনাক্ত করা হয় তবে ব্যবস্থা নেওয়া উচিত।

- নিরাপত্তা গেটওয়ে। IoT ডিভাইস এবং নেটওয়ার্কের মধ্যে মধ্যস্থতাকারী হিসাবে কাজ করা, নিরাপত্তা গেটওয়ে IoT ডিভাইসের তুলনায় তাদের প্রসেসিং পাওয়ার, মেমরি এবং ক্ষমতা বেশি থাকে, যা তাদেরকে ফায়ারওয়ালের মতো বৈশিষ্ট্য যোগ করতে দেয় যাতে হ্যাকাররা তাদের সংযুক্ত IoT ডিভাইসগুলিতে অ্যাক্সেস পেতে না পারে।

- প্যাচ ব্যবস্থাপনা এবং ক্রমাগত সফ্টওয়্যার আপডেট. নেটওয়ার্ক সংযোগের মাধ্যমে বা অটোমেশনের মাধ্যমে ডিভাইস এবং সফ্টওয়্যার আপডেট করার একটি উপায় প্রদান করা গুরুত্বপূর্ণ। যত তাড়াতাড়ি সম্ভব ডিভাইস আপডেট করার জন্য দুর্বলতাগুলির সমন্বিত প্রকাশ করাও গুরুত্বপূর্ণ। জীবনের শেষ কৌশলগুলিও বিবেচনা করুন।

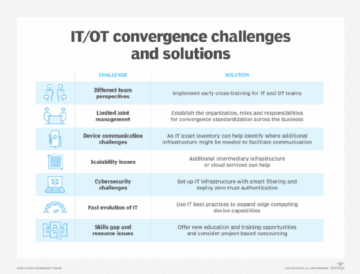

- প্রশিক্ষণ। IoT এবং অপারেশনাল সিস্টেম নিরাপত্তা অনেক বিদ্যমান নিরাপত্তা দলের জন্য নতুন। নিরাপত্তা কর্মীদের অবশ্যই নতুন বা অজানা সিস্টেমের সাথে আপ টু ডেট রাখতে হবে, নতুন আর্কিটেকচার এবং প্রোগ্রামিং ভাষা শিখতে হবে এবং নতুন নিরাপত্তা চ্যালেঞ্জের জন্য প্রস্তুত থাকতে হবে। সি-লেভেল এবং সাইবার সিকিউরিটি টিমকে নিয়মিত পেতে হবে সাইবার নিরাপত্তা প্রশিক্ষণ আধুনিক হুমকি এবং নিরাপত্তা ব্যবস্থা সঙ্গে রাখা.

- টিম ইন্টিগ্রেশন। প্রশিক্ষণের পাশাপাশি, আলাদা এবং নিয়মিত সাইলড দলগুলিকে একীভূত করা কার্যকর হতে পারে। উদাহরণ স্বরূপ, প্রোগ্রামিং ডেভেলপারদের নিরাপত্তা বিশেষজ্ঞদের সাথে কাজ করা হলে তা নিশ্চিত করতে সাহায্য করতে পারে যে ডেভেলপমেন্ট পর্বে ডিভাইসে সঠিক নিয়ন্ত্রণ যোগ করা হয়েছে।

- ভোক্তা শিক্ষা। গ্রাহকদের অবশ্যই IoT সিস্টেমের বিপদ সম্পর্কে সচেতন করতে হবে এবং সুরক্ষিত থাকার জন্য পদক্ষেপগুলি প্রদান করতে হবে, যেমন ডিফল্ট শংসাপত্রগুলি আপডেট করা এবং সফ্টওয়্যার আপডেটগুলি প্রয়োগ করা। ভোক্তারা ডিভাইস নির্মাতাদের সুরক্ষিত ডিভাইস তৈরি করতে এবং উচ্চ-নিরাপত্তা মান পূরণ করে না এমনগুলি ব্যবহার করতে অস্বীকার করার ক্ষেত্রেও ভূমিকা পালন করতে পারে।

- শূন্য-এর প্রয়োগ ও স্বয়ংক্রিয়তাবিশ্বাস নীতি. সার্জারির শূন্য-বিশ্বাসের মডেল নির্দেশ করে যে সমস্ত ব্যবহারকারীকে — প্রতিষ্ঠানের নেটওয়ার্কের ভিতরে হোক বা বাইরে — অ্যাপ্লিকেশান এবং ডেটাতে অ্যাক্সেস দেওয়ার আগে অবশ্যই নিরাপত্তা কনফিগারেশন এবং ভঙ্গির জন্য যাচাই, অনুমোদিত এবং ক্রমাগত মূল্যায়ন করতে হবে। জিরো-ট্রাস্ট নীতিগুলি স্বয়ংক্রিয় করা এবং বোর্ড জুড়ে সেগুলি প্রয়োগ করা IoT ডিভাইসগুলির বিরুদ্ধে সুরক্ষা হুমকি প্রশমিত করতে সহায়তা করতে পারে।

- মাল্টিফ্যাক্টর প্রমাণীকরণ (MFA)। এমএফএ একটি ডিভাইস বা নেটওয়ার্কে অ্যাক্সেসের অনুরোধ করার সময় একাধিক শনাক্তকরণের প্রয়োজন করে নিরাপত্তার একটি অতিরিক্ত স্তর যোগ করে। MFA নীতি প্রয়োগ করে, উভয় উদ্যোগ এবং হোম ব্যবহারকারীরা IoT ডিভাইসের নিরাপত্তা উন্নত করতে পারে।

- মেশিন লার্নিং (এমএল) এমএল প্রযুক্তি সমগ্র নেটওয়ার্ক জুড়ে ডিভাইসগুলির পরিচালনা এবং স্ক্যানিং স্বয়ংক্রিয় করে IoT ডিভাইসগুলিকে সুরক্ষিত করতে ব্যবহার করা যেতে পারে। যেহেতু নেটওয়ার্কের সাথে সংযুক্ত প্রতিটি ডিভাইস স্ক্যান করা হয়েছে, তাই এটি আইটি দলগুলিকে সতর্ক করার আগে স্বয়ংক্রিয়ভাবে আক্রমণ বন্ধ করে দেয়। এটি 2018 সালে ঘটেছিল যখন মাইক্রোসফ্ট উইন্ডোজ ডিফেন্ডার সফ্টওয়্যারটি বন্ধ করে দেয় ট্রোজান ম্যালওয়্যার 30 মিনিটের মধ্যে আক্রমণ।

কোন শিল্প IoT নিরাপত্তা হুমকির জন্য সবচেয়ে ঝুঁকিপূর্ণ?

IoT নিরাপত্তা হ্যাক যে কোন জায়গায় ঘটতে পারে — থেকে ক স্মার্ট হোম একটি সংযুক্ত গাড়ির সাথে একটি উত্পাদন কারখানায়। আক্রমণের তীব্রতা ব্যক্তিগত সিস্টেম, সংগৃহীত তথ্য এবং এতে থাকা তথ্যের উপর নির্ভর করে।

উদাহরণস্বরূপ, একটি সংযুক্ত গাড়ির ব্রেক নিষ্ক্রিয় করার আক্রমণ বা একটি সংযুক্ত স্বাস্থ্য ডিভাইস হ্যাক করা, যেমন একটি ইনসুলিন পাম্প, জীবন-হুমকি হতে পারে। একইভাবে, আইওটি সিস্টেম দ্বারা পর্যবেক্ষণ করা রেফ্রিজারেশন সিস্টেম হাউজিং ওষুধের উপর আক্রমণ যদি তাপমাত্রা ওঠানামা করে তবে ওষুধের কার্যকারিতা নষ্ট করতে পারে। একইভাবে, তেলের কূপ, জ্বালানি গ্রিড বা জল সরবরাহের মতো গুরুত্বপূর্ণ অবকাঠামোর উপর আক্রমণ করা বিপর্যয়কর হতে পারে।

অন্যান্য আক্রমণ, যাইহোক, অবমূল্যায়ন করা যাবে না. উদাহরণস্বরূপ, স্মার্ট দরজার তালাগুলির বিরুদ্ধে একটি আক্রমণ সম্ভাব্যভাবে একজন চোরকে বাড়িতে প্রবেশের অনুমতি দিতে পারে। অথবা, অন্যান্য নিরাপত্তা লঙ্ঘনে, একজন আক্রমণকারী স্ক্র্যাপ করার জন্য একটি সংযুক্ত সিস্টেমের মাধ্যমে ম্যালওয়্যার পাস করতে পারে ব্যক্তিগতভাবে সনাক্তকরণযোগ্য তথ্য, ক্ষতিগ্রস্তদের জন্য ধ্বংসযজ্ঞ.

সাধারণভাবে বলতে গেলে, IoT নিরাপত্তা হুমকির জন্য সবচেয়ে বেশি ঝুঁকিপূর্ণ শিল্প ও সংস্থাগুলির মধ্যে নিম্নলিখিতগুলি অন্তর্ভুক্ত রয়েছে, কিন্তু সীমাবদ্ধ নয়:

- খুচরা কোম্পানি.

- ট্রাকিং শিল্প।

- ভোক্তা ইলেকট্রনিক্স.

- ইউটিলিটি এবং সমালোচনামূলক অবকাঠামো।

- স্বাস্থ্যসেবা।

- শিক্ষা।

- সরকারি সংস্থা।

- আর্থিক প্রতিষ্ঠান সমূহ।

- শক্তি এবং ইউটিলিটি কোম্পানি.

কোন IoT ডিভাইসগুলি নিরাপত্তা লঙ্ঘনের জন্য সবচেয়ে বেশি ঝুঁকিপূর্ণ?

হোম-ভিত্তিক সেটিংয়ে, সাধারণত, স্মার্ট টিভি, রেফ্রিজারেটর, কফি মেশিন এবং শিশু মনিটরের মতো আইওটি ডিভাইসগুলি নিরাপত্তা আক্রমণের জন্য ঝুঁকিপূর্ণ বলে পরিচিত।

এন্টারপ্রাইজ সেটিংসে, চিকিৎসা সরঞ্জাম এবং নেটওয়ার্ক অবকাঠামো ডিভাইস, যেমন ভিডিও ক্যামেরা এবং প্রিন্টার, সম্ভাব্য লক্ষ্য হতে পারে। আইওটি সুরক্ষা প্রদানকারী আর্মিসের গবেষণা অনুসারে, 59% আইপি ক্যামেরা ক্লিনিকাল সেটিংসে পর্যবেক্ষণ করা তাদের প্ল্যাটফর্মের গুরুতর তীব্রতা রয়েছে, যখন ক্লিনিকাল সাইটগুলিতে দ্বিতীয়-সবচেয়ে বিপজ্জনক IoT সরঞ্জামগুলি হল প্রিন্টার, যার 37% আনপ্যাচ নেই সাধারণ দুর্বলতা এবং এক্সপোজার, যার মধ্যে 30% গুরুতর তীব্রতা।

উল্লেখযোগ্য IoT নিরাপত্তা লঙ্ঘন এবং IoT হ্যাক

নিরাপত্তা বিশেষজ্ঞরা 1990 এর দশকের শেষের দিকে IoT ধারণাটি প্রথম উদ্ভূত হওয়ার পর থেকে ইন্টারনেটের সাথে সংযুক্ত বিপুল সংখ্যক অনিরাপদ ডিভাইসের সম্ভাব্য ঝুঁকি সম্পর্কে সতর্ক করেছেন। অনেক আক্রমণ পরবর্তীকালে শিরোনাম করেছে — রেফ্রিজারেটর এবং টিভিগুলি থেকে শুরু করে স্প্যাম পাঠানোর জন্য হ্যাকারদের অনুপ্রবেশকারী শিশু মনিটরে এবং শিশুদের সাথে কথা বলা। অনেক IoT হ্যাক ডিভাইসগুলিকে লক্ষ্য করে না, বরং IoT ডিভাইসগুলিকে বৃহত্তর নেটওয়ার্কে প্রবেশের পয়েন্ট হিসাবে ব্যবহার করে।

উল্লেখযোগ্য IoT নিরাপত্তা আক্রমণগুলির মধ্যে নিম্নলিখিতগুলি অন্তর্ভুক্ত রয়েছে:

- 2010 সালে, গবেষকরা প্রকাশ করেন যে Stuxnet ভাইরাসটি ইরানী সেন্ট্রিফিউজগুলিকে শারীরিকভাবে ক্ষতিগ্রস্ত করার জন্য ব্যবহার করা হয়েছিল, আক্রমণগুলি 2006 সালে শুরু হয়েছিল কিন্তু প্রাথমিক আক্রমণটি 2009 সালে ঘটেছিল। প্রায়শই IoT আক্রমণের প্রথম দিকের উদাহরণগুলির মধ্যে একটি হিসাবে বিবেচনা করা হয়, Stuxnet লক্ষ্যবস্তু। তত্ত্বাবধান ও নিয়ন্ত্রণ এবং তথ্য অর্জন ইন্ডাস্ট্রিয়াল কন্ট্রোল সিস্টেমে সিস্টেম, ম্যালওয়্যার ব্যবহার করে প্রোগ্রামেবল লজিক কন্ট্রোলার দ্বারা প্রেরিত নির্দেশাবলীকে সংক্রমিত করে। ক্র্যাশওভাররাইডের মতো ম্যালওয়্যার - যা ইন্ডাস্ট্রয়ার নামেও পরিচিত - ট্রাইটন এবং ভিপিএনফিল্টার দুর্বল অপারেশনাল প্রযুক্তি এবং আইআইওটি সিস্টেমকে লক্ষ্য করে শিল্প নেটওয়ার্কগুলিতে আক্রমণ অব্যাহত রয়েছে৷

- 2013 সালের ডিসেম্বরে, এন্টারপ্রাইজ সিকিউরিটি ফার্ম প্রুফপয়েন্ট ইনক এর একজন গবেষক প্রথম IoT বটনেট আবিষ্কার করেন। গবেষকের মতে, 25% এরও বেশি বটনেট কম্পিউটার ব্যতীত স্মার্ট টিভি, শিশুর মনিটর এবং গৃহস্থালীর যন্ত্রপাতি সহ অন্যান্য ডিভাইস দিয়ে তৈরি।

- 2015 সালে, নিরাপত্তা গবেষক চার্লি মিলার এবং ক্রিস ভ্যালাসেক একটি জীপে একটি ওয়্যারলেস হ্যাক করেছিলেন, গাড়ির মিডিয়া সেন্টারে রেডিও স্টেশন পরিবর্তন করেছিলেন, এর উইন্ডশীল্ড ওয়াইপার এবং এয়ার কন্ডিশনার চালু করেছিলেন এবং অ্যাক্সিলারেটরকে কাজ করা থেকে বিরত করেছিলেন৷ তারা বলেছে যে তারা ইঞ্জিনকে মেরে ফেলতে পারে, ব্রেকগুলিকে নিযুক্ত করতে পারে এবং ব্রেকগুলিকে সম্পূর্ণরূপে নিষ্ক্রিয় করতে পারে। মিলার এবং ভ্যালাসেক ক্রিসলারের ইন-ভেহিক্যাল কানেক্টিভিটি সিস্টেম, ইউকানেক্টের মাধ্যমে গাড়ির নেটওয়ার্কে অনুপ্রবেশ করতে সক্ষম হয়েছিল।

- মিরাই, এখন পর্যন্ত সবচেয়ে বড় IoT বটনেটগুলির মধ্যে একটি, সেপ্টেম্বর 2016-এ সাংবাদিক ব্রায়ান ক্রেবসের ওয়েবসাইট এবং ফরাসি ওয়েব হোস্ট OVH-কে প্রথম আক্রমণ করেছিল; আক্রমণগুলি যথাক্রমে প্রতি সেকেন্ডে 630 গিগাবাইট এবং প্রতি সেকেন্ডে 1.1 টেরাবিট ছিল। পরের মাসে, ডোমেন নাম সিস্টেম আমাজন, নেটফ্লিক্স, টুইটার এবং সহ বেশ কয়েকটি ওয়েবসাইট তৈরি করে পরিষেবা প্রদানকারী ডিনের নেটওয়ার্ককে লক্ষ্যবস্তু করা হয়েছিল। নিউ ইয়র্ক টাইমস, ঘন্টার জন্য অনুপলব্ধ. আইপি ক্যামেরা এবং রাউটার সহ ভোক্তা আইওটি ডিভাইসের মাধ্যমে আক্রমণগুলি নেটওয়ার্কে অনুপ্রবেশ করেছিল। এর পর থেকে বেশ কয়েকটি মিরাই রূপ আবির্ভূত হয়েছে, যার মধ্যে রয়েছে হাজিমে, হাইড 'এন সিক, মাসুতা, পিউরমাসুতা, উইকড এবং ওকিরু।

- জানুয়ারী 2017-এর বিজ্ঞপ্তিতে, ফুড অ্যান্ড ড্রাগ অ্যাডমিনিস্ট্রেশন সতর্ক করেছিল যে রেডিও ফ্রিকোয়েন্সি-সক্ষম সেন্ট জুড মেডিকেল ইমপ্লান্টেবল কার্ডিয়াক ডিভাইসগুলিতে এমবেড করা সিস্টেমগুলি — পেসমেকার, ডিফিব্রিলেটর এবং রিসিঙ্ক্রোনাইজেশন ডিভাইসগুলি সহ — নিরাপত্তা অনুপ্রবেশ এবং আক্রমণের জন্য ঝুঁকিপূর্ণ হতে পারে৷

- জুলাই 2020 এ, ট্রেন্ড মাইক্রো একটি আবিষ্কার করেছে আইওটি মিরাই বটনেট ডাউনলোডার যেটি নতুন ম্যালওয়্যার ভেরিয়েন্টের সাথে খাপ খাইয়ে নেওয়া যায়, যা বিগ-আইপি বক্সে ক্ষতিকারক পেলোড সরবরাহ করতে সাহায্য করবে। প্রাপ্ত নমুনাগুলি সাধারণ IoT ডিভাইস এবং সফ্টওয়্যারগুলিতে সম্প্রতি প্রকাশিত বা আনপ্যাচড দুর্বলতাগুলিকেও কাজে লাগিয়েছে।

- 2021 সালের মার্চ মাসে, নিরাপত্তা ক্যামেরা স্টার্টআপ Verkada এর 150,000 ছিল লাইভ ক্যামেরা ফিড হ্যাক সুইস হ্যাকারদের একটি গ্রুপ দ্বারা। এই ক্যামেরাগুলি স্কুল, কারাগার, হাসপাতাল এবং টেসলার মতো বেসরকারী সংস্থার সুবিধাগুলির অভ্যন্তরে কার্যকলাপ পর্যবেক্ষণ করে।

- 2022 সালের শেষের দিকে, হ্যাকাররা দূরবর্তী কোড কার্যকর করার সাথে সম্পর্কিত 13টি IoT দুর্বলতার একটি সিরিজ শোষণ করতে শুরু করে। তারা আপোসকৃত ডিভাইসে মিরাই ম্যালওয়্যারের একটি পরিবর্তিত সংস্করণ ইনস্টল করেছে, তাদের প্রভাবিত সিস্টেমের উপর অননুমোদিত নিয়ন্ত্রণ দিয়েছে।

- মার্চ 2023-এ, Akuvox-এর স্মার্ট ইন্টারকমে শূন্য-দিনের ত্রুটি পাওয়া গেছে যা দূরবর্তী বার্তাগুলি এবং নজরদারি করার অনুমতি দেয়।

- এছাড়াও মার্চ 2023 সালে, দুর্বলতা বিশ্বস্ত প্ল্যাটফর্ম মডিউল বাফার ওভারফ্লো সম্পর্কিত 2.0 প্রোটোকল পাওয়া গেছে, কোটি কোটি IoT ডিভাইসকে ঝুঁকির মধ্যে ফেলেছে।

আইওটি নিরাপত্তা মান এবং আইন

অনেক IoT নিরাপত্তা কাঠামো বিদ্যমান, কিন্তু আজ পর্যন্ত কোনো একক শিল্প-স্বীকৃত মান নেই। যাইহোক, শুধুমাত্র একটি IoT নিরাপত্তা কাঠামো গ্রহণ করা সাহায্য করতে পারে; তারা IoT ডিভাইস তৈরি এবং স্থাপনকারী সংস্থাগুলিকে সহায়তা করার জন্য সরঞ্জাম এবং চেকলিস্ট সরবরাহ করে। এই ধরনের কাঠামো অলাভজনক জিএসএম অ্যাসোসিয়েশন, আইওটি সিকিউরিটি ফাউন্ডেশন, ইন্ডাস্ট্রি আইওটি কনসোর্টিয়াম এবং অন্যান্য সংস্থাগুলি দ্বারা প্রকাশিত হয়েছে৷

অন্যান্য IoT নিরাপত্তা মান এবং প্রবিধানগুলির মধ্যে নিম্নলিখিতগুলি অন্তর্ভুক্ত রয়েছে:

- সেপ্টেম্বর 2015 এ, ফেডারেল ব্যুরো অফ ইনভেস্টিগেশন একটি পাবলিক সার্ভিস ঘোষণা প্রকাশ করেছে, FBI সতর্কতা নম্বর I-091015-PSA, যা IoT ডিভাইসগুলির সম্ভাব্য দুর্বলতা সম্পর্কে সতর্ক করেছিল এবং ভোক্তা সুরক্ষা এবং প্রতিরক্ষা সুপারিশগুলি অফার করেছিল৷

- আগস্ট 2017-এ, কংগ্রেস IoT সাইবারসিকিউরিটি ইমপ্রুভমেন্ট অ্যাক্ট প্রবর্তন করে, যার জন্য মার্কিন সরকারের কাছে বিক্রি করা যেকোনও IoT ডিভাইসের ডিফল্ট পাসওয়ার্ড ব্যবহার না করা, অজানা দুর্বলতা না থাকা এবং ডিভাইসগুলিকে প্যাচ করার জন্য একটি প্রক্রিয়া অফার করা প্রয়োজন। সরকারের কাছে বিক্রি করা ডিভাইসগুলি তৈরি করা নির্মাতাদের লক্ষ্য করার সময়, এটি সমস্ত নির্মাতাদের গ্রহণ করা উচিত সুরক্ষা ব্যবস্থার জন্য একটি বেসলাইন সেট করে।

- IoT-নির্দিষ্ট না হলেও, সাধারণ তথ্য সুরক্ষা রেগুলেশন, মে 2018 সালে প্রকাশিত, ইউরোপীয় ইউনিয়ন জুড়ে ডেটা গোপনীয়তা আইনকে একীভূত করে৷ এই সুরক্ষাগুলি IoT ডিভাইস এবং তাদের নেটওয়ার্কগুলিতে প্রসারিত৷

- 2018 সালের জুনে, কংগ্রেস IoT শিল্পের একটি অধ্যয়ন পরিচালনা করার জন্য এবং IoT ডিভাইসগুলির নিরাপদ বৃদ্ধির জন্য সুপারিশ প্রদানের জন্য বাণিজ্য বিভাগকে প্রস্তাব করার জন্য IoT আইনের স্টেট অফ মডার্ন অ্যাপ্লিকেশন, রিসার্চ অ্যান্ড ট্রেন্ডস (SMART IoT Act) প্রবর্তন করেছিল। যদিও SMART IoT ACT এখনও আইনে পাস করা হয়নি, এটি কংগ্রেসের একাধিক অধিবেশনে চালু করা হয়েছে।

- সেপ্টেম্বর 2018-এ, ক্যালিফোর্নিয়া রাজ্য আইনসভা সিনেট বিল 327 তথ্য গোপনীয়তা অনুমোদন করেছে: সংযুক্ত ডিভাইস, একটি আইন যা মার্কিন যুক্তরাষ্ট্রে বিক্রি হওয়া IoT ডিভাইসগুলির জন্য সুরক্ষা প্রয়োজনীয়তা প্রবর্তন করে

- ফেব্রুয়ারী 2019-এ, ইউরোপীয় টেলিকমিউনিকেশন স্ট্যান্ডার্ডস ইনস্টিটিউট ভোক্তা IoT নিরাপত্তার জন্য প্রথম বিশ্বব্যাপী প্রযোজ্য মান প্রকাশ করেছে - এমন একটি এলাকা যা আগে এই ধরনের স্কেলে সম্বোধন করা হয়নি।

- 2020 সালের জানুয়ারিতে, ডেভেলপিং ইনোভেশন অ্যান্ড গ্রোয়িং দ্য ইন্টারনেট অফ থিংস অ্যাক্ট, বা ডিজিআইটি আইন, সিনেটে পাস হয়। এই বিলে বাণিজ্য বিভাগকে একটি ওয়ার্কিং গ্রুপ গঠন করতে হবে এবং নিরাপত্তা ও গোপনীয়তা সহ IoT-এর উপর একটি প্রতিবেদন তৈরি করতে হবে।

- 2020 সালের ডিসেম্বরে, প্রাক্তন রাষ্ট্রপতি ডোনাল্ড ট্রাম্প স্বাক্ষর করেছিলেন আইওটি সাইবারসিকিউরিটি ইমপ্রুভমেন্ট অ্যাক্ট 2020 এর, পরিচালনা জাতীয় মান ও প্রযুক্তি ইনস্টিটিউট মার্কিন সরকারের নিয়ন্ত্রিত বা মালিকানাধীন IoT ডিভাইসগুলির জন্য ন্যূনতম সাইবার নিরাপত্তা মান তৈরি করা।

- 2022 সালে, যুক্তরাজ্যের পণ্য নিরাপত্তা এবং টেলিযোগাযোগ অবকাঠামো আইন কার্যকর হয়। এই আইনের জন্য সমস্ত ভোক্তাদের স্মার্ট ডিভাইসগুলিকে সাইবার আক্রমণ প্রশমিত করতে এবং সুরক্ষা দিতে সক্ষম হতে হবে।

IoT আক্রমণ এবং নিরাপত্তা পরিবর্তিত হয়

IoT নিরাপত্তা পদ্ধতি নির্দিষ্ট IoT অ্যাপ্লিকেশন এবং IoT ইকোসিস্টেমের স্থানের উপর নির্ভর করে পরিবর্তিত হয়। উদাহরণস্বরূপ, IoT নির্মাতারা - পণ্য প্রস্তুতকারক থেকে সেমিকন্ডাক্টর কোম্পানিগুলি - তাদের ডিভাইসগুলিতে সুরক্ষা তৈরিতে শুরু থেকেই মনোযোগ দেওয়া উচিত, হার্ডওয়্যার টেম্পারপ্রুফ তৈরি করা, সুরক্ষিত হার্ডওয়্যার তৈরি করা, সুরক্ষিত আপগ্রেড নিশ্চিত করা, ফার্মওয়্যার আপডেট এবং প্যাচ সরবরাহ করা এবং গতিশীল পরীক্ষা করা।

আইওটি ডিভাইসের বিকাশকারীদের সুরক্ষিত সফ্টওয়্যার বিকাশ এবং সুরক্ষিত ইন্টিগ্রেশনের উপর ফোকাস করা উচিত। আইওটি সিস্টেম স্থাপনকারীদের জন্য, হার্ডওয়্যার সুরক্ষা এবং প্রমাণীকরণ গুরুত্বপূর্ণ ব্যবস্থা। একইভাবে, অপারেটরদের জন্য, সিস্টেমগুলিকে আপ টু ডেট রাখা, ম্যালওয়্যার প্রশমিত করা, অডিট করা, অবকাঠামো রক্ষা করা এবং শংসাপত্রগুলি সুরক্ষিত করা গুরুত্বপূর্ণ। যেকোন IoT স্থাপনার সাথে, ইনস্টলেশনের পূর্বে ঝুঁকির বিরুদ্ধে সুরক্ষার খরচ ওজন করা গুরুত্বপূর্ণ।

IoT এন্ডপয়েন্ট সাইবার অপরাধীদের জন্য শীর্ষ লক্ষ্য হিসাবে আবির্ভূত হয়েছে। আবিষ্কার করুন শীর্ষ 12 IoT নিরাপত্তা হুমকি এবং কিভাবে তাদের অগ্রাধিকার.

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। মোটরগাড়ি / ইভি, কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- ব্লকঅফসেট। পরিবেশগত অফসেট মালিকানার আধুনিকীকরণ। এখানে প্রবেশ করুন.

- উত্স: https://www.techtarget.com/iotagenda/definition/IoT-security-Internet-of-Things-security

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 000

- 1

- 12

- 13

- 2006

- 2009

- 2010

- 2013

- 2015

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 26

- 27

- 30

- 31

- 50

- 90

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- বেগবর্ধক ব্যক্তি

- প্রবেশ

- অভিগম্যতা

- অনুযায়ী

- হিসাব

- দিয়ে

- আইন

- অভিনয়

- কর্ম

- স্টক

- কার্যকলাপ

- অভিনেতা

- যোগ

- যোগ

- যোগ

- অতিরিক্ত

- ঠিকানা

- ঠিকানাগুলি

- যোগ করে

- প্রশাসন

- পোষ্যপুত্র গ্রহণ করা

- গৃহীত

- দত্তক

- অগ্রসর

- সুবিধা

- আবার

- বিরুদ্ধে

- সংস্থা

- লক্ষ্য

- উপলক্ষিত

- এয়ার

- বিমান

- বিপদাশঙ্কা

- সতর্ক

- সব

- অনুমতি

- অনুমতি

- বরাবর

- এছাড়াও

- পুরাপুরি

- মর্দানী স্ত্রীলোক

- পরিমাণ

- an

- এবং

- প্রাণী

- ঘোষণা

- অ্যান্টিভাইরাস

- অ্যান্টিভাইরাস সফটওয়্যার

- কোন

- কোথাও

- API

- API গুলি

- যন্ত্রপাতি

- প্রাসঙ্গিক

- আবেদন

- অ্যাপ্লিকেশন

- প্রয়োগ করা হচ্ছে

- অনুমোদিত

- অ্যাপস

- স্থাপত্য

- রয়েছি

- এলাকায়

- আর্মিস

- প্রবন্ধ

- AS

- সম্পদ

- যুক্ত

- এসোসিয়েশন

- At

- আক্রমণ

- আক্রমন

- মনোযোগ

- নিরীক্ষণ

- আগস্ট

- প্রমাণীকরণ

- অনুমোদিত

- স্বয়ংক্রিয়ভাবে

- স্বয়ংক্রিয়করণ

- স্বয়ংক্রিয়তা

- স্বয়ংচালিত

- মোটরগাড়ি শিল্প

- অপবারিত

- সচেতন

- দূরে

- বাচ্চা

- ব্যাক-এন্ড

- দাঁড়া

- বেসলাইন

- BE

- কারণ

- পরিণত

- হয়ে

- হয়েছে

- আগে

- শুরু হয়

- হচ্ছে

- উত্তম

- মধ্যে

- বিল

- বিলিং

- কোটি কোটি

- রোধক

- ব্লুটুথ

- তক্তা

- উভয়

- বটনেট

- botnets

- বক্স

- বক্স

- লঙ্ঘন

- ভঙ্গের

- ব্রায়ান

- প্রশস্ত

- বৃহত্তর

- বাফার

- বাফার ওভারফ্লো

- ভবন

- অফিস

- ব্যবসা

- কিন্তু

- by

- ক্যালিফোর্নিয়া

- ক্যামেরা

- ক্যামেরা

- প্রচারাভিযান

- CAN

- ক্ষমতা

- ধারণক্ষমতা

- গাড়ী

- কার

- কেন্দ্র

- কিছু

- সার্টিফিকেট

- চ্যালেঞ্জ

- পরিবর্তিত

- পরিবর্তন

- চ্যানেল

- রাতের পাহারাদার

- শিশু

- ক্রিস

- ক্রাইসলার

- পরিষ্কার

- রোগশয্যা

- কোড

- কোড

- কফি

- এর COM

- যুদ্ধ

- আসা

- বাণিজ্য

- সাধারণ

- যোগাযোগ

- যোগাযোগ

- কোম্পানি

- কোম্পানি

- সম্পূর্ণ

- উপাদান

- আপস

- সংকটাপন্ন

- কম্পিউটার

- কম্পিউটিং

- গননার ক্ষমতা

- ঘনীভূত করা

- ধারণা

- বিষয়ে

- আচার

- কনফিগারেশন

- কংগ্রেস

- সংযোগ করা

- সংযুক্ত

- সংযুক্ত গাড়ি

- সংযুক্ত ডিভাইস

- সংযোজক

- সংযোগ

- কানেক্টিভিটি

- ফল

- বিবেচনা

- বিবেচিত

- কনসোল

- সাহচর্য

- ধ্রুব

- সীমাবদ্ধতার

- ভোক্তা

- ভোক্তা সুরক্ষা

- কনজিউমার্স

- ধারণ

- বিষয়বস্তু

- অবিরাম

- অবিরত

- অব্যাহত

- চলতে

- একটানা

- নিয়ন্ত্রণ

- নিয়ন্ত্রিত

- নিয়ন্ত্রণগুলি

- সুবিধা

- সহযোগিতা

- মূল্য

- পারা

- সৃষ্টি

- তৈরি করা হচ্ছে

- পরিচয়পত্র

- সংকটপূর্ণ

- সমালোচনামূলক অবকাঠামো

- গ্রাহকদের

- সাইবার

- সাইবার হামলা

- সাইবার অপরাধ

- cybercriminals

- সাইবার নিরাপত্তা

- ক্ষতি

- বিপজ্জনক

- বিপদ

- উপাত্ত

- তথ্য ভঙ্গ

- তথ্য ব্রেক

- তথ্য গোপনীয়তা

- তথ্য সুরক্ষা

- তারিখ

- ডিসেম্বর

- ডিফল্ট

- প্রতিরক্ষা

- প্রদান করা

- বিভাগ

- নির্ভরতা

- নির্ভর করে

- নির্ভর করে

- মোতায়েন

- বিস্তৃতি

- নকশা

- সনাক্ত

- সনাক্তকরণ

- ডেভেলপারদের

- বিকাশকারীরা কাজ করে

- উন্নয়নশীল

- উন্নয়ন

- যন্ত্র

- ডিভাইস

- আদেশ দেয়

- অঙ্ক

- ডিজিটাল

- ডিজিটাল বিপ্লব

- বিধায়ক

- সরাসরি

- সর্বনাশা

- প্রকাশ

- আবিষ্কার করা

- আবিষ্কৃত

- আলোচনা

- অসম

- doesn

- ডন

- ডোনাল্ড

- ডোনাল্ড ট্রাম্প

- দরজা

- নিচে

- টানা

- চালক

- ড্রাগ

- কারণে

- সময়

- প্রগতিশীল

- ই-কমার্স

- প্রতি

- বাস্তু

- প্রশিক্ষণ

- প্রভাব

- কার্যকর

- পারেন

- ইলেক্ট্রনিক্স

- এম্বেড করা

- উদিত

- সক্ষম করা

- সক্রিয়

- এনক্রিপ্ট করা

- এনক্রিপশন

- এন্ড পয়েন্ট

- শক্তি

- প্রয়োগ

- চুক্তিবদ্ধ করান

- ইঞ্জিন

- নিশ্চিত করা

- নিশ্চিত

- প্রবেশ করান

- উদ্যোগ

- এন্টারপ্রাইজ সুরক্ষা

- উদ্যোগ

- সমগ্র

- প্রবেশ

- উপকরণ

- থার (eth)

- ইউরোপিয়ান

- ইওরোপীয় ইউনিয়ন

- মূল্যায়ন

- এমন কি

- কখনো

- প্রতি

- গজান

- উদাহরণ

- উদাহরণ

- নিষ্পন্ন

- ফাঁসি

- থাকা

- বিদ্যমান

- সম্প্রসারিত

- অভিজ্ঞ

- ক্যান্সার

- বিশেষজ্ঞদের

- শোষিত

- পরশ্রমজীবী

- উদ্ভাসিত

- প্রকাশ

- প্রসারিত করা

- অতিরিক্ত

- অত্যন্ত

- সহজতর করা

- সুবিধা

- সত্য

- ব্যর্থ

- পতনশীল

- এফবিআই

- বৈশিষ্ট্য

- ফেব্রুয়ারি

- যুক্তরাষ্ট্রীয়

- ফেডারেল ব্যুরো অফ ইনভেস্টিগেশন

- কয়েক

- আর্থিক

- আর্থিক নিরাপত্তা

- ফায়ারওয়াল

- দৃঢ়

- প্রথম

- সংক্রান্ত ত্রুটিগুলি

- ফ্লাইট

- ওঠানামা

- কেন্দ্রবিন্দু

- দৃষ্টি নিবদ্ধ করা

- অনুসরণ

- খাদ্য

- খাদ্য এবং ঔষধ প্রশাসন

- জন্য

- দূরদৃষ্টি

- ফর্ম

- সাবেক

- পাওয়া

- ভিত

- ফ্রেমওয়ার্ক

- অবকাঠামো

- ফরাসি

- থেকে

- লাভ করা

- খেলা

- গেটওয়ে

- দৈত্য

- প্রদত্ত

- দেয়

- দান

- বিশ্বব্যাপী

- Go

- সরকার

- বৃহত্তর

- অতিশয়

- গ্রিড

- গ্রুপ

- ক্রমবর্ধমান

- উন্নতি

- টাট্টু ঘোড়া

- গভীর ক্ষত

- হ্যাকার

- হ্যাকিং

- হ্যাক

- ছিল

- হাতল

- ঘটা

- ঘটেছিলো

- হার্ডওয়্যারের

- হার্ডওয়্যার সুরক্ষা

- আছে

- জমিদারি

- শিরোনাম

- স্বাস্থ্য

- স্বাস্থ্যসেবা

- সাহায্য

- লুকান

- হাই-প্রোফাইল

- আঘাত

- হোম

- হাসপাতাল

- নিমন্ত্রণকর্তা

- ঘন্টার

- পরিবার

- পরিবারের

- হাউজিং

- কিভাবে

- কিভাবে

- যাহোক

- HTTPS দ্বারা

- প্রচুর

- আইকন

- শনাক্ত

- সনাক্ত করা

- if

- গুরুত্বপূর্ণ

- উন্নত করা

- উন্নতি

- in

- অন্যান্য

- ইনক

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- সুদ্ধ

- বর্ধিত

- বৃদ্ধি

- ক্রমবর্ধমান

- স্বতন্ত্র

- ব্যক্তি

- শিল্প

- শিল্প

- শিল্প

- তথ্য

- পরিকাঠামো

- মজ্জাগতভাবে

- ইনোভেশন

- ইনপুট

- নিরাপত্তাহীন

- ভিতরে

- স্থাপন

- ইনস্টল

- উদাহরণ

- প্রতিষ্ঠান

- প্রতিষ্ঠান

- নির্দেশাবলী

- সম্পূর্ণ

- একীভূত

- ইন্টিগ্রেশন

- অখণ্ডতা

- গর্ভনাটিকা

- পারস্পরিক ক্রিয়ার

- আন্তঃসংযুক্ত

- ইন্টারফেস

- মধ্যবর্তী

- Internet

- কিছু ইন্টারনেট

- ইন্টারনেট ভিত্তিক

- মধ্যে

- প্রবর্তন করা

- উপস্থাপিত

- অনধিকারপ্রবেশ সনাক্তকরণ

- জায়

- বিনিয়োগ

- তদন্ত

- জড়িত করা

- জড়িত

- IOT

- আইওটি ডিভাইস

- iot ডিভাইস

- IP

- আইপি ঠিকানা

- ইরানের

- সমস্যা

- সমস্যা

- IT

- এর

- জানুয়ারী

- জীপ্

- সাংবাদিক

- জুলাই

- জুন

- মাত্র

- রাখা

- পালন

- চাবি

- বধ

- পরিচিত

- রং

- ভাষাসমূহ

- বড়

- বৃহত্তর

- বৃহত্তম

- বিলম্বে

- আইন

- আইন

- স্তর

- শিখতে

- শিক্ষা

- ত্যাগ

- আইন

- আইন-সভা

- কম

- যাক

- তেমনি

- সীমিত

- অবস্থান

- লক্স

- যুক্তিবিদ্যা

- যন্ত্রপাতি

- মেশিন

- প্রণীত

- প্রস্তুতকর্তা

- তৈরি করে

- মেকিং

- ম্যালওয়্যার

- ব্যবস্থাপনা

- নির্মাতারা

- উত্পাদন

- অনেক

- মার্চ

- বাজার

- বৃহদায়তন

- মে..

- পরিমাপ

- যান্ত্রিক

- পদ্ধতি

- মিডিয়া

- চিকিৎসা

- চিকিৎসা সরঞ্জাম

- চিকিত্সা

- ঔষধ

- সম্মেলন

- স্মৃতি

- বার্তা

- ধাতু

- পদ্ধতি

- পদ্ধতি

- এমএফএ

- মাইক্রো

- মাইক্রোসফট

- মাইক্রোসফট উইন্ডোজ

- হতে পারে

- মিলের শ্রমিক

- মিলিয়ন

- সর্বনিম্ন

- মিনিট

- প্রশমিত করা

- প্রশমন

- ML

- মোবাইল

- মডেল

- আধুনিক

- পরিবর্তিত

- টাকা

- মনিটর

- পর্যবেক্ষণ করা

- পর্যবেক্ষণ

- মনিটর

- মাস

- অধিক

- সেতু

- অনেক

- বহু

- অবশ্যই

- নাম

- প্রায়

- প্রয়োজনীয়

- প্রয়োজন

- প্রয়োজন

- Netflix এর

- নেটওয়ার্ক

- নেটওয়ার্ক নিরাপত্তা

- নেটওয়ার্ক ট্রাফিক

- নেটওয়ার্ক

- না

- নতুন

- নিউ ইয়র্ক

- না।

- আয়হীন

- স্বাভাবিকভাবে

- স্মরণীয়

- লক্ষ্য করুন..

- এখন

- সংখ্যা

- সংখ্যার

- বস্তু

- ঘটছে

- of

- অর্পণ

- প্রদত্ত

- প্রায়ই

- তেল

- on

- একদা

- ONE

- ওগুলো

- কেবল

- খোলা

- উদ্বোধন

- প্রর্দশিত

- পরিচালনা করা

- অপারেটিং

- অপারেটিং সিস্টেম

- কর্মক্ষম

- অপারেটরদের

- সুযোগ

- সুযোগ

- or

- সংগঠন

- সংগঠন

- সম্ভূত

- উদ্ভব

- অন্যান্য

- বাহিরে

- শেষ

- পরাস্ত

- নিজের

- মালিক হয়েছেন

- অংশ

- বিশেষত

- পাস

- গৃহীত

- পাসওয়ার্ড

- তালি

- প্যাচ

- সম্প্রদায়

- প্রতি

- করণ

- ব্যক্তিগত

- ব্যক্তিগত তথ্য

- ফেজ

- ফোন

- শারীরিক

- শারীরিক

- ছবি

- টুকরা

- PKI

- জায়গা

- স্থাপন

- মাচা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলা

- বিন্দু

- পয়েন্ট

- নীতি

- দরিদ্র

- পোর্ট

- সম্ভাবনা

- সম্ভব

- সম্ভাব্য

- সম্ভাব্য

- ক্ষমতা

- প্রস্তুতি

- প্রস্তুত

- সভাপতি

- রাষ্ট্রপতি ডোনাল্ড ট্রাম্প

- প্রতিরোধ

- পূর্বে

- প্রাথমিক

- পূর্বে

- অগ্রাধিকার

- গোপনীয়তা

- গোপনীয়তা আইন

- ব্যক্তিগত

- প্রক্রিয়া

- প্রক্রিয়াজাতকরণ

- প্রসেসিং শক্তি

- পণ্য

- উত্পাদনক্ষম

- পণ্য

- প্রোগ্রামিং

- প্রোগ্রামিং ভাষা

- সঠিক

- সঠিকভাবে

- উত্থাপন করা

- রক্ষা করা

- রক্ষিত

- রক্ষা

- রক্ষা

- প্রোটোকল

- প্রোটোকল

- প্রদান

- প্রদত্ত

- প্রদানকারী

- উপলব্ধ

- প্রদানের

- প্রকাশ্য

- পাবলিক কী

- পাম্প

- স্থাপন

- রেডিও

- পরিসর

- বরং

- প্রস্তুত

- গ্রহণ করা

- সাম্প্রতিক

- সম্প্রতি

- সুপারিশ

- অস্বীকার

- নিয়মিত

- নিয়মিতভাবে

- আইন

- সংশ্লিষ্ট

- মুক্ত

- নির্ভরতা

- নির্ভর করা

- নির্ভর

- দূরবর্তী

- প্রতিস্থাপিত

- রিপোর্ট

- প্রয়োজন

- প্রয়োজনীয়

- আবশ্যকতা

- প্রয়োজন

- গবেষণা

- গবেষণা ও উন্নয়ন

- গবেষক

- গবেষকরা

- Resources

- দায়িত্ব

- বিশ্রাম

- সীমাবদ্ধ

- প্রসূত

- ফলে এবং

- প্রকাশিত

- বিপ্লব

- ঝুঁকি

- ঝুঁকি

- ভূমিকা

- ধ্বংস

- s

- সুরক্ষা

- নিরাপত্তা

- বলেছেন

- একই

- স্কেল

- স্ক্যান

- স্ক্যানিং

- শিক্ষক

- দ্বিতীয়

- সেকেন্ড

- অধ্যায়

- নিরাপদ

- সুরক্ষিত

- নিরাপত্তা

- নিরাপত্তা ভঙ্গের

- সুরক্ষা ব্যবস্থা

- সুরক্ষা গবেষকরা

- নিরাপত্তা ঝুঁকি

- নিরাপত্তা হুমকি

- খোঁজ

- রেখাংশ

- অংশ

- নির্বাচন

- অর্ধপরিবাহী

- ব্যবস্থাপক সভা

- পাঠান

- প্রেরিত

- সেপ্টেম্বর

- ক্রম

- গম্ভীর

- সেবা

- সার্ভিস প্রোভাইডার

- সেশন

- সেট

- বিন্যাস

- সেটিংস

- বিভিন্ন

- উচিত

- সাইন ইন

- অনুরূপ

- একভাবে

- কেবল

- থেকে

- একক

- সাইট

- স্মার্ট

- So

- সফটওয়্যার

- সফটওয়্যার উন্নয়ন

- বিক্রীত

- কিছু

- শীঘ্রই

- বাস্তববুদ্ধিসম্পন্ন

- স্প্যাম

- ভাষী

- বিশেষজ্ঞদের

- নির্দিষ্ট

- st

- দণ্ড

- পর্যায়

- মান

- মান

- শুরু

- শুরু হচ্ছে

- প্রারম্ভকালে

- রাষ্ট্র

- স্টেশন

- থাকা

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- বন্ধ

- বাঁধন

- স্টপ

- কৌশল

- শক্তিশালী

- অধ্যয়ন

- পরবর্তীকালে

- সফল

- এমন

- সহ্য

- সরবরাহ

- নজরদারি

- সুইস

- পদ্ধতি

- সিস্টেম

- T

- টি মোবাইল

- গ্রহণ করা

- গ্রহণ

- কথা বলা

- লক্ষ্য

- লক্ষ্যবস্তু

- লক্ষ্য করে

- লক্ষ্যমাত্রা

- দল

- প্রযুক্তি

- প্রযুক্তিক

- প্রযুক্তি

- প্রযুক্তিঃ

- টেলিযোগাযোগ

- মেয়াদ

- টেসলা

- পরীক্ষামূলক

- চেয়ে

- যে

- সার্জারির

- তথ্য

- নিরাপত্তা

- রাষ্ট্র

- তাদের

- তাহাদিগকে

- নিজেদের

- তারপর

- সেখানে।

- অতএব

- এইগুলো

- তারা

- কিছু

- এই

- সেগুলো

- হুমকি

- হুমকি অভিনেতা

- শাসান

- হুমকি

- দ্বারা

- সর্বত্র

- থেকে

- আজ

- অত্যধিক

- সরঞ্জাম

- শীর্ষ

- অনুসরণকরণ

- ট্রাফিক

- প্রশিক্ষণ

- লেনদেন

- হস্তান্তর

- ভ্রমণ

- প্রবণতা

- প্রবণতা মাইক্রো

- প্রবণতা

- ট্রিগারিং

- Triton,

- ভেরী

- বাঁক

- টুইটার

- দুই

- ধরনের

- সাধারণত

- যুক্তরাজ্য

- আমাদের

- মার্কিন সরকার

- ছাতা

- অপ্রচলিত

- অধীনে

- আন্ডারস্কোর

- দুর্ভাগ্যবশত

- মিলন

- অজানা

- অকারণে

- আপডেট

- আপডেট

- আপডেট

- আপগ্রেড

- জরুরী

- ব্যবহার

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহার

- উপযোগ

- দামি

- বৈচিত্র্য

- বিভিন্ন

- সুবিশাল

- বাহন

- যানবাহন

- ভেরিফাইড

- সংস্করণ

- টেকসইতা

- ভিডিও

- ভিডিও গেম

- দুষ্ট

- অত্যাবশ্যক

- দুর্বলতা

- দুর্বলতা

- জেয়

- ছিল

- ঘড়ির

- পানি

- তরঙ্গ

- উপায়..

- উপায়

- ওয়েব

- ওয়েবসাইট

- ওয়েবসাইট

- তৌল করা

- আমরা একটি

- গিয়েছিলাম

- ছিল

- weren

- কি

- কখন

- কিনা

- যে

- যখন

- কেন

- ব্যাপক

- প্রশস্ত পরিসর

- জানালা

- বেতার

- সঙ্গে

- ছাড়া

- হয়া যাই ?

- কাজ

- কাজ গ্রুপ

- would

- ইচ্ছুক

- এখনো

- ইয়র্ক

- ইউটিউব

- zephyrnet

- ফ্যাস্ শব্দ