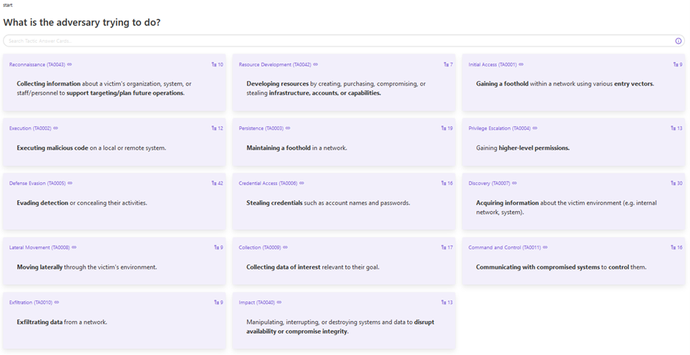

Det amerikanske agentur for cybersikkerhed og infrastruktursikkerhed (CISA) har lanceret Decider, et gratis værktøj til at hjælpe cybersikkerhedssamfundet med lettere at kortlægge trusselsaktørers adfærd til MITER ATT&CK-rammerne.

Oprettet i samarbejde med US Homeland Security Systems Engineering and Development Institute (HSSEDI) og MITRE, Decider er en webapplikation, som organisationer kan downloade og hoste inden for deres egen infrastruktur, og dermed gøre den tilgængelig for en række brugere via skyen. Det er beregnet til at forenkle den ofte besværlige proces med at bruge rammeværket præcist og effektivt, samt åbne dets brug for analytikere på alle niveauer i en given cybersikkerhedsorganisation.

ATT&CK: En kompleks ramme

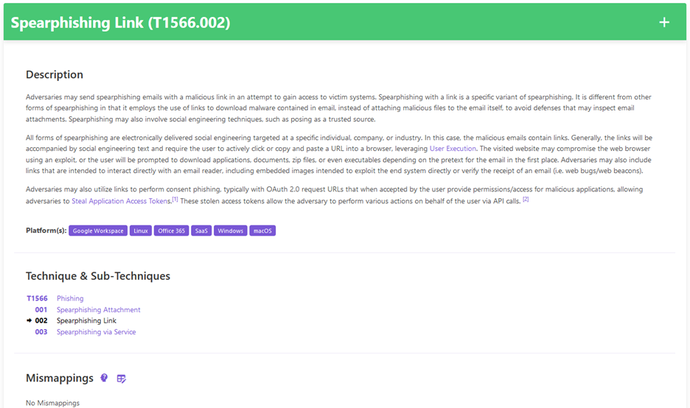

ATT&CK er designet til hjælpe sikkerhedsanalytikere bestemme, hvad angribere forsøger at opnå, og hvor langt de er i processen (dvs. etablerer de indledende adgang? Flytter de til siden? Eksfiltrerer data?) Den gør dette via et sæt kendte cyberangrebsteknikker og underteknikker, der bestemmes og opdateres med jævne mellemrum af MITRE, at analytikere kan kortlægge oven på, hvad de måske ser i deres egne miljøer.

Målet er at forudse skurkenes næste træk og lukke ned for angreb så hurtigt som muligt. Rammen kan også indarbejdes i en række sikkerhedsværktøjer, og den giver et standardsprog til kommunikation med ligestillede og interessenter under hændelsesberedskab og retsmedicinske undersøgelser.

Det er godt og vel, men problemet er, at rammen er notorisk kompleks, og det kræver ofte et højt niveau af træning og ekspertise for at vælge de korrekte kortlægninger, for eksempel. Det også udvides løbende, herunder ud over virksomhedsangreb for at inkorporere trusler mod industrielle kontrolsystemer (ICS) og det mobile landskab, hvilket øger kompleksiteten. I det hele taget er det et vidtstrakt datasæt at navigere i - og cyberforsvarere ender ofte i ukrudtet, når de forsøger at bruge det.

”Der er en masse teknikker og underteknikker, som er tilgængelige, og som kan blive meget involverede og meget tekniske, og ofte er analytikere overvældet, eller det bremser dem en del, fordi de ikke nødvendigvis ved, om sub- teknik, de vælger, er den rigtige,” siger James Stanley, sektionschef hos CISA, og bemærker, at klager over fejl-mappings ved hjælp af værktøjet er almindelige.

“Når du går ind på hjemmesiden, er der en masse information foran dig, og det bliver hurtigt skræmmende. Decider-værktøjet bringer det egentlig bare til et mere almindeligt sprog, som en analytiker kan bruge, uanset deres ekspertiseniveau,” siger han. "Vi ønskede at give vores interessenter mere vejledning om, hvordan man bruger rammeværket, og gøre det tilgængeligt for f.eks. junioranalytikere, der kunne drage fordel af at bruge det i realtid under for eksempel hændelsesrespons midt på natten."

På et bredere plan mener proselytizere ved CISA og MITER, at en bredere brug af ATT&CK - som opmuntret af Decider - vil føre til bedre, mere handlingsdygtig trusselsefterretninger - og bedre cyberforsvarsresultater.

"Hos CISA vil vi virkelig lægge vægt på at bruge trusselsintelligens til at være proaktiv i dit forsvar og ikke reaktiv," siger Stanley. "I meget lang tid har industriens mål for dette været at dele kompromisindikatorer (IOC'er), som har en meget bred, meget begrænset kontekst."

I modsætning hertil tipper ATT&CK spillefeltet til forsvarets fordel, siger han, fordi det er granulært og giver organisationer en måde at forstå de specifikke trusselsaktørers spillebøger, der er relevante for deres specifikke miljøer.

"Trusselsaktører bør vide, at deres playbooks i det væsentlige er ubrugelige, når vi først fremhæver, hvad de gør, og hvordan de gør det og inkorporerer det i rammen," forklarer han. "Organisationer, der kan bruge det, har en meget stærkere sikkerhedsposition i modsætning til bare blindt at blokere IP-adresser eller hashes, som industrien er så vant til at gøre. Decider bringer os tættere på det."

Forenkling af ATT&CK for analytikertilgængelighed

Decider gør ATT&CK-kortlægning mere tilgængelig ved at lede brugere gennem en række guidede spørgsmål om modstanders aktivitet, med det mål at identificere de korrekte taktikker, teknikker eller underteknikker i rammen for at passe til hændelsen på en intuitiv måde. Derfra kan disse resultater "informere en række vigtige aktiviteter såsom at dele resultaterne, opdage afbødninger og opdage yderligere teknikker," ifølge CISA's 1. marts meddelelse af det nye værktøj.

Ud over de forududfyldte vejledende spørgsmål bruger Decider et forenklet sprog, der vil være tilgængeligt for enhver sikkerhedsanalytiker, en intuitiv søge- og filterfunktion til at afdække relevante teknikker og en "indkøbsvogn"-funktionalitet, der lader brugere eksportere resultater til almindeligt anvendte formater. Derudover kan organisationer skræddersy og tune den til deres egne individuelle miljøer, herunder markering af almindelige fejl-mappings.

Håbet er, at ATT&CK med tiden bliver et grundlæggende baggrundsværktøj for cybersikkerhedsorganisationer, ifølge John Wunder, afdelingsleder, CTI og Adversary Emulation hos MITRE, snarere end det uhåndterlige, hvis brugbare, instrument, det har været.

"En ting, som jeg virkelig ville elske at se, når ATT&CK bevæger sig mere i baggrunden, er blot en del af den daglige drift af cybersikkerhed, og individuelle analytikere skal bare være mindre opmærksomme på det," siger han. "Det er bare noget, der skal danne grundlaget for, hvad vi gør og tænker på at forstå modstandernes adfærd, og ikke noget, som du skal bruge meget tid på at tænke igennem, hver gang du laver en hændelsesreaktion. Decider er et stort skridt fremad til det.”

Værktøjet hjælper også ATT&CKs syntaks til at blive den de facto fælles nomenklatur på tværs af værktøjer og sikkerhedsplatforme og til at dele trusselsintelligens.

"Når du ser ATT&CK bruges på tværs af mere og mere af økosystemet, og alle bruger et fælles sprog, så begynder brugerne af ATT&CK at se flere og flere fordele ved at tilpasse tingene til rammerne og bruge det til mere effektivt at korrelere værktøjer og så videre ", siger Wunder. "Forhåbentlig vil vi gennem ting som Decider, der gør det nemmere at bruge, begynde at se mere og mere af det."

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :er

- $OP

- 1

- a

- Om

- adgang

- tilgængelig

- Ifølge

- præcist

- opnå

- tværs

- aktiviteter

- aktivitet

- aktører

- Desuden

- Derudover

- adresser

- Fordel

- agentur

- Alle

- analytiker

- Analytikere

- ,

- og infrastruktur

- foregribe

- Anvendelse

- ER

- AS

- At

- Angreb

- opmærksomhed

- til rådighed

- baggrund

- Bad

- BE

- fordi

- bliver

- Tro

- gavner det dig

- Bedre

- Beyond

- Big

- Bit

- blindt

- blokering

- Bringer

- bred

- bredere

- by

- CAN

- Kan få

- chef

- CISA

- tættere

- Cloud

- Fælles

- almindeligt

- kommunikere

- samfund

- klager

- komplekse

- kompleksitet

- kompromis

- sammenhæng

- kontrast

- kontrol

- krop

- kunne

- Cyber

- Cyber angreb

- Cybersecurity

- Agentur for cybersikkerhed og infrastruktur

- data

- datasæt

- dag til dag

- Defenders

- Forsvar

- Afdeling

- konstrueret

- Bestem

- bestemmes

- Udvikling

- opdage

- gør

- ned

- downloade

- i løbet af

- e

- hver

- lettere

- nemt

- økosystem

- effektivt

- vægt

- tilskyndes

- Engineering

- Enterprise

- miljøer

- væsentlige

- oprettelse

- Ether (ETH)

- til sidst

- Hver

- alle

- ekspertise

- Forklarer

- eksport

- facto

- langt

- felt

- filtrere

- passer

- Til

- Forensic

- formular

- Videresend

- Foundation

- Framework

- Gratis

- fra

- forsiden

- funktion

- funktionalitet

- yderligere

- få

- Giv

- given

- giver

- Go

- mål

- godt

- vejlede

- Have

- have

- hjælpe

- hjælper

- Høj

- Fremhæv

- hjemland

- Homeland Security

- håber

- Forhåbentlig

- host

- Hvordan

- How To

- HTTPS

- i

- ICS

- identificere

- vigtigt

- in

- hændelse

- hændelsesrespons

- Herunder

- indarbejde

- Incorporated

- Indikatorer

- individuel

- industrielle

- industrien

- oplysninger

- Infrastruktur

- initial

- instans

- Institut

- instrument

- Intelligens

- intuitiv

- Undersøgelser

- involverede

- IP

- IP-adresser

- IT

- ITS

- John

- Venlig

- Kend

- kendt

- Sprog

- lanceret

- føre

- Lets

- Niveau

- ligesom

- Limited

- Lang

- lang tid

- Se

- Lot

- kærlighed

- lave

- maerker

- Making

- leder

- kort

- kortlægning

- max-bredde

- måske

- Mobil

- mere

- bevæger sig

- flytning

- Naviger

- nødvendigvis

- Ny

- næste

- of

- ofte

- on

- ONE

- åbent

- Produktion

- modsætning

- organisation

- organisationer

- overvældet

- egen

- del

- Partnerskab

- Betal

- Almindeligt

- Platforme

- plato

- Platon Data Intelligence

- PlatoData

- spiller

- mulig

- Proaktiv

- Problem

- behandle

- giver

- sætte

- Spørgsmål

- hurtigt

- rækkevidde

- hellere

- RE

- ægte

- realtid

- Uanset

- relevant

- svar

- Resultater

- s

- siger

- Søg

- Sektion

- sikkerhed

- sikkerhedssystemer

- sikkerhedsværktøjer

- se

- Series

- sæt

- Del

- deling

- Shopping

- indkøbskurv

- bør

- Luk ned

- forenklet

- forenkle

- bremser

- So

- noget

- Kilde

- specifikke

- tilbringe

- interessenter

- standard

- Stanley

- starte

- Trin

- stærkere

- sådan

- syntaks

- Systemer

- taktik

- Tag

- Teknisk

- teknikker

- at

- deres

- Them

- ting

- ting

- Tænker

- trussel

- trusselsaktører

- trussel intelligens

- trusler

- Gennem

- tid

- tips

- til

- værktøj

- værktøjer

- top

- Kurser

- forstå

- forståelse

- us

- brug

- brugere

- række

- via

- gå

- ønskede

- Vej..

- web

- Webapplikation

- Hjemmeside

- GODT

- Hvad

- som

- WHO

- bredere

- vilje

- med

- inden for

- ville

- Din

- zephyrnet