Amazon QuickSight er en skalerbar, serverløs, indlejrbar, maskinlæringsdrevet business intelligence (BI)-tjeneste bygget til skyen. QuickSight lader dig nemt oprette og udgive interaktive BI-dashboards, der inkluderer Machine Learning-drevet indsigt. QuickSight-dashboards kan tilgås fra enhver enhed og problemfrit integreret i dine applikationer, portaler og websteder.

QuickSight tilbyder flere kilder til data, herunder men ikke begrænset til Amazonas Athena, Amazon rødforskydning, Amazon Simple Storage Service (Amazon S3) og Snowflake. Dette indlæg præsenterer løsninger, der gør det muligt for dig at konfigurere Snowflake som en datakilde til QuickSight uanset dine netværkskonfigurationskrav.

Vi dækker følgende konfigurationer af Snowflake som datakilde for QuickSight:

- QuickSight-forbindelse til Snowflake via AWS PrivateLink

- QuickSight-forbindelse til Snowflake via AWS PrivateLink og virtual private cloud (VPC) peering (samme region)

- QuickSight-forbindelse til Snowflake via AWS PrivateLink og VPC-peering (på tværs af regioner)

- QuickSight-forbindelse til Snowflake (offentligt netværk)

Forudsætninger

For at fuldføre denne løsning skal du bruge følgende:

- En AWS-konto

- AWS kommandolinjegrænseflade (AWS CLI) installeret på din arbejdsstation (for instruktioner, se (Installation, opdatering og afinstallation af AWS CLI version 2)

- En Enterprise-udgave QuickSight-konto

- En Snowflake-konto

- En Snowflake database og tabel

- Et Snowflake-lager

- Tilstrækkelig AWS identitets- og adgangsstyring (IAM) privilegier til at oprette VPC-slutpunkter, sikkerhedsgrupper, rutetabeller og Amazonrute 53 hostede zoner og ressourcepostsæt

QuickSight-forbindelse til Snowflake via AWS PrivateLink

Først viser vi dig, hvordan du opretter forbindelse til Snowflake med QuickSight over AWS PrivateLink. Følgende diagram illustrerer løsningsarkitekturen.

Konfigurer Snowflake AWS PrivateLink-integrationen

For at starte gennemgår vi aktivering af AWS PrivateLink for din Snowflake-konto. Dette inkluderer lokalisering af ressourcer på din AWS-konto, adgang til Snowflake UI og oprettelse af en supportsag med Snowflake.

- Identificer den VPC, du vil bruge til at konfigurere AWS PrivateLink-integrationen. For at gøre det skal du hente en liste over VPC'er fra kommandolinjen og derefter hente

VpcIdelement fra det resulterende JSON-objekt for den ønskede VPC. Se følgende kode:

- Hent dit AWS-konto-id. Dette indlæg antager, at den konto, du målretter mod, er din standardkonto i din AWS CLI-konfiguration.

- Hvis du opretter flere konti, skal du gentage disse trin for alle konti og VPC'er (dette indlæg antager, at du opretter en enkelt konto og VPC og vil bruge dette som kontekst fremover).

- Kontakt Snefnug støtte med dit AWS-konto-id, VPC-id og den tilsvarende konto-URL, du bruger til at få adgang til Snowflake (f.eks.

<account id>.snowflakecomputing.com).

Aktivering af AWS PrivateLink for din Snowflake-konto kan tage op til to hverdage.

- Når AWS PrivateLink er aktiveret, skal du hente AWS PrivateLink-konfigurationen for din region ved at køre følgende kommando i et Snowflake-regneark, og derefter hente værdierne for

privatelink-account-url,privatelink_ocsp-urlfra det resulterende JSON-objekt. Eksempler på hver værdi er som følger:

- Gem disse værdier i en teksteditor til senere brug.

Dernæst konfigurerer vi VPC-endepunktet på Amazon Virtual Private Cloud (Amazon VPC) konsol opret alle de nødvendige sikkerhedsgrupper.

- På Amazon VPC-konsollen skal du vælge Endpoints i navigationsmenuen.

- Vælg Opret slutpunkt.

- Type Find AWS Service efter navn.

- Til Servicenavn, indtast værdien for

privatelink-vpce-idsom vi hentede tidligere. - Vælg Bekræft.

En grøn advarsel med "Service Name Found" vises, og VPC- og subnet-indstillingerne udvides automatisk.

Afhængigt af din målrettede region kan din resulterende skærm vise et andet regionsnavn.

- Vælg det samme VPC ID, som du sendte til Snowflake.

- Vælg de undernet, hvor du vil oprette slutpunkter.

AWS anbefaler at bruge mere end ét undernet for høj tilgængelighed.

- Til Sikkerhedsgruppe, vælg Opret en ny sikkerhedsgruppe.

Dette åbner Sikkerhedsgrupper side på Amazon VPC-konsollen i en ny fane.

- Vælg Opret sikkerhedsgruppe.

- Giv din nye sikkerhedsgruppe et navn (f.eks.

quicksight-doc-snowflake-privatelink-connection) og beskrivelse. - Vælg det VPC-id, du brugte i de foregående trin.

Dernæst tilføjer du to regler, der tillader trafik fra din VPC til dette VPC-slutpunkt.

- Hent CIDR-blokken til din målrettede VPC:

- Vælg Tilføj regel i Indgående regler

- Vælg HTTPS for typen, lad kilden være som Tilpasset, og indtast værdien hentet fra den foregående

describe-vpcsopkald (f.eks. 10.0.0.0/16). - Vælg Tilføj regel i Indgående regler

- Vælg HTTP for typen, lad kilden være som Tilpasset, og indtast værdien hentet fra den foregående

describe-vpcs - Vælg Opret sikkerhedsgruppe.

- Hent sikkerhedsgruppe-id'et fra den nyoprettede sikkerhedsgruppe.

- Fjern standardsikkerhedsgruppen på VPC-slutpunktskonfigurationssiden.

- Søg efter og vælg det nye sikkerhedsgruppe-id.

- Vælg Opret slutpunkt.

Du bliver omdirigeret til en side, der har et link til din VPC-slutpunktskonfiguration, specificeret af VPC-id'et. Den næste side har et link til at se hele konfigurationen.

- Hent den øverste post i DNS-navnelisten.

Dette kan adskilles fra andre DNS-navne, fordi det kun inkluderer regionsnavnet (f.eks us-west-2), og ingen Availability Zone bogstavnotation (som f.eks us-west-2a).

- Gem denne post i en teksteditor til senere brug.

Konfigurer DNS til Snowflake-endepunkter i din VPC

For at konfigurere dine Snowflake-endepunkter skal du udføre følgende trin:

- Vælg på Route 53-konsollen Hostede zoner i navigationsruden.

- Vælg Opret hostet zone.

- Til Domænenavn, skal du indtaste den værdi, du har gemt for

privatelink-account-urlfra de foregående trin.

I dette felt fjerner vi Snowflake-konto-id'et fra DNS-navnet og bruger kun værdien, der starter med Region-id'et (f.eks. <region>.privatelink.snowflakecomputing.com). Vi opretter et ressourcepostsæt senere for underdomænet.

- Til Type, Vælg Privat hostet zone.

Din regionskode er muligvis ikke us-west-2; referer til det DNS-navn, som Snowflake returnerer til dig.

- I VPC'er, der skal knyttes til den hostede zone skal du vælge den region, hvor din VPC er placeret, og det VPC-id, der blev brugt i de foregående trin.

- Vælg Opret hostet zone.

Næste. vi opretter to poster: en for privatelink-account-url og én for privatelink_ocsp-url.

- På Hostede zoner side, vælg Opret rekordsæt.

- Til Optag navn, skal du indtaste dit Snowflake-konto-id (de første otte tegn i

privatelink-account-url). - Til Record type, vælg CNAME.

- Til Værdi, indtast DNS-navnet for det regionale VPC-slutpunkt, vi hentede i forrige afsnit.

- Vælg Opret optegnelser.

- Gentag disse trin for den OCSP-post, vi noterede som

privatelink-ocsp-urltidligere, begyndende medocspgennem Snowflake-id'et på otte tegn for postnavnet (f.eks.ocsp.xxxxxxxx).

Konfigurer et Route 53-resolver indgående slutpunkt til din VPC

QuickSight bruger ikke standard AWS-resolveren (VPC'ens .2-resolver). For at løse privat DNS fra QuickSight skal du konfigurere Route 53-resolverendepunkter.

Først opretter vi en sikkerhedsgruppe for Route 53-resolverens indgående slutpunkt.

- På Sikkerhedsgrupper side på Amazon VPC-konsollen, skal du vælge Opret sikkerhedsgruppe.

- Indtast et navn til din sikkerhedsgruppe (f.eks.

quicksight-doc-route53-resolver-sg) og en beskrivelse. - Vælg det VPC-id, der blev brugt i de foregående trin.

- Opret regler, der tillader DNS (Port 53) over UDP og TCP inde fra VPC CIDR-blokken.

- Vælg Opret sikkerhedsgruppe.

- Bemærk sikkerhedsgruppe-id'et, fordi vi nu tilføjer en regel for at tillade trafik til VPC-slutpunktsikkerhedsgruppen.

Nu opretter vi Route 53-resolverens indgående slutpunkt for vores VPC.

- Vælg på Route 53-konsollen Indgående slutpunkt i navigationsruden.

- Vælg Opret indgående slutpunkt.

- Til Endpoint navn, indtast et navn (f.eks.

quicksight-inbound-resolver). - Til VPC i regionen, vælg det VPC-id, der blev brugt i de foregående trin.

- Til Sikkerhedsgruppe for endepunktet, vælg det sikkerhedsgruppe-id, du har gemt tidligere.

- I IP-adresse sektion, vælg to tilgængelighedszoner og undernet, og forlad Brug en IP-adresse, der vælges automatisk valgte.

- Vælg Indsend.

- Vælg det indgående slutpunkt, efter det er oprettet, og noter de to IP-adresser for resolverne.

Tilslut en VPC til QuickSight

For at tilslutte en VPC til QuickSight skal du udføre følgende trin:

- På Sikkerhedsgrupper side på Amazon VPC-konsollen, skal du vælge Opret sikkerhedsgruppe.

- Indtast et navn (f.eks.

quicksight-snowflake-privatelink-sg) og en beskrivelse. - Vælg det VPC-id, der blev brugt i de foregående trin.

Sikkerhedsgrupper til QuickSight adskiller sig fra andre sikkerhedsgrupper ved, at de er statsløse snarere end statslige. Det betyder, at du eksplicit skal tillade returtrafik fra den målrettede sikkerhedsgruppe. Den indgående regel i din sikkerhedsgruppe skal tillade trafik på alle porte. Det skal gøre dette, fordi destinationsportnummeret for alle indgående returpakker er indstillet til et tilfældigt tildelt portnummer. For mere information, se Indgående regler.

- Vælg Opret sikkerhedsgruppe.

- Vær opmærksom på sikkerhedsgruppe-id'et, fordi vi nu tilføjer en regel for at tillade trafik til VPC-slutpunktssikkerhedsgruppen.

- På Sikkerhedsgrupper side, søg efter det sikkerhedsgruppe-id, der bruges til VPC-slutpunktet.

- Vælg Rediger indgående regler.

- Tilføj regler for både HTTPS- og HTTP-trafik ved at bruge sikkerhedsgruppe-id'et for den sikkerhedsgruppe, du oprettede som kilde.

- Vælg Gem regler.

Dernæst går vi til QuickSight-konsollen for at konfigurere VPC-forbindelsen.

- Naviger til QuickSight-konsollen.

- Vælg brugernavnet og vælg Administrer QuickSight.

- Vælg i navigationsruden Administrer VPC-forbindelser.

- Vælg Tilføj en VPC-forbindelse.

- Til VPC-forbindelsesnavn, indtast et navn (f.eks.

snowflake-privatelink). - Til VPC ID, vælg den VPC, der blev brugt i de foregående trin.

- Til Subnet ID, skal du vælge et af de undernet, der har et VPC-slutpunkt, som angivet, da du oprettede slutpunktet tidligere.

- Til Sikkerhedsgruppe-id, skal du indtaste ID'et for den sikkerhedsgruppe, du oprettede.

- Til DNS-resolver-endepunkter, skal du indtaste de to IP'er for det indgående resolver-slutpunkt, du oprettede tidligere.

- Vælg Opret.

Konfigurer en Snowflake-datakilde gennem VPC'en

For at konfigurere en Snowflake-datakilde skal du udføre følgende trin.

- Vælg på QuickSight-konsollen datasæt på navigationssiden.

- Vælg Nyt datasæt.

- Vælg muligheden Snowflake.

- Til Datakildenavn, indtast et navn (f.eks.

snowflake). - Til Tilslutningstype¸ vælg den VPC-forbindelse, du oprettede tidligere (

snowflake-privatelink). - Til Databaseserver, gå ind

privatelink-account-url. - Til Databasens navn, indtast navnet på din database.

- Til Warehouse, indtast navnet på et kørende Snowflake-lager.

- Til Brugernavn, indtast dit Snowflake-brugernavn.

- Til Adgangskode, indtast din Snowflake-adgangskode.

- Vælg Godkend.

- Vælg efter vellykket validering Opret datakilde.

Opret dit første QuickSight-dashboard

I dette afsnit dækker vi oprettelse af et datasæt i QuickSight og derefter brug af disse data i en visualisering. Vi bruger et dummy-datasæt, der har oplysninger om fiktive medarbejdere.

- Til Planlæg, vælg dit skema.

- Til tabeller, vælg dine borde.

- Vælg Type.

I Afslut oprettelsen af datasæt sektion, kan du bestemme, om QuickSight importerer dit datasæt til SPICE for at forbedre forespørgselsydeevnen eller direkte forespørger om dine data, hver gang et dashboard indlæses. For mere information om SPICE, se Import af data til SPICE.

- Til dette indlæg vælger vi Importer til SPICE for hurtigere analyser.

- Vælg Visualiser.

Nu hvor vi har skemaet, tabellen og SPICE-konfigurationen for datasættet, kan vi oprette vores første visualisering.

- Vælg et felt fra listen over tilgængelige felter. Til dette indlæg vælger vi By.

- Vælg en visualisering i Visuelle typer

Dette ridser kun overfladen af QuickSights visualiseringsmuligheder. For mere information, se Arbejder med Amazon QuickSight Visuals.

Dernæst dækker vi en netværkskonfiguration, der gør det muligt for QuickSight at blive forbundet til én VPC med AWS PrivateLink i en anden VPC, og bruge VPC-peering for at tillade QuickSight at bruge AWS PrivateLink-forbindelsen.

QuickSight-forbindelse til Snowflake via AWS PrivateLink og VPC-peering inden for samme region

I dette afsnit viser vi dig, hvordan du forbinder til Snowflake med QuickSight med to VPC'er peered og AWS PrivateLink. Følgende diagram illustrerer løsningsarkitekturen.

Opsæt VPC-peering

Først opretter vi VPC-peering-forbindelsen fra den anmodende VPC.

- På Peering-forbindelser side på Amazon VPC-konsollen, skal du vælge Opret peering-forbindelse.

- Til Vælg en lokal VPC at peer med, vælg den VPC, hvor du konfigurerede din Snowflake AWS PrivateLink-forbindelse.

- I Vælg en anden VPC at peer med sektion, skal du lade standardindstillingerne for Konto , Område (Min profil , denne region, henholdsvis).

- Til VPC (Accepter), skal du vælge den VPC, som din QuickSight er forbundet til.

- Vælg Opret peering-forbindelse.

Dernæst accepterer vi VPC-forbindelsen fra den accepterende VPC.

- På Peering-forbindelser side, skal du vælge den forbindelse, du oprettede.

- På handlinger menu, vælg Acceptere.

- Gennemgå oplysningerne om anmodningen. Hvis alt ser korrekt ud, skal du vælge Ja, Accepter.

Dernæst konfigurerer vi DNS til at løse mellem de to VPC'er.

- På Peering-forbindelser side, skal du vælge din nye peering-forbindelse.

- På DNS fanen, skal du kontrollere, om de to muligheder vises som handicappet.

Hvis de er aktiveret, kan du springe til trinene om oprettelse af rutetabeller.

- På handlinger menu, vælg Rediger DNS-indstillinger.

Dette kræver, at din VPC har DNS-værtsnavn og opløsning aktiveret.

- Marker begge afkrydsningsfelter for at tillade, at DNS kan løses fra både accepterende og anmodende VPC'er.

- Vælg Gem.

Derefter skal du oprette rutetabelposten for at tillade ruter at udbrede sig mellem de to VPC'er.

- På Rutetabeller side, skal du vælge rutetabellerne i din anmodende VPC.

- På R fanebladet, vælg Rediger ruter.

- Tilføj en rute for CIDR-blokken, som din peerede VPC bruger (for dette indlæg, 172.31.0.0/16).

- Vælg Gem ruter.

- Gentag for rutetabellerne i din accepter VPC.

Konfigurer DNS i accepter VPC

I dette afsnit knytter vi den accepterende VPC, der til den samme private hostede zone som den anmodende VPC (<region>.privatelink.snowflakecomputing.com).

- Vælg på Route 53-konsollen Hostede zoner i navigationsruden.

- Vælg den hostede zone

<region>.privatelink.snowflakecomputing.comOg vælg Redigere. - I VPC'er, der skal knyttes til den hostede zone sektion, skal du vælge Tilføj VPC.

- Vælg det område og det VPC-id, der er knyttet til den accepterende VPC.

- Vælg Gem ændringer.

Konfigurer Route 53 resolver indgående endepunkter i accepter VPC

For at konfigurere dine Route 53-resolver indgående slutpunkter skal du udføre følgende trin:

- På Sikkerhedsgrupper side på Amazon VPC-konsollen, skal du vælge Opret sikkerhedsgruppe.

- Indtast et navn (f.eks.

quicksight-doc-route53-resolver-sg) og en beskrivelse. - Vælg det VPC-id, der blev brugt i de foregående trin.

- Opret regler, der tillader DNS (port 53) over UDP og TCP fra VPC CIDR-blokken (for dette indlæg, 172.31.0.0/16).

- Vælg Opret sikkerhedsgruppe.

- Vær opmærksom på sikkerhedsgruppe-id'et, fordi vi nu tilføjer en regel for at tillade trafik til VPC-slutpunktssikkerhedsgruppen.

Dernæst opsætter vi Route 53 indgående slutpunkt for denne VPC.

- Vælg på Route 53-konsollen Indgående slutpunkt i navigationsruden.

- Vælg Opret indgående slutpunkt.

- Indtast et navn til slutpunktet (f.eks.

quicksight-inbound-resolver). - Til VPC i regionen, skal du vælge VPC-id'et for den accepterende VPC.

- Til Sikkerhedsgruppe, vælg det sikkerhedsgruppe-id, du har gemt tidligere.

- I IP-adresse sektion, vælg to tilgængelighedszoner og undernet, og forlad Brug en IP-adresse, der vælges automatisk

- Vælg Indsend.

- Vælg det indgående slutpunkt, når det er oprettet.

- Når det indgående endepunkt er klargjort, skal du notere de to IP-adresser for resolverne.

Tilslut accepter VPC til QuickSight

Til at starte med skal vi oprette en sikkerhedsgruppe for QuickSight for at tillade trafik til Route 53-resolverens indgående endepunkter, VPC-slutpunktet for AWS PrivateLink og trafik inden for det lokale netværk.

- På Sikkerhedsgrupper side på Amazon VPC-konsollen, skal du vælge Opret sikkerhedsgruppe.

- Indtast et navn (f.eks.

quicksight-snowflake-privatelink-vpc-peering-sg) og en beskrivelse. - Vælg VPC ID for den accepterende VPC.

- Opret følgende indgangsregler:

-

- Én regel for det lokale netværk for alle TCP-porte (f.eks. 172.31.0.0/16).

- En regel, der tillader DNS-trafik fra sikkerhedsgruppen for Route 53-resolverens indgående slutpunkt for alle TCP-porte.

- Én regel, der tillader DNS-trafik fra sikkerhedsgruppen for Route 53-resolverens indgående slutpunkt for alle UDP-porte.

- Én regel, der tillader trafik til sikkerhedsgruppen for VPC-slutpunktet (placeret i den peerede VPC).

Som nævnt tidligere er sikkerhedsgrupper til QuickSight forskellige fra andre sikkerhedsgrupper. Du skal udtrykkeligt tillade returtrafik fra den målrettede sikkerhedsgruppe, og den indgående regel i din sikkerhedsgruppe skal tillade trafik på alle porte. For mere information, se Indgående regler.

Dernæst ændrer vi sikkerhedsgruppen for Route 53-resolverens indgående slutpunkt for at tillade trafik fra den sikkerhedsgruppe, vi oprettede.

- På Sikkerhedsgrupper side, søg efter det sikkerhedsgruppe-id, der bruges til Route 53-resolverens indgående slutpunkt.

- Vælg Rediger indgående regler.

- Tilføj regler for både DNS over UDP og DNS over TCP ved at bruge sikkerhedsgruppe-id'et for den sikkerhedsgruppe, vi oprettede til QuickSight, som kilde.

- Vælg Gem regler.

Derefter skal du ændre sikkerhedsgruppen, der blev oprettet til VPC-slutpunktet for AWS PrivateLink-forbindelsen.

- På Sikkerhedsgrupper side, søg efter det sikkerhedsgruppe-id, der bruges til VPC-slutpunktet for AWS PrivateLink-forbindelsen.

- Vælg Rediger indgående regler.

- Tilføj regler for både HTTPS og HTTP ved at bruge sikkerhedsgruppe-id'et for den sikkerhedsgruppe, der er oprettet til QuickSight, som kilde.

- Vælg Gem regler.

Dernæst sætter vi VPC-forbindelsen op i QuickSight.

- På QuickSight-konsollen skal du vælge brugernavnet og vælge Administrer QuickSight.

- Vælg i navigationsruden Administrer VPC-forbindelser.

- Vælg Tilføj en VPC-forbindelse.

- Til VPC-forbindelsesnavn¸ indtast et navn (f.eks.

snowflake-privatelink-vpc-peering). - Til Subnet, skal du vælge et undernet-id, der har en rutetabel med en peering-forbindelse til den anmodende VPC, hvor AWS PrivateLink-forbindelsen findes.

- Til Sikkerhedsgruppe-id, skal du indtaste ID'et for den sikkerhedsgruppe, der blev oprettet tidligere.

- Til DNS-resolver-endepunkter, skal du indtaste de to IP'er for det indgående resolver-slutpunkt, du oprettede.

- Vælg Opret.

Konfigurer en Snowflake-datakilde i QuickSight gennem VPC'en

For at konfigurere en Snowflake-datakilde i QuickSight skal du udføre følgende trin:

- Vælg på QuickSight-konsollen datasæt i navigationsruden.

- Vælg Nyt datasæt.

- Vælg muligheden Snowflake.

- Indtast et datakildenavn (f.eks.

snowflake-dataset). - Vælg den VPC-forbindelse, du oprettede (

snowflake-privatelink). - Til Databaseserver, gå ind i

privatelink-account-url. - Til Databasens navn, indtast navnet på din database.

- Til Warehouse, indtast navnet på et kørende Snowflake-lager.

- Til Brugernavn, indtast dit Snowflake-brugernavn.

- Til Adgangskode, indtast din Snowflake-adgangskode.

- Vælg Godkend.

- Vælg efter vellykket validering Opret datakilde.

For trin til at oprette et dashboard, se det tidligere afsnit, Opret dit første QuickSight-dashboard.

I det næste afsnit dækker vi en lignende netværkskonfiguration, med forskellen på, at vi bruger cross-Region VPC-peering.

QuickSight-forbindelse til Snowflake via AWS PrivateLink og VPC-peering på tværs af regioner

I dette afsnit viser vi dig, hvordan du opretter forbindelse til Snowflake med QuickSight over AWS PrivateLink med to VPC'er, der peer på tværs af regioner.

Vi henviser generisk til regioner i hele dette indlæg, og angiver regionen, der har Snowflake AWS PrivateLink-forbindelsen, som region A og regionen, hvor QuickSight er sat op som region B.

Følgende diagram illustrerer vores løsningsarkitektur.

Konfigurer VPC-peering mellem to regioner

Først opretter vi VPC-peering-forbindelsen fra den anmodende VPC.

- Naviger til Peering-forbindelser side på Amazon VPC-konsollen i region B (den region, hvor du planlægger at bruge QuickSight til at implementere dashboards).

- Vælg Opret peering-forbindelse.

- I Vælg en lokal VPC at peer med afsnit, for VPC (anmoder), vælg den VPC, som du har tilsluttet eller agter at tilslutte QuickSight til.

- Til Vælg en anden VPC at peer med, Vælg Min profil , En anden region.

- Vælg den region, hvor din Snowflake AWS PrivateLink-forbindelse findes.

- Til VPC ID (Accepter), skal du indtaste VPC-id'et for den VPC, som din Snowflake AWS PrivateLink findes i.

- Vælg Opret peering-forbindelse.

- Kopiér VPC-peering-forbindelses-id'et, så vi nemt kan finde det i de næste trin (det ser ud til

pcx-xxxxxxxxxxxx).

Dernæst accepterer vi VPC-peering-forbindelsen fra den region, hvor du oprettede din AWS PrivateLink-forbindelse.

- Naviger til Amazon VPC-konsollen i region A (hvor din Snowflake AWS PrivateLink-forbindelse findes).

- Søg efter og vælg den peering-forbindelse, du har oprettet.

- På handlinger menu, vælg Accepter anmodning.

- Gennemgå oplysningerne om anmodningen. Hvis alt ser korrekt ud, skal du vælge Ja, Accepter.

Dernæst konfigurerer vi DNS til at løse mellem de to VPC'er.

- På Peering-forbindelser siden på Amazon VPC-konsollen, skal du vælge din nyoprettede VPC-peering-forbindelse.

- På DNS fanen, skal du kontrollere, om de to muligheder vises handicappet.

Hvis de er aktiveret, skal du springe til trinene om oprettelse af rutetabeller.

- På handlinger menu, vælg Rediger DNS-indstillinger.

Dette kræver, at din VPC har DNS-værtsnavn og opløsning aktiveret.

- Marker begge afkrydsningsfelter for at tillade DNS at løse fra både accepterende og anmodende VPC'er.

- Vælg Gem.

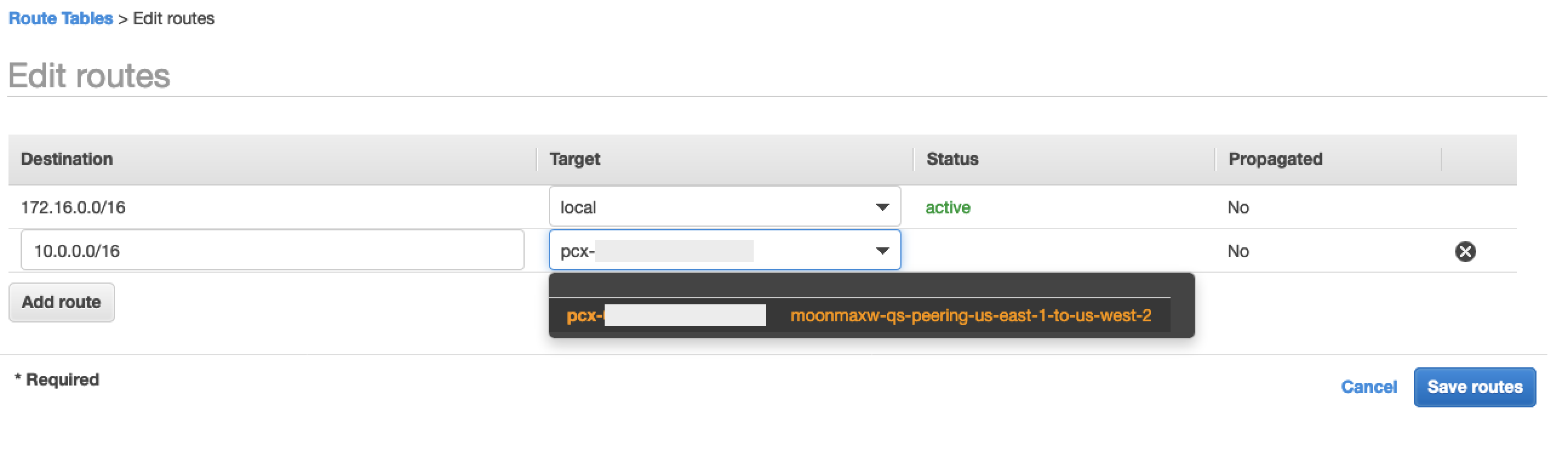

Dernæst opretter vi rutetabelposten for at tillade ruter at udbrede sig mellem de to VPC'er for Region B.

- Naviger til Amazon VPC-konsollen i region B (den region, hvor du planlægger at bruge QuickSight til at implementere dashboards).

- Vælg i navigationsruden Rutetabeller.

- Vælg rutetabellerne i din anmodende VPC.

- På R fanebladet, vælg Rediger ruter.

- Tilføj en rute for CIDR-blokken, som din peerede VPC bruger (for dette indlæg er 10.0.0.0/16 CIDR-blokken for den VPC, hvor Snowflake AWS PrivateLink-forbindelsen er placeret).

- Vælg Gem ruter.

Derefter skal du oprette rutetabelposten for at tillade ruter at udbrede sig mellem de to VPC'er for region A.

- Naviger til Amazon VPC-konsollen i region A (hvor din Snowflake AWS PrivateLink-forbindelse findes).

- Gentag de foregående trin ved at bruge CIDR-blokken til den peerede VPC (i dette indlæg, 172.16.0.0/16).

Konfigurer DNS i VPC'en i region B

Først skal vi knytte VPC'en i Region B (hvor du implementerer QuickSight) med den samme private hostede zone som VPC'en i Region A, hvor din Snowflake AWS PrivateLink-forbindelse eksisterer (<region>.privatelink.snowflakecomputing.com).

- Vælg på Route 53-konsollen Hostede zoner i navigationsruden.

- Vælg den private hostede zone

<region>.privatelink.snowflakecomputing.comOg vælg Redigere. - I VPC'er, der skal knyttes til den hostede zone sektion, skal du vælge Tilføj VPC.

- Vælg det område og det VPC-id, der er knyttet til den accepterende VPC.

- Vælg Gem ændringer.

Konfigurer Route 53-resolverens indgående slutpunkt for din VPC i region B

For at konfigurere resolverens indgående slutpunkt i region B skal du udføre følgende trin:

- På Sikkerhedsgrupper side på Amazon VPC-konsollen, skal du vælge Opret sikkerhedsgruppe.

- Indtast et navn (f.eks.

quicksight-doc-route53-resolver-sg) og en beskrivelse. - Vælg det VPC-id, der blev brugt i de foregående trin.

- Opret regler, der tillader DNS (port 53) over UDP og TCP fra VPC CIDR-blokken (for dette indlæg, 172.16.0.0/16).

- Vælg Opret sikkerhedsgruppe.

- Bemærk sikkerhedsgruppe-id'et, fordi vi nu tilføjer en regel for at tillade trafik til VPC-slutpunktsikkerhedsgruppen.

Dernæst opsætter vi Route 53 indgående slutpunkt for denne VPC.

- Vælg på Route 53-konsollen Indgående slutpunkt i navigationsruden.

- Vælg Opret indgående slutpunkt.

- Indtast et navn til slutpunktet (f.eks.

quicksight-inbound-resolver). - Til VPC i regionen, vælg det VPC-id, der blev brugt i de foregående trin.

- Til Sikkerhedsgruppe, vælg sikkerhedsgruppe-id'et fra det forrige trin.

- I IP-adresse sektion, vælg to tilgængelighedszoner og undernet, og forlad Brug en IP-adresse, der vælges automatisk

- Vælg Indsend.

- Vælg det indgående slutpunkt, når det er oprettet.

- Når det indgående endepunkt er klargjort, skal du notere de to IP-adresser for resolverne.

Tilslut VPC'en til QuickSight i region B

Til at starte med skal vi oprette en sikkerhedsgruppe for QuickSight for at tillade trafik til Route 53-resolverens indgående endepunkter, VPC-slutpunktet for AWS PrivateLink og trafik inden for det lokale netværk.

- På Sikkerhedsgrupper side på Amazon VPC-konsollen i region B, vælg Opret sikkerhedsgruppe.

- Indtast et navn (f.eks.

quicksight-snowflake-sg) og en beskrivelse. - Vælg VPC-id'et for den VPC, hvor du tidligere oprettede VPC-peering-forbindelsen.

- Opret følgende indgangsregler:

-

- En til det lokale netværk alle TCP-porte (f.eks. 172.16.0.0/16).

- En regel, der tillader DNS-trafik fra sikkerhedsgruppen for Route 53-resolverens indgående slutpunkt for alle TCP-porte.

- Én regel, der tillader DNS-trafik fra sikkerhedsgruppen for Route 53-resolverens indgående slutpunkt for alle UDP-porte.

- En, der tillader trafik for alle TCP-porte til CIDR-blokken for VPC'en placeret i region A, hvor din Snowflake AWS PrivateLink-forbindelse findes (for dette indlæg, 10.0.0.0/16).

Som nævnt tidligere er sikkerhedsgrupper til QuickSight forskellige fra andre sikkerhedsgrupper. Du skal udtrykkeligt tillade returtrafik fra den målrettede sikkerhedsgruppe, og den indgående regel i din sikkerhedsgruppe skal tillade trafik på alle porte. For mere information, se Indgående regler.

Dernæst ændrer vi sikkerhedsgruppen for Route 53-resolverens indgående slutpunkt i region B for at tillade trafik fra den sikkerhedsgruppe, vi oprettede.

- På Sikkerhedsgrupper side, søg efter det sikkerhedsgruppe-id, der bruges til Route 53-resolverens indgående slutpunkt.

- Vælg Rediger indgående regler.

- Tilføj regler for både DNS over UDP og DNS over TCP ved hjælp af CIDR-blokken for VPC'en i region B (for dette indlæg, 172.16.0.0/16).

- Vælg Gem regler.

Dernæst skal vi ændre den sikkerhedsgruppe, vi bruger til AWS PrivateLink-forbindelsen.

- Naviger til Sikkerhedsgrupper side på Amazon VPC-konsollen i region A.

- Søg efter det sikkerhedsgruppe-id, der bruges til VPC-slutpunktet for AWS PrivateLink-forbindelsen.

- Vælg Rediger indgående regler.

- Tilføj regler for både HTTPS og HTTP ved at bruge CIDR-blokken for VPC'en i region B som kilde (for dette indlæg, 172.16.0.0/16).

- Vælg Gem regler.

Til sidst sætter vi QuickSight VPC-forbindelsen op.

- Naviger til QuickSight-konsollen i region B.

- Vælg brugernavnet og vælg Administrer QuickSight.

- Vælg i navigationsruden Administrer VPC-forbindelse.

- Vælg Tilføj en VPC-forbindelse.

- Til VPC-forbindelsesnavn, indtast et forbindelsesnavn (f.eks.

snowflake-privatelink-cross-region). - Til VPC ID, skal du vælge VPC-id'et for VPC'en i region B.

- Til Subnet, skal du vælge et undernet-id fra VPC'en i Region B, der har en rutetabel med en peering-forbindelse til VPC'en, hvor AWS PrivateLink-forbindelsen findes.

- Til Sikkerhedsgruppe-id, skal du indtaste ID'et for den sikkerhedsgruppe, du oprettede.

- Til DNS-resolver-endepunkter, skal du indtaste de to IP'er for det indgående resolver-slutpunkt, der blev oprettet tidligere.

- Vælg Opret.

Konfigurer en Snowflake-datakilde i QuickSight gennem VPC'en

For at konfigurere en Snowflake-datakilde i QuickSight skal du udføre følgende trin:

- Vælg på QuickSight-konsollen datasæt i navigationsruden.

- Vælg Nyt datasæt.

- Vælg muligheden Snowflake.

- Indtast et navn til din datakilde (f.eks.

snowflake-dataset). - Vælg den VPC-forbindelse, du oprettede (

snowflake-privatelink). - Til Databaseserver, gå ind i

privatelink-account-url. - Til Databasens navn, indtast navnet på din database.

- Til Warehouse, indtast navnet på et kørende Snowflake-lager.

- Til Brugernavn, indtast dit Snowflake-brugernavn.

- Til Adgangskode, indtast din Snowflake-adgangskode.

- Vælg Godkend.

- Vælg efter vellykket validering Opret datakilde.

For trin til at oprette et dashboard, se det tidligere afsnit, Opret dit første QuickSight-dashboard.

Til vores sidste konfiguration dækker vi, hvordan du opsætter en QuickSight-forbindelse til Snowflake uden AWS PrivateLink.

QuickSight-forbindelse til Snowflake uden AWS PrivateLink

I dette afsnit viser vi dig, hvordan du forbinder til Snowflake med QuickSight uden at bruge AWS PrivateLink.

- Vælg på QuickSight-konsollen datasæt i navigationsruden.

- Vælg Nyt datasæt.

- Vælg muligheden Snowflake.

- Indtast et datakildenavn (f.eks.

snowflake-dataset). - Lad forbindelsestypen være Offentligt netværk.

- Til Databasens navn, indtast navnet på din database.

- For din databaseserver skal du indtaste den URL, du bruger til at logge ind på din Snowflake (

xxxxxxxx.snowflakecomputing.com). - Til Warehouse, indtast navnet på et kørende Snowflake-lager.

- Til Brugernavn, indtast dit Snowflake-brugernavn.

- Til Adgangskode, indtast din Snowflake-adgangskode.

- Vælg Godkend.

- Vælg Opret datakilde.

For trin til at oprette et dashboard, se det tidligere afsnit, Opret dit første QuickSight-dashboard.

Ryd op

Hvis dit arbejde med QuickSight, Snowflake og PrivateLink er fuldført, fjerne dit Route53 resolver indgående slutpunkt, Rute 53 privat værtszone, og VPC-endepunkt for Snowflake for at undgå at pådrage sig yderligere gebyrer.

Konklusion

I dette indlæg dækkede vi fire scenarier for at forbinde QuickSight til Snowflake som en datakilde ved hjælp af AWS PrivateLink til tilslutning i tre forskellige scenarier: den samme VPC, med VPC-peering i samme region og med VPC-peering på tværs af regioner. Vi dækkede også, hvordan du forbinder QuickSight til Snowflake uden AWS PrivateLink.

Når du har konfigureret datakilden, kan du få yderligere indsigt fra dine data ved at konfigurere ML indsigt i QuickSight, opsæt grafiske repræsentationer af dine data ved hjælp af QuickSight visuals eller deltage data fra flere datasæt, samt alle andre QuickSight-funktioner.

Om forfatteren

Maxwell Moon er en Senior Solutions Architect hos AWS, der arbejder med uafhængige softwareleverandører (ISV'er) for at designe og skalere deres applikationer på AWS. Uden for arbejdet er Maxwell far til to katte, er en ivrig tilhænger af Wolverhampton Wanderers Football Club og venter tålmodigt på en ny bølge af ska-musik.

Maxwell Moon er en Senior Solutions Architect hos AWS, der arbejder med uafhængige softwareleverandører (ISV'er) for at designe og skalere deres applikationer på AWS. Uden for arbejdet er Maxwell far til to katte, er en ivrig tilhænger af Wolverhampton Wanderers Football Club og venter tålmodigt på en ny bølge af ska-musik.

Bosco Albuquerque er en Sr Partner Solution Architect hos AWS og har over 20 års erfaring i at arbejde med database- og analyseprodukter, fra virksomhedsdatabaseleverandører og cloud-udbydere og har hjulpet store teknologivirksomheder med at designe dataanalyseløsninger samt ledet ingeniørteams med at designe og implementering af dataanalyseplatforme og dataprodukter.

Bosco Albuquerque er en Sr Partner Solution Architect hos AWS og har over 20 års erfaring i at arbejde med database- og analyseprodukter, fra virksomhedsdatabaseleverandører og cloud-udbydere og har hjulpet store teknologivirksomheder med at designe dataanalyseløsninger samt ledet ingeniørteams med at designe og implementering af dataanalyseplatforme og dataprodukter.

- '

- "

- 100

- 11

- 7

- 9

- adgang

- Konto

- Yderligere

- Alle

- tillade

- Amazon

- analytics

- applikationer

- arkitektur

- tilgængelighed

- AWS

- grænse

- virksomhed

- business intelligence

- ringe

- Katte

- Cloud

- klub

- kode

- Virksomheder

- Tilslutninger

- Connectivity

- Oprettelse af

- instrumentbræt

- data

- Dataanalyse

- Database

- Design

- dns

- editor

- medarbejdere

- Endpoint

- Endpoint sikkerhed

- Engineering

- Enterprise

- Udvid

- Funktionalitet

- Gebyrer

- Fields

- Fornavn

- fodbold

- Videresend

- fuld

- Grøn

- gruppe

- Høj

- Hvordan

- How To

- HTTPS

- IAM

- Identity

- Herunder

- oplysninger

- indsigt

- integration

- Intelligens

- interaktiv

- IP

- IP-adresse

- IT

- stor

- Led

- Limited

- Line (linje)

- LINK

- Liste

- lokale

- bevæge sig

- Musik

- navne

- Navigation

- netværk

- Tilbud

- åbner

- Option

- Indstillinger

- ordrer

- Andet

- partner

- Adgangskode

- ydeevne

- Platforme

- porte

- private

- Produkter

- offentlige

- offentliggøre

- optegnelser

- Krav

- ressource

- Ressourcer

- R

- regler

- kører

- Scale

- Skærm

- Søg

- sikkerhed

- valgt

- Serverless

- sæt

- indstilling

- Simpelt

- So

- Software

- Løsninger

- starte

- opbevaring

- subdomæne

- vellykket

- support

- overflade

- Teknologier

- The Source

- tid

- Trafik

- ui

- værdi

- leverandører

- Specifikation

- Virtual

- visualisering

- Warehouse

- Wave

- websites

- inden for

- Arbejde

- år