Amazon QuickSight er cloud-native, skalerbar business intelligence (BI)-tjeneste, der understøtter identitetsføderation. AWS identitets- og adgangsstyring (IAM) giver organisationer mulighed for at bruge de identiteter, der administreres i deres virksomhedsidentitetsudbyder (IdP) og samle single sign-on (SSO) til QuickSight. Efterhånden som flere organisationer bygger centraliserede brugeridentitetsbutikker med alle deres applikationer, inklusive lokale apps, tredjepartsapps og applikationer på AWS, har de brug for en løsning til at automatisere brugerklargøring i disse applikationer og holde deres attributter synkroniseret med deres centraliserede brugeridentitetsbutik.

Når man opbygger et brugerlager, beslutter nogle organisationer at organisere deres brugere i grupper eller bruge attributter (såsom afdelingsnavn) eller en kombination af begge. Hvis din organisation bruger Microsoft Azure Active Directory (Azure AD) til centraliseret godkendelse og bruger dens brugerattributter til at organisere brugerne, kan du aktivere federation på tværs af alle QuickSight-konti samt administrere brugere og deres gruppemedlemskab i QuickSight ved hjælp af hændelser genereret i AWS platform. Dette giver systemadministratorer mulighed for centralt at administrere brugertilladelser fra Azure AD. Provisionering, opdatering og de-provisionering af brugere og grupper i QuickSight kræver ikke længere administration to steder med denne løsning. Dette sikrer, at brugere og grupper i QuickSight forbliver konsekvente med oplysninger i Azure AD gennem automatisk synkronisering.

I dette indlæg fører vi dig gennem de nødvendige trin for at konfigurere fødereret SSO mellem QuickSight og Azure AD via AWS IAM Identity Center (efterfølger til AWS Single Sign-On) hvor automatisk klargøring er aktiveret for Azure AD. Vi demonstrerer også automatisk opdatering af bruger- og gruppemedlemskab ved hjælp af en SCIM-hændelse (System for Cross-domain Identity Management).

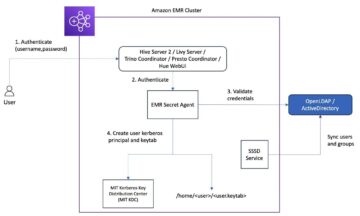

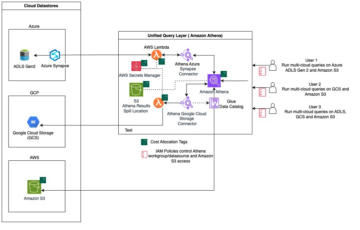

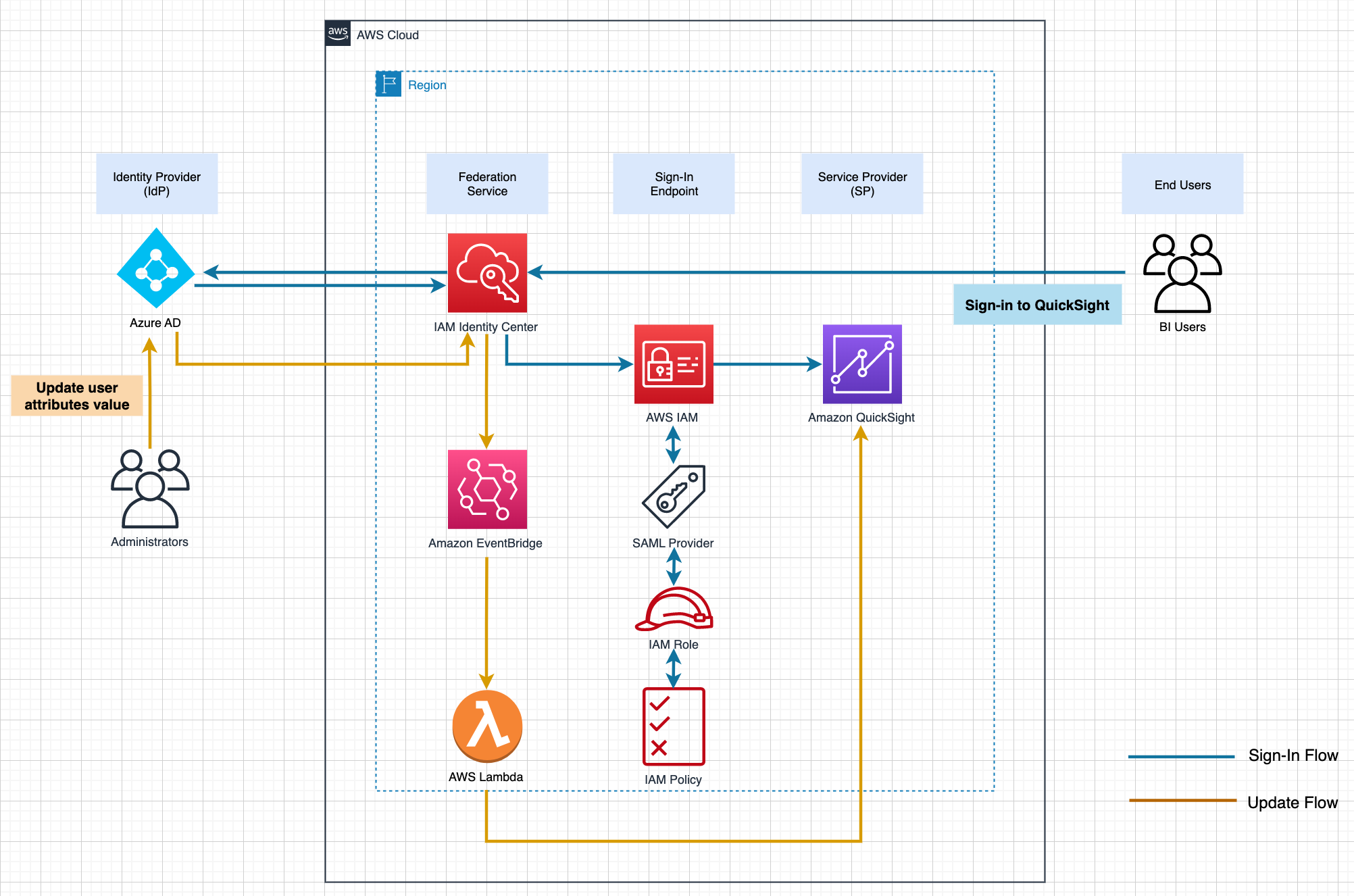

Løsningsoversigt

Følgende diagram illustrerer løsningsarkitekturen og brugerflowet.

I dette indlæg giver IAM Identity Center et centralt sted at samle administration af brugere og deres adgang til AWS-konti og cloud-applikationer. Azure AD er brugerlageret og konfigureret som det eksterne IdP i IAM Identity Center. I denne løsning demonstrerer vi brugen af to brugerattributter (department, jobTitle) specifikt i Azure AD. IAM Identity Center understøtter automatisk klargøring (synkronisering) af bruger- og gruppeoplysninger fra Azure AD til IAM Identity Center ved hjælp af SCIM v2.0-protokollen. Med denne protokol videregives attributterne fra Azure AD til IAM Identity Center, som arver den definerede attribut for brugerens profil i IAM Identity Center. IAM Identity Center understøtter også identitetsføderering med SAML (Security Assertion Markup Language) 2.0. Dette giver IAM Identity Center mulighed for at godkende identiteter ved hjælp af Azure AD. Brugere kan derefter SSO ind i applikationer, der understøtter SAML, inklusive QuickSight. Den første halvdel af dette indlæg fokuserer på, hvordan man konfigurerer denne ende til ende (se Log-in flow i diagrammet).

Derefter begynder brugeroplysninger at blive synkroniseret mellem Azure AD og IAM Identity Center via SCIM-protokol. Du kan automatisere oprettelse af en bruger i QuickSight ved hjælp af en AWS Lambda funktion udløst af CreateUser SCIM-hændelsen stammede fra IAM Identity Center, som blev fanget i Amazon Eventbridge. I samme Lambda-funktion kan du efterfølgende opdatere brugerens medlemskab ved at tilføje i den angivne gruppe (hvis navn består af to brugerattributter: department-jobTitle, ellers opret gruppen, hvis den ikke eksisterer endnu, før du tilføjer medlemskabet.

I dette indlæg er denne automatiseringsdel udeladt, fordi den ville være overflødig med det indhold, der diskuteres i de følgende afsnit.

Dette indlæg udforsker og demonstrerer en UpdateUser SCIM-hændelse udløst af brugerprofilopdateringen på Azure AD. Hændelsen fanges i EventBridge, som aktiverer en Lambda-funktion for at opdatere gruppemedlemskabet i QuickSight (se Update Flow i diagrammet). Fordi en given bruger kun formodes at tilhøre én gruppe ad gangen i dette eksempel, vil funktionen erstatte brugerens nuværende gruppemedlemskab med den nye.

I del I konfigurerer du SSO til QuickSight fra Azure AD via IAM Identity Center (logonforløbet):

- Konfigurer Azure AD som den eksterne IdP i IAM Identity Center.

- Tilføj og konfigurer en IAM Identity Center-applikation i Azure AD.

- Fuldstændig konfiguration af IAM Identity Center.

- Konfigurer SCIM automatisk klargøring på både Azure AD og IAM Identity Center, og bekræft i IAM Identity Center.

- Tilføj og konfigurer en QuickSight-applikation i IAM Identity Center.

- Konfigurer en SAML IdP og SAML 2.0 federation IAM-rolle.

- Konfigurer attributter i QuickSight-applikationen.

- Opret et bruger-, gruppe- og gruppemedlemskab manuelt via AWS kommandolinjegrænseflade (AWS CLI) eller API.

- Bekræft konfigurationen ved at logge på QuickSight fra IAM Identity Center-portalen.

I del II konfigurerer du automatisering for at ændre gruppemedlemskab ved en SCIM-hændelse (opdateringsflowet):

- Forstå SCIM-begivenheder og hændelsesmønstre for EventBridge.

- Opret attributtilknytning for gruppenavnet.

- Opret en Lambda-funktion.

- Tilføj en EventBridge-regel for at udløse hændelsen.

- Bekræft konfigurationen ved at ændre brugerattributværdien i Azure AD.

Forudsætninger

For denne gennemgang skal du have følgende forudsætninger:

- IAM Identity Center. For instruktioner henvises til trin 1-2 i AWS IAM Identity Center Kom godt i gang guide.

- Et QuickSight-kontoabonnement.

- Grundlæggende forståelse af IAM og privilegier, der kræves for at oprette en IAM IdP, roller og politikker.

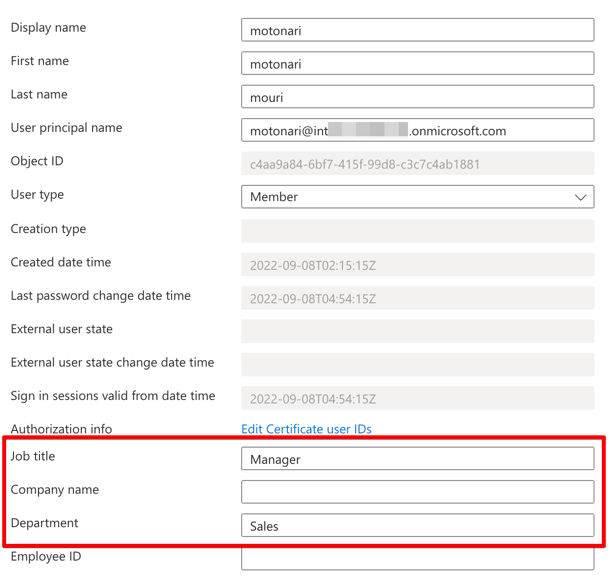

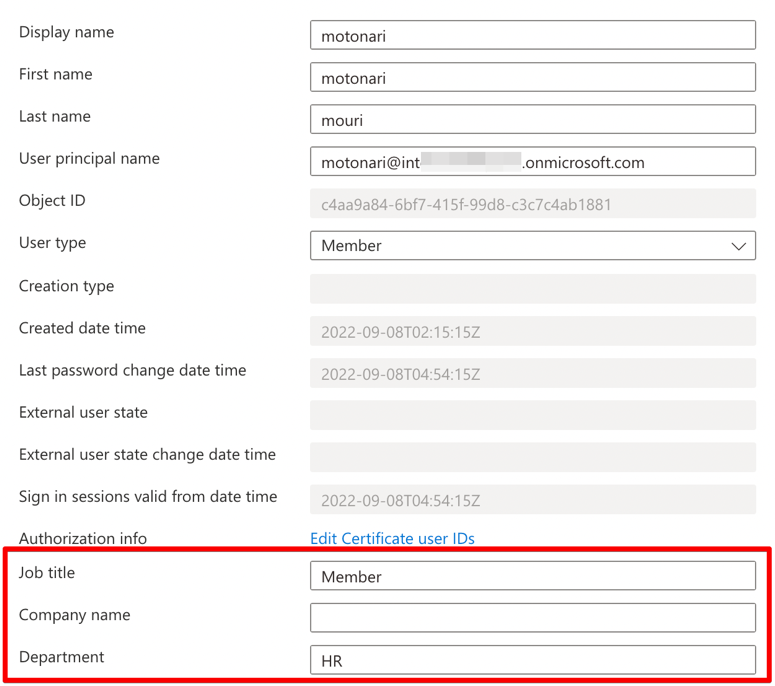

- Et Azure AD-abonnement. Du skal have mindst én bruger med følgende attributter for at blive registreret i Azure AD:

- userPrincipalName – Obligatorisk felt for Azure AD-bruger.

- displaynavn – Obligatorisk felt for Azure AD-bruger.

- Post – Obligatorisk felt for IAM Identity Center til at arbejde med QuickSight.

- jobtitel – Bruges til at allokere bruger til gruppe

- afdeling – Bruges til at allokere bruger til gruppe.

- givet navn – Valgfrit felt.

- efternavn – Valgfrit felt.

Del I: Konfigurer SSO til QuickSight fra Azure AD via IAM Identity Center

Dette afsnit præsenterer trinene til at konfigurere login-flowet.

Konfigurer en ekstern IdP som Azure AD i IAM Identity Center

For at konfigurere din eksterne IdP skal du udføre følgende trin:

- På IAM Identity Center-konsollen skal du vælge Indstillinger.

- Vælg handlinger på den Identitetskilde fanen, og vælg derefter Skift identitetskilde.

- Vælg Ekstern identitetsudbyder, Og vælg derefter Næste.

IdP-metadataene vises. Hold denne browserfane åben.

Tilføj og konfigurer en IAM Identity Center-applikation i Azure AD

For at konfigurere din IAM Identity Center-applikation skal du udføre følgende trin:

- Åbn en ny browserfane.

- Log ind på Azure AD-portalen ved hjælp af dine Azure-administratorlegitimationsoplysninger.

- Under Azure-tjenester, vælg Azure Active Directory.

- I navigationsruden under Administrer, vælg Enterprise applikationer, Og vælg derefter Ny ansøgning.

- I Gennemse Azure AD Galley sektion, søg efter IAM Identity Center, Og vælg derefter AWS IAM Identity Center (efterfølger til AWS Single Sign-On).

- Indtast et navn til applikationen (i dette indlæg bruger vi

IIC-QuickSight) og vælg Opret. - I Administrer sektion, skal du vælge Enkelt tilmelding, Og vælg derefter SAML.

- I Tildel brugere og grupper sektion, skal du vælge Tildel brugere og grupper.

- Vælg Tilføj bruger/gruppe og tilføje mindst én bruger.

- Type Bruger som sin rolle.

- I Opsæt single sign-on sektion, skal du vælge Kom i gang.

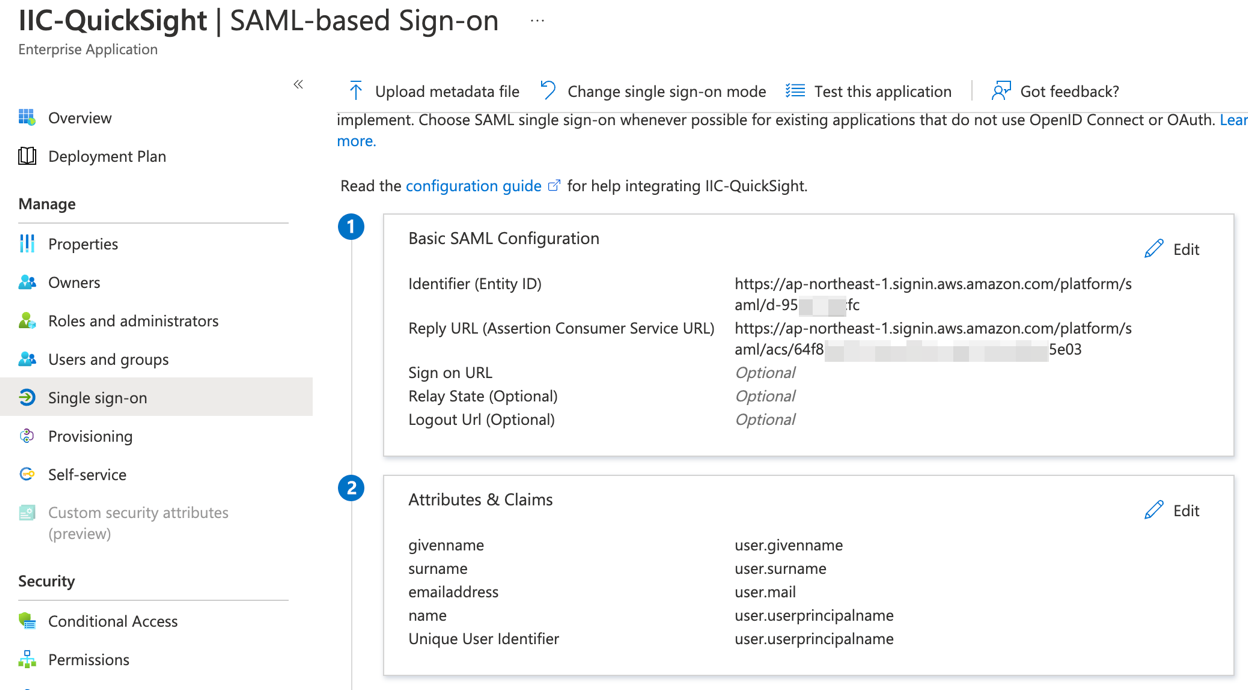

- I Grundlæggende SAML-konfiguration sektion, skal du vælge Redigere, og udfyld følgende parametre og værdier:

- Identifier – Værdien i IAM Identity Center-udsteder-URL felt.

- Svar URL – Værdien i IAM Identity Center Assertion Consumer Service (ACS) URL felt.

- Log på URL - Efterlad blank.

- Relætilstand - Efterlad blank.

- Logout URL - Efterlad blank.

- Vælg Gem.

Konfigurationen skal se ud som følgende skærmbillede.

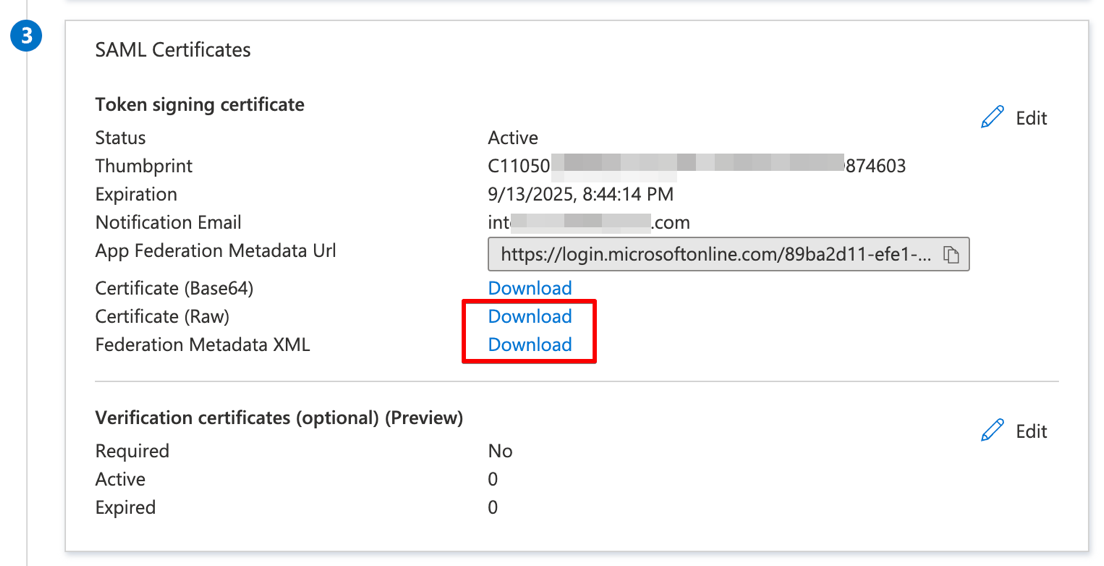

- I SAML-certifikater sektion, download Federation Metadata XML fil og Certifikat (rå) fil.

Du er klar med Azure AD SSO-konfiguration i øjeblikket. Senere vender du tilbage til denne side for at konfigurere automatisk klargøring, så hold denne browserfane åben.

Komplet konfiguration af IAM Identity Center

Fuldfør din IAM Identity Center-konfiguration med følgende trin:

- Gå tilbage til browserfanen for IAM Identity Center-konsollen, som du har holdt åben i forrige trin.

- Til IdP SAML metadata under Identitetsudbyderens metadata sektion, skal du vælge Vælg fil.

- Vælg den tidligere downloadede metadatafil (

IIC-QuickSight.xml). - Til IdP certifikat under Identitetsudbyderens metadata sektion, skal du vælge Vælg fil.

- Vælg den tidligere downloadede certifikatfil (

IIC-QuickSight.cer). - Vælg Næste.

- Indtast ACCEPT, og vælg derefter Skift kilde til identitetsudbyder.

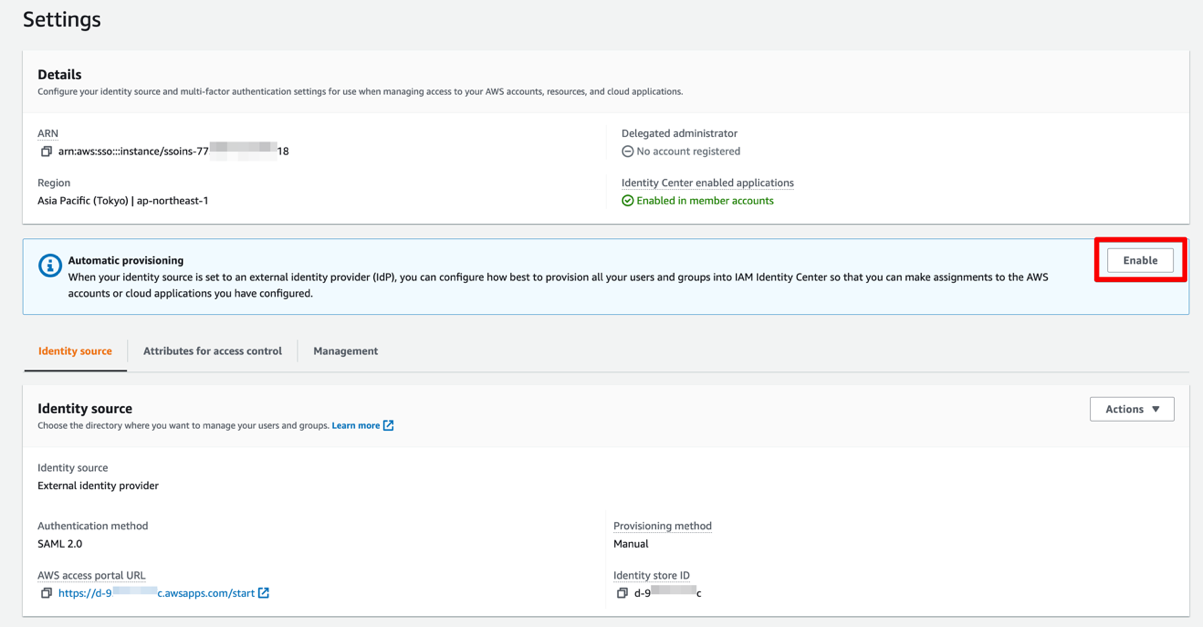

Konfigurer SCIM automatisk klargøring på både Azure AD og IAM Identity Center

Din leveringsmetode er stadig indstillet som Manuel (ikke-SCIM). I dette trin aktiverer vi automatisk klargøring, så IAM Identity Center bliver opmærksom på brugerne, hvilket tillader identitetsføderering til QuickSight.

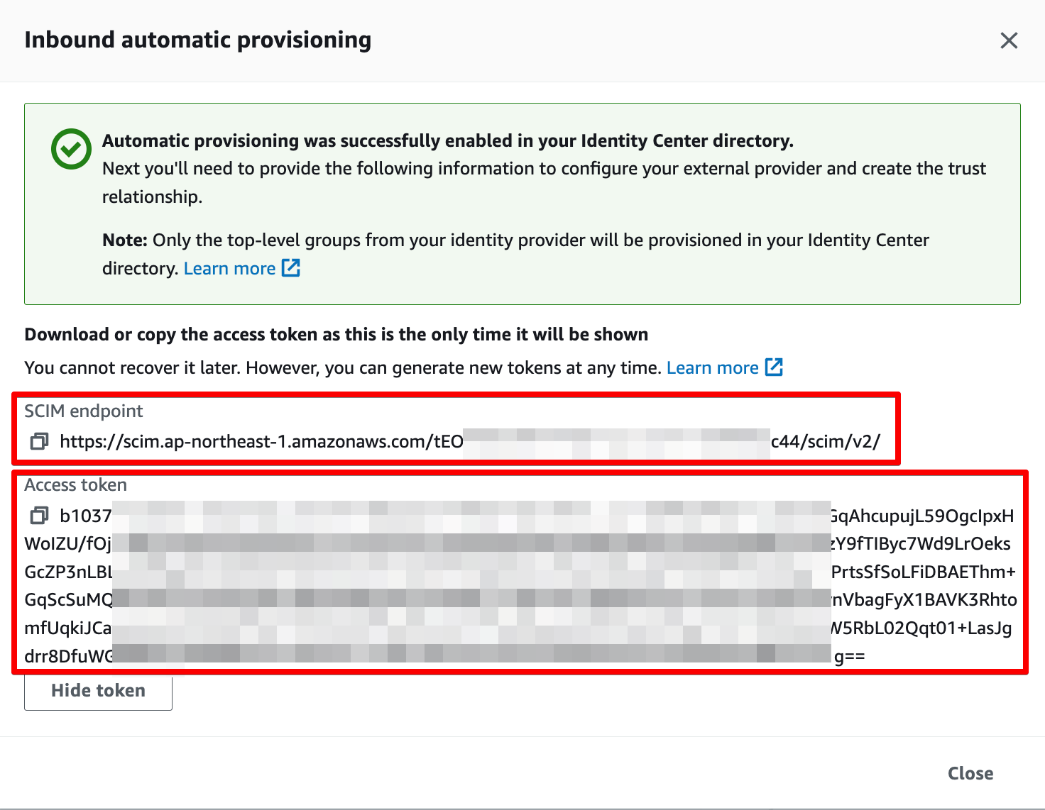

- I Automatisk levering sektion, skal du vælge Aktiver.

- Vælg Adgangstoken for at vise dit token.

- Gå tilbage til browserfanen (Azure AD), som du holdt åben i trin 1.

- I Administrer sektion, skal du vælge Enterprise applikationer.

- Vælg

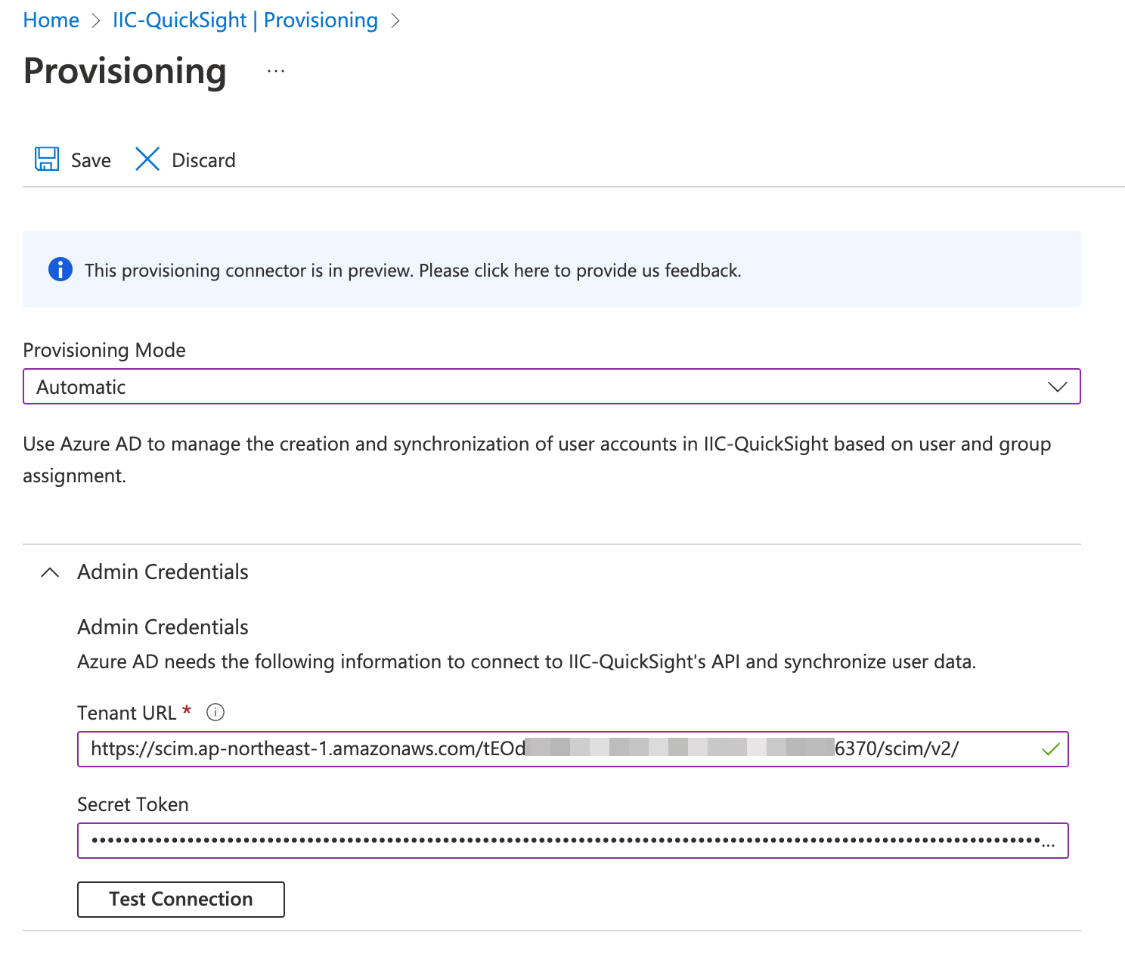

IIC-QuickSight, Og vælg derefter Provisioning. - Vælg Automatisk Ur in Klargøringstilstand og indtast følgende værdier:

- Lejer-URL – Værdien i SCIM-endepunkt felt.

- Hemmeligt token – Værdien i Adgangstoken felt.

- Vælg Test forbindelse.

- Når testforbindelsen er fuldført, skal du indstille Provisioneringsstatus til On.

- Vælg Gem.

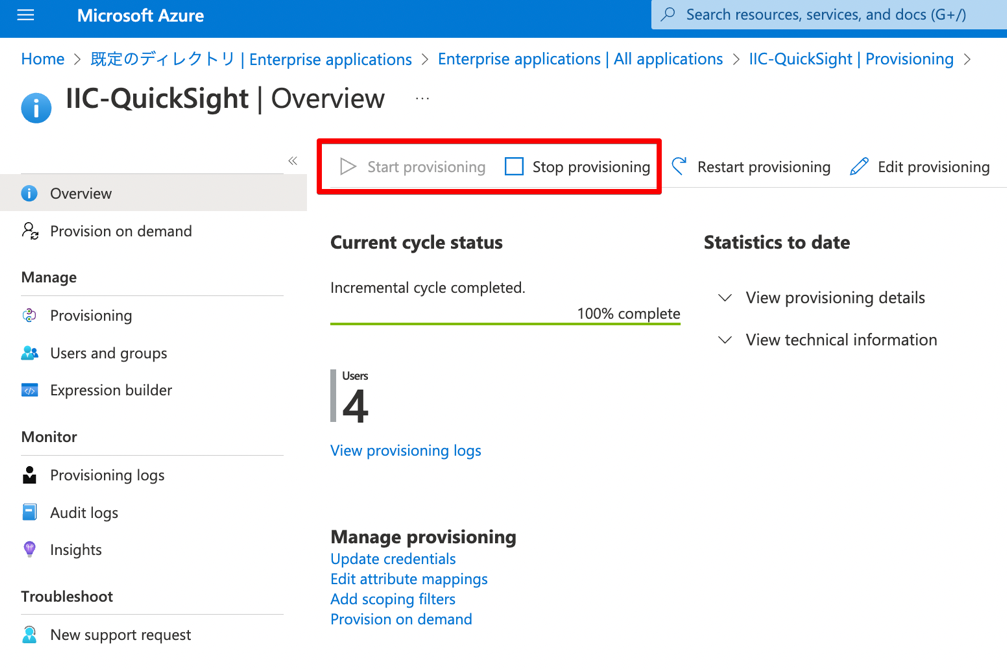

- Vælg Start klargøring for at starte automatisk klargøring ved hjælp af SCIM-protokollen.

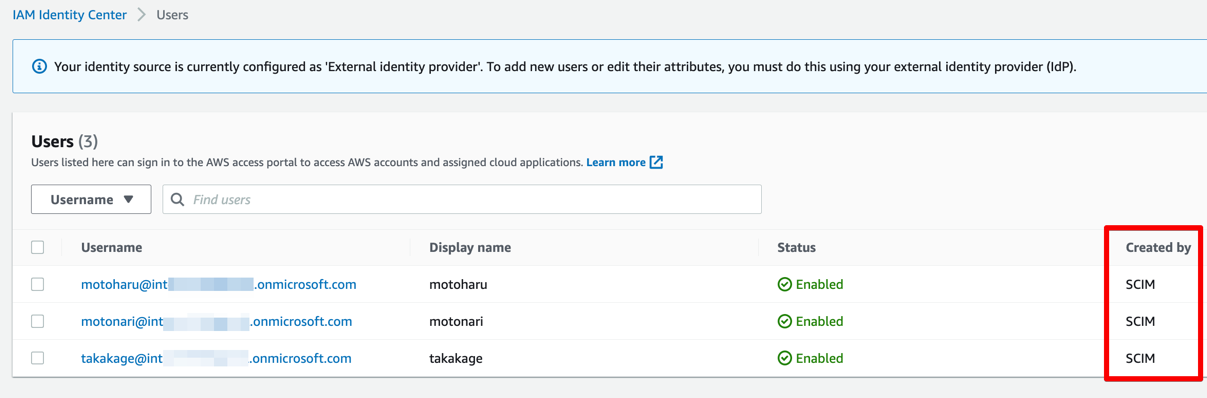

Når klargøringen er fuldført, vil det resultere i, at en eller flere brugere overføres fra Azure AD til IAM Identity Center. Følgende skærmbillede viser de brugere, der blev klargjort i IAM Identity Center.

Bemærk, at efter denne SCIM-klargøring skal brugerne i QuickSight oprettes ved hjælp af Lambda-funktionen, der udløses af hændelsen, der stammer fra IAM Identity Center. I dette indlæg opretter vi et bruger- og gruppemedlemskab via AWS CLI (trin 8).

Tilføj og konfigurer en QuickSight-applikation i IAM Identity Center

I dette trin opretter vi en QuickSight-applikation i IAM Identity Center. Du konfigurerer også en IAM SAML-udbyder, -rolle og -politik for, at applikationen fungerer. Udfør følgende trin:

- På IAM Identity Center-konsollen, på Applikationer side, vælg Tilføj ansøgning.

- Til Præ-integreret applikation under Vælg en applikation, gå ind

quicksight. - Type Amazon QuickSight, Og vælg derefter Næste.

- Indtast et navn for Visningsnavn, Såsom

Amazon QuickSight. - Vælg Hent under IAM Identity Center SAML-metadatafil og gem det på din computer.

- Lad alle andre felter være som de er, og gem konfigurationen.

- Åbn det program, du lige har oprettet, og vælg derefter Tildel brugere.

De brugere, der tidligere var klargjort via SCIM, vil blive vist.

- Vælg alle de brugere, der skal tildeles til applikationen.

Konfigurer en SAML IdP og en SAML 2.0 federation IAM-rolle

For at konfigurere din IAM SAML IdP til IAM Identity Center og IAM-rolle skal du udføre følgende trin:

- På IAM-konsollen i navigationsruden skal du vælge Identitetsudbydere, Og vælg derefter Tilføj udbyder.

- Vælg SAML as Udbyder type, og indtast

Azure-IIC-QSas Udbyderens navn. - Under Metadata dokument, vælg Vælg fil og upload den metadatafil, du downloadede tidligere.

- Vælg Tilføj udbyder for at gemme konfigurationen.

- Vælg i navigationsruden roller, Og vælg derefter Opret rolle.

- Til Pålidelig enhedstype, Vælg SAML 2.0 forbund.

- Til Vælg en SAML 2.0-udbyder, vælg den SAML-udbyder, du har oprettet, og vælg derefter Tillad programmatisk og AWS Management Console-adgang.

- Vælg Næste.

- På Tilføj tilladelse side, vælg Næste.

I dette indlæg opretter vi QuickSight-brugere via en AWS CLI-kommando, derfor opretter vi ingen tilladelsespolitik. Men hvis selvforsyningsfunktionen i QuickSight er påkrævet, er tilladelsespolitikken for CreateReader, CreateUserog CreateAdmin handlinger (afhængigt af QuickSight-brugernes rolle) er påkrævet.

- På Navngiv, anmeld og opret side, under Rolledetaljer, gå ind

qs-reader-azurefor rollen. - Vælg Opret rolle.

- Bemærk rollens ARN.

Du bruger ARN til at konfigurere attributter i din IAM Identity Center-applikation.

Konfigurer attributter i QuickSight-applikationen

For at knytte IAM SAML IdP og IAM-rollen til QuickSight-applikationen i IAM Identity Center skal du udføre følgende trin:

- På IAM Identity Center-konsollen skal du i navigationsruden vælge Applikationer.

- Vælg

Amazon QuickSightansøgning, og på handlinger menu, vælg Rediger attributtilknytninger. - Vælg Tilføj ny attributtilknytning.

- Konfigurer tilknytningerne i følgende tabel.

| Brugerattribut i applikationen | Tilknytter denne strengværdi eller brugerattribut i IAM Identity Center |

| Emne | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Bemærk følgende værdier:

- udskifte med dit AWS-konto-id.

PrincipalTag:Emailer til e-mail-synkroniseringsfunktionen til selvprovisionerende brugere, der skal aktiveres på QuickSight-administratorsiden. I dette indlæg skal du ikke aktivere denne funktion, fordi vi registrerer brugeren med en AWS CLI-kommando.

- Vælg Gem ændringer.

Opret et bruger-, gruppe- og gruppemedlemskab med AWS CLI

Som tidligere beskrevet oprettes brugere og grupper i QuickSight manuelt i denne løsning. Vi opretter dem via følgende AWS CLI-kommandoer.

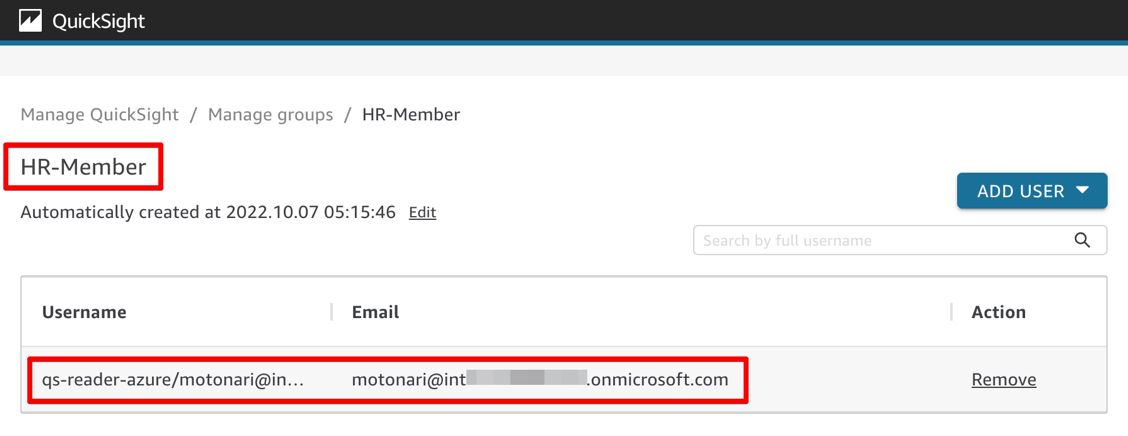

Det første trin er at oprette en bruger i QuickSight med angivelse af den tidligere oprettede IAM-rolle og e-mailadresse registreret i Azure AD. Det andet trin er at oprette en gruppe med gruppenavnet som kombinerede attributværdier fra Azure AD for den bruger, der blev oprettet i det første trin. Det tredje trin er at tilføje brugeren til den tidligere oprettede gruppe; member-name angiver det brugernavn, der er oprettet i QuickSight, som består af <IAM Role name>/<session name>. Se følgende kode:

På dette tidspunkt er ende-til-ende-konfigurationen af Azure AD, IAM Identity Center, IAM og QuickSight fuldført.

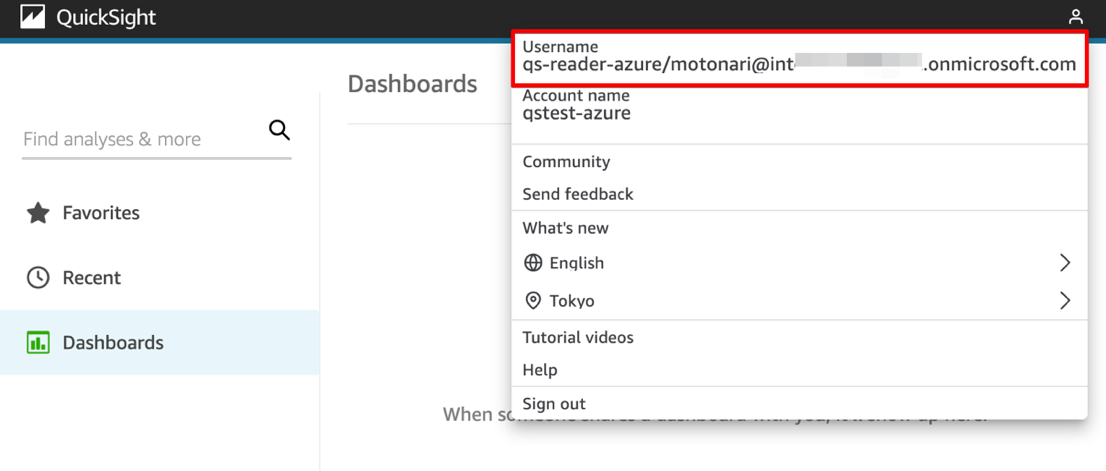

Bekræft konfigurationen ved at logge på QuickSight fra IAM Identity Center-portalen

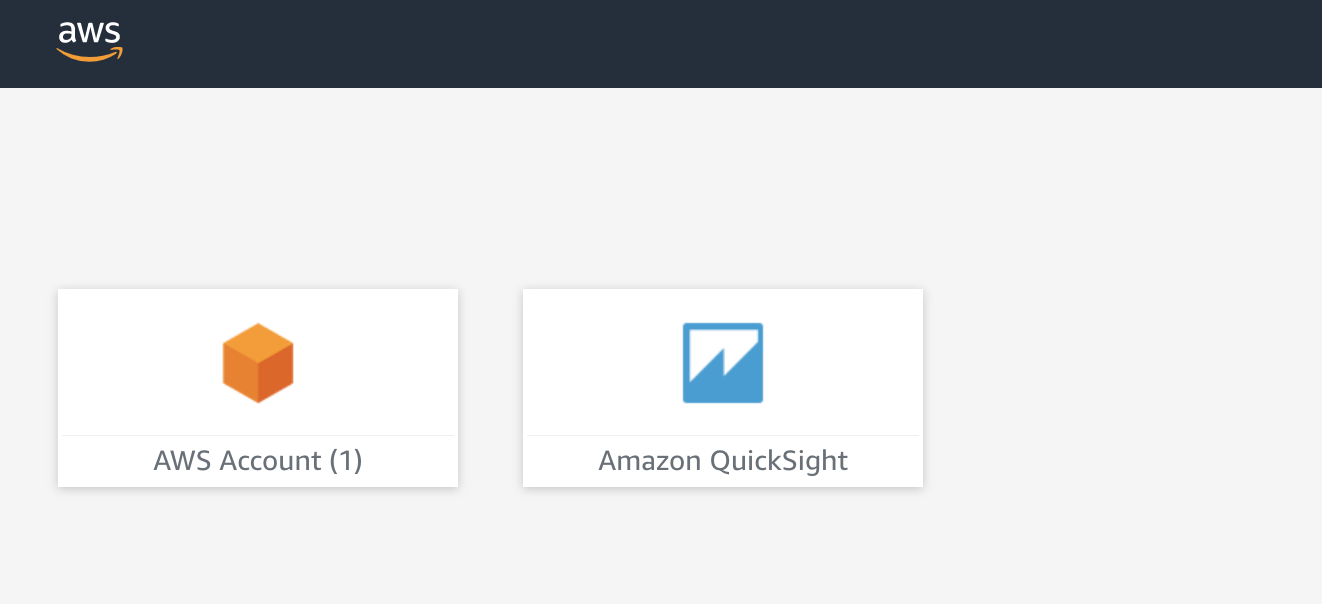

Nu er du klar til at logge ind på QuickSight ved hjælp af det IdP-initierede SSO-flow:

- Åbn et nyt privat vindue i din browser.

- Log ind på IAM Identity Center-portalen (

https://d-xxxxxxxxxx.awsapps.com/start).

Du bliver omdirigeret til Azure AD-loginprompten.

- Indtast dine Azure AD-legitimationsoplysninger.

Du bliver omdirigeret tilbage til IAM Identity Center-portalen.

- I IAM Identity Center-portalen skal du vælge Amazon QuickSight.

Du bliver automatisk omdirigeret til dit QuickSight-hjem.

Del II: Automatiser ændring af gruppemedlemskab ved SCIM-begivenheder

I dette afsnit konfigurerer vi opdateringsflowet.

Forstå SCIM-hændelsen og hændelsesmønsteret for EventBridge

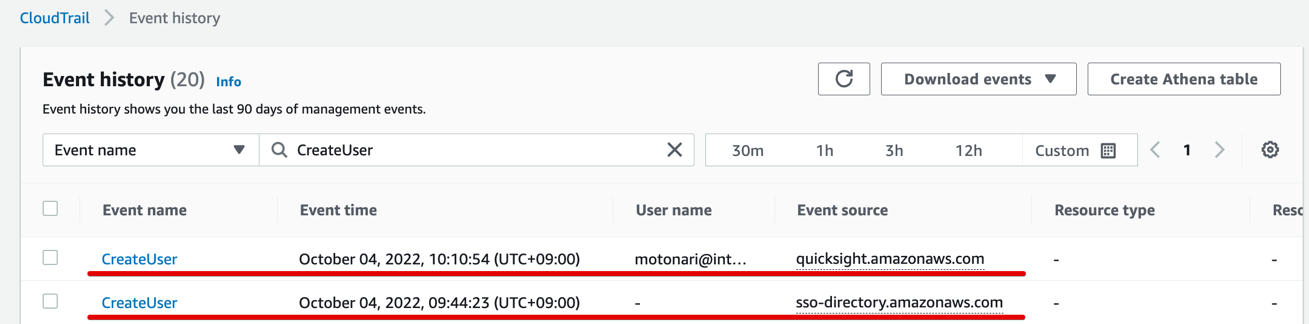

Når en Azure AD-administrator foretager ændringer i attributterne på den bestemte brugerprofil, synkroniseres ændringen med brugerprofilen i IAM Identity Center via SCIM-protokol, og aktiviteten registreres i en AWS CloudTrail begivenhed kaldet UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) som begivenhedskilde. Tilsvarende CreateUser hændelse registreres, når en bruger oprettes på Azure AD, og DisableUser begivenhed er til, når en bruger er deaktiveret.

Følgende skærmbillede på Begivenhedshistorie side viser to CreateUser hændelser: den ene er optaget af IAM Identity Center, og den anden er af QuickSight. I dette indlæg bruger vi den fra IAM Identity Center.

For at EventBridge skal kunne håndtere flowet korrekt, skal hver hændelse specificere de felter for en hændelse, som du ønsker at hændelsesmønsteret skal matche. Følgende begivenhedsmønster er et eksempel på UpdateUser hændelse genereret i IAM Identity Center ved SCIM-synkronisering:

I dette indlæg demonstrerer vi en automatisk opdatering af gruppemedlemskab i QuickSight, der udløses af UpdateUser SCIM begivenhed.

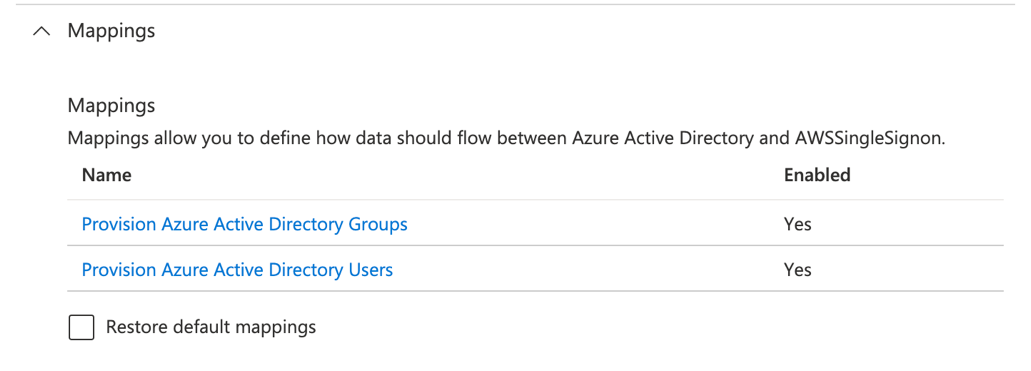

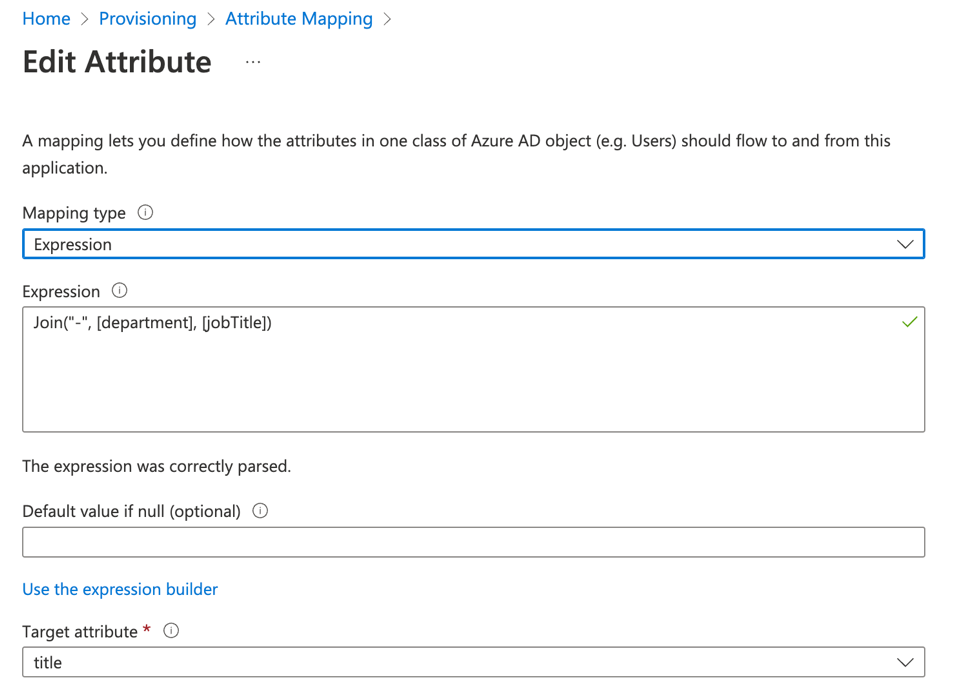

Opret attributtilknytning for gruppenavnet

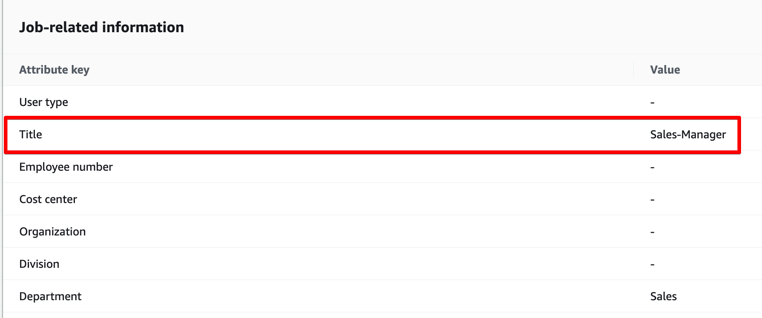

For at Lambda-funktionen kan administrere gruppemedlemskab i QuickSight, skal den have de to brugerattributter (department , jobTitle). For at gøre processen enklere, kombinerer vi to attributter i Azure AD (department, jobTitle) til én attribut i IAM Identity Center (title), ved hjælp af attributtilknytningsfunktionen i Azure AD. IAM Identity Center bruger derefter title attribut som et udpeget gruppenavn for denne bruger.

- Log ind på Azure AD-konsollen, naviger til Virksomhedsapplikationer,

IIC-QuickSightog Provisioning. - Vælg Rediger attributtilknytninger.

- Under tilknytninger, vælg Klargøring af Azure Active Directory-brugere.

- Vælg

jobTitlefra listen over Azure Active Directory-attributter. - Skift følgende indstillinger:

- Kortlægningstype -

Expression - Udtryk -

Join("-", [department], [jobTitle]) - Målattribut -

title

- Kortlægningstype -

- Vælg Gem.

- Du kan forlade klargøringssiden.

Attributten opdateres automatisk i IAM Identity Center. Den opdaterede brugerprofil ser ud som følgende skærmbilleder (Azure AD til venstre, IAM Identity Center til højre).

Opret en Lambda-funktion

Nu opretter vi en Lambda-funktion til at opdatere QuickSight-gruppemedlemskab efter SCIM-begivenheden. Kernen i funktionen er at opnå brugerens title attributværdi i IAM Identity Center baseret på de udløste hændelsesoplysninger og derefter for at sikre, at brugeren eksisterer i QuickSight. Hvis gruppenavnet ikke eksisterer endnu, opretter det gruppen i QuickSight og tilføjer derefter brugeren til gruppen. Udfør følgende trin:

- Vælg på Lambda-konsollen Opret funktion.

- Til Navn, gå ind

UpdateQuickSightUserUponSCIMEvent. - Til Runtime, vælg Python 3.9.

- Til Time-out, indstillet til 15 sekunder.

- Til Tilladelser, opret og tilknyt en IAM-rolle, der inkluderer følgende tilladelser (den betroede enhed (principal) skal være

lambda.amazonaws.com): - Skriv Python-kode ved hjælp af Boto3 SDK til IdentityStore , QuickSight. Følgende er hele prøven på Python-koden:

Bemærk, at denne Lambda-funktion kræver Boto3 1.24.64 eller nyere. Hvis Boto3 inkluderet i Lambda køretid er ældre end dette, skal du bruge et Lambda-lag for at bruge den seneste version af Boto3. For flere detaljer, se Hvordan løser jeg "ukendt tjeneste", "parametervalidering mislykkedes" og "objekt har ingen attribut"-fejl fra en Python (Boto 3) Lambda-funktion.

Tilføj en EventBridge-regel for at udløse hændelsen

For at oprette en EventBridge-regel til at starte den tidligere oprettede Lambda-funktion skal du udføre følgende trin:

- Opret en ny regel på EventBridge-konsollen.

- Til Navn, gå ind

updateQuickSightUponSCIMEvent. - Til Begivenhedsmønster, indtast følgende kode:

- Til Mål, vælg den Lambda-funktion, du har oprettet (

UpdateQuickSightUserUponSCIMEvent). - Aktiver reglen.

Bekræft konfigurationen ved at ændre en brugerattributværdi i Azure AD

Lad os ændre en brugers attribut i Azure AD og derefter kontrollere, om den nye gruppe er oprettet, og at brugeren er tilføjet til den nye.

- Gå tilbage til Azure AD-konsollen.

- Fra Administrerklik Brugere.

- Vælg en af de brugere, du tidligere brugte til at logge på QuickSight fra IAM Identity Center-portalen.

- Vælg Rediger egenskaber, og rediger derefter værdierne for Stillingsbetegnelse , Afdeling.

- Gem konfigurationen.

- Fra Administrer, vælg Virksomhedsapplikation, dit programnavn og Provisioning.

- Vælg Stop leveringen og så Start klargøring i rækkefølge.

I Azure AD er SCIM-klargøringsintervallet fastsat til 40 minutter. For at få øjeblikkelige resultater stopper vi manuelt og starter klargøringen.

- Naviger til QuickSight-konsollen.

- Vælg i rullemenuen brugernavn Administrer QuickSight.

- Vælg Administrer grupper.

Nu skulle du opdage, at den nye gruppe er oprettet, og brugeren er tilknyttet denne gruppe.

Ryd op

Når du er færdig med løsningen, skal du rydde op i dit miljø for at minimere omkostningerne. Du ønsker måske at slette følgende ressourcer:

- Lambda funktion

- Lambda lag

- IAM-rolle for Lambda-funktionen

- CloudWatch-loggruppe for Lambda-funktionen

- EventBridge-regel

- QuickSight-konto

- Bemærk : Der kan kun være én QuickSight-konto pr. AWS-konto. Så din QuickSight-konto er muligvis allerede brugt af andre brugere i din organisation. Slet kun QuickSight-kontoen, hvis du udtrykkeligt konfigurerer den til at følge denne blog og er helt sikker på, at den ikke bliver brugt af andre brugere.

- IAM Identity Center-forekomst

- IAM ID Provider-konfiguration til Azure AD

- Azure AD-instans

Resumé

Dette indlæg indeholdt trin-for-trin instruktioner til at konfigurere IAM Identity Center SCIM-klargøring og SAML 2.0-føderation fra Azure AD til centraliseret administration af QuickSight-brugere. Vi demonstrerede også automatiserede gruppemedlemskabsopdateringer i QuickSight baseret på brugerattributter i Azure AD, ved at bruge SCIM-hændelser genereret i IAM Identity Center og opsætning af automatisering med EventBridge og Lambda.

Med denne hændelsesdrevne tilgang til levering af brugere og grupper i QuickSight kan systemadministratorer have fuld fleksibilitet med hensyn til, hvor de forskellige måder til brugerstyring kan forventes afhængigt af organisationen. Det sikrer også sammenhængen mellem brugere og grupper mellem QuickSight og Azure AD, når en bruger får adgang til QuickSight.

Vi ser frem til at høre eventuelle spørgsmål eller feedback.

Om forfatterne

Takeshi Nakatani er en primær Bigdata-konsulent på Professional Services-teamet i Tokyo. Han har 25 års erfaring i IT-branchen, ekspert i at opbygge datainfrastruktur. På sine fridage kan han være rocktrommeslager eller motorcyklist.

Takeshi Nakatani er en primær Bigdata-konsulent på Professional Services-teamet i Tokyo. Han har 25 års erfaring i IT-branchen, ekspert i at opbygge datainfrastruktur. På sine fridage kan han være rocktrommeslager eller motorcyklist.

Wakana Vilquin-Sakashita er Specialist Solution Architect for Amazon QuickSight. Hun arbejder tæt sammen med kunderne for at hjælpe med at give mening ud af dataene gennem visualisering. Tidligere arbejdede Wakana for S&P Global og hjalp kunder med at få adgang til data, indsigt og undersøgelser, der var relevante for deres virksomhed.

Wakana Vilquin-Sakashita er Specialist Solution Architect for Amazon QuickSight. Hun arbejder tæt sammen med kunderne for at hjælpe med at give mening ud af dataene gennem visualisering. Tidligere arbejdede Wakana for S&P Global og hjalp kunder med at få adgang til data, indsigt og undersøgelser, der var relevante for deres virksomhed.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :er

- ][s

- $OP

- 1

- 10

- 100

- 11

- 7

- 8

- a

- I stand

- absolut

- Acceptere

- adgang

- Konto

- Konti

- tværs

- Handling

- aktioner

- aktiv

- Active Directory

- aktivitet

- Ad

- tilføjet

- adresse

- Tilføjer

- admin

- administration

- administratorer

- fremme

- Alle

- tillader

- allerede

- Amazon

- Amazon QuickSight

- ,

- api

- Anvendelse

- applikationer

- tilgang

- apps

- arkitektur

- ER

- Array

- AS

- tildelt

- Associate

- At

- vedhæfte

- attributter

- autentificere

- Godkendelse

- automatisere

- Automatiseret

- Automatisk Ur

- automatisk

- Automation

- AWS

- AWS Management Console

- Azure

- tilbage

- baseret

- BE

- fordi

- bliver

- være

- mellem

- bigdata

- Blog

- bringe

- browser

- Bygning

- virksomhed

- business intelligence

- by

- ringe

- kaldet

- CAN

- center

- central

- centraliseret

- vis

- certifikat

- lave om

- Ændringer

- skiftende

- kontrollere

- kontrol

- Vælg

- klik

- kunder

- nøje

- Cloud

- sky applikationer

- kode

- KOM

- kombination

- kombineret

- kombinerer

- fuldføre

- Indeholder

- computer

- Konfiguration

- Bekræfte

- tilslutning

- konsekvent

- Konsol

- konsulent

- forbruger

- indhold

- sammenhæng

- Core

- Koste

- kunne

- skabe

- oprettet

- skaber

- Oprettelse af

- Legitimationsoplysninger

- Nuværende

- kunde

- Kunder

- data

- datainfrastruktur

- dato tid

- Dage

- beslutte

- Standard

- definerede

- demonstrere

- demonstreret

- demonstrerer

- Afdeling

- Afhængigt

- beskrevet

- beskrivelse

- udpeget

- detail

- detaljer

- udvikle

- forskellige

- deaktiveret

- drøftet

- Er ikke

- Dont

- downloade

- dynamisk

- e

- hver

- tidligere

- effekt

- muliggøre

- aktiveret

- ende til ende

- sikre

- sikrer

- Indtast

- Enterprise

- Hele

- enhed

- Miljø

- fejl

- fejl

- etc.

- Ether (ETH)

- begivenhed

- begivenheder

- eksempel

- Undtagen

- undtagelse

- eksisterende

- eksisterer

- Udgang

- Afslutning

- forventet

- erfaring

- ekstern

- mislykkedes

- Feature

- Føderation

- tilbagemeldinger

- felt

- Fields

- File (Felt)

- udfylde

- Finde

- Fornavn

- Fleksibilitet

- flow

- fokuserer

- følger

- efter

- Til

- Videresend

- fundet

- fra

- fuld

- funktion

- genereret

- få

- få

- given

- gruppe

- Gruppens

- Halvdelen

- håndtere

- Have

- høre

- hjælpe

- Home

- Hvordan

- How To

- Men

- HTML

- http

- HTTPS

- i

- IAM

- ID

- identiteter

- Identity

- identitetsstyring

- umiddelbar

- KIMOs Succeshistorier

- importere

- in

- medtaget

- omfatter

- Herunder

- angiver

- industrien

- info

- oplysninger

- Infrastruktur

- indsigt

- anvisninger

- Intelligens

- påberåber sig

- Udsteder

- IT

- It-industrien

- ITS

- Job

- json

- Holde

- Sprog

- seneste

- lag

- Forlade

- ligesom

- Line (linje)

- Liste

- Børsnoterede

- længere

- Se

- ligner

- leder

- UDSEENDE

- lave

- maerker

- Making

- administrere

- lykkedes

- ledelse

- obligatorisk

- manuelt

- kortlægning

- Match

- medlem

- medlemskab

- medlemskaber

- Menu

- Metadata

- metode

- microsoft

- Microsoft Azure

- måske

- minimere

- ændre

- øjeblik

- mere

- navn

- navne

- Naviger

- Navigation

- Behov

- Ny

- opnå

- of

- on

- ONE

- åbent

- drift

- ordrer

- organisation

- organisationer

- stammer

- Andet

- Ellers

- egen

- side

- brød

- parametre

- del

- særlig

- Bestået

- Mønster

- mønstre

- tilladelse

- Tilladelser

- Place

- Steder

- perron

- plato

- Platon Data Intelligence

- PlatoData

- Punkt

- politikker

- politik

- Portal

- Indlæg

- forudsætninger

- præsentere

- gaver

- tidligere

- tidligere

- Main

- Forud

- private

- privilegier

- behandle

- produktion

- professionel

- Profil

- programmatisk

- korrekt

- egenskaber

- protokol

- forudsat

- udbyder

- giver

- bestemmelse

- Python

- Spørgsmål

- Raw

- Læser

- klar

- registreres

- region

- register

- registreret

- relaterede

- relevant

- fjernelse

- Fjern

- fjernet

- fjernelse

- erstatte

- Repository

- påkrævet

- Krav

- Kræver

- forsker

- ressource

- Ressourcer

- svar

- resultere

- Resultater

- tilbageholde

- afkast

- gennemgå

- klippe

- roller

- roller

- Herske

- s

- S & P

- samme

- Gem

- skalerbar

- screenshots

- SDK

- Søg

- Anden

- sekunder

- Sektion

- sektioner

- sikkerhed

- forstand

- Sequence

- tjeneste

- Tjenester

- Session

- sæt

- indstilling

- indstillinger

- setup

- bør

- Vis

- Shows

- underskrive

- Tilsvarende

- siden

- enkelt

- So

- løsninger

- nogle

- Kilde

- specialist

- specifikt

- specificeret

- starte

- påbegyndt

- Starter

- starter

- Tilstand

- Statement

- Status

- forblive

- Trin

- Steps

- Stadig

- Stands

- butik

- forhandler

- ligetil

- String

- abonnement

- Efterfølgende

- Succesfuld

- sådan

- support

- Understøtter

- formodes

- synkronisering

- systemet

- bord

- Tag

- hold

- prøve

- at

- deres

- Them

- derfor

- Disse

- Tredje

- tredjepart

- Gennem

- tid

- Titel

- til

- i dag

- sammen

- token

- tokyo

- udløse

- udløst

- sand

- betroet

- under

- forståelse

- Opdatering

- opdateret

- opdateringer

- opdatering

- URL

- brug

- Bruger

- brugere

- udnytter

- validering

- værdi

- Værdier

- variabler

- forskellige

- udgave

- via

- visualisering

- går igennem

- Vej..

- måder

- GODT

- som

- vilje

- med

- Arbejde

- arbejdede

- virker

- ville

- XML

- år

- Din

- zephyrnet