1University of Waterloo, David R. Cheriton School of Computer Science

2Ben-Gurion University of the Negev, Computer Science Department

Finder du denne artikel interessant eller vil du diskutere? Scite eller efterlade en kommentar på SciRate.

Abstrakt

Fiskeren fangede en kvantefisk. "Fisker, lad mig gå", bad fisken, "og jeg vil give dig tre ønsker". Fiskeren var enig. Fisken gav fiskeren en kvantecomputer, tre kvantesigneringstegn og hans klassiske offentlige nøgle. Fisken forklarede: "For at underskrive dine tre ønsker, brug det tokeniserede signaturskema på denne kvantecomputer, og vis derefter din gyldige signatur til kongen, som skylder mig en tjeneste".

Fiskeren brugte et af signaturtegnene til at underskrive dokumentet "giv mig et slot!" og skyndte sig til paladset. Kongen udførte den klassiske verifikationsalgoritme ved hjælp af fiskens offentlige nøgle, og da den var gyldig, efterkom kongen.

Fiskerens kone ønskede at underskrive ti ønsker ved hjælp af deres to resterende signaturpoletter. Fiskeren ville ikke snyde og sejlede i al hemmelighed fisken i møde. "Fisk, min kone vil skrive under på ti ønsker mere". Men fisken var ikke bekymret: "Jeg har lært kvantekryptografi efter den forrige historie (Fiskeren og hans kone af brødrene Grimm). Kvantetokenserne forbruges under underskrivelsen. Din polynomielle kone kan ikke engang underskrive fire ønsker ved at bruge de tre signaturtegn, jeg gav dig”.

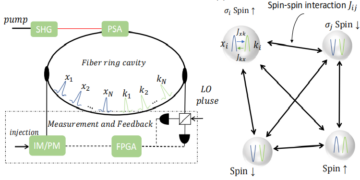

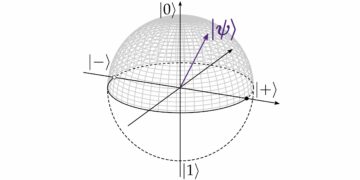

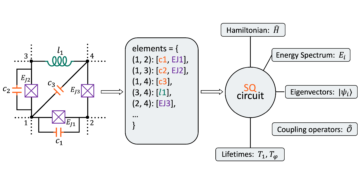

"Hvordan virker det?" undrede fiskeren. "Har du hørt om kvantepenge? Disse er kvantetilstande, som let kan verificeres, men som er svære at kopiere. Dette tokeniserede kvantesignaturskema udvider Aaronson og Christianos kvantepengeskema, hvorfor signaturtegnene ikke kan kopieres”.

"Har din ordning yderligere fancy egenskaber?" spurgte fiskeren. "Ja, ordningen har andre sikkerhedsgarantier: genkaldelighed, testbarhed og evig sikkerhed. Desuden, hvis du er på havet, og din kvantetelefon kun har klassisk modtagelse, kan du bruge denne ordning til at overføre værdien af kvantepengene til land”, sagde fisken og svømmede væk.

[Indlejret indhold]

► BibTeX-data

► Referencer

[1] S. Aaronson. Kvantekopibeskyttelse og kvantepenge. I Proceedings of the 24th Annual IEEE Conference on Computational Complexity, CCC 2009, Paris, Frankrig, 15.-18. juli 2009, side 229-242, 2009.

https:///doi.org/10.1109/CCC.2009.42

[2] Y. Aharonov, J. Anandan og L. Vaidman. Betydningen af bølgefunktionen. Phys. Rev. A, 47:4616-4626, 1993.

https:///doi.org/10.1103/PhysRevA.47.4616

[3] S. Aaronson og P. Christiano. Kvantepenge fra skjulte underrum. I Proceedings of the 44th Symposium on Theory of Computing Conference, STOC 2012, New York, NY, USA, 19. – 22. maj 2012, side 41-60, 2012.

https:///doi.org/10.1145/2213977.2213983

[4] S. Aaronson og P. Christiano. Kvantepenge fra skjulte underrum. Theory of Computing, 9:349-401, 2013.

https:///doi.org/10.4086/toc.2013.v009a009

[5] R. Amos, M. Georgiou, A. Kiayias og M. Zhandry. One-shot signaturer og applikationer til hybrid kvante/klassisk godkendelse. I K. Makarychev, Y. Makarychev, M. Tulsiani, G. Kamath og J. Chuzhoy, redaktører, Proccedings of the Annual ACM SIGACT Symposium on Theory of Computing, side 255-268. ACM, 2020, Cryptology ePrint Archive: Rapport 2020/107.

https:///doi.org/10.1145/3357713.3384304

[6] Y. Aharonov og L. Vaidman. Måling af Schrödinger-bølgen af en enkelt partikel. Physics Letters A, 178(1):38 – 42, 1993.

https://doi.org/10.1016/0375-9601(93)90724-E

[7] B. Barak. Håb, frygt og softwareforvirring. Commun. ACM, 59(3):88–96, 2016.

https:///doi.org/10.1145/2757276

[8] CH Bennett, G. Brassard, S. Breidbart og S. Wiesner. Kvantekryptografi eller uforglemmelige metro-tokens. I Advances in Cryptology, side 267-275. Springer, 1983.

https://doi.org/10.1007/978-1-4757-0602-4_26

[9] N. Bitansky, Z. Brakerski og YT Kalai. Konstruktive postkvante-reduktioner. I Y. Dodis og T. Shrimpton, redaktører, Advances in Cryptology – CRYPTO 2022 – 42nd Annual International Cryptology Conference, CRYPTO 2022, Santa Barbara, CA, USA, 15.-18. august 2022, Proceedings, Del III, bind 13509 af forelæsning Notes in Computer Science, side 654–683. Springer, 2022.

https://doi.org/10.1007/978-3-031-15982-4_22

[10] N. Bitansky, R. Canetti, H. Cohn, S. Goldwasser, YT Kalai, O. Paneth og A. Rosen. Umuligheden af sløring med hjælpeinput eller en universel simulator. I JA Garay og R. Gennaro, redaktører, Advances in Cryptology – CRYPTO 2014 – 34th Annual Cryptology Conference, Santa Barbara, CA, USA, 17.-21. august 2014, Proceedings, Part II, bind 8617 af Lecture Notes in Computer Science, side 71-89. Springer, 2014.

https://doi.org/10.1007/978-3-662-44381-1_5

[11] B. Barak, O. Goldreich, R. Impagliazzo, S. Rudich, A. Sahai, SP Vadhan og K. Yang. Om (u)muligheden for at sløre programmer. J. ACM, 59(2):6, 2012.

https:///doi.org/10.1145/2160158.2160159

[12] H. Bombin. Clifford-porte ved kodedeformation. New Journal of Physics, 13(4):043005, 2011.

https://doi.org/10.1088/1367-2630/13/4/043005

http://stacks.iop.org/1367-2630/13/i=4/a=043005

[13] G. Brassard. Søgning i en kvantetelefonbog. Science, 275(5300):627-628, 1997.

https://doi.org/10.1126/science.275.5300.627

[14] A. Behera, O. Sattath og U. Shinar. Støjtolerante kvantetokens til MAC, 2021.

https:///doi.org/10.48550/ARXIV.2105.05016

[15] D. Boneh og M. Zhandry. Quantum-Secure Message Authentication Codes. I T. Johansson og PQ Nguyen, redaktører, Advances in Cryptology – EUROCRYPT 2013, 32nd Annual International Conference on the Theory and Applications of Cryptographic Techniques, Athen, Grækenland, 26.-30. maj 2013. Proceedings, bind 7881 of Lecture Notes in Computer Science, side 592-608. Springer, 2013.

https://doi.org/10.1007/978-3-642-38348-9_35

[16] R. Cleve og D. Gottesman. Effektive beregninger af kodninger til kvantefejlkorrektion. Phys. Rev. A, 56:76-82, juli 1997.

https:///doi.org/10.1103/PhysRevA.56.76

[17] K. Chung, M. Georgiou, C. Lai og V. Zikas. Kryptografi med engangsbagdøre. Cryptogr., 3(3):22, 2019, Cryptology ePrint Archive: Report 2018/352.

https:///doi.org/10.3390/cryptography3030022

[18] P. Christiano. Personlig kommunikation, 2015.

[19] A. Coladangelo, J. Liu, Q. Liu og M. Zhandry. Skjulte tilbehør og applikationer til uklonbar kryptografi, 2021, arXiv: 2107.05692.

arXiv: 2107.05692

[20] S. Chakraborty, J. Radhakrishnan og N. Raghunathan. Grænser for fejlreduktion med få kvanteforespørgsler. I Approximation, Randomization and Combinatorial Optimization, Algorithms and Techniques, 8th International Workshop on Approximation Algorithms for Combinatorial Optimization Problems, APPROX 2005 and RANDOM 2005, Berkeley, CA, USA, August 22-24, 2005, 245, 256, Proc. .

https:///doi.org/10.1007/11538462_21

[21] R. Canetti, GN Rothblum og M. Varia. Tilsløring af Hyperplane-medlemskab. I D. Micciancio, redaktør, Theory of Cryptography, 7th Theory of Cryptography Conference, TCC 2010, Zürich, Schweiz, 9.-11. februar 2010. Proceedings, bind 5978 af Lecture Notes in Computer Science, side 72-89. Springer, 2010.

https://doi.org/10.1007/978-3-642-11799-2_5

[22] W. Diffie og ME Hellman. Nye retninger i kryptografi. IEEE Trans. Information Theory, 22(6):644–654, 1976.

https:///doi.org/10.1109/TIT.1976.1055638

[23] YZ Ding og MO Rabin. Hyper-kryptering og evig sikkerhed. I H. Alt og A. Ferreira, redaktører, STACS 2002, 19th Annual Symposium on Theoretical Aspects of Computer Science, Antibes – Juan les Pins, Frankrig, 14.-16. marts 2002, Proceedings, bind 2285 af Lecture Notes in Computer Science, side 1-26. Springer, 2002.

https://doi.org/10.1007/3-540-45841-7_1

[24] E. Farhi, D. Gosset, A. Hassidim, A. Lutomirski, D. Nagaj og P. Shor. Kvantetilstandsrestaurering og enkeltkopi-tomografi for Hamiltonians jordtilstande. Phys. Rev. Lett., 105:190503, nov. 2010.

https:///doi.org/10.1103/PhysRevLett.105.190503

[25] E. Farhi, D. Gosset, A. Hassidim, A. Lutomirski og P. Shor. Kvantepenge fra knob. I Proceedings of the 3rd Innovations in Theoretical Computer Science Conference, side 276-289. ACM, 2012.

https:///doi.org/10.1145/2090236.2090260

[26] D. Gavinsky. Kvantepenge med klassisk verifikation. I IEEE 27th Annual Conference on Computational Complexity, side 42-52. IEEE, 2012.

https:///doi.org/10.1109/CCC.2012.10

[27] S. Goldwasser og YT Kalai. Om umuligheden af sløring med hjælpeinput. I 46th Annual IEEE Symposium on Foundations of Computer Science (FOCS 2005), 23.-25. oktober 2005, Pittsburgh, PA, USA, Proceedings, side 553-562, 2005.

https:///doi.org/10.1109/SFCS.2005.60

[28] M. Georgiou og I. Kerenidis. Nye konstruktioner for kvantepenge. I S. Beigi og R. König, redaktører, 10th Conference on the Theory of Quantum Computation, Communication and Cryptography, TQC 2015, 20.-22. maj 2015, Bruxelles, Belgien, bind 44 af LIPIcs, side 92-110. Schloss Dagstuhl – Leibniz-Zentrum fuer Informatik, 2015.

https:///doi.org/10.4230/LIPIcs.TQC.2015.92

[29] O. Goldreich. The Foundations of Cryptography – Vol. 2, Grundlæggende applikationer. Cambridge University Press, 2004.

[30] M. Grassl, M. Rötteler og T. Beth. Effektive kvantekredsløb til ikke-Qubit kvantefejlkorrigerende koder. Int. J. Fundet. Comput. Sci., 14(5):757-776, 2003.

https:///doi.org/10.1142/S0129054103002011

[31] J. Katz og Y. Lindell. Introduktion til moderne kryptografi, anden udgave. CRC Press, 2014.

[32] NA Lynch. Distribuerede algoritmer. Morgan Kaufmann, 1996.

[33] M. Mosca og D. Stebila. Kvantemønter, bind 523 af Contemp. Math., side 35-47. Amer. Matematik. Soc., 2010.

[34] MC Pena, RD Díaz, J. Faugère, LH Encinas og L. Perret. Ikke-kvantekrypteringsanalyse af den støjende version af Aaronson-Christianos kvantepengeskema. IET Information Security, 13(4):362–366, 2019.

https:///doi.org/10.1049/iet-ifs.2018.5307

[35] MC Pena, J. Faugère og L. Perret. Algebraisk krypteringsanalyse af et kvantepengeskema Den støjfrie sag. I J. Katz, redaktør, Public-Key Cryptography – PKC 2015 – 18th IACR International Conference on Practice and Theory in Public-Key Cryptography, Gaithersburg, MD, USA, 30. marts – 1. april 2015, Proceedings, bind 9020 af Lecture Notes i datalogi, side 194-213. Springer, 2015.

https://doi.org/10.1007/978-3-662-46447-2_9

[36] A. Prasad. Optælling af underrum af et begrænset vektorrum — 1. Resonance, 15(11):977–987, 2010.

https://doi.org/10.1007/s12045-010-0114-5

[37] F. Pastawski, NY Yao, L. Jiang, MD Lukin og JI Cirac. Uforfalskede støjtolerante kvantetokens. Proceedings of the National Academy of Sciences, 109(40):16079–16082, 2012.

https:///doi.org/10.1073/pnas.1203552109

[38] R. Radian og O. Sattath. Semi-kvantepenge. I Proceedings of the 1st ACM Conference on Advances in Financial Technologies, AFT 2019, Zürich, Schweiz, 21.-23. oktober 2019, side 132-146. ACM, 2019, arXiv: 1908.08889.

https:///doi.org/10.1145/3318041.3355462

arXiv: 1908.08889

[39] R. Radian og O. Sattath. Semi-kvantepenge. Journal of Cryptology, 35(2), januar 2022, arXiv: 1908.08889.

https://doi.org/10.1007/s00145-021-09418-8

arXiv: 1908.08889

[40] O. Sattath. Quantum Prudent Contracts with Applications to Bitcoin, 2022.

https:///doi.org/10.48550/ARXIV.2204.12806

[41] O. Sattath. Uklonbar kryptografi, 2022.

https:///doi.org/10.48550/ARXIV.2210.14265

[42] O. Shmueli. Offentlig nøgle Kvantepenge med en klassisk bank. I S. Leonardi og A. Gupta, redaktører, STOC '22: 54th Annual ACM SIGACT Symposium on Theory of Computing, Rom, Italien, 20. – 24. juni 2022, side 790-803. ACM, 2022.

https:///doi.org/10.1145/3519935.3519952

[43] O. Shmueli. Semi-kvante tokeniserede signaturer. I Y. Dodis og T. Shrimpton, redaktører, Advances in Cryptology – CRYPTO 2022 – 42nd Annual International Cryptology Conference, CRYPTO 2022, Santa Barbara, CA, USA, 15.-18. august 2022, Proceedings, Part I, bind 13507 af forelæsning Notes in Computer Science, side 296-319. Springer, 2022.

https://doi.org/10.1007/978-3-031-15802-5_11

[44] T. Tulsi, LK Grover og A. Patel. En ny algoritme til fast punkt kvantesøgning. Quantum Information & Computation, 6(6):483–494, 2006.

http:///portal.acm.org/citation.cfm?id=2011693

[45] Y. Tokunaga, T. Okamoto og N. Imoto. Anonyme kvantekontanter. I ERATO Conference on Quantum Information Science, 2003.

[46] D. Unruh. Genkaldelig Quantum Timed-Release-kryptering. J. ACM, 62(6):49:1–49:76, 2015.

https:///doi.org/10.1145/2817206

[47] D. Unruh. Evig multi-party beregning. J. Cryptol., 31(4):965-1011, 2018.

https:///doi.org/10.1007/s00145-018-9278-z

[48] S. Wiesner. Konjugeret kodning. ACM Sigact News, 15(1):78–88, 1983.

https:///doi.org/10.1145/1008908.1008920

[49] WK Wootters og WH Zurek. Et enkelt kvante kan ikke klones. Nature, 299(5886):802-803, 1982.

[50] M. Zhong, MP Hedges, RL Ahlefeldt, JG Bartholomew, SE Beavan, SM Wittig, JJ Longdell og MJ Sellars. Optisk adresserbare nukleare spins i et fast stof med seks timers sammenhængstid. Nature, 517(7533):177–180, jan 2015.

https:///doi.org/10.1038/nature14025

[51] M. Zhandry. Quantum Lightning Never Strikes the Same State Twice, 2017, arXiv: 1711.02276.

arXiv: 1711.02276

[52] M. Zhandry. Kvantelyn slår aldrig ned i samme tilstand to gange. Eller: Kvantepenge fra kryptografiske antagelser. J. Cryptol., 34(1):6, 2021, arXiv: 1711.02276.

https:///doi.org/10.1007/s00145-020-09372-x

arXiv: 1711.02276

Citeret af

[1] S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari, M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi og P. Wallden, "Advances in quantum cryptography", Fremskridt inden for optik og fotonik 12 4, 1012 (2020).

[2] Douglas Scott, "Science spoofs, Physics Pranks and Astronomical Antics", arXiv: 2103.17057.

[3] Thomas Vidick og Tina Zhang, "Klassiske beviser for kvanteviden", arXiv: 2005.01691.

[4] Eller Sattath, "Quantum Prudent Contracts with Applications to Bitcoin", arXiv: 2204.12806.

[5] Scott Aaronson, Jiahui Liu, Qipeng Liu, Mark Zhandry og Ruizhe Zhang, "New Approaches for Quantum Copy-Protection", arXiv: 2004.09674.

[6] Roy Radian og Or Sattath, "Semi-Quantum Money", arXiv: 1908.08889.

[7] Andrea Coladangelo, Shafi Goldwasser og Umesh Vazirani, "Deniable Encryption in a Quantum World", arXiv: 2112.14988.

[8] Prabhanjan Ananth og Rolando L. La Placa, "Secure Software Leasing", arXiv: 2005.05289.

[9] Eller Sattath og Shai Wyborski, "Uncloneable Decryptors from Quantum Copy-Protection", arXiv: 2203.05866.

[10] Andrea Coladangelo og Or Sattath, "A Quantum Money Solution to the Blockchain Scalability Problem", arXiv: 2002.11998.

[11] Jiahui Liu, Hart Montgomery og Mark Zhandry, "En anden runde med at bryde og tjene kvantepenge: Hvordan man ikke bygger dem fra gitter og mere", arXiv: 2211.11994.

[12] Andrea Coladangelo, Jiahui Liu, Qipeng Liu og Mark Zhandry, "Hidden Cosets and Applications to Unclonable Cryptography", arXiv: 2107.05692.

[13] Eller Sattath, "Uncloneable Cryptography", arXiv: 2210.14265.

[14] Amit Behera og Or Sattath, "Næsten offentlige kvantemønter", arXiv: 2002.12438.

[15] Anne Broadbent, Sevag Gharibian og Hong-Sheng Zhou, "Towards Quantum One-Time Memories from Stateless Hardware", arXiv: 1810.05226.

[16] Niraj Kumar, "Praktisk mulig robuste kvantepenge med klassisk verifikation", arXiv: 1908.04114.

[17] Eller Sattath og Uriel Shinar, "Quantum Amnesia Leaves Cryptographic Mementos: A Note on Quantum Skepticism", arXiv: 2212.08750.

[18] Nir Bitansky, Zvika Brakerski og Yael Tauman Kalai, "Konstruktive postkvantereduktioner", arXiv: 2203.02314.

Ovenstående citater er fra SAO/NASA ADS (sidst opdateret 2023-01-20 14:01:05). Listen kan være ufuldstændig, da ikke alle udgivere leverer passende og fuldstændige citatdata.

On Crossrefs citeret af tjeneste ingen data om at citere værker blev fundet (sidste forsøg 2023-01-20 14:01:00).

Dette papir er udgivet i Quantum under Creative Commons Attribution 4.0 International (CC BY 4.0) licens. Ophavsretten forbliver hos de originale copyright-indehavere, såsom forfatterne eller deres institutioner.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://quantum-journal.org/papers/q-2023-01-19-901/

- 1

- 10

- 11

- 1996

- 2011

- 2012

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 27.

- 28

- 39

- 7

- 9

- a

- over

- ABSTRACT

- Academy

- adgang

- ACM

- Yderligere

- fremskridt

- tilknytninger

- algoritme

- algoritmer

- Alle

- ,

- Andersen

- årligt

- anonym

- En anden

- applikationer

- tilgange

- april

- Arkiv

- aspekter

- AUGUST

- Godkendelse

- forfatter

- forfattere

- Bagdøre

- Bank

- grundlæggende

- Belgien

- Berkeley

- Bitcoin

- blockchain

- blockchain skalerbarhed

- bog

- Pause

- Breaking

- brødre

- Bruxelles

- bygge

- CA

- Cambridge

- kan ikke

- tilfælde

- Kontanter

- fanget

- ccc

- CFM

- kode

- Kodning

- Mønter

- KOMMENTAR

- Commons

- Kommunikation

- fuldføre

- kompleksitet

- beregning

- beregninger

- computer

- Datalogi

- computing

- Konference

- forbruges

- indhold

- kontrakter

- ophavsret

- CRC

- krypto

- kryptografisk

- kryptografi

- data

- David

- Den

- DID

- digital

- diskutere

- distribueret

- dokumentet

- i løbet af

- nemt

- udgave

- editor

- effektiv

- indlejret

- kryptering

- fejl

- Ether (ETH)

- Endog

- forklarede

- favorisere

- frygt

- gennemførlig

- få

- finansielle

- finansielle teknologier

- Fisk

- fast

- efter

- fundet

- Fonde

- Fransk vin

- fra

- funktion

- Endvidere

- Gates

- Giv

- Go

- indrømme

- Grækenland

- Ground

- garantier

- Hård Ost

- Hardware

- Harvard

- hørt

- Skjult

- holdere

- håber

- Hvordan

- How To

- HTTPS

- Hybrid

- IEEE

- in

- oplysninger

- informationssikkerhed

- innovationer

- indgang

- institutioner

- interessant

- internationalt

- Introduktion

- IT

- Italiensk vin

- Jan

- januar

- JavaScript

- tidsskrift

- juli

- Nøgle

- King (Konge)

- viden

- Efternavn

- lærte

- leasing

- Forlade

- læsning

- Licens

- lyn

- Liste

- mac

- Making

- Marts

- markere

- matematik

- max-bredde

- betyder

- Mød

- medlemskab

- Memories

- besked

- Moderne

- penge

- Måned

- mere

- Morgan

- flere partier

- national

- Natur

- Ny

- New York

- nyheder

- Nguyen

- Noter

- nukleare

- NY

- oktober

- ONE

- åbent

- optik

- Optik og fotonik

- optimering

- original

- Andet

- Papir

- Paris

- del

- partikel

- personale

- telefon

- Fysik

- fyr

- Pittsburgh

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- Punkt

- praktisk

- praksis

- trykke

- tidligere

- Problem

- problemer

- Proceedings

- Programmer

- beviser

- egenskaber

- give

- offentlige

- offentlig nøgle

- offentliggjort

- forlægger

- udgivere

- Quantum

- Kvantecomputer

- kvantekryptografi

- kvantefejlkorrektion

- kvanteinformation

- tilfældig

- RE

- modtagelse

- referencer

- resterende

- resterne

- indberette

- resonans

- restaurering

- robust

- rundt

- Said

- samme

- Santa

- santa barbara

- Skalerbarhed

- Ordningen

- Skole

- SCI

- Videnskab

- VIDENSKABER

- scott aaronson

- HAV

- Søg

- søgning

- Anden

- sikker

- sikkerhed

- Vis

- underskrive

- Underskrifter

- signering

- simulator

- siden

- enkelt

- skepsis

- Software

- solid

- løsninger

- Space

- spins

- STACS

- Tilstand

- Stater

- Story

- Strejker

- Succesfuld

- sådan

- egnede

- Schweiz

- Symposium

- teknikker

- Teknologier

- ti

- deres

- teoretisk

- tre

- tid

- Titel

- til

- tokeniseret

- Tokens

- mod

- overførsel

- under

- Universal

- universitet

- opdateret

- URL

- USA

- brug

- værdi

- Verifikation

- verificeres

- udgave

- bind

- W

- ønskede

- Wave

- som

- WHO

- kone

- vilje

- ønsker

- Arbejde

- virker

- værksted

- world

- bekymret

- år

- Din

- youtube

- zephyrnet

- Zhong

- Zürich