ET SKULLEGALLERI

Rogue softwarepakker. Rogue "sysadmins". Rogue keyloggere. Rogue autentificeringsmidler.

Ingen lydafspiller nedenfor? Hør efter direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin. Intro og outro musik af Edith Mudge.

Du kan lytte til os på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og overalt, hvor gode podcasts findes. Eller bare drop URL til vores RSS-feed til din yndlings podcatcher.

LÆS TRANSCRIPTET

DOUG. Scambaiting, useriøse 2FA-apps, og vi har ikke hørt det sidste fra LastPass.

Alt det, og mere, på Naked Security-podcasten.

[MUSIK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Paul Ducklin.

Paul, hvordan har du det i dag?

AND. Kaldt, Doug.

Tilsyneladende vil marts blive koldere end februar.

DOUG. Vi har det samme problem her, den samme udfordring.

Så fortvivl ikke - jeg har en meget interessant Denne uge i teknisk historie segment.

I denne uge, den 05. marts 1975, fandt den første sammenkomst af Homebrew Computer Club sted i Menlo Park, Californien, med Fred Moore og Gordon French som vært.

På det første møde diskuterede omkring 30 teknologientusiaster blandt andet Altair.

Og omkring et år senere, den 01. marts 1976, dukkede Steve Wozniak op til et møde med et kredsløb, han oprettede, med det formål at give planerne væk.

Steve Jobs talte ham fra det, og de to fortsatte med at starte Apple.

Og resten er historie, Paul.

AND. Nå, det er bestemt historie, Doug!

Altair, ikke?

Wow!

Computeren, der fik Bill Gates til at droppe ud af Harvard.

Og på ægte entreprenørisk vis drog sammen med Paul Allen og Monty Davidoff – jeg tror, det var trioen, der skrev Altair Basic – til New Mexico.

Gå og arbejd hos hardwareleverandørens ejendom i Albuquerque!

DOUG. Måske noget, der måske ikke kommer til at skrive historie...

...vi starter showet med en usofistikeret, men interessant fidus kampagne, Paul.

NPM JavaScript-pakker misbruges til at skabe scambait-links i bulk

AND. Ja, jeg skrev dette på Naked Security, Doug, under overskriften NPM JavaScript-pakker misbruges til at skabe scambait-links i bulk (det er meget mere ordligt at sige, end det så ud på det tidspunkt, da jeg skrev det)...

…fordi jeg følte, at det var en interessant vinkel på den slags webejendom, som vi plejer at forbinde direkte, og kun med såkaldte kildekodeangreb i forsyningskæden.

Og i dette tilfælde tænkte skurkene: "Hey, vi ønsker ikke at distribuere forgiftet kildekode. Vi er ikke til den slags forsyningskædeangreb. Det, vi leder efter, er blot en række links, som folk kan klikke på, som ikke vil vække mistanke."

Så hvis du vil have en webside, som nogen kan besøge, der har en masse links til risikable websteder ... som "Få dine gratis Amazon-bonuskoder her" og "Få dine gratis bingo-spins" - var der bogstaveligt talt titusindvis af disse ...

…hvorfor ikke vælge et websted som NPM Package Manager og oprette en hel masse pakker?

Så behøver du ikke engang at lære HTML, Doug!

Du kunne bare bruge gode gamle Markdown, og der har du i det væsentlige en flot, pålidelig kilde til links, du kan klikke videre til.

Og de links, som de brugte, så vidt jeg kan se, gik til i det væsentlige mistænkelige blogsider, fællesskabswebsteder, hvad som helst, der havde umodererede eller dårligt modererede kommentarer, eller hvor de nemt var i stand til at oprette konti og derefter komme med kommentarer der havde links ind.

Så de bygger dybest set en kæde af led, der ikke ville vække mistanke.

DOUG. Så vi har nogle råd: Klik ikke på freebie-links, selvom du finder ud af, at du er interesseret eller fascineret.

AND. Det er mit råd, Doug.

Måske er der nogle gratis koder, eller måske er der nogle kupon-ting, jeg kunne få... måske er der ingen skade i at kigge.

Men hvis der er en form for tilknyttet annonceindtægt med det, som kokkene tjener ved blot at lokke dig falsk til et bestemt websted?

Uanset hvor lille mængden er, de laver, hvorfor give dem noget for ingenting?

Det er mit råd.

"Den bedste måde at undgå punch er ikke at være der," som altid.

DOUG. [griner] Og så har vi: Udfyld ikke online-undersøgelser, uanset hvor harmløse de virker.

AND. Ja, det har vi sagt mange gange på Naked Security.

For alt hvad du ved, giver du måske dit navn her, dit telefonnummer der, du giver måske din fødselsdato til noget for en gratis gave der, og du tænker, "Hvad er skaden?"

Men hvis al den information rent faktisk ender i én gigantisk bøtte, så bliver skurkene med tiden bare mere og mere om dig, nogle gange måske også med data, som det er meget svært at ændre.

Du kan få et nyt kreditkort i morgen, men det er noget sværere at få en ny fødselsdag eller at flytte hjem!

DOUG. Og sidst, men bestemt ikke mindst: Kør ikke blogs eller fællesskabswebsteder, der tillader ikke-modererede indlæg eller kommentarer.

Og hvis nogen nogensinde har kørt, f.eks. et WordPress-websted, er tanken om at tillade umodererede kommentarer kun ligegyldig, fordi der vil være tusindvis af dem.

Det er en epidemi.

AND. Selvom du har en automatiseret anti-spamming-tjeneste på dit kommentarsystem, vil det gøre et godt stykke arbejde...

…men lad ikke de andre ting komme igennem og tænke: "Åh, jamen, jeg går tilbage og fjerner det, hvis jeg ser, at det ser risikable ud bagefter," for, som du sagde, det har epidemiske proportioner...

DOUG. Det er et fuldtidsjob, ja!

AND. ...og har været det i evigheder.

DOUG. Og det glæder mig at se, at du var i stand til at arbejde i to af vores yndlingsmantraer her omkring.

I slutningen af artiklen: Tænk dig om, før du klikker, og: Hvis du er i tvivl...

AND. ...giv det ikke ud.

Det er virkelig så simpelt som det.

DOUG. Apropos at give ting ud, tre unge angiveligt gjort af med millioner i afpresningspenge:

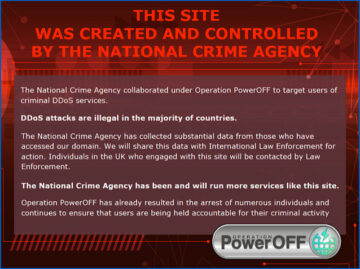

Hollandsk politi anholder tre mistænkte for cyberafpresning, som angiveligt har tjent millioner

AND. Ja.

De blev anholdt i Holland for forbrydelser, som de siges at være begyndt at begå... Jeg tror, det er to år siden, Doug.

Og de er 18 år, 21 år og 21 år nu.

Så de var ret unge, da de startede.

Og den hovedmistænkte, som er 21 år gammel... politiet hævder, at han har tjent omkring to og en halv million euro.

Det er mange penge for en ung, Doug.

Det er mange penge for enhver!

DOUG. Jeg ved ikke, hvad du lavede som 21-årig, men jeg lavede ikke så meget, ikke engang tæt på. [griner]

AND. Måske to euro halvtreds i timen? [LATTER]

Det ser ud til, at deres modus operandi ikke var at ende med ransomware, men at efterlade dig med *truslen* om ransomware, fordi de allerede var med.

Så de ville komme ind, de ville gøre alt datatyveriet, og så i stedet for rent faktisk at bryde sig om at kryptere dine filer, lyder det som om, hvad de ville gøre, var, at de ville sige: "Se, vi har data; vi kan komme tilbage og ødelægge alt, eller du kan betale."

Og kravene var et sted mellem €100,000 og €700,000 pr. offer.

Og hvis det er rigtigt, at en af dem tjente €2,500,000 i de sidste to år ud af sin cyberkriminalitet, kan du forestille dig, at de sandsynligvis afpressede en del ofre til at betale op, af frygt for, hvad der kunne blive afsløret...

DOUG. Vi har sagt her omkring, "Vi vil ikke dømme, men vi opfordrer folk til ikke at betale op i tilfælde som dette eller i tilfælde som ransomware."

Og med god grund!

For i dette tilfælde konstaterer politiet, at det ikke altid lykkedes at betale afpresningen.

De sagde:

I mange tilfælde blev stjålne data lækket online, selv efter at de berørte virksomheder havde betalt.

AND. Så. hvis du nogensinde har tænkt: "Jeg spekulerer på, om jeg kan stole på, at de fyre ikke lækker dataene, eller at de ikke vises online?"...

…Jeg tror, du har fået dit svar der!

Og husk på, at det måske ikke er, at netop disse skurke bare var ultra-dobbelt, og at de tog pengene og lækkede dem alligevel.

Vi ved ikke, at *de* nødvendigvis var de mennesker, der lækkede det.

De kunne bare selv have været så dårlige til sikkerhed, at de stjal den; de måtte lægge det et sted; og mens de forhandlede, fortalte de dig, "Vi sletter dataene"...

... for alt hvad vi ved, kunne en anden have stjålet den i mellemtiden.

Og det er altid en risiko, så det lykkes sjældent at betale for stilhed.

DOUG. Og vi har set flere og flere angreb som dette, hvor ransomware faktisk ser en lille smule mere ligetil ud: “Betal mig for dekrypteringsnøglen; du betaler mig; Jeg vil give dig det; du kan låse dine filer op."

Nå, nu går de ind og siger: "Vi vil ikke låse noget, eller vi vil låse det inde, men vi vil også lække det online, hvis du ikke betaler..."

AND. Ja, det er tre slags afpresning, ikke?

Der er, "Vi låste dine filer, betaler pengene, ellers vil din virksomhed forblive afsporet."

Der er, "Vi stjal dine filer. Betal eller vi lækker dem, og så kommer vi måske tilbage og ransomware dig alligevel."

Og der er den dobbelte grund, som nogle skurke synes at kunne lide, hvor de stjæler dine data *og* de forvrider filerne, og de siger: "Du kan lige så godt betale op for at dekryptere dine filer, og uden ekstra omkostninger, Doug, vi vil også slette dataene!"

Så kan du stole på dem?

Nå, her er dit svar...

Sikkert ikke!

DOUG. Okay, gå over og læs om det.

Der er yderligere indsigt og kontekst i bunden af den artikel... Paul, du gjorde en Interview med vores egen Peter Mackenzie, som er Director of Incident Response her hos Sophos. (Fuld udskrift ledig.)

Ingen lydafspiller nedenfor? Hør efter direkte på Soundcloud.

Og, som vi altid siger i sager som disse, skal du, hvis du er berørt af dette, anmelde aktiviteten til politiet, så de har så mange oplysninger, som de kan få, for at sammensætte deres sag.

Jeg er glad for at kunne rapportere, at vi sagde, at vi ville holde øje med det; vi gjorde; og vi har en LastPass opdatering:

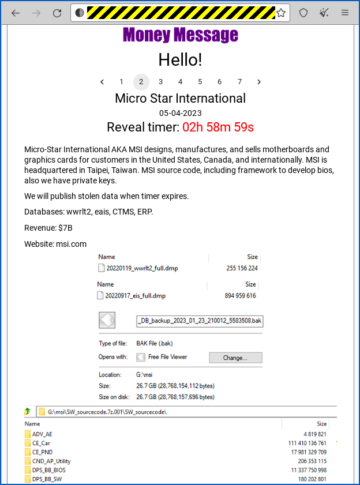

LastPass: Keylogger på hjemme-pc'en førte til en krakket virksomheds adgangskodehvælving

AND. Det har vi virkelig, Doug!

Dette indikerer, hvordan bruddet på deres virksomhedsadgangskoder tillod angrebet at gå fra at være en "lille ting", hvor de fik kildekode til noget mere dramatisk.

LastPass ser ud til at have fundet ud af, hvordan det faktisk skete... og i denne rapport er der effektivt, hvis ikke visdomsord, i det mindste advarende ord.

Og jeg gentog i artiklen, jeg skrev om dette, hvad vi sagde om sidste uges podcast promo-video, Doug, nemlig:

"Så simpelt angrebet end var, ville det være et modigt firma, der ville hævde, at ingen af deres brugere nogensinde ville falde for denne slags ting..."

Lyt nu – Lær mere!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Naked Security (@NakedSecurity) Februar 24, 2023

Desværre ser det ud til, at en af udviklerne, som lige tilfældigvis havde adgangskoden til at låse op for virksomhedens adgangskodehvælving, kørte en slags medierelateret software, som de ikke havde rettet.

Og skurkene var i stand til at bruge en udnyttelse mod det... for at installere en keylogger, Doug!

Hvorfra de selvfølgelig fik den superhemmelige adgangskode, der åbnede den næste fase af ligningen.

Hvis du nogensinde har hørt udtrykket lateral bevægelse – det er et jargonudtryk, du vil høre meget.

Analogien du har med konventionel kriminalitet er...

..gå ind i bygningens lobby; hænge lidt rundt; så snig ind i et hjørne af sikkerhedskontoret; vent i skyggen, så ingen ser dig, før vagterne går og laver en kop te; så gå til hylden ved siden af skrivebordet og tag et af disse adgangskort; der får dig ind i det sikre område ved siden af badeværelset; og derinde finder du nøglen til pengeskabet.

Du ser, hvor langt du kan komme, og så finder du sandsynligvis ud af, hvad du har brug for, eller hvad du vil gøre, for at få dig det næste skridt, og så videre.

Pas på keyloggeren, Doug! [griner]

DOUG. Ja!

AND. God, gammeldags, non-ransomware malware lever [A] i bedste velgående, og [B] kan være lige så skadelig for din virksomhed.

DOUG. Ja!

Og vi har selvfølgelig nogle råd.

Patch tidligt, patch ofte og patch overalt.

AND. Ja.

LastPass var meget høflige, og de udbrød ikke: "Det var XYZ-software, der havde sårbarheden."

Hvis de havde sagt, "Åh, softwaren der blev hacket var X"...

…så ville folk, der ikke havde X, sige: “Jeg kan stå ned fra blå alarm; Jeg bruger ikke den software."

Faktisk er det derfor, vi siger ikke bare patch tidligt, patch ofte... men patch *overalt*.

Bare det at patche softwaren, der påvirkede LastPass, vil ikke være nok i dit netværk.

Det skal være noget, du gør hele tiden.

DOUG. Og så har vi sagt det før, og vi bliver ved med at sige det, indtil solen brænder ud: Aktiver 2FA, hvor du kan.

AND. Ja.

Det er *ikke* et vidundermiddel, men det betyder i det mindste, at adgangskoder alene ikke er nok.

Det hæver altså ikke barren hele vejen, men det gør det bestemt ikke nemmere for skurkene.

DOUG. Og jeg tror, vi har sagt dette for nylig: Vent ikke med at ændre legitimationsoplysninger eller nulstille 2FA-frø efter et vellykket angreb.

AND. Som vi har sagt før, en regel, der siger, "Du skal ændre din adgangskode - skift for forandringens skyld, gør det hver anden måned uanset"...

…det er vi ikke enige i.

Vi tror bare, det er at få alle til at vane en dårlig vane.

Men hvis du tænker, at der kan være en god grund til at ændre dine adgangskoder, selvom det gør ondt i nakken at gøre det...

…hvis du tror, det kan hjælpe, hvorfor så ikke bare gøre det alligevel?

Hvis du har en grund til at starte forandringsprocessen, så bare gå igennem med det hele.

Forsink ikke/gør det i dag.

Se hvad jeg lavede der, Doug?

DOUG. Perfekt!

Okay, lad os blive ved emne af 2FA.

Vi ser en stigning i useriøse 2FA-apps i begge app-butikker.

Kan dette være på grund af Twitter 2FA kerfuffle, eller en anden grund?

Pas på useriøse 2FA-apps i App Store og Google Play – bliv ikke hacket!

AND. Jeg ved ikke, at det specifikt er på grund af Twitter 2FA kerfuffle, hvor Twitter har sagt, uanset hvilke grunde de har, "Åh, vi kommer ikke til at bruge SMS to-faktor autentificering længere, medmindre du betaler os penge.!

Og da de fleste mennesker ikke vil være Twitter Blue badge-indehavere, bliver de nødt til at skifte.

Så jeg ved ikke, at det har forårsaget en stigning i useriøse apps i App Store og Google Play, men det har bestemt tiltrukket nogle forskere, der er gode venner til Naked Security: @mysk_co, hvis du vil finde dem på Twitter.

De tænkte: "Jeg vil vædde på, at mange mennesker rent faktisk leder efter 2FA-autentificeringsapps lige nu. Jeg spekulerer på, hvad der sker, hvis du går til App Store eller Google Play og bare skriver ind Authenticator-app? "

Og hvis du går til artiklen om Naked Security, med titlen "Beware rogue 2FA apps", vil du se et skærmbillede, som disse forskere har udarbejdet.

Det er bare række efter række efter række af identisk udseende autentificeringer. [griner]

DOUG. De er alle sammen kaldt Autentificering, alle med en lås og et skjold!

AND. Nogle af dem er lovlige, og nogle af dem er ikke.

Irriterende. Da jeg gik – selv efter at dette var kommet i nyhederne… da jeg gik til App Store, var den bedste app, der kom op, så vidt jeg kunne se, en af disse useriøse apps.

Og jeg blev virkelig overrasket!

Jeg tænkte: "Crikey - denne app er underskrevet i navnet på et meget kendt kinesisk mobiltelefonselskab."

Heldigvis så appen ret uprofessionel ud (formuleringen var meget dårlig), så jeg troede ikke et øjeblik på, at det virkelig var dette mobiltelefonselskab.

Men jeg tænkte: "Hvordan i alverden lykkedes det dem at få et kodesigneringscertifikat i navnet på en lovlig virksomhed, når de tydeligvis ikke ville have haft nogen dokumentation for at bevise, at de var det firma?" (Jeg vil ikke nævne dens navn.)

Så læste jeg navnet virkelig omhyggeligt... og det var faktisk en stavefejl, Doug!

Et af bogstaverne i midten af ordet havde, hvordan kan jeg sige, en meget lignende form og størrelse som den, der tilhørte det rigtige firma.

Og så havde den formentlig derfor bestået automatiserede tests.

Det matchede ikke noget kendt mærkenavn, som nogen allerede havde et kodesigneringscertifikat for.

Og selv jeg var nødt til at læse den to gange... selvom jeg vidste, at jeg kiggede på en useriøs app, fordi jeg havde fået besked på at tage dertil!

På Google Play stødte jeg også på en app, som jeg blev advaret om af de fyre, der lavede denne research...

…hvilket er en, der ikke bare beder dig om at betale $40 om året for noget, du kan få gratis indbygget i iOS, eller direkte fra Play Butik med Googles navn på det gratis.

Det stjal også startfrøene til dine 2FA-konti og uploadede dem til udviklerens analysekonto.

Hvad med det, Doug?

Så det er i bedste fald ekstrem inkompetence.

Og i værste fald er det bare direkte ondsindet.

Og alligevel, der var det... topresultat, da forskerne gik og kiggede i Play Butik, formentlig fordi de sprøjtede en lille smule reklamekærlighed på den.

Husk, hvis nogen får det startfrø, den magiske ting, der er i QR-koden, når du konfigurerer app-baseret 2FA...

…de kan generere den rigtige kode til dig, for ethvert 30-sekunders login-vindue i fremtiden, for evigt og altid, Doug.

Det er så simpelt som det.

Den delte hemmelighed er *bogstaveligt talt* nøglen til alle dine fremtidige engangskoder.

DOUG. Og vi har en læserkommentar til denne useriøse 2FA-historie.

Naked Security-læser LR kommenterer delvist:

Jeg dumpede Twitter og Facebook for evigheder siden.

Da jeg ikke bruger dem, skal jeg så være bekymret over to-faktor situationen?

AND. Ja, det er et spændende spørgsmål, og svaret er som sædvanligt: "Det kommer an på."

Hvis du ikke bruger Twitter, kan du stadig vælge dårligt, når det kommer til at installere en 2FA-app...

…og du er måske mere tilbøjelig til at gå og få en, nu har 2FA været i nyhederne på grund af Twitter-historien, end du ville have for uger, måneder eller år siden.

Og hvis du *skal* gå og vælge 2FA, skal du bare sørge for at gøre det så sikkert som muligt.

Gå ikke bare og søg, og download det, der virker som den mest oplagte app, for her er stærke beviser på, at du kan komme dig selv meget i fare.

Også selvom du er i App Store eller på Google Play og ikke sideindlæser en eller anden sammensat app, som du har fået et andet sted fra!

Så hvis du bruger SMS-baseret 2FA, men du ikke har Twitter, behøver du ikke at skifte væk fra det.

Hvis du vælger at gøre det, skal du dog sørge for at vælge din app med omtanke.

DOUG. Okay, gode råd, og mange tak, LR, fordi du sendte det ind.

Hvis du har en interessant historie, kommentar eller spørgsmål, du gerne vil indsende, vil vi meget gerne læse den på podcasten.

Du kan sende en e-mail til tips@sophos.com, du kan venligt kommentere en hvilken som helst af vores artikler, eller du kan kontakte os på socialt: @nakedsecurity.

Det er vores show for i dag – mange tak fordi du lyttede.

For Paul Ducklin er jeg Doug Aamoth, og minder dig om, indtil næste gang...

BEGGE. Hold dig sikker!

[MUSIK MODEM]

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- I stand

- Om

- adgang

- Konto

- Konti

- tværs

- aktivitet

- faktisk

- Ad

- rådgivning

- Tilknyttet

- Efter

- mod

- Ages

- sigter

- Alert

- Alle

- påståede

- angiveligt

- tillade

- alene

- allerede

- I orden

- altid

- Amazon

- blandt

- beløb

- analytics

- ,

- besvare

- overalt

- app

- app Store

- app butikker

- vises

- Apple

- apps

- OMRÅDE

- omkring

- arrestere

- artikel

- artikler

- Associate

- angribe

- Angreb

- opmærksomhed

- lyd

- Godkendelse

- forfatter

- Automatiseret

- til rådighed

- undgå

- tilbage

- Bad

- dårligt

- Bar

- grundlæggende

- I bund og grund

- Husk

- fordi

- før

- være

- Tro

- jf. nedenstående

- BEDSTE

- Bet

- mellem

- Bill

- Bill Gates

- bingo

- fødsel

- Bit

- Afpresning

- Blog

- blogs

- Blå

- blå badge

- board

- pin

- Bonus

- Bund

- brand

- brud

- Bygning

- bygget

- virksomhed

- california

- kaldet

- Kampagne

- Kan få

- kort

- Kort

- tilfælde

- tilfælde

- forårsagede

- sikkert

- certifikat

- kæde

- udfordre

- lave om

- afgift

- kinesisk

- Vælg

- krav

- tydeligt

- Luk

- klub

- kode

- Koder

- KOM

- Kom

- KOMMENTAR

- kommentarer

- samfund

- Virksomheder

- selskab

- computer

- pågældende

- sammenhæng

- fortsæt

- konventionelle

- betjente

- Corner

- Corporate

- kunne

- kupon

- kursus

- revnet

- skabe

- oprettet

- Legitimationsoplysninger

- kredit

- kreditkort

- forbrydelser

- Crooks

- Kop

- cyberafpresning

- data

- Dato

- Dekryptér

- definitivt

- glad

- krav

- afhænger

- udviklere

- DID

- svært

- direkte

- Direktør

- diskuterer

- distribuere

- dokumentation

- Er ikke

- Dont

- ned

- downloade

- dramatisk

- Drop

- Tidligt

- optjent

- jorden

- lettere

- nemt

- effektivt

- nok

- entusiaster

- iværksætter

- Epidemi

- væsentlige

- euro

- Endog

- NOGENSINDE

- Hver

- at alt

- bevismateriale

- Exploit

- afpresning

- ekstra

- ekstrem

- øje

- Fall

- langt

- Mode

- frygt

- februar

- få

- regnede

- Filer

- udfylde

- Finde

- Fornavn

- evigt

- fundet

- Gratis

- Fransk

- venner

- fra

- fuld

- yderligere

- fremtiden

- Gates

- indsamling

- generere

- få

- få

- kæmpe

- gave

- Giv

- Give

- Go

- gå

- godt

- Google Play

- Googles

- grab

- stor

- hacket

- Hænge

- skete

- sker

- Gem

- Hardware

- skadelig

- Harvard

- have

- hoved

- overskrift

- høre

- hørt

- hjælpe

- link.

- historie

- Hit

- holdere

- Home

- hostede

- Hvordan

- Men

- HTML

- HTTPS

- SYG

- in

- hændelse

- hændelsesrespons

- skrå

- Herunder

- inkompetence

- oplysninger

- indsigt

- installere

- installation

- i stedet

- interesseret

- interessant

- iOS

- IT

- jargon

- JavaScript

- Job

- Karriere

- dommer

- Holde

- Nøgle

- Venlig

- Kend

- kendt

- Efternavn

- LastPass

- lække

- LÆR

- Forlade

- Led

- Legit

- links

- Lytte

- lidt

- belastning

- Lobby

- låst

- Se

- kiggede

- leder

- UDSEENDE

- Lot

- kærlighed

- lavet

- Magic

- Flertal

- lave

- Making

- malware

- administrere

- leder

- mange

- Marts

- Match

- Matter

- midler

- mellemtiden

- møde

- Mexico

- Mellemøsten

- måske

- tankerne

- Mobil

- mobiltelefon

- tilstand

- øjeblik

- penge

- måned

- mere

- mest

- bevæge sig

- Musik

- musical

- Naked Security

- Podcast for nøgen sikkerhed

- navn

- nemlig

- nødvendigvis

- Behov

- Holland

- netværk

- Ny

- nyheder

- næste

- nummer

- Obvious

- Office

- Gammel

- ONE

- online

- åbnet

- ordrer

- Andet

- egen

- pakke

- pakker

- betalt

- Smerte

- universalmiddel

- Park

- del

- særlig

- Bestået

- Adgangskode

- Nulstilling/ændring af adgangskoder

- forbi

- patch

- lappe

- paul

- Betal

- betale

- PC

- Mennesker

- måske

- overtalt

- Peter

- telefon

- pick

- Place

- planer

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- Play butik

- spiller

- podcast

- Podcasts

- Police

- Indlæg

- forberedt

- smuk

- Prime

- sandsynligvis

- Problem

- behandle

- ejendom

- Bevise

- slag

- sætte

- QR code

- spørgsmål

- roligt

- rejse

- ransomware

- Læs

- Læser

- ægte

- grund

- årsager

- for nylig

- Fjern

- gentag

- indberette

- forskere

- svar

- REST

- resultere

- indtægter

- Risiko

- RÆKKE

- rss

- ruin

- Herske

- Kør

- kører

- sikker

- sikkert

- Said

- skyld

- samme

- siger

- Søg

- Secret

- sikker

- sikkerhed

- frø

- frø

- se

- syntes

- synes

- Sees

- segment

- afsendelse

- Series

- tjeneste

- sæt

- Shape

- delt

- Hylde

- Kort

- Vis

- sidebelastning

- underskrevet

- signering

- Silence

- lignende

- Simpelt

- siden

- websted

- Websteder

- Situationen

- Størrelse

- SMS

- snige

- So

- Social

- Software

- nogle

- Nogen

- noget

- et eller andet sted

- Kilde

- kildekode

- taler

- specifikt

- spike

- Spotify

- Stage

- stå

- starte

- påbegyndt

- Starter

- forblive

- Trin

- Steve

- Steve Wozniak

- Stadig

- Stole

- stjålet

- butik

- forhandler

- Story

- ligetil

- stærk

- indsende

- vellykket

- Sol

- bølge

- Kontakt

- systemet

- Te

- tech

- Teknologier

- tests

- Fremtiden

- Holland

- tyveri

- deres

- selv

- derfor

- ting

- ting

- Tænk

- tænkte

- tusinder

- tre

- Gennem

- tid

- gange

- til

- i dag

- sammen

- i morgen

- top

- sand

- Stol

- betroet

- under

- låse

- uploadet

- URL

- us

- brug

- brugere

- Vault

- Victim

- ofre

- video

- sårbarhed

- vente

- advarsel

- web

- uge

- uger

- Hvad

- som

- mens

- WHO

- vilje

- visdom

- ord

- formulering

- WordPress

- ord

- Arbejde

- træning

- virker

- Værst

- ville

- X

- år

- år

- unge

- Din

- dig selv

- zephyrnet