Geben Sie Ihren Mitarbeitern das nötige Wissen, um die Warnzeichen eines Cyberangriffs zu erkennen und zu verstehen, wann sie möglicherweise sensible Daten gefährden

Es gibt ein altes Sprichwort in der Cybersicherheit, dass Menschen das schwächste Glied in der Sicherheitskette sind. Dies trifft zunehmend zu, da Bedrohungsakteure um die Ausbeutung leichtgläubiger oder sorgloser Mitarbeiter konkurrieren. Aber es ist auch möglich, dieses schwache Glied in eine beeindruckende erste Verteidigungslinie umzuwandeln. Der Schlüssel ist die Einführung einer effektiven Schulungsprogramm für Sicherheitsbewusstsein.

Forschung zeigt dass 82 % der im Jahr 2021 analysierten Datenschutzverletzungen ein „menschliches Element“ betrafen. Es ist eine unausweichliche Tatsache moderner Cyberbedrohungen, dass Mitarbeiter ein Top-Ziel für Angriffe darstellen. Aber geben Sie ihnen das nötige Wissen, um die Warnzeichen eines Angriffs zu erkennen und zu verstehen, wann sie möglicherweise sensible Daten gefährden, und es gibt eine große Chance, die Bemühungen zur Risikominderung voranzutreiben.

Was ist Security Awareness Training?

Sensibilisierungstraining ist vielleicht nicht der beste Spitzname für das, was IT- und Sicherheitsleiter in ihren Programmen erreichen wollen. In Wirklichkeit besteht das Ziel darin, Verhaltensweisen durch verbesserte Aufklärung darüber zu ändern, wo die wichtigsten Cyberrisiken liegen und welche einfachen Best Practices erlernt werden können, um sie zu mindern. Es ist ein formalisierter Prozess, der idealerweise eine Reihe von Themenbereichen und Techniken abdecken sollte, um die Mitarbeiter zu befähigen, die richtigen Entscheidungen zu treffen. Als solches kann es als Grundpfeiler für Organisationen angesehen werden, die eine erstellen möchten Sicherheit durch Design Unternehmenskultur.

Warum ist ein Security Awareness Training notwendig?

Wie bei jeder Art von Schulungsprogramm besteht die Idee darin, die Fähigkeiten des Einzelnen zu verbessern, um ihn zu einem besseren Mitarbeiter zu machen. In diesem Fall, Verbesserung ihres Sicherheitsbewusstseins wird dem Einzelnen nicht nur beim Navigieren in verschiedenen Rollen zugute kommen, sondern auch das Risiko eines potenziellen Risikos verringern schädigende Sicherheitsverletzung.

Die Wahrheit ist, dass Unternehmensbenutzer das Herzstück jeder Organisation sind. Wenn sie gehackt werden können, dann kann das auch die Organisation. Ebenso erhöht der Zugriff auf sensible Daten und IT-Systeme das Risiko von Unfällen, die sich auch negativ auf das Unternehmen auswirken können.

Mehrere Trends unterstreichen den dringenden Bedarf an Schulungsprogrammen für das Sicherheitsbewusstsein:

Passwörter: Statische Anmeldeinformationen gibt es schon so lange wie Computersysteme. Und trotz der langjährigen Bemühungen von Sicherheitsexperten bleiben sie die beliebteste Methode zur Benutzerauthentifizierung. Der Grund ist einfach: Die Leute wissen instinktiv, wie man sie benutzt. Die Herausforderung besteht darin, dass sie auch a sind großes Angriffsziel für Hacker. Schaffen Sie es, einen Mitarbeiter dazu zu bringen, sie auszuhändigen oder sie sogar zu erraten, und oft steht dem vollen Netzwerkzugriff nichts mehr im Wege.

Mehr als die Hälfte der amerikanischen Angestellten haben Passwörter mit Stift und Papier aufgeschrieben eine Schätzung. Schlechte Passwortpraktiken öffnen Sie die Tür für Hacker. Und da die Anzahl der Anmeldeinformationen, die sich Mitarbeiter merken müssen, wächst, steigt auch die Wahrscheinlichkeit eines Missbrauchs.

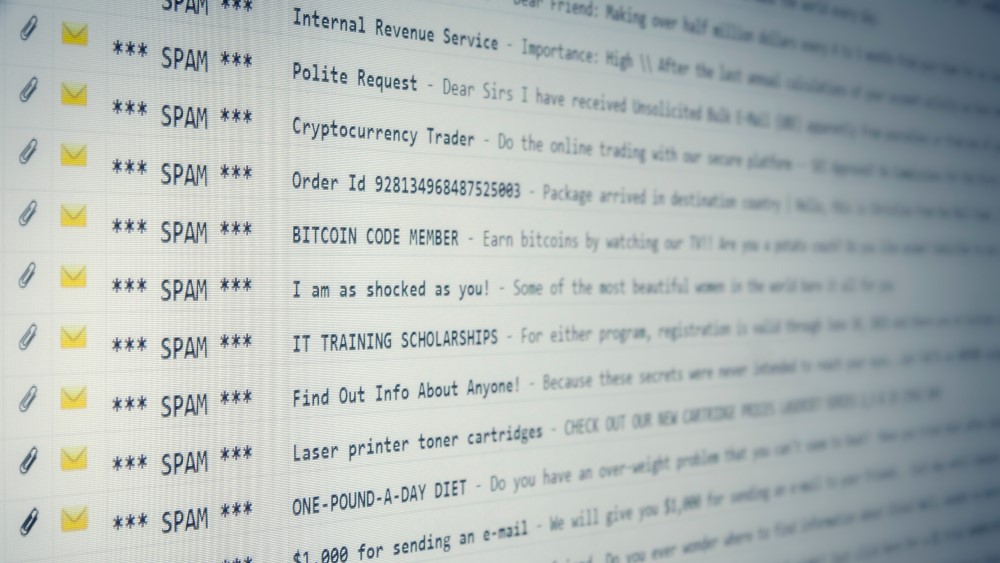

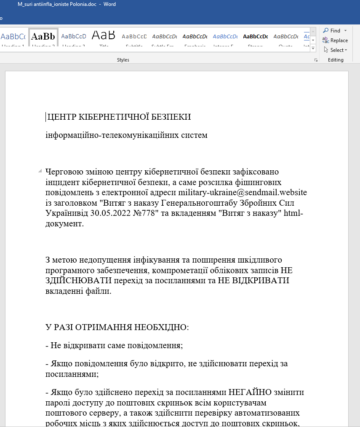

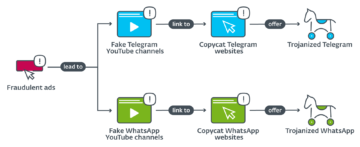

Soziale Entwicklung: Der Mensch ist ein geselliges Wesen. Das macht uns anfällig für Überzeugungsarbeit. Wir wollen die Geschichten glauben, die uns erzählt werden, und die Person, die sie erzählt. Das ist Warum Social Engineering funktioniert: Der Einsatz von Überzeugungstechniken wie Zeitdruck und Identitätsdiebstahl durch Bedrohungsakteure, um das Opfer dazu zu bringen, seinen Wünschen nachzukommen. Die besten Beispiele sind Phishing E-Mails, Texte (auch bekannt als SMiShing) und Telefonanrufe (auch bekannt als Vishing), aber es wird auch in verwendet BEC-Angriffe (Business Email Compromise). und andere Betrügereien.

Die Ökonomie der Cyberkriminalität: Heute verfügen diese Bedrohungsakteure über ein komplexes und ausgeklügeltes unterirdisches Netzwerk aus dunklen Websites, über die sie sich ausbreiten können Kauf und Verkauf von Daten und Diensten – alles von kugelsicherem Hosting bis hin zu Ransomware-as-a-Service. Es ist soll Billionen wert sein. Diese „Professionalisierung“ der Cybercrime-Branche hat natürlich dazu geführt, dass Bedrohungsakteure ihre Bemühungen dort konzentrieren, wo der Return on Investment am höchsten ist. In vielen Fällen bedeutet dies, die Benutzer selbst anzusprechen: Unternehmensmitarbeiter und Verbraucher.

Hybrides Arbeiten: Heimarbeiter sind gedacht zu sein eher auf Phishing-Links klicken und sich riskant verhalten, wie z. B. die Verwendung von Arbeitsgeräten für den persönlichen Gebrauch. Als solches ist die Entstehung einer neuen Ära von Hybridarbeit hat Angreifern die Tür geöffnet, um Unternehmensbenutzer anzugreifen, wenn sie am anfälligsten sind. Ganz zu schweigen von der Tatsache, dass Heimnetzwerke und Computer möglicherweise weniger gut geschützt sind als ihre Äquivalente im Büro.

Warum ist Ausbildung wichtig?

Letztendlich kann eine schwerwiegende Sicherheitsverletzung, sei es durch einen Angriff Dritter oder eine versehentliche Datenoffenlegung, zu erheblichen finanziellen und Reputationsschäden führen. EIN jüngste Studie ergab dass 20 % der Unternehmen, die einen solchen Verstoß erlitten haben, dadurch fast bankrott gegangen wären. Separate Recherche behauptet, dass die durchschnittlichen Kosten einer Datenschutzverletzung weltweit jetzt höher sind als je zuvor: über 4.2 Millionen US-Dollar.

Es handelt sich nicht nur um eine Kostenkalkulation für Arbeitgeber. Viele Vorschriften wie HIPAA, PCI DSS und Sarbanes-Oxley (SOX) verlangen von den einhaltenden Organisationen, Schulungsprogramme für das Sicherheitsbewusstsein ihrer Mitarbeiter durchzuführen.

Wie Sensibilisierungsprogramme funktionieren

Wir haben das „Warum“ erklärt, aber was ist mit dem „Wie“? CISOs sollten sich zunächst mit HR-Teams beraten, die normalerweise Unternehmensschulungsprogramme leiten. Sie können möglicherweise Ad-hoc-Beratung oder besser koordinierte Unterstützung leisten.

Zu den abzudeckenden Bereichen könnten gehören:

- Social Engineering und Phishing/Vishing/Smishing

- Versehentliche Offenlegung per E-Mail

- Web-Schutz (sicheres Suchen und Verwenden öffentlicher WLANs)

- Best Practices für Passwörter und Multi-Faktor-Authentifizierung

- Sichere Fern- und Heimarbeit

- So erkennen Sie Insider-Bedrohungen

Denken Sie vor allem daran, dass der Unterricht sein sollte:

- Spaß und gamifiziert (denken Sie eher an positive Verstärkung als an angstbasierte Botschaften)

- Basierend auf realen Simulationsübungen

- Laufen Sie das ganze Jahr über in kurzen Lektionen (10-15 Minuten)

- Einschließlich aller Mitarbeiter, einschließlich Führungskräfte, Teilzeitkräfte und Auftragnehmer

- Kann Ergebnisse generieren, die zur Anpassung von Programmen an individuelle Bedürfnisse verwendet werden können

- Maßgeschneidert für unterschiedliche Rollen

Wenn all dies entschieden ist, ist es wichtig, den richtigen Schulungsanbieter zu finden. Die gute Nachricht ist, dass es online viele Optionen zu verschiedenen Preisen gibt, einschließlich kostenloser Tools. Angesichts der heutigen Bedrohungslandschaft ist Untätigkeit keine Option.

- Blockchain

- Einfallsreichtum

- Cryptocurrency Brieftaschen

- Kryptoaustausch

- Internet-Sicherheit

- Cyber-Kriminelle

- Internet-Sicherheit

- Heimatschutzministerium

- digitale Brieftaschen

- Firewall

- Kaspersky

- Malware

- McAfee

- NexBLOC

- Plato

- platon ai

- Datenintelligenz von Plato

- Plato-Spiel

- PlatoData

- Platogaming

- VPN

- Wir leben Sicherheit

- Website-Sicherheit

- Zephyrnet