Amazon QuickSight ist ein skalierbarer, serverloser, einbettbarer, auf maschinellem Lernen basierender Business Intelligence (BI)-Dienst, der für die Cloud entwickelt wurde. Mit QuickSight können Sie ganz einfach interaktive BI-Dashboards erstellen und veröffentlichen, die auf maschinellem Lernen basierende Erkenntnisse enthalten. Auf QuickSight-Dashboards kann von jedem Gerät aus zugegriffen werden und sie können nahtlos in Ihre Anwendungen, Portale und Websites eingebettet werden.

QuickSight bietet mehrere Datenquellen, unter anderem, aber nicht beschränkt auf Amazonas Athena, Amazon RedShift, Amazon Simple Storage-Service (Amazon S3) und Snowflake. In diesem Beitrag werden Lösungen vorgestellt, mit denen Sie Snowflake unabhängig von Ihren Netzwerkkonfigurationsanforderungen als Datenquelle für QuickSight einrichten können.

Wir decken die folgenden Konfigurationen von Snowflake als Datenquelle für QuickSight ab:

- QuickSight-Verbindung zu Snowflake über AWS PrivateLink

- QuickSight-Verbindung zu Snowflake über AWS PrivateLink und Virtual Private Cloud (VPC)-Peering (gleiche Region)

- QuickSight-Verbindung zu Snowflake über AWS PrivateLink und VPC-Peering (regionsübergreifend)

- QuickSight-Verbindung zu Snowflake (öffentliches Netzwerk)

Voraussetzungen:

Um diese Lösung abzuschließen, benötigen Sie Folgendes:

- Ein AWS-Konto

- Das AWS-Befehlszeilenschnittstelle (AWS CLI) auf Ihrer Workstation installiert (Anweisungen finden Sie unter (Installieren, Aktualisieren und Deinstallieren der AWS CLI Version 2)

- Ein QuickSight-Konto der Enterprise-Edition

- Ein Snowflake-Konto

- Eine Snowflake-Datenbank und -Tabelle

- Ein Snowflake-Lagerhaus

- Ausreichend AWS Identity and Access Management and (IAM)-Berechtigungen zum Erstellen von VPC-Endpunkten, Sicherheitsgruppen, Routentabellen usw Amazon Route 53 gehostete Zonen und Ressourcendatensätze

QuickSight-Verbindung zu Snowflake über AWS PrivateLink

Zunächst zeigen wir Ihnen, wie Sie mit QuickSight über AWS PrivateLink eine Verbindung zu Snowflake herstellen. Das folgende Diagramm veranschaulicht die Lösungsarchitektur.

Richten Sie die Snowflake AWS PrivateLink-Integration ein

Zunächst führen wir Sie durch die Aktivierung von AWS PrivateLink für Ihr Snowflake-Konto. Dazu gehört das Auffinden von Ressourcen in Ihrem AWS-Konto, der Zugriff auf die Snowflake-Benutzeroberfläche und das Erstellen eines Support-Falls bei Snowflake.

- Identifizieren Sie die VPC, die Sie zum Einrichten der AWS PrivateLink-Integration verwenden möchten. Rufen Sie dazu eine Liste der VPCs über die Befehlszeile ab und rufen Sie dann die ab

VpcIdElement aus dem resultierenden JSON-Objekt für die gewünschte VPC. Siehe den folgenden Code:

- Rufen Sie Ihre AWS-Konto-ID ab. In diesem Beitrag wird davon ausgegangen, dass das Konto, auf das Sie abzielen, Ihr Standardkonto in Ihrer AWS CLI-Konfiguration ist.

- Wenn Sie mehrere Konten einrichten, wiederholen Sie diese Schritte für alle Konten und VPCs (in diesem Beitrag wird davon ausgegangen, dass Sie ein einzelnes Konto und eine einzelne VPC einrichten, und dies wird in Zukunft als Kontext verwendet).

- Kontakt Snowflake-Unterstützung mit Ihrer AWS-Konto-ID, VPC-ID und der entsprechenden Konto-URL, die Sie für den Zugriff auf Snowflake verwenden (z. B.

<account id>.snowflakecomputing.com).

Aktivieren von AWS PrivateLink Die Anmeldung Ihres Snowflake-Kontos kann bis zu zwei Werktage dauern.

- Nachdem AWS PrivateLink aktiviert ist, rufen Sie die AWS PrivateLink-Konfiguration für Ihre Region ab, indem Sie den folgenden Befehl in einem Snowflake-Arbeitsblatt ausführen und dann die Werte für abrufen

privatelink-account-urlundprivatelink_ocsp-urlaus dem resultierenden JSON-Objekt. Beispiele für jeden Wert sind wie folgt:

- Speichern Sie diese Werte zur späteren Verwendung in einem Texteditor.

Als nächstes konfigurieren wir den VPC-Endpunkt auf dem Amazon Virtual Private Cloud (Amazon VPC)-Konsole alle erforderlichen Sicherheitsgruppen erstellen.

- Wählen Sie in der Amazon VPC-Konsole aus Endpunkte im Navigationsmenü.

- Auswählen Endpunkt erstellen.

- Auswählen Suchen Sie den AWS-Service nach Name.

- Aussichten für Service NameGeben Sie den Wert für ein

privatelink-vpce-iddie wir zuvor abgerufen haben. - Auswählen Verify.

Eine grüne Warnung mit „Dienstname gefunden“ wird angezeigt und die VPC- und Subnetzoptionen werden automatisch erweitert.

Abhängig von Ihrer Zielregion wird auf dem resultierenden Bildschirm möglicherweise ein anderer Regionsname angezeigt.

- Wählen Sie dieselbe VPC-ID, die Sie an Snowflake gesendet haben.

- Wählen Sie die Subnetze aus, in denen Sie Endpunkte erstellen möchten.

AWS empfiehlt für eine hohe Verfügbarkeit die Verwendung von mehr als einem Subnetz.

- Aussichten für Sicherheitsgruppe, wählen Erstellen Sie eine neue Sicherheitsgruppe.

Dies öffnet die Sicherheitsgruppen Seite auf der Amazon VPC-Konsole in einem neuen Tab.

- Auswählen Erstellen Sie eine Sicherheitsgruppe.

- Geben Sie Ihrer neuen Sicherheitsgruppe einen Namen (z. B.

quicksight-doc-snowflake-privatelink-connection) und Beschreibung. - Wählen Sie die VPC-ID aus, die Sie in den vorherigen Schritten verwendet haben.

Als Nächstes fügen Sie zwei Regeln hinzu, die Datenverkehr von Ihrer VPC zu diesem VPC-Endpunkt zulassen.

- Rufen Sie den CIDR-Block für Ihre Ziel-VPC ab:

- Auswählen Regel hinzufügen der Eingehende Regeln

- Auswählen

HTTPS Belassen Sie für den Typ die Quelle als Maßgeschneidert, und geben Sie den aus dem Vorhergehenden abgerufenen Wert ein

describe-vpcsAufruf (z. B. 10.0.0.0/16). - Auswählen Regel hinzufügen der Eingehende Regeln

- Auswählen

HTTP Belassen Sie für den Typ die Quelle als Maßgeschneidert, und geben Sie den aus dem Vorhergehenden abgerufenen Wert ein

describe-vpcs - Auswählen Erstellen Sie eine Sicherheitsgruppe.

- Rufen Sie die Sicherheitsgruppen-ID aus der neu erstellten Sicherheitsgruppe ab.

- Entfernen Sie auf der VPC-Endpunktkonfigurationsseite die Standardsicherheitsgruppe.

- Suchen Sie nach der neuen Sicherheitsgruppen-ID und wählen Sie sie aus.

- Auswählen Endpunkt erstellen.

Sie werden zu einer Seite weitergeleitet, die einen Link zu Ihrer VPC-Endpunktkonfiguration enthält, die durch die VPC-ID angegeben wird. Auf der nächsten Seite finden Sie einen Link zur vollständigen Ansicht der Konfiguration.

- Rufen Sie den obersten Eintrag in der DNS-Namensliste ab.

Dies kann von anderen DNS-Namen unterschieden werden, da es nur den Regionsnamen enthält (z. B us-west-2) und keine Availability Zone-Buchstabennotation (z. B us-west-2a).

- Speichern Sie diesen Datensatz zur späteren Verwendung in einem Texteditor.

Konfigurieren Sie DNS für Snowflake-Endpunkte in Ihrer VPC

Führen Sie die folgenden Schritte aus, um Ihre Snowflake-Endpunkte zu konfigurieren:

- Wählen Sie auf der Route 53-Konsole Gehostete Zonen im Navigationsbereich.

- Auswählen Gehostete Zone erstellen.

- Aussichten für Domain NameGeben Sie den Wert ein, den Sie gespeichert haben

privatelink-account-urlaus den vorherigen Schritten.

In diesem Feld entfernen wir die Snowflake-Konto-ID aus dem DNS-Namen und verwenden nur den Wert, der mit der Regionskennung beginnt (z. B. <region>.privatelink.snowflakecomputing.com). Wir erstellen später einen Ressourcendatensatz für die Subdomain.

- Aussichten für TypWählen Privat gehostete Zone.

Ihr Regionalcode ist möglicherweise nicht derselbe us-west-2; Verweisen Sie auf den von Snowflake an Sie zurückgegebenen DNS-Namen.

- Im VPCs, die der gehosteten Zone zugeordnet werden sollen Wählen Sie im Abschnitt die Region aus, in der sich Ihre VPC befindet, und die in den vorherigen Schritten verwendete VPC-ID.

- Auswählen Gehostete Zone erstellen.

Nächste. Wir erstellen zwei Datensätze: einen für privatelink-account-url und eine für privatelink_ocsp-url.

- Auf dem Gehostete Zonen Seite wählen Datensatzsatz erstellen.

- Aussichten für Datensatzname, geben Sie Ihre Snowflake-Konto-ID ein (die ersten acht Zeichen in

privatelink-account-url). - Aussichten für Aufnahmetyp, wählen CNAME.

- Aussichten für WertGeben Sie den DNS-Namen für den regionalen VPC-Endpunkt ein, den wir im vorherigen Abschnitt abgerufen haben.

- Auswählen Erstellen Sie Datensätze.

- Wiederholen Sie diese Schritte für den OCSP-Datensatz, den wir notiert haben

privatelink-ocsp-urlfrüher, beginnend mitocspüber die achtstellige Snowflake-ID für den Datensatznamen (z. B.ocsp.xxxxxxxx).

Konfigurieren Sie einen eingehenden Route 53-Resolver-Endpunkt für Ihre VPC

QuickSight verwendet nicht den standardmäßigen AWS-Resolver (den .2-Resolver der VPC). Um privates DNS von QuickSight aufzulösen, müssen Sie Route 53-Resolver-Endpunkte einrichten.

Zuerst erstellen wir eine Sicherheitsgruppe für den eingehenden Endpunkt des Route 53-Resolvers.

- Auf dem Sicherheitsgruppen Seite der Amazon VPC-Konsole, wählen Sie Erstellen Sie eine Sicherheitsgruppe.

- Geben Sie einen Namen für Ihre Sicherheitsgruppe ein (z. B.

quicksight-doc-route53-resolver-sg) und eine Beschreibung. - Wählen Sie die in den vorherigen Schritten verwendete VPC-ID aus.

- Erstellen Sie Regeln, die DNS (Port 53) über UDP und TCP innerhalb des VPC-CIDR-Blocks ermöglichen.

- Auswählen Erstellen Sie eine Sicherheitsgruppe.

- Notieren Sie sich die Sicherheitsgruppen-ID, da wir jetzt eine Regel hinzufügen, um Datenverkehr zur VPC-Endpunkt-Sicherheitsgruppe zuzulassen.

Jetzt erstellen wir den eingehenden Endpunkt des Route 53-Resolvers für unsere VPC.

- Wählen Sie auf der Route 53-Konsole Eingehender Endpunkt im Navigationsbereich.

- Auswählen Eingehenden Endpunkt erstellen.

- Aussichten für EndpunktnameGeben Sie einen Namen ein (z. B.

quicksight-inbound-resolver). - Aussichten für VPC in der RegionWählen Sie die in den vorherigen Schritten verwendete VPC-ID aus.

- Aussichten für Sicherheitsgruppe für den Endpunkt, wählen Sie die Sicherheitsgruppen-ID aus, die Sie zuvor gespeichert haben.

- Im IP-Adresse Wählen Sie im Abschnitt zwei Availability Zones und Subnetze aus und gehen Sie Verwenden Sie eine IP-Adresse, die automatisch ausgewählt wird ausgewählt.

- Auswählen Absenden.

- Wählen Sie nach der Erstellung den eingehenden Endpunkt aus und notieren Sie sich die beiden IP-Adressen für die Resolver.

Verbinden Sie eine VPC mit QuickSight

Um eine VPC mit QuickSight zu verbinden, führen Sie die folgenden Schritte aus:

- Auf dem Sicherheitsgruppen Seite der Amazon VPC-Konsole, wählen Sie Erstellen Sie eine Sicherheitsgruppe.

- Geben Sie einen Namen ein (z. B.

quicksight-snowflake-privatelink-sg) und eine Beschreibung. - Wählen Sie die in den vorherigen Schritten verwendete VPC-ID aus.

Sicherheitsgruppen für QuickSight unterscheiden sich von anderen Sicherheitsgruppen dadurch, dass sie zustandslos und nicht zustandsbehaftet sind. Das bedeutet, dass Sie Rückdatenverkehr von der Zielsicherheitsgruppe explizit zulassen müssen. Die Eingangsregel in Ihrer Sicherheitsgruppe muss Datenverkehr auf allen Ports zulassen. Dies ist erforderlich, da die Zielportnummer aller eingehenden Rückpakete auf eine zufällig zugewiesene Portnummer festgelegt ist. Weitere Informationen finden Sie unter Eingehende Regeln.

- Auswählen Erstellen Sie eine Sicherheitsgruppe.

- Notieren Sie sich die Sicherheitsgruppen-ID, da wir jetzt eine Regel hinzufügen, um Datenverkehr zur VPC-Endpunkt-Sicherheitsgruppe zuzulassen.

- Auf dem Sicherheitsgruppen Suchen Sie auf der Seite nach der Sicherheitsgruppen-ID, die für den VPC-Endpunkt verwendet wird.

- Auswählen Eingehende Regeln bearbeiten.

- Fügen Sie Regeln für HTTPS- und HTTP-Verkehr hinzu und verwenden Sie dabei die Sicherheitsgruppen-ID der von Ihnen erstellten Sicherheitsgruppe als Quelle.

- Auswählen Regeln speichern.

Als nächstes gehen wir zur QuickSight-Konsole, um die VPC-Verbindung zu konfigurieren.

- Navigieren Sie zur QuickSight-Konsole.

- Wählen Sie den Benutzernamen und wählen Sie QuickSight verwalten.

- Wählen Sie im Navigationsbereich VPC-Verbindungen verwalten.

- Auswählen Fügen Sie eine VPC-Verbindung hinzu.

- Aussichten für VPC-VerbindungsnameGeben Sie einen Namen ein (z. B.

snowflake-privatelink). - Aussichten für VPC-ID, wählen Sie die in den vorherigen Schritten verwendete VPC aus.

- Aussichten für Subnetz-ID, wählen Sie eines der Subnetze aus, das über einen VPC-Endpunkt verfügt, wie bei der vorherigen Erstellung des Endpunkts angegeben.

- Aussichten für Sicherheitsgruppen-IDGeben Sie die ID der von Ihnen erstellten Sicherheitsgruppe ein.

- Aussichten für DNS-Resolver-EndpunkteGeben Sie die beiden IP-Adressen für den eingehenden Resolver-Endpunkt ein, den Sie zuvor erstellt haben.

- Auswählen Erstellen.

Richten Sie über die VPC eine Snowflake-Datenquelle ein

Führen Sie die folgenden Schritte aus, um eine Snowflake-Datenquelle einzurichten.

- Wählen Sie in der QuickSight-Konsole Datensätze auf der Navigationsseite.

- Auswählen Neuer Datensatz.

- Wählen Sie die Option Schneeflocke.

- Aussichten für Name der DatenquelleGeben Sie einen Namen ein (z. B.

snowflake). - Aussichten für Verbindungstyp¸ Wählen Sie die VPC-Verbindung aus, die Sie zuvor erstellt haben (

snowflake-privatelink). - Aussichten für Datenbankserver, eingeben

privatelink-account-url. - Aussichten für Name der Datenbank, geben Sie den Namen Ihrer Datenbank ein.

- Aussichten für WarehouseGeben Sie den Namen eines laufenden Snowflake-Warehouses ein.

- Aussichten für Benutzername, geben Sie Ihren Snowflake-Benutzernamen ein.

- Aussichten für Passwort, geben Sie Ihr Snowflake-Passwort ein.

- Auswählen Bestätigen.

- Wählen Sie nach erfolgreicher Validierung Datenquelle erstellen.

Erstellen Sie Ihr erstes QuickSight-Dashboard

In diesem Abschnitt behandeln wir die Erstellung eines Datensatzes in QuickSight und die anschließende Verwendung dieser Daten in einer Visualisierung. Wir verwenden einen Dummy-Datensatz, der Informationen über fiktive Mitarbeiter enthält.

- Aussichten für Schema, wählen Sie Ihr Schema.

- Aussichten für Tische, wählen Sie Ihre Tische aus.

- Auswählen Auswählen.

Im Datensatzerstellung abschließen Im Abschnitt können Sie festlegen, ob QuickSight Ihren Datensatz in SPICE importiert, um die Abfrageleistung zu verbessern, oder Ihre Daten bei jedem Laden eines Dashboards direkt abfragt. Weitere Informationen zu SPICE finden Sie unter Daten in SPICE importieren.

- Für diesen Beitrag wählen wir Import in SPICE für schnellere Analysen.

- Auswählen Visualize.

Nachdem wir nun das Schema, die Tabelle und die SPICE-Konfiguration für den Datensatz haben, können wir unsere erste Visualisierung erstellen.

- Wählen Sie ein Feld aus der Liste der verfügbaren Felder aus. Für diesen Beitrag wählen wir Stadt.

- Wählen Sie eine Visualisierung im Visuelle Typen

Dies kratzt nur an der Oberfläche der Visualisierungsfähigkeiten von QuickSight. Weitere Informationen finden Sie unter Arbeiten mit Amazon QuickSight Visuals.

Als Nächstes behandeln wir eine Netzwerkkonfiguration, die es ermöglicht, QuickSight mit einer VPC mit AWS PrivateLink in einer anderen VPC zu verbinden und VPC-Peering zu verwenden, um QuickSight die Nutzung der AWS PrivateLink-Verbindung zu ermöglichen.

QuickSight-Verbindung zu Snowflake über AWS PrivateLink und VPC-Peering innerhalb derselben Region

In diesem Abschnitt zeigen wir Ihnen, wie Sie mit QuickSight mit zwei VPCs per Peering und AWS PrivateLink eine Verbindung zu Snowflake herstellen. Das folgende Diagramm veranschaulicht die Lösungsarchitektur.

VPC-Peering einrichten

Zuerst erstellen wir die VPC-Peering-Verbindung von der anfragenden VPC.

- Auf dem Peering-Verbindungen Seite der Amazon VPC-Konsole, wählen Sie Peering-Verbindung erstellen.

- Aussichten für Wählen Sie eine lokale VPC für das Peering aus, wählen Sie die VPC aus, in der Sie Ihre Snowflake AWS PrivateLink-Verbindung konfiguriert haben.

- Im Wählen Sie eine andere VPC für das Peering aus Belassen Sie im Abschnitt die Standardoptionen für Konto und Region (Mein Konto und Diese Region, beziehungsweise).

- Aussichten für VPC (Akzeptieren)Wählen Sie die VPC aus, mit der Ihr QuickSight verbunden ist.

- Auswählen Peering-Verbindung erstellen.

Als nächstes akzeptieren wir die VPC-Verbindung von der akzeptierenden VPC.

- Auf dem Peering-Verbindungen Wählen Sie auf der Seite die von Ihnen erstellte Verbindung aus.

- Auf dem Aktionen Menü, wählen Sie Akzeptieren.

- Überprüfen Sie die Informationen zur Anfrage. Wenn alles richtig aussieht, wählen Sie Ja, akzeptiere.

Als Nächstes konfigurieren wir DNS für die Auflösung zwischen den beiden VPCs.

- Auf dem Peering-Verbindungen Wählen Sie auf der Seite Ihre neue Peering-Verbindung aus.

- Auf dem DNS Überprüfen Sie auf der Registerkarte, ob die beiden Optionen als angezeigt werden Deaktiviert.

Wenn sie aktiviert sind, können Sie mit den Schritten zum Erstellen von Routentabellen fortfahren.

- Auf dem Aktionen Menü, wählen Sie Bearbeiten Sie die DNS-Einstellungen.

Dies erfordert, dass in Ihrer VPC der DNS-Hostname und die DNS-Auflösung aktiviert sind.

- Aktivieren Sie beide Kontrollkästchen, damit DNS sowohl von der Akzeptor- als auch von der Anforderer-VPC aufgelöst werden kann.

- Auswählen Speichern.

Erstellen Sie als Nächstes den Routing-Tabelleneintrag, um die Weitergabe von Routen zwischen den beiden VPCs zu ermöglichen.

- Auf dem Routentabellen Wählen Sie auf der Seite die Routentabellen in Ihrer anfordernden VPC aus.

- Auf dem Straße Tab, wählen Sie Routen bearbeiten.

- Fügen Sie eine Route für den CIDR-Block hinzu, den Ihre Peering-VPC verwendet (für diesen Beitrag 172.31.0.0/16).

- Auswählen Routen speichern.

- Wiederholen Sie diesen Vorgang für die Routentabellen in Ihrer Akzeptor-VPC.

Konfigurieren Sie DNS in der akzeptierenden VPC

In diesem Abschnitt verknüpfen wir die akzeptierende VPC mit derselben privaten gehosteten Zone wie die anfordernde VPC (<region>.privatelink.snowflakecomputing.com).

- Wählen Sie auf der Route 53-Konsole Gehostete Zonen im Navigationsbereich.

- Wählen Sie die gehostete Zone aus

<region>.privatelink.snowflakecomputing.comund wählen Sie Bearbeiten. - Im VPCs, die der gehosteten Zone zugeordnet werden sollen Wählen Sie im Abschnitt VPC hinzufügen.

- Wählen Sie die Region und die VPC-ID aus, die der akzeptierenden VPC zugeordnet sind.

- Auswählen Änderungen speichern.

Konfigurieren Sie eingehende Route 53-Resolver-Endpunkte in der akzeptierenden VPC

Führen Sie die folgenden Schritte aus, um Ihre eingehenden Route 53-Resolver-Endpunkte zu konfigurieren:

- Auf dem Sicherheitsgruppen Seite der Amazon VPC-Konsole, wählen Sie Erstellen Sie eine Sicherheitsgruppe.

- Geben Sie einen Namen ein (z. B.

quicksight-doc-route53-resolver-sg) und eine Beschreibung. - Wählen Sie die in den vorherigen Schritten verwendete VPC-ID aus.

- Erstellen Sie Regeln, die DNS (Port 53) über UDP und TCP innerhalb des VPC CIDR-Blocks (für diesen Beitrag 172.31.0.0/16) ermöglichen.

- Auswählen Erstellen Sie eine Sicherheitsgruppe.

- Notieren Sie sich die Sicherheitsgruppen-ID, da wir jetzt eine Regel hinzufügen, um Datenverkehr zur VPC-Endpunkt-Sicherheitsgruppe zuzulassen.

Als Nächstes richten wir den Route 53-Eingangsendpunkt für diese VPC ein.

- Wählen Sie auf der Route 53-Konsole Eingehender Endpunkt im Navigationsbereich.

- Auswählen Eingehenden Endpunkt erstellen.

- Geben Sie einen Namen für den Endpunkt ein (z. B.

quicksight-inbound-resolver). - Aussichten für VPC in der Region, wählen Sie die VPC-ID für die akzeptierende VPC.

- Aussichten für Sicherheitsgruppe, wählen Sie die Sicherheitsgruppen-ID aus, die Sie zuvor gespeichert haben.

- Im IP Address Wählen Sie im Abschnitt zwei Availability Zones und Subnetze aus und gehen Sie Verwenden Sie eine IP-Adresse, die automatisch ausgewählt wird

- Auswählen Absenden.

- Wählen Sie den eingehenden Endpunkt aus, nachdem er erstellt wurde.

- Notieren Sie sich nach der Bereitstellung des eingehenden Endpunkts die beiden IP-Adressen für die Resolver.

Verbinden Sie die akzeptierende VPC mit QuickSight

Zunächst müssen wir eine Sicherheitsgruppe für QuickSight erstellen, um Datenverkehr zu den eingehenden Endpunkten des Route 53-Resolvers, dem VPC-Endpunkt für AWS PrivateLink und Datenverkehr innerhalb des lokalen Netzwerks zuzulassen.

- Auf dem Sicherheitsgruppen Seite der Amazon VPC-Konsole, wählen Sie Erstellen Sie eine Sicherheitsgruppe.

- Geben Sie einen Namen ein (z. B.

quicksight-snowflake-privatelink-vpc-peering-sg) und eine Beschreibung. - Wählen Sie die VPC-ID für die akzeptierende VPC.

- Erstellen Sie die folgenden Eingangsregeln:

-

- Eine Regel für das lokale Netzwerk für alle TCP-Ports (z. B. 172.31.0.0/16).

- Eine Regel, die DNS-Datenverkehr von der Sicherheitsgruppe für den eingehenden Endpunkt des Route 53-Resolvers für alle TCP-Ports zulässt.

- Eine Regel, die DNS-Datenverkehr von der Sicherheitsgruppe für den eingehenden Endpunkt des Route 53-Resolvers für alle UDP-Ports zulässt.

- Eine Regel, die Datenverkehr zur Sicherheitsgruppe für den VPC-Endpunkt (in der per Peering verbundenen VPC) zulässt.

Wie bereits erwähnt, unterscheiden sich Sicherheitsgruppen für QuickSight von anderen Sicherheitsgruppen. Sie müssen Rückdatenverkehr von der Zielsicherheitsgruppe explizit zulassen, und die eingehende Regel in Ihrer Sicherheitsgruppe muss Datenverkehr auf allen Ports zulassen. Weitere Informationen finden Sie unter Eingehende Regeln.

Als Nächstes ändern wir die Sicherheitsgruppe für den eingehenden Endpunkt des Route 53-Resolvers, um Datenverkehr von der von uns erstellten Sicherheitsgruppe zuzulassen.

- Auf dem Sicherheitsgruppen Suchen Sie auf der Seite nach der Sicherheitsgruppen-ID, die für den eingehenden Endpunkt des Route 53-Resolvers verwendet wird.

- Auswählen Eingehende Regeln bearbeiten.

- Fügen Sie Regeln für DNS über UDP und DNS über TCP hinzu und verwenden Sie dabei die Sicherheitsgruppen-ID der Sicherheitsgruppe, die wir für QuickSight erstellt haben, als Quelle.

- Auswählen Regeln speichern.

Ändern Sie als Nächstes die Sicherheitsgruppe, die für den VPC-Endpunkt für die AWS PrivateLink-Verbindung erstellt wurde.

- Auf dem Sicherheitsgruppen Suchen Sie auf der Seite nach der Sicherheitsgruppen-ID, die für den VPC-Endpunkt für die AWS PrivateLink-Verbindung verwendet wird.

- Auswählen Eingehende Regeln bearbeiten.

- Fügen Sie Regeln für HTTPS und HTTP hinzu und verwenden Sie dabei die Sicherheitsgruppen-ID der für QuickSight erstellten Sicherheitsgruppe als Quelle.

- Auswählen Regeln speichern.

Als nächstes richten wir die VPC-Verbindung in QuickSight ein.

- Wählen Sie in der QuickSight-Konsole den Benutzernamen aus und klicken Sie auf QuickSight verwalten.

- Wählen Sie im Navigationsbereich VPC-Verbindungen verwalten.

- Auswählen Fügen Sie eine VPC-Verbindung hinzu.

- Aussichten für VPC-Verbindungsname¸ Geben Sie einen Namen ein (z. B.

snowflake-privatelink-vpc-peering). - Aussichten für TeilnetzWählen Sie eine Subnetz-ID aus, die über eine Routing-Tabelle mit einer Peering-Verbindung zur anfordernden VPC verfügt, in der sich die AWS PrivateLink-Verbindung befindet.

- Aussichten für Sicherheitsgruppen-IDGeben Sie die ID der zuvor erstellten Sicherheitsgruppe ein.

- Aussichten für DNS-Resolver-EndpunkteGeben Sie die beiden IP-Adressen für den von Ihnen erstellten eingehenden Resolver-Endpunkt ein.

- Auswählen Erstellen.

Richten Sie über die VPC eine Snowflake-Datenquelle in QuickSight ein

Führen Sie die folgenden Schritte aus, um eine Snowflake-Datenquelle in QuickSight einzurichten:

- Wählen Sie in der QuickSight-Konsole Datensätze im Navigationsbereich.

- Auswählen Neuer Datensatz.

- Wählen Sie die Option Schneeflocke.

- Geben Sie einen Datenquellennamen ein (z. B.

snowflake-dataset). - Wählen Sie die VPC-Verbindung aus, die Sie erstellt haben (

snowflake-privatelink). - Aussichten für Datenbankserver, geben Sie die

privatelink-account-url. - Aussichten für Name der Datenbank, geben Sie den Namen Ihrer Datenbank ein.

- Aussichten für WarehouseGeben Sie den Namen eines laufenden Snowflake-Warehouses ein.

- Aussichten für Benutzername, geben Sie Ihren Snowflake-Benutzernamen ein.

- Aussichten für Passwort, geben Sie Ihr Snowflake-Passwort ein.

- Auswählen Bestätigen.

- Wählen Sie nach erfolgreicher Validierung Datenquelle erstellen.

Schritte zum Erstellen eines Dashboards finden Sie im vorherigen Abschnitt. Erstellen Sie Ihr erstes QuickSight-Dashboard.

Im nächsten Abschnitt behandeln wir eine ähnliche Netzwerkkonfiguration, mit dem Unterschied, dass wir regionsübergreifendes VPC-Peering verwenden.

QuickSight-Verbindung zu Snowflake über AWS PrivateLink und VPC-Peering über Regionen hinweg

In diesem Abschnitt zeigen wir Ihnen, wie Sie mit QuickSight über AWS PrivateLink eine Verbindung zu Snowflake herstellen, wobei zwei VPCs über Regionen hinweg miteinander verbunden sind.

Wir beziehen uns in diesem Beitrag allgemein auf Regionen und bezeichnen die Region, die über die Snowflake AWS PrivateLink-Verbindung verfügt, als Region A und die Region, in der QuickSight eingerichtet ist, als Region B.

Das folgende Diagramm zeigt unsere Lösungsarchitektur.

Richten Sie VPC-Peering zwischen zwei Regionen ein

Zuerst erstellen wir die VPC-Peering-Verbindung von der anfragenden VPC.

- Navigieren Sie zu der Peering-Verbindungen Seite auf der Amazon VPC-Konsole in Region B (die Region, in der Sie QuickSight zum Bereitstellen von Dashboards verwenden möchten).

- Auswählen Peering-Verbindung erstellen.

- Im Wählen Sie eine lokale VPC für das Peering aus Abschnitt, für VPC (Anforderer)Wählen Sie die VPC aus, mit der Sie QuickSight verbunden haben oder verbinden möchten.

- Aussichten für Wählen Sie eine andere VPC für das Peering ausWählen Mein Konto und Eine andere Region.

- Wählen Sie die Region aus, in der Ihre Snowflake AWS PrivateLink-Verbindung besteht.

- Aussichten für VPC-ID (Akzeptor)Geben Sie die VPC-ID für die VPC ein, in der Ihr Snowflake AWS PrivateLink vorhanden ist.

- Auswählen Peering-Verbindung erstellen.

- Kopieren Sie die VPC-Peering-Verbindungs-ID, damit wir sie in den nächsten Schritten leicht finden können (so sieht es aus).

pcx-xxxxxxxxxxxx).

Als Nächstes akzeptieren wir die VPC-Peering-Verbindung aus der Region, in der Sie Ihre AWS PrivateLink-Verbindung erstellt haben.

- Navigieren Sie zur Amazon VPC-Konsole in Region A (wo Ihre Snowflake AWS PrivateLink-Verbindung besteht).

- Suchen Sie nach der von Ihnen erstellten Peering-Verbindung und wählen Sie sie aus.

- Auf dem Aktionen Menü, wählen Sie Anfrage annehmen.

- Überprüfen Sie die Informationen zur Anfrage. Wenn alles richtig aussieht, wählen Sie Ja, akzeptiere.

Als Nächstes konfigurieren wir DNS für die Auflösung zwischen den beiden VPCs.

- Auf dem Peering-Verbindungen Wählen Sie auf der Seite der Amazon VPC-Konsole Ihre neu erstellte VPC-Peering-Verbindung aus.

- Auf dem DNS Überprüfen Sie auf der Registerkarte, ob die beiden Optionen angezeigt werden Deaktiviert.

Wenn sie aktiviert sind, fahren Sie mit den Schritten zum Erstellen von Routentabellen fort.

- Auf dem Aktionen Menü, wählen Sie Bearbeiten Sie die DNS-Einstellungen.

Dies erfordert, dass in Ihrer VPC der DNS-Hostname und die DNS-Auflösung aktiviert sind.

- Aktivieren Sie beide Kontrollkästchen, damit DNS sowohl von der akzeptierenden als auch von der anfordernden VPC aufgelöst werden kann.

- Auswählen Speichern.

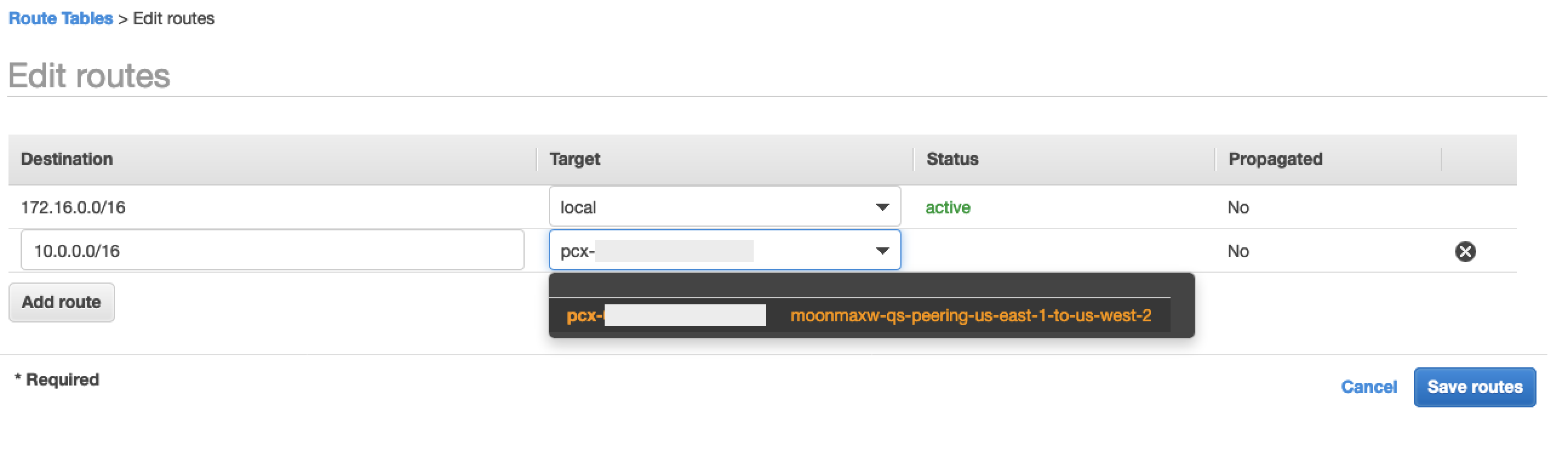

Als Nächstes erstellen wir den Routing-Tabelleneintrag, um die Weitergabe von Routen zwischen den beiden VPCs für Region B zu ermöglichen.

- Navigieren Sie zur Amazon VPC-Konsole in Region B (die Region, in der Sie QuickSight zum Bereitstellen von Dashboards verwenden möchten).

- Wählen Sie im Navigationsbereich Routentabellen.

- Wählen Sie die Routentabellen in Ihrer anfordernden VPC aus.

- Auf dem Straße Tab, wählen Sie Routen bearbeiten.

- Fügen Sie eine Route für den CIDR-Block hinzu, den Ihre Peering-VPC verwendet (für diesen Beitrag ist 10.0.0.0/16 der CIDR-Block für die VPC, in der sich die Snowflake AWS PrivateLink-Verbindung befindet).

- Auswählen Routen speichern.

Erstellen Sie als Nächstes den Routing-Tabelleneintrag, um die Weitergabe von Routen zwischen den beiden VPCs für Region A zu ermöglichen.

- Navigieren Sie zur Amazon VPC-Konsole in Region A (wo Ihre Snowflake AWS PrivateLink-Verbindung besteht).

- Wiederholen Sie die vorherigen Schritte und verwenden Sie dabei den CIDR-Block für die Peering-VPC (in diesem Beitrag 172.16.0.0/16).

Konfigurieren Sie DNS in der VPC in Region B

Zuerst müssen wir die VPC in Region B (wo Sie QuickSight bereitstellen) mit derselben privaten gehosteten Zone verknüpfen wie die VPC in Region A, wo Ihre Snowflake AWS PrivateLink-Verbindung besteht (<region>.privatelink.snowflakecomputing.com).

- Wählen Sie auf der Route 53-Konsole Gehostete Zonen im Navigationsbereich.

- Wählen Sie die private gehostete Zone aus

<region>.privatelink.snowflakecomputing.comund wählen Sie Bearbeiten. - Im VPCs, die der gehosteten Zone zugeordnet werden sollen Wählen Sie im Abschnitt VPC hinzufügen.

- Wählen Sie die Region und die VPC-ID aus, die der akzeptierenden VPC zugeordnet sind.

- Auswählen Änderungen speichern.

Konfigurieren Sie den eingehenden Endpunkt des Route 53-Resolvers für Ihre VPC in Region B

Führen Sie die folgenden Schritte aus, um den eingehenden Resolver-Endpunkt in Region B zu konfigurieren:

- Auf dem Sicherheitsgruppen Seite auf der Amazon VPC-Konsole, wählen Sie Erstellen Sie eine Sicherheitsgruppe.

- Geben Sie einen Namen ein (z. B.

quicksight-doc-route53-resolver-sg) und eine Beschreibung. - Wählen Sie die in den vorherigen Schritten verwendete VPC-ID aus.

- Erstellen Sie Regeln, die DNS (Port 53) über UDP und TCP innerhalb des VPC CIDR-Blocks (für diesen Beitrag 172.16.0.0/16) ermöglichen.

- Auswählen Erstellen Sie eine Sicherheitsgruppe.

- Notieren Sie sich die Sicherheitsgruppen-ID, da wir jetzt eine Regel hinzufügen, um Datenverkehr zur VPC-Endpunkt-Sicherheitsgruppe zuzulassen.

Als Nächstes richten wir den Route 53-Eingangsendpunkt für diese VPC ein.

- Wählen Sie auf der Route 53-Konsole Eingehender Endpunkt im Navigationsbereich.

- Auswählen Eingehenden Endpunkt erstellen.

- Geben Sie einen Namen für den Endpunkt ein (z. B.

quicksight-inbound-resolver). - Aussichten für VPC in der RegionWählen Sie die in den vorherigen Schritten verwendete VPC-ID aus.

- Aussichten für Sicherheitsgruppe, wählen Sie die Sicherheitsgruppen-ID aus dem vorherigen Schritt.

- Im IP Address Wählen Sie im Abschnitt zwei Availability Zones und Subnetze aus und gehen Sie Verwenden Sie eine IP-Adresse, die automatisch ausgewählt wird

- Auswählen Absenden.

- Wählen Sie den eingehenden Endpunkt aus, nachdem er erstellt wurde.

- Notieren Sie sich nach der Bereitstellung des eingehenden Endpunkts die beiden IP-Adressen für die Resolver.

Verbinden Sie die VPC mit QuickSight in Region B

Zunächst müssen wir eine Sicherheitsgruppe für QuickSight erstellen, um Datenverkehr zu den eingehenden Endpunkten des Route 53-Resolvers, dem VPC-Endpunkt für AWS PrivateLink und Datenverkehr innerhalb des lokalen Netzwerks zuzulassen.

- Auf dem Sicherheitsgruppen Seite der Amazon VPC-Konsole in Region B, wählen Sie Erstellen Sie eine Sicherheitsgruppe.

- Geben Sie einen Namen ein (z. B.

quicksight-snowflake-sg) und eine Beschreibung. - Wählen Sie die VPC-ID für die VPC aus, in der Sie zuvor die VPC-Peering-Verbindung erstellt haben.

- Erstellen Sie die folgenden Eingangsregeln:

-

- Einer für das lokale Netzwerk, alle TCP-Ports (z. B. 172.16.0.0/16).

- Eine Regel, die DNS-Datenverkehr von der Sicherheitsgruppe für den eingehenden Endpunkt des Route 53-Resolvers für alle TCP-Ports zulässt.

- Eine Regel, die DNS-Datenverkehr von der Sicherheitsgruppe für den eingehenden Endpunkt des Route 53-Resolvers für alle UDP-Ports zulässt.

- Einer, der Datenverkehr für alle TCP-Ports zum CIDR-Block für die VPC in Region A zulässt, in der Ihre Snowflake AWS PrivateLink-Verbindung besteht (für diesen Beitrag 10.0.0.0/16).

Wie bereits erwähnt, unterscheiden sich Sicherheitsgruppen für QuickSight von anderen Sicherheitsgruppen. Sie müssen Rückdatenverkehr von der Zielsicherheitsgruppe explizit zulassen, und die eingehende Regel in Ihrer Sicherheitsgruppe muss Datenverkehr auf allen Ports zulassen. Weitere Informationen finden Sie unter Eingehende Regeln.

Als Nächstes ändern wir die Sicherheitsgruppe für den eingehenden Endpunkt des Route 53-Resolvers in Region B, um Datenverkehr von der von uns erstellten Sicherheitsgruppe zuzulassen.

- Auf dem Sicherheitsgruppen Suchen Sie auf der Seite nach der Sicherheitsgruppen-ID, die für den eingehenden Endpunkt des Route 53-Resolvers verwendet wird.

- Auswählen Eingehende Regeln bearbeiten.

- Fügen Sie Regeln für DNS über UDP und DNS über TCP hinzu und verwenden Sie dabei den CIDR-Block für die VPC in Region B (für diesen Beitrag 172.16.0.0/16).

- Auswählen Regeln speichern.

Als Nächstes müssen wir die Sicherheitsgruppe ändern, die wir für die AWS PrivateLink-Verbindung verwenden.

- Navigieren Sie zu der Sicherheitsgruppen Seite auf der Amazon VPC-Konsole in Region A.

- Suchen Sie nach der Sicherheitsgruppen-ID, die für den VPC-Endpunkt für die AWS PrivateLink-Verbindung verwendet wird.

- Auswählen Eingehende Regeln bearbeiten.

- Fügen Sie Regeln für HTTPS und HTTP hinzu und verwenden Sie dabei den CIDR-Block für die VPC in Region B als Quelle (für diesen Beitrag 172.16.0.0/16).

- Auswählen Regeln speichern.

Abschließend richten wir die QuickSight VPC-Verbindung ein.

- Navigieren Sie zur QuickSight-Konsole in Region B.

- Wählen Sie den Benutzernamen und wählen Sie QuickSight verwalten.

- Wählen Sie im Navigationsbereich VPC-Verbindung verwalten.

- Auswählen Fügen Sie eine VPC-Verbindung hinzu.

- Aussichten für VPC-Verbindungsname, geben Sie einen Verbindungsnamen ein (z. B.

snowflake-privatelink-cross-region). - Aussichten für VPC-ID, wählen Sie die VPC-ID der VPC in Region B.

- Aussichten für TeilnetzWählen Sie eine Subnetz-ID aus der VPC in Region B aus, die über eine Routentabelle mit einer Peering-Verbindung zur VPC verfügt, in der sich die AWS PrivateLink-Verbindung befindet.

- Aussichten für Sicherheitsgruppen-IDGeben Sie die ID der von Ihnen erstellten Sicherheitsgruppe ein.

- Aussichten für DNS-Resolver-EndpunkteGeben Sie die beiden IP-Adressen für den zuvor erstellten eingehenden Resolver-Endpunkt ein.

- Auswählen Erstellen.

Richten Sie über die VPC eine Snowflake-Datenquelle in QuickSight ein

Führen Sie die folgenden Schritte aus, um eine Snowflake-Datenquelle in QuickSight einzurichten:

- Wählen Sie in der QuickSight-Konsole Datensätze im Navigationsbereich.

- Auswählen Neuer Datensatz.

- Wählen Sie die Option Schneeflocke.

- Geben Sie einen Namen für Ihre Datenquelle ein (z. B.

snowflake-dataset). - Wählen Sie die VPC-Verbindung aus, die Sie erstellt haben (

snowflake-privatelink). - Aussichten für Datenbankserver, geben Sie die

privatelink-account-url. - Aussichten für Name der Datenbank, geben Sie den Namen Ihrer Datenbank ein.

- Aussichten für WarehouseGeben Sie den Namen eines laufenden Snowflake-Warehouses ein.

- Aussichten für Benutzername, geben Sie Ihren Snowflake-Benutzernamen ein.

- Aussichten für Passwort, geben Sie Ihr Snowflake-Passwort ein.

- Auswählen Bestätigen.

- Wählen Sie nach erfolgreicher Validierung Datenquelle erstellen.

Schritte zum Erstellen eines Dashboards finden Sie im vorherigen Abschnitt. Erstellen Sie Ihr erstes QuickSight-Dashboard.

In unserer letzten Konfiguration behandeln wir die Einrichtung einer QuickSight-Verbindung zu Snowflake ohne AWS PrivateLink.

QuickSight-Verbindung zu Snowflake ohne AWS PrivateLink

In diesem Abschnitt zeigen wir Ihnen, wie Sie mit QuickSight eine Verbindung zu Snowflake herstellen, ohne AWS PrivateLink zu verwenden.

- Wählen Sie in der QuickSight-Konsole Datensätze im Navigationsbereich.

- Auswählen Neuer Datensatz.

- Wählen Sie die Option Schneeflocke.

- Geben Sie einen Datenquellennamen ein (z. B.

snowflake-dataset). - Belassen Sie den Verbindungstyp bei Öffentliches Netzwerk.

- Aussichten für Name der Datenbank, geben Sie den Namen Ihrer Datenbank ein.

- Geben Sie für Ihren Datenbankserver die URL ein, mit der Sie sich bei Snowflake anmelden (

xxxxxxxx.snowflakecomputing.com). - Aussichten für WarehouseGeben Sie den Namen eines laufenden Snowflake-Warehouses ein.

- Aussichten für Benutzername, geben Sie Ihren Snowflake-Benutzernamen ein.

- Aussichten für Passwort, geben Sie Ihr Snowflake-Passwort ein.

- Auswählen Bestätigen.

- Auswählen Datenquelle erstellen.

Schritte zum Erstellen eines Dashboards finden Sie im vorherigen Abschnitt. Erstellen Sie Ihr erstes QuickSight-Dashboard.

Aufräumen

Wenn Ihre Arbeit mit QuickSight, Snowflake und PrivateLink abgeschlossen ist, Entfernen Sie Ihren Route53-Resolver-Eingangsendpunkt, Private Hostzone der Route 53und der VPC-Endpunkt für Snowflake, um zusätzliche Gebühren zu vermeiden.

Zusammenfassung

In diesem Beitrag haben wir vier Szenarien für die Verbindung von QuickSight mit Snowflake als Datenquelle unter Verwendung von AWS PrivateLink für die Konnektivität in drei verschiedenen Szenarien behandelt: dieselbe VPC, mit VPC-Peering in derselben Region und mit VPC-Peering über Regionen hinweg. Wir haben auch erläutert, wie man QuickSight ohne AWS PrivateLink mit Snowflake verbindet.

Nachdem Sie die Datenquelle eingerichtet haben, können Sie durch die Einrichtung weitere Erkenntnisse aus Ihren Daten gewinnen ML Einblicke Richten Sie in QuickSight grafische Darstellungen Ihrer Daten mit QuickSight ein Visuals, oder join Daten aus mehreren Datensätzen sowie alle anderen QuickSight-Funktionen.

Über den Autor

Maxwell Mond ist Senior Solutions Architect bei AWS und arbeitet mit unabhängigen Softwareanbietern (ISVs) zusammen, um deren Anwendungen auf AWS zu entwerfen und zu skalieren. Außerhalb der Arbeit ist Maxwell Vater von zwei Katzen, begeisterter Anhänger des Wolverhampton Wanderers Football Club und wartet geduldig auf eine neue Welle der Ska-Musik.

Maxwell Mond ist Senior Solutions Architect bei AWS und arbeitet mit unabhängigen Softwareanbietern (ISVs) zusammen, um deren Anwendungen auf AWS zu entwerfen und zu skalieren. Außerhalb der Arbeit ist Maxwell Vater von zwei Katzen, begeisterter Anhänger des Wolverhampton Wanderers Football Club und wartet geduldig auf eine neue Welle der Ska-Musik.

Bosco Albuquerque ist Senior Partner Solution Architect bei AWS und verfügt über mehr als 20 Jahre Erfahrung in der Arbeit mit Datenbank- und Analyseprodukten von Unternehmensdatenbankanbietern und Cloud-Anbietern. Er hat große Technologieunternehmen bei der Entwicklung von Datenanalyselösungen unterstützt und Entwicklungsteams bei der Entwicklung geleitet und Implementierung von Datenanalyseplattformen und Datenprodukten.

Bosco Albuquerque ist Senior Partner Solution Architect bei AWS und verfügt über mehr als 20 Jahre Erfahrung in der Arbeit mit Datenbank- und Analyseprodukten von Unternehmensdatenbankanbietern und Cloud-Anbietern. Er hat große Technologieunternehmen bei der Entwicklung von Datenanalyselösungen unterstützt und Entwicklungsteams bei der Entwicklung geleitet und Implementierung von Datenanalyseplattformen und Datenprodukten.

- '

- "

- 100

- 11

- 7

- 9

- Zugang

- Konto

- Zusätzliche

- Alle

- Zulassen

- Amazon

- Analytik

- Anwendungen

- Architektur

- Verfügbarkeit

- AWS

- Grenze

- Geschäft

- Business Intelligence

- rufen Sie uns an!

- Katzen

- Cloud

- Club

- Code

- Unternehmen

- Verbindungen

- Konnektivität

- Erstellen

- Armaturenbrett

- technische Daten

- Datenanalyse

- Datenbase

- Design

- dns

- Herausgeber

- Mitarbeiter

- Endpunkt

- Endpoint-Sicherheit

- Entwicklung

- Unternehmen

- Erweitern Sie die Funktionalität der

- Eigenschaften

- Honorare

- Felder

- Vorname

- Fußball

- vorwärts

- voller

- Grün

- Gruppe an

- High

- Ultraschall

- Hilfe

- HTTPS

- IAM

- Identitätsschutz

- Einschließlich

- Information

- Einblicke

- Integration

- Intelligenz

- interaktive

- IP

- IP Address

- IT

- grosse

- geführt

- Limitiert

- Line

- LINK

- Liste

- aus einer regionalen

- schlauer bewegen

- Musik

- Namen

- Navigation

- Netzwerk

- Angebote

- öffnet

- Option

- Optionen

- Auftrag

- Andere

- Partner

- Passwort

- Leistung

- Plattformen

- Häfen

- privat

- Produkte

- Öffentlichkeit

- veröffentlichen

- Aufzeichnungen

- Voraussetzungen:

- Ressourcen

- Downloads

- Straße

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- Laufen

- Skalieren

- Bildschirm

- Suche

- Sicherheitdienst

- ausgewählt

- Serverlos

- kompensieren

- Einstellung

- Einfacher

- So

- Software

- Lösungen

- Anfang

- storage

- Subdomain

- erfolgreich

- Support

- Oberfläche

- Technologie

- Die Quelle

- Zeit

- der Verkehr

- ui

- Wert

- Anbieter

- Anzeigen

- Assistent

- Visualisierung

- Warehouse

- Wave

- Webseiten

- .

- Arbeiten

- Jahr