EINE GALERIE DER SCHURKEN

Rogue Softwarepakete. Rogue „Systemadministratoren“. Rogue Keylogger. Rogue Authentifikatoren.

Kein Audioplayer unten? Hören Direkt auf Soundcloud.

Mit Doug Aamoth und Paul Ducklin. Intro- und Outro-Musik von Edith Mudge.

Ihr könnt uns auf hören Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher und überall, wo gute Podcasts zu finden sind. Oder lass es einfach fallen URL unseres RSS-Feeds in Ihren Lieblings-Podcatcher.

LESEN SIE DAS TRANSKRIPT

DOUG. Scambaiting, betrügerische 2FA-Apps und wir haben noch nicht das letzte Mal von LastPass gehört.

All das und mehr im Naked Security-Podcast.

[MUSIKMODEM]

Willkommen zum Podcast, alle zusammen.

Ich bin Doug Aamoth; er ist Paul Ducklin.

Paul, wie geht es dir heute?

ENTE. Kühl, Doug.

Anscheinend wird der März kälter als der Februar.

DOUG. Wir haben hier das gleiche Problem, die gleiche Herausforderung.

Also, ärgern Sie sich nicht – ich habe eine sehr interessante Diese Woche in der Technologiegeschichte Segment.

Diese Woche, am 05. März 1975, fand das erste Treffen des Homebrew Computer Club in Menlo Park, Kalifornien statt, Gastgeber waren Fred Moore und Gordon French.

Beim ersten Treffen diskutierten rund 30 Technikbegeisterte unter anderem über den Altair.

Und etwa ein Jahr später, am 01. März 1976, erschien Steve Wozniak zu einem Treffen mit einer von ihm erstellten Leiterplatte, um die Pläne zu verschenken.

Steve Jobs hat es ihm ausgeredet, und die beiden haben Apple gegründet.

Und der Rest ist Geschichte, Paul.

ENTE. Nun, es ist sicherlich Geschichte, Doug!

Altair, nicht wahr?

Wow!

Der Computer, der Bill Gates davon überzeugte, sein Studium in Harvard abzubrechen.

Und in echter Unternehmermanier brachen sie zusammen mit Paul Allen und Monty Davidoff – ich glaube, das war das Trio, das Altair Basic geschrieben hat – nach New Mexico auf.

Geh und arbeite auf dem Grundstück des Hardware-Anbieters in Albuquerque!

DOUG. Vielleicht etwas, das vielleicht nicht in die Geschichte eingehen wird …

… wir beginnen die Show mit einem einfachen, aber interessanten Betrug Kampagne, Paul.

NPM-JavaScript-Pakete werden missbraucht, um Sambait-Links in großen Mengen zu erstellen

ENTE. Ja, ich habe das auf Naked Security geschrieben, Doug, unter der Überschrift NPM-JavaScript-Pakete werden missbraucht, um Sambait-Links in großen Mengen zu erstellen (Es ist viel wortreicher zu sagen, als es zu der Zeit schien, als ich es schrieb)…

… weil ich fand, dass es ein interessanter Blickwinkel auf die Art von Web-Eigentum war, die wir normalerweise direkt und nur mit sogenannten Angriffen auf den Quellcode der Lieferkette in Verbindung bringen.

Und in diesem Fall dachten sich die Gauner: „Hey, wir wollen keinen vergifteten Quellcode verteilen. Wir stehen nicht auf diese Art von Supply-Chain-Angriffen. Was wir suchen, ist nur eine Reihe von Links, auf die die Leute klicken können, die keinen Verdacht erregen.“

Wenn Sie also eine Webseite wollen, die jemand besuchen kann und die eine Menge Links zu zwielichtigen Seiten enthält … wie „Holen Sie sich hier Ihre kostenlosen Amazon-Bonuscodes“ und „Holen Sie sich Ihre kostenlosen Bingo-Spins“ – davon gab es buchstäblich Zehntausende …

… warum nicht eine Seite wie den NPM Package Manager wählen und eine ganze Menge Pakete erstellen?

Dann brauchen Sie nicht einmal HTML zu lernen, Doug!

Sie könnten einfach das gute alte Markdown verwenden, und dort haben Sie im Wesentlichen eine gut aussehende, vertrauenswürdige Quelle von Links, zu denen Sie sich durchklicken können.

Und diese Links, die sie benutzten, gingen, soweit ich das beurteilen kann, zu im Wesentlichen unverdächtigen Blogseiten, Community-Seiten, was auch immer, die unmoderierte oder schlecht moderierte Kommentare hatten, oder wo sie leicht Konten erstellen und dann Kommentare abgeben konnten das hatte Links drin.

Sie bauen also im Grunde eine Kette von Gliedern auf, die keinen Verdacht erregen würden.

DOUG. Deshalb haben wir einige Ratschläge: Klicken Sie nicht auf Freebie-Links, selbst wenn Sie interessiert oder fasziniert sind.

ENTE. Das ist mein Rat, Doug.

Vielleicht gibt es ein paar kostenlose Codes, oder vielleicht gibt es ein paar Gutscheine, die ich bekommen könnte… vielleicht schadet es nicht, einen Blick darauf zu werfen.

Aber wenn damit eine Art von Werbeeinnahmen verbunden ist, die die Köche machen, indem sie Sie fälschlicherweise auf eine bestimmte Seite locken?

Egal wie winzig der Betrag ist, den sie verdienen, warum ihnen etwas umsonst geben?

Das ist mein Rat.

„Der beste Weg, Punsch zu vermeiden, ist nicht da zu sein“, wie immer.

DOUG. [LACHT] Und dann haben wir: Füllen Sie keine Online-Umfragen aus, egal wie harmlos sie scheinen.

ENTE. Ja, das haben wir bei Naked Security schon oft gesagt.

Soweit Sie wissen, geben Sie hier vielleicht Ihren Namen an, dort Ihre Telefonnummer, Sie geben dort vielleicht Ihr Geburtsdatum für ein kostenloses Geschenk an und denken: „Was soll das schon?“

Aber wenn all diese Informationen tatsächlich in einem riesigen Eimer landen, dann bekommen die Gauner im Laufe der Zeit immer mehr über Sie heraus, manchmal vielleicht auch Daten, die sehr schwer zu ändern sind.

Sie können morgen eine neue Kreditkarte bekommen, aber es ist ziemlich schwieriger, einen neuen Geburtstag zu bekommen oder umzuziehen!

DOUG. Und zu guter Letzt: Betreiben Sie keine Blogs oder Community-Websites, die unmoderierte Posts oder Kommentare zulassen.

Und wenn jemand, sagen wir, jemals eine WordPress-Seite betrieben hat, ist der Gedanke, unmoderierte Kommentare zuzulassen, geradezu überwältigend, denn es wird Tausende von ihnen geben.

Es ist eine Epidemie.

ENTE. Selbst wenn Sie einen automatisierten Anti-Spam-Dienst in Ihrem Kommentarsystem haben, wird das einen tollen Job machen …

… aber lass das andere Zeug nicht durch und denke: „Oh, gut, ich gehe zurück und entferne es, wenn ich sehe, dass es hinterher fragwürdig aussieht“, denn, wie du sagtest, es hat epidemische Ausmaße …

DOUG. Das ist ein Vollzeitjob, ja!

ENTE. …und das schon seit Ewigkeiten.

DOUG. Und ich freue mich zu sehen, dass Sie in der Lage waren, in zwei unserer Lieblings-Mantras hier zu arbeiten.

Am Ende des Artikels: Denken Sie nach, bevor Sie klicken, und: Wenn im Zweifel…

ENTE. … nicht ausgeben.

Es ist wirklich so einfach.

DOUG. Apropos verschenken, angeblich drei Jugendliche mit Millionen abgehauen an Erpressungsgeld:

ENTE. Ja.

Sie wurden in den Niederlanden wegen Verbrechen festgenommen, die sie angeblich begangen haben … Ich glaube, das ist zwei Jahre her, Doug.

Und sie sind jetzt 18 Jahre, 21 Jahre und 21 Jahre alt.

Sie waren also ziemlich jung, als sie anfingen.

Und der Hauptverdächtige, der 21 Jahre alt ist … die Polizei behauptet, er habe etwa zweieinhalb Millionen Euro gemacht.

Das ist eine Menge Geld für einen jungen Mann, Doug.

Es ist eine Menge Geld für alle!

DOUG. Ich weiß nicht, was du mit 21 verdient hast, aber ich habe nicht so viel verdient, nicht einmal annähernd. [LACHT]

ENTE. Vielleicht zwei Euro fünfzig die Stunde? [LACHEN]

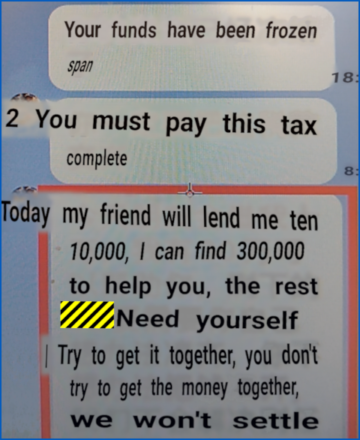

Es scheint, dass ihre Vorgehensweise nicht darin bestand, mit Ransomware zu enden, sondern Sie mit der *Bedrohung* durch Ransomware zu belassen, weil sie bereits drin waren.

Also kamen sie herein, sie machten den ganzen Datendiebstahl, und anstatt sich wirklich die Mühe zu machen, Ihre Dateien zu verschlüsseln, hört es sich so an, als würden sie sagen: „Schauen Sie, wir haben die Daten; wir können zurückkommen und alles ruinieren, oder du kannst bezahlen.“

Und die Forderungen lagen irgendwo zwischen 100,000 und 700,000 Euro pro Opfer.

Und wenn es stimmt, dass einer von ihnen in den letzten zwei Jahren 2,500,000 Euro mit seiner Cyberkriminalität verdient hat, können Sie sich vorstellen, dass sie wahrscheinlich einige Opfer erpresst haben, um zu zahlen, aus Angst vor dem, was aufgedeckt werden könnte …

DOUG. Wir haben hier gesagt: „Wir werden nicht urteilen, aber wir fordern die Leute auf, in Fällen wie diesem oder in Fällen wie Ransomware nicht zu zahlen.“

Und das aus gutem Grund!

Denn in diesem Fall stellt die Polizei fest, dass die Bezahlung der Erpressung nicht immer geklappt hat.

Sie sagten:

In vielen Fällen wurden gestohlene Daten online durchgesickert, selbst nachdem die betroffenen Unternehmen bezahlt hatten.

ENTE. So. Wenn Sie jemals gedacht haben: „Ich frage mich, ob ich diesen Leuten vertrauen kann, dass sie die Daten nicht preisgeben oder dass sie nicht online erscheinen?“ …

…Ich denke, da hast du deine Antwort!

Und denken Sie daran, dass es nicht sein muss, dass diese speziellen Gauner nur extrem doppelzüngig waren und dass sie das Geld genommen und es trotzdem durchgesickert sind.

Wir wissen nicht, dass *sie* notwendigerweise die Leute waren, die es durchsickern ließen.

Sie könnten einfach selbst so schlecht in Sachen Sicherheit gewesen sein, dass sie sie gestohlen haben; sie mussten es irgendwo hinstellen; und während sie verhandelten, sagten sie Ihnen: „Wir löschen die Daten“ …

… soweit wir wissen, könnte es in der Zwischenzeit jemand anderes gestohlen haben.

Und das ist immer ein Risiko, also funktioniert es selten gut, für Schweigen zu bezahlen.

DOUG. Und wir haben immer mehr Angriffe wie diesen gesehen, bei denen Ransomware tatsächlich etwas unkomplizierter aussieht: „Bezahle mich für den Entschlüsselungsschlüssel; du bezahlst mich; Ich werde es dir geben; Sie können Ihre Dateien entsperren.“

Nun, jetzt gehen sie rein und sagen: „Wir werden nichts einsperren, oder wir werden es einsperren, aber wir werden es auch online durchsickern lassen, wenn Sie nicht bezahlen …“

ENTE. Ja, es sind drei Arten von Erpressung, nicht wahr?

Da heißt es: „Wir sperren Ihre Akten ein, zahlen das Geld oder Ihr Geschäft bleibt entgleist.“

Da steht: „Wir haben Ihre Dateien gestohlen. Bezahlen Sie, oder wir lassen sie durchsickern, und dann kommen wir möglicherweise zurück und erpressen Sie trotzdem.“

Und da gibt es den Doppelgrund, den einige Gauner zu mögen scheinen, wo sie Ihre Daten stehlen * und * die Dateien verschlüsseln und sagen: „Sie können genauso gut bezahlen, um Ihre Dateien zu entschlüsseln, und zwar ohne Aufpreis, Doug, wir werde die Daten auch löschen!“

Kannst du ihnen also vertrauen?

Nun, hier ist Ihre Antwort …

Wahrscheinlich nicht!

DOUG. In Ordnung, gehen Sie rüber und lesen Sie darüber.

Am Ende dieses Artikels gibt es weitere Einsichten und Zusammenhänge … Paul, du hast es geschafft Interview mit unserem eigenen Peter Mackenzie, dem Director of Incident Response hier bei Sophos. (Voll Abschrift verfügbar.)

Kein Audioplayer unten? Hören Direkt auf Soundcloud.

Und wie wir in Fällen wie diesen immer sagen, wenn Sie davon betroffen sind, melden Sie die Aktivität der Polizei, damit sie so viele Informationen wie möglich hat, um ihren Fall zusammenzustellen.

Ich freue mich, Ihnen mitteilen zu können, dass wir gesagt haben, wir würden es im Auge behalten. Wir machten; und wir haben ein LastPass-Update:

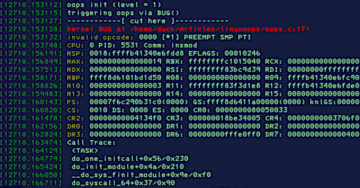

LastPass: Keylogger auf Heim-PC führte zu geknacktem Passwort-Tresor des Unternehmens

ENTE. Das haben wir tatsächlich, Doug!

Dies deutet darauf hin, dass die Verletzung ihrer Unternehmenskennwörter es dem Angriff ermöglichte, sich von einer „Kleinigkeit“, bei der sie den Quellcode erhielten, zu etwas dramatischerem zu entwickeln.

LastPass scheint herausgefunden zu haben, wie das tatsächlich passiert ist … und in diesem Bericht gibt es effektiv, wenn nicht Worte der Weisheit, so doch zumindest Worte der Warnung.

Und ich habe in dem Artikel, den ich darüber geschrieben habe, wiederholt, was wir gesagt haben Podcast von letzter Woche Werbevideo, Doug, nämlich:

„So einfach der Angriff auch war, es wäre ein mutiges Unternehmen, das behaupten würde, dass keiner seiner Benutzer jemals auf so etwas hereinfallen würde …“

Jetzt anhören – Mehr erfahren!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Nackte Sicherheit (@NakedSecurity) 24. Februar 2023

Leider scheint es, dass einer der Entwickler, der zufällig das Passwort zum Entsperren des Passwort-Tresors des Unternehmens hatte, irgendeine Art von medienbezogener Software ausführte, die sie nicht gepatcht hatten.

Und die Gauner konnten einen Exploit dagegen verwenden … um einen Keylogger zu installieren, Doug!

Von dem sie natürlich das supergeheime Passwort bekamen, das die nächste Stufe der Gleichung eröffnete.

Falls Sie den Begriff schon einmal gehört haben seitliche Bewegung – das ist ein Fachjargon, den Sie oft hören werden.

Die Analogie, die Sie mit konventioneller Kriminalität haben, ist …

..gehen Sie in die Lobby des Gebäudes; bleib ein bisschen rum; schleichen Sie sich dann in eine Ecke des Sicherheitsbüros; warte im Schatten, damit dich niemand sieht, bis die Wachen gehen und eine Tasse Tee machen; Gehen Sie dann zum Regal neben dem Schreibtisch und schnappen Sie sich eine dieser Zugangskarten. das bringt Sie in den Sicherheitsbereich neben dem Badezimmer; und darin finden Sie den Schlüssel zum Safe.

Sie sehen, wie weit Sie kommen können, und dann arbeiten Sie wahrscheinlich aus, was Sie brauchen oder was Sie tun werden, um den nächsten Schritt zu machen, und so weiter.

Hüte dich vor dem Keylogger, Doug! [LACHT]

DOUG. Ja!

ENTE. Gute, altmodische Nicht-Ransomware-Malware ist [A] gesund und munter, und [B] kann genauso schädlich für Ihr Unternehmen sein.

DOUG. Ja!

Und wir haben natürlich einige Ratschläge.

Patchen Sie früh, patchen Sie oft und patchen Sie überall.

ENTE. Ja.

LastPass war sehr höflich und sie platzten nicht heraus: „Es war die XYZ-Software, die die Schwachstelle hatte.“

Wenn sie gesagt hätten: „Oh, die gehackte Software war X“ …

… dann würden Leute, die kein X hatten, sagen: „Ich kann mich von Alarmstufe Blau zurückziehen; Ich benutze diese Software nicht.“

Tatsächlich sagen wir deshalb nicht nur früh patchen, oft patchen… sondern *überall* patchen.

Nur die Software zu patchen, die LastPass betroffen hat, wird in Ihrem Netzwerk nicht ausreichen.

Es muss etwas sein, was Sie die ganze Zeit tun.

DOUG. Und dann haben wir das schon einmal gesagt, und wir werden es weiterhin sagen, bis die Sonne ausbrennt: Aktivieren Sie 2FA, wo immer Sie können.

ENTE. Ja.

Es ist *kein* Allheilmittel, aber zumindest bedeutet es, dass Passwörter allein nicht ausreichen.

Es legt die Messlatte also nicht ganz höher, aber es macht es den Gaunern definitiv nicht leichter.

DOUG. Und ich glaube, wir haben das kürzlich gesagt: Warten Sie nicht, um nach einem erfolgreichen Angriff Anmeldeinformationen zu ändern oder 2FA-Seeds zurückzusetzen.

ENTE. Wie wir bereits gesagt haben, eine Regel, die besagt: „Sie müssen Ihr Passwort ändern – ändern Sie es um der Veränderung willen, tun Sie es trotzdem alle zwei Monate“…

…damit sind wir nicht einverstanden.

Wir denken nur, dass sich jeder eine schlechte Angewohnheit aneignet.

Aber wenn Sie denken, dass es einen guten Grund geben könnte, Ihre Passwörter zu ändern, obwohl es wirklich nervig ist, es zu tun …

…wenn du denkst, es könnte helfen, warum tust du es dann nicht einfach so?

Wenn Sie einen Grund haben, den Veränderungsprozess zu starten, dann ziehen Sie das Ganze einfach durch.

Zögern Sie nicht / tun Sie es heute.

[LEISE] Sehen Sie, was ich da gemacht habe, Doug?

DOUG. Perfect!

Gut, bleiben wir beim Thema 2FA.

Wir sehen in beiden App-Stores einen Anstieg von betrügerischen 2FA-Apps.

Könnte dies an der Twitter 2FA Kerfuffle oder an einem anderen Grund liegen?

ENTE. Ich weiß nicht, ob es speziell an der Twitter 2FA Kerfuffle liegt, wo Twitter aus welchen Gründen auch immer gesagt hat: „Oh, wir werden keine SMS-Zwei-Faktor-Authentifizierung mehr verwenden, es sei denn, Sie zahlen uns Geld.!

Und da die Mehrheit der Leute keine Twitter Blue-Badge-Inhaber sein werden, müssen sie wechseln.

Ich weiß also nicht, dass dies zu einem Anstieg von betrügerischen Apps im App Store und bei Google Play geführt hat, aber es hat sicherlich die Aufmerksamkeit einiger Forscher auf sich gezogen, die gute Freunde von Naked Security sind: @mysk_co, wenn Sie sie auf Twitter finden möchten.

Sie dachten: „Ich wette, viele Leute suchen gerade nach 2FA-Authentifikator-Apps. Ich frage mich, was passiert, wenn Sie in den App Store oder zu Google Play gehen und einfach etwas eingeben Authenticator App? "

Und wenn Sie den Artikel über Naked Security mit dem Titel „Vorsicht vor Rogue 2FA-Apps“ aufrufen, sehen Sie einen Screenshot, den diese Forscher erstellt haben.

Es sind nur Reihe für Reihe für Reihe von identisch aussehenden Authentifikatoren. [LACHT]

DOUG. [LACHT] Sie werden alle gerufen Authenticator, alle mit einem Schloss und einem Schild!

ENTE. Einige von ihnen sind legitim, andere nicht.

Ärgerlich. Als ich ging – selbst nachdem dies in die Nachrichten gekommen war … als ich zum App Store ging, war die Top-App, die auftauchte, soweit ich sehen konnte, eine dieser Schurken-Apps.

Und ich war wirklich überrascht!

Ich dachte: „Crikey – diese App ist im Namen eines sehr bekannten chinesischen Mobilfunkunternehmens signiert.“

Glücklicherweise sah die App ziemlich unprofessionell aus (die Formulierung war sehr schlecht), sodass ich keinen Moment daran geglaubt habe, dass es sich wirklich um diese Mobilfunkfirma handelt.

Aber ich dachte: „Wie um alles in der Welt haben sie es geschafft, ein Code-Signing-Zertifikat im Namen eines legitimen Unternehmens zu erhalten, wenn sie offensichtlich keine Unterlagen hatten, die belegen, dass sie dieses Unternehmen waren?“ (Ich werde seinen Namen nicht nennen.)

Dann habe ich den Namen sehr genau gelesen … und es war tatsächlich ein Typosquat, Doug!

Einer der Buchstaben in der Mitte des Wortes hatte, wie soll ich sagen, eine sehr ähnliche Form und Größe wie der der echten Firma.

Vermutlich hatte es also automatisierte Tests bestanden.

Es stimmte mit keinem bekannten Markennamen überein, für den jemand bereits ein Codesignaturzertifikat hatte.

Und selbst ich musste es zweimal lesen … obwohl ich wusste, dass ich eine betrügerische App anschaute, weil mir gesagt wurde, ich solle dorthin gehen!

Bei Google Play bin ich auch auf eine App gestoßen, auf die ich von den Leuten aufmerksam gemacht wurde, die diese Recherche durchgeführt haben …

… das ist eines, das Sie nicht nur auffordert, 40 US-Dollar pro Jahr für etwas zu zahlen, das Sie kostenlos in iOS integriert oder direkt aus dem Play Store mit dem Namen von Google darauf kostenlos erhalten könnten.

Es hat auch die Ausgangsbasis für Ihre 2FA-Konten gestohlen und sie in das Analysekonto des Entwicklers hochgeladen.

Wie wäre es damit, Doug?

Das ist also bestenfalls extreme Inkompetenz.

Und im schlimmsten Fall ist es einfach nur böswillig.

Und doch, da war es… Top-Ergebnis, als die Forscher im Play Store recherchierten, vermutlich, weil sie ein bisschen Werbeliebe drauf gespritzt haben.

Denken Sie daran, wenn jemand diesen Startwert erhält, dieses magische Ding im QR-Code, wenn Sie App-basierte 2FA einrichten …

… sie können den richtigen Code für Sie generieren, für jedes 30-Sekunden-Anmeldefenster in der Zukunft, für immer und ewig, Doug.

So einfach ist das.

Dieses gemeinsame Geheimnis ist *buchstäblich* der Schlüssel zu all Ihren zukünftigen Einmalcodes.

DOUG. Und wir haben einen Leserkommentar zu dieser abtrünnigen 2FA-Geschichte.

Naked Security-Leser LR kommentiert teilweise:

Ich habe Twitter und Facebook vor Ewigkeiten abgeschafft.

Da ich sie nicht benutze, muss ich mir Sorgen um die Zwei-Faktoren-Situation machen?

ENTE. Ja, das ist eine faszinierende Frage, und die Antwort lautet wie immer: „Es kommt darauf an.“

Wenn Sie Twitter nicht verwenden, können Sie sicherlich immer noch eine schlechte Wahl treffen, wenn es darum geht, eine 2FA-App zu installieren …

… und Sie sind vielleicht eher geneigt, sich einen zu holen, jetzt ist 2FA wegen der Twitter-Story in den Nachrichten, als Sie es vor Wochen, Monaten oder Jahren getan hätten.

Und wenn Sie sich für 2FA entscheiden *werden*, stellen Sie einfach sicher, dass Sie es so sicher wie möglich tun.

Gehen Sie nicht einfach auf die Suche und laden Sie die scheinbar offensichtlichste App herunter, denn hier gibt es starke Beweise dafür, dass Sie sich selbst sehr in Gefahr bringen könnten.

Auch wenn Sie im App Store oder bei Google Play sind und keine erfundene App von der Seite laden, die Sie von woanders bekommen haben!

Wenn Sie also SMS-basiertes 2FA verwenden, aber kein Twitter haben, müssen Sie nicht davon wechseln.

Wenn Sie sich dafür entscheiden, stellen Sie jedoch sicher, dass Sie Ihre App mit Bedacht auswählen.

DOUG. In Ordnung, toller Rat, und vielen Dank, LR, für die Einsendung.

Wenn Sie eine interessante Geschichte, einen Kommentar oder eine Frage haben, die Sie einreichen möchten, würden wir sie gerne im Podcast lesen.

Sie können eine E-Mail an tips@sophos.com senden, einen unserer Artikel kommentieren oder uns über die sozialen Netzwerke kontaktieren: @nakedsecurity.

Das ist unsere Show für heute – vielen Dank fürs Zuhören.

Für Paul Ducklin bin ich Doug Aamoth und erinnere Sie bis zum nächsten Mal an …

BEIDE. Bleib sicher!

[MUSIKMODEM]

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- Fähig

- Über uns

- Zugang

- Konto

- Trading Konten

- über

- Aktivität

- berührt das Schneidwerkzeug

- Ad

- Beratung

- Verbunden

- Nach der

- gegen

- Jahre

- Anvisieren

- Aufmerksam

- Alle

- angeblich

- angeblich

- Zulassen

- allein

- bereits

- Gut

- immer

- Amazon

- unter

- Betrag

- Analytik

- und

- beantworten

- von jedem Standort

- App

- App Store

- App-Stores

- erscheinen

- Apple

- Apps

- Bereich

- um

- verhaften

- Artikel

- Artikel

- Partnerschaftsräte

- Attacke

- Anschläge

- Aufmerksamkeit

- Audio-

- Authentifizierung

- Autor

- Automatisiert

- verfügbar

- vermeiden

- Zurück

- Badewanne

- schlecht

- Bar

- basic

- Grundsätzlich gilt

- Denken Sie

- weil

- Bevor

- Sein

- Glauben

- unten

- BESTE

- Wette

- zwischen

- Bill

- Bill Gates

- Bingo

- Geburt

- Bit

- Erpressung

- Blog

- Blogs

- Blau

- blaues Abzeichen

- Tafel

- fett

- Bonus

- Boden

- Marke

- Verletzung

- Building

- erbaut

- Geschäft

- Kalifornien

- namens

- Kampagnen (Campaign)

- Kann bekommen

- Karte

- Karten

- Häuser

- Fälle

- verursacht

- sicherlich

- Bescheinigung

- Kette

- challenges

- Übernehmen

- berechnen

- chinesisch

- Auswählen

- Anspruch

- Menu

- Club

- Code

- Codes

- COM

- wie die

- Kommentar

- Bemerkungen

- community

- Unternehmen

- Unternehmen

- Computer

- betroffen

- Kontext

- fortsetzen

- konventionellen

- Cops

- Ecke

- Unternehmen

- könnte

- Gutschein

- Kurs

- rissig

- erstellen

- erstellt

- Referenzen

- Kredit

- Kreditkarte

- Verbrechen

- Crooks

- Tasse

- Cybererpressung

- technische Daten

- Datum

- Entschlüsseln

- definitiv

- Erfreut

- Anforderungen

- hängt

- Entwickler

- DID

- schwer

- Direkt

- Direktor

- diskutieren

- verteilen

- Dokumentation

- Tut nicht

- Nicht

- nach unten

- herunterladen

- dramatisch

- Drop

- Früh

- verdient

- Erde

- einfacher

- leicht

- effektiv

- genug

- Enthusiasten

- unternehmerisch

- Epidemie

- im Wesentlichen

- Euro

- Sogar

- ÜBERHAUPT

- Jedes

- alles

- Beweis

- Ausnutzen

- Erpressung

- extra

- Extrem

- Auge

- Fallen

- weit

- Fashion

- Angst

- Februar

- wenige

- gemustert

- Mappen

- füllen

- Finden Sie

- Vorname

- für immer

- gefunden

- Frei

- Französisch

- Freunde

- für

- voller

- weiter

- Zukunft

- Gates

- Sammlung

- erzeugen

- bekommen

- bekommen

- Riese

- einem Kind in Not

- ABSICHT

- Unterstützung

- Go

- gehen

- gut

- Google Play

- greifen

- groß

- gehackt

- Aufhängen

- passiert

- das passiert

- glücklich

- Hardware

- schädlich

- Harvard

- mit

- ganzer

- Schlagzeile

- hören

- gehört

- Hilfe

- hier

- Geschichte

- Hit

- Inhaber

- Startseite

- gehostet

- Ultraschall

- aber

- HTML

- HTTPS

- KRANK

- in

- Zwischenfall

- Vorfallreaktion

- Geneigt

- Einschließlich

- Inkompetenz

- Information

- Einblick

- installieren

- Installieren

- beantragen müssen

- interessiert

- interessant

- iOS

- IT

- Jargon

- JavaScript

- Job

- Jobs

- Richter

- Behalten

- Wesentliche

- Art

- Wissen

- bekannt

- Nachname

- Lastpass

- Leck

- LERNEN

- Verlassen

- geführt

- Echt

- Links

- Hören

- wenig

- Belastung

- Lobby

- verschlossen

- aussehen

- sah

- suchen

- SIEHT AUS

- Los

- ich liebe

- gemacht

- Magie

- Mehrheit

- um

- Making

- Malware

- verwalten

- Manager

- viele

- März

- Spiel

- Materie

- Mittel

- inzwischen

- Treffen

- México

- Mitte

- könnte

- Geist / Bewusstsein

- Mobil

- Handy

- modus

- Moment

- Geld

- Monat

- mehr

- vor allem warme

- schlauer bewegen

- Musik

- Musical

- Nackte Sicherheit

- Nackter Sicherheits-Podcast

- Name

- nämlich

- Notwendig

- Need

- Niederlande

- Netzwerk

- Neu

- News

- weiter

- Anzahl

- offensichtlich

- Office

- Alt

- EINEM

- Online

- geöffnet

- Auftrag

- Andere

- besitzen

- Paket

- Pakete

- bezahlt

- Schmerzen

- Allheilmittel

- Park

- Teil

- besondere

- Bestanden

- Passwort

- Passwörter

- passt

- Patch

- Patchen

- Alexander

- AUFMERKSAMKEIT

- zahlen

- PC

- Personen

- vielleicht

- überredet

- Jürgen

- Telefon

- wählen

- Ort

- Pläne

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Google Play

- Spieler

- Podcast

- Podcasts

- Polizei

- BLOG-POSTS

- bereit

- ziemlich

- Prime

- wahrscheinlich

- Aufgabenstellung:

- Prozessdefinierung

- Resorts

- Belegen

- Punsch

- setzen

- QR-Codes

- Frage

- ruhig

- erhöhen

- Ransomware

- Lesen Sie mehr

- Leser

- echt

- Grund

- Gründe

- kürzlich

- entfernen

- wiederholen

- berichten

- Forscher

- Antwort

- REST

- Folge

- Einnahmen

- Risiko

- REIHE

- rss

- Verderben

- Regel

- Führen Sie

- Laufen

- safe

- sicher

- Said

- Sake

- gleich

- sagt

- Suche

- Die Geheime

- Verbindung

- Sicherheitdienst

- Samen

- Saatgut

- Sehen

- schien

- scheint

- sieht

- Segment

- Sendung

- Modellreihe

- kompensieren

- Form

- von Locals geführtes

- Regal

- Short

- erklären

- Seitenladen

- unterzeichnet

- Unterzeichnung

- Schweigen

- ähnlich

- Einfacher

- da

- am Standort

- Seiten

- Situation

- Größe

- SMS

- schleichen

- So

- Social Media

- Software

- einige

- Jemand,

- etwas

- irgendwo

- Quelle

- Quellcode

- Sprechen

- speziell

- Spitze

- Spotify

- Stufe

- Stand

- Anfang

- begonnen

- Beginnen Sie

- bleiben

- Schritt

- Steve

- Steve Wozniak

- Immer noch

- Tisch

- gestohlen

- speichern

- Läden

- Geschichte

- einfach

- stark

- abschicken

- erfolgreich

- Sun

- Schwall

- Schalter

- System

- Tee

- Tech

- Technologie

- Tests

- Das

- Die Zukunft

- Niederlande

- Diebstahl

- ihr

- sich

- deswegen

- Ding

- Denken

- dachte

- Tausende

- nach drei

- Durch

- Zeit

- mal

- zu

- heute

- gemeinsam

- morgen

- Top

- was immer dies auch sein sollte.

- Vertrauen

- vertraut

- für

- öffnen

- hochgeladen

- URL

- us

- -

- Nutzer

- Gewölbe

- Opfer

- Opfer

- Video

- Verwundbarkeit

- warten

- Warnung

- Netz

- Woche

- Wochen

- Was

- welche

- während

- WHO

- werden wir

- Weisheit

- Word

- Wortlaut

- WordPress

- Worte

- Arbeiten

- trainieren

- Werk

- Wurst

- würde

- X

- Jahr

- Jahr

- jung

- Ihr

- sich selbst

- Zephyrnet

![S3 Ep119: Verstöße, Patches, Lecks und Optimierungen! [Audio + Text]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-360x188.jpg)