Twitter hat angekündigt eine faszinierende Änderung an seinem 2FA-System (Zwei-Faktor-Authentifizierung).

Die Änderung tritt in Kraft etwa einen Monat Zeit, und lässt sich sehr einfach in folgendem kleinen Wirrwarr zusammenfassen:

Die Verwendung von Texten ist für die Durchführung von 2FA unsicher. Wenn Sie also weitermachen möchten, müssen Sie bezahlen.

Wir haben oben „ungefähr einen Monat Zeit“ gesagt, weil die Ankündigung von Twitter mit seinen Datums- und Tagesberechnungen etwas mehrdeutig ist.

Das Produktankündigungsbulletin vom 2023 besagt, dass Benutzer mit auf Textnachrichten (SMS) basierendem 02FA „Sie haben 30 Tage Zeit, um diese Methode zu deaktivieren und sich für eine andere anzumelden“.

Wenn Sie den Tag der Ankündigung in diesen 30-Tage-Zeitraum einbeziehen, bedeutet dies, dass die SMS-basierte 2FA am Donnerstag, den 2023 eingestellt wird.

Wenn Sie davon ausgehen, dass das 30-Tage-Fenster zu Beginn des nächsten vollen Tages beginnt, würden Sie davon ausgehen, dass SMS 2FA am Freitag, den 2023 endet.

Das sagt aber das Bulletin „Nach dem 20. März 2023 werden wir Nicht-Twitter Blue-Abonnenten nicht länger erlauben, Textnachrichten als 2FA-Methode zu verwenden. Zu diesem Zeitpunkt wird es für Konten mit noch aktivierter SMS-2FA deaktiviert.“

Wenn das absolut richtig ist, endet die SMS-basierte 2FA am Dienstag, den 21. März 2022 (in einer nicht bekannt gegebenen Zeitzone), obwohl wir raten, die kürzestmögliche Interpretation zu wählen, damit Sie nicht erwischt werden.

SMS gilt als unsicher

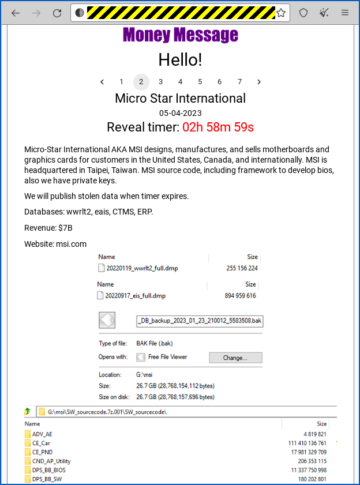

Einfach ausgedrückt hat Twitter, wie Reddit vor einigen Jahren, entschieden, dass einmalige Sicherheitscodes, die per SMS gesendet werden, nicht mehr sicher sind, weil „Leider haben wir gesehen, wie 2FA auf Telefonnummernbasis von schlechten Akteuren verwendet – und missbraucht – wurde.“

Der Haupteinwand gegen SMS-basierte 2FA-Codes besteht darin, dass entschlossene Cyberkriminelle gelernt haben, Mitarbeiter von Mobilfunkunternehmen auszutricksen, zu überreden oder einfach zu bestechen, um ihnen Ersatz-SIM-Karten zu geben, die mit der Telefonnummer eines anderen programmiert sind.

Der legitime Ersatz einer verlorenen, kaputten oder gestohlenen SIM-Karte ist natürlich ein wünschenswertes Feature des Mobilfunknetzes, sonst müsste man sich bei jedem SIM-Wechsel eine neue Rufnummer besorgen.

Aber die offensichtliche Leichtigkeit, mit der einige Gauner die Social-Engineering-Fähigkeiten erlernt haben, um die Nummern anderer Leute zu „übernehmen“, normalerweise mit dem sehr spezifischen Ziel, an ihre 2FA-Anmeldecodes zu kommen, hat zu einer schlechten Publicity für Textnachrichten als Quelle von 2FA geführt Geheimnisse.

Diese Art von Kriminalität wird im Fachjargon als bezeichnet SIM-Tausch, aber es ist nicht unbedingt irgendeine Art von Austausch, da eine Telefonnummer jeweils nur in eine SIM-Karte programmiert werden kann.

Wenn also die Mobilfunkgesellschaft eine SIM-Karte „austauscht“, handelt es sich tatsächlich um einen vollständigen Ersatz, da die alte SIM-Karte tot ist und nicht mehr funktioniert.

Wenn Sie Ihre eigene SIM-Karte ersetzen, weil Ihr Telefon gestohlen wurde, ist dies natürlich eine großartige Sicherheitsfunktion, da sie Ihre Nummer für Sie wiederherstellt und sicherstellt, dass der Dieb nicht auf Ihre Kosten telefonieren oder Ihre abhören kann Nachrichten und Anrufe.

Aber wenn sich der Spieß umdreht und die Gauner Ihre SIM-Karte illegal übernehmen, wird dieses „Feature“ zu einer doppelten Haftung, da die Kriminellen beginnen, Ihre Nachrichten einschließlich Ihrer Anmeldecodes zu erhalten, und Sie Ihr eigenes Telefon nicht verwenden können um das Problem zu melden!

Geht es wirklich um Sicherheit?

Geht es bei dieser Änderung wirklich um Sicherheit oder zielt Twitter einfach darauf ab, seinen IT-Betrieb zu vereinfachen und Geld zu sparen, indem es die Anzahl der zu versendenden Textnachrichten reduziert?

Wir vermuten, dass das Unternehmen, wenn es die SMS-basierte Login-Authentifizierung wirklich ernst nehmen würde, alle seine Benutzer dazu zwingen würde, auf die seiner Meinung nach sichereren Formen von 2FA umzusteigen.

Ironischerweise sind jedoch Benutzer, die für den Dienst Twitter Blue bezahlen, eine Gruppe, die hochkarätige oder beliebte Benutzer zu umfassen scheint, deren Konten wir für viel attraktivere Ziele für Cyberkriminelle halten …

… dürfen weiterhin genau den 2FA-Prozess verwenden, der für alle anderen als nicht sicher genug angesehen wird.

SIM-Swapping-Angriffe sind für Kriminelle schwierig in großen Mengen durchzuführen, da ein SIM-Swap oft das Senden eines „Maultiers“ (ein Cybergang-Mitglied oder „Affiliate“) beinhaltet, das bereit oder verzweifelt genug ist, das Risiko einzugehen, persönlich aufzutauchen, um eine Cyberkriminalität zu begehen. in einen Handyladen, vielleicht mit gefälschtem Ausweis, um an eine bestimmte Nummer zu kommen.

Mit anderen Worten, SIM-Swapping-Angriffe scheinen oft vorsätzlich, geplant und zielgerichtet zu sein, basierend auf einem Konto, dessen Benutzername und Passwort die Kriminellen bereits kennen und von dem sie glauben, dass sie den Wert des Kontos übernehmen werden ist die Zeit, Mühe und das Risiko wert, auf frischer Tat ertappt zu werden.

Wenn Sie sich also für Twitter Blue entscheiden, empfehlen wir Ihnen, die SMS-basierte 2FA nicht weiter zu verwenden, auch wenn Sie dies dürfen, da Sie sich nur einem kleineren Pool schmackhafterer Ziele anschließen SIM-tauschende Cybergangs zum Angriff.

Ein weiterer wichtiger Aspekt der Ankündigung von Twitter ist, dass das Unternehmen zwar nicht mehr bereit ist, Ihnen 2FA-Codes kostenlos per SMS zu senden, und Sicherheitsbedenken als Grund anführt, Ihre Telefonnummer jedoch nicht löschen wird, sobald es aufhört, Ihnen SMS zu senden.

Auch wenn Twitter Ihre Nummer nicht mehr benötigt und Sie sie möglicherweise ursprünglich mit der Annahme bereitgestellt haben, dass sie speziell zum Zweck der Verbesserung der Anmeldesicherheit verwendet wird, müssen Sie daran denken, sie selbst zu löschen.

Was ist zu tun?

- Wenn Sie bereits Twitter Blue-Mitglied sind oder werden möchten, Erwägen Sie trotzdem, von SMS-basierter 2FA abzuweichen. Wie oben erwähnt, sind SIM-Swapping-Angriffe in der Regel zielgerichtet, da sie in großen Mengen schwierig durchzuführen sind. Wenn also SMS-basierte Anmeldecodes für den Rest von Twitter nicht sicher genug sind, sind sie für Sie noch weniger sicher, sobald Sie Teil einer kleineren, ausgewählteren Gruppe von Benutzern sind.

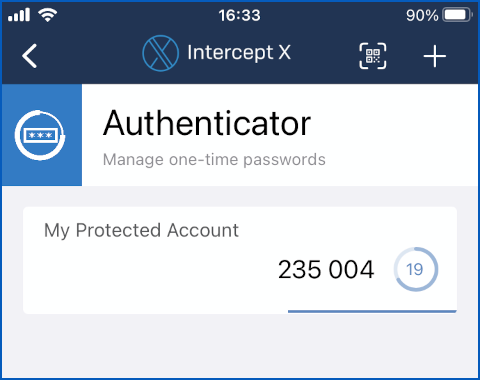

- Wenn Sie kein Blue-Twitter-Benutzer sind und SMS 2FA aktiviert haben, Erwägen Sie stattdessen den Wechsel zu App-basiertem 2FA. Bitte lassen Sie Ihre 2FA nicht einfach verfallen und kehren Sie zur einfachen alten Passwortauthentifizierung zurück, wenn Sie zu der sicherheitsbewussten Minderheit gehören, die sich bereits entschieden hat, die bescheidenen Unannehmlichkeiten von 2FA in Ihr digitales Leben zu akzeptieren. Bleiben Sie als Cybersicherheits-Trendsetter ganz vorne!

- Wenn Sie Twitter Ihre Telefonnummer speziell für 2FA-Nachrichten gegeben haben, Vergessen Sie nicht, es zu entfernen. Twitter löscht gespeicherte Telefonnummern nicht automatisch.

- Wenn Sie bereits App-basierte Authentifizierung verwenden, Denken Sie daran, dass Ihre 2FA-Codes nicht sicherer als SMS-Nachrichten gegen Phishing sind. App-basierte 2FA-Codes sind im Allgemeinen durch den Sperrcode Ihres Telefons geschützt (da die Codesequenz auf einer sicher auf Ihrem Telefon gespeicherten „Startnummer“ basiert) und können nicht auf dem Telefon einer anderen Person berechnet werden, selbst wenn diese Ihre SIM-Karte eingelegt haben in ihr Gerät. Aber wenn Sie versehentlich Ihren letzten Anmeldecode preisgeben, indem Sie ihn zusammen mit Ihrem Passwort auf einer gefälschten Website eingeben, haben Sie den Gaunern sowieso alles gegeben, was sie brauchen, egal ob dieser Code von einer App oder über eine Textnachricht stammt.

- Wenn Ihr Telefon unerwartet den Mobilfunkempfang verliert, Untersuchen Sie umgehend, falls Sie einen SIM-Swap erhalten haben. Selbst wenn Sie Ihr Telefon nicht für 2FA-Codes verwenden, kann ein Gauner, der die Kontrolle über Ihre Nummer hat, dennoch Nachrichten in Ihrem Namen senden und empfangen und Anrufe tätigen und entgegennehmen, während er vorgibt, Sie zu sein. Seien Sie darauf vorbereitet, persönlich in einem Handyladen aufzutauchen, und nehmen Sie, wenn möglich, Ihren Ausweis und Ihre Kontobelege mit.

- Wenn Sie auf Ihrer Telefon-SIM keinen PIN-Code festgelegt haben, erwägen Sie, dies jetzt zu tun. Ein Dieb, der Ihr Telefon stiehlt, wird es wahrscheinlich nicht entsperren können, vorausgesetzt, Sie haben einen anständigen Sperrcode festgelegt. Machen Sie es ihnen nicht einfach, Ihre SIM-Karte auszuwerfen und in ein anderes Gerät einzulegen, um Ihre Anrufe und Nachrichten zu übernehmen. Sie müssen die PIN nur eingeben, wenn Sie Ihr Telefon neu starten oder es nach dem Ausschalten einschalten, sodass der Aufwand minimal ist.

Übrigens, wenn Sie mit SMS-basierter 2FA vertraut sind und sich Sorgen machen, dass App-basierte 2FA so „anders“ ist, dass es schwer zu meistern ist, denken Sie daran, dass App-basierte 2FA-Codes im Allgemeinen auch ein Telefon erfordern Ihr Login-Workflow ändert sich nicht viel.

Anstatt Ihr Telefon zu entsperren, auf einen Code in einer Textnachricht zu warten und diesen Code dann in Ihren Browser einzugeben …

… Sie entsperren Ihr Telefon, öffnen Ihre Authentifizierungs-App, lesen den Code von dort ab und geben ihn stattdessen in Ihren Browser ein. (Die Zahlen ändern sich normalerweise alle 30 Sekunden, sodass sie nicht wiederverwendet werden können.)

Der Countdown-Timer zeigt Ihnen, wie lange der aktuelle Code noch gültig ist.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/02/20/twitter-tells-users-pay-up-if-you-want-to-keep-using-insecure-2fa/

- 1

- 2022

- 2023

- 28

- 2FA

- 70

- 84

- a

- Fähig

- Über uns

- oben

- Absolute

- Akzeptieren

- Konto

- Trading Konten

- Handlung

- Akteure

- berührt das Schneidwerkzeug

- hinzugefügt

- Beratung

- Nach der

- gegen

- Anvisieren

- Alle

- bereits

- Obwohl

- und

- Ankündigung

- Ein anderer

- beantworten

- App

- ersichtlich

- Apple

- Aussehen

- Attacke

- Anschläge

- attraktiv

- Authentifizierung

- Autor

- Auto

- Im Prinzip so, wie Sie es von Google Maps kennen.

- verfügbar

- Zurück

- background-image

- Badewanne

- basierend

- weil

- werden

- Anfang

- Blau

- Grenze

- Boden

- Gebrochen

- Browser

- Bekanntmachung

- berechnet

- namens

- Aufrufe

- Karte

- Karten

- tragen

- Weitermachen

- Häuser

- gefangen

- Center

- Übernehmen

- Code

- Codes

- Farbe

- komfortabel

- Unternehmen

- Unternehmen

- Komponente

- Bedenken

- Leiten

- Geht davon

- betrachtet

- überlegt

- Smartgeräte App

- Kurs

- Abdeckung

- Criminals

- Crooks

- Strom

- Schneiden

- Cyber-Kriminalität

- Cyber-Kriminelle

- Internet-Sicherheit

- datiert

- Tag

- Tage

- tot

- entschieden

- entschlossen

- Gerät

- DID

- schwer

- digital

- behindert

- Display

- Tut nicht

- Dabei

- Nicht

- doppelt

- nach unten

- bewirken

- Anstrengung

- Sonst

- Mitarbeiter

- freigegeben

- endet

- Entwicklung

- genug

- sorgt

- Enter

- Sogar

- Jedes

- jedermann

- erwarten

- Fälschung

- Merkmal

- wenige

- Folgende

- Formen

- Frei

- Freitag

- für

- Materials des

- voller

- allgemein

- bekommen

- bekommen

- ABSICHT

- gegeben

- Go

- Goes

- gehen

- groß

- Gruppe an

- hart

- Höhe

- hochkarätig

- schweben

- Ultraschall

- Hilfe

- aber

- HTTPS

- illegal

- wichtig

- wichtiger Aspekt

- Verbesserung

- in

- das

- Dazu gehören

- Einschließlich

- beantragen müssen

- Interpretation

- untersuchen

- beteiligt

- beinhaltet

- IT

- Jargon

- Beitritt

- Behalten

- Wissen

- bekannt

- neueste

- gelernt

- geführt

- Haftung

- Lebensdauer

- Lang

- länger

- Verliert

- um

- viele

- März

- Marge

- Master

- max-width

- Mitglied

- erwähnt

- Nachricht

- Nachrichten

- Methode

- minimal

- Minderheit

- Mobil

- Handy

- Geld

- mehr

- Name

- Need

- Bedürfnisse

- Netzwerk

- Neu

- weiter

- normal

- Anzahl

- Zahlen

- Alt

- EINEM

- Online

- XNUMXh geöffnet

- Einkauf & Prozesse

- ursprünglich

- Andere

- Andernfalls

- besitzen

- Teil

- Passwort

- Alexander

- AUFMERKSAMKEIT

- Menschen

- vielleicht

- Zeit

- person

- Phishing

- Telefon

- Stück

- Ebene

- Plan

- geplant

- Plato

- Datenintelligenz von Plato

- PlatoData

- Bitte

- Pool

- Beliebt

- Position

- möglich

- BLOG-POSTS

- Werkzeuge

- bereit

- primär

- wahrscheinlich

- Prozessdefinierung

- Produkt

- programmierten

- geschützt

- vorausgesetzt

- Werbung

- Zweck

- setzen

- RE

- Lesen Sie mehr

- Grund

- Einkünfte

- erhalten

- Empfang

- merken

- entfernen

- berichten

- erfordern

- REST

- zeigen

- Risiko

- safe

- Said

- Speichern

- sagt

- Sekunden

- Verbindung

- sicher

- Sicherheitdienst

- scheint

- Sendung

- Reihenfolge

- ernst

- Leistungen

- kompensieren

- Shop

- Short

- erklären

- Konzerte

- JA

- SIM-Karte

- SIM-Tausch

- vereinfachen

- einfach

- Fähigkeiten

- kleinere

- SMS

- So

- Social Media

- Soziale Technik

- solide

- einige

- Jemand,

- etwas

- Quelle

- spezifisch

- speziell

- Anfang

- beginnt

- bleiben

- Stiehlt

- Immer noch

- gestohlen

- Stoppen

- Stoppt

- speichern

- gelagert

- weltweit

- Support

- SVG

- Schalter

- System

- Nehmen

- Einnahme

- gezielt

- Ziele

- erzählt

- SMS

- Das

- ihr

- Denken

- Zeit

- Zeitzone

- zu

- auch

- Top

- TOTP

- Übergang

- transparent

- Dienstag

- Turned

- Drehung

- typisch

- Verständnis

- öffnen

- Entriegelung

- URL

- -

- Mitglied

- Nutzer

- gewöhnlich

- Wert

- Warten

- Webseite

- Was

- ob

- welche

- während

- WHO

- werden wir

- bereit

- Worte

- Arbeiten

- Arbeitsablauf.

- Werk

- besorgt

- wert

- würde

- X

- Jahr

- Ihr

- sich selbst

- Zephyrnet

![S3 Ep120: Wenn Dud Crypto einfach nicht loslässt [Audio + Text]](https://platoaistream.net/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-360x188.png)

![S3 Ep125: Wenn Sicherheitshardware Sicherheitslücken aufweist [Audio + Text]](https://platoaistream.net/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-360x188.png)