Amazon QuickSight είναι υπηρεσία cloud-native, κλιμακούμενη επιχειρηματική ευφυΐα (BI) που υποστηρίζει ομοσπονδία ταυτότητας. Διαχείριση ταυτότητας και πρόσβασης AWS (IAM) επιτρέπει στους οργανισμούς να χρησιμοποιούν τις ταυτότητες που διαχειρίζονται στον πάροχο εταιρικής ταυτότητας (IdP) και να συνενώνουν την ενιαία σύνδεση (SSO) στο QuickSight. Καθώς περισσότεροι οργανισμοί δημιουργούν κεντρικά καταστήματα ταυτότητας χρήστη με όλες τις εφαρμογές τους, συμπεριλαμβανομένων εφαρμογών εσωτερικής εγκατάστασης, εφαρμογών τρίτων και εφαρμογών στο AWS, χρειάζονται μια λύση για την αυτοματοποίηση της παροχής χρηστών σε αυτές τις εφαρμογές και τη διατήρηση των ιδιοτήτων τους σε συγχρονισμό με τις κεντρικές τους εφαρμογές κατάστημα ταυτότητας χρήστη.

Κατά την αρχιτεκτονική ενός αποθετηρίου χρηστών, ορισμένοι οργανισμοί αποφασίζουν να οργανώσουν τους χρήστες τους σε ομάδες ή να χρησιμοποιήσουν χαρακτηριστικά (όπως όνομα τμήματος) ή συνδυασμό και των δύο. Εάν ο οργανισμός σας χρησιμοποιεί Microsoft Azure Active Directory (Azure AD) για κεντρικό έλεγχο ταυτότητας και χρησιμοποιεί τα χαρακτηριστικά χρήστη του για την οργάνωση των χρηστών, μπορείτε να ενεργοποιήσετε τη συνένωση σε όλους τους λογαριασμούς QuickSight καθώς και να διαχειριστείτε τους χρήστες και τη συμμετοχή τους στην ομάδα στο QuickSight χρησιμοποιώντας συμβάντα που δημιουργούνται στο AWS πλατφόρμα. Αυτό επιτρέπει στους διαχειριστές συστήματος να διαχειρίζονται κεντρικά τα δικαιώματα χρήστη από το Azure AD. Η παροχή, η ενημέρωση και η απενεργοποίηση χρηστών και ομάδων στο QuickSight δεν απαιτεί πλέον διαχείριση σε δύο μέρη με αυτήν τη λύση. Αυτό διασφαλίζει ότι οι χρήστες και οι ομάδες στο QuickSight παραμένουν συνεπείς με τις πληροφορίες στο Azure AD μέσω του αυτόματου συγχρονισμού.

Σε αυτήν την ανάρτηση, σας καθοδηγούμε στα βήματα που απαιτούνται για τη διαμόρφωση του ενοποιημένου SSO μεταξύ QuickSight και Azure AD μέσω Κέντρο Ταυτότητας AWS IAM (διάδοχος του AWS Single Sign-On) όπου η αυτόματη παροχή είναι ενεργοποιημένη για το Azure AD. Επίσης, επιδεικνύουμε αυτόματη ενημέρωση μελών χρήστη και ομάδας χρησιμοποιώντας ένα συμβάν System for Cross-domain Identity Management (SCIM).

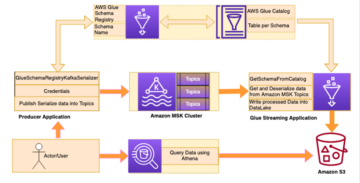

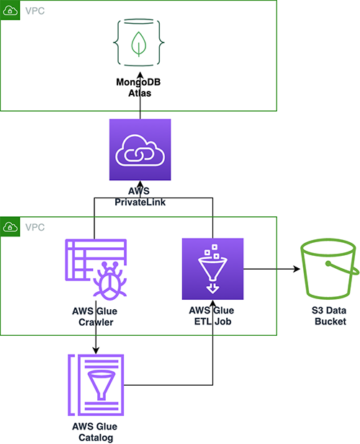

Επισκόπηση λύσεων

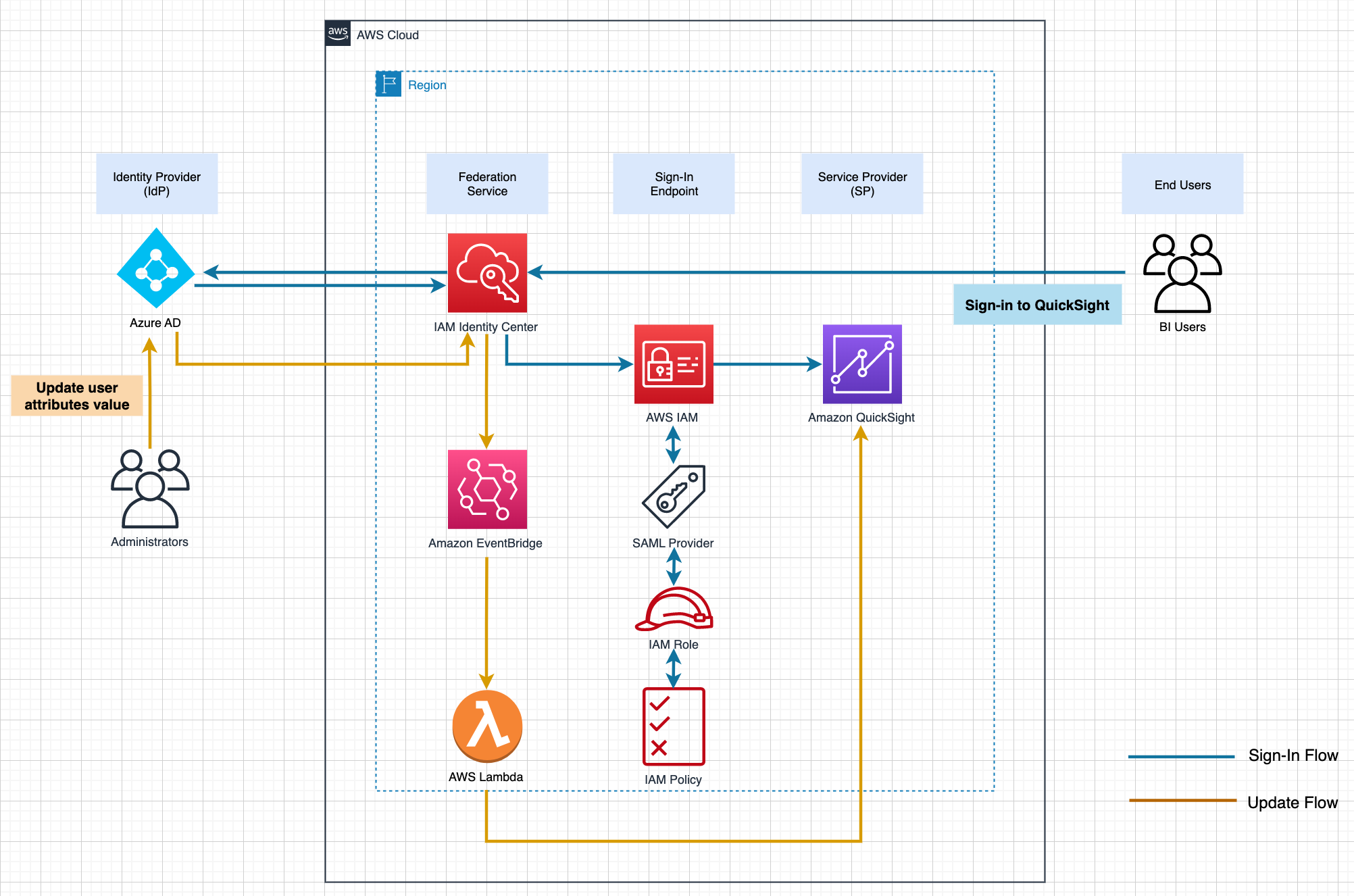

Το παρακάτω διάγραμμα απεικονίζει την αρχιτεκτονική λύση και τη ροή χρήστη.

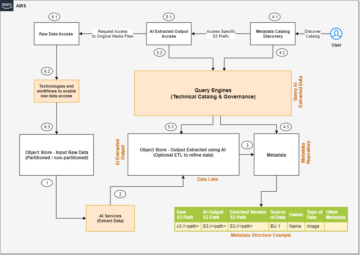

Σε αυτήν την ανάρτηση, το IAM Identity Center παρέχει ένα κεντρικό μέρος για να συγκεντρώσει τη διαχείριση των χρηστών και την πρόσβασή τους σε λογαριασμούς AWS και εφαρμογές cloud. Το Azure AD είναι το αποθετήριο χρήστη και έχει διαμορφωθεί ως το εξωτερικό IdP στο Κέντρο Ταυτότητας IAM. Σε αυτή τη λύση, επιδεικνύουμε τη χρήση δύο ιδιοτήτων χρήστη (department, jobTitle) συγκεκριμένα στο Azure AD. Το IAM Identity Center υποστηρίζει την αυτόματη παροχή (συγχρονισμό) πληροφοριών χρήστη και ομάδας από το Azure AD στο IAM Identity Center χρησιμοποιώντας το πρωτόκολλο SCIM v2.0. Με αυτό το πρωτόκολλο, τα χαρακτηριστικά από το Azure AD μεταβιβάζονται στο IAM Identity Center, το οποίο κληρονομεί το καθορισμένο χαρακτηριστικό για το προφίλ του χρήστη στο IAM Identity Center. Το IAM Identity Center υποστηρίζει επίσης την ομοσπονδία ταυτότητας με SAML (Security Assertion Markup Language) 2.0. Αυτό επιτρέπει στο IAM Identity Center να ελέγχει ταυτότητες χρησιμοποιώντας το Azure AD. Οι χρήστες μπορούν στη συνέχεια SSO σε εφαρμογές που υποστηρίζουν SAML, συμπεριλαμβανομένου του QuickSight. Το πρώτο μισό αυτής της ανάρτησης εστιάζει στον τρόπο διαμόρφωσης αυτού του άκρου σε άκρο (δείτε Ροή εισόδου στο διάγραμμα).

Στη συνέχεια, οι πληροφορίες χρήστη αρχίζουν να συγχρονίζονται μεταξύ του Azure AD και του IAM Identity Center μέσω του πρωτοκόλλου SCIM. Μπορείτε να αυτοματοποιήσετε τη δημιουργία ενός χρήστη στο QuickSight χρησιμοποιώντας ένα AWS Lambda λειτουργία που ενεργοποιείται από το CreateUser Το συμβάν SCIM προήλθε από το IAM Identity Center, το οποίο καταγράφηκε στο Amazon EventBridge. Στην ίδια συνάρτηση Lambda, μπορείτε στη συνέχεια να ενημερώσετε τη συνδρομή του χρήστη προσθέτοντας στην καθορισμένη ομάδα (το όνομα της οποίας αποτελείται από δύο χαρακτηριστικά χρήστη: department-jobTitle, διαφορετικά δημιουργήστε την ομάδα εάν δεν υπάρχει ακόμα, πριν προσθέσετε τη συνδρομή.

Σε αυτήν την ανάρτηση, αυτό το τμήμα αυτοματισμού παραλείπεται επειδή θα ήταν περιττό με το περιεχόμενο που συζητείται στις ακόλουθες ενότητες.

Αυτή η ανάρτηση εξερευνά και επιδεικνύει ένα UpdateUser Συμβάν SCIM που ενεργοποιήθηκε από την ενημέρωση προφίλ χρήστη στο Azure AD. Το συμβάν καταγράφεται στο EventBridge, το οποίο καλεί μια συνάρτηση Lambda για να ενημερώσει την ιδιότητα μέλους ομάδας στο QuickSight (δείτε Ροή ενημέρωσης στο διάγραμμα). Επειδή ένας δεδομένος χρήστης υποτίθεται ότι ανήκει σε μία μόνο ομάδα τη φορά σε αυτό το παράδειγμα, η συνάρτηση θα αντικαταστήσει την τρέχουσα ιδιότητα μέλους ομάδας του χρήστη με τη νέα.

Στο Μέρος I, ρυθμίζετε το SSO στο QuickSight από το Azure AD μέσω του IAM Identity Center (η ροή εισόδου):

- Διαμορφώστε το Azure AD ως το εξωτερικό IdP στο IAM Identity Center.

- Προσθέστε και διαμορφώστε μια εφαρμογή IAM Identity Center στο Azure AD.

- Ολοκληρωμένη διαμόρφωση του IAM Identity Center.

- Ρυθμίστε την αυτόματη παροχή SCIM τόσο στο Azure AD όσο και στο IAM Identity Center και επιβεβαιώστε στο IAM Identity Center.

- Προσθέστε και διαμορφώστε μια εφαρμογή QuickSight στο IAM Identity Center.

- Διαμορφώστε έναν ρόλο IAM της ομοσπονδίας SAML IdP και SAML 2.0.

- Διαμόρφωση ιδιοτήτων στην εφαρμογή QuickSight.

- Δημιουργήστε μη αυτόματα μια συνδρομή χρήστη, ομάδας και ομάδας μέσω του Διεπαφή γραμμής εντολών AWS (AWS CLI) ή API.

- Επαληθεύστε τη διαμόρφωση πραγματοποιώντας είσοδο στο QuickSight από την πύλη IAM Identity Center.

Στο Μέρος II, ρυθμίζετε την αυτοματοποίηση για να αλλάξετε τη συνδρομή στην ομάδα σε ένα συμβάν SCIM (η ροή ενημέρωσης):

- Κατανοήστε συμβάντα SCIM και μοτίβα συμβάντων για το EventBridge.

- Δημιουργία αντιστοίχισης χαρακτηριστικών για το όνομα της ομάδας.

- Δημιουργήστε μια συνάρτηση Λάμδα.

- Προσθέστε έναν κανόνα EventBridge για να ενεργοποιήσετε το συμβάν.

- Επαληθεύστε τη διαμόρφωση αλλάζοντας την τιμή του χαρακτηριστικού χρήστη στο Azure AD.

Προϋποθέσεις

Για αυτήν την καθοδήγηση, θα πρέπει να έχετε τις ακόλουθες προϋποθέσεις:

- Κέντρο Ταυτότητας ΙΑΜ. Για οδηγίες, ανατρέξτε στα Βήματα 1–2 στο Οδηγός έναρξης AWS IAM Identity Center.

- Μια συνδρομή λογαριασμού QuickSight.

- Βασική κατανόηση του IAM και των προνομίων που απαιτούνται για τη δημιουργία ενός IAM IdP, ρόλων και πολιτικών.

- Μια συνδρομή Azure AD. Χρειάζεστε τουλάχιστον έναν χρήστη με τα ακόλουθα χαρακτηριστικά για να εγγραφεί στο Azure AD:

- userPrincipalName – Υποχρεωτικό πεδίο για χρήστη Azure AD.

- displayName – Υποχρεωτικό πεδίο για χρήστη Azure AD.

- Ταχυδρομείο – Υποχρεωτικό πεδίο για το IAM Identity Center για εργασία με το QuickSight.

- τίτλος εργασίας – Χρησιμοποιείται για την εκχώρηση χρήστη σε ομάδα

- τμήμα – Χρησιμοποιείται για την εκχώρηση χρήστη σε ομάδα.

- givenName – Προαιρετικό πεδίο.

- επώνυμο – Προαιρετικό πεδίο.

Μέρος I: Ρύθμιση SSO στο QuickSight από το Azure AD μέσω του IAM Identity Center

Αυτή η ενότητα παρουσιάζει τα βήματα για τη ρύθμιση της ροής εισόδου.

Διαμορφώστε ένα εξωτερικό IdP ως Azure AD στο IAM Identity Center

Για να διαμορφώσετε το εξωτερικό σας IdP, ολοκληρώστε τα παρακάτω βήματα:

- Στην κονσόλα IAM Identity Center, επιλέξτε ρυθμίσεις.

- Επιλέξτε Δράσεις σχετικά με την Πηγή ταυτότητας και στη συνέχεια επιλέξτε Αλλαγή πηγής ταυτότητας.

- Επιλέξτε Πάροχος εξωτερικής ταυτότητας, κατόπιν επιλέξτε Επόμενο.

Εμφανίζονται τα μεταδεδομένα IdP. Διατηρήστε αυτήν την καρτέλα του προγράμματος περιήγησης ανοιχτή.

Προσθέστε και διαμορφώστε μια εφαρμογή IAM Identity Center στο Azure AD

Για να ρυθμίσετε την εφαρμογή IAM Identity Center, ολοκληρώστε τα παρακάτω βήματα:

- Ανοίξτε μια νέα καρτέλα προγράμματος περιήγησης.

- Συνδεθείτε στην πύλη Azure AD χρησιμοποιώντας τα διαπιστευτήρια διαχειριστή Azure.

- Κάτω από Azure υπηρεσίες, επιλέξτε Azure Active Directory.

- Στο παράθυρο πλοήγησης, κάτω Διαχειριστείτε, επιλέξτε Επιχειρηματικές εφαρμογές, κατόπιν επιλέξτε Νέα εφαρμογή.

- Στο Περιηγηθείτε στο Azure AD Galley ενότητα, αναζήτηση για Κέντρο Ταυτότητας ΙΑΜ, κατόπιν επιλέξτε AWS IAM Identity Center (διάδοχος του AWS Single Sign-On).

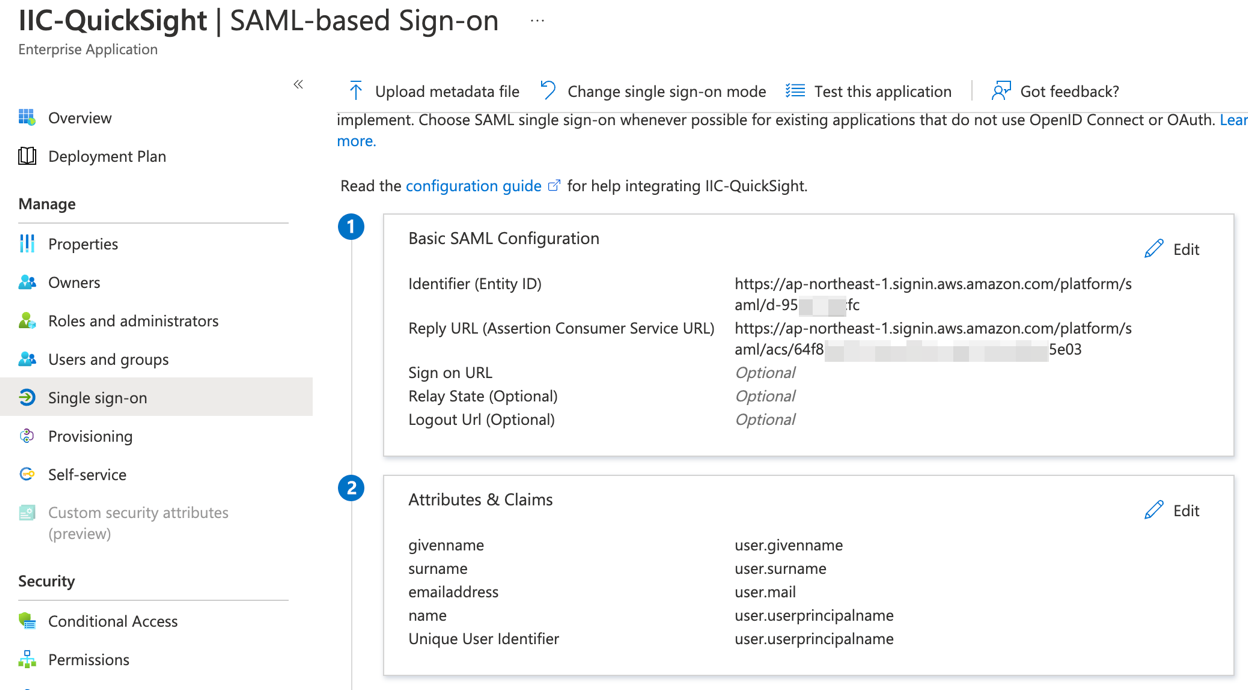

- Εισαγάγετε ένα όνομα για την εφαρμογή (σε αυτήν την ανάρτηση, χρησιμοποιούμε

IIC-QuickSight) και επιλέξτε Δημιουργία. - Στο Διαχειριστείτε τμήμα, επιλέξτε Ενιαία σύνδεση, κατόπιν επιλέξτε SAML.

- Στο Εκχωρήστε χρήστες και ομάδες τμήμα, επιλέξτε Εκχωρήστε χρήστες και ομάδες.

- Επιλέξτε Προσθήκη χρήστη/ομάδας και προσθέστε τουλάχιστον έναν χρήστη.

- Αγορά Χρήστες ως ρόλος του.

- Στο Ρύθμιση ενιαίας σύνδεσης τμήμα, επιλέξτε Αγορά.

- Στο Βασική διαμόρφωση SAML τμήμα, επιλέξτε Αλλαγήκαι συμπληρώστε τις ακόλουθες παραμέτρους και τιμές:

- Αναγνωριστικό – Η αξία στο URL εκδότη του Κέντρου Ταυτότητας IAM τομέα.

- URL απάντησης – Η αξία στο Διεύθυνση URL Υπηρεσίας Καταναλωτή (ACS) του Κέντρου Ταυτότητας IAM τομέα.

- Συνδεθείτε στη διεύθυνση URL - Αφήστε κενό.

- Κατάσταση ρελέ - Αφήστε κενό.

- Διεύθυνση URL αποσύνδεσης - Αφήστε κενό.

- Επιλέξτε Αποθήκευση.

Η διαμόρφωση θα πρέπει να μοιάζει με το παρακάτω στιγμιότυπο οθόνης.

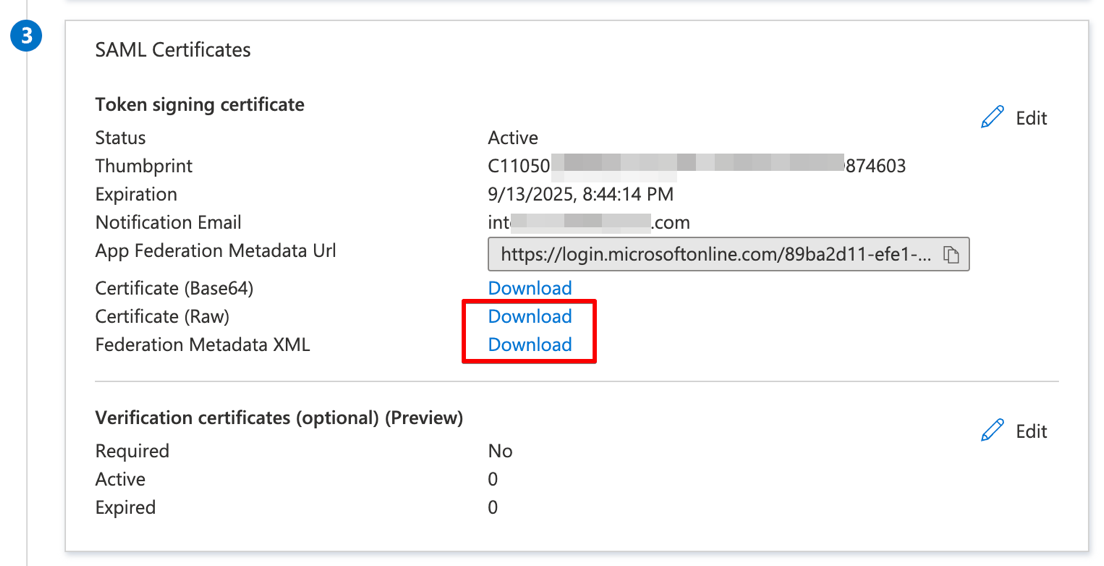

- Στο Πιστοποιητικά SAML ενότητα, κατεβάστε το XML μεταδεδομένων ομοσπονδίας το αρχείο και το Πιστοποιητικό (ακατέργαστο) αρχείο.

Αυτή τη στιγμή είστε έτοιμοι με τη διαμόρφωση Azure AD SSO. Αργότερα, θα επιστρέψετε σε αυτήν τη σελίδα για να διαμορφώσετε την αυτοματοποιημένη παροχή, επομένως κρατήστε αυτήν την καρτέλα του προγράμματος περιήγησης ανοιχτή.

Ολοκληρωμένη διαμόρφωση του IAM Identity Center

Ολοκληρώστε τη διαμόρφωση του IAM Identity Center ακολουθώντας τα παρακάτω βήματα:

- Επιστρέψτε στην καρτέλα του προγράμματος περιήγησης για την κονσόλα IAM Identity Center που κρατήσατε ανοιχτή στο προηγούμενο βήμα.

- Για Μεταδεδομένα IdP SAML σύμφωνα με το Μεταδεδομένα παρόχου ταυτότητας τμήμα, επιλέξτε Επιλέξτε το αρχείο.

- Επιλέξτε το αρχείο μεταδεδομένων που κατεβάσατε προηγουμένως (

IIC-QuickSight.xml). - Για Πιστοποιητικό IdP σύμφωνα με το Μεταδεδομένα παρόχου ταυτότητας τμήμα, επιλέξτε Επιλέξτε το αρχείο.

- Επιλέξτε το αρχείο πιστοποιητικού που λάβατε προηγουμένως (

IIC-QuickSight.cer). - Επιλέξτε Επόμενο.

- Πληκτρολογήστε ΑΠΟΔΟΧΗ και μετά επιλέξτε Αλλαγή πηγής παρόχου ταυτότητας.

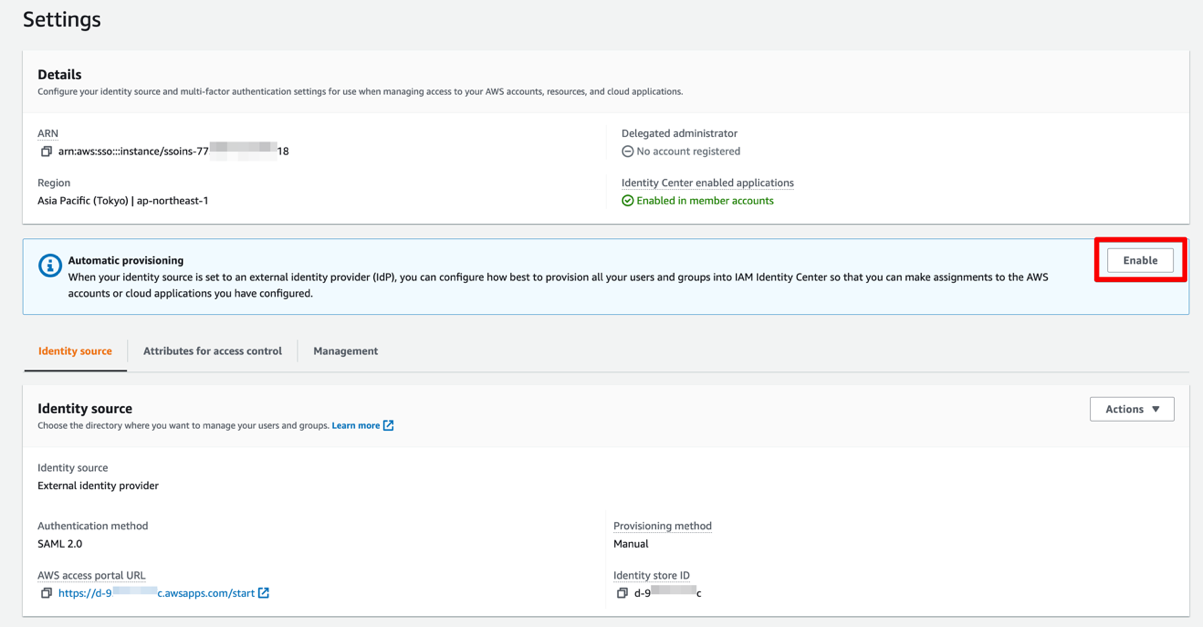

Ρυθμίστε την αυτόματη παροχή SCIM τόσο στο Azure AD όσο και στο IAM Identity Center

Η μέθοδος παροχής εξακολουθεί να έχει οριστεί ως Χειροκίνητο (μη SCIM). Σε αυτό το βήμα, ενεργοποιούμε την αυτόματη παροχή έτσι ώστε το IAM Identity Center να γνωρίζει τους χρήστες, κάτι που επιτρέπει τη συνένωση ταυτότητας στο QuickSight.

- Στο Αυτόματη παροχή τμήμα, επιλέξτε Ενεργοποίηση.

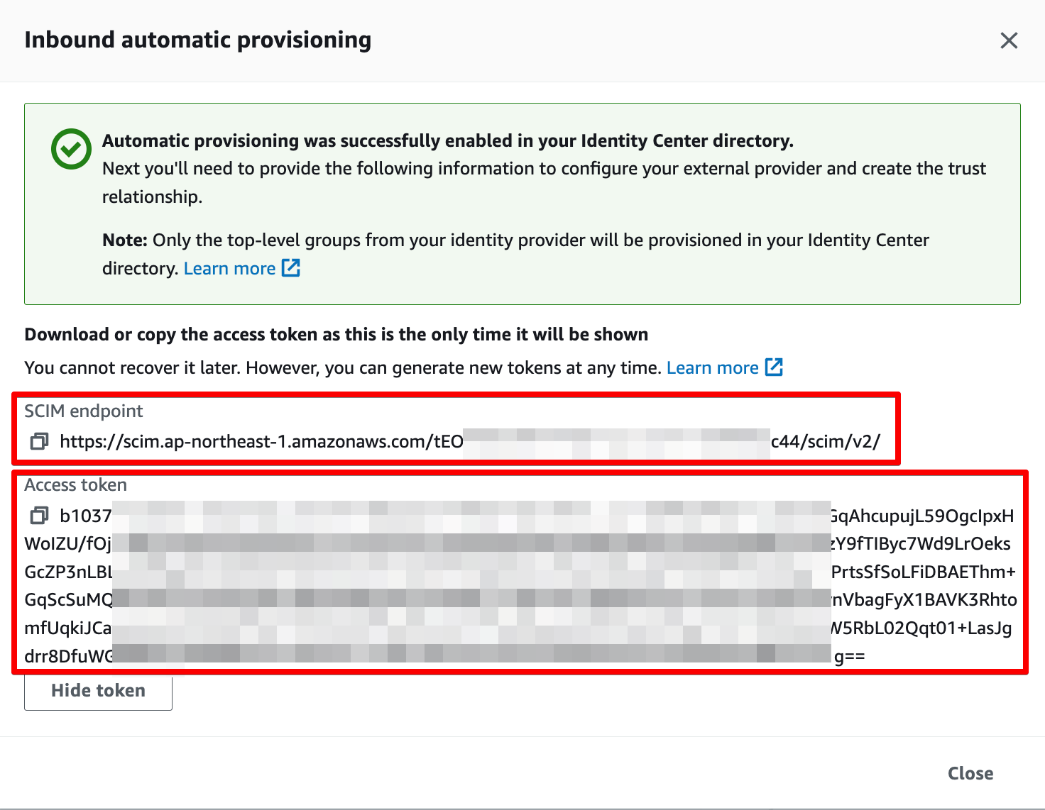

- Επιλέξτε Διακριτικό πρόσβασης για να δείξεις το διακριτικό σου.

- Επιστρέψτε στην καρτέλα του προγράμματος περιήγησης (Azure AD), την οποία κρατήσατε ανοιχτή στο Βήμα 1.

- Στο Διαχειριστείτε τμήμα, επιλέξτε Επιχειρηματικές εφαρμογές.

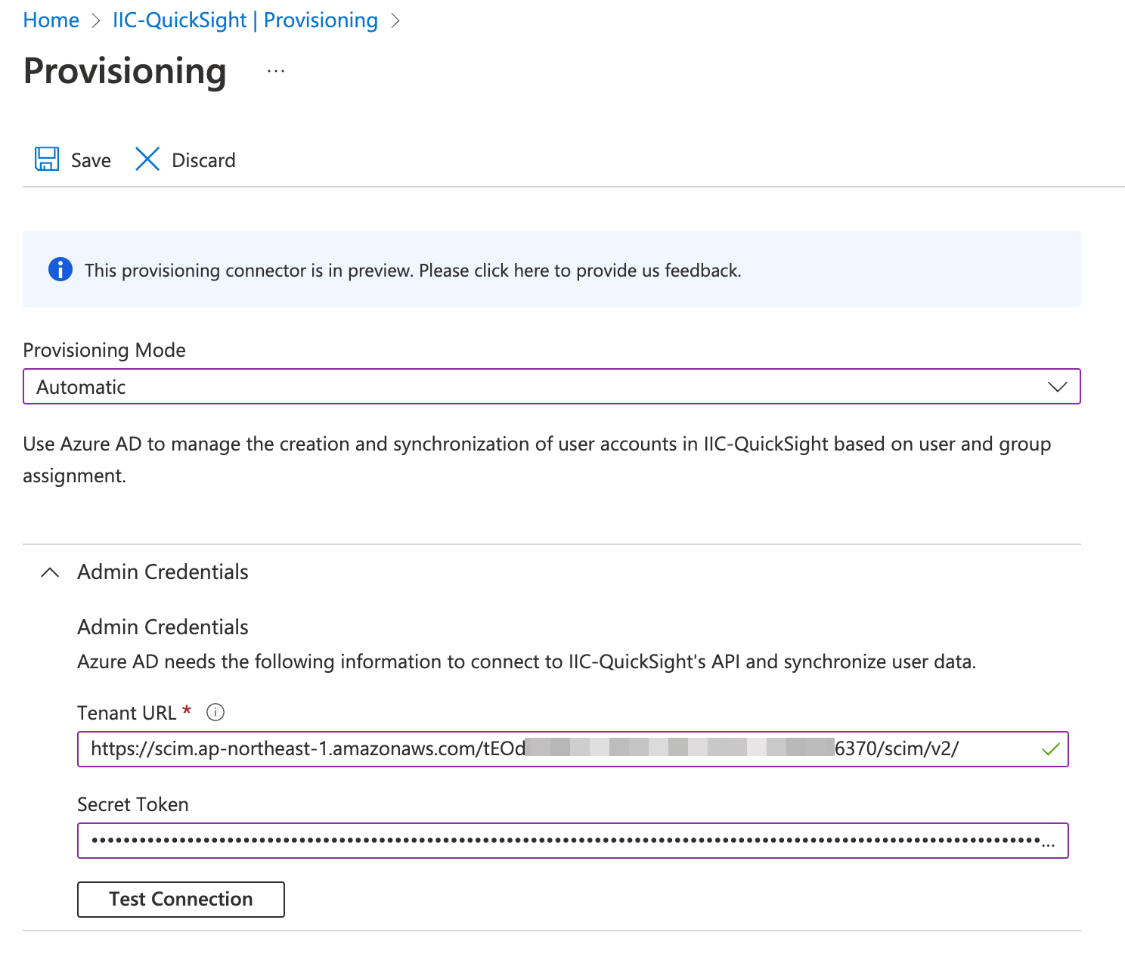

- Επιλέξτε

IIC-QuickSight, κατόπιν επιλέξτε Προμήθεια. - Επιλέξτε Αυτόματο in Λειτουργία παροχής και εισάγετε τις παρακάτω τιμές:

- URL ενοικιαστή – Η αξία στο Τελικό σημείο SCIM τομέα.

- Secret Token – Η αξία στο Διακριτικό πρόσβασης τομέα.

- Επιλέξτε Δοκιμή σύνδεσης.

- Αφού ολοκληρωθεί επιτυχώς η δοκιμαστική σύνδεση, ρυθμίστε Κατάσταση παροχής προς την On.

- Επιλέξτε Αποθήκευση.

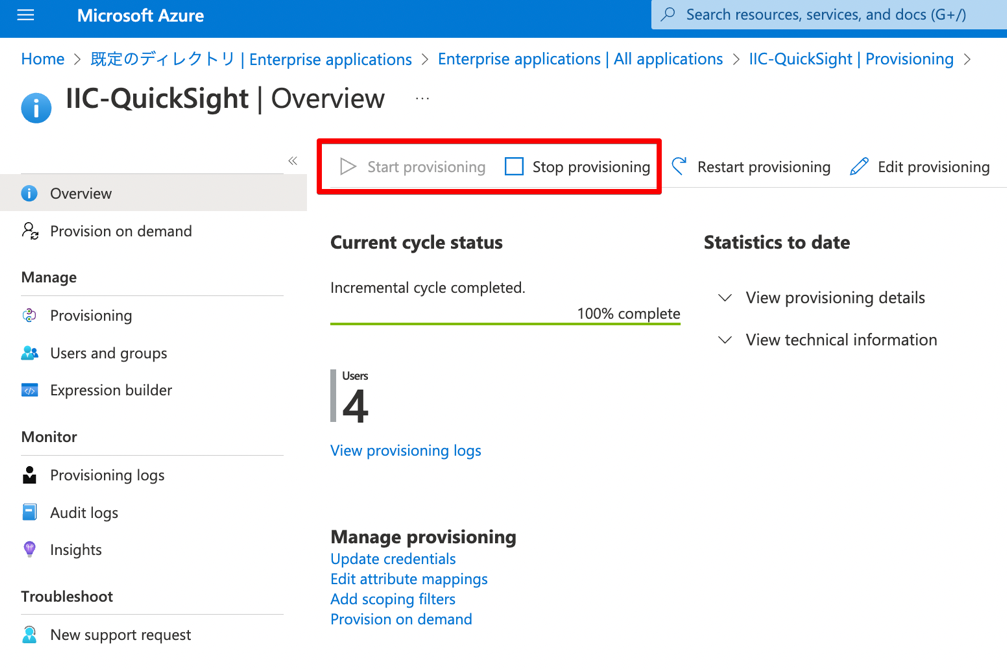

- Επιλέξτε Έναρξη προμήθειας για να ξεκινήσετε την αυτόματη παροχή χρησιμοποιώντας το πρωτόκολλο SCIM.

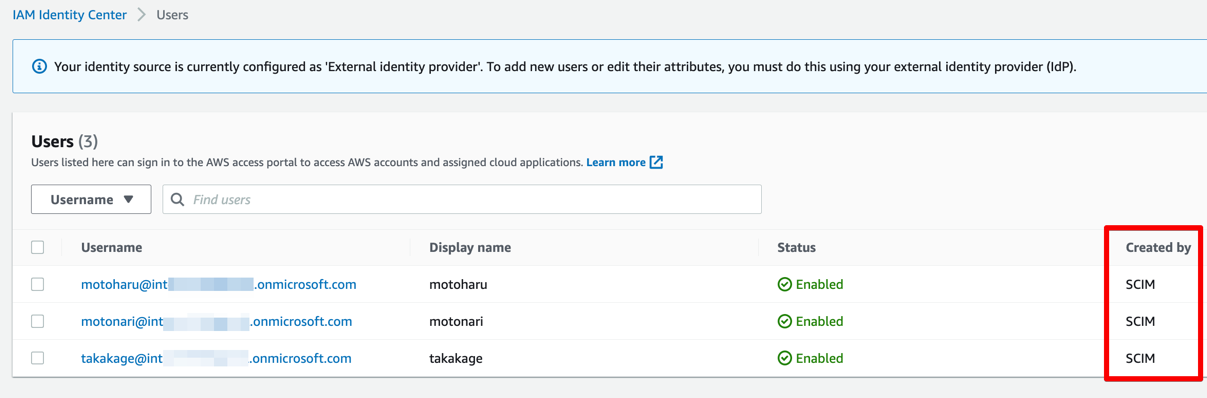

Όταν ολοκληρωθεί η παροχή, θα έχει ως αποτέλεσμα τη μετάδοση ενός ή περισσότερων χρηστών από το Azure AD στο IAM Identity Center. Το ακόλουθο στιγμιότυπο οθόνης δείχνει τους χρήστες που είχαν προβλεφθεί στο IAM Identity Center.

Σημειώστε ότι με αυτήν την παροχή SCIM, οι χρήστες στο QuickSight θα πρέπει να δημιουργηθούν χρησιμοποιώντας τη συνάρτηση Lambda που ενεργοποιείται από το συμβάν που προέρχεται από το IAM Identity Center. Σε αυτήν την ανάρτηση, δημιουργούμε μια ιδιότητα μέλους χρήστη και ομάδας μέσω του AWS CLI (Βήμα 8).

Προσθέστε και διαμορφώστε μια εφαρμογή QuickSight στο IAM Identity Center

Σε αυτό το βήμα, δημιουργούμε μια εφαρμογή QuickSight στο IAM Identity Center. Μπορείτε επίσης να διαμορφώσετε έναν πάροχο IAM SAML, έναν ρόλο και μια πολιτική για να λειτουργεί η εφαρμογή. Ολοκληρώστε τα παρακάτω βήματα:

- Στην κονσόλα IAM Identity Center, στο Εφαρμογές σελίδα, επιλέξτε Προσθήκη εφαρμογής.

- Για Προ-ενσωματωμένη εφαρμογή υπό Επιλέξτε μια εφαρμογή, εισαγω

quicksight. - Αγορά Amazon QuickSight, κατόπιν επιλέξτε Επόμενο.

- Εισαγάγετε ένα όνομα για Εμφανιζόμενο όνομα, Όπως

Amazon QuickSight. - Επιλέξτε Λήψη υπό Αρχείο μεταδεδομένων SAML του IAM Identity Center και αποθηκεύστε το στον υπολογιστή σας.

- Αφήστε όλα τα άλλα πεδία ως έχουν και αποθηκεύστε τη διαμόρφωση.

- Ανοίξτε την εφαρμογή που μόλις δημιουργήσατε και μετά επιλέξτε Εκχώρηση χρηστών.

Οι χρήστες που παρέχονται νωρίτερα μέσω SCIM θα παρατίθενται.

- Επιλέξτε όλους τους χρήστες που θα αντιστοιχίσετε στην εφαρμογή.

Διαμορφώστε έναν ρόλο SAML IdP και έναν ρόλο IAM ομοσπονδίας SAML 2.0

Για να ρυθμίσετε το IAM SAML IdP για το IAM Identity Center και τον ρόλο IAM, ολοκληρώστε τα παρακάτω βήματα:

- Στην κονσόλα IAM, στο παράθυρο περιήγησης, επιλέξτε Παρόχους ταυτότητας, κατόπιν επιλέξτε Προσθήκη παρόχου.

- Επιλέξτε SAML as Τύπος παρόχου, και εισάγετε

Azure-IIC-QSas Ονομα πάροχου. - Κάτω από Έγγραφο μεταδεδομένων, επιλέξτε Επιλέξτε το αρχείο και ανεβάστε το αρχείο μεταδεδομένων που κατεβάσατε νωρίτερα.

- Επιλέξτε Προσθήκη παρόχου για να αποθηκεύσετε τη διαμόρφωση.

- Στο παράθυρο πλοήγησης, επιλέξτε ρόλους, κατόπιν επιλέξτε Δημιουργήστε ρόλο.

- Για Τύπος αξιόπιστης οντότητας, Επιλέξτε Ομοσπονδία SAML 2.0.

- Για Επιλέξτε έναν πάροχο SAML 2.0, επιλέξτε τον πάροχο SAML που δημιουργήσατε και, στη συνέχεια, επιλέξτε Να επιτρέπεται η πρόσβαση μέσω προγραμματισμού και της Κονσόλας Διαχείρισης AWS.

- Επιλέξτε Επόμενο.

- Στις Προσθήκη άδειας σελίδα, επιλέξτε Επόμενο.

Σε αυτήν την ανάρτηση, δημιουργούμε χρήστες QuickSight μέσω μιας εντολής AWS CLI, επομένως δεν δημιουργούμε καμία πολιτική αδειών. Ωστόσο, εάν απαιτείται η δυνατότητα αυτόματης παροχής στο QuickSight, η πολιτική αδειών για το CreateReader, CreateUser, να CreateAdmin απαιτούνται ενέργειες (ανάλογα με τον ρόλο των χρηστών QuickSight).

- Στις Ονομάστε, ελέγξτε και δημιουργήστε σελίδα, κάτω Λεπτομέρειες ρόλου, εισαγω

qs-reader-azureγια το ρόλο. - Επιλέξτε Δημιουργήστε ρόλο.

- Σημειώστε το ARN του ρόλου.

Χρησιμοποιείτε το ARN για να διαμορφώσετε τα χαρακτηριστικά στην εφαρμογή IAM Identity Center.

Διαμόρφωση ιδιοτήτων στην εφαρμογή QuickSight

Για να συσχετίσετε το ρόλο IAM SAML IdP και IAM με την εφαρμογή QuickSight στο IAM Identity Center, ολοκληρώστε τα ακόλουθα βήματα:

- Στην κονσόλα IAM Identity Center, στο παράθυρο πλοήγησης, επιλέξτε Εφαρμογές.

- Επιλέξτε το

Amazon QuickSightεφαρμογή, και στο Δράσεις μενού, επιλέξτε Επεξεργασία αντιστοιχίσεων χαρακτηριστικών. - Επιλέξτε Προσθήκη νέας αντιστοίχισης χαρακτηριστικών.

- Διαμορφώστε τις αντιστοιχίσεις στον παρακάτω πίνακα.

| Χαρακτηριστικό χρήστη στην εφαρμογή | Αντιστοιχίζεται σε αυτήν την τιμή συμβολοσειράς ή το χαρακτηριστικό χρήστη στο IAM Identity Center |

| Θέμα | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Σημειώστε τις ακόλουθες τιμές:

- Αντικαταστήστε με το αναγνωριστικό του λογαριασμού σας AWS.

PrincipalTag:Emailπροορίζεται για τη δυνατότητα συγχρονισμού email για αυτοπρομηθευόμενους χρήστες που πρέπει να ενεργοποιηθούν στη σελίδα διαχειριστή του QuickSight. Σε αυτήν την ανάρτηση, μην ενεργοποιήσετε αυτήν τη δυνατότητα επειδή καταχωρούμε τον χρήστη με μια εντολή AWS CLI.

- Επιλέξτε Αποθηκεύστε τις αλλαγές.

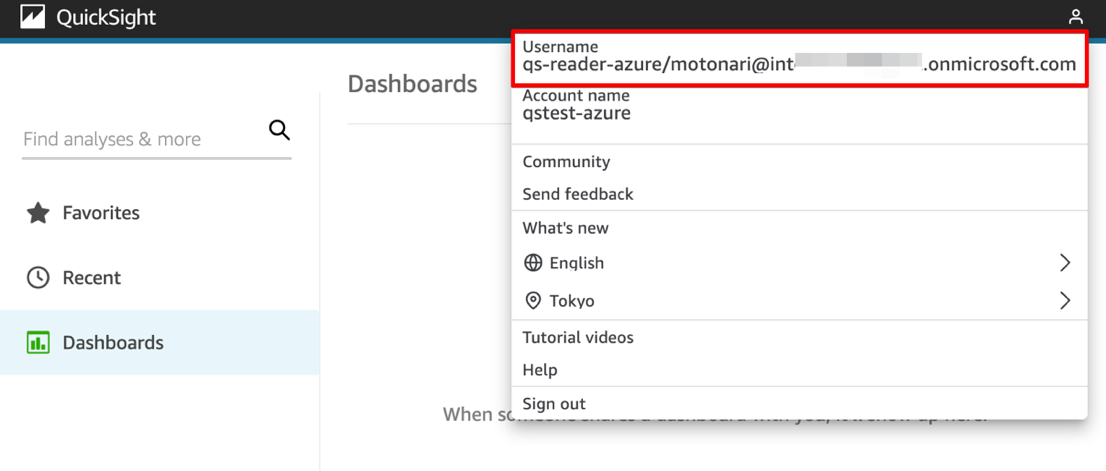

Δημιουργήστε μια συνδρομή χρήστη, ομάδας και ομάδας με το AWS CLI

Όπως περιγράφηκε προηγουμένως, οι χρήστες και οι ομάδες στο QuickSight δημιουργούνται με μη αυτόματο τρόπο σε αυτήν τη λύση. Τα δημιουργούμε μέσω των παρακάτω εντολών AWS CLI.

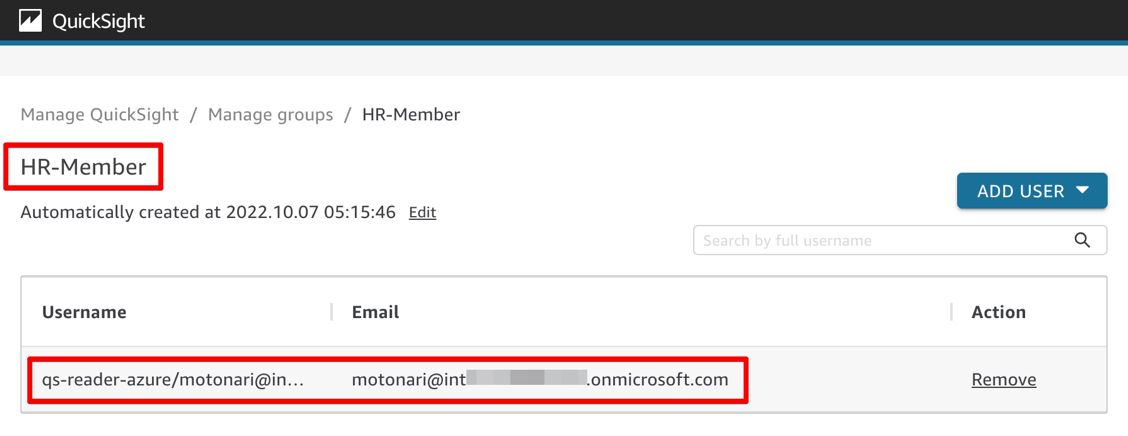

Το πρώτο βήμα είναι να δημιουργήσετε έναν χρήστη στο QuickSight ο οποίος προσδιορίζει τον ρόλο IAM που δημιουργήθηκε νωρίτερα και τη διεύθυνση email που έχει καταχωριστεί στο Azure AD. Το δεύτερο βήμα είναι να δημιουργήσετε μια ομάδα με το όνομα της ομάδας ως συνδυασμένες τιμές χαρακτηριστικών από το Azure AD για τον χρήστη που δημιουργήθηκε στο πρώτο βήμα. Το τρίτο βήμα είναι να προσθέσετε τον χρήστη στην ομάδα που δημιουργήθηκε νωρίτερα. member-name υποδεικνύει το όνομα χρήστη που δημιουργήθηκε στο QuickSight που αποτελείται από <IAM Role name>/<session name>. Δείτε τον ακόλουθο κώδικα:

Σε αυτό το σημείο, η διαμόρφωση από άκρο σε άκρο των Azure AD, IAM Identity Center, IAM και QuickSight έχει ολοκληρωθεί.

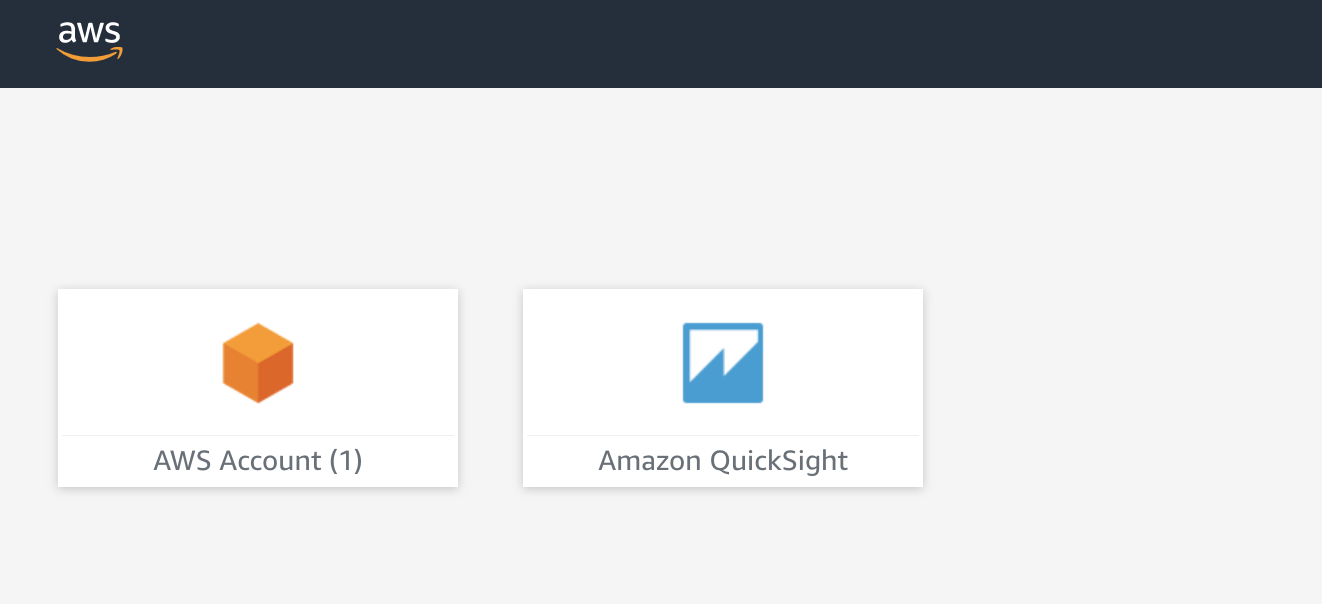

Επαληθεύστε τη διαμόρφωση πραγματοποιώντας είσοδο στο QuickSight από την πύλη IAM Identity Center

Τώρα είστε έτοιμοι να συνδεθείτε στο QuickSight χρησιμοποιώντας τη ροή SSO που ξεκινά από το IdP:

- Ανοίξτε ένα νέο ιδιωτικό παράθυρο στο πρόγραμμα περιήγησής σας.

- Συνδεθείτε στην πύλη IAM Identity Center (

https://d-xxxxxxxxxx.awsapps.com/start).

Ανακατευθυνθείτε στη γραμμή εντολών σύνδεσης του Azure AD.

- Εισαγάγετε τα διαπιστευτήριά σας για το Azure AD.

Ανακατευθυνθείτε πίσω στην πύλη IAM Identity Center.

- Στην πύλη IAM Identity Center, επιλέξτε Amazon QuickSight.

Ανακατευθυνθείτε αυτόματα στο σπίτι σας QuickSight.

Μέρος II: Αυτοματοποιήστε την αλλαγή της ιδιότητας μέλους ομάδας μετά από συμβάντα SCIM

Σε αυτήν την ενότητα, διαμορφώνουμε τη ροή ενημέρωσης.

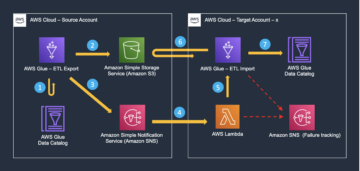

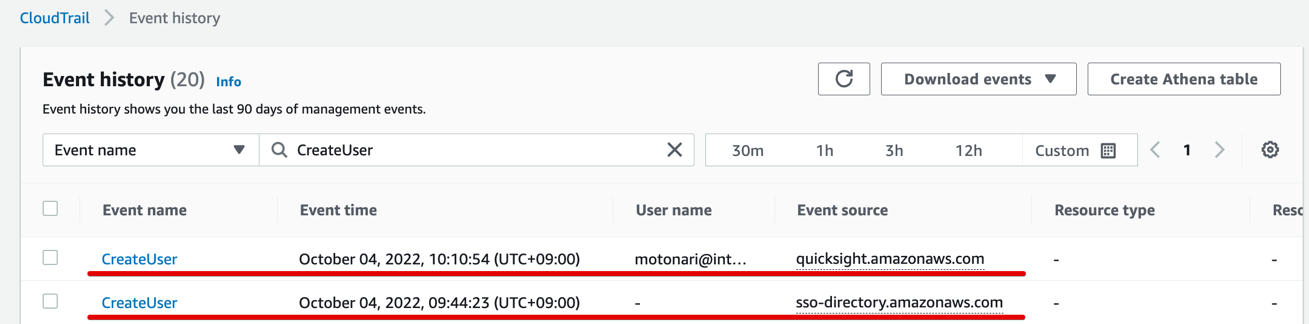

Κατανοήστε το μοτίβο συμβάντων και συμβάντων SCIM για το EventBridge

Όταν ένας διαχειριστής του Azure AD κάνει οποιεσδήποτε αλλαγές στα χαρακτηριστικά του συγκεκριμένου προφίλ χρήστη, η αλλαγή θα συγχρονιστεί με το προφίλ χρήστη στο IAM Identity Center μέσω του πρωτοκόλλου SCIM και η δραστηριότητα καταγράφεται σε AWS CloudTrail εκδήλωση που ονομάζεται UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) ως πηγή εκδήλωσης. Ομοίως, το CreateUser Το συμβάν καταγράφεται όταν δημιουργείται ένας χρήστης στο Azure AD και το DisableUser Το συμβάν αφορά όταν ένας χρήστης είναι απενεργοποιημένος.

Το παρακάτω στιγμιότυπο οθόνης στο Ιστορικό γεγονότων η σελίδα δείχνει δύο CreateUser συμβάντα: το ένα καταγράφεται από το IAM Identity Center και το άλλο από το QuickSight. Σε αυτήν την ανάρτηση, χρησιμοποιούμε αυτό από το IAM Identity Center.

Για να μπορεί το EventBridge να χειρίζεται σωστά τη ροή, κάθε συμβάν πρέπει να προσδιορίζει τα πεδία ενός συμβάντος με τα οποία θέλετε να ταιριάζει το μοτίβο συμβάντος. Το ακόλουθο μοτίβο συμβάντων είναι ένα παράδειγμα του UpdateUser συμβάν που δημιουργήθηκε στο IAM Identity Center κατά το συγχρονισμό SCIM:

Σε αυτήν την ανάρτηση, παρουσιάζουμε μια αυτόματη ενημέρωση της ιδιότητας μέλους ομάδας στο QuickSight που ενεργοποιείται από το UpdateUser Συμβάν SCIM.

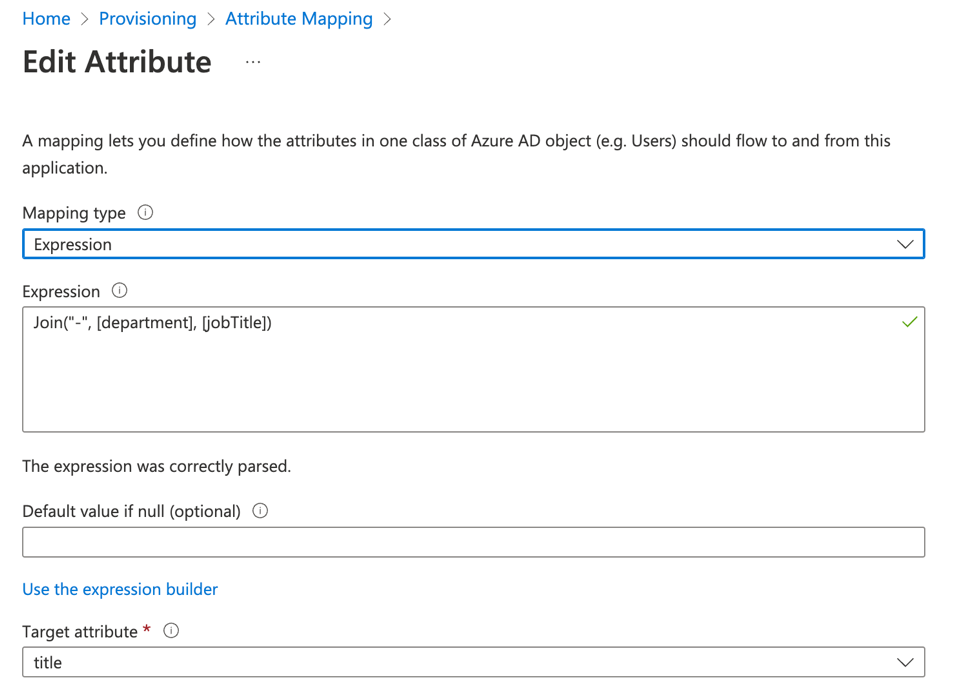

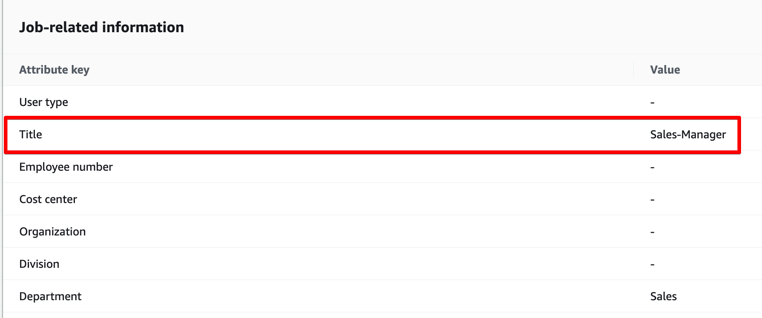

Δημιουργία αντιστοίχισης χαρακτηριστικών για το όνομα της ομάδας

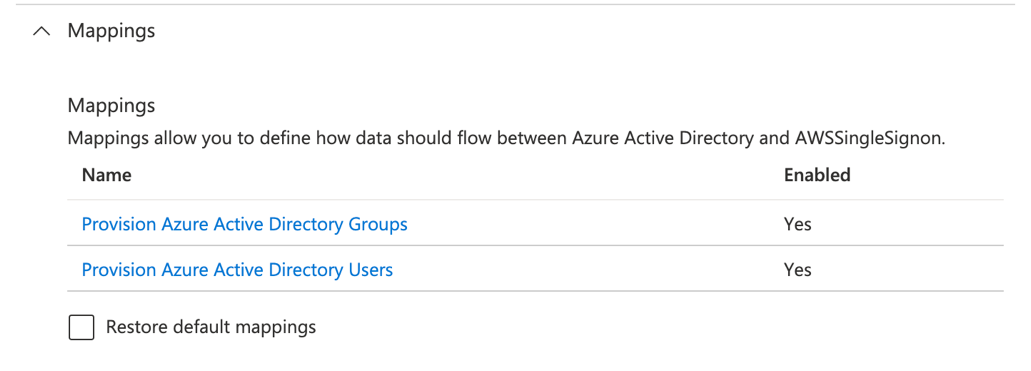

Προκειμένου η συνάρτηση Lambda να διαχειριστεί την ιδιότητα μέλους ομάδας στο QuickSight, πρέπει να αποκτήσει τα δύο χαρακτηριστικά χρήστη (department και jobTitle). Για να κάνουμε τη διαδικασία απλούστερη, συνδυάζουμε δύο χαρακτηριστικά στο Azure AD (department, jobTitle) σε ένα χαρακτηριστικό στο IAM Identity Center (title), χρησιμοποιώντας τη δυνατότητα αντιστοιχίσεων χαρακτηριστικών στο Azure AD. Το IAM Identity Center χρησιμοποιεί στη συνέχεια το title χαρακτηριστικό ως καθορισμένο όνομα ομάδας για αυτόν τον χρήστη.

- Συνδεθείτε στην κονσόλα Azure AD, μεταβείτε Επιχειρηματικές εφαρμογές,

IIC-QuickSight, να Προμήθεια. - Επιλέξτε Επεξεργασία αντιστοιχίσεων χαρακτηριστικών.

- Κάτω από Αντιστοιχίσεις, επιλέξτε Παροχή Χρήστες καταλόγου Active Directory Azure.

- Επιλέξτε

jobTitleαπό τη λίστα των Χαρακτηριστικά καταλόγου Active Directory Azure. - Αλλάξτε τις ακόλουθες ρυθμίσεις:

- Τύπος χαρτογράφησης -

Expression - Έκφραση -

Join("-", [department], [jobTitle]) - Χαρακτηριστικό στόχου -

title

- Τύπος χαρτογράφησης -

- Επιλέξτε Αποθήκευση.

- Μπορείτε να φύγετε από τη σελίδα παροχής.

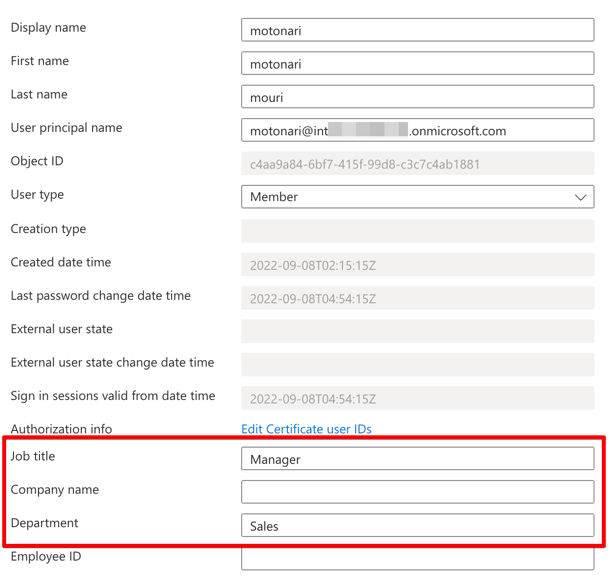

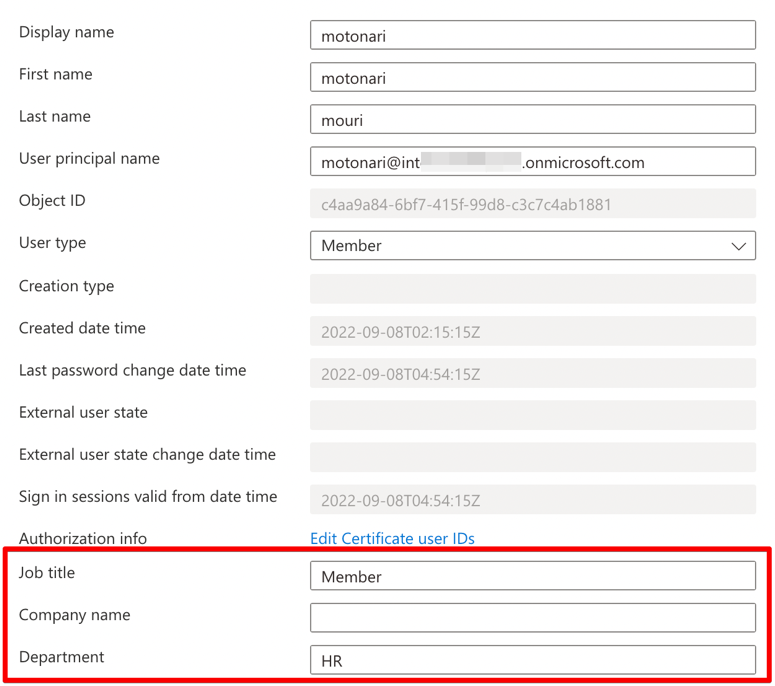

Το χαρακτηριστικό ενημερώνεται αυτόματα στο IAM Identity Center. Το ενημερωμένο προφίλ χρήστη μοιάζει με τα ακόλουθα στιγμιότυπα οθόνης (Azure AD στα αριστερά, IAM Identity Center στα δεξιά).

Δημιουργήστε μια συνάρτηση Lambda

Τώρα δημιουργούμε μια συνάρτηση Lambda για την ενημέρωση της ιδιότητας μέλους ομάδας QuickSight στο συμβάν SCIM. Το βασικό μέρος της λειτουργίας είναι να αποκτήσει ο χρήστης title τιμή χαρακτηριστικού στο IAM Identity Center με βάση τις πληροφορίες συμβάντος που ενεργοποιήθηκε και, στη συνέχεια, για να διασφαλιστεί ότι ο χρήστης υπάρχει στο QuickSight. Εάν το όνομα της ομάδας δεν υπάρχει ακόμα, δημιουργεί την ομάδα στο QuickSight και, στη συνέχεια, προσθέτει τον χρήστη στην ομάδα. Ολοκληρώστε τα παρακάτω βήματα:

- Στην κονσόλα Lambda, επιλέξτε Δημιουργία λειτουργίας.

- Για Όνομα, εισαγω

UpdateQuickSightUserUponSCIMEvent. - Για Διάρκεια, επιλέξτε Python 3.9.

- Για Τέλος χρόνου, ορίστηκε στα 15 δευτερόλεπτα.

- Για Δικαιώματα, δημιουργήστε και επισυνάψτε έναν ρόλο IAM που περιλαμβάνει τα ακόλουθα δικαιώματα (η αξιόπιστη οντότητα (κύριος) θα πρέπει να είναι

lambda.amazonaws.com): - Γράψτε κώδικα Python χρησιμοποιώντας το Boto3 SDK για IdentityStore και Γρήγορη όραση. Το παρακάτω είναι ολόκληρο το δείγμα κώδικα Python:

Σημειώστε ότι αυτή η συνάρτηση Lambda απαιτεί Boto3 1.24.64 ή μεταγενέστερη έκδοση. Εάν το Boto3 περιλαμβάνεται στο Λειτουργία Lambda είναι παλαιότερο από αυτό, χρησιμοποιήστε ένα επίπεδο Lambda για να χρησιμοποιήσετε την πιο πρόσφατη έκδοση του Boto3. Για περισσότερες λεπτομέρειες, ανατρέξτε στο Πώς μπορώ να επιλύσω σφάλματα "άγνωστη υπηρεσία", "η επικύρωση παραμέτρων απέτυχε" και "το αντικείμενο δεν έχει χαρακτηριστικό" από μια συνάρτηση Python (Boto 3) Lambda.

Προσθέστε έναν κανόνα EventBridge για να ενεργοποιήσετε το συμβάν

Για να δημιουργήσετε έναν κανόνα EventBridge για να καλέσετε τη συνάρτηση Lambda που δημιουργήθηκε προηγουμένως, ολοκληρώστε τα ακόλουθα βήματα:

- Στην κονσόλα EventBridge, δημιουργήστε έναν νέο κανόνα.

- Για Όνομα, εισαγω

updateQuickSightUponSCIMEvent. - Για Μοτίβο εκδήλωσης, πληκτρολογήστε τον ακόλουθο κωδικό:

- Για Στόχοι, επιλέξτε τη συνάρτηση λάμδα που δημιουργήσατε (

UpdateQuickSightUserUponSCIMEvent). - Ενεργοποιήστε τον κανόνα.

Επαληθεύστε τη διαμόρφωση αλλάζοντας μια τιμή χαρακτηριστικού χρήστη στο Azure AD

Ας τροποποιήσουμε το χαρακτηριστικό ενός χρήστη στο Azure AD και, στη συνέχεια, ελέγξτε αν έχει δημιουργηθεί η νέα ομάδα και ότι ο χρήστης έχει προστεθεί στη νέα.

- Επιστρέψτε στην κονσόλα Azure AD.

- Από Διαχειριστείτε, Κλίκ Χρήστες.

- Επιλέξτε έναν από τους χρήστες που χρησιμοποιούσατε προηγουμένως για να συνδεθείτε στο QuickSight από την πύλη IAM Identity Center.

- Επιλέξτε Επεξεργασία ιδιοτήτων, στη συνέχεια επεξεργαστείτε τις τιμές για Τίτλος εργασίας και Τμήμα.

- Αποθηκεύστε τη διαμόρφωση.

- Από Διαχειριστείτε, επιλέξτε Εταιρική εφαρμογή, το όνομα της αίτησής σας και Προμήθεια.

- Επιλέξτε Διακοπή παροχής και στη συνέχεια Έναρξη προμήθειας σε ακολουθία.

Στο Azure AD, το διάστημα παροχής SCIM είναι καθορισμένο στα 40 λεπτά. Για να έχουμε άμεσα αποτελέσματα, διακόπτουμε χειροκίνητα και ξεκινάμε την παροχή.

- Μεταβείτε στην κονσόλα QuickSight.

- Στο αναπτυσσόμενο μενού ονόματος χρήστη, επιλέξτε Διαχείριση QuickSight.

- Επιλέξτε Διαχείριση ομάδων.

Τώρα θα πρέπει να διαπιστώσετε ότι η νέα ομάδα έχει δημιουργηθεί και ο χρήστης έχει αντιστοιχιστεί σε αυτήν την ομάδα.

εκκαθάριση

Όταν τελειώσετε με τη λύση, καθαρίστε το περιβάλλον σας για να ελαχιστοποιήσετε τις επιπτώσεις στο κόστος. Μπορεί να θέλετε να διαγράψετε τους ακόλουθους πόρους:

- Λειτουργία λάμδα

- Στρώμα λάμδα

- Ρόλος IAM για τη συνάρτηση λάμδα

- Ομάδα καταγραφής CloudWatch για τη συνάρτηση Lambda

- Κανόνας EventBridge

- Λογαριασμός QuickSight

- Note : Μπορεί να υπάρχει μόνο ένας λογαριασμός QuickSight ανά λογαριασμό AWS. Επομένως, ο λογαριασμός σας QuickSight ενδέχεται να χρησιμοποιείται ήδη από άλλους χρήστες στον οργανισμό σας. Διαγράψτε τον λογαριασμό QuickSight μόνο εάν τον έχετε ρυθμίσει ρητά να ακολουθεί αυτό το ιστολόγιο και είστε απολύτως βέβαιοι ότι δεν χρησιμοποιείται από άλλους χρήστες.

- Παράδειγμα Κέντρου Ταυτότητας IAM

- Διαμόρφωση παρόχου αναγνωριστικού IAM για το Azure AD

- Παράδειγμα Azure AD

Χαρακτηριστικά

Αυτή η ανάρτηση παρείχε οδηγίες βήμα προς βήμα για τη ρύθμιση των παραμέτρων του IAM Identity Center SCIM και της ομοσπονδίας SAML 2.0 από το Azure AD για κεντρική διαχείριση των χρηστών QuickSight. Επιδείξαμε επίσης αυτοματοποιημένες ενημερώσεις μελών ομάδας στο QuickSight με βάση τα χαρακτηριστικά χρήστη στο Azure AD, χρησιμοποιώντας συμβάντα SCIM που δημιουργούνται στο IAM Identity Center και ρυθμίζοντας την αυτοματοποίηση με το EventBridge και το Lambda.

Με αυτήν την προσέγγιση βάσει συμβάντων σε χρήστες παροχών και ομάδες στο QuickSight, οι διαχειριστές συστήματος μπορούν να έχουν πλήρη ευελιξία στο σημείο όπου θα μπορούσαν να αναμένονται διάφοροι διαφορετικοί τρόποι διαχείρισης χρηστών ανάλογα με τον οργανισμό. Εξασφαλίζει επίσης τη συνοχή των χρηστών και των ομάδων μεταξύ QuickSight και Azure AD κάθε φορά που ένας χρήστης έχει πρόσβαση στο QuickSight.

Ανυπομονούμε να ακούσουμε οποιεσδήποτε ερωτήσεις ή σχόλια.

Σχετικά με τους συγγραφείς

Τακέσι Νακατάνι είναι Κύριος σύμβουλος Bigdata για την ομάδα επαγγελματικών υπηρεσιών στο Τόκιο. Διαθέτει 25ετή εμπειρία στον κλάδο της πληροφορικής, ειδικευμένος στην αρχιτεκτονική υποδομή δεδομένων. Στις ρεπό του μπορεί να είναι ροκ ντράμερ ή μοτοσικλετιστής.

Τακέσι Νακατάνι είναι Κύριος σύμβουλος Bigdata για την ομάδα επαγγελματικών υπηρεσιών στο Τόκιο. Διαθέτει 25ετή εμπειρία στον κλάδο της πληροφορικής, ειδικευμένος στην αρχιτεκτονική υποδομή δεδομένων. Στις ρεπό του μπορεί να είναι ροκ ντράμερ ή μοτοσικλετιστής.

Wakana Vilquin-Sakashita είναι Specialist Solution Architect για το Amazon QuickSight. Συνεργάζεται στενά με τους πελάτες για να βοηθήσει στην κατανόηση των δεδομένων μέσω της οπτικοποίησης. Στο παρελθόν η Wakana εργαζόταν για την S&P Global βοηθώντας τους πελάτες να έχουν πρόσβαση σε δεδομένα, πληροφορίες και έρευνες σχετικές με την επιχείρησή τους.

Wakana Vilquin-Sakashita είναι Specialist Solution Architect για το Amazon QuickSight. Συνεργάζεται στενά με τους πελάτες για να βοηθήσει στην κατανόηση των δεδομένων μέσω της οπτικοποίησης. Στο παρελθόν η Wakana εργαζόταν για την S&P Global βοηθώντας τους πελάτες να έχουν πρόσβαση σε δεδομένα, πληροφορίες και έρευνες σχετικές με την επιχείρησή τους.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :είναι

- ][Π

- $UP

- 1

- 10

- 100

- 11

- 7

- 8

- a

- Ικανός

- απολύτως

- Αποδέχομαι

- πρόσβαση

- Λογαριασμός

- Λογαριασμοί

- απέναντι

- Ενέργειες

- ενεργειών

- ενεργός

- Active Directory

- δραστηριότητα

- Ad

- προστιθέμενη

- διεύθυνση

- Προσθέτει

- διαχειριστής

- διαχείριση

- διαχειριστές

- εκ των προτέρων

- Όλα

- επιτρέπει

- ήδη

- Amazon

- Amazon QuickSight

- και

- api

- Εφαρμογή

- εφαρμογές

- πλησιάζω

- εφαρμογές

- αρχιτεκτονική

- ΕΙΝΑΙ

- Παράταξη

- AS

- ανατεθεί

- Συνεργάτης

- At

- αποδίδουν

- γνωρίσματα

- πιστοποιώ την αυθεντικότητα

- Πιστοποίηση

- αυτοματοποίηση

- Αυτοματοποιημένη

- Αυτόματο

- αυτομάτως

- Αυτοματοποίηση

- AWS

- Κονσόλα διαχείρισης AWS

- Γαλανός

- πίσω

- βασίζονται

- BE

- επειδή

- γίνεται

- είναι

- μεταξύ

- bigdata

- Blog

- φέρω

- πρόγραμμα περιήγησης

- Κτίριο

- επιχείρηση

- επιχειρηματικής ευφυΐας

- by

- κλήση

- που ονομάζεται

- CAN

- Κέντρο

- κεντρικός

- κεντρική

- ορισμένες

- πιστοποιητικό

- αλλαγή

- Αλλαγές

- αλλαγή

- έλεγχος

- έλεγχος

- Επιλέξτε

- κλικ

- πελάτες

- στενά

- Backup

- εφαρμογές cloud

- κωδικός

- COM

- συνδυασμός

- σε συνδυασμό

- συνδυάζοντας

- πλήρης

- Αποτελείται

- υπολογιστή

- διαμόρφωση

- Επιβεβαιώνω

- σύνδεση

- συνεπής

- πρόξενος

- σύμβουλος

- καταναλωτής

- περιεχόμενο

- συμφραζόμενα

- πυρήνας

- Κόστος

- θα μπορούσε να

- δημιουργία

- δημιουργήθηκε

- δημιουργεί

- δημιουργία

- Διαπιστεύσεις

- Ρεύμα

- πελάτης

- Πελάτες

- ημερομηνία

- υποδομή δεδομένων

- ημερομηνία

- Ημ.

- αποφασίζει

- Προεπιλογή

- ορίζεται

- αποδεικνύουν

- κατέδειξε

- καταδεικνύει

- Τμήμα

- Σε συνάρτηση

- περιγράφεται

- περιγραφή

- καθορισμένο

- λεπτομέρεια

- καθέκαστα

- ανάπτυξη

- διαφορετικές

- ανάπηρος

- συζήτηση

- Όχι

- Μην

- κατεβάσετε

- δυναμικά

- e

- κάθε

- Νωρίτερα

- αποτέλεσμα

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- ενεργοποιήσετε

- ενεργοποιημένη

- από άκρη σε άκρη

- εξασφαλίζω

- εξασφαλίζει

- εισάγετε

- Εταιρεία

- Ολόκληρος

- οντότητα

- Περιβάλλον

- σφάλμα

- λάθη

- κ.λπ.

- Αιθέρας (ΕΤΗ)

- Συμβάν

- εκδηλώσεις

- παράδειγμα

- Εκτός

- εξαίρεση

- υφιστάμενα

- υπάρχει

- έξοδος

- Έξοδος

- αναμένεται

- εμπειρία

- εξωτερικός

- Απέτυχε

- Χαρακτηριστικό

- Ομοσπονδία

- ανατροφοδότηση

- πεδίο

- Πεδία

- Αρχεία

- συμπληρώστε

- Εύρεση

- Όνομα

- Ευελιξία

- ροή

- εστιάζει

- ακολουθήστε

- Εξής

- Για

- Προς τα εμπρός

- Βρέθηκαν

- από

- πλήρη

- λειτουργία

- παράγεται

- παίρνω

- να πάρει

- δεδομένου

- Group

- Ομάδα

- Ήμισυ

- λαβή

- Έχω

- ακοή

- βοήθεια

- Αρχική

- Πως

- Πώς να

- Ωστόσο

- HTML

- http

- HTTPS

- i

- IAM

- ID

- ταυτότητες

- Ταυτότητα

- διαχείριση ταυτότητας

- άμεσος

- Επίπτωση

- εισαγωγή

- in

- περιλαμβάνονται

- περιλαμβάνει

- Συμπεριλαμβανομένου

- υποδηλώνει

- βιομηχανία

- πληροφορίες

- πληροφορίες

- Υποδομή

- ιδέες

- οδηγίες

- Νοημοσύνη

- επικαλείται

- Εκδότης

- IT

- Βιομηχανία πληροφορικής

- ΤΟΥ

- Δουλειά

- json

- Διατήρηση

- Γλώσσα

- αργότερο

- στρώμα

- Άδεια

- Μου αρέσει

- γραμμή

- Λίστα

- Εισηγμένες

- πλέον

- ματιά

- μοιάζει

- κοιτάζοντας

- ΦΑΊΝΕΤΑΙ

- κάνω

- ΚΑΝΕΙ

- Κατασκευή

- διαχείριση

- διαχειρίζεται

- διαχείριση

- υποχρεωτικό

- χειροκίνητα

- χαρτης

- Ταίριασμα

- μέλος

- ιδιότητα του μέλους

- μελών

- Μενού

- Μεταδεδομένα

- μέθοδος

- Microsoft

- Η Microsoft Azure

- ενδέχεται να

- ελαχιστοποίηση

- τροποποιήσει

- στιγμή

- περισσότερο

- όνομα

- ονόματα

- Πλοηγηθείτε

- Πλοήγηση

- Ανάγκη

- Νέα

- αποκτήσει

- of

- on

- ONE

- ανοίξτε

- λειτουργία

- τάξη

- επιχειρήσεις

- οργανώσεις

- προέκυψε

- ΑΛΛΑ

- αλλιώς

- δική

- σελίδα

- παράθυρο

- παράμετροι

- μέρος

- Ειδικότερα

- πέρασε

- πρότυπο

- πρότυπα

- άδεια

- δικαιώματα

- Μέρος

- Μέρη

- πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Σημείο

- Πολιτικές

- πολιτική

- Πύλη

- Θέση

- προαπαιτούμενα

- παρόν

- δώρα

- προηγούμενος

- προηγουμένως

- Κύριος

- Πριν

- ιδιωτικός

- προνόμια

- διαδικασια μας

- παραγωγή

- επαγγελματίας

- Προφίλ ⬇️

- προγραμματικός

- δεόντως

- ιδιότητες

- πρωτόκολλο

- παρέχεται

- προμηθευτής

- παρέχει

- πρόβλεψη

- Python

- Ερωτήσεις

- Ακατέργαστος

- Αναγνώστης

- έτοιμος

- καταγράφονται

- περιοχή

- κάντε ΕΓΓΡΑΦΗ

- καταχωρηθεί

- σχετίζεται με

- αφαίρεση

- αφαιρέστε

- Καταργήθηκε

- αφαίρεση

- αντικαθιστώ

- Αποθήκη

- απαιτείται

- απαιτήσεις

- Απαιτεί

- έρευνες

- πόρος

- Υποστηρικτικό υλικό

- απάντησης

- αποτέλεσμα

- Αποτελέσματα

- διατηρώ

- απόδοση

- ανασκόπηση

- βράχος

- Ρόλος

- ρόλους

- Άρθρο

- s

- S & P

- ίδιο

- Αποθήκευση

- επεκτάσιμη

- screenshots

- SDK

- Αναζήτηση

- Δεύτερος

- δευτερόλεπτα

- Τμήμα

- τμήματα

- ασφάλεια

- αίσθηση

- Ακολουθία

- υπηρεσία

- Υπηρεσίες

- Συνεδρίαση

- σειρά

- τον καθορισμό

- ρυθμίσεις

- setup

- θα πρέπει να

- δείχνουν

- Δείχνει

- υπογράψουν

- Ομοίως

- αφού

- ενιαίας

- So

- λύση

- μερικοί

- Πηγή

- ειδικός

- ειδικά

- καθορίζεται

- Εκκίνηση

- ξεκίνησε

- Ξεκινήστε

- ξεκινά

- Κατάσταση

- Δήλωση

- Κατάσταση

- παραμονή

- Βήμα

- Βήματα

- Ακόμη

- στάση

- κατάστημα

- καταστήματα

- ειλικρινής

- Σπάγγος

- συνδρομή

- Ακολούθως

- Επιτυχώς

- τέτοιος

- υποστήριξη

- Υποστηρίζει

- υποτιθεμένος

- συγχρονισμός

- σύστημα

- τραπέζι

- Πάρτε

- δοκιμή

- ότι

- Η

- τους

- Τους

- επομένως

- Αυτοί

- Τρίτος

- τρίτους

- Μέσω

- ώρα

- Τίτλος

- προς την

- σήμερα

- μαζι

- ένδειξη

- Τόκιο

- ενεργοποιούν

- ενεργοποιήθηκε

- αληθής

- Έμπιστος

- υπό

- κατανόηση

- Ενημέρωση

- ενημερώθηκε

- ενημερώσεις

- ενημέρωση

- URL

- χρήση

- Χρήστες

- Χρήστες

- χρησιμοποιεί

- επικύρωση

- αξία

- Αξίες

- μεταβλητές

- διάφορα

- εκδοχή

- μέσω

- οραματισμός

- περιδιάβαση

- Τρόπος..

- τρόπους

- ΛΟΙΠΌΝ

- Ποιό

- θα

- με

- Εργασία

- εργάστηκαν

- λειτουργεί

- θα

- XML

- χρόνια

- Σας

- zephyrnet