Η στοχευμένη περιοχή και η επικάλυψη συμπεριφοράς και κώδικα υποδηλώνουν ότι το εργαλείο χρησιμοποιείται από τη διαβόητη ομάδα APT ευθυγραμμισμένη με τη Βόρεια Κορέα

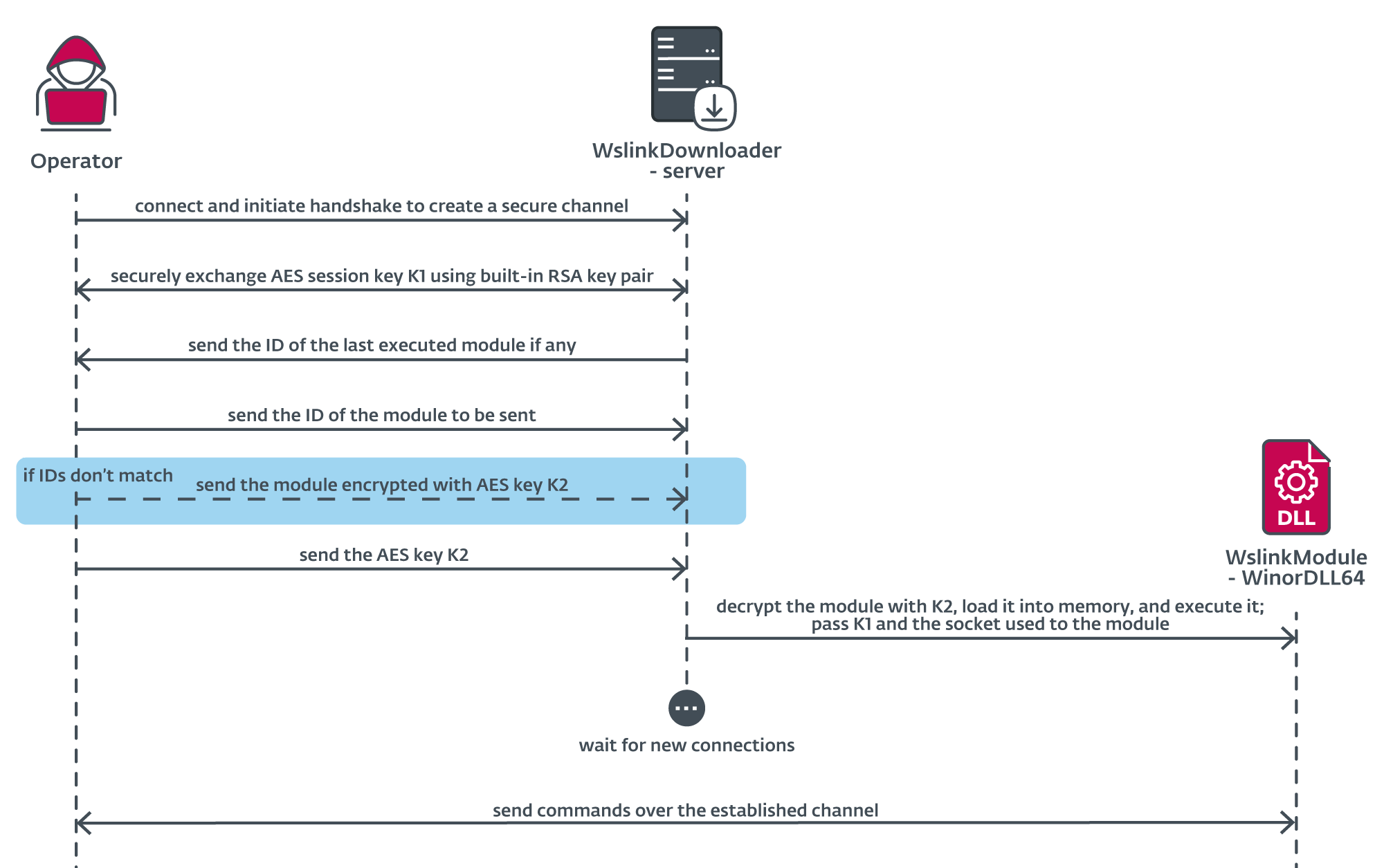

Οι ερευνητές της ESET ανακάλυψαν ένα από τα ωφέλιμα φορτία του Πρόγραμμα λήψης Wslink που ανακαλύψαμε το 2021. Ονομάσαμε αυτό το ωφέλιμο φορτίο WinorDLL64 με βάση το όνομα του αρχείου του WinorDLL64.dll. Wslink, που είχε το όνομα αρχείου WinorLoaderDLL64.dll, είναι ένα πρόγραμμα φόρτωσης για δυαδικά αρχεία των Windows που, σε αντίθεση με άλλα τέτοια προγράμματα φόρτωσης, εκτελείται ως διακομιστής και εκτελεί λαμβανόμενες μονάδες στη μνήμη. Όπως υποδηλώνει η διατύπωση, ένας φορτωτής χρησιμεύει ως εργαλείο για τη φόρτωση ενός ωφέλιμου φορτίου, ή του πραγματικού κακόβουλου λογισμικού, στο ήδη παραβιασμένο σύστημα. Το αρχικό διάνυσμα συμβιβασμού Wslink δεν έχει εντοπιστεί.

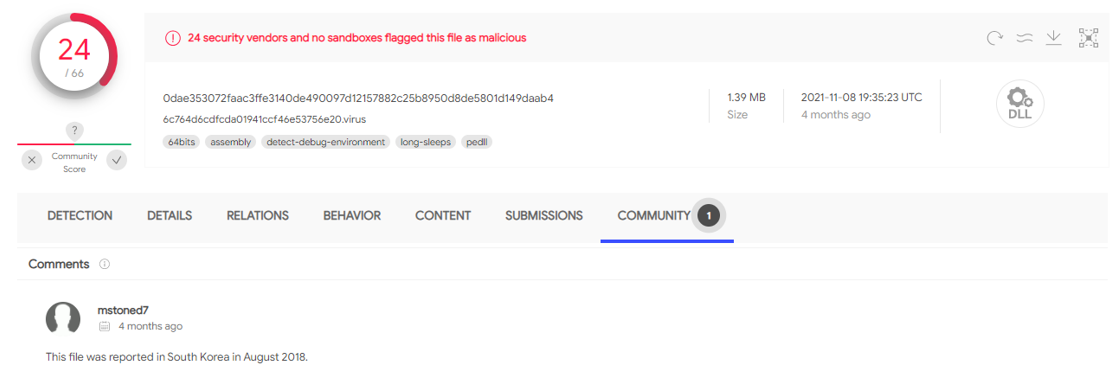

Το αρχικά άγνωστο ωφέλιμο φορτίο Wslink μεταφορτώθηκε στο VirusTotal από τη Νότια Κορέα λίγο μετά τη δημοσίευση της ανάρτησής μας στο ιστολόγιο και χτύπησε έναν από τους κανόνες YARA με βάση το μοναδικό όνομα του Wslink WinorDLL64. Όσον αφορά το Wslink, η τηλεμετρία ESET έχει δει μόνο λίγες ανιχνεύσεις – στην Κεντρική Ευρώπη, τη Βόρεια Αμερική και τη Μέση Ανατολή.

Η WinorDLL64 Το ωφέλιμο φορτίο χρησιμεύει ως backdoor που κυρίως αποκτά εκτενείς πληροφορίες συστήματος, παρέχει μέσα για χειρισμό αρχείων, όπως εξαγωγή, αντικατάσταση και αφαίρεση αρχείων και εκτελεί πρόσθετες εντολές. Είναι ενδιαφέρον ότι επικοινωνεί μέσω μιας σύνδεσης που είχε ήδη δημιουργηθεί από τον φορτωτή Wslink.

Το 2021, δεν βρήκαμε δεδομένα που να υποδηλώνουν ότι το Wslink είναι ένα εργαλείο από έναν γνωστό παράγοντα απειλής. Ωστόσο, μετά από εκτενή ανάλυση του ωφέλιμου φορτίου, έχουμε αποδώσει WinorDLL64 στην ομάδα Lazarus APT με χαμηλή εμπιστοσύνη βάσει της στοχευόμενης περιοχής και επικάλυψη τόσο στη συμπεριφορά όσο και στον κώδικα με γνωστά δείγματα Lazarus.

Ενεργός τουλάχιστον από το 2009, αυτή η διαβόητη ομάδα ευθυγραμμισμένη με τη Βόρεια Κορέα είναι υπεύθυνη για περιστατικά υψηλού προφίλ, όπως Hack της Sony Pictures Entertainment και δεκάδες εκατομμύρια δολάρια cyberheists το 2016, τη WannaCryptor (γνωστός και ως WannaCry) ξέσπασμα το 2017 και μια μακρά ιστορία αποτρεπτικών επιθέσεων εναντίον Δημόσια και ζωτικής σημασίας υποδομές της Νότιας Κορέας τουλάχιστον από το 2011. Η US-CERT και το FBI καλούν αυτήν την ομάδα ΚΡΥΦΗ ΚΟΜΠΡΑ.

Με βάση το δικό μας εκτεταμένη γνώση Από τις δραστηριότητες και τις λειτουργίες αυτής της ομάδας, πιστεύουμε ότι η Lazarus αποτελείται από μια μεγάλη ομάδα που είναι συστηματικά οργανωμένη, καλά προετοιμασμένη και αποτελείται από πολλές υποομάδες που χρησιμοποιούν ένα μεγάλο σύνολο εργαλείων. Πέρυσι, εμείς ανακάλυψε ένα εργαλείο του Λάζαρου που εκμεταλλεύτηκε το CVE‑2021‑21551 ευπάθεια στη στόχευση υπαλλήλου αεροδιαστημικής εταιρείας στην Ολλανδία και πολιτικού δημοσιογράφου στο Βέλγιο. Ήταν η πρώτη καταγεγραμμένη κατάχρηση της ευπάθειας. Σε συνδυασμό, το εργαλείο και η ευπάθεια οδήγησαν στην τύφλωση της παρακολούθησης όλων των λύσεων ασφαλείας σε μηχανήματα που είχαν υποστεί βλάβη. Δώσαμε επίσης μια εκτενή περιγραφή του δομή της εικονικής μηχανής χρησιμοποιείται σε δείγματα του Wslink.

Αυτή η ανάρτηση ιστολογίου εξηγεί την απόδοση του WinorDLL64 στον Lazarus και παρέχει μια ανάλυση του ωφέλιμου φορτίου.

Σύνδεσμοι με τον Λάζαρο

Ανακαλύψαμε επικαλύψεις τόσο στη συμπεριφορά όσο και στον κώδικα με δείγματα Lazarus από Λειτουργία GhostSecret και την Εμφύτευμα Bankshot περιγράφεται από τον McAfee. Η περιγραφή των εμφυτευμάτων στα άρθρα GhostSecret και Bankshot περιέχει αλληλεπικαλύψεις στη λειτουργικότητα με το WinorDLL64 και βρήκαμε κάποια επικάλυψη κώδικα στα δείγματα. Σε αυτό το blogpost θα χρησιμοποιήσουμε μόνο το FE887FCAB66D7D7F79F05E0266C0649F0114BA7C δείγμα από το GhostSecret για σύγκριση με το WinorDLL64 (1BA443FDE984CEE85EBD4D4FA7EB1263A6F1257F), εκτός εάν ορίζεται διαφορετικά.

Οι ακόλουθες λεπτομέρειες συνοψίζουν τα υποστηρικτικά στοιχεία για την απόδοση χαμηλής εμπιστοσύνης στον Λάζαρο:

1. Θυματολογία

- Συνάδελφοι ερευνητές από το AhnLab επιβεβαίωσαν τα θύματα του Wslink από τη Νότια Κορέα στην τηλεμετρία τους, που είναι ένας σχετικός δείκτης λαμβάνοντας υπόψη τους παραδοσιακούς στόχους Lazarus και ότι έχουμε παρατηρήσει μόνο μερικά χτυπήματα.

2. Κακόβουλο λογισμικό

- Το τελευταίο δείγμα GhostSecret που αναφέρθηκε από το McAfee (FE887FCAB66D7D7F79F05E0266C0649F0114BA7C) είναι από τον Φεβρουάριο του 2018. εντοπίσαμε το πρώτο δείγμα του Wslink στα τέλη του 2018 και συνάδελφοι ερευνητές ανέφεραν επιτυχίες τον Αύγουστο του 2018, τις οποίες αποκάλυψαν μετά τη δημοσίευσή μας. Ως εκ τούτου, αυτά τα δείγματα εντοπίστηκαν με σχετικά σύντομο χρονικό διάστημα μεταξύ τους.

- Η Πλούσιες κεφαλίδες PE δείχνουν ότι το ίδιο περιβάλλον ανάπτυξης και έργα παρόμοιου μεγέθους χρησιμοποιήθηκαν σε πολλά άλλα γνωστά δείγματα Lazarus (π.χ. 70DE783E5D48C6FBB576BC494BAF0634BC304FD6; 8EC9219303953396E1CB7105CDB18ED6C568E962). Βρήκαμε αυτήν την επικάλυψη χρησιμοποιώντας τους ακόλουθους κανόνες που καλύπτουν μόνο αυτά τα δείγματα Wslink και Lazarus, που είναι ένας δείκτης με χαμηλό βάρος. Τα δοκιμάσαμε Αναδρομικό κυνήγι του VirusTotal και το εσωτερικό μας σώμα αρχείου.

rich_signature.length == 80 και

pe.rich_signature.toolid(175, 30319) == 7 και

pe.rich_signature.toolid(155, 30319) == 1 και

pe.rich_signature.toolid(158, 30319) == 10 και

pe.rich_signature.toolid(170, 30319) >= 90 και

pe.rich_signature.toolid(170, 30319) <= 108

Αυτός ο κανόνας μπορεί να μεταφραστεί στην ακόλουθη σημείωση που είναι πιο ευανάγνωστη και χρησιμοποιείται από το VirusTotal, όπου μπορεί κανείς να δει την έκδοση του προϊόντος και το αναγνωριστικό κατασκευής (VS2010 build 30319), αριθμός και τύπος αρχείων πηγής/αντικειμένου που χρησιμοποιούνται ([LTCG C++] όπου το LTCG σημαίνει Δημιουργία κωδικού χρόνου σύνδεσης, [ASM], [ C ])και αριθμός εξαγωγών ([ΛΗΞΗ]) στον κανόνα:

[LTCG C++] VS2010 build 30319 count=7

[EXP] VS2010 build 30319 count=1

[ASM] VS2010 build 30319 count=10

[ C ] VS2010 build 30319 μετρήστε στο [ 90 .. 108 ]

- Το άρθρο του GhostSecret περιέγραψε «ένα μοναδικό στοιχείο συλλογής δεδομένων και εγκατάστασης εμφυτεύματος που ακούει στη θύρα 443 για συνδέσεις διακομιστή ελέγχου εισερχόμενου» που λειτουργούσε επιπλέον ως υπηρεσία. Αυτή είναι μια ακριβής περιγραφή της συμπεριφοράς του προγράμματος λήψης Wslink, εκτός από τον αριθμό θύρας, ο οποίος μπορεί να διαφέρει ανάλογα με τη διαμόρφωση. Συνοψίζοντας, παρόλο που η υλοποίηση είναι διαφορετική, και οι δύο εξυπηρετούν τον ίδιο σκοπό.

- Ο φορτωτής είναι εικονικοποιημένος από το Oreans' Code Virtualizer, το οποίο είναι ένα εμπορικό προστατευτικό που χρησιμοποιείται συχνά από τον Λάζαρο.

- Ο φορτωτής χρησιμοποιεί το MemoryModule βιβλιοθήκη για τη φόρτωση μονάδων απευθείας από τη μνήμη. Η βιβλιοθήκη δεν χρησιμοποιείται συνήθως από κακόβουλο λογισμικό, αλλά είναι αρκετά δημοφιλής μεταξύ ομάδων ευθυγραμμισμένες με τη Βόρεια Κορέα, όπως οι Lazarus και Kimsuky.

- Επικάλυψη στον κώδικα μεταξύ WinorDLL64 και GhostSecret που βρήκαμε κατά την ανάλυσή μας. Τα αποτελέσματα και η σημασία στην απόδοση παρατίθενται στον Πίνακα 1.

Πίνακας 1. Ομοιότητες μεταξύ WinorDLL64 και GhostSecret και η σημασία τους για την απόδοση και των δύο στον ίδιο παράγοντα απειλής

| Άλλες ομοιότητες μεταξύ WinorDLL64 και GhostSecret | Επίπτωση |

|---|---|

| Επικάλυψη κώδικα στον κώδικα που είναι υπεύθυνος για την απόκτηση αρχιτεκτονικής επεξεργαστή | Χαμηλός |

| Επικάλυψη κώδικα στον τρέχοντα χειρισμό καταλόγου | Χαμηλός |

| Επικάλυψη κώδικα για τη λήψη της λίστας διεργασιών | Χαμηλός |

| Επικάλυψη κώδικα κατά την αποστολή αρχείων | Χαμηλός |

| Επικάλυψη συμπεριφοράς στις διαδικασίες καταχώρισης | Χαμηλός |

| Επικάλυψη συμπεριφοράς στον τρέχοντα χειρισμό καταλόγου | Χαμηλός |

| Επικάλυψη συμπεριφοράς στη λίστα αρχείων και καταλόγων | Χαμηλός |

| Επικάλυψη συμπεριφοράς στους τόμους καταχώρισης | Χαμηλός |

| Επικάλυψη συμπεριφοράς στην ανάγνωση/εγγραφή αρχείων | Χαμηλός |

| Επικάλυψη συμπεριφοράς στη δημιουργία διαδικασιών | Χαμηλός |

| Σημαντική επικάλυψη συμπεριφοράς στην ασφαλή αφαίρεση αρχείων | Χαμηλός |

| Σημαντική επικάλυψη συμπεριφοράς κατά τον τερματισμό των διαδικασιών | Χαμηλός |

| Σημαντική επικάλυψη συμπεριφοράς στη συλλογή πληροφοριών συστήματος | Χαμηλός |

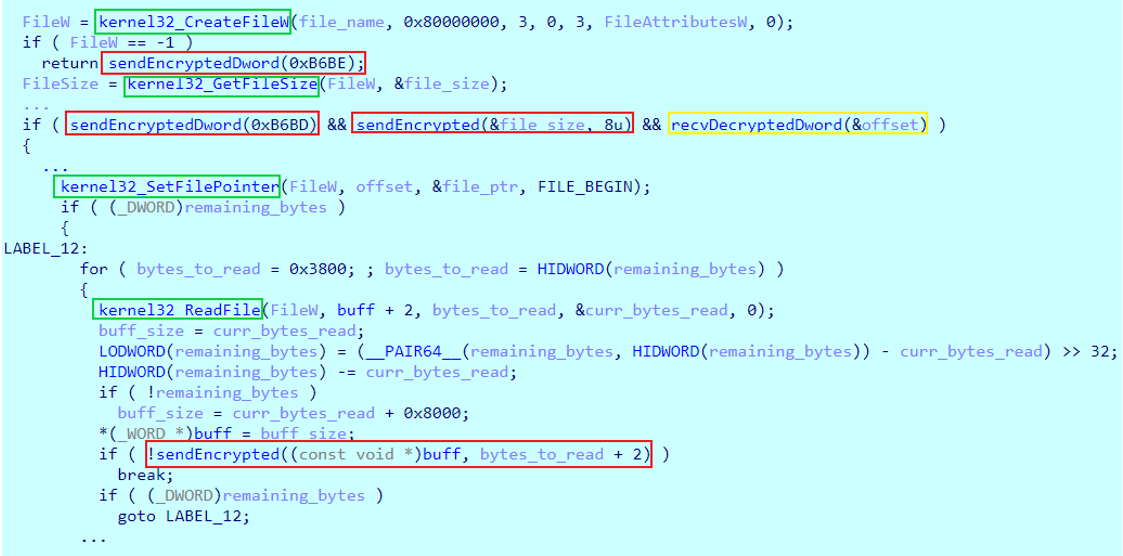

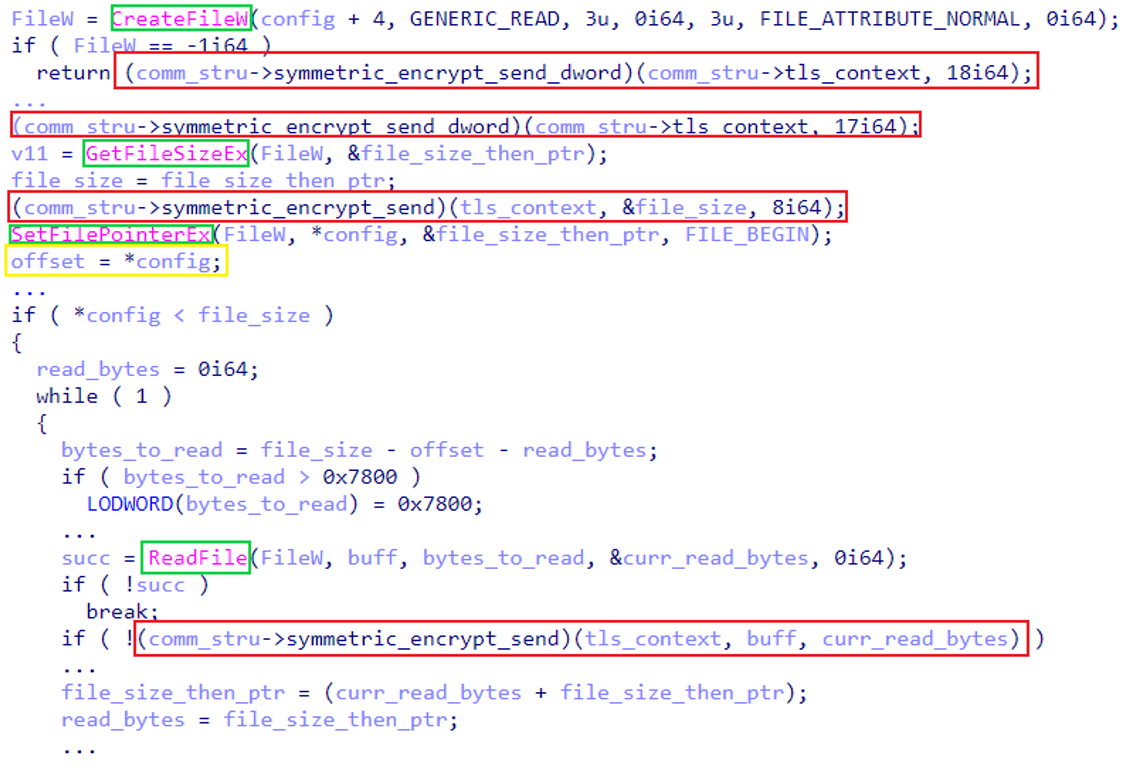

Η επικάλυψη κώδικα στη λειτουργία αποστολής αρχείων επισημαίνεται στην Εικόνα 2 και στην Εικόνα 3.

Τεχνική ανάλυση

Το WinorDLL64 χρησιμεύει ως backdoor που κυρίως αποκτά εκτενείς πληροφορίες συστήματος, παρέχει μέσα για χειρισμό αρχείων και εκτελεί πρόσθετες εντολές. Είναι ενδιαφέρον ότι επικοινωνεί μέσω μιας σύνδεσης TCP που έχει ήδη δημιουργηθεί από τον φορτωτή του και χρησιμοποιεί ορισμένες από τις λειτουργίες του φορτωτή.

Το backdoor είναι ένα DLL με μια μοναδική εξαγωγή χωρίς όνομα που δέχεται μία παράμετρο – μια δομή επικοινωνίας που έχει ήδη περιγραφεί στο προηγούμενο ιστολόγιο. Η δομή περιέχει ένα πλαίσιο TLS – υποδοχή, κλειδί, IV – και επανακλήσεις για αποστολή και λήψη μηνυμάτων κρυπτογραφημένα με 256-bit AES-CBC που επιτρέπουν στο WinorDLL64 να ανταλλάσσει δεδομένα με ασφάλεια με τον χειριστή μέσω μιας ήδη εγκατεστημένης σύνδεσης.

Τα ακόλουθα γεγονότα μας κάνουν να πιστεύουμε με μεγάλη σιγουριά ότι η βιβλιοθήκη είναι πράγματι μέρος του Wslink:

- Η μοναδική δομή χρησιμοποιείται παντού με τον αναμενόμενο τρόπο, π.χ. το πλαίσιο TLS και άλλες σημαντικές παράμετροι παρέχονται με την αναμενόμενη σειρά στις σωστές επανακλήσεις.

- Το όνομα του DLL είναι WinorDLL64.dll και το όνομα του Wslink ήταν WinorLoaderDLL64.dll.

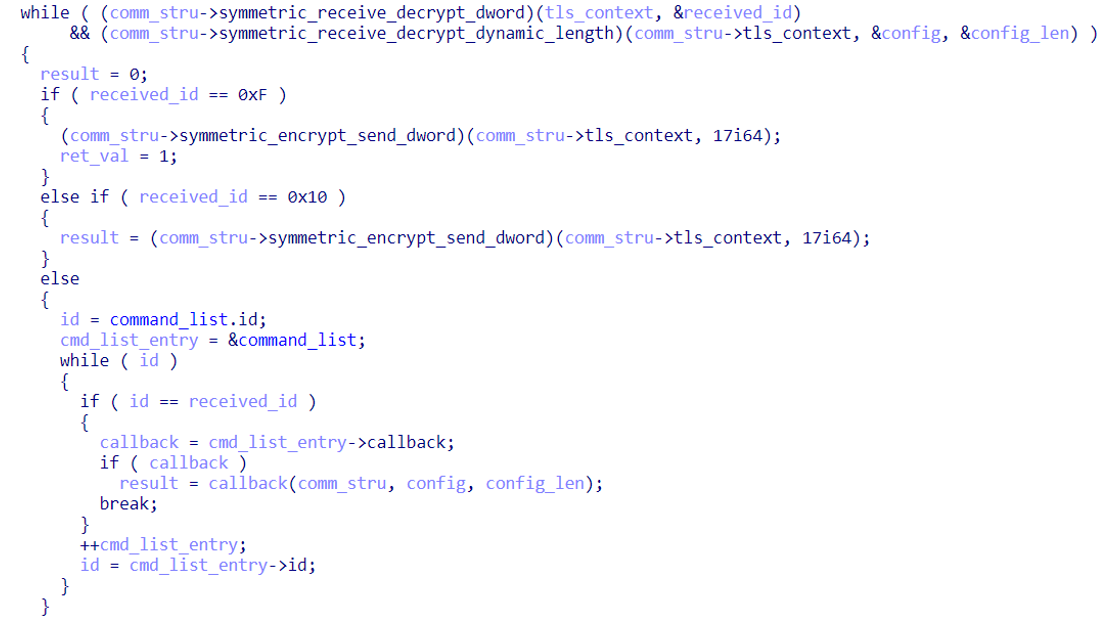

Το WinorDLL64 δέχεται πολλές εντολές. Το σχήμα 5 εμφανίζει τον βρόχο που λαμβάνει και χειρίζεται εντολές. Κάθε εντολή είναι δεσμευμένη σε ένα μοναδικό αναγνωριστικό και δέχεται μια διαμόρφωση που περιέχει πρόσθετες παραμέτρους.

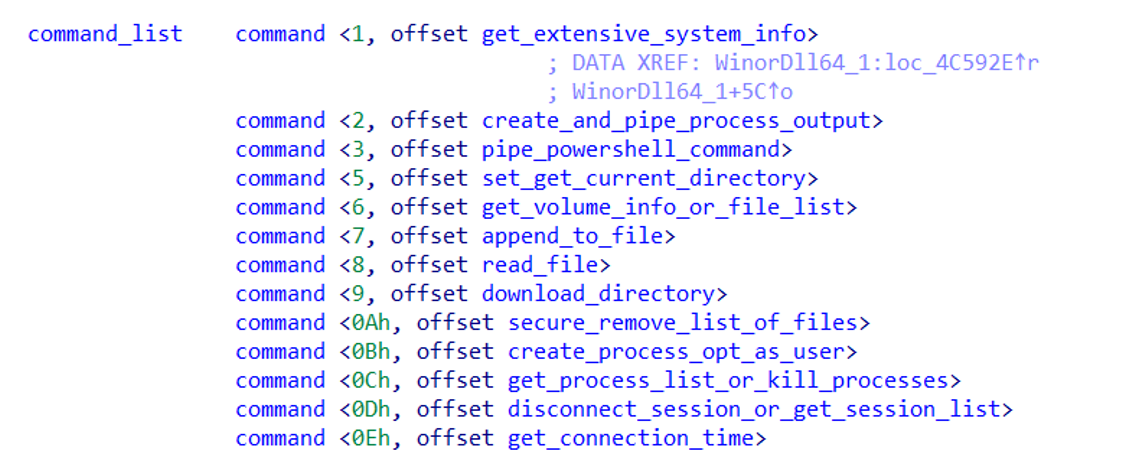

Η λίστα εντολών, με τις ετικέτες μας, βρίσκεται στην Εικόνα 6.

Ο Πίνακας 2 περιέχει μια περίληψη των εντολών WinorDLL64, όπου τροποποιήθηκαν, και οι παλιές κατηγορίες αναφέρονται στη σχέση με την προηγουμένως τεκμηριωμένη λειτουργικότητα GhostSecret. Επισημαίνουμε μόνο σημαντικές αλλαγές στην τροποποιημένη κατηγορία.

Πίνακας 2. Επισκόπηση εντολών backdoor

| κατηγορία | Αναγνωριστικό εντολής | Λειτουργικότητα | Περιγραφή |

|---|---|---|---|

| Νέα | 0x03 | Εκτελέστε μια εντολή PowerShell | Το WinorDLL64 δίνει εντολή στον διερμηνέα PowerShell να εκτελείται χωρίς περιορισμούς και να διαβάζει εντολές από τυπική είσοδο. Στη συνέχεια, η κερκόπορτα περνά την καθορισμένη εντολή στον διερμηνέα και στέλνει την έξοδο στον χειριστή. |

| 0x09 | Συμπίεση και λήψη ενός καταλόγου | Το WinorDLL64 επαναλαμβάνεται αναδρομικά σε έναν καθορισμένο κατάλογο. Το περιεχόμενο κάθε αρχείου και καταλόγου συμπιέζεται χωριστά και εγγράφεται σε ένα προσωρινό αρχείο που στη συνέχεια αποστέλλεται στον χειριστή και στη συνέχεια αφαιρείται με ασφάλεια. | |

| 0x0D | Αποσυνδέστε μια περίοδο λειτουργίας | Αποσυνδέει έναν καθορισμένο συνδεδεμένο χρήστη από την περίοδο λειτουργίας υπηρεσιών απομακρυσμένης επιφάνειας εργασίας του χρήστη. Η εντολή μπορεί επίσης να εκτελέσει διαφορετικές λειτουργίες με βάση την παράμετρο. | |

| 0x0D | Λίστα συνεδριών | Αποκτά διάφορες λεπτομέρειες για όλες τις συνεδρίες στη συσκευή του θύματος και τις στέλνει στον χειριστή. Η εντολή μπορεί επίσης να εκτελέσει διαφορετικές λειτουργίες με βάση την παράμετρο. | |

| 0x0E | Μετρήστε το χρόνο σύνδεσης | Χρησιμοποιεί το API των Windows GetTickCount για τη μέτρηση του χρόνου που απαιτείται για τη σύνδεση σε έναν καθορισμένο κεντρικό υπολογιστή. | |

| Τροποποιημένο | 0x01 | Λάβετε πληροφορίες συστήματος | Αποκτά αναλυτικές λεπτομέρειες σχετικά με το σύστημα του θύματος και τις στέλνει στον χειριστή. |

| 0x0A | Αφαιρέστε αρχεία με ασφάλεια | Αντικαθιστά καθορισμένα αρχεία με ένα μπλοκ τυχαίων δεδομένων, μετονομάζει κάθε αρχείο σε ένα τυχαίο όνομα και, τέλος, τα αφαιρεί με ασφάλεια ένα προς ένα. | |

| 0x0C | Σκοτώστε τις διαδικασίες | Τερματίζει όλες τις διεργασίες των οποίων τα ονόματα αντιστοιχούν σε ένα παρεχόμενο μοτίβο ή/και με ένα συγκεκριμένο PID. | |

| Παλιά | 0x02/0x0B | Δημιουργήστε μια διαδικασία | Δημιουργεί μια διεργασία είτε ως τρέχων είτε ως καθορισμένος χρήστης και προαιρετικά στέλνει την έξοδο της στον χειριστή. |

| 0x05 | Ορισμός/Λήψη τρέχοντος καταλόγου | Προσπάθειες ορισμού και στη συνέχεια απόκτησης της διαδρομής του τρέχοντος καταλόγου εργασίας. | |

| 0x06 | Κατάλογος τόμων | Επαναλαμβάνεται σε μονάδες δίσκου από C: έως Z: και αποκτά τον τύπο μονάδας δίσκου και το όνομα τόμου. Η εντολή μπορεί επίσης να εκτελέσει διαφορετικές λειτουργίες με βάση την παράμετρο. | |

| 0x06 | Λίστα αρχείων σε έναν κατάλογο | Επαναλαμβάνεται σε αρχεία σε καθορισμένο κατάλογο και λαμβάνει πληροφορίες όπως ονόματα, χαρακτηριστικά κ.λπ. Η εντολή μπορεί επίσης να εκτελέσει διαφορετικές λειτουργίες με βάση την παράμετρο. | |

| 0x07 | Γράψτε σε ένα αρχείο | Πραγματοποιεί λήψη και προσάρτηση του δηλωμένου όγκου δεδομένων σε καθορισμένο αρχείο. | |

| 0x08 | Διαβάστε από ένα αρχείο | Το καθορισμένο αρχείο διαβάζεται και αποστέλλεται στον χειριστή. | |

| 0x0C | Κατάλογος διαδικασιών | Αποκτά λεπτομέρειες σχετικά με όλες τις διεργασίες που εκτελούνται στη συσκευή του θύματος και επιπλέον στέλνει το αναγνωριστικό της τρέχουσας διαδικασίας. |

Συμπέρασμα

Το ωφέλιμο φορτίο του Wslink είναι αφιερωμένο στην παροχή μέσων για χειρισμό αρχείων, εκτέλεση περαιτέρω κώδικα και λήψη εκτενών πληροφοριών σχετικά με το υποκείμενο σύστημα που πιθανόν να μπορούν να αξιοποιηθούν αργότερα για πλευρική κίνηση, λόγω ειδικού ενδιαφέροντος για συνεδρίες δικτύου. Ο φορτωτής Wslink ακούει σε μια θύρα που καθορίζεται στη διαμόρφωση και μπορεί να εξυπηρετήσει πρόσθετους πελάτες σύνδεσης, ακόμη και να φορτώσει διάφορα ωφέλιμα φορτία.

Το WinorDLL64 περιέχει μια επικάλυψη στο περιβάλλον ανάπτυξης, τη συμπεριφορά και τον κώδικα με πολλά δείγματα Lazarus, γεγονός που υποδηλώνει ότι μπορεί να είναι ένα εργαλείο από το τεράστιο οπλοστάσιο αυτής της ομάδας APT ευθυγραμμισμένη με τη Βόρεια Κορέα.

IoC

| SHA-1 | Όνομα ανίχνευσης ESET | Περιγραφή |

|---|---|---|

| 1BA443FDE984CEE85EBD4D4FA7EB1263A6F1257F | Win64/Wslink.A | Απόθεση μνήμης του ανακαλυφθέντος ωφέλιμου φορτίου Wslink WinorDll64. |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 12 του πλαισίου ATT&CK. Δεν αναφέρουμε ξανά τεχνικές από τον φορτωτή, μόνο το ωφέλιμο φορτίο.

| Τακτική | ID | Όνομα | Περιγραφή |

|---|---|---|---|

| Ανάπτυξη πόρων | T1587.001 | Ανάπτυξη δυνατοτήτων: Κακόβουλο λογισμικό | Το WinorDLL64 είναι ένα προσαρμοσμένο εργαλείο. |

| Εκτέλεση | T1059.001 | Διερμηνέας εντολών και σεναρίων: PowerShell | Το WinorDLL64 μπορεί να εκτελέσει αυθαίρετες εντολές PowerShell. |

| T1106 | Το εγγενές API | Το WinorDLL64 μπορεί να εκτελέσει περαιτέρω διεργασίες χρησιμοποιώντας το CreateProcessW και CreateProcessAsUserW APIs. | |

| Αμυντική υπεκφυγή | T1134.002 | Access Token Manipulation: Δημιουργία διαδικασίας με Token | Το WinorDLL64 μπορεί να καλέσει API WTSQueryUserToken και CreateProcessAsUserW για να δημιουργήσετε μια διαδικασία κάτω από έναν πλαστό χρήστη. |

| T1070.004 | Αφαίρεση δείκτη: Διαγραφή αρχείου | Το WinorDLL64 μπορεί να αφαιρέσει με ασφάλεια αυθαίρετα αρχεία. | |

| Ανακάλυψη | T1087.001 | Ανακάλυψη λογαριασμού: Τοπικός λογαριασμός | Το WinorDLL64 μπορεί να απαριθμήσει συνεδρίες και να παραθέσει συσχετισμένους χρήστες και ονόματα πελατών, μεταξύ άλλων λεπτομερειών. |

| T1087.002 | Ανακάλυψη λογαριασμού: Λογαριασμός τομέα | Το WinorDLL64 μπορεί να απαριθμήσει συνεδρίες και να απαριθμήσει συσχετισμένα ονόματα τομέα –μεταξύ άλλων λεπτομερειών. | |

| T1083 | Ανακάλυψη αρχείων και καταλόγου | Το WinorDLL64 μπορεί να αποκτήσει λίστες αρχείων και καταλόγων. | |

| T1135 | Ανακάλυψη μεριδίου δικτύου | Το WinorDLL64 μπορεί να ανακαλύψει κοινόχρηστες μονάδες δίσκου δικτύου. | |

| T1057 | Διαδικασία Ανακάλυψης | Το WinorDLL64 μπορεί να συλλέξει πληροφορίες σχετικά με τις διεργασίες που εκτελούνται. | |

| T1012 | Μητρώο ερωτημάτων | Το WinorDLL64 μπορεί να υποβάλει ερώτημα στο μητρώο των Windows για τη συλλογή πληροφοριών συστήματος. | |

| T1082 | Ανακάλυψη πληροφοριών συστήματος | Το WinorDLL64 μπορεί να λάβει πληροφορίες όπως το όνομα του υπολογιστή, το λειτουργικό σύστημα και την πιο πρόσφατη έκδοση του Service Pack, την αρχιτεκτονική του επεξεργαστή, το όνομα του επεξεργαστή και τον χώρο σε σταθερές μονάδες δίσκου. | |

| T1614 | Ανακάλυψη τοποθεσίας συστήματος | Το WinorDLL64 μπορεί να αποκτήσει το προεπιλεγμένο όνομα χώρας του θύματος χρησιμοποιώντας το GetLocaleInfoW API. | |

| T1614.001 | Ανακάλυψη τοποθεσίας συστήματος: Ανακάλυψη γλώσσας συστήματος | Το WinorDLL64 μπορεί να αποκτήσει την προεπιλεγμένη γλώσσα του θύματος χρησιμοποιώντας το GetLocaleInfoW API. | |

| T1016 | Ανακάλυψη διαμόρφωσης δικτύου συστήματος | Το WinorDLL64 μπορεί να απαριθμήσει πληροφορίες προσαρμογέα δικτύου. | |

| T1049 | Ανακάλυψη συνδέσεων δικτύου συστήματος | Το WinorDLL64 μπορεί να συλλέξει μια λίστα θυρών ακρόασης. | |

| T1033 | Ανακάλυψη κατόχου/χρήστη συστήματος | Το WinorDLL64 μπορεί να απαριθμήσει συνεδρίες και να παραθέσει συσχετισμένα ονόματα χρηστών, τομέα και πελατών – μεταξύ άλλων λεπτομερειών. | |

| Συλλογή | T1560.002 | Αρχειοθέτηση Συλλεγμένων Δεδομένων: Αρχειοθέτηση μέσω Βιβλιοθήκης | Το WinorDLL64 μπορεί να συμπιέζει και να εκτοπίζει καταλόγους χρησιμοποιώντας το quicklz βιβλιοθήκη. |

| T1005 | Δεδομένα από το Τοπικό Σύστημα | Το WinorDLL64 μπορεί να συλλέξει δεδομένα στη συσκευή του θύματος. | |

| Επίπτωση | T1531 | Κατάργηση πρόσβασης λογαριασμού | Το WinorDLL64 μπορεί να αποσυνδέσει έναν συνδεδεμένο χρήστη από συγκεκριμένες περιόδους σύνδεσης. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/2023/02/23/winordll64-backdoor-vast-lazarus-arsenal/

- 1

- 10

- 2011

- 2017

- 2018

- 2021

- 7

- 9

- a

- Σχετικά

- κατάχρηση

- Αποδέχεται

- πρόσβαση

- ακριβής

- αποκτούν

- Αποκτά

- δραστηριοτήτων

- Πρόσθετος

- Επιπλέον

- Πλεονέκτημα

- Αεροδιαστημική

- Μετά το

- κατά

- ευθυγραμμισμένος

- Όλα

- ήδη

- Αμερική

- μεταξύ των

- ποσό

- ανάλυση

- και

- Πρόβλεψη

- χώρια

- api

- APIs

- APT

- αρχιτεκτονική

- Αρχείο

- Οπλοστάσιο

- άρθρο

- εμπορεύματα

- συσχετισμένη

- Επιθέσεις

- γνωρίσματα

- Αύγουστος

- πίσω

- κερκόπορτα

- βασίζονται

- Βέλγιο

- Πιστεύω

- μεταξύ

- Αποκλεισμός

- δεσμεύεται

- χτίζω

- χτισμένο

- C + +

- κλήση

- δυνατότητες

- κατηγορίες

- κατηγορία

- κεντρικός

- Κεντρική Ευρώπη

- CGI

- Αλλαγές

- έλαμψε

- πελάτης

- πελάτες

- κωδικός

- συλλέγουν

- Συλλέγοντας

- συνδυασμός

- εμπορικός

- συνήθως

- Επικοινωνία

- εταίρα

- σύγκριση

- συστατικό

- περιεκτικός

- συμβιβασμός

- Συμβιβασμένος

- υπολογιστή

- εμπιστοσύνη

- διαμόρφωση

- ΕΠΙΒΕΒΑΙΩΜΕΝΟΣ

- Connect

- Συνδετικός

- σύνδεση

- Διασυνδέσεις

- θεωρώντας

- Περιέχει

- περιεχόμενο

- έλεγχος

- χώρα

- κάλυμμα

- δημιουργία

- δημιουργία

- κρίσιμης

- Ρεύμα

- έθιμο

- ημερομηνία

- αφιερωμένο

- Προεπιλογή

- περιγράφεται

- περιγραφή

- επιφάνεια εργασίας

- καθέκαστα

- Ανάπτυξη

- συσκευή

- DID

- διαφορετικές

- κατευθείαν

- Κατάλογοι

- ανακαλύπτουν

- ανακάλυψαν

- ανακάλυψη

- οθόνες

- αποδιοργανωτικός

- τομέα

- ΟΝΟΜΑΤΑ ΤΟΜΕΩΝ

- κατεβάσετε

- αυτοκίνητο

- χωματερή

- κατά την διάρκεια

- κάθε

- Ανατολή

- είτε

- Υπάλληλος

- ενεργοποιήσετε

- κρυπτογραφημένα

- Ψυχαγωγία

- Περιβάλλον

- εγκατεστημένος

- κ.λπ.

- Ευρώπη

- Even

- ανταλλαγή

- εκτελέσει

- Εκτελεί

- εκτέλεση

- αναμένεται

- Εξηγεί

- εξαγωγή

- εξαγωγές

- εκτενής

- FBI

- Φεβρουάριος

- σύντροφος

- λίγοι

- Εικόνα

- Αρχεία

- Αρχεία

- Τελικά

- Εύρεση

- Όνομα

- καθορίζεται

- Εξής

- Βρέθηκαν

- Πλαίσιο

- από

- λειτουργικότητα

- λειτουργίες

- περαιτέρω

- γενεά

- παίρνω

- να πάρει

- Group

- Ομάδα

- Handles

- Ψηλά

- υψηλό προφίλ

- Επισημάνετε

- Τόνισε

- ιστορία

- Επιτυχία

- Επισκέψεις

- οικοδεσπότης

- Ωστόσο

- HTTPS

- προσδιορίζονται

- εκτέλεση

- in

- υποδεικνύω

- υποδηλώνει

- Δείκτης

- κακόφημος

- πληροφορίες

- αρχικός

- αρχικά

- εισαγωγή

- Νοημοσύνη

- τόκος

- εσωτερικός

- IT

- δημοσιογράφος

- Κλειδί

- γνωστός

- Κορέα

- Κορεάτικα

- Ετικέτες

- Γλώσσα

- large

- Επίθετο

- Πέρυσι

- Αργά

- αργότερο

- Λάζαρος

- οδηγήσει

- Led

- Μήκος

- Βιβλιοθήκη

- LINK

- Λίστα

- Εισηγμένες

- Ακούγοντας

- λίστα

- Ακίνητα

- φορτίο

- φορτωτής

- τοπικός

- τοποθεσία

- Μακριά

- Χαμηλός

- μηχανήματα

- που

- Κυρίως

- malware

- Χειρισμός

- Ταίριασμα

- max-width

- Mcafee

- νόημα

- μέσα

- μέτρο

- Μνήμη

- μηνύματα

- Μέσο

- Μέση Ανατολή

- ενδέχεται να

- τροποποιημένο

- ενότητες

- παρακολούθηση

- περισσότερο

- πλέον

- κίνηση

- όνομα

- Ονομάστηκε

- ονόματα

- Ολλανδία

- δίκτυο

- Βόρειος

- Βόρεια Αμερική

- ιδιαίτερα

- αριθμός

- αποκτήσει

- την απόκτηση

- προσφορές

- Παλιά

- ONE

- λειτουργίες

- χειριστής

- τάξη

- Οργανωμένος

- OS

- ΑΛΛΑ

- αλλιώς

- έκρηξη

- επισκόπηση

- Πακέτο

- παράμετρος

- παράμετροι

- μέρος

- περάσματα

- μονοπάτι

- πρότυπο

- εκτελέσει

- περίοδος

- Εικόνες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- πολιτικός

- Δημοφιλής

- λιμένες

- PowerShell

- έτοιμος

- προηγουμένως

- ιδιωτικός

- διαδικασια μας

- Διεργασίες

- Επεξεργαστής

- Προϊόν

- έργα

- παρέχεται

- παρέχει

- χορήγηση

- δημόσιο

- Δημοσίευση

- σκοπός

- τυχαίος

- Διάβασε

- έλαβε

- λαμβάνει

- λήψη

- καταγράφονται

- σχετικά με

- περιοχή

- μητρώου

- σχέση

- σχετικά

- μακρινός

- αφαίρεση

- αφαιρέστε

- Καταργήθηκε

- αφαίρεση

- αναφέρθηκαν

- Εκθέσεις

- απαιτείται

- έρευνα

- ερευνητής

- ερευνητές

- υπεύθυνος

- Αποτελέσματα

- Πλούσιος

- Άρθρο

- κανόνες

- τρέξιμο

- τρέξιμο

- ίδιο

- προστατευμένο περιβάλλον

- ασφαλώς

- ασφάλεια

- αποστολή

- χωριστά

- εξυπηρετούν

- εξυπηρετεί

- υπηρεσία

- Υπηρεσίες

- Συνεδρίαση

- συνεδρίες

- σειρά

- διάφοροι

- Κοινοποίηση

- Shared

- Κοντά

- Σύντομα

- σημασία

- σημαντικός

- παρόμοιες

- ομοιότητες

- αφού

- ενιαίας

- Μέγεθος

- Λύσεις

- μερικοί

- Νότος

- Νότια Κορέα

- Νοτιοκορεάτης

- Χώρος

- συγκεκριμένες

- καθορίζεται

- πρότυπο

- στέκεται

- δήλωσε

- δομή

- Ακολούθως

- τέτοιος

- Προτείνει

- συνοψίζω

- ΠΕΡΙΛΗΨΗ

- παρέχεται

- Στήριξη

- σύστημα

- τραπέζι

- στόχος

- στοχευμένες

- στόχους

- τεχνικές

- προσωρινή

- Η

- Κάτω Χώρες

- τους

- απειλή

- ώρα

- προς την

- ένδειξη

- εργαλείο

- παραδοσιακός

- υπό

- υποκείμενες

- μοναδικός

- ΑΝΩΝΥΜΟΣ

- Φορτώθηκε

- us

- χρήση

- Χρήστες

- χρησιμοποιώ

- διάφορα

- Σταθερή

- εκδοχή

- μέσω

- Θύμα

- θύματα

- Πραγματικός

- οραματισμός

- τόμος

- ευπάθεια

- βάρος

- Ποιό

- ευρύς

- θα

- παράθυρα

- διατύπωση

- εργαζόμενος

- θα

- γραπτή

- έτος

- zephyrnet