La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) ha lanzado Decider, una herramienta gratuita para ayudar a la comunidad de ciberseguridad a mapear más fácilmente el comportamiento de los actores de amenazas en el marco MITRE ATT&CK.

Creado en asociación con el Instituto de Ingeniería y Desarrollo de Sistemas de Seguridad Nacional de EE. UU. (HSSEDI) y MITRE, Decider es una aplicación web que las organizaciones pueden descargar y alojar dentro de su propia infraestructura, lo que la pone a disposición de una variedad de usuarios a través de la nube. Su objetivo es simplificar el proceso, a menudo oneroso, de utilizar el marco de forma precisa y eficaz, así como abrir su uso a los analistas de todos los niveles en una determinada organización de ciberseguridad.

ATT&CK: un marco complejo

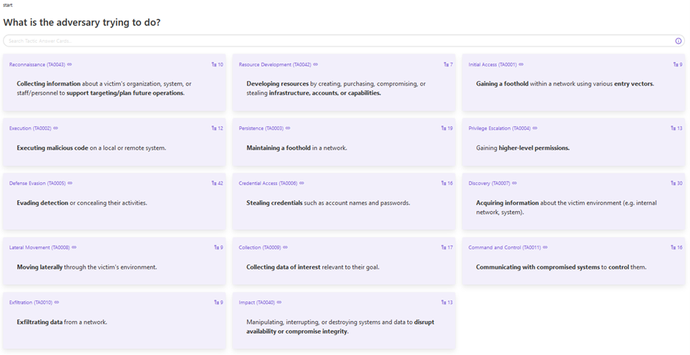

ATT&CK está diseñado para ayudar a los analistas de seguridad determinar qué intentan lograr los atacantes y qué tan avanzados están en el proceso (es decir, ¿están estableciendo un acceso inicial? ¿Se están moviendo lateralmente? ¿Exfiltrando datos?) Lo hace a través de un conjunto de técnicas y subtécnicas de ciberataque conocidas determinadas y actualizadas periódicamente por MITRE, que los analistas pueden mapear sobre lo que podrían estar viendo en sus propios entornos.

El objetivo es anticipar los próximos movimientos de los malos y detener los ataques lo más rápido posible. El marco también se puede incorporar en una variedad de herramientas de seguridad y proporciona un lenguaje estándar para comunicarse con pares y partes interesadas durante la respuesta a incidentes y las investigaciones forenses.

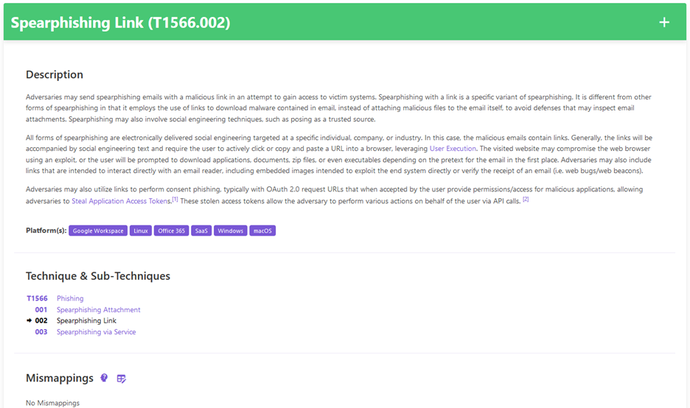

Eso está muy bien, pero el problema es que el marco es notoriamente complejo, a menudo requiere un alto nivel de capacitación y experiencia para seleccionar las asignaciones correctas, por ejemplo. También se expande continuamente, incluso más allá de los ataques empresariales para incorporar amenazas a los sistemas de control industrial (ICS) y el paisaje móvil, añadiendo a la complejidad. En total, es un conjunto de datos en expansión para navegar, y los ciberdefensores a menudo terminan en la maleza cuando intentan usarlo.

“Hay muchas técnicas y subtécnicas disponibles y que pueden volverse muy complicadas y muy técnicas, y muchas veces los analistas se sienten abrumados, o los ralentiza un poco, porque no necesariamente saben si la sub-técnica La técnica que están eligiendo es la correcta”, dice James Stanley, jefe de sección de CISA, señalando que las quejas sobre mapeos erróneos al usar la herramienta son comunes.

“Cuando vas al sitio web, hay mucha información frente a ti y se vuelve abrumador rápidamente. La herramienta Decider realmente lo pone en un lenguaje más sencillo para que lo use un analista, independientemente de su nivel de experiencia”, dice. “Queríamos brindarles a nuestras partes interesadas más orientación sobre cómo usar el marco y ponerlo a disposición de, por ejemplo, analistas junior que podrían beneficiarse de usarlo en tiempo real durante la respuesta a incidentes en medio de la noche, por ejemplo”.

En un nivel más amplio, los proselitistas de CISA y MITRE creen que un uso más amplio de ATT&CK, como lo alienta Decider, conducirá a una inteligencia de amenazas mejor y más procesable, y mejores resultados de defensa cibernética.

“En CISA, realmente queremos poner énfasis en el uso de la inteligencia de amenazas para ser proactivos en su defensa y no reactivos”, dice Stanley. "Durante mucho tiempo, el objetivo de la industria ha sido compartir indicadores de compromiso (IOC), que tienen un contexto muy amplio y muy limitado".

Por el contrario, ATT&CK inclina el campo de juego a favor de la defensa, dice, porque es granular y brinda a las organizaciones una manera de comprender los libros de jugadas específicos de los actores de amenazas que son relevantes para sus entornos específicos.

“Los actores de amenazas deben saber que sus libros de jugadas son esencialmente inútiles una vez que destacamos lo que hacen y cómo lo hacen y lo incorporamos en el marco”, explica. “Las organizaciones que pueden usarlo tienen una postura de seguridad mucho más sólida en lugar de simplemente bloquear ciegamente direcciones IP o hashes, como la industria está tan acostumbrada a hacer. Decider nos acerca a eso”.

Simplificación de ATT&CK para la accesibilidad de los analistas

Decider hace que el mapeo de ATT&CK sea más accesible al guiar a los usuarios a través de una serie de preguntas guiadas sobre la actividad del adversario, con el objetivo de identificar las tácticas, técnicas o subtécnicas correctas en el marco para adaptarse al incidente de una manera intuitiva. A partir de ahí, esos resultados pueden "informar una variedad de actividades importantes, como compartir los hallazgos, descubrir mitigaciones y detectar técnicas adicionales", según CISA. Anuncio del 1 de marzo de la nueva herramienta.

Además de las preguntas guía rellenadas previamente, Decider utiliza un lenguaje simplificado al que podría acceder cualquier analista de seguridad, una función intuitiva de búsqueda y filtro para descubrir técnicas relevantes y una funcionalidad de "carrito de compras" que permite a los usuarios exportar los resultados a formatos de uso común. Además, las organizaciones pueden adaptarlo y ajustarlo a sus propios entornos individuales, lo que incluye marcar asignaciones erróneas comunes.

La esperanza es que ATT&CK eventualmente se convierta en una herramienta fundamental y de fondo para las organizaciones de seguridad cibernética, según John Wunder, gerente de departamento, CTI y Adversary Emulation en MITRE, en lugar del instrumento difícil de manejar, aunque útil, que ha sido.

“Una cosa que realmente me encantaría ver a medida que ATT&CK pasa a un segundo plano es solo una parte de las operaciones diarias de seguridad cibernética y los analistas individuales simplemente tienen que prestarle menos atención”, dice. “Es algo que debería formar la base de lo que hacemos y pensar en comprender los comportamientos de los adversarios, y no algo en lo que tenga que pasar mucho tiempo pensando cada vez que responde a un incidente. Decider es un gran paso adelante en ese sentido”.

La herramienta también ayuda a que la sintaxis de ATT&CK se convierta en la nomenclatura común de facto entre herramientas y plataformas de seguridad, y para compartir inteligencia de amenazas.

“Una vez que vea que ATT&CK se usa en más y más partes del ecosistema, y que todos usan un lenguaje común, los usuarios de ATT&CK comienzan a ver más y más beneficios al alinear las cosas con el marco y usarlo para correlacionar herramientas de manera más efectiva, etc. ”, dice Wunder. “Con suerte, a través de cosas como Decider que lo hacen más fácil de usar, comenzaremos a ver más y más de eso”.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :es

- $ UP

- 1

- a

- Sobre

- de la máquina

- accesible

- Conforme

- precisamente

- Lograr

- a través de

- actividades

- actividad

- los actores

- adición

- Adicionalmente

- direcciones

- Ventaja

- Todos

- analista

- Analistas

- y

- e infraestructura

- anticiparse a

- Aplicación

- somos

- AS

- At

- ataques

- Hoy Disponibles

- fondo

- Malo

- BE

- porque

- a las que has recomendado

- CREEMOS

- es el beneficio

- mejores

- Más allá de

- Big

- Poco

- ciegamente

- bloqueo

- Trae

- general

- más amplio

- by

- PUEDEN

- Puede conseguir

- jefe

- CISA

- más cerca

- Soluciones

- Algunos

- comúnmente

- comunicado

- vibrante e inclusiva

- quejas

- integraciones

- complejidad

- compromiso

- contexto

- contraste

- control

- Corp

- podría

- ciber

- Ataque cibernetico

- La Ciberseguridad

- Agencia de Seguridad Cibernética e Infraestructura

- datos

- conjunto de datos

- día a día

- los defensores

- Defensa

- Departamento

- diseñado

- Determinar

- determina

- Desarrollo

- descubrir

- "Hacer"

- DE INSCRIPCIÓN

- descargar

- durante

- e

- cada una

- más fácil

- pasan fácilmente

- ecosistema

- de manera eficaz

- énfasis

- ser dado

- Ingeniería

- Empresa

- ambientes

- esencialmente

- el establecimiento

- Éter (ETH)

- finalmente

- Cada

- todos

- Experiencia

- Explica

- exportar

- facto

- muchos

- campo

- filtrar

- cómodo

- Entrevistas

- formulario

- adelante

- Fundación

- Marco conceptual

- Gratuito

- en

- frontal o trasero

- función

- a la fatiga

- promover

- obtener

- Donar

- dado

- da

- Go

- objetivo

- candidato

- guía

- Tienen

- es

- ayuda

- ayuda

- Alta

- Destacar

- patria

- Seguridad Nacional

- esperanza

- Con optimismo

- fortaleza

- Cómo

- Como Hacer

- HTTPS

- i

- ICS

- identificar

- importante

- in

- incidente

- respuesta al incidente

- Incluye

- incorporar

- Incorporado

- indicadores

- INSTRUMENTO individual

- industrial

- energético

- información

- EN LA MINA

- inicial

- ejemplo

- Innovadora

- instrumento

- Intelligence

- intuitivo

- Investigaciones

- involucra

- IP

- Direcciones IP

- IT

- SUS

- Juan

- Tipo

- Saber

- conocido

- idioma

- lanzado

- Lead

- Permíteme

- Nivel

- como

- Limitada

- Largo

- largo tiempo

- Mira

- Lote

- amar

- para lograr

- HACE

- Realizar

- gerente

- mapa

- cartografía

- max-ancho

- podría

- Móvil

- más,

- se mueve

- emocionante

- Navegar

- necesariamente

- Nuevo

- Next

- of

- a menudo

- on

- ONE

- habiertos

- Operaciones

- opuesto

- organización

- para las fiestas.

- abrumado

- EL DESARROLLADOR

- parte

- Consorcio

- Pagar

- Natural

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- jugando

- posible

- Proactiva

- Problema

- proporciona un

- poner

- Preguntas

- con rapidez

- distancia

- más bien

- RE

- real

- en tiempo real

- Independientemente

- respuesta

- Resultados

- s

- dice

- Buscar

- Sección

- EN LINEA

- sistemas de seguridad

- herramientas de seguridad

- ver

- Serie

- set

- Compartir

- compartir

- Compras

- gestor de carritos

- tienes

- cerrar

- simplificado

- simplificar

- disminuye

- So

- algo

- Fuente

- soluciones y

- pasar

- las partes interesadas

- estándar

- Stanley

- comienzo

- paso

- más fuerte

- tal

- sintaxis

- Todas las funciones a su disposición

- táctica

- ¡Prepárate!

- Técnico

- técnicas

- esa

- El

- su

- Les

- cosa

- cosas

- Ideas

- amenaza

- actores de amenaza

- inteligencia de amenazas

- amenazas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- recomendaciones

- a

- del IRS

- parte superior

- Formación

- entender

- comprensión

- us

- utilizan el

- usuarios

- variedad

- vía

- a pie

- deseado

- Camino..

- web

- Aplicación web

- Página web

- WELL

- ¿

- que

- QUIENES

- más ancho

- seguirá

- dentro de

- se

- tú

- zephyrnet