Amazon QuickSight es un servicio de inteligencia empresarial (BI) escalable, sin servidor, integrable y basado en aprendizaje automático, creado para la nube. QuickSight le permite crear y publicar fácilmente paneles de BI interactivos que incluyen información basada en aprendizaje automático. Se puede acceder a los paneles de QuickSight desde cualquier dispositivo y se pueden integrar sin problemas en sus aplicaciones, portales y sitios web.

QuickSight ofrece varias fuentes de datos, incluidas, entre otras, Atenea amazónica, Desplazamiento al rojo de Amazon, Servicio de almacenamiento simple de Amazon (Amazon S3) y Snowflake. Esta publicación presenta soluciones que le permiten configurar Snowflake como fuente de datos para QuickSight independientemente de los requisitos de configuración de su red.

Cubrimos las siguientes configuraciones de Snowflake como fuente de datos para QuickSight:

- Conexión QuickSight a Snowflake a través de AWS PrivateLink

- Conexión QuickSight a Snowflake a través de AWS PrivateLink y emparejamiento de nube privada virtual (VPC) (misma región)

- Conexión QuickSight a Snowflake a través de AWS PrivateLink y emparejamiento de VPC (entre regiones)

- Conexión QuickSight a Snowflake (red pública)

Requisitos previos

Para completar esta solución, necesita lo siguiente:

- Una cuenta de AWS

- El Interfaz de línea de comandos de AWS (AWS CLI) instalado en su estación de trabajo (para obtener instrucciones, consulte (Instalación, actualización y desinstalación de la AWS CLI versión 2)

- Una cuenta QuickSight de la edición Enterprise

- Una cuenta de Snowflake

- Una base de datos y una tabla de Snowflake

- Un almacén de copos de nieve

- Suficiente Gestión de identidades y accesos de AWS (IAM) para crear puntos finales de VPC, grupos de seguridad, tablas de enrutamiento y Ruta del Amazonas 53 zonas alojadas y conjuntos de registros de recursos

Conexión QuickSight a Snowflake a través de AWS PrivateLink

Primero, le mostramos cómo conectarse a Snowflake con QuickSight a través de AWS PrivateLink. El siguiente diagrama ilustra la arquitectura de la solución.

Configurar la integración de Snowflake AWS PrivateLink

Para comenzar, le explicamos cómo habilitar AWS PrivateLink para su cuenta de Snowflake. Esto incluye la ubicación de recursos en su cuenta de AWS, el acceso a la interfaz de usuario de Snowflake y la creación de un caso de soporte con Snowflake.

- Identifique la VPC que desea utilizar para configurar la integración de AWS PrivateLink. Para hacerlo, recupere una lista de VPC de la línea de comando y luego recupere el

VpcIdelemento del objeto JSON resultante para la VPC deseada. Vea el siguiente código:

- Recupere su ID de cuenta de AWS. Esta publicación asume que la cuenta a la que se dirige es su cuenta predeterminada en su configuración de AWS CLI.

- Si está configurando varias cuentas, repita estos pasos para todas las cuentas y VPC (esta publicación asume que está configurando una sola cuenta y VPC y lo usará como contexto en el futuro).

- Contacto Soporte de copo de nieve con su ID de cuenta de AWS, ID de VPC y la URL de cuenta correspondiente que utiliza para acceder a Snowflake (por ejemplo,

<account id>.snowflakecomputing.com).

Habilitación de AWS PrivateLink para su cuenta de Snowflake puede demorar hasta dos días hábiles.

- Una vez habilitado AWS PrivateLink, recupere la configuración de AWS PrivateLink para su región ejecutando el siguiente comando en una hoja de trabajo de Snowflake, luego recupere los valores para

privatelink-account-urlyprivatelink_ocsp-urldel objeto JSON resultante. Los ejemplos de cada valor son los siguientes:

- Almacene estos valores en un editor de texto para su uso posterior.

A continuación, configuramos el punto final de la VPC en el Nube privada virtual de Amazon (Amazon VPC) crea todos los grupos de seguridad necesarios.

- En la consola de Amazon VPC, elija Endpoints en el menú de navegación.

- Elige Crear punto final.

- Seleccione Buscar servicio de AWS por nombre.

- Nombre del servicio, ingrese el valor para

privatelink-vpce-idque recuperamos antes. - Elige Verificar.

Aparece una alerta verde con "Nombre de servicio encontrado" y las opciones de VPC y subred se expanden automáticamente.

Dependiendo de su Región objetivo, su pantalla resultante puede mostrar otro nombre de Región.

- Elija el mismo ID de VPC que envió a Snowflake.

- Seleccione las subredes donde desea crear puntos finales.

AWS recomienda utilizar más de una subred para lograr una alta disponibilidad.

- Grupo de seguridad, escoger Crea un nuevo grupo de seguridad.

Esto abre el Grupos de seguridad en la consola de Amazon VPC en una nueva pestaña.

- Elige Crear grupo de seguridad.

- Asigne un nombre a su nuevo grupo de seguridad (por ejemplo,

quicksight-doc-snowflake-privatelink-connection) y descripción. - Elija el ID de VPC que utilizó en los pasos anteriores.

A continuación, agrega dos reglas que permiten el tráfico desde dentro de su VPC a este punto de enlace de VPC.

- Recupere el bloque CIDR para su VPC de destino:

- Elige Añadir regla existentes Reglas de entrada

- Elige HTTPS para el tipo, deje la fuente como Personalizadoe ingrese el valor recuperado de la anterior

describe-vpcsllamar (por ejemplo, 10.0.0.0/16). - Elige Añadir regla existentes Reglas de entrada

- Elige HTTP para el tipo, deje la fuente como Personalizadoe ingrese el valor recuperado de la anterior

describe-vpcs - Elige Crear grupo de seguridad.

- Recupere el ID del grupo de seguridad del grupo de seguridad recién creado.

- En la página de configuración del punto final de la VPC, elimine el grupo de seguridad predeterminado.

- Busque y seleccione el nuevo ID de grupo de seguridad.

- Elige Crear punto final.

Se le redirige a una página que tiene un enlace a la configuración de su punto de enlace de VPC, especificado por el ID de VPC. La siguiente página tiene un enlace para ver la configuración en su totalidad.

- Recupere el registro más alto de la lista de nombres DNS.

Esto se puede diferenciar de otros nombres DNS porque solo incluye el nombre de la región (como us-west-2) y ninguna notación de letras de zona de disponibilidad (como us-west-2a).

- Guarde este registro en un editor de texto para su uso posterior.

Configure DNS para los extremos de Snowflake en su VPC

Para configurar sus puntos finales Snowflake, complete los siguientes pasos:

- En la consola de Route 53, elija Zonas alojadas en el panel de navegación.

- Elige Crear zona hospedada.

- Nombre de dominio y certificado SSL, ingrese el valor que almacenó para

privatelink-account-urlde los pasos anteriores.

En este campo, eliminamos el ID de cuenta de Snowflake del nombre DNS y solo usamos el valor que comienza con el identificador de región (por ejemplo, <region>.privatelink.snowflakecomputing.com). Más tarde creamos un conjunto de registros de recursos para el subdominio.

- Tipo de Propiedad, seleccione Zona hospedada privada.

Es posible que su código de región no sea us-west-2; haga referencia al nombre DNS que le devolvió Snowflake.

- En VPC para asociar con la zona alojada sección, elija la región en la que se encuentra su VPC y el ID de VPC utilizado en los pasos anteriores.

- Elige Crear zona hospedada.

Próximo. creamos dos registros: uno para privatelink-account-url y uno para privatelink_ocsp-url.

- En Zonas alojadas página, elige Crear conjunto de registros.

- Nombre de registro, ingrese su ID de cuenta de Snowflake (los primeros ocho caracteres en

privatelink-account-url). - Tipo de registro, escoger CNAME.

- Valor, ingrese el nombre DNS para el punto de enlace de la VPC regional que obtuvimos en la sección anterior.

- Elige Crear registros.

- Repita estos pasos para el registro OCSP que anotamos como

privatelink-ocsp-urlantes, comenzando conocspa través del ID de copo de nieve de ocho caracteres para el nombre del registro (por ejemplo,ocsp.xxxxxxxx).

Configurar un punto de enlace entrante de resolución de Route 53 para su VPC

QuickSight no utiliza el solucionador de AWS estándar (el solucionador .2 de la VPC). Para resolver DNS privado desde QuickSight, debe configurar los puntos finales de resolución de Route 53.

Primero, creamos un grupo de seguridad para el punto final entrante de resolución de Route 53.

- En Grupos de seguridad página de la consola de Amazon VPC, elija Crear grupo de seguridad.

- Ingrese un nombre para su grupo de seguridad (por ejemplo,

quicksight-doc-route53-resolver-sg) y una descripción. - Elija el ID de VPC utilizado en los pasos anteriores.

- Cree reglas que permitan DNS (puerto 53) sobre UDP y TCP desde dentro del bloque VPC CIDR.

- Elige Crear grupo de seguridad.

- Tenga en cuenta el ID del grupo de seguridad, porque ahora agregamos una regla para permitir el tráfico al grupo de seguridad del punto final de la VPC.

Ahora creamos el punto final de entrada de resolución de Route 53 para nuestra VPC.

- En la consola de Route 53, elija Punto final entrante en el panel de navegación.

- Elige Crear un punto final de entrada.

- Nombre de punto final, ingrese un nombre (por ejemplo,

quicksight-inbound-resolver). - VPC en la región, elija el ID de VPC utilizado en los pasos anteriores.

- Grupo de seguridad para el punto final, elija el ID del grupo de seguridad que guardó anteriormente.

- En Dirección IP sección, elija dos zonas de disponibilidad y subredes, y salga Utilice una dirección IP que se seleccione automáticamente seleccionado.

- Elige Enviar.

- Elija el punto final entrante después de que se haya creado y tome nota de las dos direcciones IP para los resolutores.

Conectar una VPC a QuickSight

Para conectar una VPC a QuickSight, complete los siguientes pasos:

- En Grupos de seguridad página de la consola de Amazon VPC, elija Crear grupo de seguridad.

- Ingrese un nombre (por ejemplo,

quicksight-snowflake-privatelink-sg) y una descripción. - Elija el ID de VPC utilizado en los pasos anteriores.

Los grupos de seguridad para QuickSight se diferencian de otros grupos de seguridad en que no tienen estado, en lugar de tener estado. Esto significa que debe permitir explícitamente el tráfico de retorno del grupo de seguridad objetivo. La regla de entrada en su grupo de seguridad debe permitir el tráfico en todos los puertos. Necesita hacer esto porque el número de puerto de destino de cualquier paquete de retorno entrante se establece en un número de puerto asignado aleatoriamente. Para más información, ver Reglas de entrada.

- Elige Crear grupo de seguridad.

- Tome nota del ID del grupo de seguridad, porque ahora agregamos una regla para permitir el tráfico al grupo de seguridad del punto final de la VPC.

- En Grupos de seguridad página, busque el ID del grupo de seguridad que se utiliza para el punto final de la VPC.

- Elige Editar reglas de entrada.

- Agregue reglas para el tráfico HTTPS y HTTP, utilizando el ID del grupo de seguridad para el grupo de seguridad que creó como origen.

- Elige Guardar reglas.

A continuación, pasamos a la consola QuickSight para configurar la conexión VPC.

- Navegue hasta la consola QuickSight.

- Elija el nombre de usuario y elija Administrar QuickSight.

- En el panel de navegación, elija Administrar conexiones de VPC.

- Elige Agregar una conexión de VPC.

- Nombre de la conexión de VPC, ingrese un nombre (por ejemplo,

snowflake-privatelink). - ID de VPC, elija la VPC utilizada en los pasos anteriores.

- ID de subred, elija una de las subredes que tenga un punto de enlace de VPC, como se especificó cuando creó el punto de enlace anteriormente.

- ID de grupo de seguridad, ingrese el ID del grupo de seguridad que creó.

- Puntos finales de resolución de DNS, ingrese las dos direcciones IP para el punto final de resolución entrante que creó anteriormente.

- Elige Crear.

Configurar una fuente de datos de Snowflake a través de la VPC

Para configurar una fuente de datos de Snowflake, complete los siguientes pasos.

- En la consola de QuickSight, elija Conjuntos de datos en la página de navegación.

- Elige Nuevo conjunto de datos.

- Elija la opción Copo de nieve.

- Nombre de fuente de datos, ingrese un nombre (por ejemplo,

snowflake). - Tipo de conexión¸ elija la conexión VPC que creó anteriormente (

snowflake-privatelink). - Servidor de base de datos, introduzca

privatelink-account-url. - Nombre de la base de datos, ingrese el nombre de su base de datos.

- Manejo de, ingrese el nombre de un almacén Snowflake en ejecución.

- Usuario, ingrese su nombre de usuario de Snowflake.

- Contraseña, ingrese su contraseña de Snowflake.

- Elige Validar.

- Tras la validación exitosa, elija Crear fuente de datos.

Cree su primer panel de QuickSight

En esta sección, cubrimos la creación de un conjunto de datos en QuickSight y luego el uso de estos datos en una visualización. Estamos usando un conjunto de datos ficticios que tiene información sobre empleados ficticios.

- Esquema, elija su esquema.

- Mesas, seleccione sus tablas.

- Elige Seleccione.

En Finalizar la creación del conjunto de datos , puede determinar si QuickSight importa su conjunto de datos en SPICE para mejorar el rendimiento de la consulta o consulta directamente sus datos cada vez que se carga un tablero. Para obtener más información sobre SPICE, consulte Importación de datos a SPICE.

- Para esta publicación, seleccionamos Importar a SPICE para análisis más rápidos.

- Elige Visualizar.

Ahora que tenemos el esquema, la tabla y la configuración de SPICE para el conjunto de datos, podemos crear nuestra primera visualización.

- Elija un campo de la lista de campos disponibles. Para esta publicación, elegimos Ciudad.

- Elija una visualización en el Tipos visuales

Esto solo rasca la superficie de las capacidades de visualización de QuickSight. Para más información, ver Trabajar con Amazon QuickSight Visuals.

A continuación, cubrimos una configuración de red que permite que QuickSight se conecte a una VPC con AWS PrivateLink en otra VPC y use el emparejamiento de VPC para permitir que QuickSight use la conexión AWS PrivateLink.

Conexión QuickSight a Snowflake a través de AWS PrivateLink y emparejamiento de VPC dentro de la misma región

En esta sección, le mostramos cómo conectarse a Snowflake con QuickSight con dos VPC emparejadas y AWS PrivateLink. El siguiente diagrama ilustra la arquitectura de la solución.

Configurar el intercambio de tráfico de VPC

Primero, creamos la interconexión de VPC a partir de la VPC solicitante.

- En Conexiones de intercambio de tráfico página de la consola de Amazon VPC, elija Crear conexión de intercambio de tráfico.

- Seleccione una VPC local para emparejar, elija la VPC en la que configuró su conexión Snowflake AWS PrivateLink.

- En Seleccione otra VPC para emparejar sección, deje las opciones predeterminadas para Mi Cuenta y Provincia (Mi Cuenta y Esta región, Respectivamente).

- VPC (aceptador), elija la VPC a la que está conectado QuickSight.

- Elige Crear conexión de intercambio de tráfico.

A continuación, aceptamos la conexión VPC de la VPC que acepta.

- En Conexiones de intercambio de tráfico página, seleccione la conexión que creó.

- En Acciones menú, seleccione Aceptar.

- Revise la información sobre la solicitud. Si todo parece correcto, elija Si acepta.

A continuación, configuramos DNS para que se resuelva entre las dos VPC.

- En Conexiones de intercambio de tráfico página, elija su nueva conexión de intercambio de tráfico.

- En DNS pestaña, compruebe si las dos opciones se muestran como Discapacitado.

Si están habilitados, puede pasar a los pasos para crear tablas de rutas.

- En Acciones menú, seleccione Editar la configuración de DNS.

Esto requiere que su VPC tenga habilitada la resolución y el nombre de host DNS.

- Seleccione ambas casillas de verificación para permitir que el DNS se resuelva desde las VPC del aceptador y del solicitante.

- Elige Guardar.

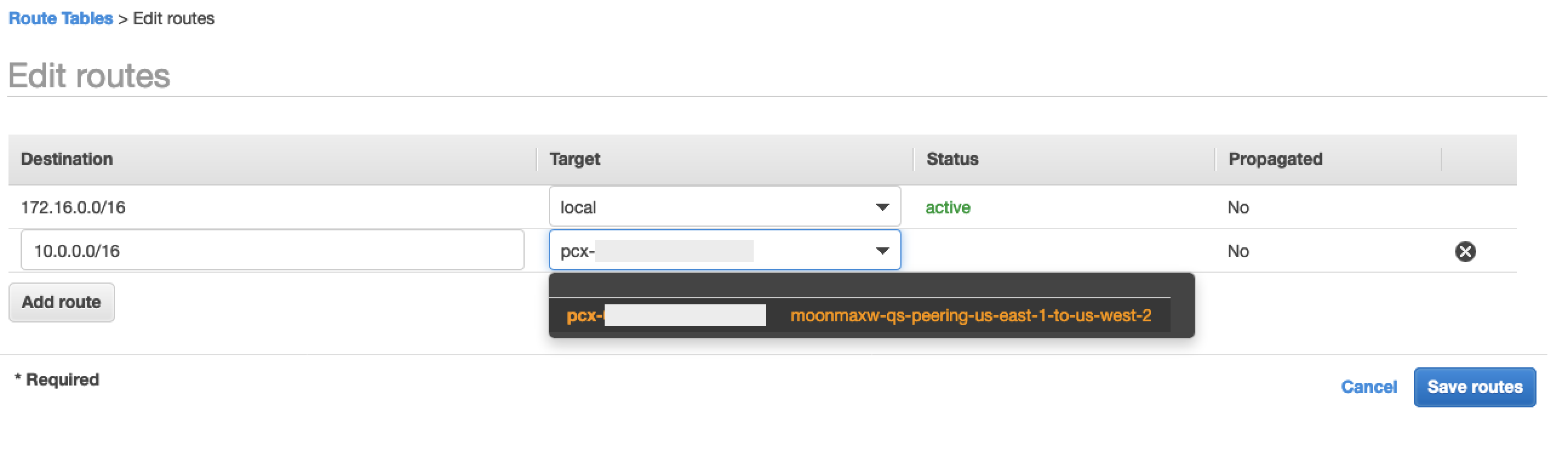

A continuación, cree la entrada de la tabla de rutas para permitir que las rutas se propaguen entre las dos VPC.

- En Tablas de ruta página, elija las tablas de ruta en su VPC solicitante.

- En Ruta pestaña, elegir Editar rutas.

- Agregue una ruta para el bloque CIDR que usa su VPC emparejada (para esta publicación, 172.31.0.0/16).

- Elige Guardar rutas.

- Repita para las tablas de enrutamiento en su aceptador VPC.

Configurar DNS en la VPC del aceptador

En esta sección, asociamos la VPC aceptante que con la misma zona hospedada privada que la VPC solicitante (<region>.privatelink.snowflakecomputing.com).

- En la consola de Route 53, elija Zonas alojadas en el panel de navegación.

- Seleccione la zona hospedada

<region>.privatelink.snowflakecomputing.comy elige Editar. - En VPC para asociar con la zona alojada sección, elija Agregar VPC.

- Elija la región y el ID de VPC asociados con la VPC del aceptador.

- Elige Guardar los cambios.

Configure los puntos finales entrantes del resolutor de Route 53 en la VPC del aceptador

Para configurar los puntos finales entrantes del solucionador de Route 53, complete los siguientes pasos:

- En Grupos de seguridad página de la consola de Amazon VPC, elija Crear grupo de seguridad.

- Ingrese un nombre (por ejemplo,

quicksight-doc-route53-resolver-sg) y una descripción. - Elija el ID de VPC utilizado en los pasos anteriores.

- Cree reglas que permitan DNS (puerto 53) sobre UDP y TCP desde el bloque VPC CIDR (para esta publicación, 172.31.0.0/16).

- Elige Crear grupo de seguridad.

- Tome nota del ID del grupo de seguridad, porque ahora agregamos una regla para permitir el tráfico al grupo de seguridad del punto final de la VPC.

A continuación, configuramos el punto de enlace de entrada de Route 53 para esta VPC.

- En la consola de Route 53, elija Punto final entrante en el panel de navegación.

- Elige Crear un punto final de entrada.

- Ingrese un nombre para el punto final (por ejemplo,

quicksight-inbound-resolver). - VPC en la región, elija el ID de VPC para la VPC de aceptador.

- Grupo de seguridad, elija el ID del grupo de seguridad que guardó anteriormente.

- En Dirección IP sección, seleccione dos zonas de disponibilidad y subredes, y salga Utilice una dirección IP que se seleccione automáticamente

- Elige Enviar.

- Elija el punto final de entrada una vez creado.

- Una vez que se haya aprovisionado el punto final de entrada, anote las dos direcciones IP de los resolutores.

Conecte la VPC del aceptador a QuickSight

Para empezar, necesitamos crear un grupo de seguridad para QuickSight a fin de permitir el tráfico a los puntos finales entrantes del solucionador de Route 53, el punto final de la VPC para AWS PrivateLink y el tráfico dentro de la red local.

- En Grupos de seguridad página de la consola de Amazon VPC, elija Crear grupo de seguridad.

- Ingrese un nombre (por ejemplo,

quicksight-snowflake-privatelink-vpc-peering-sg) y una descripción. - Elija el ID de VPC para la VPC de aceptador.

- Cree las siguientes reglas de ingreso:

-

- Una regla para la red local para todos los puertos TCP (por ejemplo, 172.31.0.0/16).

- Una regla que permite el tráfico de DNS del grupo de seguridad para el punto final de entrada de resolución de Route 53 para todos los puertos TCP.

- Una regla que permite el tráfico de DNS del grupo de seguridad para el punto final de entrada de resolución de Route 53 para todos los puertos UDP.

- Una regla que permite el tráfico al grupo de seguridad para el punto final de la VPC (ubicado en la VPC emparejada).

Como se mencionó anteriormente, los grupos de seguridad para QuickSight son diferentes de otros grupos de seguridad. Debe permitir explícitamente el tráfico de retorno del grupo de seguridad de destino y la regla de entrada en su grupo de seguridad debe permitir el tráfico en todos los puertos. Para más información, ver Reglas de entrada.

A continuación, modificamos el grupo de seguridad para el punto final entrante de resolución de Route 53 para permitir el tráfico del grupo de seguridad que creamos.

- En Grupos de seguridad página, busque el ID del grupo de seguridad utilizado para el punto final entrante del resolutor de Route 53.

- Elige Editar reglas de entrada.

- Agregue reglas para DNS sobre UDP y DNS sobre TCP, utilizando el ID del grupo de seguridad para el grupo de seguridad que creamos para QuickSight como fuente.

- Elige Guardar reglas.

A continuación, modifique el grupo de seguridad que se creó para el punto de enlace de la VPC para la conexión de AWS PrivateLink.

- En Grupos de seguridad página, busque el ID de grupo de seguridad utilizado para el punto de enlace de la VPC para la conexión de AWS PrivateLink.

- Elige Editar reglas de entrada.

- Agregue reglas para HTTPS y HTTP, utilizando el ID del grupo de seguridad para el grupo de seguridad creado para QuickSight como origen.

- Elige Guardar reglas.

A continuación, configuramos la conexión VPC en QuickSight.

- En la consola QuickSight, elija el nombre de usuario y elija Administrar QuickSight.

- En el panel de navegación, elija Administrar conexiones de VPC.

- Elige Agregar una conexión de VPC.

- Nombre de la conexión de VPC¸ ingrese un nombre (por ejemplo,

snowflake-privatelink-vpc-peering). - Subred, elija un ID de subred que tenga una tabla de enrutamiento con una conexión de emparejamiento a la VPC solicitante donde reside la conexión de AWS PrivateLink.

- ID de grupo de seguridad, ingrese el ID del grupo de seguridad creado anteriormente.

- Puntos finales de resolución de DNS, ingrese las dos direcciones IP para el punto final de resolución entrante que creó.

- Elige Crear.

Configurar una fuente de datos Snowflake en QuickSight a través de la VPC

Para configurar una fuente de datos Snowflake en QuickSight, complete los siguientes pasos:

- En la consola de QuickSight, elija Conjuntos de datos en el panel de navegación.

- Elige Nuevo conjunto de datos.

- Elija la opción Copo de nieve.

- Ingrese un nombre de fuente de datos (por ejemplo,

snowflake-dataset). - Elija la conexión de VPC que creó (

snowflake-privatelink). - Servidor de base de datos, introducir el

privatelink-account-url. - Nombre de la base de datos, ingrese el nombre de su base de datos.

- Manejo de, ingrese el nombre de un almacén Snowflake en ejecución.

- Usuario, ingrese su nombre de usuario de Snowflake.

- Contraseña, ingrese su contraseña de Snowflake.

- Elige Validar.

- Tras la validación exitosa, elija Crear fuente de datos.

Para conocer los pasos para crear un tablero, consulte la sección anterior, Cree su primer panel de QuickSight.

En la siguiente sección, cubrimos una configuración de red similar, con la diferencia de que usamos intercambio de tráfico de VPC entre regiones.

Conexión QuickSight a Snowflake a través de AWS PrivateLink y emparejamiento de VPC entre regiones

En esta sección, le mostramos cómo conectarse a Snowflake con QuickSight a través de AWS PrivateLink con dos VPC emparejadas entre regiones.

Nos referimos a las regiones de forma genérica a lo largo de esta publicación, indicando la región que tiene la conexión Snowflake AWS PrivateLink como Región A y la región en la que QuickSight está configurado como Región B.

El siguiente diagrama ilustra la arquitectura de nuestra solución.

Configurar el intercambio de tráfico de VPC entre dos regiones

Primero, creamos la interconexión de VPC a partir de la VPC solicitante.

- Navegue hasta la Conexiones de intercambio de tráfico en la consola de Amazon VPC en la Región B (la región en la que planea usar QuickSight para implementar paneles).

- Elige Crear conexión de intercambio de tráfico.

- En Seleccione una VPC local para emparejar sección, para VPC (solicitante), elija la VPC a la que se ha conectado o pretende conectar QuickSight.

- Seleccione otra VPC para emparejar, seleccione Mi Cuenta y Otra región.

- Elija la región en la que existe su conexión Snowflake AWS PrivateLink.

- ID de VPC (aceptador), ingrese el ID de VPC para la VPC en la que existe su Snowflake AWS PrivateLink.

- Elige Crear conexión de intercambio de tráfico.

- Copie el ID de conexión de intercambio de tráfico de VPC para que podamos localizarlo fácilmente en los siguientes pasos (parece

pcx-xxxxxxxxxxxx).

A continuación, aceptamos la conexión de intercambio de tráfico de VPC de la región en la que creó su conexión de AWS PrivateLink.

- Navegue a la consola de Amazon VPC en la Región A (donde existe su conexión Snowflake AWS PrivateLink).

- Busque y seleccione la conexión de intercambio de tráfico que creó.

- En Acciones menú, seleccione Aceptar petición.

- Revise la información sobre la solicitud. Si todo parece correcto, elija Si acepta.

A continuación, configuramos DNS para que se resuelva entre las dos VPC.

- En Conexiones de intercambio de tráfico página de la consola de Amazon VPC, elija su conexión de intercambio de tráfico de VPC recién creada.

- En DNS pestaña, compruebe si las dos opciones se muestran Discapacitado.

Si están habilitados, continúe con los pasos para crear tablas de rutas.

- En Acciones menú, seleccione Editar la configuración de DNS.

Esto requiere que su VPC tenga habilitada la resolución y el nombre de host DNS.

- Seleccione ambas casillas de verificación para permitir que el DNS se resuelva desde las VPC del aceptador y del solicitante.

- Elige Guardar.

A continuación, creamos la entrada de la tabla de rutas para permitir que las rutas se propaguen entre las dos VPC para la Región B.

- Navegue a la consola de Amazon VPC en la Región B (la región en la que planea usar QuickSight para implementar paneles).

- En el panel de navegación, elija Tablas de ruta.

- Seleccione las tablas de enrutamiento en su VPC solicitante.

- En Ruta pestaña, elegir Editar rutas.

- Agregue una ruta para el bloque CIDR que usa su VPC emparejada (para esta publicación, 10.0.0.0/16 es el bloque CIDR para la VPC en la que reside la conexión Snowflake AWS PrivateLink).

- Elige Guardar rutas.

A continuación, cree la entrada de la tabla de rutas para permitir que las rutas se propaguen entre las dos VPC para la Región A.

- Navegue a la consola de Amazon VPC en la Región A (donde existe su conexión Snowflake AWS PrivateLink).

- Repita los pasos anteriores, utilizando el bloque CIDR para la VPC emparejada (en esta publicación, 172.16.0.0/16).

Configurar DNS en la VPC en la Región B

Primero, debemos asociar la VPC en la Región B (donde implementa QuickSight) con la misma zona hospedada privada que la VPC en la Región A donde existe su conexión Snowflake AWS PrivateLink (<region>.privatelink.snowflakecomputing.com).

- En la consola de Route 53, elija Zonas alojadas en el panel de navegación.

- Seleccione la zona hospedada privada

<region>.privatelink.snowflakecomputing.comy elige Editar. - En VPC para asociar con la zona alojada sección, elija Agregar VPC.

- Elija la región y el ID de VPC asociados con la VPC del aceptador.

- Elige Guardar los cambios.

Configure el punto de enlace entrante del solucionador de Route 53 para su VPC en la Región B

Para configurar el punto final entrante del resolutor en la Región B, complete los siguientes pasos:

- En Grupos de seguridad página en la consola de Amazon VPC, elija Crear grupo de seguridad.

- Ingrese un nombre (por ejemplo,

quicksight-doc-route53-resolver-sg) y una descripción. - Elija el ID de VPC utilizado en los pasos anteriores.

- Cree reglas que permitan DNS (puerto 53) sobre UDP y TCP desde el bloque VPC CIDR (para esta publicación, 172.16.0.0/16).

- Elige Crear grupo de seguridad.

- Tome nota del ID del grupo de seguridad, porque ahora agregamos una regla para permitir el tráfico al grupo de seguridad del punto final de la VPC.

A continuación, configuramos el punto de enlace de entrada de Route 53 para esta VPC.

- En la consola de Route 53, elija Punto final entrante en el panel de navegación.

- Elige Crear un punto final de entrada.

- Ingrese un nombre para el punto final (por ejemplo,

quicksight-inbound-resolver). - VPC en la región, elija el ID de VPC utilizado en los pasos anteriores.

- Grupo de seguridad, elija el ID del grupo de seguridad del paso anterior.

- En Dirección IP sección, seleccione dos zonas de disponibilidad y subredes, y salga Utilice una dirección IP que se seleccione automáticamente

- Elige Enviar.

- Elija el punto final de entrada una vez creado.

- Una vez que se haya aprovisionado el punto final de entrada, anote las dos direcciones IP de los resolutores.

Conecte la VPC a QuickSight en la Región B

Para empezar, necesitamos crear un grupo de seguridad para QuickSight a fin de permitir el tráfico a los puntos finales entrantes del solucionador de Route 53, el punto final de la VPC para AWS PrivateLink y el tráfico dentro de la red local.

- En Grupos de seguridad página de la consola de Amazon VPC en la Región B, elija Crear grupo de seguridad.

- Ingrese un nombre (por ejemplo,

quicksight-snowflake-sg) y una descripción. - Elija el ID de VPC para la VPC en la que creó anteriormente la interconexión de VPC.

- Cree las siguientes reglas de ingreso:

-

- Uno para la red local, todos los puertos TCP (por ejemplo, 172.16.0.0/16).

- Una regla que permite el tráfico de DNS del grupo de seguridad para el punto final de entrada de resolución de Route 53 para todos los puertos TCP.

- Una regla que permite el tráfico de DNS del grupo de seguridad para el punto final de entrada de resolución de Route 53 para todos los puertos UDP.

- Uno que permite el tráfico para todos los puertos TCP al bloque CIDR para la VPC ubicada en la Región A, donde existe su conexión Snowflake AWS PrivateLink (para esta publicación, 10.0.0.0/16).

Como se mencionó anteriormente, los grupos de seguridad para QuickSight son diferentes de otros grupos de seguridad. Debe permitir explícitamente el tráfico de retorno del grupo de seguridad de destino y la regla de entrada en su grupo de seguridad debe permitir el tráfico en todos los puertos. Para más información, ver Reglas de entrada.

A continuación, modificamos el grupo de seguridad para el punto final entrante de resolución de Route 53 en la Región B para permitir el tráfico del grupo de seguridad que creamos.

- En Grupos de seguridad página, busque el ID del grupo de seguridad utilizado para el punto final entrante del resolutor de Route 53.

- Elige Editar reglas de entrada.

- Agregue reglas para DNS sobre UDP y DNS sobre TCP, utilizando el bloque CIDR para la VPC en la Región B (para esta publicación, 172.16.0.0/16).

- Elige Guardar reglas.

A continuación, debemos modificar el grupo de seguridad que estamos usando para la conexión AWS PrivateLink.

- Navegue hasta la Grupos de seguridad en la consola de Amazon VPC en la Región A.

- Busque el ID del grupo de seguridad que se utiliza para el punto de enlace de la VPC para la conexión de AWS PrivateLink.

- Elige Editar reglas de entrada.

- Agregue reglas para HTTPS y HTTP, utilizando el bloque CIDR para la VPC en la Región B como fuente (para esta publicación, 172.16.0.0/16).

- Elige Guardar reglas.

Finalmente, configuramos la conexión QuickSight VPC.

- Navegue a la consola QuickSight en la Región B.

- Elija el nombre de usuario y elija Administrar QuickSight.

- En el panel de navegación, elija Administrar la conexión de VPC.

- Elige Agregar una conexión de VPC.

- Nombre de la conexión de VPC, ingrese un nombre de conexión (por ejemplo,

snowflake-privatelink-cross-region). - ID de VPC, elija el ID de VPC de la VPC en la Región B.

- Subred, elija un ID de subred de la VPC en la Región B que tenga una tabla de enrutamiento con una conexión de intercambio de tráfico a la VPC donde reside la conexión de AWS PrivateLink.

- ID de grupo de seguridad, ingrese el ID del grupo de seguridad que creó.

- Puntos finales de resolución de DNS, ingrese las dos direcciones IP para el punto final de resolución entrante creado anteriormente.

- Elige Crear.

Configurar una fuente de datos Snowflake en QuickSight a través de la VPC

Para configurar una fuente de datos Snowflake en QuickSight, complete los siguientes pasos:

- En la consola de QuickSight, elija Conjuntos de datos en el panel de navegación.

- Elige Nuevo conjunto de datos.

- Elija la opción Copo de nieve.

- Ingrese un nombre para su fuente de datos (por ejemplo,

snowflake-dataset). - Elija la conexión de VPC que creó (

snowflake-privatelink). - Servidor de base de datos, introducir el

privatelink-account-url. - Nombre de la base de datos, ingrese el nombre de su base de datos.

- Manejo de, ingrese el nombre de un almacén Snowflake en ejecución.

- Usuario, ingrese su nombre de usuario de Snowflake.

- Contraseña, ingrese su contraseña de Snowflake.

- Elige Validar.

- Tras la validación exitosa, elija Crear fuente de datos.

Para conocer los pasos para crear un tablero, consulte la sección anterior, Cree su primer panel de QuickSight.

Para nuestra última configuración, cubrimos cómo configurar una conexión QuickSight a Snowflake sin AWS PrivateLink.

Conexión QuickSight a Snowflake sin AWS PrivateLink

En esta sección, le mostramos cómo conectarse a Snowflake con QuickSight sin usar AWS PrivateLink.

- En la consola de QuickSight, elija Conjuntos de datos en el panel de navegación.

- Elige Nuevo conjunto de datos.

- Elija la opción Copo de nieve.

- Ingrese un nombre de fuente de datos (por ejemplo,

snowflake-dataset). - Deje el tipo de conexión como Red pública.

- Nombre de la base de datos, ingrese el nombre de su base de datos.

- Para su servidor de base de datos, ingrese la URL que usa para iniciar sesión en su Snowflake (

xxxxxxxx.snowflakecomputing.com). - Manejo de, ingrese el nombre de un almacén Snowflake en ejecución.

- Usuario, ingrese su nombre de usuario de Snowflake.

- Contraseña, ingrese su contraseña de Snowflake.

- Elige Validar.

- Elige Crear fuente de datos.

Para conocer los pasos para crear un tablero, consulte la sección anterior, Cree su primer panel de QuickSight.

Limpiar

Si su trabajo con QuickSight, Snowflake y PrivateLink está completo, eliminar el punto final entrante del resolutor de Route53, Zona de host privada de la ruta 53, y la Punto de enlace de VPC para Snowflake para evitar incurrir en tarifas adicionales.

Conclusión

En esta publicación, cubrimos cuatro escenarios para conectar QuickSight a Snowflake como una fuente de datos usando AWS PrivateLink para la conectividad en tres escenarios diferentes: la misma VPC, con VPC peering en la misma región y con VPC peering entre regiones. También cubrimos cómo conectar QuickSight a Snowflake sin AWS PrivateLink.

Después de configurar la fuente de datos, puede obtener más información a partir de sus datos configurando Perspectivas de aprendizaje automático en QuickSight, configure representaciones gráficas de sus datos usando QuickSight efectos visualeso únete datos de múltiples conjuntos de datos, así como todas las demás funciones de QuickSight.

Sobre la autora

Luna Maxwell es un arquitecto de soluciones sénior en AWS que trabaja con proveedores de software independientes (ISV) para diseñar y escalar sus aplicaciones en AWS. Fuera del trabajo, Maxwell es padre de dos gatos, es un ávido partidario del Wolverhampton Wanderers Football Club y espera pacientemente una nueva ola de música ska.

Luna Maxwell es un arquitecto de soluciones sénior en AWS que trabaja con proveedores de software independientes (ISV) para diseñar y escalar sus aplicaciones en AWS. Fuera del trabajo, Maxwell es padre de dos gatos, es un ávido partidario del Wolverhampton Wanderers Football Club y espera pacientemente una nueva ola de música ska.

Bosco Alburquerque es un arquitecto de soluciones de socio senior en AWS y tiene más de 20 años de experiencia trabajando con productos de análisis y bases de datos, de proveedores de bases de datos empresariales y proveedores de nube, y ha ayudado a grandes empresas de tecnología a diseñar soluciones de análisis de datos, así como a diseñar equipos de ingeniería dirigidos. e implementación de plataformas de análisis de datos y productos de datos.

Bosco Alburquerque es un arquitecto de soluciones de socio senior en AWS y tiene más de 20 años de experiencia trabajando con productos de análisis y bases de datos, de proveedores de bases de datos empresariales y proveedores de nube, y ha ayudado a grandes empresas de tecnología a diseñar soluciones de análisis de datos, así como a diseñar equipos de ingeniería dirigidos. e implementación de plataformas de análisis de datos y productos de datos.

- '

- "

- 100

- 11

- 7

- 9

- de la máquina

- Mi Cuenta

- Adicionales

- Todos

- Permitir

- Amazon

- Analytics

- aplicaciones

- arquitectura

- disponibilidad

- AWS

- frontera

- inteligencia empresarial

- llamar al

- Gatos

- Soluciones

- club

- código

- Empresas

- Conexiones

- Conectividad

- Creamos

- página de información de sus operaciones

- datos

- Data Analytics

- Base de datos

- Diseño

- dns

- editor

- personas

- Punto final

- seguridad de punto final

- Ingeniería

- Empresa

- Expandir

- Caracteristicas

- Costes

- Terrenos

- Nombre

- Fútbol

- adelante

- ser completados

- Verde

- Grupo procesos

- Alta

- Cómo

- Como Hacer

- HTTPS

- AMI

- Identidad

- Incluye

- información

- Insights

- integración

- Intelligence

- interactivo

- IP

- Dirección IP

- IT

- large

- LED

- Limitada

- línea

- LINK

- Lista

- local

- movimiento

- Música

- nombres

- Navegación

- del sistema,

- Ofertas

- abre

- Optión

- Opciones

- solicite

- Otro

- Socio

- Contraseña

- actuación

- Plataformas

- puertos

- privada

- Productos

- público

- publicar

- archivos

- Requisitos

- Recurso

- Recursos

- Ruta

- reglas

- correr

- Escala

- Pantalla

- Buscar

- EN LINEA

- seleccionado

- Sin servidor

- set

- pólipo

- sencillos

- So

- Software

- Soluciones

- comienzo

- STORAGE

- subdominio

- exitosos

- SOPORTE

- Superficie

- Tecnología

- La Fuente

- equipo

- tráfico

- ui

- propuesta de

- vendedores

- Ver

- Virtual

- visualización

- Manejo de

- Trenzado

- sitios web

- dentro de

- Actividades:

- años