UNA GALERÍA DE PÍCAROS

Rogue paquetes de software. Rogue “administradores de sistemas”. Rogue registradores de teclas Rogue autenticadores.

¿No hay reproductor de audio debajo? Escuchar directamente en Soundcloud.

Con Doug Aamoth y Paul Ducklin. Música de introducción y salida de Edith Mudge.

Puedes escucharnos en SoundCloud, Podcasts de Apple, Podcasts de Google, Spotify, Stitcher y en cualquier lugar donde se encuentren buenos podcasts. O simplemente suelta el URL de nuestro feed RSS en tu cazador de vainas favorito.

LEER LA TRANSCRIPCIÓN

DOUG. Scambaiting, aplicaciones 2FA deshonestas, y no hemos escuchado lo último de LastPass.

Todo eso, y más, en el podcast de Naked Security.

[MÓDEM MUSICAL]

Bienvenidos al podcast, todos.

Soy Doug Aamoth; él es Paul Ducklin.

Pablo, ¿cómo estás hoy?

PATO. Frío, Doug.

Aparentemente, marzo va a ser más frío que febrero.

DOUG. Estamos teniendo el mismo problema aquí, el mismo desafío.

Entonces, no se preocupe, tengo una muy interesante Esta semana en la historia de la tecnología segmento.

Esta semana, el 05 de marzo de 1975, tuvo lugar la primera reunión del Homebrew Computer Club en Menlo Park, California, organizada por Fred Moore y Gordon French.

En la primera reunión, alrededor de 30 entusiastas de la tecnología discutieron, entre otras cosas, sobre el Altair.

Y aproximadamente un año después, el 01 de marzo de 1976, Steve Wozniak se presentó a una reunión con una placa de circuito que creó, con el objetivo de regalar los planos.

Steve Jobs lo disuadió y los dos comenzaron Apple.

Y el resto es historia, Pablo.

PATO. Bueno, ¡ciertamente es historia, Doug!

Altair, ¿eh?

¡Wow!

La computadora que convenció a Bill Gates de abandonar Harvard.

Y en un verdadero estilo empresarial, junto con Paul Allen y Monty Davidoff, creo que ese fue el trío que escribió Altair Basic, se fue a Nuevo México.

¡Ve y trabaja en la propiedad del proveedor de hardware en Albuquerque!

DOUG. Tal vez algo que tal vez no vaya a hacer historia...

…comenzaremos el espectáculo con un sencillo pero interesante estafando campaña, Pablo.

Paquetes de JavaScript de NPM abusados para crear enlaces de scambait a granel

PATO. Sí, escribí esto en Naked Security, Doug, bajo el título Paquetes de JavaScript de NPM abusados para crear enlaces de scambait a granel (es mucho más prolijo de lo que parecía en el momento en que lo escribí)…

…porque sentí que era un ángulo interesante sobre el tipo de propiedad web que tendemos a asociar directamente, y solo, con los llamados ataques de código fuente de la cadena de suministro.

Y en este caso, los ladrones pensaron: “Oye, no queremos distribuir código fuente envenenado. No estamos en ese tipo de ataque a la cadena de suministro. Lo que estamos buscando es solo una serie de enlaces en los que la gente pueda hacer clic y que no despierten sospechas”.

Por lo tanto, si desea una página web que alguien pueda visitar que tenga una gran cantidad de enlaces a sitios dudosos... como "Obtenga sus códigos de bonificación de Amazon gratis aquí" y "Obtenga sus tiradas de bingo gratis", había literalmente decenas de miles de estos...

… ¿por qué no elegir un sitio como NPM Package Manager y crear una gran cantidad de paquetes?

¡Entonces ni siquiera necesitas aprender HTML, Doug!

Podría usar el viejo Markdown, y allí tiene esencialmente una fuente confiable y atractiva de enlaces a los que puede hacer clic.

Y esos enlaces que estaban usando, hasta donde puedo entender, se dirigían a sitios de blogs esencialmente no sospechosos, sitios comunitarios, lo que sea, que tenían comentarios no moderados o moderados de manera deficiente, o donde podían crear fácilmente cuentas y luego hacer comentarios. que tenía enlaces en.

Así que básicamente están construyendo una cadena de eslabones que no despertaría sospechas.

DOUG. Entonces, tenemos algunos consejos: No haga clic en enlaces gratuitos, incluso si descubre que está interesado o intrigado.

PATO. Ese es mi consejo, Doug.

Tal vez hay algunos códigos gratis, o tal vez hay algunos cupones que podría obtener... tal vez no hay nada de malo en echar un vistazo.

¿Pero si hay algún tipo de ingreso de publicidad afiliado con eso, que los cocineros están haciendo simplemente atrayéndolo falsamente a un sitio en particular?

No importa cuán minúscula sea la cantidad que están ganando, ¿por qué darles algo por nada?

Ese es mi consejo.

“La mejor manera de evitar el golpe es no estar ahí”, como siempre.

DOUG. [RISAS] Y luego tenemos: No complete encuestas en línea, no importa cuán inofensivas parezcan.

PATO. Sí, lo hemos dicho muchas veces en Naked Security.

Por lo que sabe, es posible que esté dando su nombre aquí, su número de teléfono allí, tal vez le dé su fecha de nacimiento a algo para un regalo gratis allí, y piense: "¿Cuál es el daño?"

Pero si toda esa información en realidad termina en un cubo gigante, entonces, con el tiempo, los delincuentes se están volviendo más y más acerca de usted, a veces tal vez incluyendo datos que son muy difíciles de cambiar.

Puede obtener una nueva tarjeta de crédito mañana, ¡pero es bastante más difícil obtener un nuevo cumpleaños o mudarse de casa!

DOUG. Y por último, pero ciertamente no menos importante: No publique blogs o sitios comunitarios que permitan publicaciones o comentarios no moderados.

Y si alguien alguna vez ejecutó, digamos, un sitio de WordPress, la idea de permitir comentarios no moderados es casi alucinante, porque habrá miles de ellos.

Es una epidemia.

PATO. Incluso si tiene un servicio antispam automatizado en su sistema de comentarios, hará un gran trabajo...

…pero no dejes pasar las otras cosas y pienses: “Oh, bueno, volveré y lo quitaré, si veo que se ve poco fiable después”, porque, como dijiste, tiene proporciones epidémicas…

DOUG. Eso es un trabajo de tiempo completo, ¡sí!

PATO. …y lo ha sido durante mucho tiempo.

DOUG. Y fuiste capaz, estoy encantado de ver, de trabajar en dos de nuestros mantras favoritos por aquí.

Al final del artículo: Piense antes de hacer clicy: En caso de duda ...

PATO. …no lo des.

Realmente es tan simple como eso.

DOUG. Hablando de dar cosas, tres jóvenes supuestamente hecho con millones en dinero de extorsión:

La policía holandesa arresta a tres sospechosos de ciberextorsión que supuestamente ganaron millones

PATO. Sí.

Fueron arrestados en los Países Bajos por delitos que presuntamente comenzaron a cometer... Creo que fue hace dos años, Doug.

Y ahora tienen 18 años, 21 años y 21 años.

Así que eran muy jóvenes cuando empezaron.

Y el principal sospechoso, que tiene 21 años... la policía alega que ha ganado unos dos millones y medio de euros.

Eso es mucho dinero para un joven, Doug.

¡Es mucho dinero para cualquiera!

DOUG. No sé cuánto ganabas a los 21, pero yo no ganaba tanto, ni siquiera cerca. [RISAS]

PATO. ¿Tal vez dos euros cincuenta la hora? [RISA]

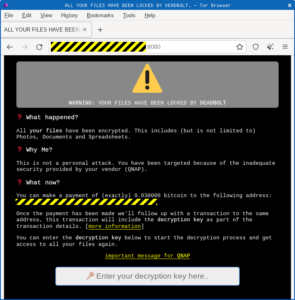

Parece que su modus operandi no era acabar con el ransomware, sino dejarte con la *amenaza* del ransomware porque ya estaban dentro.

Entraban, hacían todo el robo de datos y luego, en lugar de molestarse en encriptar sus archivos, parece que lo que harían sería decir: "Mira, tenemos el datos; podemos volver y arruinar todo, o puedes pagar”.

Y las demandas rondaban entre los 100,000€ y los 700,000€ por víctima.

Y si es cierto que uno de ellos ganó 2,500,000€ en los últimos dos años con su cibercriminalidad, os podéis imaginar que probablemente chantajearon a bastantes víctimas para que pagaran, por miedo a lo que pudiera salir a la luz…

DOUG. Hemos dicho por aquí: "No vamos a juzgar, pero instamos a las personas a que no paguen en casos como este, o en casos como ransomware".

¡Y por una buena razón!

Porque, en este caso, la policía nota que pagar el chantaje no siempre funcionó.

Ellos dijeron:

En muchos casos, los datos robados se filtraron en línea incluso después de que las empresas afectadas hubieran pagado.

PATO. Entonces. si alguna vez pensó: "Me pregunto si puedo confiar en que esos tipos no filtrarán los datos o que no aparecerán en línea"....

…Creo que tienes tu respuesta allí!

Y tenga en cuenta que puede no ser que estos ladrones en particular fueran simplemente ultra engañosos, y que tomaron el dinero y lo filtraron de todos modos.

No sabemos si *ellos* fueron necesariamente las personas que lo filtraron.

Podrían haber sido tan malos con la seguridad que la robaron; tenían que ponerlo en alguna parte; y mientras negociaban diciéndote “borramos los datos”…

…por lo que sabemos, alguien más podría haberlo robado mientras tanto.

Y eso siempre es un riesgo, por lo que pagar por el silencio rara vez funciona bien.

DOUG. Y hemos visto más y más ataques como este en los que el ransomware en realidad parece un poco más sencillo: “Págueme por la clave de descifrado; Tu me pagas; Te lo voy a dar; puedes desbloquear tus archivos.”

Bueno, ahora entran y dicen: "No vamos a encerrar nada, o lo vamos a encerrar, pero también lo filtraremos en línea si no paga...".

PATO. Sí, son tres tipos de extorsión, ¿no?

Hay, "Bloqueamos sus archivos, pague el dinero o su negocio seguirá descarrilado".

Hay, “Robamos sus archivos. Pague o los filtraremos, y luego podríamos volver y rescatarlo de todos modos”.

Y está el doble terreno que parece gustarles a algunos delincuentes, donde roban sus datos *y* codifican los archivos, y dicen: "También podrías pagar para descifrar tus archivos, y sin cargo adicional, Doug, nosotros ¡Eliminaré los datos también!”

Entonces, ¿puedes confiar en ellos?

Bueno, aquí está tu respuesta…

¡Probablemente no!

DOUG. Muy bien, dirígete y lee sobre eso.

Hay más información y contexto al final de ese artículo... Paul, hiciste un entrevista con nuestro propio Peter Mackenzie, quien es el Director de Respuesta a Incidentes aquí en Sophos. (Lleno transcripción disponible.)

¿No hay reproductor de audio debajo? Escuchar directamente en Soundcloud.

Y, como siempre decimos en casos como estos, si se ve afectado por esto, denuncie la actividad a la policía para que tengan la mayor cantidad de información posible para armar su caso.

Me complace informar que dijimos que lo vigilaríamos; lo hicimos; y tenemos un Actualización de LastPass:

PATO. ¡De hecho lo hemos hecho, Doug!

Esto indica cómo la violación de sus contraseñas corporativas permitió que el ataque pasara de ser una "pequeña cosa" en la que obtuvieron el código fuente a algo bastante más dramático.

LastPass parece haber descubierto cómo sucedió realmente... y en este informe, hay efectivamente, si no palabras de sabiduría, al menos palabras de advertencia.

Y sí repetí, en el artículo que escribí sobre esto, lo que dijimos en el podcast de la semana pasada video promocional, Doug, a saber:

“Tan simple como fue el ataque, sería una empresa audaz que afirmaría que ninguno de sus usuarios, jamás, caería en este tipo de cosas…”

Escuche ahora - ¡Aprenda más!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Seguridad desnuda (@NakedSecurity) Febrero 24, 2023

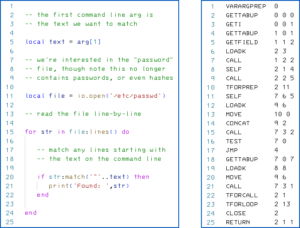

Lamentablemente, parece que uno de los desarrolladores, que casualmente tenía la contraseña para desbloquear la bóveda de contraseñas corporativa, estaba ejecutando algún tipo de software relacionado con los medios que no habían parcheado.

Y los ladrones pudieron usar un exploit en su contra... ¡para instalar un registrador de teclas, Doug!

De la cual, por supuesto, obtuvieron esa contraseña supersecreta que abrió la siguiente etapa de la ecuación.

Si alguna vez has escuchado el término movimiento lateral – ese es un término de la jerga que escuchará mucho.

La analogía que tienes con la criminalidad convencional es…

..entrar en el vestíbulo del edificio; pasar el rato un poco; luego colarse en un rincón de la oficina de seguridad; espera en las sombras para que nadie te vea hasta que los guardias vayan y preparen una taza de té; luego ve al estante al lado del escritorio y toma una de esas tarjetas de acceso; eso te lleva al área segura al lado del baño; y allí, encontrarás la llave de la caja fuerte.

Ves hasta dónde puedes llegar, y luego calculas probablemente lo que necesitas, o lo que harás, para dar el siguiente paso, y así sucesivamente.

¡Cuidado con el keylogger, Doug! [RISAS]

DOUG. ¡Sí!

PATO. El buen malware de la vieja escuela que no es ransomware está [A] vivo y coleando, y [B] puede ser igual de dañino para su empresa.

DOUG. ¡Sí!

Y tenemos algunos consejos, por supuesto.

Parche temprano, parche a menudo y parche en todas partes.

PATO. Sí.

LastPass fue muy educado y no espetó: "Fue el software XYZ el que tenía la vulnerabilidad".

Si hubieran dicho: "Oh, el software que fue pirateado era X"...

…entonces las personas que no tenían X decían: “Puedo retirarme de la alerta azul; Yo no uso ese software”.

De hecho, es por eso que decimos que no solo aplique parches temprano, parchee a menudo... sino parchee *en todas partes*.

Solo parchear el software que afectó a LastPass no será suficiente en su red.

Tiene que ser algo que haces todo el tiempo.

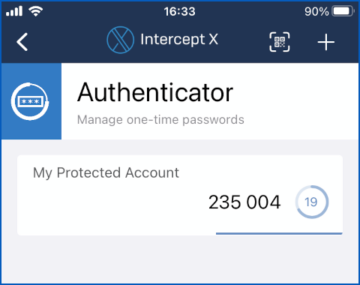

DOUG. Y luego hemos dicho esto antes, y continuaremos diciéndolo hasta que el sol se apague: Habilite 2FA siempre que pueda.

PATO. Sí.

*No* es una panacea, pero al menos significa que las contraseñas por sí solas no son suficientes.

Así que no sube el listón del todo, pero definitivamente no hace que sea más fácil para los ladrones.

DOUG. Y creo que hemos dicho esto recientemente: No espere para cambiar las credenciales o restablecer las semillas 2FA después de un ataque exitoso.

PATO. Como dijimos antes, una regla que dice: "Tienes que cambiar tu contraseña; cámbiala por cambiar, hazlo cada dos meses independientemente"...

…no estamos de acuerdo con eso.

Simplemente pensamos que eso es hacer que todos adquieran el hábito de un mal hábito.

Pero si crees que puede haber una buena razón para cambiar tus contraseñas, aunque sea un verdadero dolor de cabeza hacerlo...

…si crees que podría ayudar, ¿por qué no lo haces de todos modos?

Si tiene una razón para comenzar el proceso de cambio, simplemente continúe con todo.

No se demore/Hágalo hoy.

[SILENCIOSO] ¿Ves lo que hice allí, Doug?

DOUG. Perfecto!

Muy bien, sigamos en el tema de 2FA.

Estamos viendo un aumento en las aplicaciones 2FA deshonestas en ambas tiendas de aplicaciones.

¿Podría deberse a la confusión de Twitter 2FA o a alguna otra razón?

Tenga cuidado con las aplicaciones 2FA maliciosas en App Store y Google Play: ¡no se deje piratear!

PATO. No sé si se debe específicamente al alboroto de Twitter 2FA, donde Twitter ha dicho, por las razones que sea, "Ooh, ya no vamos a usar la autenticación de dos factores por SMS, a menos que nos pague dinero".

Y dado que la mayoría de las personas no serán titulares de la insignia azul de Twitter, tendrán que cambiar.

Entonces, no sé si eso causó un aumento en las aplicaciones maliciosas en App Store y Google Play, pero ciertamente llamó la atención de algunos investigadores que son buenos amigos de Naked Security: @mysk_co, si quieres encontrarlos en Twitter.

Pensaron: “Apuesto a que mucha gente está buscando aplicaciones de autenticación 2FA en este momento. Me pregunto qué sucede si vas a la App Store o Google Play y simplemente escribes Aplicación de autenticación? "

Y si va al artículo sobre Naked Security, titulado "Cuidado con las aplicaciones 2FA maliciosas", verá una captura de pantalla que prepararon esos investigadores.

Es solo fila tras fila tras fila de autenticadores de aspecto idéntico. [RISAS]

DOUG. [RISAS] Todos se llaman autenticador, todo con un candado y un escudo!

PATO. Algunos de ellos son legítimos y otros no.

Molesto. Cuando fui, incluso después de que esto salió en las noticias... cuando fui a la App Store, la aplicación principal que apareció fue, por lo que pude ver, una de estas aplicaciones maliciosas.

¡Y me sorprendió mucho!

Pensé: "Crikey: esta aplicación está firmada a nombre de una compañía de telefonía móvil china muy conocida".

Por suerte, la aplicación parecía bastante poco profesional (la redacción era muy mala), así que ni por un momento creí que realmente era esta compañía de telefonía móvil.

Pero pensé: "¿Cómo diablos lograron obtener un certificado de firma de código a nombre de una empresa legítima, cuando claramente no habrían tenido ninguna documentación para demostrar que eran esa empresa?" (No mencionaré su nombre).

Entonces leí el nombre con mucha atención... ¡y era, de hecho, un typosquat, Doug!

Una de las letras en medio de la palabra tenía, cómo decirlo, una forma y tamaño muy similar a la de la empresa real.

Y así, presumiblemente, había pasado las pruebas automatizadas.

No coincidía con ninguna marca conocida para la que alguien ya tuviera un certificado de firma de código.

E incluso tuve que leerlo dos veces... aunque sabía que estaba mirando una aplicación maliciosa, ¡porque me habían dicho que fuera allí!

En Google Play, también encontré una aplicación de la que me alertaron los muchachos que hicieron esta investigación...

…que es uno que no solo le pide que pague $ 40 al año por algo que podría obtener de forma gratuita integrado en iOS, o directamente desde Play Store con el nombre de Google de forma gratuita.

También robó las semillas iniciales para sus cuentas 2FA y las subió a la cuenta de análisis del desarrollador.

¿Qué tal eso, Doug?

Así que eso es, en el mejor de los casos, una incompetencia extrema.

Y, en el peor de los casos, es simplemente malévolo.

Y, sin embargo, allí estaba... el mejor resultado cuando los investigadores buscaron en Play Store, presumiblemente porque le pusieron un poco de amor publicitario.

Recuerde, si alguien obtiene esa semilla inicial, esa cosa mágica que está en el código QR cuando configura 2FA basado en la aplicación...

…pueden generar el código correcto para ti, para cualquier ventana de inicio de sesión de 30 segundos en el futuro, para siempre jamás, Doug.

Es tan simple como eso.

Ese secreto compartido es *literalmente* la clave para todos tus futuros códigos únicos.

DOUG. Y tenemos un comentario de un lector sobre esta historia deshonesta de 2FA.

El lector de Naked Security LR comenta, en parte:

Dejé Twitter y Facebook hace años.

Dado que no los estoy usando, ¿debo preocuparme por la situación de dos factores?

PATO. Sí, esa es una pregunta intrigante, y la respuesta es, como siempre, "Depende".

Ciertamente, si no estás usando Twitter, aún podrías elegir mal cuando se trata de instalar una aplicación 2FA...

… y es posible que esté más inclinado a ir y obtener uno, ahora que 2FA ha estado en las noticias debido a la historia de Twitter, que hace semanas, meses o años.

Y si *va* a optar por 2FA, solo asegúrese de hacerlo de la manera más segura posible.

No solo vaya y busque, y descargue lo que parece ser la aplicación más obvia, porque aquí hay una fuerte evidencia de que podría ponerse en peligro.

¡Incluso si estás en la App Store o en Google Play, y no descargas una aplicación inventada que obtuviste de otro lugar!

Por lo tanto, si está utilizando 2FA basado en SMS pero no tiene Twitter, entonces no necesita dejarlo.

Sin embargo, si elige hacerlo, asegúrese de elegir su aplicación sabiamente.

DOUG. Muy bien, un gran consejo, y muchas gracias, LR, por enviarlo.

Si tiene una historia interesante, un comentario o una pregunta que le gustaría enviar, nos encantaría leerlo en el podcast.

Puede enviar un correo electrónico a tips@sophos.com, puede comentar amablemente cualquiera de nuestros artículos o puede comunicarse con nosotros en las redes sociales: @nakedsecurity.

Ese es nuestro programa de hoy, muchas gracias por escuchar.

Para Paul Ducklin, soy Doug Aamoth, les recuerdo hasta la próxima para...

AMBAS COSAS. ¡Mantente seguro!

[MÓDEM MUSICAL]

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- Poder

- Sobre

- de la máquina

- Mi Cuenta

- Cuentas

- a través de

- actividad

- Ad

- consejos

- Organización

- Después

- en contra

- EDAD

- Con el objetivo

- Alertar

- Todos

- presunto

- pretendidamente

- Permitir

- solo

- ya haya utilizado

- Bien

- hacerlo

- Amazon

- entre

- cantidad

- Analytics

- y

- https://www.youtube.com/watch?v=xB-eutXNUMXJtA&feature=youtu.be

- dondequiera

- applicación

- tienda de aplicaciones

- tiendas de aplicaciones

- Aparecer

- Apple

- aplicaciones

- Reservada

- en torno a

- detener

- artículo

- Consejos

- atacar

- ataques

- audio

- Autenticación

- autor

- Confirmación de Viaje

- Hoy Disponibles

- evitar

- Atrás

- Malo

- mal

- de caramelos

- básica

- Básicamente

- Tenga

- porque

- antes

- "Ser"

- CREEMOS

- a continuación

- MEJOR

- Bet

- entre

- Bill

- Bill Gates

- bingo

- nacimiento

- Poco

- Chantaje

- Blog

- Blogs

- Azul

- insignia azul

- tablero

- Depósito

- Fondo

- marca

- incumplimiento

- Construir la

- construido

- California

- , que son

- Campaña

- Puede conseguir

- tarjeta

- Tarjetas

- case

- cases

- causado

- ciertamente

- certificado

- cadena

- Reto

- el cambio

- CHARGE

- chino

- Elige

- reclamo

- con claridad.

- Cerrar

- club

- código

- Códigos

- COM

- cómo

- comentario

- comentarios

- vibrante e inclusiva

- Empresas

- compañía

- computadora

- preocupado

- contexto

- continue

- convencional

- policías

- Esquina

- Sector empresarial

- podría

- cupón

- curso

- agrietado

- Para crear

- creado

- Referencias

- crédito

- .

- Crímenes

- Crooks

- Vaso

- ciberextorsión

- datos

- Fecha

- Descifrar

- que probar definitivamente

- Encantado

- demandas

- depende

- desarrolladores

- HIZO

- difícil

- directamente

- Director

- discutir

- distribuir

- documentación

- No

- No

- DE INSCRIPCIÓN

- descargar

- verdadero

- Soltar

- Temprano en la

- ganado

- tierra

- más fácil

- pasan fácilmente

- de manera eficaz

- suficientes

- entusiastas

- emprendedores

- Epidemia

- esencialmente

- Euros

- Incluso

- NUNCA

- Cada

- todo

- evidencia sólida

- Explotar

- extorsión

- extra

- extremo

- ojos

- Otoño

- muchos

- Moda

- miedo

- Febrero

- pocos

- calculado

- archivos

- llenar

- Encuentre

- Nombre

- hacia

- encontrado

- Gratuito

- Francés

- amigos

- en

- ser completados

- promover

- futuras

- -

- reunión

- generar

- obtener

- conseguir

- gigante

- donación

- Donar

- Diezmos y Ofrendas

- Go

- va

- candidato

- Google Play

- De Google

- agarrar

- maravillosa

- hackeado

- Colgar

- pasó

- que sucede

- Ahorrar

- Materiales

- perjudicial

- harvard

- es

- cabeza

- titular

- oír

- oído

- ayuda

- esta página

- historia

- Golpear

- titulares

- Inicio

- organizado

- Cómo

- Sin embargo

- HTML

- HTTPS

- ENFERMO

- in

- incidente

- respuesta al incidente

- Inclinado

- Incluye

- incompetencia

- información

- penetración

- instalar

- instalando

- interesado

- interesante

- iOS

- IT

- jerga

- JavaScript

- Trabajos

- Empleo

- juez

- Guardar

- Clave

- Tipo

- Saber

- conocido

- Apellido

- Ultimo pase

- fuga

- APRENDE:

- Abandonar

- LED

- Legit

- enlaces

- Escucha Activa

- pequeño

- carga

- En el Lobby

- cerrado

- Mira

- miró

- mirando

- MIRADAS

- Lote

- amar

- hecho

- magic

- Mayoría

- para lograr

- Realizar

- el malware

- gestionan

- gerente

- muchos

- Marzo

- Match

- Materia

- significa

- mientras tanto

- reunión

- México

- Ed. Media

- podría

- mente

- Móvil

- teléfono móvil

- Modus

- momento

- dinero

- meses

- más,

- MEJOR DE TU

- movimiento

- Música

- musical

- Seguridad desnuda

- Podcast de seguridad desnuda

- nombre

- a saber

- necesariamente

- ¿ Necesita ayuda

- Países Bajos

- del sistema,

- Nuevo

- noticias

- Next

- número

- obvio

- Oficina

- Viejo

- ONE

- en línea

- abierto

- solicite

- Otro

- EL DESARROLLADOR

- paquete

- paquetes

- dinero

- Dolor

- panacea

- Tayrona

- parte

- particular

- pasado

- Contraseña

- contraseñas

- pasado

- Patch

- parcheo

- Paul

- Pagar

- pago

- PC

- Personas

- quizás

- persuadido

- Peter

- teléfono

- recoger

- Colocar

- jubilación

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Play Store

- jugador

- Podcast

- Pódcasts

- Policía

- Artículos

- preparado

- bastante

- Prime

- probablemente

- Problema

- perfecta

- Demostrar.

- ponche

- poner

- Código QR

- pregunta

- tranquilamente

- aumento

- ransomware

- Leer

- Testimoniales

- real

- razón

- razones

- recientemente

- remove

- repetir

- reporte

- investigadores

- respuesta

- RESTO

- resultado

- ingresos

- Riesgo

- FILA

- rss

- ruina

- Regla

- Ejecutar

- correr

- ambiente seguro

- de manera segura

- Said

- sake

- mismo

- dice

- Buscar

- Secreto

- seguro

- EN LINEA

- dispersores

- semillas

- ver

- parecía

- parece

- ve

- segmento

- enviando

- Serie

- de coches

- set

- Forma

- compartido

- Estante

- En Corto

- Mostrar

- carga lateral

- firmado

- firma

- Silencio

- similares

- sencillos

- desde

- página web

- Sitios Web

- situación

- Tamaño

- SMS

- furtivamente

- So

- Social

- Software

- algo

- Alguien

- algo

- en alguna parte

- Fuente

- código fuente

- hablar

- específicamente

- espiga

- Spotify

- Etapa

- stand

- comienzo

- fundó

- Comience a

- quedarse

- paso

- Steve

- Steve Wozniak

- Sin embargo

- estola

- robada

- tienda

- tiendas

- Historia

- sencillo

- fuerte

- enviar

- exitosos

- Dom

- oleada

- Switch

- te

- Té

- tecnología

- Tecnología

- pruebas

- El

- El futuro de las

- Países Bajos

- robo

- su

- sí mismos

- por lo tanto

- cosa

- cosas

- Pensar

- pensamiento

- miles

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- veces

- a

- hoy

- juntos

- mañana

- parte superior

- verdadero

- Confía en

- de confianza

- bajo

- desbloquear

- subido

- Enlance

- us

- utilizan el

- usuarios

- Bóveda

- Víctima

- las víctimas

- Video

- vulnerabilidad

- esperar

- advertencia

- web

- semana

- Semanas

- ¿

- que

- mientras

- QUIENES

- seguirá

- sabiduría

- Palabra

- fraseología

- WordPress

- palabras

- Actividades:

- rutina de ejercicio

- funciona

- Peor

- se

- X

- año

- años

- joven

- tú

- a ti mismo

- zephyrnet

![T3 Ep117: La criptocrisis que no fue (y adiós para siempre a Win 7) [Audio + Texto]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)