Kas olete kunagi mõelnud, miks teie nutitelefon/sülearvuti/lauaarvuti vajab pidevat muutmist? Üks põhjus on see, et uus turvapaik pakub oma eelkäija(te)ga võrreldes kaasavamat turvalisust. Samamoodi võib detsentraliseeritud ökosüsteemis konkreetselt plokiahelaga seotud platvormidel ja rakendustes öelda, et ZKP (null-teadmiste tõend) järeltulija on NYM (praegu). Populaarsemat nimetust VPN (virtuaalne privaatvõrk) võib vaadelda kui üht NYM-i eelkäijat. Nullteadmiste tõend nõuab kolme tingimust tõendi kinnitamise lõpuleviimiseks, samas kui NYM-is sellist stsenaariumi ei tekiks. See tükk puudutab seda, miks NYM on muutunud mõneti oluliseks ja ZYK pildilt välja liigub.

see uuringud näitavad unikaalsed viisid turvalisuse ja privaatsuse säilitamiseks, kasutades ka avatud lähtekoodiga rakendusi ja Wi-Fi-d (traadita truudus). Joonis 3.1 annab abstraktse ettekujutuse taustaprogrammi toimimisest. Tori brauseri ja Wi-Fi analüsaatori illustratsioone kasutatakse selleks, et näidata, kuidas privaatsust hoitakse avaliku võtme infrastruktuuri, digitaalsete sertifikaatide, räsiparoolide, turbelubade ja transpordikihi turbe kaudu. Pärast joonise 3.1 vaatamist tundub otsene, et autentimine on esimene samm. Pärast seda luuakse seansi tunnus või sertifikaat. Alles pärast sertifikaadi genereerimist saadetakse seansimärk pärast kinnitus(t)e saamist ja selle asjakohane vastus ja ka andmed saadetakse lõpus. Tor-brauser on avatud lähtekoodiga brauser, mis kasutab sibulate marsruutimist ja enamikku WiFi-võrke, mida kasutavad Java-keelt kasutavad rakendused, kuna tehtud kodeerimine on suhteliselt turvalisem ja seda pole lihtne häkkida. Uuringust võib öelda, et kliendi ja serveri vahel tekkis vastastikune valideerimine, mis kaitseb samaaegselt kasutaja identiteeti. Anonüümsus saavutati Tori ja ajamärkide/sertifikaatide kasutamisega. Üks valdkond, millega tulevikus tegeletakse, on WiFi-võrgu juurdepääsu produktiivne muutmine. Teine viis oma/kasutaja andmete kaitsmiseks on "Firmware IdM", mis on Idemix Anonymous Credential Systemi ja krüptograafia koostöö.

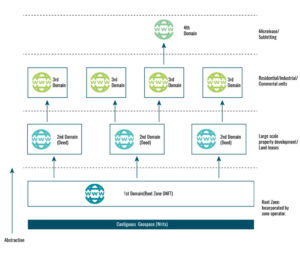

Kuna turvalisuse ja privaatsusega seotud probleemid kasvavad kiiresti, kuna suur hulk elanikke üle kogu maailma kasutab igapäevaseks kasutamiseks nutitelefone/nutielektroonilisi seadmeid, masinast masinasse (M2M) arhitektuur on muutumas oluliseks seoses kasutaja privaatsete andmete kaitsmisega. Kui teil pole mingit arusaama tulevaste tehnoloogiate taustaprogrammidest, mis toimivad nagu asjade internet, siis võite arvestada sellega, et M2M-i peetakse ka asjade Interneti ja tulevaste tehnoloogiate jaoks vajalikuks. Seda on peetud ka tõhususe ja tootlikkuse tagamiseks vajalikuks. Joonisel 1 on vitriinid see asjade Interneti-põhise käepideme unikaalne identifikaator (UID) hõlmaks MAC-i, räsi, IMEI, URI, URN-i, EPC ja DOI segu, mis on globaalse läbipaistva vastutuse jaoks kaevu. Selles artiklis mainitud arhitektuurne võrdlusmudel (ARM) näitab, kuidas toimub erinevate kihtide vaheline interaktsioon, hoides IoT turvaraamistikku taustaprogrammis. Pakutud mudeli toimimine on näidatud joonisel 4. Teatud mõttes kujutab joonis toote/teenuse kogu elutsüklit (metafooriliselt öeldes). Üks tegur (muu hulgas), mis muudab selle pakutud mudeli ainulaadseks, on see, et see pakub ka autentimist, autoriseerimist, atribuutide haldust, mandaadi ja krüptovõtme pakkumist. Selle pakutavad lisafunktsioonid on tingitud IdM-süsteemi liitmisest FIRMWARE Key rock IdM-iga. Teine lisandmoodul, mida see väljapakutud prototüüp pakub, sisaldab nutikate lepingute haldamise atribuute, mis puuduvad ka SCIM-i (domeenidevahelise identiteedihalduse süsteemi) mudelis. Lõpuks on see uurimus näidanud, et pakutud mudel pakub lahendust, kus privaatsuse säilitamise tehnika abil saab hankida mitu turbemandaadi. Järgmised uuringud aitavad lahendada privaatse autentimise probleemi detsentraliseeritud avatud ökosüsteemis NYM Credentialsi kaudu.

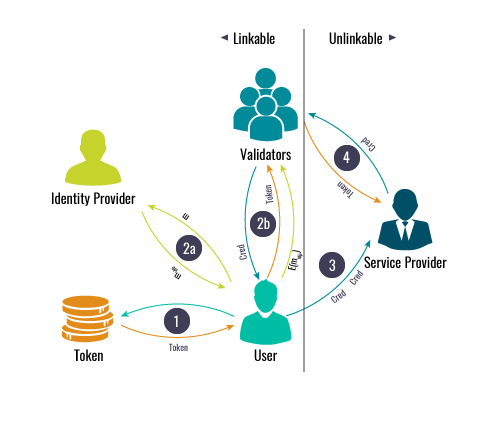

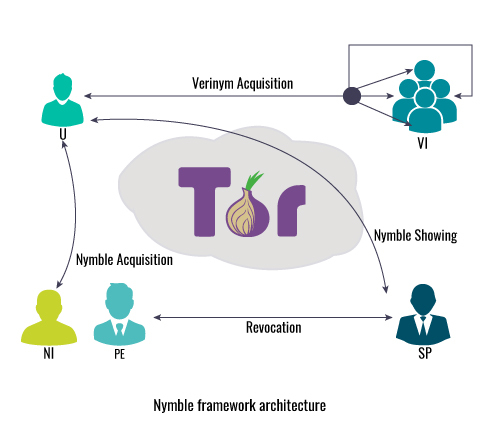

Hetkel võib detsentraliseeritud platvormide probleemi nimetada identiteedihalduse paradoksiks. Teie/kasutaja soovite oma isikuandmeid avaldada nii minimaalselt kui võimalik (õigustatult). Kuid Sybil Attacki vältimiseks (ründaja õõnestab võrguteenuse esiletõstmist, luues suure hulga fiktiivseid identiteete ja kasutab neid ebaproportsionaalse mõju saavutamiseks), NYM-i tunnus/mandaat on ehitatud NYM Frameworki raames. Allpool kuvatav infograafik aitab teil mõista NYM-i žetoonide voos/vahetuses osalevate erinevate mängijate vahelisi suhteid.

Kui jälgite, saavad mõned märgid linkida, teised aga mitte. Sõna "Linkable" viitab asjaolule, et süsteemis olev kolmas osapool saab siduda kasutaja nende vastavate tegevustega NYM-i ruudustiku teiste üksuste/kolmandate osapooltega. Üldine protsess algab siis, kui kasutaja saab NYM-i märgid. Pärast seda muudavad valideerijad/autentijad žetoonid mandaatideks. Seejärel tutvustab kasutaja teenusepakkujale oma vastavaid mandaate, misjärel kinnitavad valideerijad/autentijad žetoonide edastamise teenusepakkujale. Kohe mõistmiseks võivad ülaltoodud numbrid aidata ka NYM-i raamistiku kohta hetkeks selgust saada. Kuna idee ja pakutud mudel on praegu algstaadiumis, võite eeldada, et lähipäevil toimub selles palju muudatusi. Järgmine mudel, mis viitab NYM-i terviklikule privaatsusele sarnastele kalduvustele, räägib sellest, kuidas nende prototüüp võib lahendada teenuse keelamise rünnaku probleemi, tühistada mitu linkitatavust ja täiendada Verinym Acquisition Protocoli Tor-võrguga.

Järgmist mudelit võiks vaadelda kui sama mündi teist poolt (metafooriliselt öeldes). Nagu mainitud siin, kasutab Nymble Framework kahte usaldusväärset kolmandat osapoolt, nimelt Psednym Manageri (PM) ja Nymble Manageri (NM). Kasutaja luuakse siis, kui nii PM kui ka NM väljastavad koos sidumatute komplektidega, mis kasutavad ainult üks kord autentimislubasid (nimega Nymble).

Ülaltoodud infograafik kujutab erinevaid viise, kuidas võrgustiku erinevad sidusrühmad saavad üksteisega suhelda. SP-d võib nimetada ka teenusepakkujaks. Lühidalt, Nymble Issuer on kirjutatud kui NI. Verinüümi väljaandja on kirjutatud kui VI ja PE võib vaadata ka kui Pseudonüümi väljavõtja. Nooled ridade lõpus aitavad teil mõista, mida kõiki erinevaid tegevusi teha saab.

Kõik ülalmainitud ainulaadsed pakutud mudelid on erinevad viisid mainida, et tervikliku privaatsuse saavutamiseks on NYM parem kui ZYK. Kui soovite lisateavet plokiahela valdkonna viimaste muudatuste kohta või kui soovite mõningaid kahtlusi lahendada või soovite teada, kuidas võib selle oma ettevõttes omastamine kasulik olla, külastage PrimaFelicitas.

191 vaatamist kokku, täna 191 vaatamist

- "

- 2020

- 67

- 84

- juurdepääs

- omandamine

- tegevus

- Lisa

- Täiendavad lisad

- Materjal: BPA ja flataatide vaba plastik

- vahel

- Anonüümsus

- rakendused

- PIIRKOND

- ARM

- Autentimine

- luba

- blockchain

- brauseri

- Ehitus

- sertifikaat

- tunnistused

- Kodeerimine

- Münt

- koostöö

- tulevad

- lepingud

- volikiri

- krüptograafia

- andmed

- Detsentraliseeritud

- seadmed

- digitaalne

- ökosüsteemi

- truudus

- Joonis

- Firma

- esimene

- Raamistik

- tulevik

- Globaalne

- võre

- suunata

- näksima

- hash

- räsimine

- Kuidas

- HTTPS

- idee

- Identity

- identiteedi haldamine

- mõju

- Infographic

- info

- Infrastruktuur

- suhtlemist

- seotud

- asjade Interneti

- IT

- Java

- pidamine

- Võti

- keel

- suur

- hiljemalt

- LINK

- mac

- juhtimine

- keskmine

- mudel

- nimelt

- võrk

- Juurdepääs võrgule

- võrgustikud

- numbrid

- Pakkumised

- Muu

- teised

- P&E

- paroolid

- Plaaster

- pilt

- Platvormid

- populaarne

- rahvastik

- esitada

- PrimaFelicitas

- privaatsus

- era-

- tootlikkus

- tõend

- avalik

- teadustöö

- vastus

- turvalisus

- Turvamärgid

- komplekt

- Lühike

- nutikas

- Tarkvaralepingud

- So

- Stage

- süsteem

- Tehnoloogiad

- Tulevik

- aeg

- sümboolne

- märgid

- Tor

- Tor Browser

- transportida

- URI

- virtuaalne

- VPN

- Wifi

- aknad

- traadita

- jooksul

- maailm

- null teadmiste tõestus