نصب یک دستگاه IoT می تواند یک فرآیند پیچیده باشد. ادمین ها باید به طور مداوم در انواع دستگاه ها نصب شوند و از اتصال ایمن اطمینان حاصل کنند.

برای استفاده از دستگاه IoT، مدیران باید آن را به یک شبکه محلی و اینترنت متصل کنند تا دستگاه بتواند وظایف مورد نظر خود را انجام دهد. در مرحله بعد، آنها باید دستگاه را به برنامه های خاصی که استفاده می کند متصل کنند. این برنامهها لایههای امنیتی و پیکربندی دیگری را ارائه میکنند که مدیران باید هنگام ارائه دستگاههای IoT از آن استفاده کنند.

برای نصب موفق دستگاه اینترنت اشیا، به این چهار عنصر توجه کنید:

1. از قبل برای ذخیره سازی و استفاده از داده ها برنامه ریزی کنید

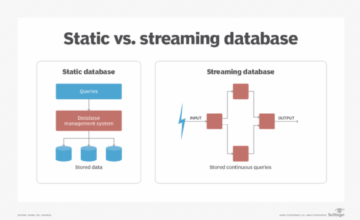

دستگاه های IoT فضای ذخیره سازی داخلی زیادی ندارند، بنابراین باید داده های جمع آوری شده را در یک سیستم ذخیره سازی مبتنی بر ابر یا در محل آپلود کنند. این بدان معنی است که مدیرانی که بر استقرار اینترنت اشیا نظارت می کنند باید این موضوع را درک کنند نوع زیرساخت ذخیره سازی داده در دسترس آنها باشد، چه مقدار داده می تواند ذخیره کند و چه زمانی از برخی از حافظه های داده پشتیبان گیری یا حذف می شود.

خط مشی ای داشته باشید که هم به استفاده و هم مالکیت داده های شرکت جمع آوری شده از دستگاه های اینترنت اشیا می پردازد. اگر کاربر می تواند به داده های شرکت در دستگاه شخصی خود دسترسی داشته باشد و به طور بالقوه آن را ذخیره یا ارسال کند، این استفاده را با خط مشی های حاکمیت داده شرکت هماهنگ کنید. کاربران باید قوانین استفاده از داده و خطرات قانونی نقض قوانین را به وضوح درک کنند.

2. نصب و راه اندازی دستگاه را خودکار کنید

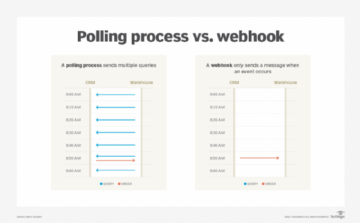

مدیران اینترنت اشیا میتوانند برای دستگاههای ارائه ناوگان به APIها تکیه کنند و از ارائه بدون لمس استفاده کنند - قابلیتهایی که اغلب در نرمافزار مدیریت اینترنت اشیا گنجانده شدهاند.

این گزینهها پیکربندی و زمان استقرار دستگاههای IoT را کاهش میدهند، اما بدون چالش نیستند. مثلا، ارائه بدون لمس - راهی برای تنظیم و پیکربندی خودکار یک دستگاه - به مداخله دستی کمی نیاز دارد. با این حال، مدیران باید از مشکلات احتمالی فایل پیکربندی آگاه باشند و پروتکل های امنیتی قوی برای محافظت در برابر هکرها داشته باشند.

3. از نرم افزار اینترنت اشیاء سازمانی برای مدیریت دستگاه استفاده کنید

سرمایه گذاری مدیریت دستگاه IoT نرم افزار فهرستی از تمام دستگاه هایی که برای استفاده و دسترسی به شبکه مجاز هستند را نگهداری می کند. همچنین می تواند مجوزهای هر دستگاه را ردیابی کند و پروتکل های امنیتی را اعمال کند. علاوه بر این، این نرم افزار می تواند دسترسی و/یا نصب برنامه ها و داده های خاص را بر اساس هر دستگاه محدود کند.

فراتر از مدیریت دستگاه، نرم افزار اینترنت اشیا سازمانی بینش هایی را در مورد نحوه اجرای زیرساخت اینترنت اشیا به مدیران ارائه می دهد. از طریق دادهها و هشدارهای بلادرنگ، مدیران از سلامت و وضعیت هر دستگاه اینترنت اشیا متصل به شبکه مطلع میشوند. اگر دستگاهی آفلاین شود یا مشکلی در اتصال داشته باشد، به تیمهای فناوری اطلاعات اطلاع داده میشود تا در صورت نیاز بتوانند سختافزار را عیبیابی کرده و دوباره تهیه کنند.

4. سطوح امنیتی مناسب را تنظیم کنید

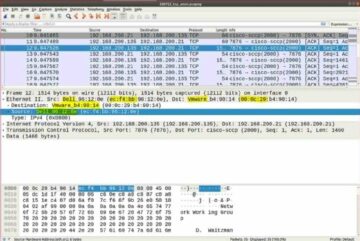

دستگاه های اینترنت اشیا معمولاً تنظیمات امنیتی پیش فرض ضعیفی دارند. این وظیفه فناوری اطلاعات است که این تنظیمات را سختتر کند تا اطمینان حاصل شود که دستگاهها از استانداردهای امنیتی و حاکمیت شرکتی برخوردارند.

به عنوان بخشی از فرآیند تهیه، رمزهای عبور دستگاه جدید صادر کنید و گواهی های دستگاه را تنظیم کنید. این گواهی ها به دستگاه های IoT یک شناسه منحصر به فرد ارائه می دهند که دستگاه را احراز هویت می کند و از آن در برابر حملات IP محافظت می کند.

برای تنظیم رمز عبور در دستگاههای خاص وقت بگذارید و ببینید کدام دستگاهها به دسترسی مبتنی بر نقش نیاز دارند تا کاربران مناسب به دادههای لازم دسترسی داشته باشند.

پس از تهیه و ادغام دستگاهها با نرمافزار مدیریت اینترنت اشیا، بهروزرسانیهای خودکار امنیتی و برنامهها را برای دستگاههای جدید تنظیم کنید. دستگاهها همچنین باید بهطور خودکار ردیابی شوند تا اگر کاربر دستگاهی را گم کرد یا آن را گم کرد، IT بتواند مکان آن را پیدا کند و در صورت لزوم آن را خاموش کند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://www.techtarget.com/iotagenda/tip/Key-elements-of-successful-IoT-device-onboarding

- 1

- a

- دسترسی

- اضافه

- اضافی

- نشانی

- آدرس

- در برابر

- پیش

- معرفی

- و

- رابط های برنامه کاربردی

- کاربرد

- برنامه های کاربردی

- مناسب

- حمله

- احراز هویت

- خودکار بودن

- اتوماتیک

- بطور خودکار

- در دسترس

- حمایت کرد

- اساس

- ساخته شده در

- قابلیت های

- معین

- گواهینامه ها

- چالش ها

- به وضوح

- شرکت

- بغرنج

- پیکر بندی

- اتصال

- ارتباط

- شرکت

- داده ها

- ذخیره سازی داده ها

- به طور پیش فرض

- گسترش

- اعزام ها

- دستگاه

- دستگاه ها

- پایین

- هر

- هر دو

- عناصر

- اطمینان حاصل شود

- سرمایه گذاری

- مثال

- پرونده

- به جلو

- از جانب

- می رود

- حکومت

- هکرها

- سخت افزار

- سلامتی

- چگونه

- HTTPS

- ICON

- شناسه

- in

- مشمول

- شالوده

- بینش

- یکپارچه

- اینترنت

- مداخله

- اینترنت اشیا

- دستگاه اینترنت اشیا

- دستگاه های iot

- IP

- موضوع

- مسائل

- IT

- کلید

- دانستن

- لایه

- قانونی

- سطح

- فهرست

- کوچک

- محلی

- از دست می دهد

- خیلی

- حفظ

- مدیریت

- کتابچه راهنمای

- به معنی

- دیدار

- هدایت

- لازم

- ضروری

- شبکه

- جدید

- بعد

- آنلاین نیست.

- پردازنده

- شبانه روزی

- گزینه

- مالکیت

- بخش

- کلمه عبور

- انجام دادن

- مجوز

- شخصی

- محل

- برنامه

- افلاطون

- هوش داده افلاطون

- PlatoData

- سیاست

- سیاست

- پتانسیل

- بالقوه

- در حال حاضر

- روند

- محافظت از

- پروتکل

- ارائه

- فراهم می کند

- تدارک

- زمان واقعی

- داده های زمان واقعی

- كاهش دادن

- نیاز

- نیاز

- محدود کردن

- خطرات

- قانون

- قوانین

- بخش

- امن

- تیم امنیت لاتاری

- تنظیم

- تنظیمات

- باید

- So

- نرم افزار

- خاص

- استانداردهای

- وضعیت

- هنوز

- ذخیره سازی

- opbevare

- قوی

- موفق

- سیستم

- وظایف

- تیم ها

- La

- شان

- از طریق

- زمان

- به

- مسیر

- فهمیدن

- منحصر به فرد

- به روز رسانی

- استفاده

- استفاده کنید

- کاربر

- کاربران

- معمولا

- تنوع

- نقض

- که

- WHO

- اراده

- بدون

- زفیرنت