آژانس امنیت سایبری و امنیت زیرساخت ایالات متحده (CISA) Decider را راهاندازی کرده است، ابزاری رایگان برای کمک به جامعه امنیت سایبری برای ترسیم آسانتر رفتار عامل تهدید در چارچوب MITER ATT&CK.

Decider که با مشارکت مؤسسه مهندسی و توسعه سیستم های امنیت داخلی ایالات متحده (HSSEDI) و MITRE ایجاد شده است، یک برنامه وب است که سازمان ها می توانند آن را دانلود و در زیرساخت خود میزبانی کنند، بنابراین آن را از طریق ابر در اختیار طیف وسیعی از کاربران قرار می دهند. هدف از آن سادهسازی فرآیند اغلب طاقتفرسا استفاده از چارچوب بهطور دقیق و مؤثر، و همچنین گشودن استفاده از آن برای تحلیلگران در هر سطح در یک سازمان امنیت سایبری مشخص است.

ATT&CK: یک چارچوب پیچیده

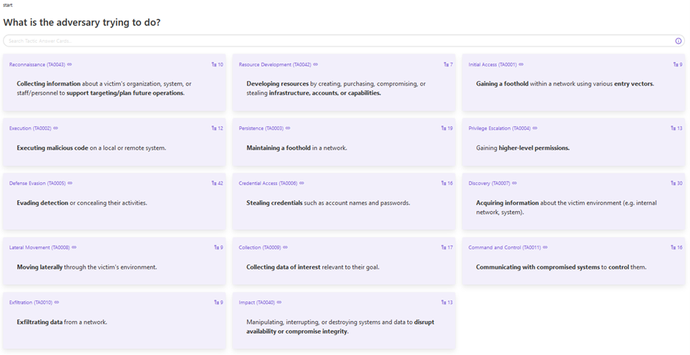

ATT&CK طراحی شده است تا کمک به تحلیلگران امنیتی مشخص کنید که مهاجمان به چه چیزی میخواهند دست یابند و تا چه اندازه در این فرآیند هستند (یعنی آیا آنها دسترسی اولیه را ایجاد میکنند؟ در جهت جانبی حرکت میکنند؟ دادهها را استخراج میکنند؟) این کار را از طریق مجموعهای از تکنیکها و تکنیکهای فرعی شناختهشده حمله سایبری انجام میدهد که بهصورت دورهای بهروزرسانی میشوند. توسط MITRE، که تحلیلگران می توانند از آنچه که ممکن است در محیط خود می بینند نقشه برداری کنند.

هدف این است که حرکات بعدی افراد بد را پیش بینی کنید و حملات را در سریع ترین زمان ممکن متوقف کنید. این چارچوب همچنین میتواند در انواع ابزارهای امنیتی گنجانده شود، و زبان استانداردی برای برقراری ارتباط با همتایان و ذینفعان در طول پاسخ به حادثه و تحقیقات پزشکی قانونی ارائه میکند.

این همه خوب و خوب است، اما مشکل این است که چارچوب بهطور بدنامی پیچیده است، به عنوان مثال، اغلب به سطح بالایی از آموزش و تخصص برای انتخاب نگاشتهای صحیح نیاز دارد. آن را نیز به طور مداوم گسترش می یابد، از جمله فراتر از حملات سازمانی برای ترکیب تهدیدات برای سیستم های کنترل صنعتی (ICS) و منظره موبایل، به پیچیدگی اضافه می کند. در مجموع، این مجموعه داده های گسترده ای برای حرکت است - و مدافعان سایبری اغلب هنگام تلاش برای استفاده از آن در علف های هرز قرار می گیرند.

"تکنیکها و تکنیکهای فرعی زیادی وجود دارند که میتوانند بسیار درگیر و بسیار فنی باشند، و اغلب تحلیلگران غرق میشوند، یا تا حدی سرعت آنها را کاهش میدهند، زیرا آنها لزوما نمیدانند که آیا جیمز استنلی، رئیس بخش CISA، میگوید که روشی که آنها انتخاب میکنند، روش مناسبی است، و اشاره میکند که شکایات در مورد نگاشت اشتباه با استفاده از این ابزار رایج است.

وقتی به وب سایت می روید، اطلاعات زیادی در مقابل شما قرار می گیرد و به سرعت دلهره آور می شود. ابزار Decider واقعاً آن را به زبان سادهتری برای تحلیلگرها میآورد تا از آن استفاده کند، صرف نظر از سطح تخصصشان.» ما میخواستیم به ذینفعان خود راهنمایی بیشتری در مورد نحوه استفاده از این چارچوب بدهیم، و آن را در دسترس، مثلاً، تحلیلگران جوانی قرار دهیم که میتوانند به عنوان مثال در واکنش به حوادث نیمهشب از استفاده آنی در زمان واقعی بهره ببرند.»

در سطح گستردهتر، تبلیغکنندگان در CISA و MITER معتقدند که استفاده گستردهتر از ATT&CK - همانطور که توسط Decider تشویق میشود - منجر به اطلاعات بهتر و کاربردیتر تهدید - و نتایج دفاع سایبری بهتری خواهد شد.

استنلی میگوید: «در CISA، ما واقعاً میخواهیم بر استفاده از اطلاعات تهدید برای فعال بودن در دفاع و نه واکنشپذیر تأکید کنیم. برای مدت طولانی، هدف صنعت برای به اشتراک گذاشتن شاخصهای سازش (IOCs) بوده است که زمینه بسیار وسیع و بسیار محدودی دارند.

او میگوید در مقابل، ATT&CK زمین بازی را به نفع دفاع راهنمایی میکند، زیرا ریزدانه است و راهی را به سازمانها میدهد تا کتابهای بازی عامل تهدید خاص را که مرتبط با آن هستند درک کنند. محیط های خاص آنها.

او توضیح میدهد: «بازیگران تهدید باید بدانند که کتابهای بازی آنها اساساً بیفایده هستند، وقتی که کارهایی که انجام میدهند و چگونه آن را انجام میدهند برجسته کنیم و آن را در چارچوب بگنجانیم. سازمانهایی که میتوانند از آن استفاده کنند، در مقایسه با مسدود کردن کورکورانه آدرسهای IP یا هشها، وضعیت امنیتی بسیار قویتری دارند، مانند آنچه صنعت به آن عادت دارد. تصمیم گیرنده ما را به آن نزدیکتر می کند.»

ساده سازی ATT&CK برای دسترسی تحلیلگر

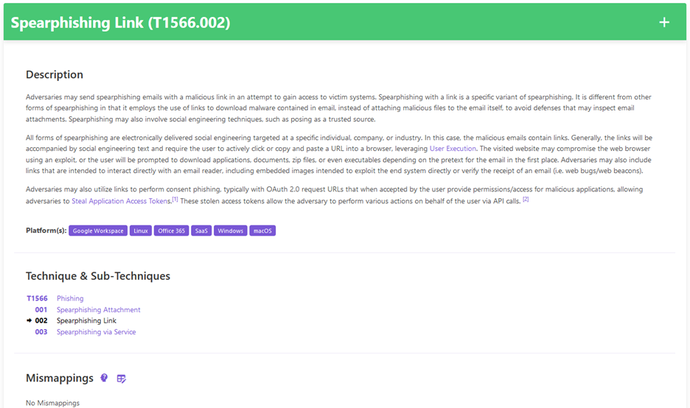

Decider نقشهبرداری ATT&CK را با راهنمایی کاربران از طریق یک سری سؤالات هدایتشده درباره فعالیت دشمن، با هدف شناسایی تاکتیکها، تکنیکها یا تکنیکهای فرعی صحیح در چارچوب برای تطبیق با حادثه به شیوهای شهودی، در دسترستر میکند. بر اساس گزارش CISA، از آنجا، این نتایج میتواند «به مجموعهای از فعالیتهای مهم مانند به اشتراکگذاری یافتهها، کشف اقدامات کاهشی و شناسایی تکنیکهای بیشتر اطلاع دهد». اطلاعیه 1 مارس از ابزار جدید

علاوه بر سؤالات راهنمایی از پیش جمعشده، Decider از زبان سادهشدهای استفاده میکند که برای هر تحلیلگر امنیتی قابل دسترسی است، یک عملکرد جستجو و فیلتر بصری برای کشف تکنیکهای مرتبط، و یک عملکرد «سبد خرید» که به کاربران اجازه میدهد نتایج را به فرمتهای رایج صادر کنند. علاوه بر این، سازمانها میتوانند آن را با محیطهای فردی خود تنظیم و تنظیم کنند، از جمله پرچمگذاری اشتباهات رایج.

به گفته John Wunder، مدیر بخش، CTI و Adversary Emulation در MITRE، امید این است که ATT&CK در نهایت به ابزاری اساسی و پسزمینه برای سازمانهای امنیت سایبری تبدیل شود، نه ابزاری که تا به حال مفید بوده است.

او میگوید: «یک چیزی که من واقعاً دوست دارم وقتی ATT&CK بیشتر به پسزمینه میرود ببینم، فقط بخشی از عملیات روزمره امنیت سایبری است و تحلیلگران فردی مجبورند کمتر به آن توجه کنند.» "این فقط چیزی است که باید پایه کاری را که ما انجام می دهیم و در مورد درک رفتارهای دشمن فکر می کنیم، تشکیل دهد، و نه چیزی که هر بار که در حال انجام یک واکنش حادثه ای هستید باید زمان زیادی را صرف فکر کردن درباره آن کنید. تصمیم گیرنده یک گام بزرگ رو به جلو برای آن است.»

این ابزار همچنین به نحو ATT&CK کمک میکند تا به نامگذاری رایج در میان ابزارها و پلتفرمهای امنیتی و برای به اشتراک گذاشتن اطلاعات تهدیدات تبدیل شود.

هنگامی که مشاهده کردید که ATT&CK بیشتر و بیشتر در اکوسیستم مورد استفاده قرار میگیرد و همه از یک زبان مشترک استفاده میکنند، کاربران ATT&CK شروع به مشاهده مزایای بیشتر و بیشتر از تراز کردن چیزها با چارچوب و استفاده از آن برای ارتباط مؤثرتر ابزارها و غیره میکنند. ووندر می گوید. "امیدواریم که از طریق چیزهایی مانند Decider که استفاده از آن را آسان تر می کند، ما شروع به دیدن بیشتر و بیشتر از آن خواهیم کرد."

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :است

- $UP

- 1

- a

- درباره ما

- دسترسی

- در دسترس

- مطابق

- به درستی

- رسیدن

- در میان

- فعالیت ها

- فعالیت

- بازیگران

- اضافه

- علاوه بر این

- آدرس

- مزیت - فایده - سود - منفعت

- نمایندگی

- معرفی

- روانکاو

- تحلیلگران

- و

- و زیرساخت

- سبقت جستن

- کاربرد

- هستند

- AS

- At

- حمله

- توجه

- در دسترس

- زمینه

- بد

- BE

- زیرا

- شدن

- باور

- سود

- بهتر

- خارج از

- بزرگ

- بیت

- کورکورانه

- انسداد

- به ارمغان می آورد

- پهن

- گسترده تر

- by

- CAN

- می توانید دریافت کنید

- رئیس

- CISA

- نزدیک

- ابر

- مشترک

- عموما

- ارتباط

- انجمن

- شکایت

- پیچیده

- پیچیدگی

- سازش

- زمینه

- کنتراست

- کنترل

- پارسیان

- میتوانست

- سایبر

- حمله سایبری

- امنیت سایبری

- امنیت سایبری و آژانس امنیت زیرساخت

- داده ها

- مجموعه داده ها

- روز به روز

- مدافعان

- دفاع

- بخش

- طراحی

- مشخص کردن

- مشخص

- پروژه

- کشف

- عمل

- پایین

- دانلود

- در طی

- e

- هر

- آسان تر

- به آسانی

- اکوسیستم

- به طور موثر

- تاکید

- تشویق

- مهندسی

- سرمایه گذاری

- محیط

- اساسا

- ایجاد

- اتر (ETH)

- در نهایت

- هر

- هر کس

- تخصص

- توضیح می دهد

- صادرات

- عملی

- بسیار

- رشته

- فیلتر

- مناسب

- برای

- پزشک قانونی

- فرم

- به جلو

- پایه

- چارچوب

- رایگان

- از جانب

- جلو

- تابع

- قابلیت

- بیشتر

- دریافت کنید

- دادن

- داده

- می دهد

- Go

- هدف

- خوب

- راهنمایی

- آیا

- داشتن

- کمک

- کمک می کند

- زیاد

- نماد

- وطن

- امنیت میهن

- امید

- خوشبختانه

- میزبان

- چگونه

- چگونه

- HTTPS

- i

- ICS

- شناسایی

- مهم

- in

- حادثه

- پاسخ حادثه

- از جمله

- ترکیب کردن

- ادغام شده

- شاخص ها

- فرد

- صنعتی

- صنعت

- اطلاعات

- شالوده

- اول

- نمونه

- موسسه

- سند

- اطلاعات

- حسی

- تحقیقات

- گرفتار

- IP

- آدرس های IP

- IT

- ITS

- جان

- نوع

- دانستن

- شناخته شده

- زبان

- راه اندازی

- رهبری

- اجازه می دهد تا

- سطح

- پسندیدن

- محدود شده

- طولانی

- مدت زمان طولانی

- نگاه کنيد

- خیلی

- عشق

- ساخت

- باعث می شود

- ساخت

- مدیر

- نقشه

- نقشه برداری

- حداکثر عرض

- قدرت

- موبایل

- بیش

- حرکت می کند

- متحرک

- هدایت

- لزوما

- جدید

- بعد

- of

- اغلب اوقات

- on

- ONE

- باز کن

- عملیات

- مخالف

- کدام سازمان ها

- سازمان های

- غرق شدن

- خود

- بخش

- همکاری

- پرداخت

- ساده

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- ممکن

- بلادرنگ

- مشکل

- روند

- فراهم می کند

- قرار دادن

- سوالات

- به سرعت

- محدوده

- نسبتا

- RE

- واقعی

- زمان واقعی

- بدون در نظر گرفتن

- مربوط

- پاسخ

- نتایج

- s

- می گوید:

- جستجو

- بخش

- تیم امنیت لاتاری

- سیستم های امنیتی

- ابزارهای امنیتی

- مشاهده

- سلسله

- تنظیم

- اشتراک گذاری

- اشتراک

- خريد كردن

- سبد خرید

- باید

- خاموش

- ساده شده

- ساده کردن

- کند می شود

- So

- چیزی

- منبع

- خاص

- خرج کردن

- سهامداران

- استاندارد

- استنلی

- شروع

- گام

- قوی

- چنین

- نحو

- سیستم های

- تاکتیک

- گرفتن

- فنی

- تکنیک

- که

- La

- شان

- آنها

- چیز

- اشیاء

- تفکر

- تهدید

- بازیگران تهدید

- تهدید هوش

- تهدید

- از طریق

- زمان

- نکات

- به

- ابزار

- ابزار

- بالا

- آموزش

- فهمیدن

- درک

- us

- استفاده کنید

- کاربران

- تنوع

- از طريق

- راه رفتن

- خواسته

- مسیر..

- وب

- برنامه تحت وب

- سایت اینترنتی

- خوب

- چی

- که

- WHO

- گسترده تر

- اراده

- با

- در داخل

- خواهد بود

- شما

- زفیرنت