آمازون QuickSight یک سرویس هوش تجاری (BI) مقیاس پذیر، بدون سرور، جاسازی شده و مبتنی بر یادگیری ماشین است که برای ابر ساخته شده است. QuickSight به شما امکان می دهد به راحتی داشبوردهای تعاملی BI را ایجاد و منتشر کنید که شامل اطلاعات بینش مبتنی بر یادگیری ماشین است. داشبوردهای QuickSight از هر دستگاهی قابل دسترسی هستند و به طور یکپارچه در برنامه ها، پورتال ها و وب سایت های شما جاسازی می شوند.

QuickSight چندین منبع برای داده ارائه می دهد، از جمله اما نه محدود به آمازون آتنا, آمازون Redshift, سرویس ذخیره سازی ساده آمازون (Amazon S3) و Snowflake. این پست راهحلهایی را ارائه میکند که به شما امکان میدهد Snowflake را به عنوان منبع داده برای QuickSight بدون توجه به نیازهای پیکربندی شبکه خود تنظیم کنید.

ما پیکربندی های زیر Snowflake را به عنوان منبع داده برای QuickSight پوشش می دهیم:

- اتصال QuickSight به Snowflake از طریق AWS PrivateLink

- اتصال QuickSight به Snowflake از طریق AWS PrivateLink و همتاسازی ابر خصوصی مجازی (VPC) (همان منطقه)

- اتصال QuickSight به Snowflake از طریق AWS PrivateLink و VPC peering (در منطقه)

- اتصال QuickSight به Snowflake (شبکه عمومی)

پیش نیازها

برای تکمیل این راه حل به موارد زیر نیاز دارید:

- یک حساب AWS

- La رابط خط فرمان AWS (AWS CLI) روی ایستگاه کاری شما نصب شده است (برای دستورالعمل ها، به (نصب، به روز رسانی و حذف AWS CLI نسخه 2)

- یک حساب QuickSight نسخه Enterprise

- حساب Snowflake

- پایگاه داده و جدول Snowflake

- انبار دانه های برف

- کافی است هویت AWS و مدیریت دسترسی (IAM) امتیاز برای ایجاد نقاط پایانی VPC، گروههای امنیتی، جداول مسیر و مسیر آمازون 53 مناطق میزبان و مجموعه رکورد منابع

اتصال QuickSight به Snowflake از طریق AWS PrivateLink

ابتدا به شما نشان می دهیم که چگونه با QuickSight از طریق AWS PrivateLink به Snowflake متصل شوید. نمودار زیر معماری راه حل را نشان می دهد.

ادغام Snowflake AWS PrivateLink را تنظیم کنید

برای شروع، فعال کردن AWS PrivateLink برای حساب Snowflake شما را بررسی می کنیم. این شامل مکان یابی منابع در حساب AWS شما، دسترسی به رابط کاربری Snowflake و ایجاد یک مورد پشتیبانی با Snowflake است.

- VPC را که می خواهید برای راه اندازی ادغام AWS PrivateLink استفاده کنید، شناسایی کنید. برای انجام این کار، لیستی از VPC ها را از خط فرمان بازیابی کنید، سپس آن را بازیابی کنید

VpcIdعنصر از شی JSON حاصل برای VPC مورد نظر. کد زیر را ببینید:

- شناسه حساب AWS خود را بازیابی کنید. این پست فرض میکند که حسابی که هدف آن هستید، حساب پیشفرض شما در پیکربندی AWS CLI شماست.

- اگر چندین حساب راهاندازی میکنید، این مراحل را برای همه حسابها و VPCها تکرار کنید (این پست فرض میکند که در حال راهاندازی یک حساب واحد و VPC هستید و از آن به عنوان زمینه در حال حرکت به جلو استفاده میشود).

- تماس با ما پشتیبانی از دانه های برف با شناسه حساب AWS، شناسه VPC، و URL حساب مربوطه که برای دسترسی به Snowflake استفاده می کنید (به عنوان مثال،

<account id>.snowflakecomputing.com).

فعال کردن AWS PrivateLink برای حساب Snowflake شما ممکن است تا دو روز کاری طول بکشد.

- پس از فعال شدن AWS PrivateLink، پیکربندی AWS PrivateLink را برای منطقه خود با اجرای دستور زیر در برگه Snowflake بازیابی کنید، سپس مقادیر مربوط به آن را بازیابی کنید.

privatelink-account-urlوprivatelink_ocsp-urlاز شی JSON حاصل. نمونه هایی از هر مقدار به شرح زیر است:

- این مقادیر را برای استفاده بعدی در یک ویرایشگر متن ذخیره کنید.

در مرحله بعد، نقطه پایانی VPC را بر روی پیکربندی می کنیم ابر خصوصی مجازی آمازون کنسول (Amazon VPC) تمام گروه های امنیتی مورد نیاز را ایجاد می کند.

- در کنسول VPC آمازون، انتخاب کنید نقاط پایان در منوی ناوبری

- را انتخاب کنید نقطه پایانی ایجاد کنید.

- انتخاب کنید سرویس AWS را بر اساس نام پیدا کنید.

- برای نام سرویس، مقدار برای را وارد کنید

privatelink-vpce-idکه قبلا بازیابی کردیم - را انتخاب کنید تایید.

یک هشدار سبز با "Service Name Found" ظاهر می شود و گزینه های VPC و subnet به طور خودکار گسترش می یابند.

بسته به منطقه مورد نظر شما، صفحه به دست آمده ممکن است نام منطقه دیگری را نشان دهد.

- همان VPC ID را که برای Snowflake فرستاده اید انتخاب کنید.

- زیرشبکه هایی را که می خواهید نقطه پایانی در آنها ایجاد کنید انتخاب کنید.

AWS استفاده از بیش از یک زیرشبکه را برای دسترسی بالا توصیه می کند.

- برای گروه امنیتی، انتخاب کنید یک گروه امنیتی جدید ایجاد کنید.

این باز می شود گروه های امنیتی صفحه در کنسول VPC آمازون در یک برگه جدید.

- را انتخاب کنید ایجاد گروه امنیتی.

- به گروه امنیتی جدید خود یک نام بدهید (به عنوان مثال،

quicksight-doc-snowflake-privatelink-connection) و توضیحات. - شناسه VPC را که در مراحل قبلی استفاده کردید انتخاب کنید.

در مرحله بعد، دو قانون را اضافه می کنید که به ترافیک از داخل VPC شما به این نقطه پایانی VPC اجازه می دهد.

- بلوک CIDR را برای VPC مورد نظر خود بازیابی کنید:

- را انتخاب کنید قانون اضافه کنید در قوانین داخلی

- را انتخاب کنید HTTPS برای نوع، منبع را به عنوان ترک کنید سفارشی، و مقدار بازیابی شده از قبل را وارد کنید

describe-vpcsتماس بگیرید (به عنوان مثال، 10.0.0.0/16). - را انتخاب کنید قانون اضافه کنید در قوانین داخلی

- را انتخاب کنید HTTP برای نوع، منبع را به عنوان ترک کنید سفارشی، و مقدار بازیابی شده از قبل را وارد کنید

describe-vpcs - را انتخاب کنید ایجاد گروه امنیتی.

- شناسه گروه امنیتی را از گروه امنیتی تازه ایجاد شده بازیابی کنید.

- در صفحه پیکربندی نقطه پایانی VPC، گروه امنیتی پیش فرض را حذف کنید.

- شناسه گروه امنیتی جدید را جستجو و انتخاب کنید.

- را انتخاب کنید نقطه پایانی ایجاد کنید.

شما به صفحه ای هدایت می شوید که دارای پیوندی به پیکربندی نقطه پایانی VPC شما است که توسط شناسه VPC مشخص شده است. صفحه بعد لینکی برای مشاهده کامل تنظیمات دارد.

- بالاترین رکورد را در لیست نام های DNS بازیابی کنید.

این را می توان از سایر نام های DNS متمایز کرد زیرا فقط نام منطقه را شامل می شود (مانند us-west-2، و هیچ علامت حروف منطقه دسترسی (مانند us-west-2a).

- این رکورد را برای استفاده بعدی در یک ویرایشگر متن ذخیره کنید.

DNS را برای نقاط انتهایی Snowflake در VPC خود پیکربندی کنید

برای پیکربندی نقاط پایانی Snowflake خود، مراحل زیر را انجام دهید:

- در کنسول Route 53، را انتخاب کنید مناطق میزبانی شده در صفحه ناوبری

- را انتخاب کنید ایجاد منطقه میزبانی شده.

- برای نام دامنه، مقداری را که برای آن ذخیره کرده اید وارد کنید

privatelink-account-urlاز مراحل قبل

در این قسمت، شناسه حساب Snowflake را از نام DNS حذف می کنیم و فقط از مقداری استفاده می کنیم که با شناسه Region شروع می شود (به عنوان مثال، <region>.privatelink.snowflakecomputing.com). ما یک رکورد منبع ایجاد می کنیم که بعداً برای زیر دامنه تنظیم شده است.

- برای نوع، انتخاب کنید منطقه میزبان خصوصی.

ممکن است کد منطقه شما نباشد us-west-2; به نام DNS که توسط Snowflake به شما بازگردانده شده است مراجعه کنید.

- در VPC ها برای ارتباط با منطقه میزبان بخش، منطقه ای که VPC شما در آن قرار دارد و شناسه VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

- را انتخاب کنید ایجاد منطقه میزبانی شده.

بعد. ما دو رکورد ایجاد می کنیم: یکی برای privatelink-account-url و یکی برای privatelink_ocsp-url.

- بر مناطق میزبانی شده صفحه ، انتخاب کنید مجموعه رکورد ایجاد کنید.

- برای نام را ضبط کنید، شناسه حساب Snowflake خود را وارد کنید (هشت کاراکتر اول

privatelink-account-url). - برای نوع ضبط، انتخاب کنید CNAME.

- برای ارزش، نام DNS را برای منطقه انتهایی VPC که در بخش قبل بازیابی کردیم، وارد کنید.

- را انتخاب کنید سوابق ایجاد کنید.

- این مراحل را برای رکورد OCSP که به عنوان علامت گذاری کردیم تکرار کنید

privatelink-ocsp-urlزودتر، با شروعocspاز طریق شناسه هشت کاراکتری Snowflake برای نام رکورد (به عنوان مثال،ocsp.xxxxxxxx).

یک نقطه پایانی بازگشاینده Route 53 را برای VPC خود پیکربندی کنید

QuickSight از حل کننده استاندارد AWS (تحلیل کننده 2 VPC) استفاده نمی کند. برای حل و فصل DNS خصوصی از QuickSight، باید نقاط پایانی Resolver Route 53 را تنظیم کنید.

ابتدا یک گروه امنیتی برای نقطه پایانی ورودی Route 53 Resolver ایجاد می کنیم.

- بر گروه های امنیتی صفحه کنسول VPC آمازون را انتخاب کنید ایجاد گروه امنیتی.

- یک نام برای گروه امنیتی خود وارد کنید (به عنوان مثال،

quicksight-doc-route53-resolver-sg) و توضیحات - شناسه VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

- قوانینی را ایجاد کنید که به DNS (پورت 53) روی UDP و TCP از داخل بلوک VPC CIDR اجازه دهد.

- را انتخاب کنید ایجاد گروه امنیتی.

- به شناسه گروه امنیتی توجه کنید، زیرا اکنون یک قانون برای اجازه ترافیک به گروه امنیتی نقطه پایانی VPC اضافه می کنیم.

اکنون نقطه پایانی ورودی Resolver Route 53 را برای VPC خود ایجاد می کنیم.

- در کنسول Route 53، را انتخاب کنید نقطه پایانی ورودی در صفحه ناوبری

- را انتخاب کنید نقطه پایانی ورودی ایجاد کنید.

- برای نام نقطه پایانی، یک نام وارد کنید (به عنوان مثال،

quicksight-inbound-resolver). - برای VPC در منطقه، شناسه VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

- برای گروه امنیتی برای نقطه پایانی، شناسه گروه امنیتی را که قبلاً ذخیره کرده اید انتخاب کنید.

- در آدرس آیپی بخش، دو منطقه دسترسی و زیرشبکه را انتخاب کنید و آن را ترک کنید از یک آدرس IP که به طور خودکار انتخاب می شود استفاده کنید انتخاب شد.

- را انتخاب کنید ارسال.

- نقطه پایانی ورودی را پس از ایجاد آن انتخاب کنید و دو آدرس IP را برای حلکنندهها یادداشت کنید.

یک VPC را به QuickSight وصل کنید

برای اتصال VPC به QuickSight، مراحل زیر را انجام دهید:

- بر گروه های امنیتی صفحه کنسول VPC آمازون را انتخاب کنید ایجاد گروه امنیتی.

- یک نام وارد کنید (به عنوان مثال،

quicksight-snowflake-privatelink-sg) و توضیحات - شناسه VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

گروههای امنیتی برای QuickSight با سایر گروههای امنیتی متفاوت هستند، زیرا بدون دولت هستند، نه حالت. این بدان معنی است که شما باید به طور صریح اجازه دهید ترافیک برگشتی از گروه امنیتی هدف قرار گیرد. قانون ورودی در گروه امنیتی شما باید به ترافیک در همه پورت ها اجازه دهد. باید این کار را انجام دهد زیرا شماره پورت مقصد هر بسته بازگشتی ورودی روی یک شماره پورت اختصاص داده شده به طور تصادفی تنظیم شده است. برای اطلاعات بیشتر ببین قوانین داخلی.

- را انتخاب کنید ایجاد گروه امنیتی.

- به شناسه گروه امنیتی توجه داشته باشید، زیرا اکنون یک قانون برای اجازه ترافیک به گروه امنیتی نقطه پایانی VPC اضافه می کنیم.

- بر گروه های امنیتی در صفحه، شناسه گروه امنیتی را که برای نقطه پایانی VPC استفاده می شود، جستجو کنید.

- را انتخاب کنید قوانین ورودی را ویرایش کنید.

- با استفاده از شناسه گروه امنیتی برای گروه امنیتی که به عنوان منبع ایجاد کرده اید، قوانین را برای ترافیک HTTPS و HTTP اضافه کنید.

- را انتخاب کنید قوانین را ذخیره کنید.

سپس به کنسول QuickSight می رویم تا اتصال VPC را پیکربندی کنیم.

- به کنسول QuickSight بروید.

- نام کاربری را انتخاب کرده و انتخاب کنید QuickSight را مدیریت کنید.

- در صفحه پیمایش، را انتخاب کنید اتصالات VPC را مدیریت کنید.

- را انتخاب کنید اتصال VPC را اضافه کنید.

- برای نام اتصال VPC، یک نام وارد کنید (به عنوان مثال،

snowflake-privatelink). - برای شناسه VPC، VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

- برای شناسه زیر شبکه، یکی از زیرشبکه هایی را انتخاب کنید که نقطه پایانی VPC دارد، همانطور که در زمان ایجاد نقطه پایانی قبلاً مشخص شده است.

- برای شناسه گروه امنیتی، شناسه گروه امنیتی که ایجاد کردید را وارد کنید.

- برای نقاط پایانی حل کننده DNS، دو IP را برای نقطه پایانی حل کننده ورودی که قبلا ایجاد کرده اید وارد کنید.

- را انتخاب کنید ساختن.

یک منبع داده Snowflake را از طریق VPC تنظیم کنید

برای تنظیم منبع داده Snowflake، مراحل زیر را کامل کنید.

- در کنسول QuickSight، را انتخاب کنید مجموعه داده ها در صفحه ناوبری

- را انتخاب کنید مجموعه داده جدید.

- گزینه Snowflake را انتخاب کنید.

- برای نام منبع داده، یک نام وارد کنید (به عنوان مثال،

snowflake). - برای نوع اتصال¸ اتصال VPC را که قبلا ایجاد کردید انتخاب کنید (

snowflake-privatelink). - برای سرور پایگاه داده، وارد

privatelink-account-url. - برای نام پایگاه داده، نام پایگاه داده خود را وارد کنید.

- برای انبار کالا، نام انبار در حال اجرا Snowflake را وارد کنید.

- برای نام کاربری، نام کاربری Snowflake خود را وارد کنید.

- برای کلمه عبور، رمز Snowflake خود را وارد کنید.

- را انتخاب کنید معتبر ساختن.

- پس از تأیید موفقیت آمیز، انتخاب کنید ایجاد منبع داده.

اولین داشبورد QuickSight خود را ایجاد کنید

در این بخش، ایجاد یک مجموعه داده در QuickSight و سپس استفاده از این داده ها در تصویرسازی را پوشش می دهیم. ما از یک مجموعه داده ساختگی استفاده می کنیم که اطلاعاتی درباره کارمندان خیالی دارد.

- برای طرح، طرح واره خود را انتخاب کنید.

- برای جداول، جداول خود را انتخاب کنید.

- را انتخاب کنید انتخاب کنید.

در ایجاد مجموعه داده را تمام کنید در بخش، میتوانید تعیین کنید که QuickSight مجموعه دادههای شما را به SPICE وارد میکند تا عملکرد پرس و جو را بهبود بخشد یا مستقیماً دادههای شما را هر بار که داشبورد بارگیری میشود، جستجو میکند. برای اطلاعات بیشتر در مورد SPICE، نگاه کنید وارد کردن داده به SPICE.

- برای این پست، ما انتخاب می کنیم برای تجزیه و تحلیل سریعتر، به SPICE وارد کنید.

- را انتخاب کنید تجسم.

اکنون که طرح، جدول و پیکربندی SPICE را برای مجموعه داده داریم، میتوانیم اولین تجسم خود را ایجاد کنیم.

- فیلدی را از لیست فیلدهای موجود انتخاب کنید. برای این پست، ما انتخاب می کنیم شهر:.

- یک تجسم در را انتخاب کنید انواع بصری

این فقط سطح قابلیت های تجسم QuickSight را خراش می دهد. برای اطلاعات بیشتر ببین کار با Amazon QuickSight Visuals.

در مرحله بعد، یک پیکربندی شبکه را پوشش میدهیم که به QuickSight اجازه میدهد به یک VPC با AWS PrivateLink در VPC دیگر متصل شود و از همتاسازی VPC برای اجازه دادن به QuickSight برای استفاده از اتصال AWS PrivateLink استفاده میکنیم.

اتصال QuickSight به Snowflake از طریق AWS PrivateLink و VPC همتا در همان منطقه

در این بخش، نحوه اتصال به Snowflake با QuickSight با دو VPC همتا و AWS PrivateLink را به شما نشان می دهیم. نمودار زیر معماری راه حل را نشان می دهد.

همتاسازی VPC را تنظیم کنید

ابتدا اتصال همتا VPC را از VPC درخواست کننده ایجاد می کنیم.

- بر اتصالات همتا صفحه کنسول VPC آمازون را انتخاب کنید اتصال همتا ایجاد کنید.

- برای یک VPC محلی برای همتا انتخاب کنید، VPC را انتخاب کنید که در آن اتصال Snowflake AWS PrivateLink خود را پیکربندی کرده اید.

- در VPC دیگری را برای همتا کردن با آن انتخاب کنید بخش، گزینه های پیش فرض را برای حساب و منطقه (حساب من و این منطقه، به ترتیب).

- برای VPC (پذیرنده)، VPC را انتخاب کنید که QuickSight شما به آن متصل است.

- را انتخاب کنید اتصال همتا ایجاد کنید.

بعد، اتصال VPC را از VPC پذیرنده می پذیریم.

- بر اتصالات همتا صفحه، اتصالی که ایجاد کردید را انتخاب کنید.

- بر اعمال منو ، انتخاب کنید پذیرفتن.

- اطلاعات مربوط به درخواست را بررسی کنید. اگر همه چیز درست به نظر می رسد، انتخاب کنید بله قبول.

بعد، DNS را برای حل بین دو VPC پیکربندی می کنیم.

- بر اتصالات همتا صفحه، اتصال همتای جدید خود را انتخاب کنید.

- بر DNS برگه، بررسی کنید که آیا دو گزینه به صورت نمایش داده می شوند غیر فعال.

اگر آنها فعال هستند، می توانید به مراحل ایجاد جداول مسیر بروید.

- بر اعمال منو ، انتخاب کنید تنظیمات DNS را ویرایش کنید.

این امر مستلزم آن است که VPC شما نام میزبان DNS و وضوح آن را فعال کرده باشد.

- هر دو کادر را انتخاب کنید تا DNS از هر دو VPC پذیرنده و درخواست کننده حل شود.

- را انتخاب کنید ذخیره.

سپس، ورودی جدول مسیر را ایجاد کنید تا مسیرها بین دو VPC منتشر شوند.

- بر جداول مسیر در صفحه، جداول مسیر را در VPC درخواستی خود انتخاب کنید.

- بر مسیر برگه ، انتخاب کنید ویرایش مسیرها.

- یک مسیر برای بلوک CIDR که VPC همتای شما استفاده میکند اضافه کنید (برای این پست، 172.31.0.0/16).

- را انتخاب کنید ذخیره مسیرها.

- این کار را برای جداول مسیر در VPC پذیرنده خود تکرار کنید.

DNS را در VPC پذیرنده پیکربندی کنید

در این بخش، VPC پذیرنده را با همان منطقه میزبان خصوصی به عنوان VPC درخواست کننده مرتبط می کنیم (<region>.privatelink.snowflakecomputing.com).

- در کنسول Route 53، را انتخاب کنید مناطق میزبانی شده در صفحه ناوبری

- منطقه میزبان را انتخاب کنید

<region>.privatelink.snowflakecomputing.comو انتخاب کنید ویرایش. - در VPC ها برای ارتباط با منطقه میزبان بخش، را انتخاب کنید VPC را اضافه کنید.

- منطقه و شناسه VPC مرتبط با VPC پذیرنده را انتخاب کنید.

- را انتخاب کنید ذخیره تغییرات.

نقطههای پایانی حلکننده Route 53 را در VPC پذیرنده پیکربندی کنید

برای پیکربندی Route 53 Resolver Inboundpoints خود، مراحل زیر را کامل کنید:

- بر گروه های امنیتی صفحه کنسول VPC آمازون را انتخاب کنید ایجاد گروه امنیتی.

- یک نام وارد کنید (به عنوان مثال،

quicksight-doc-route53-resolver-sg) و توضیحات - شناسه VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

- قوانینی ایجاد کنید که به DNS (پورت 53) روی UDP و TCP از داخل بلوک VPC CIDR اجازه دهد (برای این پست، 172.31.0.0/16).

- را انتخاب کنید ایجاد گروه امنیتی.

- به شناسه گروه امنیتی توجه داشته باشید، زیرا اکنون یک قانون برای اجازه ترافیک به گروه امنیتی نقطه پایانی VPC اضافه می کنیم.

در مرحله بعد، نقطه پایانی ورودی Route 53 را برای این VPC تنظیم می کنیم.

- در کنسول Route 53، را انتخاب کنید نقطه پایانی ورودی در صفحه ناوبری

- را انتخاب کنید نقطه پایانی ورودی ایجاد کنید.

- یک نام برای نقطه پایانی وارد کنید (به عنوان مثال،

quicksight-inbound-resolver). - برای VPC در منطقه، شناسه VPC را برای VPC پذیرنده انتخاب کنید.

- برای گروه امنیتی، شناسه گروه امنیتی را که قبلاً ذخیره کرده اید انتخاب کنید.

- در IP آدرس بخش، دو منطقه دسترسی و زیرشبکه را انتخاب کنید و آن را ترک کنید از یک آدرس IP که به طور خودکار انتخاب می شود استفاده کنید

- را انتخاب کنید ارسال.

- پس از ایجاد نقطه پایانی ورودی را انتخاب کنید.

- پس از ارائه نقطه پایانی ورودی، دو آدرس IP را برای حلکنندهها یادداشت کنید.

گیرنده VPC را به QuickSight وصل کنید

برای شروع، باید یک گروه امنیتی برای QuickSight ایجاد کنیم تا به ترافیک به نقاط پایانی بازگشای کننده Route 53، نقطه پایانی VPC برای AWS PrivateLink و ترافیک در شبکه محلی اجازه دهیم.

- بر گروه های امنیتی صفحه کنسول VPC آمازون را انتخاب کنید ایجاد گروه امنیتی.

- یک نام وارد کنید (به عنوان مثال،

quicksight-snowflake-privatelink-vpc-peering-sg) و توضیحات - شناسه VPC را برای VPC پذیرنده انتخاب کنید.

- قوانین ورودی زیر را ایجاد کنید:

-

- یک قانون برای شبکه محلی برای همه پورت های TCP (به عنوان مثال، 172.31.0.0/16).

- یک قانون اجازه می دهد تا ترافیک DNS از گروه امنیتی برای نقطه پایانی ورودی Route 53 برای همه پورت های TCP.

- یک قانون اجازه می دهد تا ترافیک DNS از گروه امنیتی برای نقطه پایانی ورودی Route 53 برای همه پورت های UDP.

- یک قانون اجازه می دهد تا ترافیک به گروه امنیتی برای نقطه پایانی VPC (واقع در VPC همتا) باشد.

همانطور که قبلاً بحث شد، گروه های امنیتی برای QuickSight با سایر گروه های امنیتی متفاوت هستند. شما باید صراحتاً اجازه دهید ترافیک برگشتی از گروه امنیتی هدف قرار گیرد، و قانون ورودی در گروه امنیتی شما باید به ترافیک در همه پورت ها اجازه دهد. برای اطلاعات بیشتر ببین قوانین داخلی.

در مرحله بعد، گروه امنیتی را برای نقطه پایانی Route 53 Resolver تغییر میدهیم تا به ترافیک گروه امنیتی که ایجاد کردهایم اجازه دهد.

- بر گروه های امنیتی در صفحه، شناسه گروه امنیتی مورد استفاده برای نقطه پایانی بازگشاینده Route 53 را جستجو کنید.

- را انتخاب کنید قوانین ورودی را ویرایش کنید.

- با استفاده از شناسه گروه امنیتی برای گروه امنیتی که برای QuickSight به عنوان منبع ایجاد کردیم، قوانین را برای DNS روی UDP و DNS روی TCP اضافه کنید.

- را انتخاب کنید قوانین را ذخیره کنید.

در مرحله بعد، گروه امنیتی را که برای نقطه پایانی VPC برای اتصال AWS PrivateLink ایجاد شده است، تغییر دهید.

- بر گروه های امنیتی در صفحه، شناسه گروه امنیتی مورد استفاده برای نقطه پایانی VPC برای اتصال AWS PrivateLink را جستجو کنید.

- را انتخاب کنید قوانین ورودی را ویرایش کنید.

- با استفاده از شناسه گروه امنیتی برای گروه امنیتی ایجاد شده برای QuickSight به عنوان منبع، قوانین را برای HTTPS و HTTP اضافه کنید.

- را انتخاب کنید قوانین را ذخیره کنید.

بعد، ما اتصال VPC را در QuickSight تنظیم می کنیم.

- در کنسول QuickSight، نام کاربری را انتخاب کرده و انتخاب کنید QuickSight را مدیریت کنید.

- در صفحه پیمایش، را انتخاب کنید اتصالات VPC را مدیریت کنید.

- را انتخاب کنید اتصال VPC را اضافه کنید.

- برای نام اتصال VPC¸ یک نام وارد کنید (به عنوان مثال،

snowflake-privatelink-vpc-peering). - برای زیرشبکه، شناسه زیرشبکه ای را انتخاب کنید که دارای جدول مسیر با اتصال همتا به VPC درخواست کننده است که در آن اتصال AWS PrivateLink در آن قرار دارد.

- برای شناسه گروه امنیتی، شناسه گروه امنیتی ایجاد شده قبلی را وارد کنید.

- برای نقاط پایانی حل کننده DNS، دو IP را برای نقطه پایانی Resolver ورودی که ایجاد کردید وارد کنید.

- را انتخاب کنید ساختن.

یک منبع داده Snowflake را در QuickSight از طریق VPC تنظیم کنید

برای تنظیم منبع داده Snowflake در QuickSight، مراحل زیر را انجام دهید:

- در کنسول QuickSight، را انتخاب کنید مجموعه داده ها در صفحه ناوبری

- را انتخاب کنید مجموعه داده جدید.

- گزینه Snowflake را انتخاب کنید.

- نام منبع داده را وارد کنید (به عنوان مثال،

snowflake-dataset). - اتصال VPC ایجاد شده را انتخاب کنید (

snowflake-privatelink). - برای سرور پایگاه دادهوارد شوید

privatelink-account-url. - برای نام پایگاه داده، نام پایگاه داده خود را وارد کنید.

- برای انبار کالا، نام انبار در حال اجرا Snowflake را وارد کنید.

- برای نام کاربری، نام کاربری Snowflake خود را وارد کنید.

- برای کلمه عبور، رمز Snowflake خود را وارد کنید.

- را انتخاب کنید معتبر ساختن.

- پس از تأیید موفقیت آمیز، انتخاب کنید ایجاد منبع داده.

برای مراحل ایجاد داشبورد، بخش قبلی را ببینید، اولین داشبورد QuickSight خود را ایجاد کنید.

در بخش بعدی، پیکربندی شبکه مشابهی را پوشش میدهیم، با این تفاوت که از همتاسازی VPC Cross-Region استفاده میکنیم.

اتصال QuickSight به Snowflake از طریق AWS PrivateLink و VPC همتا در مناطق مختلف

در این بخش، ما به شما نشان میدهیم که چگونه با QuickSight از طریق AWS PrivateLink با دو VPC که در مناطق همتا هستند به Snowflake متصل شوید.

ما در سراسر این پست به مناطق به طور کلی اشاره می کنیم، منطقه ای که دارای اتصال Snowflake AWS PrivateLink است به عنوان منطقه A و منطقه ای که در آن QuickSight به عنوان منطقه B تنظیم شده است.

نمودار زیر معماری راه حل ما را نشان می دهد.

همتاسازی VPC را بین دو منطقه تنظیم کنید

ابتدا اتصال همتا VPC را از VPC درخواست کننده ایجاد می کنیم.

- حرکت به اتصالات همتا صفحه در کنسول VPC آمازون در منطقه B (منطقه ای که قصد دارید در آن از QuickSight برای استقرار داشبوردها استفاده کنید).

- را انتخاب کنید اتصال همتا ایجاد کنید.

- در یک VPC محلی برای همتا انتخاب کنید بخش، برای VPC (درخواست کننده)، VPC را انتخاب کنید که به آن متصل شده اید یا قصد دارید QuickSight را وصل کنید.

- برای VPC دیگری را برای همتا کردن با آن انتخاب کنید، انتخاب کنید حساب من و یک منطقه دیگر.

- منطقه ای را انتخاب کنید که اتصال Snowflake AWS PrivateLink شما در آن وجود دارد.

- برای شناسه VPC (پذیرنده)، شناسه VPC را برای VPC که Snowflake AWS PrivateLink شما در آن وجود دارد وارد کنید.

- را انتخاب کنید اتصال همتا ایجاد کنید.

- شناسه اتصال همتا VPC را کپی کنید تا بتوانیم به راحتی آن را در مراحل بعدی پیدا کنیم (به نظر می رسد

pcx-xxxxxxxxxxxx).

در مرحله بعد، ما اتصال همتا VPC را از منطقه ای که اتصال AWS PrivateLink خود را در آن ایجاد کرده اید، می پذیریم.

- به کنسول VPC آمازون در منطقه A (جایی که اتصال Snowflake AWS PrivateLink شما وجود دارد) بروید.

- اتصال همتای ایجاد شده را جستجو و انتخاب کنید.

- بر اعمال منو ، انتخاب کنید پذیرش درخواست.

- اطلاعات مربوط به درخواست را بررسی کنید. اگر همه چیز درست به نظر می رسد، انتخاب کنید بله قبول.

بعد، DNS را برای حل بین دو VPC پیکربندی می کنیم.

- بر اتصالات همتا صفحه کنسول VPC آمازون، اتصال همتا VPC تازه ایجاد شده خود را انتخاب کنید.

- بر DNS برگه، بررسی کنید که آیا دو گزینه نشان داده می شوند غیر فعال.

اگر آنها فعال هستند، به مراحل ایجاد جداول مسیر بروید.

- بر اعمال منو ، انتخاب کنید تنظیمات DNS را ویرایش کنید.

این امر مستلزم آن است که VPC شما نام میزبان DNS و وضوح آن را فعال کرده باشد.

- هر دو کادر را انتخاب کنید تا DNS از هر دو VPC پذیرنده و درخواست کننده حل شود.

- را انتخاب کنید ذخیره.

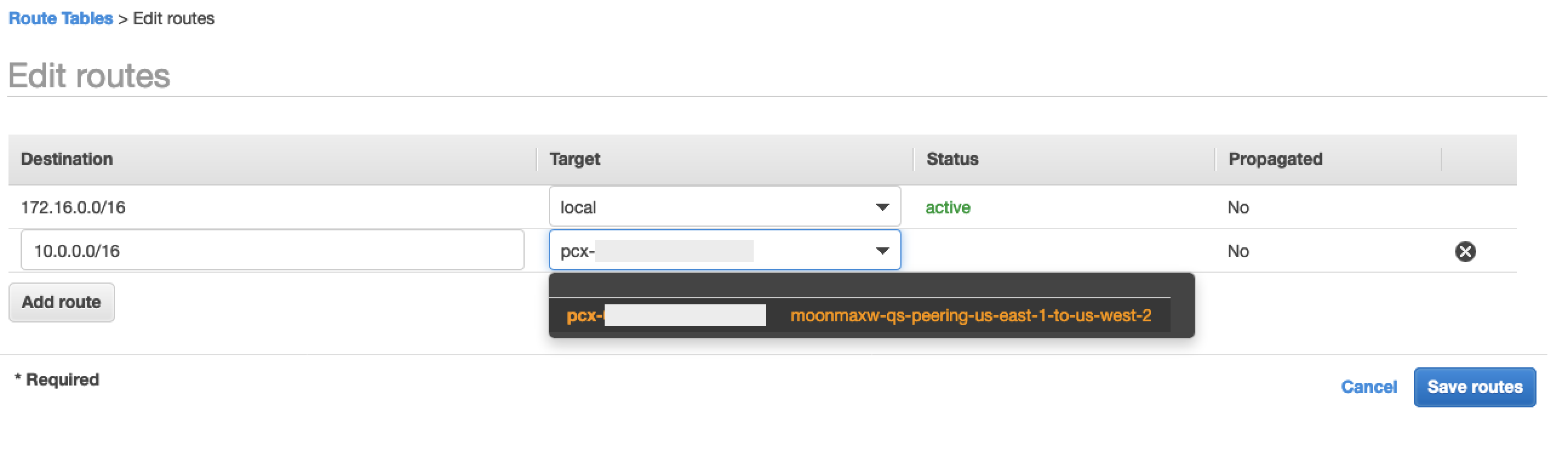

در مرحله بعد، ورودی جدول مسیر را ایجاد می کنیم تا مسیرها بین دو VPC برای منطقه B منتشر شوند.

- به کنسول VPC آمازون در منطقه B (منطقه ای که قصد دارید در آن از QuickSight برای استقرار داشبوردها استفاده کنید) بروید.

- در صفحه پیمایش، را انتخاب کنید جداول مسیر.

- جداول مسیر را در VPC درخواستی خود انتخاب کنید.

- بر مسیر برگه ، انتخاب کنید ویرایش مسیرها.

- یک مسیر برای بلوک CIDR که VPC همتای شما استفاده میکند اضافه کنید (برای این پست، 10.0.0.0/16 بلوک CIDR برای VPC است که اتصال Snowflake AWS PrivateLink در آن قرار دارد).

- را انتخاب کنید ذخیره مسیرها.

سپس، ورودی جدول مسیر را ایجاد کنید تا مسیرها بین دو VPC برای منطقه A منتشر شوند.

- به کنسول VPC آمازون در منطقه A (جایی که اتصال Snowflake AWS PrivateLink شما وجود دارد) بروید.

- مراحل قبلی را با استفاده از بلوک CIDR برای VPC همتا شده (در این پست، 172.16.0.0/16) تکرار کنید.

DNS را در VPC در منطقه B پیکربندی کنید

ابتدا، باید VPC را در منطقه B (جایی که QuickSight را در آن مستقر میکنید) با همان منطقه میزبان خصوصی مانند VPC در منطقه A مرتبط کنیم، جایی که اتصال Snowflake AWS PrivateLink شما وجود دارد (<region>.privatelink.snowflakecomputing.com).

- در کنسول Route 53، را انتخاب کنید مناطق میزبانی شده در صفحه ناوبری

- منطقه میزبان خصوصی را انتخاب کنید

<region>.privatelink.snowflakecomputing.comو انتخاب کنید ویرایش. - در VPC ها برای ارتباط با منطقه میزبان بخش، را انتخاب کنید VPC را اضافه کنید.

- منطقه و شناسه VPC مرتبط با VPC پذیرنده را انتخاب کنید.

- را انتخاب کنید ذخیره تغییرات.

نقطه پایانی Inbound Resolver Route 53 را برای VPC خود در منطقه B پیکربندی کنید

برای پیکربندی نقطه پایانی ورودی حلکننده در منطقه B، مراحل زیر را انجام دهید:

- بر گروه های امنیتی صفحه در کنسول VPC آمازون، را انتخاب کنید ایجاد گروه امنیتی.

- یک نام وارد کنید (به عنوان مثال،

quicksight-doc-route53-resolver-sg) و توضیحات - شناسه VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

- قوانینی ایجاد کنید که به DNS (پورت 53) روی UDP و TCP از داخل بلوک VPC CIDR اجازه دهد (برای این پست، 172.16.0.0/16).

- را انتخاب کنید ایجاد گروه امنیتی.

- به شناسه گروه امنیتی توجه کنید، زیرا اکنون یک قانون برای اجازه ترافیک به گروه امنیتی نقطه پایانی VPC اضافه می کنیم.

در مرحله بعد، نقطه پایانی ورودی Route 53 را برای این VPC تنظیم می کنیم.

- در کنسول Route 53، را انتخاب کنید نقطه پایانی ورودی در صفحه ناوبری

- را انتخاب کنید نقطه پایانی ورودی ایجاد کنید.

- یک نام برای نقطه پایانی وارد کنید (به عنوان مثال،

quicksight-inbound-resolver). - برای VPC در منطقه، شناسه VPC مورد استفاده در مراحل قبلی را انتخاب کنید.

- برای گروه امنیتی، شناسه گروه امنیتی را از مرحله قبل انتخاب کنید.

- در IP آدرس بخش، دو منطقه دسترسی و زیرشبکه را انتخاب کنید و آن را ترک کنید از یک آدرس IP که به طور خودکار انتخاب می شود استفاده کنید

- را انتخاب کنید ارسال.

- پس از ایجاد نقطه پایانی ورودی را انتخاب کنید.

- پس از ارائه نقطه پایانی ورودی، دو آدرس IP را برای حلکنندهها یادداشت کنید.

VPC را به QuickSight در منطقه B وصل کنید

برای شروع، باید یک گروه امنیتی برای QuickSight ایجاد کنیم تا به ترافیک به نقاط پایانی بازگشای کننده Route 53، نقطه پایانی VPC برای AWS PrivateLink و ترافیک در شبکه محلی اجازه دهیم.

- بر گروه های امنیتی صفحه کنسول VPC آمازون در منطقه B را انتخاب کنید ایجاد گروه امنیتی.

- یک نام وارد کنید (به عنوان مثال،

quicksight-snowflake-sg) و توضیحات - شناسه VPC را برای VPC که قبلاً اتصال همتای VPC را ایجاد کردهاید، انتخاب کنید.

- قوانین ورودی زیر را ایجاد کنید:

-

- یکی برای شبکه محلی همه پورت های TCP (به عنوان مثال، 172.16.0.0/16).

- یک قانون اجازه می دهد تا ترافیک DNS از گروه امنیتی برای نقطه پایانی ورودی Route 53 برای همه پورت های TCP.

- یک قانون اجازه می دهد تا ترافیک DNS از گروه امنیتی برای نقطه پایانی ورودی Route 53 برای همه پورت های UDP.

- یکی که اجازه می دهد ترافیک برای همه پورت های TCP به بلوک CIDR برای VPC واقع در منطقه A، جایی که اتصال Snowflake AWS PrivateLink شما وجود دارد (برای این پست، 10.0.0.0/16) وجود دارد.

همانطور که قبلاً بحث شد، گروه های امنیتی برای QuickSight با سایر گروه های امنیتی متفاوت هستند. شما باید صراحتاً اجازه دهید ترافیک برگشتی از گروه امنیتی هدف قرار گیرد، و قانون ورودی در گروه امنیتی شما باید به ترافیک در همه پورت ها اجازه دهد. برای اطلاعات بیشتر ببین قوانین داخلی.

در مرحله بعد، گروه امنیتی را برای نقطه پایانی Route 53 Resolver Inbound در منطقه B تغییر میدهیم تا به ترافیک گروه امنیتی که ایجاد کردهایم اجازه دهد.

- بر گروه های امنیتی در صفحه، شناسه گروه امنیتی مورد استفاده برای نقطه پایانی بازگشاینده Route 53 را جستجو کنید.

- را انتخاب کنید قوانین ورودی را ویرایش کنید.

- با استفاده از بلوک CIDR برای VPC در منطقه B (برای این پست، 172.16.0.0/16)، قوانین را برای DNS روی UDP و DNS روی TCP اضافه کنید.

- را انتخاب کنید قوانین را ذخیره کنید.

در مرحله بعد، باید گروه امنیتی را که برای اتصال AWS PrivateLink استفاده می کنیم، تغییر دهیم.

- حرکت به گروه های امنیتی صفحه در کنسول VPC آمازون در منطقه A.

- شناسه گروه امنیتی را که برای نقطه پایانی VPC برای اتصال AWS PrivateLink استفاده میشود، جستجو کنید.

- را انتخاب کنید قوانین ورودی را ویرایش کنید.

- قوانین را برای HTTPS و HTTP با استفاده از بلوک CIDR برای VPC در منطقه B به عنوان منبع اضافه کنید (برای این پست، 172.16.0.0/16).

- را انتخاب کنید قوانین را ذخیره کنید.

در نهایت اتصال QuickSight VPC را راه اندازی کردیم.

- به کنسول QuickSight در منطقه B بروید.

- نام کاربری را انتخاب کرده و انتخاب کنید QuickSight را مدیریت کنید.

- در صفحه پیمایش، را انتخاب کنید اتصال VPC را مدیریت کنید.

- را انتخاب کنید اتصال VPC را اضافه کنید.

- برای نام اتصال VPC، یک نام اتصال وارد کنید (به عنوان مثال،

snowflake-privatelink-cross-region). - برای شناسه VPC، شناسه VPC VPC را در منطقه B انتخاب کنید.

- برای زیرشبکه، یک شناسه زیرشبکه از VPC در منطقه B انتخاب کنید که دارای یک جدول مسیر با اتصال همتا به VPC است که اتصال AWS PrivateLink در آن قرار دارد.

- برای شناسه گروه امنیتی، شناسه گروه امنیتی که ایجاد کردید را وارد کنید.

- برای نقاط پایانی حل کننده DNS، دو IP را برای نقطه پایانی حل کننده ورودی که قبلا ایجاد شده است وارد کنید.

- را انتخاب کنید ساختن.

یک منبع داده Snowflake را در QuickSight از طریق VPC تنظیم کنید

برای تنظیم منبع داده Snowflake در QuickSight، مراحل زیر را انجام دهید:

- در کنسول QuickSight، را انتخاب کنید مجموعه داده ها در صفحه ناوبری

- را انتخاب کنید مجموعه داده جدید.

- گزینه Snowflake را انتخاب کنید.

- یک نام برای منبع داده خود وارد کنید (به عنوان مثال،

snowflake-dataset). - اتصال VPC ایجاد شده را انتخاب کنید (

snowflake-privatelink). - برای سرور پایگاه دادهوارد شوید

privatelink-account-url. - برای نام پایگاه داده، نام پایگاه داده خود را وارد کنید.

- برای انبار کالا، نام انبار در حال اجرا Snowflake را وارد کنید.

- برای نام کاربری، نام کاربری Snowflake خود را وارد کنید.

- برای کلمه عبور، رمز Snowflake خود را وارد کنید.

- را انتخاب کنید معتبر ساختن.

- پس از تأیید موفقیت آمیز، انتخاب کنید ایجاد منبع داده.

برای مراحل ایجاد داشبورد، بخش قبلی را ببینید، اولین داشبورد QuickSight خود را ایجاد کنید.

برای آخرین پیکربندی، نحوه راهاندازی اتصال QuickSight به Snowflake بدون AWS PrivateLink را توضیح میدهیم.

اتصال QuickSight به Snowflake بدون AWS PrivateLink

در این بخش به شما نشان می دهیم که چگونه با QuickSight بدون استفاده از AWS PrivateLink به Snowflake متصل شوید.

- در کنسول QuickSight، را انتخاب کنید مجموعه داده ها در صفحه ناوبری

- را انتخاب کنید مجموعه داده جدید.

- گزینه Snowflake را انتخاب کنید.

- نام منبع داده را وارد کنید (به عنوان مثال،

snowflake-dataset). - نوع اتصال را به عنوان باقی بگذارید شبکه عمومی.

- برای نام پایگاه داده، نام پایگاه داده خود را وارد کنید.

- برای سرور پایگاه داده خود، URL مورد استفاده برای ورود به Snowflake خود را وارد کنید (

xxxxxxxx.snowflakecomputing.com). - برای انبار کالا، نام انبار در حال اجرا Snowflake را وارد کنید.

- برای نام کاربری، نام کاربری Snowflake خود را وارد کنید.

- برای کلمه عبور، رمز Snowflake خود را وارد کنید.

- را انتخاب کنید معتبر ساختن.

- را انتخاب کنید ایجاد منبع داده.

برای مراحل ایجاد داشبورد، بخش قبلی را ببینید، اولین داشبورد QuickSight خود را ایجاد کنید.

پاک کردن

اگر کار شما با QuickSight، Snowflake و PrivateLink کامل شده است، نقطه پایانی ورودی Resolver Route53 خود را حذف کنید, منطقه میزبان خصوصی مسیر 53، و نقطه پایانی VPC برای Snowflake به منظور جلوگیری از متحمل شدن هزینه های اضافی.

نتیجه

در این پست، چهار سناریو برای اتصال QuickSight به Snowflake بهعنوان منبع داده با استفاده از AWS PrivateLink برای اتصال در سه سناریو مختلف پوشش دادیم: همان VPC، با همتاسازی VPC در همان منطقه، و با همتاسازی VPC در سراسر مناطق. همچنین نحوه اتصال QuickSight به Snowflake بدون AWS PrivateLink را توضیح دادیم.

پس از راهاندازی منبع داده، میتوانید با راهاندازی اطلاعات بیشتری از دادههای خود کسب کنید بینش ML در QuickSight، نمایش های گرافیکی داده های خود را با استفاده از QuickSight تنظیم کنید تصاویر، یا پیوستن داده ها از مجموعه داده های متعدد، و همچنین سایر ویژگی های QuickSight.

درباره نویسنده

ماکسول مون یک معمار ارشد راه حل در AWS است که با فروشندگان نرم افزار مستقل (ISV) کار می کند تا برنامه های خود را در AWS طراحی و مقیاس بندی کند. ماکسول خارج از محل کار، پدر دو گربه است، از طرفداران پرشور باشگاه فوتبال ولورهمپتون واندررز است و صبورانه منتظر موج جدیدی از موسیقی اسکا است.

ماکسول مون یک معمار ارشد راه حل در AWS است که با فروشندگان نرم افزار مستقل (ISV) کار می کند تا برنامه های خود را در AWS طراحی و مقیاس بندی کند. ماکسول خارج از محل کار، پدر دو گربه است، از طرفداران پرشور باشگاه فوتبال ولورهمپتون واندررز است و صبورانه منتظر موج جدیدی از موسیقی اسکا است.

بوسکو آلبوکرکی یک معمار راه حل شریک Sr در AWS است و دارای بیش از 20 سال تجربه در کار با پایگاه داده و محصولات تجزیه و تحلیل، از فروشندگان پایگاه داده سازمانی، و ارائه دهندگان ابر است و به شرکت های فناوری بزرگ در طراحی راه حل های تجزیه و تحلیل داده و همچنین تیم های مهندسی رهبری شده در طراحی کمک کرده است. و پیاده سازی پلتفرم های تجزیه و تحلیل داده ها و محصولات داده.

بوسکو آلبوکرکی یک معمار راه حل شریک Sr در AWS است و دارای بیش از 20 سال تجربه در کار با پایگاه داده و محصولات تجزیه و تحلیل، از فروشندگان پایگاه داده سازمانی، و ارائه دهندگان ابر است و به شرکت های فناوری بزرگ در طراحی راه حل های تجزیه و تحلیل داده و همچنین تیم های مهندسی رهبری شده در طراحی کمک کرده است. و پیاده سازی پلتفرم های تجزیه و تحلیل داده ها و محصولات داده.

- '

- "

- 100

- 11

- 7

- 9

- دسترسی

- حساب

- اضافی

- معرفی

- اجازه دادن

- آمازون

- علم تجزیه و تحلیل

- برنامه های کاربردی

- معماری

- دسترس پذیری

- AWS

- مرز

- کسب و کار

- هوش تجاری

- صدا

- گربه ها

- ابر

- باشگاه

- رمز

- شرکت

- اتصالات

- اتصال

- ایجاد

- داشبورد

- داده ها

- تجزیه و تحلیل داده ها

- پایگاه داده

- طرح

- دی ان اس

- سردبیر

- کارکنان

- نقطه پایانی

- امنیت پایانی

- مهندسی

- سرمایه گذاری

- گسترش

- امکانات

- هزینه

- زمینه

- نام خانوادگی

- فوتبال

- به جلو

- کامل

- سبز

- گروه

- زیاد

- چگونه

- چگونه

- HTTPS

- IAM

- هویت

- از جمله

- اطلاعات

- بینش

- ادغام

- اطلاعات

- تعاملی

- IP

- IP آدرس

- IT

- بزرگ

- رهبری

- محدود شده

- لاین

- ارتباط دادن

- فهرست

- محلی

- حرکت

- موسیقی

- نام

- جهت یابی

- شبکه

- پیشنهادات

- باز می شود

- گزینه

- گزینه

- سفارش

- دیگر

- شریک

- کلمه عبور

- کارایی

- سیستم عامل

- بنادر

- خصوصی

- محصولات

- عمومی

- منتشر کردن

- سوابق

- مورد نیاز

- منابع

- منابع

- مسیر

- قوانین

- در حال اجرا

- مقیاس

- پرده

- جستجو

- تیم امنیت لاتاری

- انتخاب شد

- بدون سرور

- تنظیم

- محیط

- ساده

- So

- نرم افزار

- مزایا

- شروع

- ذخیره سازی

- زیر دامنه

- موفق

- پشتیبانی

- سطح

- پیشرفته

- منبع

- زمان

- ترافیک

- ui

- ارزش

- فروشندگان

- چشم انداز

- مجازی

- تجسم

- انبار کالا

- موج

- وب سایت

- در داخل

- مهاجرت کاری

- سال