08/03/2021 | پست های وبلاگ

مقاله زیر خلاصه ای از وبلاگ فنی است که اخیرا توسط The لجر دونژون تیم می توانید کلیک کنید اینجا کلیک نمایید خواندن آن است.

برنامه های نرم افزاری طراحی شده برای هک دستگاه های شخصی ما روز به روز پیچیده تر می شوند. در رسوایی نرم افزارهای جاسوسی پگاسوس تهدیدی که این نرم افزار برای فناوری و اطلاعات ما ایجاد می کند را برجسته می کند.

جاسوسافزارها نیز توجه صنعت کریپتو را به خود جلب کردهاند، زیرا تعداد فزایندهای از کاربران و سرمایهگذاران به کیف پولهای نرمافزاری که روی رایانهها و گوشیهای هوشمند ناامن اجرا میشوند، متکی هستند. Web3 دارایی های دیجیتال، مانند بیت کوین یا اتریوم، نباید در دستگاه های Web2 (لپ تاپ ها و گوشی های هوشمند) ذخیره شوند. این مقاله دلیل آن را توضیح می دهد.

نرم افزارهای جاسوسی "روز صفر" و "صفر کلیک" تکثیر می شوند

در سال 2020، خبرنگاران تحقیقی فاش کردند که ده ها هزار شهروند، فعالان و رهبران سیاسی توسط مشتریان سازنده نرم افزارهای جاسوسی، NSO Group هدف قرار گرفتند. اخیراً، این نرم افزارهای جاسوسی با افشای اینکه 14 رئیس دولت و دولت، از جمله ماکرون، رئیس جمهور فرانسه و محمد پنجم، پادشاه مراکش، هدف قبلی بوده اند، به یک رسوایی دیپلماتیک واقعی تبدیل شده است. این نرم افزارهای جاسوسی دسترسی کامل به گوشی های هوشمند آنها را فراهم کردند.

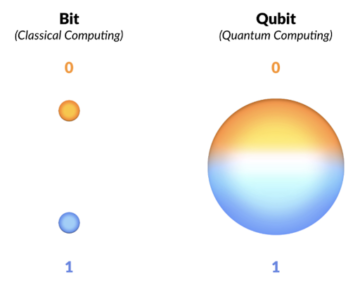

چگونه این جاسوس افزار به چنین ابزار نظارتی موذی تبدیل شد؟ به سادگی به این دلیل ترکیبی از ویژگیهای "روز صفر" و "صفر کلیک". ولی این دقیقا چه معنایی می دهد؟

حمله "روز صفر" زمانی رخ می دهد که هکرها از آسیب پذیری یک برنامه یا دستگاه ناشناخته برای فروشنده نرم افزار هدف سوء استفاده کنند. در مورد نرم افزار جاسوسی Pegasus، نقاط ورود برنامه های پیام رسانی (iMessage، WhatsApp، SMS…) هستند.

از سوی دیگر، یک حمله «صفر کلیک» از آسیبپذیریها بدون نیاز به هدف برای کلیک کردن در هر نقطه، سوء استفاده میکند. این آسیبپذیریها به مهاجم امکان دسترسی تقریباً کامل به دستگاههای هدف و دادههای آنها را میدهد: دوربین، میکروفون، موقعیت جغرافیایی، تصاویر، مکالمات و غیره.

«حمله صفر-کلیک روز صفر» ترکیبی از دو مورد بالا است. نگران، هنوز؟

این حملات به دارایی های دیجیتال شما نیز آسیب می رساند

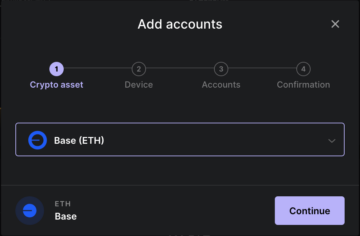

متأسفانه ، "روز صفر"و"کلیک صفر کنیدحملات به جاسوس افزار Pegasus محدود نمی شود. اگر فکر می کردید که کیف پول های نرم افزاری شما ذاتا امن هستند، دوباره فکر کنید. ویدیوهای زیر نشان می دهد که تیم Ledger Donjon ما چقدر راحت توانسته گوشی های هوشمند را هک کند و به عبارات اولیه دسترسی پیدا کند. MetaMask، Coinbaseو Blockchain.com کیف پول نرم افزار

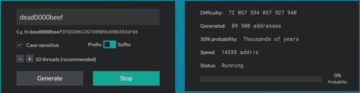

ویدیوی بعدی بدافزاری را شبیه سازی می کند که رمز عبور کاربر وارد شده توسط قربانی را سرقت می کند. سپس برای رمزگشایی داده های کیف پول Electrum و نمایش دانه استفاده می شود.

ویدئوی زیر بدافزاری را نشان میدهد که به عنوان یک ویجت جعلی بیت کوین پنهان شده است. بدافزار از یک آسیبپذیری دستگاه سوء استفاده میکند تا دانه رمزگذاریشده را به یک سرور راه دور استخراج کند. سپس سرور رمز عبور را برای رمزگشایی seed به صورت bruteforces می کند:

ویدیوی بعدی فرآیندی معادل با کیف پول کوین بیس را نشان می دهد:

این آخرین ویدیو نشان می دهد که جاسوس افزار یک کیف پول Blockchain.com را هدف قرار می دهد. هنگامی که کاربر با استفاده از اثر انگشت قربانی احراز هویت کرد، کلید رمزگذاری باز می شود و داده های کیف پول رمزگشایی می شوند:

به طور کلی، فرآیند در واقع بسیار ساده است. هکر بدون اطلاع شما پیامی برای شما ارسال می کند. این پیام از یک آسیبپذیری سوء استفاده میکند که به مهاجمان اجازه میدهد از برنامه شما جاسوسی کنند و عبارت اولیه شما را از طریق اینترنت استخراج کنند. سپس هکر دانه را به کامپیوتر خود می فرستد. هیچ کلیکی لازم نیست و حداقل می گویند یک سوء استفاده مخرب است.

در مورد رمزارز شما؟ رفته.

درس واضح است: دارایی های دیجیتال Web3 خود را در دستگاه های Web2 مانند لپ تاپ و تلفن های هوشمند قرار ندهید! آنها از نظر طراحی ایمن نیستند، به این معنی که روی برنامههای نرمافزاری (iOS یا Android) اجرا میشوند که به شما اجازه نمیدهند وسایل خود را در یک محفظه امن رها کنید..

چرا ایمنی در کریپتو باید مبتنی بر سخت افزار باشد؟

جهان کریپتو پر از گنج است، اما ماجراجویی فرد باید همیشه امن باشد. چرا کیف پول های سخت افزاری ما، Ledger Nano S و Nano X، امن ترین راه حل های ذخیره سازی برای دارایی های دیجیتال شما هستند:

- اول، آنها با طراحی از شما در برابر بدافزار محافظت می کنند. کیف پول های سخت افزاری ما دستگاه های مستقلی هستند که به تنهایی تراکنش ها را امضا می کنند. مواد رمزنگاری کلیدهای خصوصی همیشه در داخل دستگاه باقی می مانند. آنها هرگز به برنامه ای که با آن ارتباط برقرار می کنند ارسال نمی شوند. بنابراین، کلیدهای شما به صورت آفلاین نگه داشته می شوند، جایی که بدافزارها نمی توانند به آنها دسترسی داشته باشند.

- دوم، دستگاههای ما صفحهای را تعبیه میکنند که به شما امکان میدهد هنگام تعامل با کلیدهای مخفی، اقدامات خود را تأیید کنید. وقتی تراکنشهایی را روی تلفن همراه یا رایانه رومیزی انجام میدهید، بدافزار میتواند به اطلاعات شما دسترسی داشته باشد یا حتی آدرسهای شما را مبادله/تغییر دهد. احراز هویت روی دستگاه ما اقدامات متقابل بسیار کارآمدی است.

کلیدهای آفلاین و احراز هویت روی دستگاه ابزارهای حیاتی برای ایمن سازی کامل دارایی های دیجیتال در دستگاه های سخت افزاری هستند.

نتیجه:

با رایج تر شدن ارزهای دیجیتال، متأسفانه حملات علیه کیف پول ها پیچیده تر و پیچیده تر می شوند. در Ledger، هدف ما ارائه امن ترین تجربه در مدیریت دارایی های دیجیتالی شماست.

منبع: https://www.ledger.com/blog/pegasus-spyware-is-your-crypto-safe

- &

- 2020

- دسترسی

- ماجرا

- اجازه دادن

- اندروید

- نرم افزار

- کاربرد

- برنامه های

- مقاله

- دارایی

- حمله

- بیت کوین

- بلاکچین

- بلاگ

- پست های وبلاگ

- مشتریان

- coinbase

- مشترک

- کامپیوتر

- محتوا

- گفتگو

- عضو سازمانهای سری ومخفی

- صنعت رمزنگاری

- ارز رمزنگاری

- داده ها

- رمزگشایی کنید

- طرح

- دستگاه ها

- DID

- دیجیتال

- دارایی های دیجیتال

- الکتروم

- رمزگذاری

- و غیره

- ethereum

- تجربه

- بهره برداری

- جعلی

- امکانات

- فرانسه

- کامل

- دولت ها

- گروه

- هک

- هکر

- هکرها

- سخت افزار

- کیف جیبی

- چگونه

- HTTPS

- از جمله

- صنعت

- اطلاعات

- اینترنت

- سرمایه گذاران

- IOS

- IT

- کلید

- کلید

- پادشاه

- لپ تاپ

- دفتر کل

- محدود شده

- سازنده

- نرم افزارهای مخرب

- مصالح

- پیام

- برنامه های پیام رسانی

- موبایل

- تلفن همراه

- مراکش

- نانو

- NSO گروه

- باز می شود

- دیگر

- کلمه عبور

- عبارات

- بازیکن

- پست ها

- رئيس جمهور

- خصوصی

- کلیدهای خصوصی

- برنامه ها

- محافظت از

- دویدن

- در حال اجرا

- امن

- ایمنی

- پرده

- دانه

- ساده

- گوشی های هوشمند

- نرم افزار

- مزایا

- ایالات

- ماندن

- ذخیره سازی

- نظارت

- هدف

- فنی

- پیشرفته

- معاملات

- کاربران

- تصویری

- فیلم های

- آسیب پذیری ها

- آسیب پذیری

- کیف پول

- کیف پول

- Web3

- واتساپ

- X

- یوتیوب