متأسفانه، ما باید آن را پوشش دهیم باج افزار DEADBOLT چندین بار قبل از در امنیت برهنه

تقریباً دو سال است که این بازیکن برجسته در صحنه جرایم سایبری باج افزار عمدتاً کاربران خانگی و مشاغل کوچک را به روشی بسیار متفاوت از اکثر حملات باج افزارهای معاصر شکار می کند:

اگر حدود ده سال پیش درگیر امنیت سایبری بودید، زمانی که باجافزار برای اولین بار شروع به تبدیل شدن به یک پولچرخ بزرگ برای دنیای سایبری کرد، بدون هیچ علاقهای به تمام «مارکهای معروف» باجافزار در آن زمان به یاد خواهید آورد: CryptoLocker, فرفری, TeslaCrypt، و بسیاری دیگر.

به طور معمول، بازیگران اولیه در جنایت باجافزار به درخواست پرداختهای باجگیری تقریباً مقرونبهصرفه برای یک ماه یا سه ماه یا سه نفر از افراد متکی بودند. میتوانست.

برخلاف باجافزارهای لیگ برتر امروزی که میتوانید آنها را به صورت خلاصه "هدف اخاذی از شرکت ها برای میلیون ها دلار صدها بار"، بازیکنان اولیه مسیر مصرف کننده تری را دنبال کردند "باج گیری از میلیون ها نفر برای هر کدام 300 دلار" (یا 600 دلار یا 1000 دلار - مقادیر متفاوت است).

ایده ساده بود: با درهمکوبی فایلهای شما در لپتاپ خود، کلاهبرداران نیازی به نگرانی در مورد پهنای باند آپلود اینترنت و تلاش برای سرقت همه فایلهای شما نداشتند تا بتوانند بعداً آنها را به شما بفروشند.

آنها می توانند تمام فایل های شما را در جلوی شما بگذارند، ظاهراً در معرض دید قرار گیرند، اما کاملاً غیرقابل استفاده.

برای مثال، اگر سعی میکردید یک سند درهم شده را با پردازشگر کلمه خود باز کنید، یا صفحات بیفایده پر از کلم خرد شده دیجیتالی را مشاهده میکنید یا یک پیام بازشو مبنی بر اینکه برنامه نوع فایل را تشخیص نمیدهد و باز نمیشود، عذرخواهی میکند. اصلا آن را

کامپیوتر کار می کند، داده ها نه

معمولاً کلاهبرداران تمام تلاش خود را می کنند و سیستم عامل و برنامه های شما را دست نخورده باقی می گذارند و در عوض روی داده های شما تمرکز می کنند.

آنها در واقع نمی خواستند کامپیوتر شما به چند دلیل مهم به طور کامل کار نکند.

اولاً، آنها میخواستند درد و رنجی را که فایلهای گرانبهای شما چقدر نزدیک اما در عین حال بسیار دور هستند را ببینید و احساس کنید: عکسهای عروسی، فیلمهای کودک، اظهارنامه مالیاتی، کار درسی دانشگاه، حسابهای دریافتنی، حسابهای پرداختنی، و همه دادههای دیجیتالی دیگر ماهها بود که میخواستم پشتیبان بگیرم، اما هنوز کامل نشده بود.

ثانیاً، آنها از شما میخواستند یادداشت باجگیری را که با حروف بزرگ با تصاویر دراماتیک به جا گذاشتهاند، ببینید، بهعنوان تصویر زمینه دسکتاپ شما نصب شده است تا نتوانید آن را از دست بدهید، همراه با دستورالعملهایی در مورد چگونگی به دست آوردن رمزارزهایی که باید دوباره بخرید. کلید رمزگشایی برای ازهم زدن اطلاعات شما.

ثالثاً، آنها میخواستند مطمئن شوند که هنوز میتوانید در مرورگر خود آنلاین شوید، ابتدا جستجوی بیهوده برای "چگونه از باجافزار XYZ بدون پرداخت هزینه بازیابی کنیم" و سپس با شروع ناامیدی و ناامیدی، برای بدست آوردن یک دوست می دانستید که می تواند به شما در بخش ارز دیجیتال عملیات نجات کمک کند.

متأسفانه، بازیکنان اولیه این توطئه جنایتکارانه نفرت انگیز، به ویژه باند CryptoLocker، در پاسخ دادن سریع و دقیق به قربانیانی که هزینه را پرداخت کردند، نسبتاً قابل اعتماد بودند و نوعی شهرت "در میان سارقان" به دست آوردند.

به نظر میرسید که این قربانیان جدید را متقاعد میکرد که با وجود همه آنچه که پرداخت کردن، حفره بزرگی در مالی آنها برای آینده نزدیک میسوزاند، و این که کمی شبیه معامله با شیطان است، به احتمال زیاد دادههای آنها را پس میگیرد.

در مقابل، حملات باجافزاری مدرن معمولاً هدفشان این است که تمام رایانههای کل شرکتها (یا مدارس، بیمارستانها، شهرداریها یا مؤسسات خیریه) را به طور همزمان در محل قرار دهند. اما ایجاد ابزارهای رمزگشایی که به طور قابل اعتماد در کل شبکه کار می کنند، یک کار مهندسی نرم افزار به طور شگفت انگیزی دشوار است. در واقع، بازگرداندن اطلاعات خود با تکیه بر کلاهبرداران یک تجارت پرخطر است. در نظرسنجی باجافزار Sophos 2021، 1/2 از قربانیانی که پرداخت کرده اند حداقل 1/3 از داده های خود را از دست داده اند و 4٪ از آنها اصلاً چیزی پس نگرفته اند. در 2022، متوجه شدیم که نیمه راه حتی بدتر بود، به طوری که 1/2 از کسانی که پرداخت کردند 40٪ یا بیشتر از داده های خود را از دست دادند و تنها 4٪ از آنها تمام داده های خود را پس گرفتند. در بدنام خط لوله استعماری این شرکت گفت که قرار نیست هزینهای برای حمله باجافزاری بپردازد، سپس بیش از 4,400,000 دلار به هر حال پرداخت کرد، اما متوجه شد که ابزار رمزگشایی که مجرمان ارائه کردهاند بسیار کند بوده و قابل استفاده نیست. بنابراین آنها تمام هزینههای بازیابی را که اگر به کلاهبرداران پرداخت نمیکردند، بهعلاوه 4.4 میلیون دلار خروجی پرداخت کردند که به اندازه تخلیه فاضلاب بود. (به طرز شگفت انگیزی و ظاهراً به دلیل امنیت سایبری ضعیف عملیاتی توسط مجرمان، اف بی آی در نهایت بهبود یافت حدود 85 درصد از بیت کوین های پرداخت شده توسط Colonial. با این حال، به چنین نتیجه ای تکیه نکنید: چنین clawbackهای در مقیاس بزرگ یک استثنای نادر هستند، نه یک قاعده.)

یک طاقچه پرسود

به نظر می رسد کلاهبرداران DEADBOLT a طاقچه پرسود آنها نیازی به نفوذ به شبکه شما و کار روی تمام رایانه های موجود در آن ندارند، و حتی لازم نیست نگران نفوذ بدافزار به لپ تاپ شما یا هر یک از رایانه های معمولی باشند. خانه، دفتر یا هر دو.

در عوض، آنها از اسکن های شبکه جهانی برای شناسایی دستگاه های NAS وصله نشده استفاده می کنند.ذخیره سازی شبکه متصل)، معمولاً آنهایی که از QNAP فروشنده اصلی هستند، و مستقیماً همه چیز را در دستگاه سرور فایل خود بدون دست زدن به چیز دیگری در شبکه خود درهم می زنند.

ایده این است که اگر از NAS خود همانطور که اکثر مردم در خانه یا در یک کسب و کار کوچک استفاده میکنند – برای پشتیبانگیری و بهعنوان ذخیرهسازی اولیه برای فایلهای بزرگ مانند موسیقی، ویدیو و تصاویر – استفاده میکنید، پس از دست دادن دسترسی به همه چیز در NAS احتمالاً حداقل به اندازه از دست دادن همه پرونده ها در تمام رایانه های لپ تاپ و دسکتاپ شما فاجعه بار است، یا شاید حتی بدتر.

از آنجایی که احتمالاً دستگاه NAS خود را همیشه روشن می گذارید، کلاهبرداران می توانند هر زمان که بخواهند، از جمله زمانی که به احتمال زیاد شما در خواب هستید، نفوذ کنند. آنها فقط باید به یک دستگاه حمله کنند. آنها نیازی به نگرانی ندارند که آیا از رایانه های Windows یا Mac استفاده می کنید…

... و با بهره برداری از یک باگ اصلاح نشده در خود دستگاه، نیازی به فریب شما یا هر شخص دیگری در شبکه شما برای دانلود یک فایل مشکوک یا کلیک کردن روی یک وب سایت مشکوک برای بدست آوردن جایگاه اولیه خود ندارند.

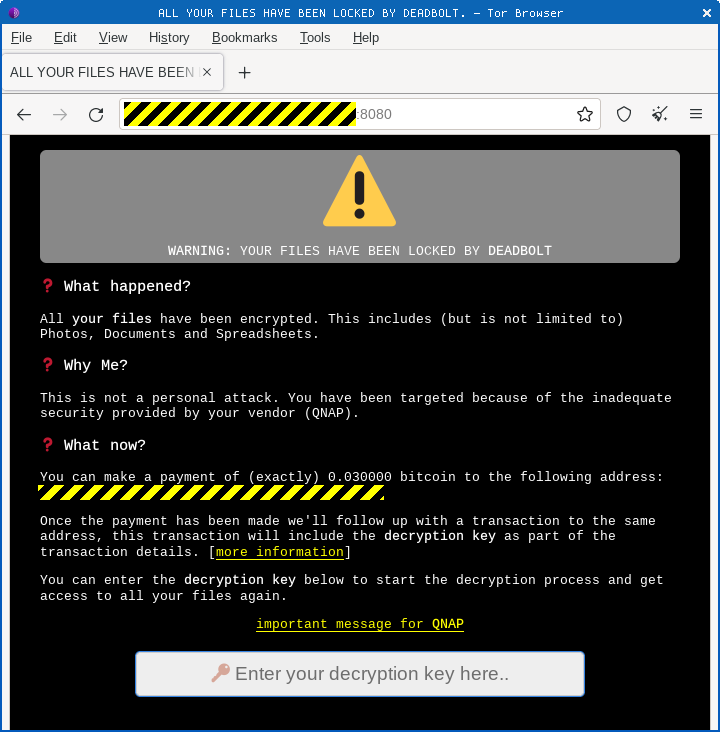

کلاهبرداران حتی نیازی به نگرانی در مورد دریافت پیام از طریق ایمیل یا تصویر زمینه دسکتاپ شما ندارند: آنها صفحه ورود به سیستم را در رابط وب دستگاه NAS شما بازنویسی می کنند، بنابراین به محض اینکه بعداً سعی می کنید وارد شوید، شاید برای پیدا کردن دلیل آن همه فایل های شما به هم ریخته است، شما با یک تقاضای باج خواهی مواجه می شوید.

حتی مخفیانه تر، کلاهبرداران DEADBOLT راهی برای مقابله با شما پیدا کرده اند که از هرگونه مکاتبات ایمیلی (احتمالا قابل ردیابی) اجتناب می کند، به سرورهای وب تاریک (به طور بالقوه پیچیده) نیاز ندارد و از هر مذاکره ای دور می زند: این راه آنهاست یا بزرگراه داده.

به بیان ساده، هر قربانی یک آدرس بیت کوین یکباره دریافت می کند که به آنها گفته می شود BTC 0.03 (در حال حاضر [2022-10-21] کمتر از 600 دلار) را به آن بفرستند:

خود تراکنش هم به عنوان یک پیام («تصمیم گرفتم پرداخت کنم») و هم به عنوان خود پرداخت («و این وجوه است» عمل می کند.

کلاهبرداران سپس در ازای آن 0 دلار برای شما ارسال می کنند – تراکنشی که هدف مالی ندارد، اما حاوی یک نظر 32 کاراکتری است. (تراکنش های بیت کوین می تواند حاوی داده های اضافی در زمینه ای باشد که به عنوان OP_RETURN که هیچ وجهی را منتقل نمی کند، اما می تواند برای درج نظرات یا یادداشت ها استفاده شود.)

این 32 کاراکتر ارقام هگزا دسیمال هستند که یک کلید رمزگشایی AES 16 بایتی را نشان میدهند که منحصر به دستگاه NAS شما است.

شما کد هگزادسیمال تراکنش BTC را در «صفحه ورود به سیستم» باجافزار قرار میدهید، و این فرآیند یک برنامه رمزگشایی به جا مانده از کلاهبرداران را راهاندازی میکند که (امیدوارید!) همه دادههای شما را از هم جدا میکند.

با پلیس تماس بگیرید!

اما در اینجا یک پیچ و تاب جذاب در این داستان وجود دارد.

پلیس هلند، با همکاری یک شرکت با تخصص ارزهای دیجیتال، به یک نتیجه رسید حقه یواشکی خودشون برای مقابله با یواشکی جنایتکاران DEADBOLT.

آنها متوجه شدند که اگر قربانی یک پرداخت بیت کوین برای بازخرید کلید رمزگشایی بفرستد، کلاهبرداران ظاهراً به محض اینکه تراکنش پرداخت بیت کوین به شبکه بیت کوین رسید و در جستجوی کسی بود که آن را استخراج کند، با کلید رمزگشایی پاسخ دادند.

به جای اینکه منتظر بمانید تا کسی در اکوسیستم بیت کوین گزارش دهد که آنها واقعاً تراکنش را استخراج کرده اند و بنابراین برای اولین بار آن را تأیید کردند.

به عبارت دیگر، برای استفاده از یک قیاس، کلاهبرداران به شما اجازه می دهند قبل از اینکه منتظر پرداخت کارت اعتباری خود باشید، با محصول از فروشگاه خود خارج شوید.

و اگرچه نمیتوانید صریحاً یک تراکنش بیت کوین را لغو کنید، میتوانید دو پرداخت متناقض را همزمان ارسال کنید (آنچه در اصطلاح اصطلاحی به عنوان «خرج دوگانه» شناخته میشود)، تا زمانی که خوشحال باشید که اولین موردی که دریافت میکنید. برداشت، استخراج و «تأیید» همان چیزی است که از طریق بلاک چین انجام می شود و در نهایت مورد پذیرش قرار می گیرد.

تراکنش دیگر در نهایت کنار گذاشته میشود، زیرا بیتکوین اجازه خرج مضاعف را نمیدهد. (اگر این کار انجام شود، سیستم نمی تواند کار کند.)

اگر ماینرهای بیت کوین متوجه شوند که یک تراکنش هنوز پردازش نشده شامل وجوهی است که شخص دیگری قبلاً «ماین» کرده است، به سادگی کار روی تراکنش ناتمام را متوقف می کنند، به این دلیل که اکنون برای آنها بی ارزش است.

در اینجا هیچ نوع دوستی در کار نیست: به هر حال، اگر اکثریت شبکه قبلاً تصمیم گرفته باشند تراکنش دیگر را بپذیرند و آن را به عنوان "آنچه که جامعه معتبر میپذیرد" در بلاک چین بپذیرند، تراکنش متناقضی که انجام نشده است. در عین حال بدتر از بی فایده بودن برای اهداف معدن است.

اگر به تلاش برای پردازش تراکنش متناقض ادامه دهید، حتی اگر در نهایت آن را با موفقیت انجام دهید، هیچکس تاییدیه دوم و آخر شما را نمیپذیرد، زیرا چیزی برای انجام این کار در آن وجود ندارد…

…بنابراین از قبل می دانید که هیچ کارمزد تراکنش یا پاداش بیت کوین برای کار ماینینگ اضافی خود دریافت نخواهید کرد، و بنابراین از قبل می دانید که اتلاف وقت یا برق برای آن هیچ فایده ای ندارد.

تا زمانی که هیچ شخصی (یا استخر ماینینگ یا کارتل استخرهای ماینینگ) بیش از 50 درصد از شبکه بیت کوین را کنترل نکند، هیچ کس نباید در موقعیتی باشد که زمان و انرژی کافی برای «عدم تأیید» یک مورد پذیرفته شده از قبل داشته باشد. تراکنش با ایجاد زنجیره جدیدی از تاییدیه ها که از همه تاییدیه های موجود پیشی می گیرد.

پیشنهاد پول بیشتر…

با توجه به اینکه همین الان اشاره کردیم هزینه های معامله، احتمالاً می توانید ببینید که این به کجا می رود.

هنگامی که یک ماینر با موفقیت تراکنشی را تأیید می کند که در نهایت در بلاک چین پذیرفته می شود (در واقع مجموعه ای از تراکنش ها)، پاداشی در بیت کوین های تازه استخراج شده دریافت می کند (در حال حاضر، مبلغ 6.25 BTC است)، به علاوه تمام هزینه های ارائه شده برای هر تراکنش در بسته نرم افزاری

به عبارت دیگر، میتوانید با پیشنهاد پرداخت هزینههای تراکنش کمی بیشتر از دیگران، ماینرها را تشویق کنید تا تراکنشهای خود را اولویتبندی کنند…

... یا اگر عجله ندارید، می توانید کارمزد تراکنش پایینی ارائه دهید و خدمات آهسته تری را از جامعه ماینینگ دریافت کنید.

در واقع، اگر واقعا برایتان مهم نیست که چقدر طول می کشد، می توانید پیشنهاد پرداخت بیت کوین صفر را به عنوان کارمزد تراکنش بدهید.

کاری که پلیس هلند برای 155 قربانی از 13 کشور مختلف که برای بازگرداندن اطلاعات خود درخواست کمک کرده بودند، انجام داد.

آنها 155 پرداخت را از انتخاب آدرس های BTC خود به کلاهبرداران ارسال کردند که همگی پیشنهاد پرداخت کارمزد تراکنش صفر را داشتند.

کلاهبرداران، ظاهراً با تکیه بر یک فرآیند خودکار و اسکریپت، بلافاصله کلیدهای رمزگشایی را پس دادند.

هنگامی که پلیس هر کلید رمزگشایی را در اختیار داشت، بلافاصله یک تراکنش «دوباره هزینه» ارسال کرد…

... این بار با هزینه ای وسوسه انگیز که در ازای پرداخت همان وجوهی که در ابتدا به کلاهبرداران ارائه کرده بودند، به جای خودشان ارائه می شود!

حدس بزنید کدام تراکنش ها ابتدا توجه ماینرها را به خود جلب کردند؟ حدس بزنید کدام یک تایید شدند؟ حدس بزنید کدام تراکنش ها به نتیجه نرسیدند؟

پرداخت های پیشنهادی به مجرمان مانند سیب زمینی داغ توسط جامعه بیت کوین کاهش یافت. قبل از کلاهبرداران حقوق گرفتند، اما بعد از آنها کلیدهای رمزگشایی را فاش کرده بودند.

نتیجه یکباره

خبر عالی…

... البته به جز این که این تله (اگر قانوناً انجام شود حقه نیست!) دوباره کار نخواهد کرد.

متأسفانه، تنها کاری که کلاهبرداران باید در آینده انجام دهند این است که منتظر بمانند تا قبل از پاسخ دادن با کلیدهای رمزگشایی، به جای اینکه بلافاصله در اولین ظاهر هر درخواست تراکنش، پرداخت های خود را تأیید کنند، ببینند.

با این وجود پلیس ها این بار کلاهبرداران را فریب دادو 155 نفر اطلاعات خود را بیهوده دریافت کردند.

یا حداقل برای تقریباً هیچ چیز - موضوع کوچکی از کارمزدهای تراکنش وجود دارد که برای اجرای طرح لازم بود، اگرچه حداقل هیچ یک از آن پول مستقیماً به دست کلاهبرداران نرسید. (کارمزدها به ماینرهای هر تراکنش تعلق می گیرد.)

ممکن است این یک نتیجه نسبتاً متوسط باشد، و ممکن است یک پیروزی یکباره باشد، اما ما آن را تحسین می کنیم!

زمان یا تخصص کم برای مراقبت از پاسخ به تهدیدات امنیت سایبری؟ آیا نگران این هستید که امنیت سایبری در نهایت شما را از تمام کارهای دیگری که باید انجام دهید منحرف کند؟

اطلاعات بیشتر در مورد شناسایی و پاسخ مدیریت شده Sophos:

شکار، شناسایی و پاسخگویی تهدیدات 24/7 ▶

- بلاکچین

- coingenius

- ضد هک

- کریپتو کارنسی (رمز ارزها )

- کیف پول cryptocurrency

- رمزنگاری

- امنیت سایبری

- مجرمان سایبری

- امنیت سایبری

- بن بست

- اداره امنیت میهن

- کیف پول دیجیتال

- پلیس هلند

- فایروال

- کسپرسکی

- قانون و نظم

- نرم افزارهای مخرب

- مکافی

- امنیت برهنه

- NexBLOC

- افلاطون

- افلاطون آی

- هوش داده افلاطون

- بازی افلاطون

- PlatoData

- بازی پلاتو

- باجافزار

- VPN

- امنیت وب سایت

- زفیرنت

![S3 Ep124: وقتی برنامه های به اصطلاح امنیتی سرکش می شوند [صوت + متن]](https://platoaistream.net/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-360x188.png)