Toimittajan huomautus: Field Notes on sarja, jossa raportoimme paikan päällä merkittävistä teollisuuden, tutkimuksen ja muista tapahtumista. Tässä painoksessa Joe Bonneau, a16z:n kryptotutkimuskumppani, jakaa kohokohtia, jotka liittyvät erityisesti lohkoketjuihin. Asiacrypt, joka pidettiin Taiwanissa 6.-9. joulukuuta. Paikalla oli myös Arasu Arun, a16z kryptotutkimuksen harjoittelija kesällä 2022, joka myös piti esitelmän (katso alla). Asiacrypt on teoreettinen kryptografiakonferenssi, ja monet tuloksista ovat kaukana käytännön teollisuuden huolenaiheista tänään, mutta tämä yhteenveto keskittyy keskusteluihin, joilla on mahdollisia vaikutuksia web3:een. Näet koko ohjelman tätä.

Asiacrypt-paperit ovat ilmaisia verkossa, ja jokainen kirjoittaja teki a 5 minuutin video, joka tiivistää heidän artikkelinsa. Monet näistä ovat erittäin hyödyllisiä, koska ne pakottavat esittäjän jättämään pois tekniset yksityiskohdat ja selittämään korkealla tasolla työskentelyn ongelman. Paradoksaalista kyllä, opin enemmän joistakin lyhyistä videoista kuin koko puheesta (ja niiden valmistaminen voi olla tekijöille vaikeampaa kuin pidemmän puheen). Suosittelen aloittamaan lyhyistä videoista (ennen täysiä keskusteluja tai kokonaisia papereita). (Jotkut videoista ovat erittäin luovia: yksi kirjoittaja teki rap-videon ja toinen teki a dramaattinen esitys heidän allekirjoitusjärjestelmän hyökkäyksestä.)

Vaikka Asiacrypt ei ole lohkoketjukeskeinen, yllättävän monissa keskusteluissa lohkoketjut mainittiin motivoivina sovelluksina uusien primitiivien suunnittelussa (vaikka monet ratkaisuista ovatkin teoreettisia eivätkä käytännöllisiä). Siellä oli myös useita keskusteluja aiheeseen liittyvistä aiheista, erityisesti Zero Knowledgesta ja SNARKeista. Muita suosittuja aiheita olivat post-quantum crypto ja kehittyneet primitiivit, kuten toiminnallinen salaus ja todistajan salaus (jotka eivät ole käytännöllisiä nykyään).

Useat julkaisut käsittelevät lohkoketjutilassa syntyneitä ideoita, muotoilevat käsitteet ja tarjoavat tiukempia turvallisuusmääritelmiä tai todistavat perusrajat. On selvää, että ideoita ja käsitteitä virtaa edestakaisin perinteisen kryptografiayhteisön ja blockchain-tutkimusyhteisön välillä.

Parhaan paperin voittajat

Group Action DLog:n ja CDH:n täydellinen kvanttiekvivalenssi ja paljon muuta Hart Montgomery, Mark Zhandry

Monet tehokkaimmista ja tehokkaimmista tuntemistamme salausmenetelmistä perustuvat diskreetin lokin kovuuteen ja siihen liittyviin ongelmiin äärellisissä ryhmissä (esim. CDH ja DDH). Valitettavasti nämä oletukset eivät ole kvanttiturvallisia, koska Shorin algoritmi voi laskea diskreettejä lokeja yleisesti (missä tahansa ryhmässä) kvanttitietokoneella. On kuitenkin olemassa rennompi käsitys ryhmätoimintaa, joka voidaan määrittää muissa asetuksissa, kuten isogenioissa ja hilassa. Ryhmän eksponentioiminen on yksi esimerkki ryhmätoiminnasta, johon useimmat klassiset kryptomenetelmät perustuvat, mutta on olemassa moderneja ehdotuksia, jotka ovat uskottavasti kvanttijälkeisiä, kuten SIDH (nyt rikki), CSI-Fish ja CSIDH. Ryhmätoimintamallissa on rinnakkaisia diskreetin logarin (GA-DL) ja muiden klassisten oletusten (GA-CDH, GA-DDG) ongelmia. Tämän puheen tärkein panos on osoittaa, että GA-DL ja GA-CDH vastaavat kvanttihyökkääjää, joten millä tahansa perinteisellä CDH-pohjaisella salausjärjestelmällä on GA-CDH-vastine, joka on turvallinen, jos GA-DL on kova. Tämä on jokseenkin teoreettinen tulos, mutta on tärkeää osoittaa, että ryhmätoimintaongelmat käyttäytyvät jossain määrin kuin klassiset vastineet. Tämä paperi todistaa myös paljon muita hyödyllisiä tuloksia ja on hyvä yleiskuva ryhmätoimintojen abstraktiosta.

SwiftEC: Shallue–van de Woestijne välinpitämätön funktio elliptisille käyrälle Jorge Chávez-Saab Francisco Rodrı́guez-Henrı́quez Mehdi Tibouchi

Hashing elliptiseen käyrään on tärkeä askel monissa salausoperaatioissa (mukaan lukien BLS-allekirjoitukset ja VRF:t). Klassinen menetelmä on tiivistää, toivottavasti osut pisteeseen ja sitten toistaa, mutta tämä ei ole tehokasta tai sivukanavankestävää (ajoitus on tiedosta riippuvainen). Tässä artikkelissa esitellään uusi menetelmä, joka parantaa Elligator^2:ta, aikaisempaa tekniikan tasoa, mutta toimii useammilla käyrillä, mutta on silti käytännössä tehokas, vakioaikainen ja erottamaton satunnaisesta (ottaen huomioon taustalla olevan hajautusarvon, joka on satunnainen oraakkeli).

Suoraan lohkoketjuun liittyvät paperit

Ei-interaktiiviset Mimblewimble Transactions, Revisited Georg Fuchsbauer, Michele Orrù

MimbleWimble on mielenkiintoinen ehdotus yksityisiin, tehokkaisiin kryptovaluuttatransaktioihin, joka on saanut jonkin verran käyttöön (MimbleWimbleCoin, Grin). MimbleWimble-tapahtumat rakentuvat luottamuksellisista tapahtumista piilottaen kunkin syötteen ja tulosteen määrän. Ne tukevat myös tehokasta läpivientiä, mikä tarkoittaa, että kaksi tapahtumaa, joilla on vastaava tulo/lähtö, voidaan yhdistää ei-interaktiivisesti yhdeksi yksinkertaistetuksi tapahtumaksi. Itse asiassa koko lohkoketju voidaan milloin tahansa esittää yhtenä tapahtumana syötteistä (kolikoiden tekotapahtumat) lähtöihin (kaikki tällä hetkellä voimassa olevat UTXO:t), jotka yhdistävät kaiken muun ketjutoiminnan. Alkuperäisen MimbleWimble-tapahtuman haittapuoli oli, että tapahtuman luominen on interaktiivinen protokolla lähettäjän ja vastaanottajan välillä. Molempien on oltava online-tilassa tapahtuman luomiseksi. Vuonna 2019 ehdotettiin ei-interaktiivisten tapahtumien mahdollistamista (kuten useimpien kryptovaluuttojen tuki). Tässä asiakirjassa kuvataan virhettä kyseisessä protokollassa, korjataan se ja todistetaan, että tulos on turvallinen. Tämä on käytännöllistä rakennetta ja kiinteä protokolla on jo otettu käyttöön MWEB-laajennus Litecoinille.

Yleisesti koostettava ei-interaktiivinen kassajärjestelmä Yanxue Jia, Shi-Feng Sun, Hong-Sheng Zhou, Dawu Gu

Tämä artikkeli käsittelee myös MimbleWimbleä (katso yllä) ja esittelee abstraktin määritelmän "aggregaattikassajärjestelmälle", josta MimbleWimble on esimerkki. Paperi esittelee myös tarkat turvallisuusmääritelmät Universal Composability (UC) -mallissa ja todistaa MimbleWimblen muunnetun version turvalliseksi tämän tiukan määritelmän mukaisesti. Tämä työ on hieman teoreettisempi, eikä siinä käsitellä ei-interaktiivisia tapahtumia, kuten Fuchsbauer et al. paperi tekee.

Käytännöllinen todistetusti turvallinen tulva lohkoketjuille Chen-Da Liu-Zhang, Christian Matt, Ueli Maurer, Guilherme Rito, Søren Eller Thomsen

Tässä artikkelissa tarkastellaan peer-to-peer verkkokerrosta (tai "tulvakerrosta"), joka on kaikkien blockchain-konsensusprotokollien taustalla. Tämä on aina ollut lohkoketjuanalyysin kannalta takapaju, kun kaikki ovat vain toivoneet parasta ilman muodollisia turvallisuusominaisuuksia. On aina ollut riski, että hyökkääjä, joka luo valtavan määrän sybilolmuja, voi häiritä konsensusta estämällä rehellisten osapuolten välisten viestien toimittamisen (esim. entä jos keksit Bitcoin-solmun ja jokainen vertaiskumppani, johon muodostat yhteyden, on haitallinen?) Tässä artikkelissa ehdotetaan tapaa kiertää tämä sisällyttämällä "paino" (prosenttiosuus hash-tehosta tai panoksesta) verkkokerrokseen. Ydinideana on, että solmut priorisoivat peeringin suuremman painoarvon osapuolten kanssa. Tällä tavalla niin kauan kuin suurin osa painosta on rehellistä (kuten konsensuskerroksessa oletetaan), verkkokerroksen tulisi olla suojattu. Tämä paperi todistaa tämän tuloksen tiukasti. Luulin, että tämä oli yksi luovimmista ja omaperäisimmistä keskusteluista ongelmasta, jota useimmat ihmiset eivät olleet miettineet tarpeeksi. Mielestäni tämä voisi olla mielenkiintoista toteuttaa käytännön projekteissa.

Välipalat: Blockchain Light -asiakkaiden peräkkäisen työn todisteiden hyödyntäminen Hamza Abusalah, Georg Fuchsbauer, Peter Gazi, Karen Klein

Tässä artikkelissa tarkastellaan ongelmaa, joka liittyy ultrakevyen asiakkaan liittymiseen lohkoketjuverkkoon ja sen on tarkistettava todiste siitä, kuinka pitkä nykyinen pisin ketju on. Todistus on nimeltään SNACK (lyhyt ei-interaktiivinen ketjutiedon argumentti). Ongelma on samanlainen kuin FlyClientin (jonka versio on nyt toteutettu Ethereum 2.0:lla) ja NiPoPoW:n (ei-interaktiiviset todisteet työstä) tutkima ongelma. Tämä ei ole sama kuin Minan kaltainen ytimekäs lohkoketju, koska SNACKs/FlyClient -sovelluksen todisteet eivät todista tapahtumien pätevyyttä, vain yhteenlaskettu todistus työstä/tilasta ja niin edelleen. (Ei ole selvää, kuinka nämä ideat ulottuvat panoksen todistamiseen.) SNACKs yhdistää tämän ongelman Proofs of Sequential Work -konstruktioihin, mikä on mielenkiintoinen kaksinaisuus – PoSW-konstruktiot osoittautuvat yleisesti riittäviksi SNACK-komentojen rakentamiseen. Tässä artikkelissa käsitellään myös käytännön hyökkäystä, jossa asiakkaat hyväksyvät todisteen ketjusta, mutta todistaja ei koskaan julkaise tietoja.

Konsensusprotokollia käsittelevät asiakirjat

YOLO YOSO: Nopea ja yksinkertainen salaus ja salainen jakaminen YOSO-mallissa Ignacio Cascudo, Bernardo David, Lydia Garms, Anders Konring

"Puhut vain kerran" -suunnitteluperiaate on kehittynyt Algorand-konsensuksen kaltaisista protokollista. Mukautuvien hyökkääjien välttämiseksi viestintätehokkaassa protokollassa (kuten konsensus) protokollan jokaiselle vaiheelle (esim. ehdota, vahvista, viimeistele) valitaan satunnainen komitea, ja komitean jäsenet lähettävät kukin vain yhden viestin. Joten siihen mennessä, kun heidän jäsenyydestään komiteassa tiedetään, he eivät enää ole mukautuvien hyökkääjien kohde. Kryptografit ovat sittemmin tuottaneet muutamia papereita tämän mallin virallistamiseksi. Tämä artikkeli esittelee uuden tehokkaan tekniikan viestien salaamiseen anonyymeille YOSO-komiteoille (jotka eivät ehkä ole vielä valittuja), mikä on hyödyllinen työkalu protokollien suunnitteluun tässä mallissa.

Tehokas mukautuva ja turvallinen bysanttilainen sopimus pitkille viesteille Amey Bhangale, Chen-Da Liu-Zhang, Julian Loss, Kartik Nayak

Suurin osa hajautetun konsensuksen parissa tehdystä työstä ei välitä pitkien viestien hyväksymisen vaikutuksista (esim. suuret tapahtumat yhdessä lohkossa) ja kohtelee viestejä mielivaltaisen pieninä. Tämä paperi toimii mallissa, joka ottaa huomioon viestin koon, harkitsee uudelleen ja parantaa tunnettuja rajoja. Tulokset ovat asymptoottisia, mutta on mielenkiintoista nähdä, että erittäin suurten viestien huomioon ottaminen muuttaa hajautetun konsensuksen muodollisia rajoja.

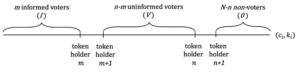

Tilan konereplikointi verkko-olosuhteiden muuttamisessa Andreea Alexandru, Erica Blum, Jonathan Katz, Julian Loss

State Machine Replication (SMR) on abstraktio Bysantin konsensuksesta, jossa osapuolet ylläpitävät tilakonetta – mitä kaikki lohkoketjut yrittävät saavuttaa. Perinteisesti useimmat BFT-protokollat olettavat joko synkronisen verkon (jossa jopa N/2 korruptiota voidaan sietää) tai asynkronisen verkon (jossa jopa N/3 korruptiota voidaan sietää). Tässä artikkelissa kysytään: voimmeko suunnitella protokollan, joka toimii molemmissa olosuhteissa ja saavuttaa optimaalisen vikasietoisuuden kummassakin tapauksessa? Se osoittautuu mahdolliseksi, ja tässä artikkelissa esitellään kaksi protokollaa (Update ja Upstate), jotka tekevät niin ja voivat jopa sietää verkon värähtelyä synkronisesta asynkroniseen (jos hyökkääjän teho vähenee aina, kun verkko on asynkroninen). Valitettavasti viestinnän monimutkaisuus on O(N^3) ja O(N^2), joten ne ovat käytännöllisiä vain, kun niitä ajetaan pienten kiinteiden komiteoiden kanssa. Mielenkiintoinen tulevaisuuden suunta voisi olla viestintätehokkaiden SMR-protokollien suunnittelu tai analysointi, kuten nykyaikaiset proof-of-stake-protokollat, jotka vastaavasti sietävät muuttuvia verkkomalleja.

Salaus tulevaisuuteen: Paradigma salaisten viestien lähettämiseen tuleville (anonyymeille) komiteoille Pääosissa Matteo Campanelli, Bernardo David, Hamidreza Khoshakhlagh, Anders Konring, Jesper Buus Nielsen

Tässä artikkelissa tarkastellaan protokollia, joissa on pyörivä komitea YOSO-mallissa. Toisin sanoen joka aikakausi muodostetaan uusi anonyymi toimikunta satunnaisella valinnalla. Miten nykyinen valiokunta voi luovuttaa salaisen tilan (esim. allekirjoitusavaimen) seuraavalle komitealle? Tämä artikkeli ehdottaa salausta tulevaisuuteen, primitiivistä, jossa nykyinen komitea voi salata niin, että tulevat komitean jäsenet voivat purkaa salauksen, vaikka tulevaa komiteaa ei vielä tunneta. Tämä perustuu todistajan salaukseen, joten se ei ole (vielä) käytännöllinen ratkaisu, mutta se on tehokas tapa mallintaa tätä ongelmaa. Valitettavasti ne osoittavat myös, että joissain olosuhteissa tämä ongelma on yhtä vaikea kuin todistajan salaus, joten sille ei todennäköisesti ole tehokasta yleistä ratkaisua.

Paperit ZK-vedoksia

Salamankestävät: Tehokkaat nolla-tietoargumentit vaihteluvälistä ja polynomiarvioinnista läpinäkyvällä asetuksella Nan Wang, Sid Chi-Kin Chau

Aluetodistuksia (tai teknisesti vaihteluväliargumentteja), jotka osoittavat, että yksityinen sitoutunut arvo on tietyllä alueella, käytetään monissa lohkoketjuprotokollissa luottamuksellisista transaktioista maksukyvyn todisteisiin ja sinetöityihin huutokauppoihin. Tässä artikkelissa esitellään uusi versio Pedersenin sitoumuksista, joissa ei ole luotettavaa asennusta ja joka on tehokkaampi kuin aikaisempi työ. Kirjoittajat ottivat sen käyttöön Solidityssä, ja kaasukustannukset 32-bittisen alueen varmentamisesta (noin 230 16 kaasua) ovat samanlaiset kuin Groth16 SNARKin tarkistamisen. On myös kuoletettu versio useiden aluetodisteiden tarkistamiseen. Tämä voi olla hyödyllinen työkalu toteutuksille, jotka pyrkivät ohittamaan GrothXNUMX:n luotetun asennuksen. Työssä esitellään myös asiaan liittyvä oikea polynomiarviointi.

Parannettu suoraviivainen erottaminen satunnaisessa Oracle-mallissa allekirjoitusten yhdistämissovelluksilla Yashvanth Kondi, abhi shelat

Tässä artikkelissa tarkastellaan uudelleen allekirjoitusten yhdistämisen ongelmaa. Todistaja (mahdollisesti lohkon luoja) haluaa näyttää, että joukko julkisia avaimia on allekirjoittanut joukon viestejä, jolloin todentajalla on vähemmän työtä kuin vain jokaisen avaimen/viestin/allekirjoituksen lineaarisen vahvistuksen tekeminen. Huomaa, että BLS-allekirjoitukset tukevat helposti tätä käyttötapausta ja tämä on yhä suositumpaa monissa lohkoketjuprotokollamalleissa, mutta tämä työ keskittyy Schnorrin tai muiden allekirjoitusten (kuten EdDSA) yhdistämiseen. Joitakin uusia teoreettisia tekniikoita esitellään, jotka lisäävät noin kahdella suuruusluokalla aikaisemman tunnetuimman lähestymistavan (Fischlin '05) käytännön suorituskykyä.

Lyhytikäiset todisteet ja allekirjoitukset ilman tietämystä Arasu Arun, Joseph Bonneau, Jeremy Clark

Tämän työn tavoitteena on suunnitella lyhytikäisiä nollatietotodistuksia, joiden pätevyys vanhenee, joten ne ovat lyhyen aikaa vakuuttavia ja sitten eivät vakuuttavia, koska ne on saatettu väärentää. Mahdollisia sovelluksia ovat sähköpostin allekirjoittamisen kieltäminen tai todennettavissa oleva vaaliäänestys. Paperissa ehdotetaan vedosten ja allekirjoitusten konstruktioita, jotka ovat itse asiassa varsin käytännöllisiä. On mielenkiintoinen kysymys, onko lohkoketjutilassa sovelluksia.

Kierrettävät nollatietojoukot: kompromissin jälkeiset suojatut tarkastettavat sanakirjat, joissa on sovellus Key Transparency Brian Chen, Yevgeniy Dodis, Esha Ghosh, Eli Goldin, Balachandar Kesavan, Antonio Marcedone, Merry Ember Mou

Varmennettavat satunnaisfunktiot (VRF) ovat tehokas työkalu satunnaiseen valintaan lohkoketjuissa. Niitä käytetään myös yksityisyyden suojaamiseen julkisissa läpinäkyvyyslokeissa – esimerkiksi ehdotuksissa tärkeimmistä läpinäkyvyydistä, kuten CONIK:ista, tai DNSSEC:n NSEC5-laajennuksessa. Nämä protokollat kuitenkin olettavat kiinteän VRF-avaimen ikuisesti. VRF-avaimen vaihtaminen suuressa hakemistossa on työlästä, koska se vaatii todistamista, että kaikki uudet VRF-lähdöt vastaavat oikein vanhoja lähtöjä. Tässä artikkelissa ehdotetaan uutta VRF-rakennetta, pyöritettävää VRF:ää, joka on suunniteltu tehostamaan tätä prosessia tuottamalla kompaktin johdonmukaisuuden todisteen suurella joukolla VRF-lähtöjä. Tällä saattaa olla sovelluksia konsensusprotokollassa, jotka käyttävät myös VRF:itä, vaikka tätä ei tutkittu paperissa/puheessa.

Lineaarikarttavektorisitoumukset ja niiden käytännön sovellukset Pääosissa Matteo Campanelli, Anca Nitulescu, Carla Rafols, Alexandros Zacharakis, Arantxa Zapico

Vektorisitoumus on abstraktio, joka sisältää Merkle-puut, jotka sitoutuvat arvovektoriin jokaisessa lehdessä ja joita käytetään esimerkiksi sitoutumiseen älykkään sopimuksen tallentamiseen. Konsepti on ollut käytössä Merklestä lähtien, mutta se virallistettiin vuonna 2013. Tämä artikkeli lisää uusia määritelmiä ominaisuuksille, kuten aggregoitaviin vektorisitoumuksiin. Jos lohko sisältää useita älykkäitä sopimustapahtumia, jotka yrittävät todistaa varastoissaan olevien arvojen sisällön, aggregoitava vektorisitoumusmalli voi yhdistää nämä todisteet tehokkaammin (varmentajille) kuin jokaisen yksittäisen todisteen tarkistaminen. Tämä keskustelu ei keskittynyt lohkoketjuun, vaan esitteli määritelmät aggregoinnille (mukaan lukien rajaton aggregaatio, kun aggregoidut todisteet voivat olla aggregoituja) sekä abstraktio vektorisitoumusten vektorisitoumuksen rekursiiviseksi rakentamiseksi, samalla tavalla kuin Verkle-puut toimivat.

PointProofs, Revisited Benoît Libert, Alain Passelègue, Mahshid Riahinia

PointProofs on tehokas aggregoitava vektorisitoumusjärjestelmä (katso yllä), joka otettiin käyttöön vuonna 2022. Se on mielenkiintoinen ehdotus, joka saattaa olla hyödyllinen lohkoketjuprojekteissa. Tämä paperi ei muuta PointProofeja ollenkaan, mutta tarjoaa paremman suojaustodistuksen käyttämällä heikompaa oletusta.

Algebrallisen ryhmämallin analyysi Jonathan Katz, Cong Zhang, Hong-Sheng Zhou

Algebrallinen ryhmämalli (AGM) on viime aikoina suosittu abstraktio salausprotokollien turvatodistuksille. Kuten satunnainen Oracle-malli hash-funktioille, tämä malli ei ole saavutettavissa todellisuudessa (koska se ottaa huomioon vain luonnollisen osajoukon mahdollisista hyökkäyksistä), mutta mahdollistaa tehokkaat ja tyylikkäät suojaustodistukset. On väitetty, että AGM-todisteet ovat vahvempia kuin aikaisempi versio, Generic Group Model (GGM), siinä mielessä, että mikä tahansa AGM-todistus tarkoittaa, että myös GGM-todistus on olemassa. Tämä paperi osoittaa, että tämä ei pidä paikkaansa vastaesimerkin avulla, ja ehdottaa päivitettyä yhtiökokousta. On epäselvää, vaikuttaako tämä todella mihinkään järjestelmiin (joista joitain käytetään käyttöönotetuissa lohkoketjuprotokollissa), jotka on todistettu turvallisiksi AGM:n mukaan.

***

Joseph Bonneau on a16z krypton tutkimuskumppani. Hänen tutkimuksensa keskittyy soveltavaan kryptografiaan ja lohkoketjun tietoturvaan. Hän on opettanut kryptovaluuttakursseja Melbournen yliopistossa, NYU:ssa, Stanfordissa ja Princetonissa, ja hän on suorittanut tietojenkäsittelytieteen tohtorin tutkinnon Cambridgen yliopistosta ja BS/MS-tutkinnon Stanfordista.

***

Tässä esitetyt näkemykset ovat yksittäisen AH Capital Management, LLC:n ("a16z") lainaaman henkilöstön näkemyksiä, eivätkä ne ole a16z:n tai sen tytäryhtiöiden näkemyksiä. Tietyt tähän sisältyvät tiedot on saatu kolmansien osapuolien lähteistä, mukaan lukien a16z:n hallinnoimien rahastojen kohdeyrityksiltä. Vaikka a16z on otettu luotettaviksi uskotuista lähteistä, se ei ole itsenäisesti tarkistanut tällaisia tietoja eikä esitä tietojen pysyvää tarkkuutta tai sen soveltuvuutta tiettyyn tilanteeseen. Lisäksi tämä sisältö voi sisältää kolmannen osapuolen mainoksia; a16z ei ole tarkistanut tällaisia mainoksia eikä tue mitään niiden sisältämää mainossisältöä.

Tämä sisältö on tarkoitettu vain tiedoksi, eikä siihen tule luottaa lainopillisena, liike-, sijoitus- tai veroneuvona. Näissä asioissa kannattaa kysyä neuvojanne. Viittaukset arvopapereihin tai digitaaliseen omaisuuteen ovat vain havainnollistavia, eivätkä ne ole sijoitussuositus tai tarjous tarjota sijoitusneuvontapalveluita. Lisäksi tämä sisältö ei ole suunnattu eikä tarkoitettu sijoittajien tai mahdollisten sijoittajien käytettäväksi, eikä siihen voida missään olosuhteissa luottaa tehdessään sijoituspäätöstä mihinkään a16z:n hallinnoimaan rahastoon. (A16z-rahastoon sijoitustarjous tehdään vain minkä tahansa tällaisen rahaston suunnatun osakeannin muistion, merkintäsopimuksen ja muiden asiaankuuluvien asiakirjojen perusteella, ja ne tulee lukea kokonaisuudessaan.) Kaikki mainitut sijoitukset tai kohdeyritykset, joihin viitataan, tai kuvatut eivät edusta kaikkia investointeja a16z:n hallinnoimiin ajoneuvoihin, eikä voi olla varmuutta siitä, että investoinnit ovat kannattavia tai että muilla tulevaisuudessa tehtävillä investoinneilla on samanlaisia ominaisuuksia tai tuloksia. Luettelo Andreessen Horowitzin hallinnoimien rahastojen tekemistä sijoituksista (lukuun ottamatta sijoituksia, joiden osalta liikkeeseenlaskija ei ole antanut a16z:lle lupaa julkistaa, sekä ennalta ilmoittamattomat sijoitukset julkisesti noteerattuihin digitaalisiin omaisuuseriin) on saatavilla osoitteessa https://a16z.com/investments /.

Kaaviot ja kaaviot ovat vain tiedoksi, eikä niihin tule luottaa sijoituspäätöstä tehtäessä. Aiempi kehitys ei kerro tulevista tuloksista. Sisältö puhuu vain ilmoitetun päivämäärän mukaan. Kaikki näissä materiaaleissa esitetyt ennusteet, arviot, ennusteet, tavoitteet, näkymät ja/tai mielipiteet voivat muuttua ilman erillistä ilmoitusta ja voivat poiketa tai olla ristiriidassa muiden ilmaisemien mielipiteiden kanssa. Tärkeitä lisätietoja on osoitteessa https://a16z.com/disclosures.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://a16zcrypto.com/asiacrypt-22-field-notes/

- 2019

- 2022

- a

- a16z

- a16z-salaus

- Meistä

- edellä

- TIIVISTELMÄ

- Hyväksyä

- Tili

- kirjanpito

- tarkkuus

- Saavuttaa

- Toiminta

- toimet

- toiminta

- todella

- Lisäksi

- lisä-

- Lisää

- Hyväksyminen

- kehittynyt

- mainonta

- neuvot

- neuvontapalvelut

- Kumppanit

- aggregaatti

- sopimus

- eteenpäin

- Algorand

- algoritmi

- Kaikki

- jo

- aina

- määrä

- analyysi

- analysoida

- ja

- Andreessen

- Andreessen Horowitz

- anonyymi

- Toinen

- Hakemus

- sovellukset

- sovellettu

- lähestymistapa

- perustelu

- perustelut

- noin

- Varat

- oletettu

- olettamus

- varmuus

- hyökkäys

- Hyökkäykset

- läsnäolo

- Huutokaupat

- kirjoittaja

- Tekijät

- saatavissa

- takaisin

- perustua

- koska

- ennen

- ovat

- uskoi

- alle

- PARAS

- Paremmin

- välillä

- Bitcoin

- bitcoin-solmu

- Tukkia

- blockchain

- Blockchain-analyysi

- blockchain-projektit

- Blockchain-turvallisuus

- Blockchain-tila

- blockchains

- Tuominen

- lähettää

- Rikki

- rakentaa

- Rakentaminen

- liiketoiminta

- nimeltään

- Cambridge

- pääoma

- tapaus

- kassa

- tietty

- ketju

- muuttaa

- Muutokset

- muuttuviin

- ominaisuudet

- chen

- valittu

- olosuhteet

- väitti

- klassinen

- selkeä

- asiakas

- asiakkaat

- yhdistää

- yhdistetty

- sitoutumaan

- sitoutuminen

- sitoutunut

- Viestintä

- yhteisö

- Yritykset

- täydellinen

- monimutkaisuus

- kompromissi

- Laskea

- tietokone

- Tietojenkäsittelyoppi

- käsite

- käsitteet

- huolenaiheet

- ehto

- olosuhteet

- Konferenssi

- Vahvistaa

- kytkeä

- Yhdistää

- Yhteisymmärrys

- Harkita

- pitää

- muodostaa

- rakentaa

- rakentaminen

- sisältää

- pitoisuus

- sisältö

- sopimus

- päinvastainen

- osuus

- Ydin

- kustannukset

- voisi

- kurssit

- luoda

- luo

- luominen

- Luova

- luoja

- Crypto

- cryptocurrencies

- kryptovaluutta

- salauksen

- kryptografia

- Nykyinen

- Tällä hetkellä

- käyrä

- tiedot

- Päivämäärä

- David

- joulukuu

- päätös

- Pura

- toimitettu

- käyttöön

- on kuvattu

- Malli

- suunniteltu

- suunnittelu

- mallit

- yksityiskohta

- DID

- erota

- vaikea

- digitaalinen

- Digitaaliset varat

- suunta

- Paljastaa

- Häiritä

- jaettu

- dokumentointi

- ei

- tekee

- Dont

- aikana

- kukin

- Aikaisemmin

- helposti

- painos

- tehokas

- tehokkaasti

- myöskään

- Vaalit

- Elliptinen

- mahdollistaa

- mahdollistaa

- salaus

- hyväksyä

- kestävä

- tarpeeksi

- Koko

- kokonaisuus

- aikakausi

- Vastaava

- ekvivalenttia

- Erica

- erityisesti

- olennaisesti

- arviot

- ethereum

- Ethereum 2.0

- arviointi

- Jopa

- Tapahtumat

- kehittynyt

- esimerkki

- lukuun ottamatta

- olemassa

- Selittää

- tutkitaan

- ilmaistuna

- laajentaa

- laajentaminen

- FAST

- harvat

- ala

- muistiinpanot

- kiinteä

- virhe

- Virtaava

- keskittyy

- voima

- ikuisesti

- muodollinen

- muodostivat

- Francisco

- Ilmainen

- alkaen

- koko

- toiminto

- toiminnallinen

- tehtävät

- rahasto

- perus-

- varat

- Lisäksi

- tulevaisuutta

- GAS

- general

- tietty

- tavoite

- hyvä

- kaaviot

- Maa

- Ryhmä

- Ryhmän

- Kova

- hasis

- hash voima

- sankari

- tätä

- Korkea

- korkeampi

- raidat

- Osuma

- toivoa

- toivoen

- Horowitz

- Miten

- Kuitenkin

- HTTPS

- valtava

- ajatus

- ideoita

- Vaikutus

- täytäntöön

- vaikutukset

- tärkeä

- parantaminen

- in

- Muilla

- sisältää

- mukana

- sisältää

- Mukaan lukien

- sisältävät

- Kasvaa

- yhä useammin

- itsenäisesti

- henkilökohtainen

- teollisuus

- tiedot

- Tiedotteet

- panos

- vuorovaikutteinen

- mielenkiintoinen

- käyttöön

- Esittelee

- käyttöön

- Investoida

- investointi

- Investoinnit

- Sijoittajat

- liikkeeseenlaskijan

- IT

- tuloaan

- avain

- avaimet

- Tietää

- tuntemus

- tunnettu

- suuri

- kerros

- oppinut

- juridinen

- Taso

- vipuvaikutuksen

- valo

- rajat

- Lista

- Litecoin

- Pitkät

- kauemmin

- pois

- kone

- tehty

- tärkein

- ylläpitää

- Enemmistö

- tehdä

- TEE

- Tekeminen

- onnistui

- johto

- monet

- Merkitse

- matching

- tarvikkeet

- Matters

- välineet

- Melbourne

- Jäsenet

- jäsenyys

- Muistio

- mainitsi

- Merkle-puita

- iloinen

- viesti

- viestien

- menetelmä

- ehkä

- KAIVOS

- malli

- mallit

- Moderni

- muokattu

- lisää

- tehokkaampi

- eniten

- moninkertainen

- Luonnollinen

- tarvitsevat

- verkko

- Uusi

- seuraava

- solmu

- solmut

- Huomautuksia

- Käsite

- numero

- NYU

- saatu

- kampanja

- tarjoamalla

- Vanha

- ONE

- verkossa

- Operations

- Lausunnot

- optimaalinen

- oraakkeli

- määräys

- alkuperäinen

- Muut

- Muuta

- yleiskatsaus

- oma

- Paperi

- paperit

- paradigma

- Parallel

- erityisesti

- osapuolet

- kumppani

- Ohi

- vertainen

- peer to peer

- Ihmiset

- osuus

- suorituskyky

- aika

- lupa

- henkilöstö

- Pietari

- PHP

- Platon

- Platonin tietotieto

- PlatonData

- Ole hyvä

- Kohta

- Suosittu

- salkku

- mahdollinen

- Kirje

- mahdollinen

- mahdollisesti

- teho

- voimakas

- Käytännön

- käytännössä

- Valmistella

- esitetty

- estää

- primitiivinen

- periaate

- Aikaisempi

- Asettaa etusijalle

- yksityisyys

- yksityinen

- Ongelma

- ongelmia

- prosessi

- valmistettu

- kannattava

- Ohjelma

- ennusteet

- hankkeet

- todiste

- Proof-of-Panos

- todisteet

- ominaisuudet

- ehdotus

- ehdotukset

- ehdottaa

- ehdottaa

- tulevaisuudennäkymät

- protokolla

- protokollat

- todistettavasti

- todistaa

- todistettu

- osoittautuu

- toimittaa

- mikäli

- tarjoaa

- julkinen

- julkiset avaimet

- julkisesti

- tarkoituksiin

- Kvantti

- Kvanttitietokone

- kysymys

- alue

- Range Proofs

- rap

- Lue

- Todellisuus

- sai

- äskettäinen

- suositella

- Suositus

- viittaukset

- tarkoitettuja

- liittyvä

- Tiedotteet

- merkityksellinen

- luotettava

- toistaa

- replikointi

- raportti

- edustaja

- edustettuina

- Vaatii

- tutkimus

- kestävä

- johtua

- tulokset

- tarkistetaan

- tiukka

- Riski

- ajaa

- sama

- järjestelmä

- järjestelmiä

- Schnorr

- tiede

- salaisuus

- turvallinen

- Arvopaperit

- turvallisuus

- etsiä

- valinta

- lähettäminen

- tunne

- Sarjat

- Palvelut

- setti

- Setit

- settings

- setup

- osakkeet

- jakaminen

- Lyhyt

- shouldnt

- näyttää

- Näytä

- allekirjoitukset

- allekirjoitettu

- merkittävä

- allekirjoittaminen

- samankaltainen

- samalla lailla

- Yksinkertainen

- yksinkertaistettu

- koska

- single

- tilanne

- Koko

- pieni

- fiksu

- älykäs sopimus

- Snark

- snarks

- So

- kiinteys

- ratkaisu

- Ratkaisumme

- maksukyky

- jonkin verran

- jotain

- jokseenkin

- Lähteet

- Tila

- puhua

- puhuu

- Kierre

- osuus

- Aloita

- Osavaltio

- huippu-

- Vaihe

- Yhä

- Levytila

- vahvempi

- tutkittu

- aihe

- tilaus

- niin

- riittävä

- Ehdottaa

- YHTEENVETO

- kesä

- aurinko

- tuki

- yllättävä

- Taiwan

- ottaa

- vie

- Puhua

- Neuvottelut

- Kohde

- tavoitteet

- vero

- Tekninen

- tekniikat

- ehdot

- -

- tiedot

- heidän

- itse

- teoreettinen

- siinä

- Ajattelu

- kolmannen osapuolen

- ajatus

- aika

- että

- tänään

- tonni

- työkalu

- Aiheet

- vaihdettiin

- perinteinen

- kauppa

- Liiketoimet

- Läpinäkyvyys

- läpinäkyvä

- Puut

- totta

- luotettu

- VUORO

- varten

- taustalla oleva

- Yleismaailmallinen

- yliopisto

- Cambridgen yliopisto

- Päivitykset

- päivitetty

- käyttää

- käyttölaukku

- arvo

- arvot

- variantti

- Ajoneuvot

- Vahvistus

- todennettu

- todentaa

- tarkastaa

- versio

- kautta

- Video

- Videoita

- näkymät

- Web3

- paino

- Mitä

- joka

- vaikka

- KUKA

- tulee

- sisällä

- ilman

- Todistaja

- Referenssit

- työskentely

- toimii

- Sinun

- youtube

- zephyrnet

- nolla-

- nollatietotodistuksen

- nollatieto-todisteet

- ZK