Se on kestänyt lähes kymmenen vuotta, mutta Yhdysvaltain oikeusministeriö (DOJ) on vasta ilmoitti tuomioistuimen hyväksymä verkkotunnuksen takavarikointi LolekHosted.net jonka väitetään liittyvän monenlaisiin rikosohjelmistotoimintoihin palveluna.

DOJ nosti syytteen myös 36-vuotiaasta puolalaisesta miehestä nimeltä Artur Karol Grabowski palvelun johtamisesta, mutta hänen nykyinen olinpaikkansa ei ole tiedossa.

DoJ:ssa tylsiä sanoja, "Grabowski pysyy pakolaisena."

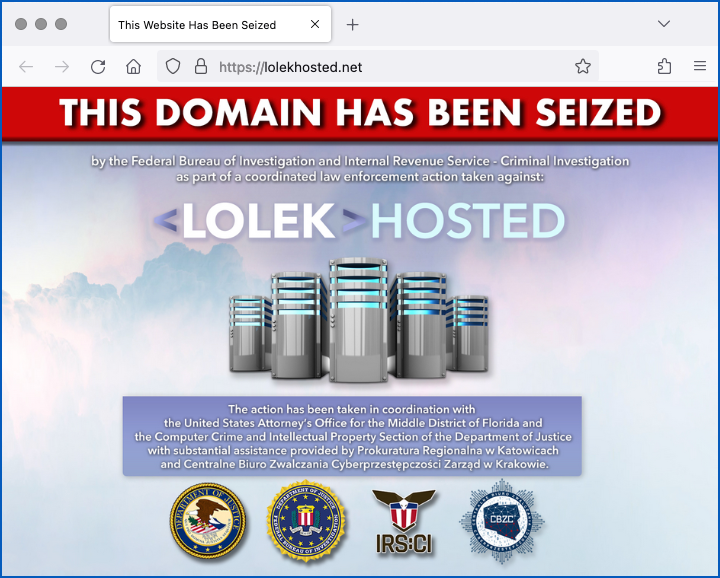

Kaatunut sivusto on edelleen teknisesti verkossa, mutta nyt se esittää vierailijoille varoituksen:

Luodinkestävä isäntä

Tämän tyyppiset sivustot tunnetaan ammattikielessä nimellä luodinkestävät isännät, jonka operaattorit väittävät, että he eivät vain siirry verkossa vastustaakseen poistoyrityksiä, vaan myös suojelevat "asiakkaitaan" tunnistamiselta, vaikka heidän omaisuutensa takavarikoidaan.

Itse asiassa DOJ väittää, että:

Grabowskin väitetään helpottavan LolekHosted-asiakkaiden rikollista toimintaa antamalla asiakkaiden rekisteröidä tilejä käyttämällä vääriä tietoja, olematta ylläpitämättä asiakaspalvelimien IP-osoitelokeja, vaihtamalla usein asiakaspalvelimien IP-osoitteita ja jättämällä huomiotta kolmansien osapuolten asiakkaita vastaan tekemät väärinkäyttövalitukset. ja ilmoittaa asiakkaille lainvalvontaviranomaisilta saaduista oikeudellisista tiedusteluista.

LolekHostedin väitetysti mahdollistamia tietoverkkorikollisuutta ovat mm. ransomware hyökkäykset; järjestelmän tunkeutumisyritykset ns raa'at voimahyökkäykset (esimerkiksi jos hyökkääjät yrittävät kirjautua tuhansiin eri palvelimiin miljoonilla erilaisilla salasanoilla); ja Phishing.

Kuten luultavasti tiedät, lunnasohjelmarikolliset käyttävät tyypillisesti anonyymejä darkweb-isäntiä yhteydenottoon, kun he "neuvottavat" kiristyksen palkkioistaan.

Näitä darkweb-palvelimia isännöidään yleensä suurelta osin nimettömässä Tor-verkossa, jossa palvelimien nimet päättyvät .onion.

Niin sanottu sipulin osoitteita eivät ole osa tavallista Internet-verkkotunnusjärjestelmää (DNS), joten niitä ei voi etsiä tai jäljittää perinteisillä työkaluilla, ja ne edellyttävät kiristyshaittaohjelmien uhrien asentamista ja käyttämistä erityisellä Tor-yhteensopivalla selaimella päästäkseen niihin pseudoanonyymisti.

Hyökkäyksen edetessä ja jopa hyökkäyksen ollessa käynnissä kiristysohjelmarikolliset tarvitsevat usein viattoman tyylisiä URL-osoitteita tavallisessa "brightwebissä".

Hyökkääjät esimerkiksi määrittävät usein aidon näköisiä sivustoja haittaohjelmiensa ja hakkerointityökalujensa latausvarastoksiksi, hyökkäysten aloituspisteiksi ja latauspalvelimiksi, joille he voivat suodattaa varastetut tiedostot herättämättä välitöntä epäilystä.

DOJ:n mukaan Grabowskin asiakkaita oli lukuisia sen tytäryhtiöitä pahamaineinen NetWalker ransomware-jengi, jonka LoledHosted-palvelimet ovat mukana:

noin 50 NetWalkerin kiristysohjelmahyökkäystä uhreja vastaan kaikkialla maailmassa, mukaan lukien Floridan keskialueella [jossa Grabowskia syytetään]. Erityisesti asiakkaat käyttivät LolekHostedin palvelimia välittäjinä päästäkseen luvatta uhriverkkoihin ja tallentaakseen hakkerointityökaluja ja uhreilta varastettuja tietoja.

Mitä seuraavaksi?

Jos hänet kiinni jäädään ja tuomitaan, DOJ sanoo, että se yrittää saada takaisin 21,500,000 XNUMX XNUMX dollaria menetetyistä varoista Grabowskilta, summa, joka DOJ:n mukaan vastaa häntä syytettyjen rikollisten toimien tuottoa.

Emme tiedä, mitä tapahtuu, jos Grabowski jää kiinni, eikä hän saa tai ei pysty hankkimaan rahoja, mutta DOJ huomauttaa myös, että enimmäisrangaistus, joka hänelle uhkaa, jos hänet tuomitaan kaikista syytteistä (kaiken sen maksimin vuoksi tuomioita tuomitaan harvoin) on 45 vuotta.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. Autot / sähköautot, hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- ChartPrime. Nosta kaupankäyntipeliäsi ChartPrimen avulla. Pääsy tästä.

- BlockOffsets. Ympäristövastuun omistuksen nykyaikaistaminen. Pääsy tästä.

- Lähde: https://nakedsecurity.sophos.com/2023/08/14/crimeware-server-used-by-netwalker-ransomware-seized-and-shut-down/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 000

- 1

- 125

- 15%

- 25

- 50

- 500

- 70

- 700

- a

- absoluuttinen

- hyväksikäyttö

- pääsy

- Tilit

- toiminta

- osoite

- osoitteet

- Kumppanit

- vastaan

- Kaikki

- väitetään

- väittää

- Salliminen

- Myös

- an

- ja

- anonyymi

- OVAT

- noin

- AS

- Varat

- hyökkäys

- Hyökkäykset

- yrityksiä

- kirjoittaja

- auto

- background-image

- BE

- ollut

- ovat

- Kiristää

- reunus

- pohja

- selain

- mutta

- by

- nimeltään

- CAN

- kiinni

- keskus

- muuttuviin

- peritään

- maksut

- vaatia

- vaatimukset

- asiakas

- asiakkaat

- väri

- Tulla

- tulee

- valitukset

- kytketty

- liitäntä

- ottaa yhteyttä

- tavanomainen

- kattaa

- Rikollinen

- rikolliset

- Crooks

- Nykyinen

- Asiakkaat

- Darkweb

- tiedot

- osasto

- oikeuslaitos

- Department of Justice (DoJ)

- eri

- näyttö

- piiri

- dns

- do

- Yhdysvaltojen oikeusministeriön

- verkkotunnuksen

- Domain Name

- Dont

- alas

- download

- kukin

- ponnisteluja

- käytössä

- täytäntöönpano

- Jopa

- esimerkki

- kasvot

- helpotettava

- väärä

- Asiakirjat

- Florida

- varten

- voima

- menetetty

- usein

- alkaen

- varat

- saamassa

- Jengi

- saada

- hakkerointi

- tapahtuu

- he

- korkeus

- hänen

- isännöi

- isännät

- liihottaa

- Kuitenkin

- HTTPS

- Tunnistaminen

- if

- Välitön

- määrätty

- in

- sisältää

- mukana

- Mukaan lukien

- tiedot

- Kyselyt

- välittäjät

- Internet

- tulee

- IP

- IP-osoitteita

- IT

- ammattikieli

- vain

- Oikeudenmukaisuus

- Tietää

- tunnettu

- suureksi osaksi

- Laki

- lainvalvontaviranomaisten

- vasemmalle

- juridinen

- pitää

- sijaitsevat

- hakkuu

- Katsoin

- tehty

- ylläpitäminen

- haittaohjelmat

- mies

- Marginaali

- max-width

- maksimi

- Keskimmäinen

- miljoonia

- raha

- nimi

- nimetty

- nimet

- lähes

- Tarve

- Netwalker

- verkko

- verkot

- seuraava

- Ei eristetty

- normaali

- Ilmoitus..

- Ilmoittamisesta

- nyt

- useat

- of

- usein

- on

- verkossa

- vain

- operaattorit

- or

- ulos

- yli

- osa

- osapuolet

- salasanat

- Paavali

- tunkeutuminen

- Platon

- Platonin tietotieto

- PlatonData

- pistettä

- Kiillottaa

- sijainti

- Viestejä

- lahjat

- todennäköisesti

- tuotto

- protokolla

- tarkoituksiin

- alue

- ransomware

- Ransomware hyökkäykset

- harvoin

- sai

- toipua

- ilmoittautua

- säännöllinen

- suhteellinen

- jäännökset

- edellyttää

- oikein

- juoksu

- sanoo

- etsiä

- takavarikoitiin

- Takavarikointi

- servers

- palvelu

- setti

- setup

- Shield

- siirtää

- sulkea

- paikka

- Sivustot

- So

- vankka

- erityinen

- erityisesti

- Yhä

- varastettu

- verkkokaupasta

- SVG

- järjestelmä

- otettava

- teknisesti

- kymmenen

- että

- -

- maailma

- heidän

- Niitä

- ne

- kolmas

- kolmannet osapuolet

- tätä

- tuhansia

- että

- työkalut

- ylin

- Tor

- siirtyminen

- läpinäkyvä

- yrittää

- tyypillisesti

- varten

- tuntematon

- URL

- us

- Yhdysvaltain oikeusministeriö

- käyttää

- käytetty

- käyttämällä

- yleensä

- kautta

- Uhri

- uhrit

- Vierailijat

- varoitus

- oli

- Tapa..

- verkko

- Mitä

- kun

- joka

- vaikka

- jonka

- leveä

- Laaja valikoima

- tulee

- with

- ilman

- maailman-

- vuotta

- te

- zephyrnet

![S3 Ep 126: Pikamuodin hinta (ja ominaisuus creep) [ääni + teksti]](https://platoaistream.net/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-360x188.png)