Amazon QuickSight est un service de Business Intelligence (BI) évolutif, sans serveur, intégrable et basé sur l'apprentissage automatique, conçu pour le cloud. QuickSight vous permet de créer et de publier facilement des tableaux de bord BI interactifs qui incluent des informations basées sur l'apprentissage automatique. Les tableaux de bord QuickSight sont accessibles depuis n'importe quel appareil et intégrés de manière transparente dans vos applications, portails et sites Web.

QuickSight propose plusieurs sources de données, y compris, mais sans s'y limiter, Amazone Athéna, Redshift d'Amazon, Service de stockage simple Amazon (Amazon S3) et Flocon de neige. Cet article présente des solutions pour vous permettre de configurer Snowflake en tant que source de données pour QuickSight, quelles que soient les exigences de configuration de votre réseau.

Nous couvrons les configurations suivantes de Snowflake en tant que source de données pour QuickSight :

- Connexion QuickSight à Snowflake via AWS PrivateLink

- Connexion QuickSight à Snowflake via AWS PrivateLink et appairage de cloud privé virtuel (VPC) (même région)

- Connexion QuickSight à Snowflake via AWS PrivateLink et peering VPC (entre régions)

- Connexion QuickSight à Snowflake (réseau public)

Pré-requis

Pour compléter cette solution, vous avez besoin des éléments suivants :

- Un compte AWS

- La Interface de ligne de commande AWS (AWS CLI) installé sur votre poste de travail (pour obtenir des instructions, consultez (Installation, mise à jour et désinstallation de l'AWS CLI version 2)

- Un compte QuickSight édition Enterprise

- Un compte Snowflake

- Une base de données et une table Snowflake

- Un entrepôt Snowflake

- Suffisant Gestion des identités et des accès AWS (IAM) pour créer des points de terminaison de VPC, des groupes de sécurité, des tables de routage et Amazon Route 53 zones hébergées et ensembles d'enregistrements de ressources

Connexion QuickSight à Snowflake via AWS PrivateLink

Tout d'abord, nous vous montrons comment vous connecter à Snowflake avec QuickSight via AWS PrivateLink. Le diagramme suivant illustre l'architecture de la solution.

Configurer l'intégration Snowflake AWS PrivateLink

Pour commencer, nous passons en revue l'activation d'AWS PrivateLink pour votre compte Snowflake. Cela inclut la localisation des ressources dans votre compte AWS, l'accès à l'interface utilisateur Snowflake et la création d'un dossier de support avec Snowflake.

- Identifiez le VPC que vous souhaitez utiliser pour configurer l'intégration AWS PrivateLink. Pour ce faire, récupérez une liste de VPC à partir de la ligne de commande, puis récupérez le

VpcIdélément de l'objet JSON résultant pour le VPC souhaité. Voir le code suivant :

- Récupérez votre ID de compte AWS. Ce message suppose que le compte que vous ciblez est votre compte par défaut sur votre configuration AWS CLI.

- Si vous configurez plusieurs comptes, répétez ces étapes pour tous les comptes et VPC (ce post suppose que vous configurez un seul compte et VPC et que vous l'utiliserez comme contexte à l'avenir).

- Contactez-Nous Prise en charge des flocons de neige avec votre ID de compte AWS, votre ID de VPC et l'URL de compte correspondante que vous utilisez pour accéder à Snowflake (par exemple,

<account id>.snowflakecomputing.com).

Activation d'AWS PrivateLink pour votre compte Snowflake peut prendre jusqu'à deux jours ouvrables.

- Une fois AWS PrivateLink activé, récupérez la configuration AWS PrivateLink pour votre région en exécutant la commande suivante dans une feuille de calcul Snowflake, puis récupérez les valeurs pour

privatelink-account-urlainsi queprivatelink_ocsp-urlà partir de l'objet JSON résultant. Des exemples de chaque valeur sont les suivants :

- Stockez ces valeurs dans un éditeur de texte pour une utilisation ultérieure.

Ensuite, nous configurons le point de terminaison VPC sur le Cloud privé virtuel Amazon (Amazon VPC) créez tous les groupes de sécurité requis.

- Sur la console Amazon VPC, choisissez Endpoints dans le menu de navigation.

- Selectionnez Créer un point de terminaison.

- Sélectionnez Rechercher un service AWS par nom.

- Pour Nom du service, entrez la valeur de

privatelink-vpce-idque nous avons récupéré précédemment. - Selectionnez Vérifier.

Une alerte verte avec « Service Name Found » s'affiche et les options de VPC et de sous-réseau se développent automatiquement.

En fonction de votre région ciblée, l'écran résultant peut afficher un autre nom de région.

- Choisissez le même ID VPC que celui que vous avez envoyé à Snowflake.

- Sélectionnez les sous-réseaux dans lesquels vous souhaitez créer des points de terminaison.

AWS recommande d'utiliser plusieurs sous-réseaux pour une haute disponibilité.

- Pour Groupe de sécurité, choisissez Créer un nouveau groupe de sécurité.

Cela ouvre la Groupes de sécurité page sur la console Amazon VPC dans un nouvel onglet.

- Selectionnez Créer un groupe de sécurité.

- Donnez un nom à votre nouveau groupe de sécurité (par exemple,

quicksight-doc-snowflake-privatelink-connection) et descriptif. - Choisissez l'ID de VPC que vous avez utilisé dans les étapes précédentes.

Ensuite, vous ajoutez deux règles qui autorisent le trafic depuis votre VPC vers ce point de terminaison de VPC.

- Récupérez le bloc CIDR pour votre VPC ciblé :

- Selectionnez Ajouter une règle dans l' Règles entrantes

- Selectionnez HTTPS pour le type, laissez la source comme Coutume, et entrez la valeur extraite du précédent

describe-vpcsappel (par exemple, 10.0.0.0/16). - Selectionnez Ajouter une règle dans l' Règles entrantes

- Selectionnez HTTP pour le type, laissez la source comme Coutume, et entrez la valeur extraite du précédent

describe-vpcs - Selectionnez Créer un groupe de sécurité.

- Récupérez l'ID du groupe de sécurité à partir du groupe de sécurité nouvellement créé.

- Sur la page de configuration du point de terminaison de VPC, supprimez le groupe de sécurité par défaut.

- Recherchez et sélectionnez le nouvel ID de groupe de sécurité.

- Selectionnez Créer un point de terminaison.

Vous êtes redirigé vers une page contenant un lien vers la configuration de votre point de terminaison de VPC, spécifiée par l'ID de VPC. La page suivante contient un lien pour afficher la configuration dans son intégralité.

- Récupérez l'enregistrement le plus élevé dans la liste des noms DNS.

Cela peut être différencié des autres noms DNS car il n'inclut que le nom de la région (tel que us-west-2), et aucune notation de lettre de zone de disponibilité (telle que us-west-2a).

- Stockez cet enregistrement dans un éditeur de texte pour une utilisation ultérieure.

Configurer DNS pour les points de terminaison Snowflake dans votre VPC

Pour configurer vos points de terminaison Snowflake, procédez comme suit :

- Sur la console Route 53, choisissez Zones hébergées dans le volet de navigation.

- Selectionnez Créer une zone hébergée.

- Pour Nom de domaine, entrez la valeur que vous avez enregistrée pour

privatelink-account-urldes étapes précédentes.

Dans ce champ, nous supprimons l'ID de compte Snowflake du nom DNS et n'utilisons que la valeur commençant par l'identifiant de région (par exemple, <region>.privatelink.snowflakecomputing.com). Nous créons ultérieurement un jeu d'enregistrements de ressources pour le sous-domaine.

- Pour Type, sélectionnez Zone hébergée privée.

Votre code régional n'est peut-être pas us-west-2; référencez le nom DNS qui vous est renvoyé par Snowflake.

- Dans le VPC à associer à la zone hébergée , choisissez la région dans laquelle se trouve votre VPC et l'ID de VPC utilisé dans les étapes précédentes.

- Selectionnez Créer une zone hébergée.

Suivant. nous créons deux enregistrements : un pour privatelink-account-url et une pour privatelink_ocsp-url.

- Sur le Zones hébergées page, choisissez Créer un jeu d'enregistrements.

- Pour Nom de l'enregistrement, saisissez votre ID de compte Snowflake (les huit premiers caractères de

privatelink-account-url). - Pour Type d'enregistrement, choisissez CNAME.

- Pour Valeur, saisissez le nom DNS du point de terminaison du VPC régional que nous avons récupéré dans la section précédente.

- Selectionnez Créer des enregistrements.

- Répétez ces étapes pour l'enregistrement OCSP que nous avons noté comme

privatelink-ocsp-urlplus tôt, en commençant parocspvia l'ID Snowflake à huit caractères pour le nom de l'enregistrement (par exemple,ocsp.xxxxxxxx).

Configurer un point de terminaison entrant de résolveur Route 53 pour votre VPC

QuickSight n'utilise pas le résolveur AWS standard (le résolveur .2 du VPC). Pour résoudre le DNS privé à partir de QuickSight, vous devez configurer les points de terminaison du résolveur Route 53.

Tout d'abord, nous créons un groupe de sécurité pour le point de terminaison entrant du résolveur Route 53.

- Sur le Groupes de sécurité page de la console Amazon VPC, choisissez Créer un groupe de sécurité.

- Entrez un nom pour votre groupe de sécurité (par exemple,

quicksight-doc-route53-resolver-sg) et une description. - Choisissez l'ID de VPC utilisé dans les étapes précédentes.

- Créez des règles qui autorisent DNS (port 53) sur UDP et TCP à partir du bloc CIDR VPC.

- Selectionnez Créer un groupe de sécurité.

- Notez l'ID du groupe de sécurité, car nous ajoutons maintenant une règle pour autoriser le trafic vers le groupe de sécurité du point de terminaison VPC.

Nous créons maintenant le point de terminaison entrant du résolveur Route 53 pour notre VPC.

- Sur la console Route 53, choisissez Point de terminaison entrant dans le volet de navigation.

- Selectionnez Créer un point de terminaison entrant.

- Pour Nom du noeud final, entrez un nom (par exemple,

quicksight-inbound-resolver). - Pour VPC dans la Région, choisissez l'ID de VPC utilisé dans les étapes précédentes.

- Pour Groupe de sécurité pour le point de terminaison, choisissez l'ID du groupe de sécurité que vous avez enregistré précédemment.

- Dans le adresse IP section, choisissez deux zones de disponibilité et sous-réseaux, puis laissez Utiliser une adresse IP sélectionnée automatiquement choisi.

- Selectionnez Envoyer.

- Choisissez le point de terminaison entrant après sa création et notez les deux adresses IP des résolveurs.

Connecter un VPC à QuickSight

Pour connecter un VPC à QuickSight, procédez comme suit :

- Sur le Groupes de sécurité page de la console Amazon VPC, choisissez Créer un groupe de sécurité.

- Entrez un nom (par exemple,

quicksight-snowflake-privatelink-sg) et une description. - Choisissez l'ID de VPC utilisé dans les étapes précédentes.

Les groupes de sécurité pour QuickSight sont différents des autres groupes de sécurité en ce sens qu'ils sont sans état, plutôt qu'avec état. Cela signifie que vous devez explicitement autoriser le trafic de retour depuis le groupe de sécurité ciblé. La règle entrante de votre groupe de sécurité doit autoriser le trafic sur tous les ports. Il doit le faire car le numéro de port de destination de tous les paquets de retour entrants est défini sur un numéro de port attribué de manière aléatoire. Pour plus d'informations, voir Règles entrantes.

- Selectionnez Créer un groupe de sécurité.

- Prenez note de l'ID du groupe de sécurité, car nous ajoutons maintenant une règle pour autoriser le trafic vers le groupe de sécurité du point de terminaison VPC.

- Sur le Groupes de sécurité , recherchez l'ID de groupe de sécurité utilisé pour le point de terminaison de VPC.

- Selectionnez Modifier les règles entrantes.

- Ajoutez des règles pour le trafic HTTPS et HTTP, en utilisant l'ID de groupe de sécurité pour le groupe de sécurité que vous avez créé comme source.

- Selectionnez Enregistrer les règles.

Ensuite, nous passons à la console QuickSight pour configurer la connexion VPC.

- Accédez à la console QuickSight.

- Choisissez le nom d'utilisateur et choisissez Gérer QuickSight.

- Dans le volet de navigation, choisissez Gérer les connexions VPC.

- Selectionnez Ajouter une connexion VPC.

- Pour Nom de la connexion VPC, entrez un nom (par exemple,

snowflake-privatelink). - Pour Identifiant VPC, choisissez le VPC utilisé dans les étapes précédentes.

- Pour ID de sous-réseau, choisissez l'un des sous-réseaux qui a un point de terminaison de VPC, comme spécifié lorsque vous avez créé le point de terminaison plus tôt.

- Pour ID du groupe de sécurité, entrez l'ID du groupe de sécurité que vous avez créé.

- Pour Points de terminaison du résolveur DNS, entrez les deux adresses IP du point de terminaison de résolution entrant que vous avez créé précédemment.

- Selectionnez Création.

Configurer une source de données Snowflake via le VPC

Pour configurer une source de données Snowflake, procédez comme suit.

- Sur la console QuickSight, choisissez Jeux de données dans la page de navigation.

- Selectionnez Nouveau jeu de données.

- Choisissez l'option Flocon de neige.

- Pour Nom de la source de données, entrez un nom (par exemple,

snowflake). - Pour Type de connexion¸ choisissez la connexion VPC que vous avez créée précédemment (

snowflake-privatelink). - Pour Serveur de base de données, Entrer

privatelink-account-url. - Pour Nom de la base de données, entrez le nom de votre base de données.

- Pour Entrepots, entrez le nom d'un entrepôt Snowflake en cours d'exécution.

- Pour Nom d'utilisateur, saisissez votre nom d'utilisateur Snowflake.

- Pour Mot de Passe, entrez votre mot de passe Snowflake.

- Selectionnez Valider.

- Une fois la validation réussie, choisissez Créer une source de données.

Créez votre premier tableau de bord QuickSight

Dans cette section, nous couvrons la création d'un jeu de données dans QuickSight, puis l'utilisation de ces données dans une visualisation. Nous utilisons un jeu de données factice contenant des informations sur des employés fictifs.

- Pour Programme, choisissez votre schéma.

- Pour Tables, sélectionnez vos tableaux.

- Selectionnez Sélectionnez.

Dans le Terminer la création du jeu de données , vous pouvez déterminer si QuickSight importe votre jeu de données dans SPICE pour améliorer les performances des requêtes ou interroge directement vos données chaque fois qu'un tableau de bord est chargé. Pour plus d'informations sur SPICE, voir Importation de données dans SPICE.

- Pour cet article, nous sélectionnons Importer dans SPICE pour des analyses plus rapides.

- Selectionnez Visualiser.

Maintenant que nous avons le schéma, la table et la configuration SPICE pour l'ensemble de données, nous pouvons créer notre première visualisation.

- Choisissez un champ dans la liste des champs disponibles. Pour ce poste, nous choisissons Ville.

- Choisissez une visualisation dans le Types visuels

Cela ne fait qu'effleurer la surface des capacités de visualisation de QuickSight. Pour plus d'informations, voir Utilisation des visuels Amazon QuickSight.

Ensuite, nous couvrons une configuration réseau qui permet à QuickSight d'être connecté à un VPC avec AWS PrivateLink dans un autre VPC, et d'utiliser l'appairage de VPC pour permettre à QuickSight d'utiliser la connexion AWS PrivateLink.

Connexion QuickSight à Snowflake via AWS PrivateLink et peering VPC dans la même région

Dans cette section, nous vous montrons comment vous connecter à Snowflake avec QuickSight avec deux VPC appairés et AWS PrivateLink. Le diagramme suivant illustre l'architecture de la solution.

Configurer l'appairage de VPC

Tout d'abord, nous créons la connexion d'appairage de VPC à partir du VPC demandeur.

- Sur le Connexions d'appairage page de la console Amazon VPC, choisissez Créer une connexion d'appairage.

- Pour Sélectionnez un VPC local avec lequel appairer, choisissez le VPC dans lequel vous avez configuré votre connexion Snowflake AWS PrivateLink.

- Dans le Sélectionnez un autre VPC avec lequel appairer section, laissez les options par défaut pour Compte ainsi que Région (Mon compte ainsi que Cette région, respectivement).

- Pour VPC (accepteur), choisissez le VPC auquel votre QuickSight est connecté.

- Selectionnez Créer une connexion d'appairage.

Ensuite, nous acceptons la connexion VPC du VPC acceptant.

- Sur le Connexions d'appairage page, sélectionnez la connexion que vous avez créée.

- Sur le Actions menu, choisissez Accepter.

- Vérifiez les informations sur la demande. Si tout semble correct, choisissez Oui, accepter.

Ensuite, nous configurons DNS pour résoudre entre les deux VPC.

- Sur le Connexions d'appairage page, choisissez votre nouvelle connexion de peering.

- Sur le DNS onglet, vérifiez si les deux options s'affichent comme Hors Ligne.

S'ils sont activés, vous pouvez passer aux étapes de création de tables de routage.

- Sur le Actions menu, choisissez Modifier les paramètres DNS.

Cela nécessite que votre VPC ait le nom d'hôte DNS et la résolution activés.

- Cochez les deux cases pour permettre au DNS de se résoudre à partir des VPC accepteur et demandeur.

- Selectionnez Épargnez.

Ensuite, créez l'entrée de la table de routage pour permettre aux routes de se propager entre les deux VPC.

- Sur le Tables de routage , choisissez les tables de routage dans votre VPC demandeur.

- Sur le Itinéraire onglet, choisissez Modifier les itinéraires.

- Ajoutez une route pour le bloc CIDR utilisé par votre VPC appairé (pour cet article, 172.31.0.0/16).

- Selectionnez Enregistrer les itinéraires.

- Répétez l'opération pour les tables de routage dans votre VPC accepteur.

Configurer DNS dans le VPC accepteur

Dans cette section, nous associons le VPC accepteur à la même zone hébergée privée que le VPC demandeur (<region>.privatelink.snowflakecomputing.com).

- Sur la console Route 53, choisissez Zones hébergées dans le volet de navigation.

- Sélectionnez la zone hébergée

<region>.privatelink.snowflakecomputing.comet choisissez Modifier. - Dans le VPC à associer à la zone hébergée section, choisissez Ajouter un VPC.

- Choisissez la région et l'ID de VPC associés au VPC accepteur.

- Selectionnez Enregistrer les modifications.

Configurer les points de terminaison entrants du résolveur Route 53 dans le VPC accepteur

Pour configurer les points de terminaison entrants de votre résolveur Route 53, procédez comme suit :

- Sur le Groupes de sécurité page de la console Amazon VPC, choisissez Créer un groupe de sécurité.

- Entrez un nom (par exemple,

quicksight-doc-route53-resolver-sg) et une description. - Choisissez l'ID de VPC utilisé dans les étapes précédentes.

- Créez des règles qui autorisent le DNS (port 53) sur UDP et TCP à partir du bloc CIDR VPC (pour cet article, 172.31.0.0/16).

- Selectionnez Créer un groupe de sécurité.

- Prenez note de l'ID du groupe de sécurité, car nous ajoutons maintenant une règle pour autoriser le trafic vers le groupe de sécurité du point de terminaison VPC.

Ensuite, nous configurons le point de terminaison entrant Route 53 pour ce VPC.

- Sur la console Route 53, choisissez Point de terminaison entrant dans le volet de navigation.

- Selectionnez Créer un point de terminaison entrant.

- Entrez un nom pour le point de terminaison (par exemple,

quicksight-inbound-resolver). - Pour VPC dans la Région, choisissez l'ID de VPC pour le VPC accepteur.

- Pour Groupe de sécurité, choisissez l'ID du groupe de sécurité que vous avez enregistré précédemment.

- Dans le IP dédiée section, sélectionnez deux zones de disponibilité et sous-réseaux, puis laissez Utiliser une adresse IP sélectionnée automatiquement

- Selectionnez Envoyer.

- Choisissez le point de terminaison entrant après sa création.

- Une fois le point de terminaison entrant provisionné, notez les deux adresses IP des résolveurs.

Connecter le VPC accepteur à QuickSight

Pour commencer, nous devons créer un groupe de sécurité pour QuickSight afin d'autoriser le trafic vers les points de terminaison entrants du résolveur Route 53, le point de terminaison VPC pour AWS PrivateLink et le trafic au sein du réseau local.

- Sur le Groupes de sécurité page de la console Amazon VPC, choisissez Créer un groupe de sécurité.

- Entrez un nom (par exemple,

quicksight-snowflake-privatelink-vpc-peering-sg) et une description. - Choisissez l'ID de VPC pour le VPC accepteur.

- Créez les règles d'entrée suivantes :

-

- Une règle pour le réseau local pour tous les ports TCP (par exemple, 172.31.0.0/16).

- Une règle autorisant le trafic DNS du groupe de sécurité pour le point de terminaison entrant du résolveur Route 53 pour tous les ports TCP.

- Une règle autorisant le trafic DNS du groupe de sécurité pour le point de terminaison entrant du résolveur Route 53 pour tous les ports UDP.

- Une règle autorisant le trafic vers le groupe de sécurité pour le point de terminaison de VPC (situé dans le VPC appairé).

Comme indiqué précédemment, les groupes de sécurité pour QuickSight sont différents des autres groupes de sécurité. Vous devez explicitement autoriser le trafic de retour du groupe de sécurité ciblé, et la règle entrante de votre groupe de sécurité doit autoriser le trafic sur tous les ports. Pour plus d'informations, voir Règles entrantes.

Ensuite, nous modifions le groupe de sécurité pour le point de terminaison entrant du résolveur Route 53 afin d'autoriser le trafic provenant du groupe de sécurité que nous avons créé.

- Sur le Groupes de sécurité , recherchez l'ID de groupe de sécurité utilisé pour le point de terminaison entrant du résolveur Route 53.

- Selectionnez Modifier les règles entrantes.

- Ajoutez des règles pour DNS sur UDP et DNS sur TCP, en utilisant l'ID de groupe de sécurité pour le groupe de sécurité que nous avons créé pour QuickSight comme source.

- Selectionnez Enregistrer les règles.

Ensuite, modifiez le groupe de sécurité qui a été créé pour le point de terminaison de VPC pour la connexion AWS PrivateLink.

- Sur le Groupes de sécurité , recherchez l'ID de groupe de sécurité utilisé pour le point de terminaison VPC pour la connexion AWS PrivateLink.

- Selectionnez Modifier les règles entrantes.

- Ajoutez des règles pour HTTPS et HTTP, en utilisant l'ID de groupe de sécurité pour le groupe de sécurité créé pour QuickSight comme source.

- Selectionnez Enregistrer les règles.

Ensuite, nous configurons la connexion VPC dans QuickSight.

- Sur la console QuickSight, choisissez le nom d'utilisateur et choisissez Gérer QuickSight.

- Dans le volet de navigation, choisissez Gérer les connexions VPC.

- Selectionnez Ajouter une connexion VPC.

- Pour Nom de la connexion VPC¸ entrez un nom (par exemple,

snowflake-privatelink-vpc-peering). - Pour Sous-réseau, choisissez un ID de sous-réseau qui a une table de routage avec une connexion d'appairage au VPC demandeur où réside la connexion AWS PrivateLink.

- Pour ID du groupe de sécurité, entrez l'ID du groupe de sécurité créé précédemment.

- Pour Points de terminaison du résolveur DNS, entrez les deux adresses IP du point de terminaison de résolution entrant que vous avez créé.

- Selectionnez Création.

Configurer une source de données Snowflake dans QuickSight via le VPC

Pour configurer une source de données Snowflake dans QuickSight, procédez comme suit :

- Sur la console QuickSight, choisissez Jeux de données dans le volet de navigation.

- Selectionnez Nouveau jeu de données.

- Choisissez l'option Flocon de neige.

- Entrez un nom de source de données (par exemple,

snowflake-dataset). - Choisissez la connexion VPC que vous avez créée (

snowflake-privatelink). - Pour Serveur de base de données, entrer le

privatelink-account-url. - Pour Nom de la base de données, entrez le nom de votre base de données.

- Pour Entrepots, entrez le nom d'un entrepôt Snowflake en cours d'exécution.

- Pour Nom d'utilisateur, saisissez votre nom d'utilisateur Snowflake.

- Pour Mot de Passe, entrez votre mot de passe Snowflake.

- Selectionnez Valider.

- Une fois la validation réussie, choisissez Créer une source de données.

Pour connaître les étapes de création d'un tableau de bord, consultez la section précédente, Créez votre premier tableau de bord QuickSight.

Dans la section suivante, nous couvrons une configuration réseau similaire, à la différence que nous utilisons l'appairage de VPC entre régions.

Connexion QuickSight à Snowflake via AWS PrivateLink et peering VPC entre les régions

Dans cette section, nous vous montrons comment vous connecter à Snowflake avec QuickSight sur AWS PrivateLink avec deux VPC appairés entre les régions.

Nous faisons référence aux régions de manière générique tout au long de cet article, désignant la région qui a la connexion Snowflake AWS PrivateLink comme région A et la région dans laquelle QuickSight est configuré comme région B.

Le diagramme suivant illustre notre architecture de solution.

Configurer l'appairage de VPC entre deux régions

Tout d'abord, nous créons la connexion d'appairage de VPC à partir du VPC demandeur.

- Accédez à la Connexions d'appairage sur la console Amazon VPC dans la région B (la région dans laquelle vous prévoyez d'utiliser QuickSight pour déployer des tableaux de bord).

- Selectionnez Créer une connexion d'appairage.

- Dans le Sélectionnez un VPC local avec lequel appairer section, pour VPC (demandeur), choisissez le VPC auquel vous vous êtes connecté ou avez l'intention de connecter QuickSight.

- Pour Sélectionnez un autre VPC avec lequel appairer, sélectionnez Mon compte ainsi que Une autre région.

- Choisissez la région dans laquelle votre connexion Snowflake AWS PrivateLink existe.

- Pour ID VPC (accepteur), entrez l'ID de VPC pour le VPC dans lequel votre Snowflake AWS PrivateLink existe.

- Selectionnez Créer une connexion d'appairage.

- Copiez l'ID de connexion d'appairage de VPC afin que nous puissions le localiser facilement dans les étapes suivantes (il ressemble à

pcx-xxxxxxxxxxxx).

Ensuite, nous acceptons la connexion d'appairage de VPC de la région dans laquelle vous avez créé votre connexion AWS PrivateLink.

- Accédez à la console Amazon VPC dans la région A (où votre connexion Snowflake AWS PrivateLink existe).

- Recherchez et sélectionnez la connexion d'appairage que vous avez créée.

- Sur le Actions menu, choisissez Accepter la requête.

- Vérifiez les informations sur la demande. Si tout semble correct, choisissez Oui, accepter.

Ensuite, nous configurons DNS pour résoudre entre les deux VPC.

- Sur le Connexions d'appairage de la console Amazon VPC, choisissez votre connexion d'appairage VPC nouvellement créée.

- Sur le DNS onglet, vérifiez si les deux options s'affichent Hors Ligne.

S'ils sont activés, passez aux étapes de création de tables de routage.

- Sur le Actions menu, choisissez Modifier les paramètres DNS.

Cela nécessite que votre VPC ait le nom d'hôte DNS et la résolution activés.

- Cochez les deux cases pour permettre au DNS de se résoudre à partir des VPC accepteur et demandeur.

- Selectionnez Épargnez.

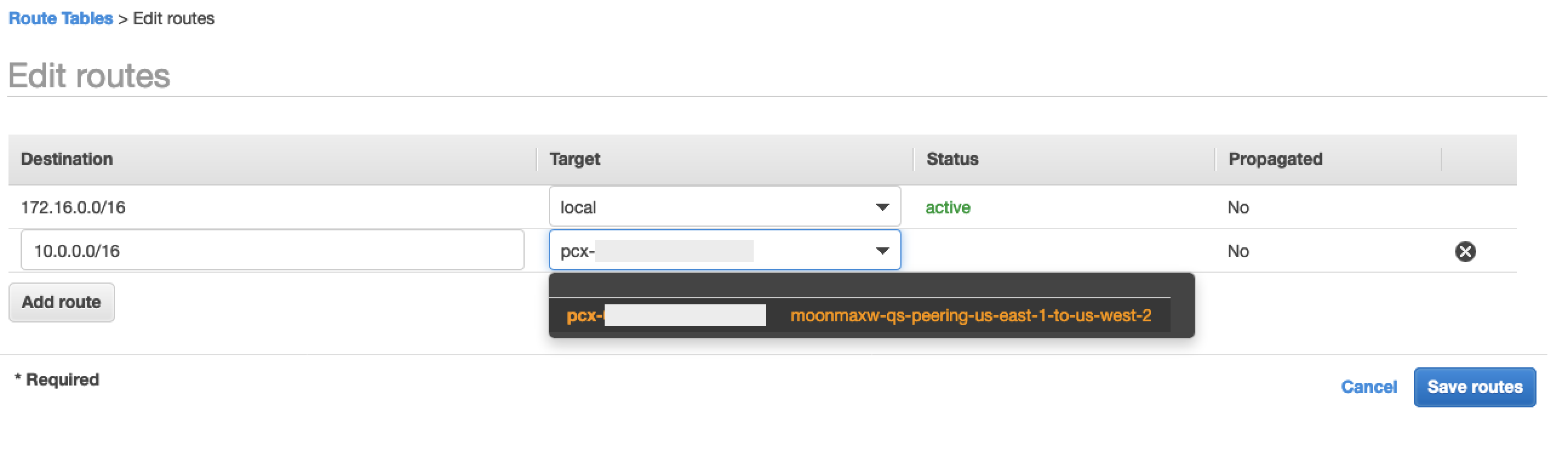

Ensuite, nous créons l'entrée de table de routage pour permettre aux routes de se propager entre les deux VPC pour la région B.

- Accédez à la console Amazon VPC dans la région B (la région dans laquelle vous prévoyez d'utiliser QuickSight pour déployer des tableaux de bord).

- Dans le volet de navigation, choisissez Tables de routage.

- Sélectionnez les tables de routage dans votre VPC demandeur.

- Sur le Itinéraire onglet, choisissez Modifier les itinéraires.

- Ajoutez une route pour le bloc CIDR utilisé par votre VPC appairé (pour cet article, 10.0.0.0/16 est le bloc CIDR du VPC dans lequel réside la connexion Snowflake AWS PrivateLink).

- Selectionnez Enregistrer les itinéraires.

Ensuite, créez l'entrée de la table de routage pour permettre aux routes de se propager entre les deux VPC pour la région A.

- Accédez à la console Amazon VPC dans la région A (où votre connexion Snowflake AWS PrivateLink existe).

- Répétez les étapes précédentes en utilisant le bloc CIDR pour le VPC appairé (dans cet article, 172.16.0.0/16).

Configurer DNS dans le VPC de la région B

Tout d'abord, nous devons associer le VPC de la région B (où vous déployez QuickSight) à la même zone hébergée privée que le VPC de la région A où existe votre connexion Snowflake AWS PrivateLink (<region>.privatelink.snowflakecomputing.com).

- Sur la console Route 53, choisissez Zones hébergées dans le volet de navigation.

- Sélectionnez la zone hébergée privée

<region>.privatelink.snowflakecomputing.comet choisissez Modifier. - Dans le VPC à associer à la zone hébergée section, choisissez Ajouter un VPC.

- Choisissez la région et l'ID de VPC associés au VPC accepteur.

- Selectionnez Enregistrer les modifications.

Configurer le point de terminaison entrant du résolveur Route 53 pour votre VPC dans la région B

Pour configurer le point de terminaison entrant du résolveur dans la région B, procédez comme suit :

- Sur le Groupes de sécurité sur la console Amazon VPC, choisissez Créer un groupe de sécurité.

- Entrez un nom (par exemple,

quicksight-doc-route53-resolver-sg) et une description. - Choisissez l'ID de VPC utilisé dans les étapes précédentes.

- Créez des règles qui autorisent le DNS (port 53) sur UDP et TCP à partir du bloc CIDR VPC (pour cet article, 172.16.0.0/16).

- Selectionnez Créer un groupe de sécurité.

- Notez l'ID du groupe de sécurité, car nous ajoutons maintenant une règle pour autoriser le trafic vers le groupe de sécurité du point de terminaison VPC.

Ensuite, nous configurons le point de terminaison entrant Route 53 pour ce VPC.

- Sur la console Route 53, choisissez Point de terminaison entrant dans le volet de navigation.

- Selectionnez Créer un point de terminaison entrant.

- Entrez un nom pour le point de terminaison (par exemple,

quicksight-inbound-resolver). - Pour VPC dans la Région, choisissez l'ID de VPC utilisé dans les étapes précédentes.

- Pour Groupe de sécurité, choisissez l'ID du groupe de sécurité de l'étape précédente.

- Dans le IP dédiée section, sélectionnez deux zones de disponibilité et sous-réseaux, puis laissez Utiliser une adresse IP sélectionnée automatiquement

- Selectionnez Envoyer.

- Choisissez le point de terminaison entrant après sa création.

- Une fois le point de terminaison entrant provisionné, notez les deux adresses IP des résolveurs.

Connecter le VPC à QuickSight dans la région B

Pour commencer, nous devons créer un groupe de sécurité pour QuickSight afin d'autoriser le trafic vers les points de terminaison entrants du résolveur Route 53, le point de terminaison VPC pour AWS PrivateLink et le trafic au sein du réseau local.

- Sur le Groupes de sécurité page de la console Amazon VPC dans la région B, choisissez Créer un groupe de sécurité.

- Entrez un nom (par exemple,

quicksight-snowflake-sg) et une description. - Choisissez l'ID de VPC pour le VPC dans lequel vous avez précédemment créé la connexion d'appairage de VPC.

- Créez les règles d'entrée suivantes :

-

- Un pour le réseau local tous les ports TCP (par exemple, 172.16.0.0/16).

- Une règle autorisant le trafic DNS du groupe de sécurité pour le point de terminaison entrant du résolveur Route 53 pour tous les ports TCP.

- Une règle autorisant le trafic DNS du groupe de sécurité pour le point de terminaison entrant du résolveur Route 53 pour tous les ports UDP.

- Un permettant le trafic pour tous les ports TCP vers le bloc CIDR pour le VPC situé dans la région A, où votre connexion Snowflake AWS PrivateLink existe (pour ce post, 10.0.0.0/16).

Comme indiqué précédemment, les groupes de sécurité pour QuickSight sont différents des autres groupes de sécurité. Vous devez explicitement autoriser le trafic de retour du groupe de sécurité ciblé, et la règle entrante de votre groupe de sécurité doit autoriser le trafic sur tous les ports. Pour plus d'informations, voir Règles entrantes.

Ensuite, nous modifions le groupe de sécurité pour le point de terminaison entrant du résolveur Route 53 dans la région B pour autoriser le trafic du groupe de sécurité que nous avons créé.

- Sur le Groupes de sécurité , recherchez l'ID de groupe de sécurité utilisé pour le point de terminaison entrant du résolveur Route 53.

- Selectionnez Modifier les règles entrantes.

- Ajoutez des règles pour DNS sur UDP et DNS sur TCP, en utilisant le bloc CIDR pour le VPC dans la région B (pour cet article, 172.16.0.0/16).

- Selectionnez Enregistrer les règles.

Ensuite, nous devons modifier le groupe de sécurité que nous utilisons pour la connexion AWS PrivateLink.

- Accédez à la Groupes de sécurité sur la console Amazon VPC dans la région A.

- Recherchez l'ID de groupe de sécurité utilisé pour le point de terminaison de VPC pour la connexion AWS PrivateLink.

- Selectionnez Modifier les règles entrantes.

- Ajoutez des règles pour HTTPS et HTTP, en utilisant le bloc CIDR pour le VPC dans la région B comme source (pour cet article, 172.16.0.0/16).

- Selectionnez Enregistrer les règles.

Enfin, nous configurons la connexion QuickSight VPC.

- Accédez à la console QuickSight dans la région B.

- Choisissez le nom d'utilisateur et choisissez Gérer QuickSight.

- Dans le volet de navigation, choisissez Gérer la connexion VPC.

- Selectionnez Ajouter une connexion VPC.

- Pour Nom de la connexion VPC, entrez un nom de connexion (par exemple,

snowflake-privatelink-cross-region). - Pour Identifiant VPC, choisissez l'ID de VPC du VPC dans la région B.

- Pour Sous-réseau, choisissez un ID de sous-réseau du VPC dans la région B qui a une table de routage avec une connexion d'appairage au VPC où réside la connexion AWS PrivateLink.

- Pour ID du groupe de sécurité, entrez l'ID du groupe de sécurité que vous avez créé.

- Pour Points de terminaison du résolveur DNS, entrez les deux adresses IP du point de terminaison de résolution entrant créé précédemment.

- Selectionnez Création.

Configurer une source de données Snowflake dans QuickSight via le VPC

Pour configurer une source de données Snowflake dans QuickSight, procédez comme suit :

- Sur la console QuickSight, choisissez Jeux de données dans le volet de navigation.

- Selectionnez Nouveau jeu de données.

- Choisissez l'option Flocon de neige.

- Entrez un nom pour votre source de données (par exemple,

snowflake-dataset). - Choisissez la connexion VPC que vous avez créée (

snowflake-privatelink). - Pour Serveur de base de données, entrer le

privatelink-account-url. - Pour Nom de la base de données, entrez le nom de votre base de données.

- Pour Entrepots, entrez le nom d'un entrepôt Snowflake en cours d'exécution.

- Pour Nom d'utilisateur, saisissez votre nom d'utilisateur Snowflake.

- Pour Mot de Passe, entrez votre mot de passe Snowflake.

- Selectionnez Valider.

- Une fois la validation réussie, choisissez Créer une source de données.

Pour connaître les étapes de création d'un tableau de bord, consultez la section précédente, Créez votre premier tableau de bord QuickSight.

Pour notre dernière configuration, nous expliquons comment configurer une connexion QuickSight à Snowflake sans AWS PrivateLink.

Connexion QuickSight à Snowflake sans AWS PrivateLink

Dans cette section, nous vous montrons comment vous connecter à Snowflake avec QuickSight sans utiliser AWS PrivateLink.

- Sur la console QuickSight, choisissez Jeux de données dans le volet de navigation.

- Selectionnez Nouveau jeu de données.

- Choisissez l'option Flocon de neige.

- Entrez un nom de source de données (par exemple,

snowflake-dataset). - Laissez le type de connexion comme Réseau public.

- Pour Nom de la base de données, entrez le nom de votre base de données.

- Pour votre serveur de base de données, entrez l'URL que vous utilisez pour vous connecter à votre Snowflake (

xxxxxxxx.snowflakecomputing.com). - Pour Entrepots, entrez le nom d'un entrepôt Snowflake en cours d'exécution.

- Pour Nom d'utilisateur, saisissez votre nom d'utilisateur Snowflake.

- Pour Mot de Passe, entrez votre mot de passe Snowflake.

- Selectionnez Valider.

- Selectionnez Créer une source de données.

Pour connaître les étapes de création d'un tableau de bord, consultez la section précédente, Créez votre premier tableau de bord QuickSight.

Nettoyer

Si votre travail avec QuickSight, Snowflake et PrivateLink est terminé, supprimer votre point de terminaison entrant de résolveur Route53, Zone d'accueil privée Route 53, et le Point de terminaison d'un VPC pour Snowflake afin d'éviter des frais supplémentaires.

Conclusion

Dans cet article, nous avons couvert quatre scénarios de connexion de QuickSight à Snowflake en tant que source de données à l'aide d'AWS PrivateLink pour la connectivité dans trois scénarios différents : le même VPC, avec l'appairage de VPC dans la même région et avec l'appairage de VPC entre les régions. Nous avons également expliqué comment connecter QuickSight à Snowflake sans AWS PrivateLink.

Après avoir configuré la source de données, vous pouvez obtenir des informations supplémentaires à partir de vos données en configurant Perspectives ML dans QuickSight, configurez des représentations graphiques de vos données à l'aide de QuickSight visuelsou rejoindre les données de plusieurs jeux de données, ainsi que toutes les autres fonctionnalités de QuickSight.

À propos de l’auteur

Lune de Maxwell est un architecte de solutions senior chez AWS travaillant avec des éditeurs de logiciels indépendants (ISV) pour concevoir et mettre à l'échelle leurs applications sur AWS. En dehors du travail, Maxwell est père de deux chats, est un fervent partisan du Wolverhampton Wanderers Football Club et attend patiemment une nouvelle vague de musique ska.

Lune de Maxwell est un architecte de solutions senior chez AWS travaillant avec des éditeurs de logiciels indépendants (ISV) pour concevoir et mettre à l'échelle leurs applications sur AWS. En dehors du travail, Maxwell est père de deux chats, est un fervent partisan du Wolverhampton Wanderers Football Club et attend patiemment une nouvelle vague de musique ska.

Bosco Albuquerque est un architecte de solution partenaire senior chez AWS et a plus de 20 ans d'expérience dans le travail avec des produits de base de données et d'analyse, de fournisseurs de bases de données d'entreprise et de fournisseurs de cloud et a aidé de grandes entreprises technologiques à concevoir des solutions d'analyse de données ainsi que des équipes d'ingénierie dirigées. et la mise en œuvre de plates-formes d'analyse de données et de produits de données.

Bosco Albuquerque est un architecte de solution partenaire senior chez AWS et a plus de 20 ans d'expérience dans le travail avec des produits de base de données et d'analyse, de fournisseurs de bases de données d'entreprise et de fournisseurs de cloud et a aidé de grandes entreprises technologiques à concevoir des solutions d'analyse de données ainsi que des équipes d'ingénierie dirigées. et la mise en œuvre de plates-formes d'analyse de données et de produits de données.

- '

- "

- 100

- 11

- 7

- 9

- accès

- Compte

- Supplémentaire

- Tous

- Permettre

- Amazon

- analytique

- applications

- architecture

- disponibilité

- AWS

- frontière

- la performance des entreprises

- l'intelligence d'entreprise

- Appelez-nous

- Chats

- le cloud

- de

- code

- Sociétés

- Connexions

- Connectivité

- La création

- tableau de bord

- données

- Analyse de Donnée

- Base de données

- Conception

- dns

- éditeur

- employés

- Endpoint

- Endpoint Security

- ENGINEERING

- Entreprise

- Développer vous

- Fonctionnalités:

- Frais

- Des champs

- Prénom

- Football

- Avant

- plein

- Vert

- Réservation de groupe

- Haute

- Comment

- How To

- HTTPS

- IAM

- Active

- Y compris

- d'information

- idées.

- l'intégration

- Intelligence

- Interactif

- IP

- IP dédiée

- IT

- gros

- LED

- limité

- Gamme

- LINK

- Liste

- locales

- Bougez

- Musique

- noms

- Navigation

- réseau et

- Offres Speciales

- ouvre

- Option

- Options

- de commander

- Autre

- les partenaires

- Mot de Passe

- performant

- Plateformes

- ports

- Privé

- Produits

- public

- publier

- Articles

- Exigences

- ressource

- Ressources

- Itinéraire

- pour le running

- Escaliers intérieurs

- pour écran

- Rechercher

- sécurité

- choisi

- Sans serveur

- set

- mise

- étapes

- So

- Logiciels

- Solutions

- Commencer

- storage

- sous-domaine

- réussi

- Support

- Surface

- Technologie

- La Source

- fiable

- circulation

- ui

- Plus-value

- fournisseurs

- Voir

- Salle de conférence virtuelle

- visualisation

- Entrepots

- Vague

- sites Internet

- dans les

- Activités:

- années