Amazon QuickSight est un service de Business Intelligence (BI) cloud natif et évolutif qui prend en charge la fédération des identités. Gestion des identités et des accès AWS (IAM) permet aux organisations d'utiliser les identités gérées dans leur fournisseur d'identité d'entreprise (IdP) et de fédérer l'authentification unique (SSO) à QuickSight. Alors que de plus en plus d'organisations créent des magasins d'identités utilisateur centralisés avec toutes leurs applications, y compris les applications sur site, les applications tierces et les applications sur AWS, elles ont besoin d'une solution pour automatiser le provisionnement des utilisateurs dans ces applications et synchroniser leurs attributs avec leur système centralisé. magasin d'identité de l'utilisateur.

Lors de la conception d'un référentiel d'utilisateurs, certaines organisations décident d'organiser leurs utilisateurs en groupes ou d'utiliser des attributs (tels que le nom du service), ou une combinaison des deux. Si votre organisation utilise Microsoft Azure Active Directory (Azure AD) pour l'authentification centralisée et utilise ses attributs d'utilisateur pour organiser les utilisateurs, vous pouvez activer la fédération sur tous les comptes QuickSight ainsi que gérer les utilisateurs et leur appartenance à un groupe dans QuickSight à l'aide d'événements générés dans AWS. plateforme. Cela permet aux administrateurs système de gérer de manière centralisée les autorisations des utilisateurs à partir d'Azure AD. Le provisionnement, la mise à jour et le déprovisionnement des utilisateurs et des groupes dans QuickSight ne nécessitent plus de gestion à deux endroits avec cette solution. Cela garantit que les utilisateurs et les groupes dans QuickSight restent cohérents avec les informations dans Azure AD grâce à la synchronisation automatique.

Dans cet article, nous vous expliquons les étapes requises pour configurer l'authentification unique fédérée entre QuickSight et Azure AD via AWS IAM Identity Center (successeur d'AWS Single Sign-On) où le provisionnement automatique est activé pour Azure AD. Nous démontrons également la mise à jour automatique des membres des utilisateurs et des groupes à l'aide d'un événement SCIM (System for Cross-domain Identity Management).

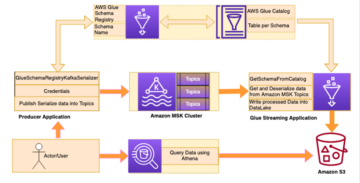

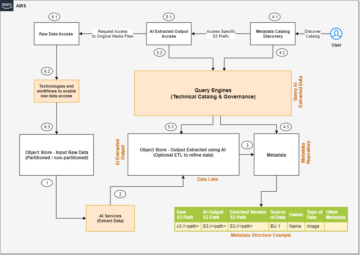

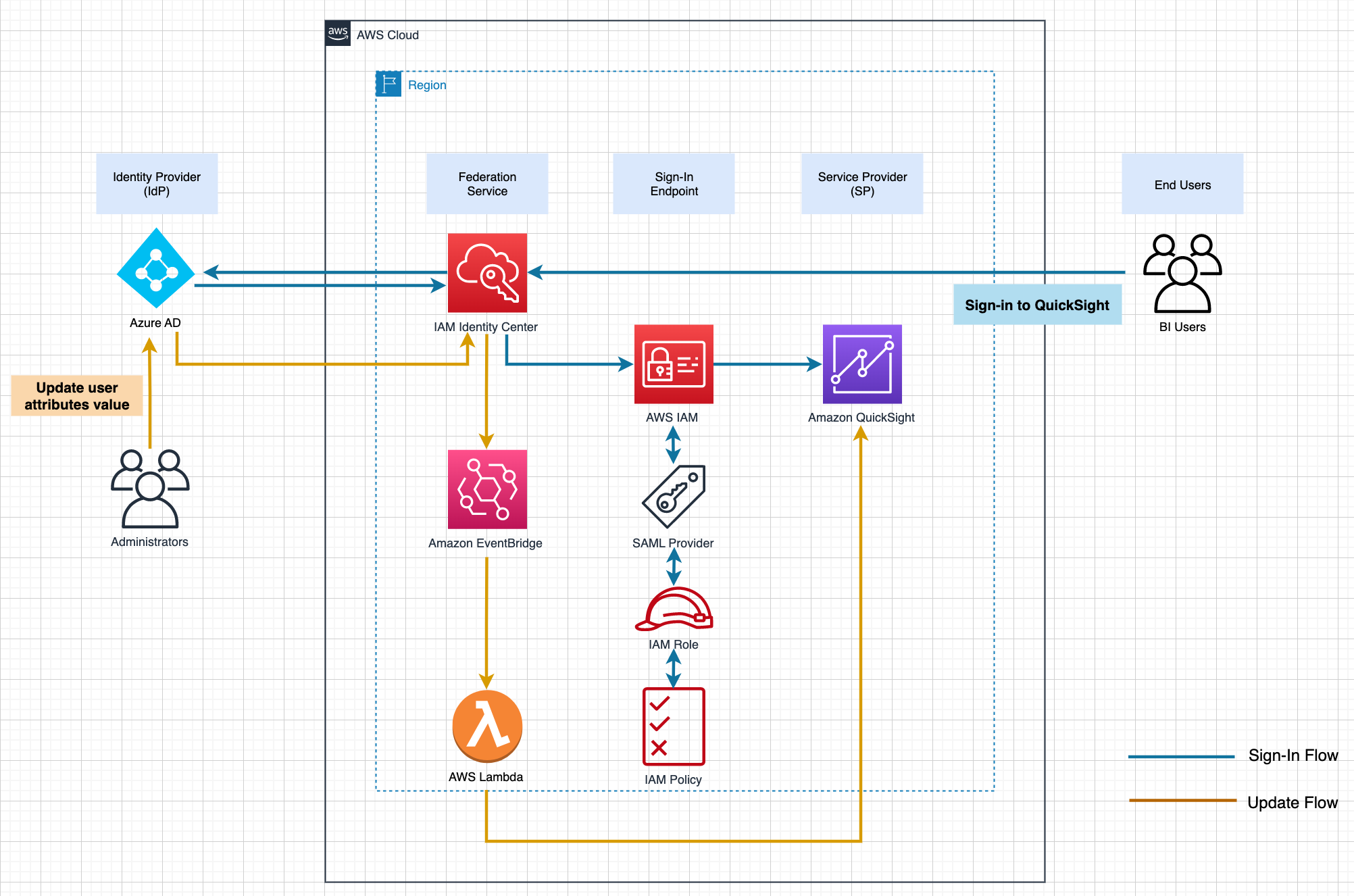

Vue d'ensemble de la solution

Le diagramme suivant illustre l'architecture de la solution et le flux d'utilisateurs.

Dans cet article, IAM Identity Center fournit un emplacement central pour rassembler l'administration des utilisateurs et leur accès aux comptes AWS et aux applications cloud. Azure AD est le référentiel d'utilisateurs et est configuré en tant qu'IdP externe dans IAM Identity Center. Dans cette solution, nous démontrons l'utilisation de deux attributs utilisateur (department, jobTitle) spécifiquement dans Azure AD. IAM Identity Center prend en charge le provisionnement automatique (synchronisation) des informations d'utilisateur et de groupe d'Azure AD dans IAM Identity Center à l'aide du protocole SCIM v2.0. Avec ce protocole, les attributs d'Azure AD sont transmis à IAM Identity Center, qui hérite de l'attribut défini pour le profil de l'utilisateur dans IAM Identity Center. IAM Identity Center prend également en charge la fédération d'identité avec SAML (Security Assertion Markup Language) 2.0. Cela permet à IAM Identity Center d'authentifier les identités à l'aide d'Azure AD. Les utilisateurs peuvent ensuite s'authentifier dans des applications prenant en charge SAML, y compris QuickSight. La première moitié de cet article se concentre sur la configuration de ce bout à bout (voir le flux de connexion dans le diagramme).

Ensuite, les informations utilisateur commencent à être synchronisées entre Azure AD et IAM Identity Center via le protocole SCIM. Vous pouvez automatiser la création d'un utilisateur dans QuickSight à l'aide d'un AWS Lambda fonction déclenchée par le CreateUser L'événement SCIM provient d'IAM Identity Center, qui a été capturé dans Amazon Event Bridge. Dans la même fonction Lambda, vous pouvez ensuite mettre à jour l'appartenance de l'utilisateur en l'ajoutant au groupe spécifié (dont le nom est composé de deux attributs utilisateur : department-jobTitle, sinon créez le groupe s'il n'existe pas encore, avant d'ajouter l'appartenance.

Dans cet article, cette partie d'automatisation est omise car elle serait redondante avec le contenu abordé dans les sections suivantes.

Ce billet explore et démontre une UpdateUser Événement SCIM déclenché par la mise à jour du profil utilisateur sur Azure AD. L'événement est capturé dans EventBridge, qui appelle une fonction Lambda pour mettre à jour l'appartenance au groupe dans QuickSight (voir Flux de mise à jour dans le diagramme). Étant donné qu'un utilisateur donné est censé appartenir à un seul groupe à la fois dans cet exemple, la fonction remplacera l'appartenance actuelle de l'utilisateur au groupe par la nouvelle.

Dans la partie I, vous avez configuré SSO pour QuickSight à partir d'Azure AD via IAM Identity Center (le flux de connexion) :

- Configurez Azure AD en tant qu'IdP externe dans IAM Identity Center.

- Ajoutez et configurez une application IAM Identity Center dans Azure AD.

- Terminez la configuration d'IAM Identity Center.

- Configurez le provisionnement automatique SCIM sur Azure AD et IAM Identity Center, et confirmez dans IAM Identity Center.

- Ajoutez et configurez une application QuickSight dans IAM Identity Center.

- Configurez un IdP SAML et un rôle IAM de fédération SAML 2.0.

- Configurez les attributs dans l'application QuickSight.

- Créez manuellement un utilisateur, un groupe et une appartenance à un groupe via le Interface de ligne de commande AWS (AWS CLI) ou API.

- Vérifiez la configuration en vous connectant à QuickSight depuis le portail IAM Identity Center.

Dans la partie II, vous configurez l'automatisation pour modifier l'appartenance à un groupe lors d'un événement SCIM (le flux de mise à jour) :

- Comprendre les événements SCIM et les modèles d'événements pour EventBridge.

- Créez un mappage d'attributs pour le nom du groupe.

- Créez une fonction Lambda.

- Ajoutez une règle EventBridge pour déclencher l'événement.

- Vérifiez la configuration en modifiant la valeur de l'attribut utilisateur sur Azure AD.

Pré-requis

Pour cette procédure pas à pas, vous devez disposer des prérequis suivants:

- Centre d'identité IAM. Pour obtenir des instructions, reportez-vous aux étapes 1 à 2 du Guide de démarrage d'AWS IAM Identity Center.

- Un abonnement au compte QuickSight.

- Compréhension de base d'IAM et des privilèges requis pour créer un IdP, des rôles et des stratégies IAM.

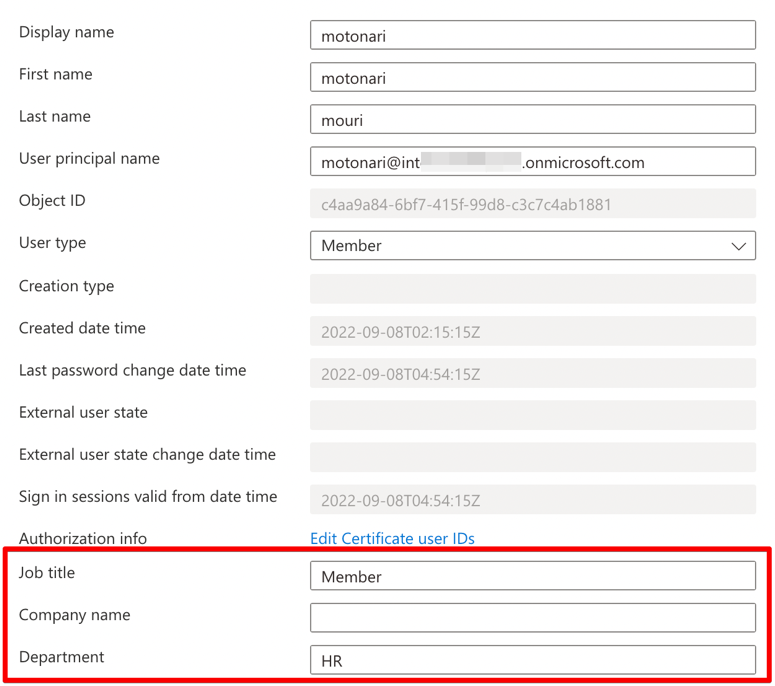

- Un abonnement Azure AD. Vous avez besoin d'au moins un utilisateur avec les attributs suivants pour être enregistré dans Azure AD :

- UserPrincipalName – Champ obligatoire pour l'utilisateur Azure AD.

- Afficher un nom – Champ obligatoire pour l'utilisateur Azure AD.

- Courrier – Champ obligatoire pour qu'IAM Identity Center fonctionne avec QuickSight.

- profession – Utilisé pour allouer un utilisateur à un groupe

- département – Utilisé pour affecter un utilisateur à un groupe.

- prénom – Champ facultatif.

- nom de famille – Champ facultatif.

Partie I : Configurer l'authentification unique pour QuickSight à partir d'Azure AD via IAM Identity Center

Cette section présente les étapes de configuration du flux de connexion.

Configurer un IdP externe en tant qu'Azure AD dans IAM Identity Center

Pour configurer votre fournisseur d'identité externe, procédez comme suit :

- Sur la console IAM Identity Center, choisissez Paramètres.

- Selectionnez Actions sur le Source d'identité onglet, puis choisissez Modifier la source d'identité.

- Selectionnez Fournisseur d'identité externe, Puis choisissez Suivant.

Les métadonnées IdP s'affichent. Gardez cet onglet de navigateur ouvert.

Ajouter et configurer une application IAM Identity Center dans Azure AD

Pour configurer votre application IAM Identity Center, procédez comme suit :

- Ouvrez un nouvel onglet de navigateur.

- Connectez-vous au portail Azure AD à l'aide de vos informations d'identification d'administrateur Azure.

- Sous Services Azure, choisissez Azure Active Directory.

- Dans le volet de navigation, sous Gérer, choisissez Applications de l'entreprise, Puis choisissez Nouvelle application.

- Dans le Parcourir Azure AD Galley section, recherchez Centre d'identité IAM, Puis choisissez AWS IAM Identity Center (successeur d'AWS Single Sign-On).

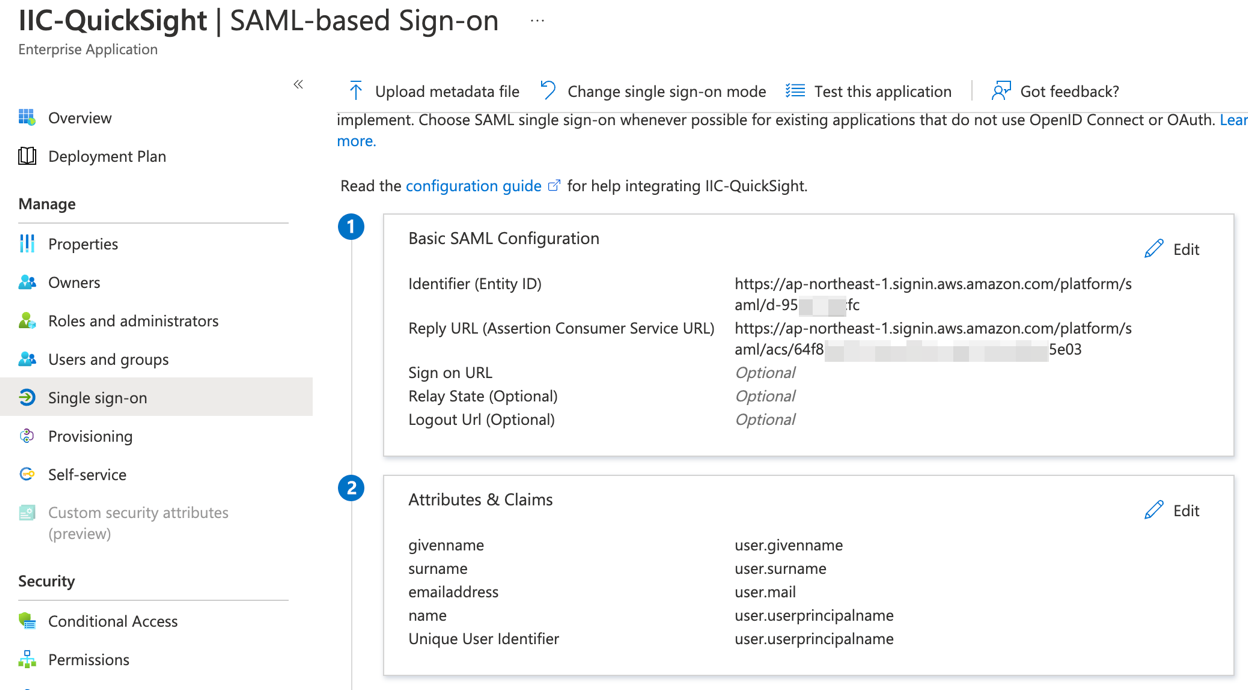

- Entrez un nom pour l'application (dans ce post, nous utilisons

IIC-QuickSight) et choisissez Création. - Dans le Gérer section, choisissez Authentification unique, Puis choisissez SAML.

- Dans le Attribuer des utilisateurs et des groupes section, choisissez Attribuer des utilisateurs et des groupes.

- Selectionnez Ajouter un utilisateur/groupe et ajoutez au moins un utilisateur.

- Sélectionnez Utilisateur comme son rôle.

- Dans le Configurer l'authentification unique section, choisissez Commencez.

- Dans le Configuration SAML de base section, choisissez Modifier, et remplissez les paramètres et valeurs suivants :

- Identifiant – La valeur dans le URL de l'émetteur IAM Identity Center champ.

- URL de réponse – La valeur dans le URL du service consommateur d'assertion (ACS) IAM Identity Center champ.

- URL de connexion - Laisser vide.

- État du relais - Laisser vide.

- URL de déconnexion - Laisser vide.

- Selectionnez Épargnez.

La configuration devrait ressembler à la capture d'écran suivante.

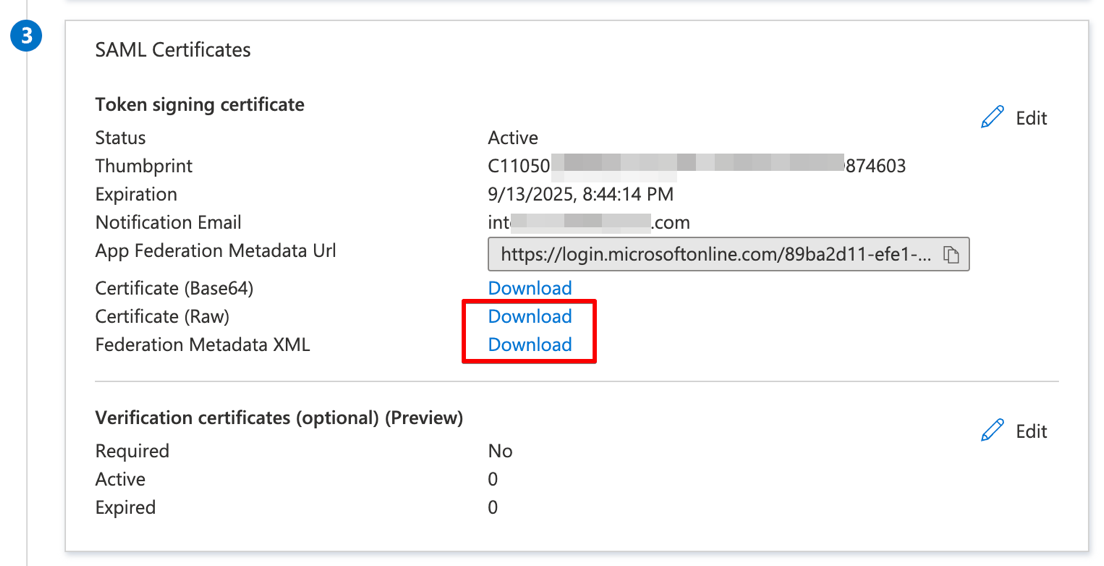

- Dans le Certificats SAML rubrique, téléchargez la XML de métadonnées de fédération fichier et le Certificat (brut) fichier.

Vous êtes prêt pour la configuration d'Azure AD SSO pour le moment. Plus tard, vous reviendrez sur cette page pour configurer le provisionnement automatisé, alors gardez cet onglet de navigateur ouvert.

Configuration complète d'IAM Identity Center

Terminez votre configuration IAM Identity Center en procédant comme suit :

- Revenez à l'onglet du navigateur pour la console IAM Identity Center que vous avez laissé ouvert à l'étape précédente.

- Pour Métadonnées SAML du fournisseur d'identité sous le Métadonnées du fournisseur d'identité section, choisissez Choisir le fichier.

- Choisissez le fichier de métadonnées précédemment téléchargé (

IIC-QuickSight.xml). - Pour Certificat IdP sous le Métadonnées du fournisseur d'identité section, choisissez Choisir le fichier.

- Choisissez le fichier de certificat précédemment téléchargé (

IIC-QuickSight.cer). - Selectionnez Suivant.

- Entrez ACCEPTER, puis choisissez Modifier la source du fournisseur d'identité.

Configurer le provisionnement automatique SCIM sur Azure AD et IAM Identity Center

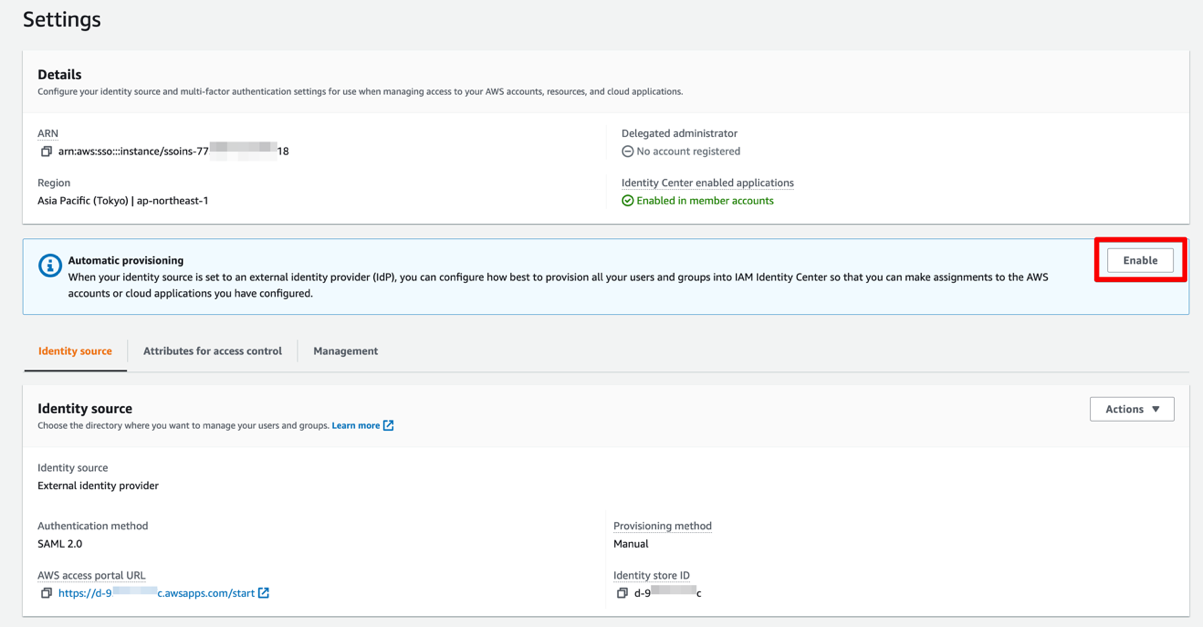

Votre méthode de provisionnement est toujours définie sur Manuelle (non SCIM). Dans cette étape, nous activons le provisionnement automatique afin qu'IAM Identity Center prenne connaissance des utilisateurs, ce qui permet la fédération d'identité à QuickSight.

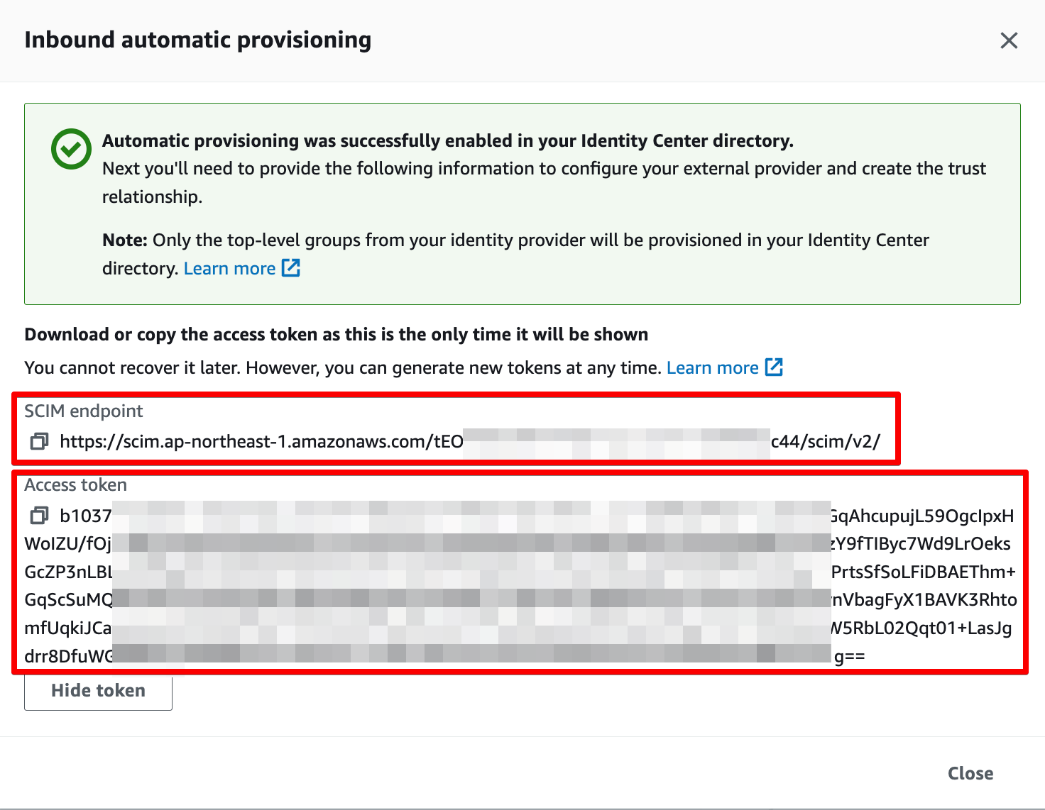

- Dans le Approvisionnement automatique section, choisissez Activer.

- Selectionnez Jeton d'accès pour montrer votre jeton.

- Revenez à l'onglet du navigateur (Azure AD), que vous avez laissé ouvert à l'étape 1.

- Dans le Gérer section, choisissez Applications de l'entreprise.

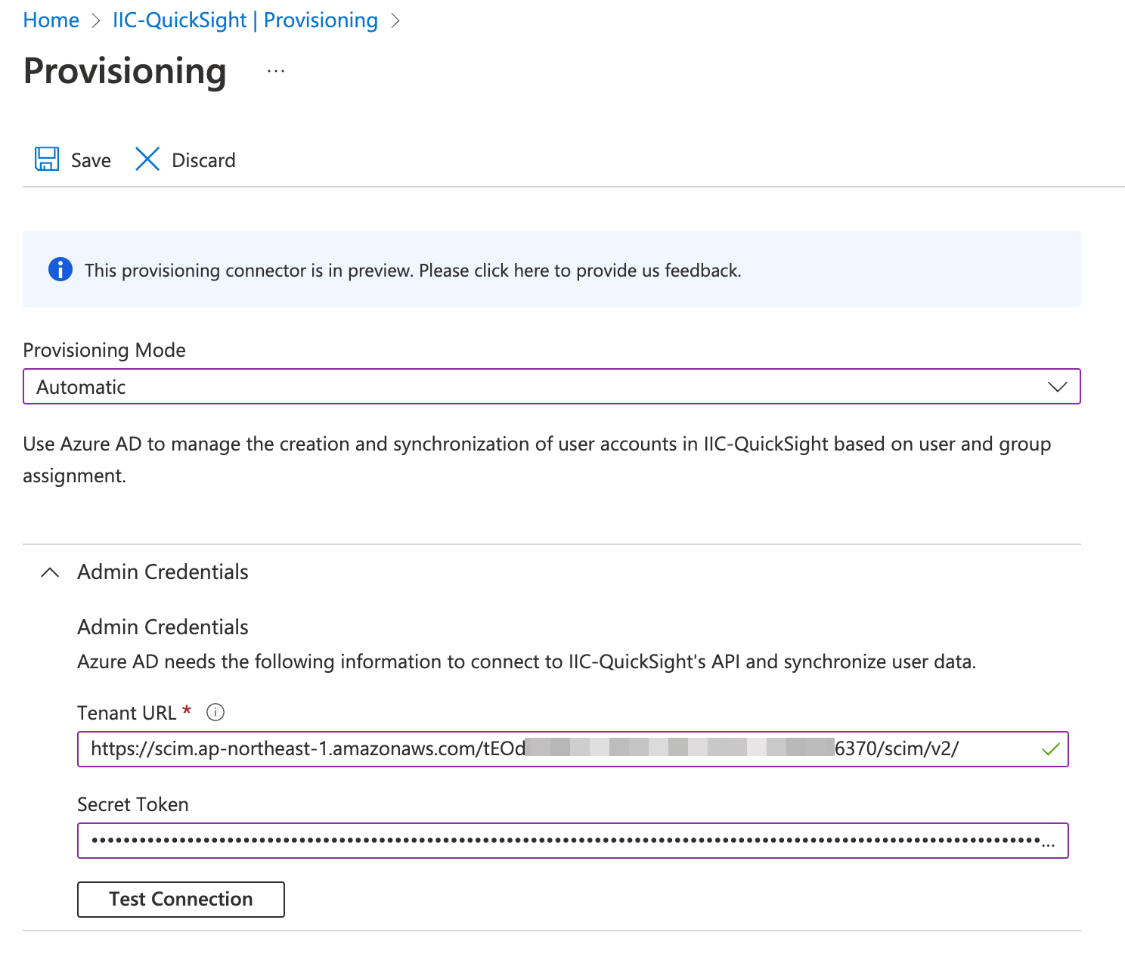

- Selectionnez

IIC-QuickSight, Puis choisissez Provisioning. - Selectionnez Automatique in Mode d'approvisionnement et entrez les valeurs suivantes:

- URL du locataire – La valeur dans le Point de terminaison SCIM champ.

- Jeton secret – La valeur dans le Jeton d'accès champ.

- Selectionnez Test de connexion.

- Une fois la connexion de test terminée avec succès, définissez Statut de provisionnement à On.

- Selectionnez Épargnez.

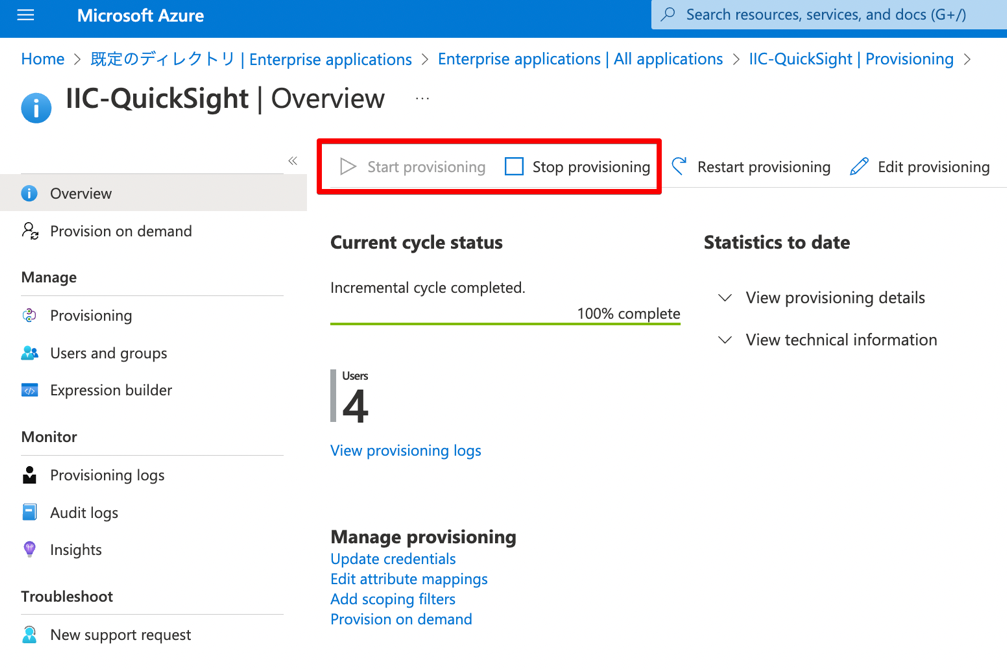

- Selectionnez Commencer l'approvisionnement pour démarrer le provisionnement automatique à l'aide du protocole SCIM.

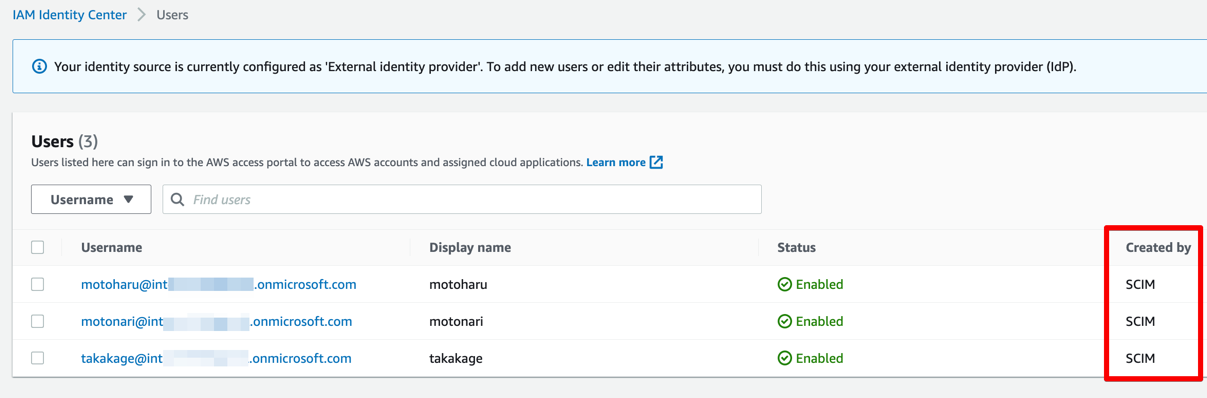

Une fois le provisionnement terminé, il entraînera la propagation d'un ou plusieurs utilisateurs d'Azure AD vers IAM Identity Center. La capture d'écran suivante montre les utilisateurs qui ont été provisionnés dans IAM Identity Center.

Notez que lors de ce provisionnement SCIM, les utilisateurs dans QuickSight doivent être créés à l'aide de la fonction Lambda déclenchée par l'événement provenant d'IAM Identity Center. Dans cet article, nous créons une adhésion d'utilisateur et de groupe via l'AWS CLI (étape 8).

Ajouter et configurer une application QuickSight dans IAM Identity Center

Dans cette étape, nous créons une application QuickSight dans IAM Identity Center. Vous configurez également un fournisseur, un rôle et une stratégie IAM SAML pour que l'application fonctionne. Effectuez les étapes suivantes :

- Sur la console IAM Identity Center, sur le Applications page, choisissez Ajouter une application.

- Pour Application pré-intégrée sous Sélectionnez une application, Entrer

quicksight. - Sélectionnez Amazon QuickSight, Puis choisissez Suivant.

- Entrez un nom pour Pseudo tels que

Amazon QuickSight. - Selectionnez Télécharger sous Fichier de métadonnées SAML IAM Identity Center et enregistrez-le sur votre ordinateur.

- Laissez tous les autres champs tels quels et enregistrez la configuration.

- Ouvrez l'application que vous venez de créer, puis choisissez Attribuer des utilisateurs.

Les utilisateurs provisionnés via SCIM plus tôt seront répertoriés.

- Choisissez tous les utilisateurs à affecter à l'application.

Configurer un IdP SAML et un rôle IAM de fédération SAML 2.0

Pour configurer votre IdP SAML IAM pour IAM Identity Center et le rôle IAM, procédez comme suit :

- Sur la console IAM, dans le volet de navigation, choisissez Fournisseurs d'identité, Puis choisissez Ajouter un fournisseur.

- Selectionnez SAML as Type de fournisseuret entrez

Azure-IIC-QSas Nom du fournisseur. - Sous Document de métadonnées, choisissez Choisir le fichier et chargez le fichier de métadonnées que vous avez téléchargé précédemment.

- Selectionnez Ajouter un fournisseur pour enregistrer la configuration.

- Dans le volet de navigation, choisissez Rôles, Puis choisissez Créer un rôle.

- Pour Type d'entité de confiance, sélectionnez Fédération SAML 2.0.

- Pour Choisissez un fournisseur SAML 2.0, sélectionnez le fournisseur SAML que vous avez créé, puis choisissez Autoriser l'accès programmatique et AWS Management Console.

- Selectionnez Suivant.

- Sur le Ajouter une autorisation page, choisissez Suivant.

Dans cet article, nous créons des utilisateurs QuickSight via une commande AWS CLI, nous ne créons donc aucune politique d'autorisation. Toutefois, si la fonction d'auto-approvisionnement de QuickSight est requise, la stratégie d'autorisation pour le CreateReader, CreateUseret CreateAdmin actions (en fonction du rôle des utilisateurs de QuickSight) est nécessaire.

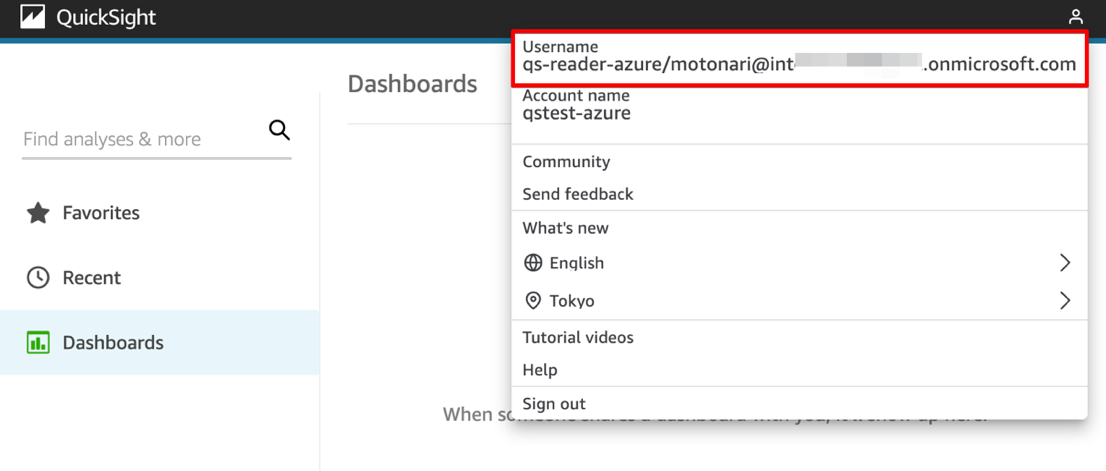

- Sur le Nommez, révisez et créez page, sous Détails du rôle, Entrer

qs-reader-azurepour le rôle. - Selectionnez Créer un rôle.

- Notez l'ARN du rôle.

Vous utilisez l'ARN pour configurer des attributs dans votre application IAM Identity Center.

Configurer les attributs dans l'application QuickSight

Pour associer l'IdP SAML IAM et le rôle IAM à l'application QuickSight dans IAM Identity Center, procédez comme suit :

- Sur la console IAM Identity Center, dans le volet de navigation, choisissez Applications.

- Sélectionnez le

Amazon QuickSightdemande, et sur la Actions menu, choisissez Modifier les mappages d'attributs. - Selectionnez Ajouter un nouveau mappage d'attributs.

- Configurez les mappages dans le tableau suivant.

| Attribut utilisateur dans l'application | Correspond à cette valeur de chaîne ou à cet attribut utilisateur dans IAM Identity Center |

| Sujet | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Notez les valeurs suivantes :

- remplacer avec votre ID de compte AWS.

PrincipalTag:Emailest pour la fonctionnalité de synchronisation des e-mails pour les utilisateurs d'auto-approvisionnement qui doivent être activés sur la page d'administration de QuickSight. Dans cet article, n'activez pas cette fonctionnalité car nous enregistrons l'utilisateur avec une commande AWS CLI.

- Selectionnez Enregistrer les modifications.

Créer un utilisateur, un groupe et une appartenance à un groupe avec l'AWS CLI

Comme décrit précédemment, les utilisateurs et les groupes dans QuickSight sont créés manuellement dans cette solution. Nous les créons via les commandes AWS CLI suivantes.

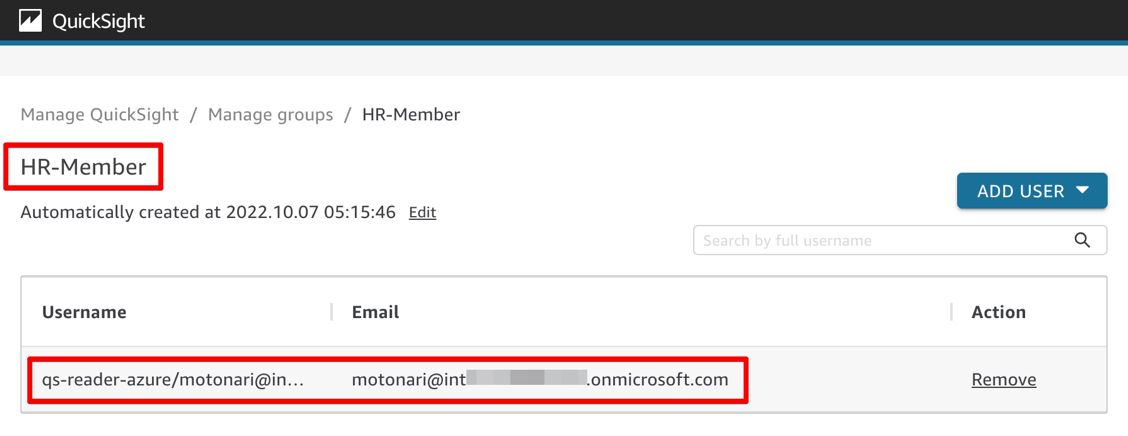

La première étape consiste à créer un utilisateur dans QuickSight en spécifiant le rôle IAM créé précédemment et l'adresse e-mail enregistrée dans Azure AD. La deuxième étape consiste à créer un groupe avec le nom du groupe sous forme de valeurs d'attribut combinées à partir d'Azure AD pour l'utilisateur créé à la première étape. La troisième étape consiste à ajouter l'utilisateur au groupe créé précédemment ; member-name indique le nom d'utilisateur créé dans QuickSight qui est composé de <IAM Role name>/<session name>. Voir le code suivant:

À ce stade, la configuration de bout en bout d'Azure AD, IAM Identity Center, IAM et QuickSight est terminée.

Vérifiez la configuration en vous connectant à QuickSight depuis le portail IAM Identity Center

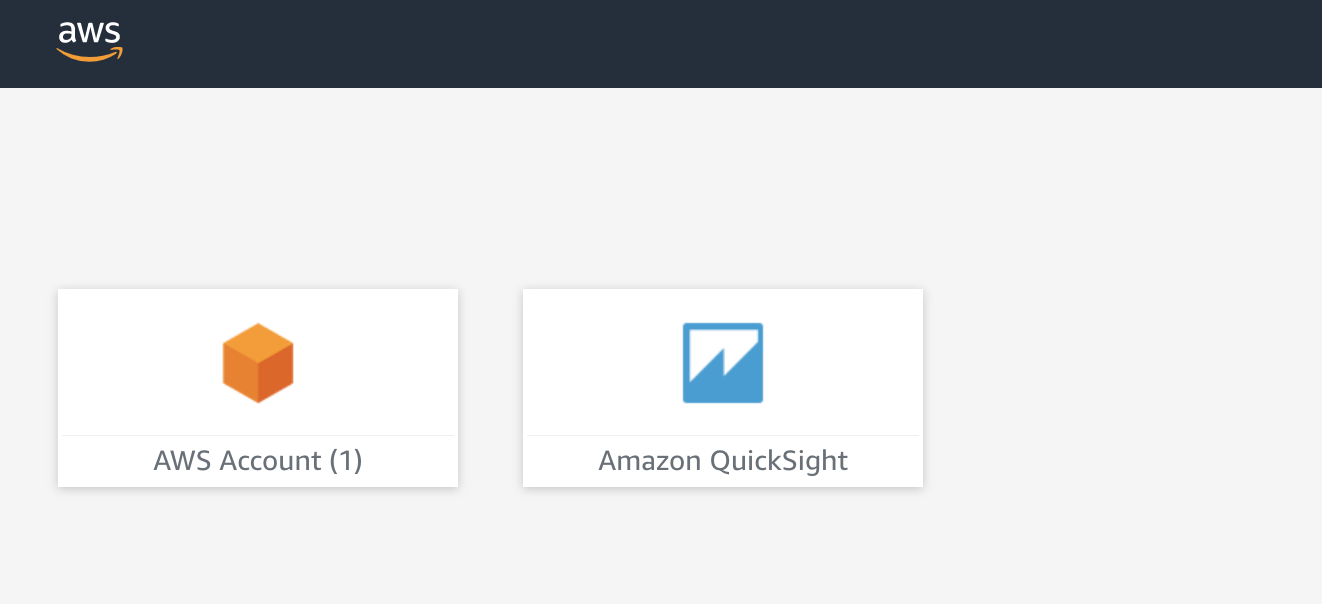

Vous êtes maintenant prêt à vous connecter à QuickSight à l'aide du flux SSO initié par IdP :

- Ouvrez une nouvelle fenêtre privée dans votre navigateur.

- Connectez-vous au portail IAM Identity Center (

https://d-xxxxxxxxxx.awsapps.com/start).

Vous êtes redirigé vers l'invite de connexion Azure AD.

- Entrez vos informations d'identification Azure AD.

Vous êtes redirigé vers le portail IAM Identity Center.

- Dans le portail IAM Identity Center, choisissez Amazon QuickSight.

Vous êtes automatiquement redirigé vers votre accueil QuickSight.

Partie II : Automatiser le changement d'appartenance à un groupe lors d'événements SCIM

Dans cette section, nous configurons le flux de mise à jour.

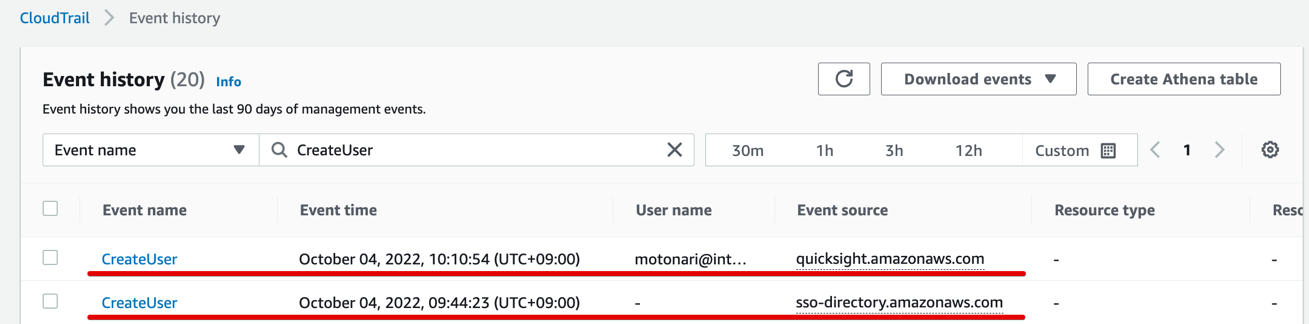

Comprendre l'événement SCIM et le modèle d'événement pour EventBridge

Lorsqu'un administrateur Azure AD apporte des modifications aux attributs d'un profil utilisateur particulier, la modification est synchronisée avec le profil utilisateur dans IAM Identity Center via le protocole SCIM, et l'activité est enregistrée dans un AWS CloudTrail événement appelé UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) comme source d'événement. De même, le CreateUser est enregistré lorsqu'un utilisateur est créé sur Azure AD, et l'événement DisableUser événement est pour quand un utilisateur est désactivé.

La capture d'écran suivante sur le Historique des événements la page montre deux CreateUser événements : l'un est enregistré par IAM Identity Center et l'autre par QuickSight. Dans cet article, nous utilisons celui d'IAM Identity Center.

Pour qu'EventBridge puisse gérer correctement le flux, chaque événement doit spécifier les champs d'un événement auxquels vous souhaitez que le modèle d'événement corresponde. Le modèle d'événement suivant est un exemple de UpdateUser événement généré dans IAM Identity Center lors de la synchronisation SCIM :

Dans cet article, nous montrons une mise à jour automatique de l'appartenance à un groupe dans QuickSight qui est déclenchée par le UpdateUser Événement SCIM.

Créer un mappage d'attributs pour le nom du groupe

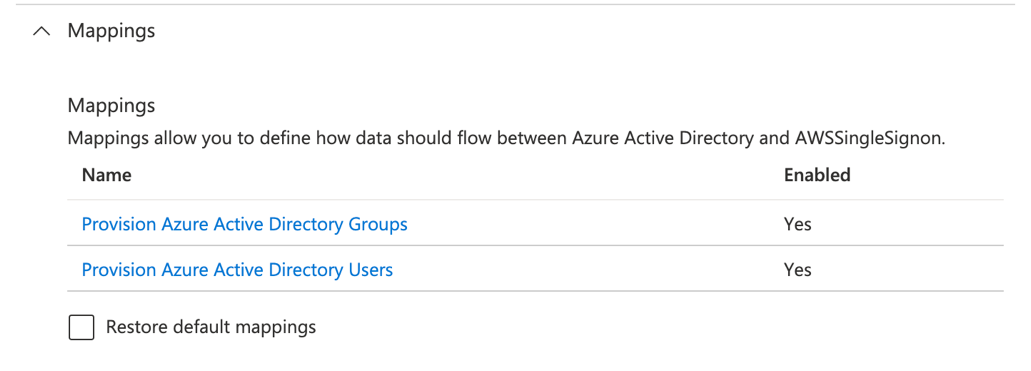

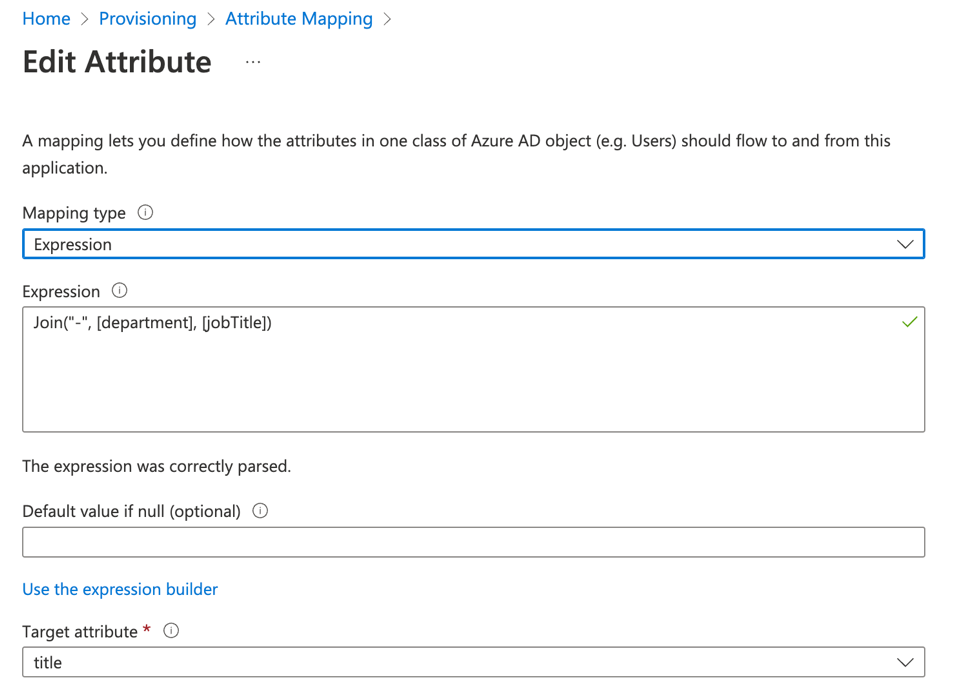

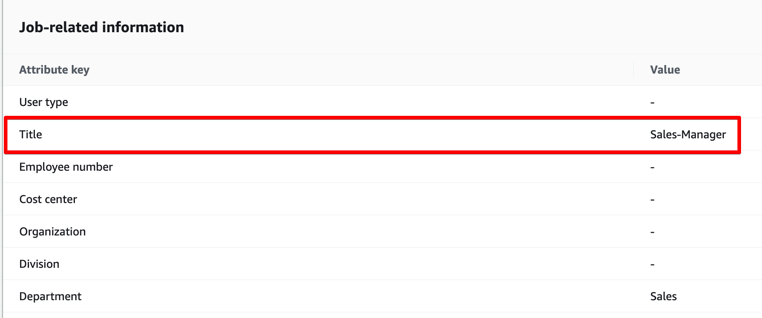

Pour que la fonction Lambda puisse gérer l'appartenance à un groupe dans QuickSight, elle doit obtenir les deux attributs utilisateur (department ainsi que le jobTitle). Pour simplifier le processus, nous combinons deux attributs dans Azure AD (department, jobTitle) dans un attribut dans IAM Identity Center (title), à l'aide de la fonctionnalité de mappages d'attributs dans Azure AD. IAM Identity Center utilise ensuite le title comme nom de groupe désigné pour cet utilisateur.

- Connectez-vous à la console Azure AD, accédez à Applications de l'entreprise,

IIC-QuickSightet Provisioning. - Selectionnez Modifier les mappages d'attributs.

- Sous Mappages, choisissez Provisionner des utilisateurs Azure Active Directory.

- Selectionnez

jobTitlede la liste des Attributs Azure Active Directory. - Modifier les paramètres suivants:

- Type de cartographie -

Expression - Expression -

Join("-", [department], [jobTitle]) - Attribut cible -

title

- Type de cartographie -

- Selectionnez Épargnez.

- Vous pouvez quitter la page de provisionnement.

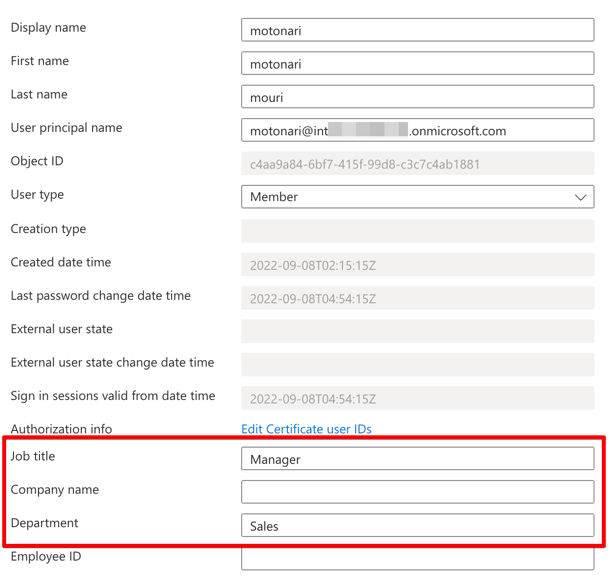

L'attribut est automatiquement mis à jour dans IAM Identity Center. Le profil utilisateur mis à jour ressemble aux captures d'écran suivantes (Azure AD à gauche, IAM Identity Center à droite).

Créer une fonction Lambda

Nous créons maintenant une fonction Lambda pour mettre à jour l'appartenance au groupe QuickSight lors de l'événement SCIM. La partie centrale de la fonction est d'obtenir l'information de l'utilisateur title valeur d'attribut dans IAM Identity Center en fonction des informations sur l'événement déclenché, puis pour s'assurer que l'utilisateur existe dans QuickSight. Si le nom du groupe n'existe pas encore, il crée le groupe dans QuickSight, puis ajoute l'utilisateur au groupe. Effectuez les étapes suivantes :

- Sur la console Lambda, choisissez Créer une fonction.

- Pour Nom, Entrer

UpdateQuickSightUserUponSCIMEvent. - Pour Runtime, choisissez Python 3.9.

- Pour Time Out, réglé sur 15 secondes.

- Pour Permissions, créez et attachez un rôle IAM qui inclut les autorisations suivantes (l'entité de confiance (principal) doit être

lambda.amazonaws.com): - Écrire du code Python à l'aide du SDK Boto3 pour Magasin d'identité ainsi que le Vue rapide. Voici l'intégralité de l'exemple de code Python :

Notez que cette fonction Lambda nécessite Boto3 1.24.64 ou version ultérieure. Si le Boto3 inclus dans le Runtime Lambda est plus ancien que cela, utilisez une couche Lambda pour utiliser la dernière version de Boto3. Pour plus de détails, reportez-vous à Comment résoudre les erreurs "service inconnu", "échec de la validation des paramètres" et "l'objet n'a pas d'attribut" à partir d'une fonction Python (Boto 3) Lambda.

Ajouter une règle EventBridge pour déclencher l'événement

Pour créer une règle EventBridge afin d'appeler la fonction Lambda précédemment créée, procédez comme suit :

- Sur la console EventBridge, créez une nouvelle règle.

- Pour Nom, Entrer

updateQuickSightUponSCIMEvent. - Pour Modèle d'événement, entrez le code suivant:

- Pour Cibles, choisissez la fonction Lambda que vous avez créée (

UpdateQuickSightUserUponSCIMEvent). - Activez la règle.

Vérifier la configuration en modifiant une valeur d'attribut utilisateur sur Azure AD

Modifions l'attribut d'un utilisateur sur Azure AD, puis vérifions si le nouveau groupe est créé et que l'utilisateur est ajouté au nouveau.

- Revenez à la console Azure AD.

- Du Gérercliquez Utilisateurs.

- Choisissez l'un des utilisateurs que vous avez précédemment utilisés pour vous connecter à QuickSight depuis le portail IAM Identity Center.

- Selectionnez Modifier les propriétés, puis modifiez les valeurs de Profession ainsi que le Département.

- Enregistrez la configuration.

- Du Gérer, choisissez Application d'entreprise, le nom de votre application et Provisioning.

- Selectionnez Arrêter le provisionnement et alors Commencer l'approvisionnement en séquence.

Dans Azure AD, l'intervalle de provisionnement SCIM est fixé à 40 minutes. Pour obtenir des résultats immédiats, nous arrêtons et démarrons manuellement le provisionnement.

- Accédez à la console QuickSight.

- Dans le menu déroulant du nom d'utilisateur, choisissez Gérer QuickSight.

- Selectionnez Gérer des groupes.

Vous devriez maintenant constater que le nouveau groupe est créé et que l'utilisateur est affecté à ce groupe.

Nettoyer

Lorsque vous avez terminé avec la solution, nettoyez votre environnement pour minimiser l'impact sur les coûts. Vous pouvez supprimer les ressources suivantes :

- Fonction Lambda

- Couche lambda

- Rôle IAM pour la fonction Lambda

- Groupe de journaux CloudWatch pour la fonction Lambda

- Règle EventBridge

- Compte QuickSight

- Notes : Il ne peut y avoir qu'un seul compte QuickSight par compte AWS. Votre compte QuickSight est donc peut-être déjà utilisé par d'autres utilisateurs de votre organisation. Supprimez le compte QuickSight uniquement si vous l'avez explicitement configuré pour suivre ce blog et êtes absolument sûr qu'il n'est utilisé par aucun autre utilisateur.

- Instance du centre d'identité IAM

- Configuration du fournisseur d'ID IAM pour Azure AD

- Instance Azure AD

Résumé

Cet article a fourni des instructions détaillées pour configurer le provisionnement SCIM d'IAM Identity Center et la fédération SAML 2.0 à partir d'Azure AD pour une gestion centralisée des utilisateurs de QuickSight. Nous avons également démontré les mises à jour automatisées des adhésions aux groupes dans QuickSight en fonction des attributs utilisateur dans Azure AD, en utilisant des événements SCIM générés dans IAM Identity Center et en configurant l'automatisation avec EventBridge et Lambda.

Avec cette approche basée sur les événements pour provisionner les utilisateurs et les groupes dans QuickSight, les administrateurs système peuvent avoir une flexibilité totale quant à l'endroit où les différents modes de gestion des utilisateurs peuvent être attendus en fonction de l'organisation. Il garantit également la cohérence des utilisateurs et des groupes entre QuickSight et Azure AD chaque fois qu'un utilisateur accède à QuickSight.

Nous sommes impatients d'entendre vos questions ou commentaires.

À propos des auteurs

Takeshi Nakatani est consultant principal Bigdata au sein de l'équipe des services professionnels à Tokyo. Il a 25 ans d'expérience dans l'industrie informatique, spécialisé dans l'architecture des infrastructures de données. Pendant ses jours de repos, il peut être batteur de rock ou motocycliste.

Takeshi Nakatani est consultant principal Bigdata au sein de l'équipe des services professionnels à Tokyo. Il a 25 ans d'expérience dans l'industrie informatique, spécialisé dans l'architecture des infrastructures de données. Pendant ses jours de repos, il peut être batteur de rock ou motocycliste.

Wakana Vilquin-Sakashita est architecte de solutions spécialisé pour Amazon QuickSight. Elle travaille en étroite collaboration avec les clients pour aider à donner un sens aux données grâce à la visualisation. Auparavant, Wakana travaillait pour S&P Global, aidant les clients à accéder aux données, aux informations et aux recherches pertinentes pour leur entreprise.

Wakana Vilquin-Sakashita est architecte de solutions spécialisé pour Amazon QuickSight. Elle travaille en étroite collaboration avec les clients pour aider à donner un sens aux données grâce à la visualisation. Auparavant, Wakana travaillait pour S&P Global, aidant les clients à accéder aux données, aux informations et aux recherches pertinentes pour leur entreprise.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :est

- ][p

- $UP

- 1

- 10

- 100

- 11

- 7

- 8

- a

- Capable

- absolument

- Accepter

- accès

- Compte

- hybrides

- à travers

- Action

- actes

- infection

- active Directory

- activité

- Ad

- ajoutée

- propos

- Ajoute

- admin

- administration

- administrateurs

- avancer

- Tous

- permet

- déjà

- Amazon

- Amazon QuickSight

- ainsi que le

- api

- Application

- applications

- une approche

- applications

- architecture

- SONT

- tableau

- AS

- attribué

- Associé(e)

- At

- joindre

- attributs

- authentifier

- Authentification

- automatiser

- Automatisation

- Automatique

- automatiquement

- Automation

- AWS

- Console de gestion AWS

- Azure

- RETOUR

- basé

- BE

- car

- devient

- va

- jusqu'à XNUMX fois

- Big Data

- Blog

- apporter

- navigateur

- Développement

- la performance des entreprises

- l'intelligence d'entreprise

- by

- Appelez-nous

- appelé

- CAN

- Canaux centraux

- central

- centralisée

- certaines

- certificat

- Change

- Modifications

- en changeant

- vérifier

- vérification

- Selectionnez

- cliquez

- CLIENTS

- étroitement

- le cloud

- Applications en nuage

- code

- COM

- combinaison

- combiné

- combinant

- complet

- Composé

- ordinateur

- configuration

- Confirmer

- connexion

- cohérent

- Console

- consultant

- consommateur

- contenu

- contexte

- Core

- Prix

- pourriez

- engendrent

- créée

- crée des

- La création

- Lettres de créance

- Courant

- des clients

- Clients

- données

- infrastructure de données

- datetime

- jours

- décider

- Réglage par défaut

- défini

- démontrer

- démontré

- démontre

- Département

- Selon

- décrit

- la description

- désigné

- détail

- détails

- développer

- différent

- handicapé

- discuté

- Ne fait pas

- Ne pas

- download

- dynamiquement

- e

- chacun

- Plus tôt

- effet

- permettre

- activé

- end-to-end

- assurer

- Assure

- Entrer

- Entreprise

- Tout

- entité

- Environment

- erreur

- Erreurs

- etc

- Ether (ETH)

- événement

- événements

- exemple

- Sauf

- exception

- existant

- existe

- Sortie

- Quitter

- attendu

- Découvrez

- externe

- Échoué

- Fonctionnalité

- Fédération

- Réactions

- champ

- Des champs

- Déposez votre dernière attestation

- remplir

- Trouvez

- Prénom

- Flexibilité

- flux

- se concentre

- suivre

- Abonnement

- Pour

- Avant

- trouvé

- de

- plein

- fonction

- généré

- obtenez

- obtention

- donné

- Réservation de groupe

- Groupes

- Half

- manipuler

- Vous avez

- entendre

- vous aider

- Accueil

- Comment

- How To

- Cependant

- HTML

- http

- HTTPS

- i

- IAM

- ID

- identités

- Active

- gestion de l'identité

- Immédiat

- Impact

- importer

- in

- inclus

- inclut

- Y compris

- indique

- industrie

- info

- d'information

- Infrastructure

- idées.

- Des instructions

- Intelligence

- invoque

- Emetteur

- IT

- Industrie informatique

- SES

- Emploi

- json

- XNUMX éléments à

- langue

- Nouveautés

- couche

- Laisser

- comme

- Gamme

- Liste

- Listé

- plus long

- Style

- ressembler

- recherchez-

- LOOKS

- a prendre une

- FAIT DU

- Fabrication

- gérer

- gérés

- gestion

- obligatoire

- manuellement

- cartographie

- Match

- membre

- Adhésion

- Adhésions

- Menu

- Métadonnées

- méthode

- Microsoft

- Microsoft Azure

- pourrait

- minimiser

- modifier

- moment

- PLUS

- prénom

- noms

- NAVIGUER

- Navigation

- Besoin

- Nouveauté

- obtenir

- of

- on

- ONE

- ouvert

- opération

- de commander

- organisation

- organisations

- origine

- Autre

- autrement

- propre

- page

- pain

- paramètres

- partie

- particulier

- passé

- Patron de Couture

- motifs

- autorisation

- autorisations

- Place

- Des endroits

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- politiques

- politique

- Portail

- Post

- conditions préalables

- représentent

- cadeaux

- précédent

- précédemment

- Directeur

- Avant

- Privé

- privilèges

- processus

- Vidéo

- professionels

- Profil

- programmatiques

- correctement

- propriétés

- protocole

- à condition de

- de voiture.

- fournit

- disposition

- Python

- fréquemment posées

- raw

- Reader

- solutions

- enregistré

- région

- vous inscrire

- inscrit

- en relation

- pertinent

- enlèvement

- supprimez

- Supprimé

- enlever

- remplacer

- dépôt

- conditions

- Exigences

- a besoin

- recherches

- ressource

- Ressources

- réponse

- résultat

- Résultats

- conserver

- retourner

- Avis

- Rock

- Rôle

- rôle

- Règle

- s

- S & P

- même

- Épargnez

- évolutive

- screenshots

- Sdk

- Rechercher

- Deuxièmement

- secondes

- Section

- les sections

- sécurité

- sens

- Séquence

- service

- Services

- Session

- set

- mise

- Paramétres

- installation

- devrait

- montrer

- Spectacles

- signer

- De même

- depuis

- unique

- So

- sur mesure

- quelques

- Identifier

- spécialiste

- spécifiquement

- spécifié

- Commencer

- j'ai commencé

- Commencez

- départs

- Région

- Déclaration

- Statut

- rester

- étapes

- Étapes

- Encore

- Arrêter

- Boutique

- STORES

- simple

- Chaîne

- abonnement

- Par la suite

- Avec succès

- tel

- Support

- Les soutiens

- supposé

- synchronisation

- combustion propre

- table

- Prenez

- équipe

- tester

- qui

- Les

- leur

- Les

- donc

- Ces

- Troisièmement

- des tiers.

- Avec

- fiable

- Titre

- à

- aujourd'hui

- ensemble

- jeton

- tokyo

- déclencher

- déclenché

- oui

- confiance

- sous

- compréhension

- Mises à jour

- a actualisé

- Actualités

- la mise à jour

- URL

- utilisé

- Utilisateur

- utilisateurs

- utilise

- validation

- Plus-value

- Valeurs

- les variables

- divers

- version

- via

- visualisation

- walkthrough

- Façon..

- façons

- WELL

- qui

- sera

- comprenant

- Activités principales

- travaillé

- vos contrats

- pourra

- XML

- années

- Votre

- zéphyrnet