UNE GALERIE DE ROGUES

Rogue progiciels. Rogue "administrateurs système". Rogue enregistreurs de frappe. Rogue authentificateurs.

Pas de lecteur audio ci-dessous ? Écouter directement sur Soundcloud.

Avec Doug Aamoth et Paul Ducklin. Musique d'intro et d'outro par Edith Mud.

Vous pouvez nous écouter sur Soundcloud, Podcasts Apple, Podcasts Google, Spotify, piqueur et partout où l'on trouve de bons podcasts. Ou déposez simplement le URL de notre flux RSS dans votre podcatcher préféré.

LIRE LA TRANSCRIPTION

DOUG. Scambaiting, applications 2FA voyous, et nous n'avons pas entendu le dernier de LastPass.

Tout cela, et plus encore, sur le podcast Naked Security.

[MODÈME MUSICAL]

Bienvenue sur le podcast, tout le monde.

Je suis Doug Aamoth ; c'est Paul Ducklin.

Paul, comment vas-tu aujourd'hui ?

CANARD. Chilly, Doug.

Apparemment, mars va être plus froid que février.

DOUG. Nous avons le même problème ici, le même défi.

Alors, ne vous inquiétez pas - j'ai un très intéressant Cette semaine dans l'histoire de la technologie segment.

Cette semaine, le 05 mars 1975, le premier rassemblement du Homebrew Computer Club a eu lieu à Menlo Park, en Californie, organisé par Fred Moore et Gordon French.

La première réunion a vu une trentaine de passionnés de technologie discuter, entre autres, de l'Altair.

Et environ un an plus tard, le 01er mars 1976, Steve Wozniak s'est présenté à une réunion avec un circuit imprimé qu'il avait créé, dans le but de donner les plans.

Steve Jobs l'en a dissuadé et les deux ont lancé Apple.

Et le reste appartient à l'histoire, Paul.

CANARD. Eh bien, c'est certainement de l'histoire ancienne, Doug !

Altaïr, hein ?

Hou la la!

L'ordinateur qui a persuadé Bill Gates d'abandonner Harvard.

Et dans un véritable esprit d'entreprise, avec Paul Allen et Monty Davidoff – je pense que c'était le trio qui a écrit l'Altair Basic – décampé au Nouveau-Mexique.

Allez travailler dans la propriété du vendeur de matériel à Albuquerque !

DOUG. Peut-être quelque chose qui n'entrera peut-être pas dans l'histoire...

…nous allons commencer le spectacle avec un peu sophistiqué mais intéressant scampait campagne, Paul.

Les packages JavaScript NPM sont abusés pour créer des liens scambait en masse

CANARD. Oui, j'ai écrit ça sur Naked Security, Doug, sous le titre Les packages JavaScript NPM sont abusés pour créer des liens scambait en masse (c'est beaucoup plus verbeux à dire qu'il n'y paraissait au moment où je l'ai écrit)…

… parce que j'ai senti que c'était un angle intéressant sur le type de propriété Web que nous avons tendance à associer directement, et uniquement, aux soi-disant attaques de code source de la chaîne d'approvisionnement.

Et dans ce cas, les escrocs se sont dit : « Hé, nous ne voulons pas distribuer de code source empoisonné. Nous ne sommes pas dans ce genre d'attaque de la chaîne d'approvisionnement. Ce que nous recherchons, c'est juste une série de liens sur lesquels les gens peuvent cliquer et qui n'éveilleront aucun soupçon.

Donc, si vous voulez une page Web que quelqu'un peut visiter et qui contient une foule de liens vers des sites douteux... comme "Obtenez vos codes bonus Amazon gratuits ici" et "Obtenez vos tours de bingo gratuits" - il y en avait littéralement des dizaines de milliers...

… pourquoi ne pas choisir un site comme NPM Package Manager et créer tout un tas de packages ?

Alors tu n'as même pas besoin d'apprendre le HTML, Doug !

Vous pouvez simplement utiliser le bon vieux Markdown, et là, vous avez essentiellement une source de liens attrayante et fiable sur laquelle vous pouvez cliquer.

Et ces liens qu'ils utilisaient, pour autant que je sache, allaient vers des sites de blogs essentiellement non suspects, des sites communautaires, peu importe, qui avaient des commentaires non modérés ou mal modérés, ou où ils pouvaient facilement créer des comptes et ensuite faire des commentaires qui avaient des liens.

Donc, ils construisent essentiellement une chaîne de liens qui n'éveillerait pas les soupçons.

DOUG. Alors, nous avons quelques conseils : Ne cliquez pas sur les liens gratuits, même si vous trouvez que vous êtes intéressé ou intrigué.

CANARD. C'est mon conseil, Doug.

Peut-être qu'il y a des codes gratuits, ou peut-être qu'il y a des coupons que je pourrais obtenir… peut-être qu'il n'y a pas de mal à jeter un coup d'œil.

Mais s'il y a une sorte de revenus publicitaires affiliés avec cela, que les cuisiniers gagnent simplement en vous attirant faussement sur un site particulier ?

Peu importe à quel point le montant qu'ils gagnent est infime, pourquoi leur donner quelque chose pour rien ?

C'est mon conseil.

"Le meilleur moyen d'éviter le coup de poing est de ne pas être là", comme toujours.

DOUG. [RIRES] Et puis nous avons : Ne remplissez pas de sondages en ligne, même s'ils semblent inoffensifs.

CANARD. Oui, nous l'avons dit à plusieurs reprises sur Naked Security.

Pour autant que vous sachiez, vous donnez peut-être votre nom ici, votre numéro de téléphone là, vous donnez peut-être votre date de naissance à quelque chose pour un cadeau gratuit là-bas, et vous pensez : « Quel est le mal ?

Mais si toutes ces informations finissent en fait dans un seau géant, alors, au fil du temps, les escrocs deviennent de plus en plus à votre sujet, incluant parfois peut-être des données qu'il est très difficile de modifier.

Vous pouvez obtenir une nouvelle carte de crédit demain, mais il est plutôt plus difficile d'obtenir un nouvel anniversaire ou de déménager !

DOUG. Et enfin, mais non des moindres: Ne gérez pas de blogs ou de sites communautaires qui autorisent des publications ou des commentaires non modérés.

Et si quelqu'un a déjà géré, disons, un site WordPress, l'idée d'autoriser les commentaires non modérés est tout simplement époustouflante, car il y en aura des milliers.

C'est une épidémie.

CANARD. Même si vous avez un service anti-spam automatisé sur votre système de commentaires, cela fera un excellent travail…

… mais ne laissez pas passer les autres trucs et pensez, "Oh, eh bien, je vais revenir en arrière et l'enlever, si je vois que ça a l'air louche après", parce que, comme vous l'avez dit, c'est à des proportions épidémiques…

DOUG. C'est un travail à temps plein, oui !

CANARD. … et ce depuis des lustres.

DOUG. Et vous avez pu, je suis ravi de le voir, travailler dans deux de nos mantras préférés par ici.

A la fin de l'article : Pensez avant de cliqueret: En cas de doute…

CANARD. … ne le donnez pas.

C'est vraiment aussi simple que ça.

DOUG. En parlant de donner des choses, trois jeunes auraient emporté avec des millions en argent d'extorsion:

La police néerlandaise arrête trois suspects de cyberextorsion qui auraient gagné des millions

CANARD. Oui.

Ils ont été arrêtés aux Pays-Bas pour des crimes qu'ils auraient commencé à commettre… Je pense que c'était il y a deux ans, Doug.

Et ils ont 18 ans, 21 ans et 21 ans maintenant.

Ils étaient donc assez jeunes quand ils ont commencé.

Et le principal suspect, qui a 21 ans... les flics prétendent qu'il a gagné environ deux millions et demi d'euros.

C'est beaucoup d'argent pour un jeune, Doug.

C'est beaucoup d'argent pour n'importe qui !

DOUG. Je ne sais pas ce que tu gagnais à 21 ans, mais je ne gagnais pas tant que ça, même pas près. [DES RIRES]

CANARD. Peut-être deux euros cinquante de l'heure ? [RIRE]

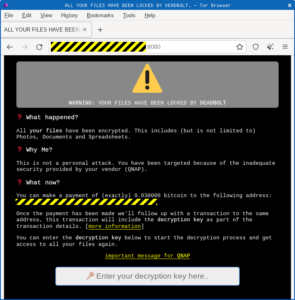

Il semble que leur modus operandi n'était pas de se retrouver avec un ransomware, mais de vous laisser avec la *menace* de ransomware parce qu'ils étaient déjà dedans.

Alors ils arrivaient, ils faisaient tous les vols de données, et au lieu de se donner la peine de chiffrer vos fichiers, on aurait dit qu'ils disaient : « Écoutez, nous avons le données; nous pouvons revenir et tout gâcher, ou vous pouvez payer.

Et les demandes se situaient entre 100,000 700,000 et XNUMX XNUMX € par victime.

Et s'il est vrai que l'un d'entre eux a gagné 2,500,000 XNUMX XNUMX € au cours des deux dernières années grâce à sa cybercriminalité, vous pouvez imaginer qu'ils ont probablement fait chanter pas mal de victimes pour qu'elles paient, de peur de ce qui pourrait être révélé…

DOUG. Nous avons dit ici : « Nous n'allons pas juger, mais nous exhortons les gens à ne pas payer dans des cas comme celui-ci, ou dans des cas comme les rançongiciels.

Et pour une bonne raison!

Car, dans ce cas, la police note que payer le chantage n'a pas toujours fonctionné.

Ils ont dit:

Dans de nombreux cas, des données volées ont été divulguées en ligne même après que les entreprises concernées aient payé.

CANARD. Donc. si vous avez déjà pensé, "Je me demande si je peux faire confiance à ces gars pour ne pas divulguer les données, ou pour qu'elles n'apparaissent pas en ligne?"…

… Je pense que vous avez votre réponse ici !

Et gardez à l'esprit qu'il se peut que ces escrocs particuliers n'aient pas été simplement ultra-duplices, et qu'ils aient pris l'argent et l'aient quand même divulgué.

Nous ne savons pas que *ils* étaient nécessairement les personnes qui l'ont divulgué.

Ils auraient pu être eux-mêmes si mauvais en matière de sécurité qu'ils l'ont volé; ils ont dû le mettre quelque part; et pendant qu'ils négociaient, ils vous disaient : « Nous allons supprimer les données »…

… pour autant que nous sachions, quelqu'un d'autre aurait pu le voler entre-temps.

Et c'est toujours un risque, donc payer pour le silence fonctionne rarement bien.

DOUG. Et nous avons vu de plus en plus d'attaques comme celle-ci où les ransomwares semblent en fait un peu plus simples : « Payez-moi pour la clé de déchiffrement ; tu me paies; Je te le donnerai; vous pouvez déverrouiller vos fichiers.

Eh bien, maintenant, ils entrent et disent : "Nous n'allons rien verrouiller, ou nous allons le verrouiller, mais nous allons également le divulguer en ligne si vous ne payez pas…"

CANARD. Oui, c'est trois sortes d'extorsion, n'est-ce pas ?

Il y a, "Nous avons verrouillé vos fichiers, payez l'argent ou votre entreprise restera déraillée."

Il y a, « Nous avons volé vos fichiers. Payez ou nous les divulguerons, puis nous pourrions revenir et vous ransomware de toute façon.

Et il y a le double terrain que certains escrocs semblent aimer, où ils volent vos données *et* ils brouillent les fichiers, et ils disent : « Vous pourriez aussi bien payer pour décrypter vos fichiers, et sans frais supplémentaires, Doug, nous Je supprimerai également les données !"

Alors, pouvez-vous leur faire confiance ?

Eh bien, voici votre réponse…

Probablement pas!

DOUG. Très bien, allez-y et lisez à ce sujet.

Il y a plus d'informations et de contexte au bas de cet article… Paul, vous avez fait une interview avec notre propre Peter Mackenzie, qui est le directeur de la réponse aux incidents ici chez Sophos. (Complet transcription disponible.)

Pas de lecteur audio ci-dessous ? Écouter directement sur Soundcloud.

Et, comme nous le disons toujours dans des cas comme ceux-ci, si vous êtes concerné par cela, signalez l'activité à la police afin qu'elle ait le plus d'informations possible pour monter son dossier.

Je suis heureux d'annoncer que nous avons dit que nous garderions un œil dessus; Nous faisions; et nous avons un Mise à jour LastPass:

CANARD. Nous avons en effet, Doug!

Cela indique comment la violation de leurs mots de passe d'entreprise a permis à l'attaque de passer d'une « petite chose » où ils ont obtenu le code source à quelque chose de plus dramatique.

LastPass semble avoir compris comment cela s'est réellement passé… et dans ce rapport, il y a effectivement, sinon des mots de sagesse, du moins des mots d'avertissement.

Et j'ai répété, dans l'article que j'ai écrit à ce sujet, ce que nous avions dit sur le podcast de la semaine dernière vidéo promotionnelle, Doug, à savoir :

"Aussi simple que soit l'attaque, ce serait une entreprise audacieuse qui prétendrait qu'aucun de ses utilisateurs, jamais, ne tomberait dans ce genre de chose..."

Écoutez maintenant - En savoir plus!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Sécurité nue (@NakedSecurity) 24 février 2023

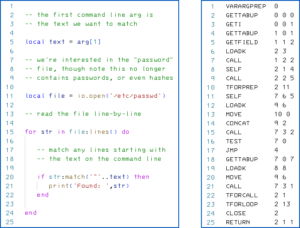

Malheureusement, il semble que l'un des développeurs, qui venait d'avoir le mot de passe pour déverrouiller le coffre-fort de mots de passe de l'entreprise, exécutait une sorte de logiciel lié aux médias qu'il n'avait pas corrigé.

Et les escrocs ont réussi à utiliser un exploit contre lui… pour installer un enregistreur de frappe, Doug !

D'où, bien sûr, ils ont obtenu ce mot de passe super secret qui a ouvert la prochaine étape de l'équation.

Si vous avez déjà entendu le terme mouvement latéral – c'est un terme de jargon que vous entendrez souvent.

L’analogie que vous avez avec la criminalité conventionnelle est…

..entrer dans le hall de l'immeuble ; traîner un peu; puis faufilez-vous dans un coin du bureau de la sécurité ; attendez dans l'ombre pour que personne ne vous voie jusqu'à ce que les gardes aillent préparer une tasse de thé ; puis allez sur l'étagère à côté du bureau et prenez l'une de ces cartes d'accès ; qui vous amène dans la zone sécurisée à côté de la salle de bain ; et là-dedans, vous trouverez la clé du coffre-fort.

Vous voyez jusqu'où vous pouvez aller, puis vous déterminez probablement ce dont vous avez besoin, ou ce que vous ferez, pour passer à l'étape suivante, et ainsi de suite.

Méfiez-vous du keylogger, Doug ! [DES RIRES]

DOUG. Oui!

CANARD. Les bons logiciels malveillants à l'ancienne et non rançongiciels sont [A] bien vivants, et [B] peuvent être tout aussi dangereux pour votre entreprise.

DOUG. Oui!

Et nous avons des conseils, bien sûr.

Patchez tôt, patchez souvent et patchez partout.

CANARD. Oui.

LastPass a été très poli et n'a pas laissé échapper : « C'est le logiciel XYZ qui présentait la vulnérabilité.

S'ils avaient dit "Oh, le logiciel qui a été piraté était X"...

… alors les gens qui n'avaient pas X disaient : « Je peux me retirer de l'alerte bleue ; Je n'utilise pas ce logiciel.

En fait, c'est pourquoi nous disons non seulement patcher tôt, patcher souvent… mais patcher *partout*.

Le simple fait de corriger le logiciel qui a affecté LastPass ne suffira pas dans votre réseau.

Cela doit être quelque chose que vous faites tout le temps.

DOUG. Et puis nous l'avons déjà dit, et nous continuerons à le dire jusqu'à ce que le soleil s'éteigne : Activez 2FA partout où vous le pouvez.

CANARD. Oui.

Ce n'est *pas* une panacée, mais au moins cela signifie que les mots de passe seuls ne suffisent pas.

Cela ne relève donc pas la barre, mais cela ne facilite certainement pas la tâche des escrocs.

DOUG. Et je crois que nous l'avons dit récemment : N'attendez pas pour modifier les informations d'identification ou réinitialiser les graines 2FA après une attaque réussie.

CANARD. Comme nous l'avons déjà dit, une règle qui dit : "Vous devez changer votre mot de passe - changez pour le changement, faites-le tous les deux mois, peu importe"…

… nous ne sommes pas d'accord avec cela.

Nous pensons simplement que cela amène tout le monde à prendre l'habitude d'une mauvaise habitude.

Mais si vous pensez qu'il pourrait y avoir une bonne raison de changer vos mots de passe, même si c'est vraiment pénible de le faire…

… si vous pensez que cela pourrait aider, pourquoi ne pas le faire quand même ?

Si vous avez une raison de commencer le processus de changement, alors allez-y.

Ne tardez pas/faites-le aujourd'hui.

[CALME] Tu vois ce que j'ai fait là-bas, Doug ?

DOUG. Parfait!

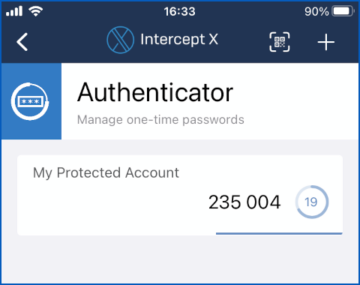

Bon, restons sur le sujet de 2FA.

Nous constatons un pic d'applications 2FA malveillantes dans les deux magasins d'applications.

Cela pourrait-il être dû au kerfuffle Twitter 2FA, ou à une autre raison ?

CANARD. Je ne sais pas si c'est spécifiquement dû au kerfuffle de Twitter 2FA, où Twitter a dit, pour quelque raison que ce soit, "Ooh, nous n'utiliserons plus l'authentification à deux facteurs par SMS, à moins que vous ne nous payiez de l'argent.!

Et comme la majorité des gens ne seront pas détenteurs d'un badge Twitter Blue, ils vont devoir changer.

Je ne sais donc pas si cela a provoqué une augmentation des applications malveillantes dans l'App Store et Google Play, mais cela a certainement attiré l'attention de certains chercheurs qui sont de bons amis de Naked Security : @mysk_co, si vous souhaitez les retrouver sur Twitter.

Ils ont pensé : « Je parie que beaucoup de gens recherchent actuellement des applications d'authentification 2FA. Je me demande ce qui se passe si vous allez sur l'App Store ou Google Play et tapez simplement Application d'authentification? "

Et si vous allez à l'article sur Naked Security, intitulé "Beware rogue 2FA apps", vous verrez une capture d'écran préparée par ces chercheurs.

C'est juste rangée après rangée après rangée d'authentificateurs d'apparence identique. [DES RIRES]

DOUG. [RIRES] Ils s'appellent tous Authenticator, le tout avec un cadenas et un bouclier !

CANARD. Certains d'entre eux sont légitimes, et certains d'entre eux ne le sont pas.

Ennuyeux. Quand j'y suis allé – même après que cela soit devenu l'actualité… quand je suis allé sur l'App Store, la meilleure application qui est apparue était, pour autant que j'ai pu voir, l'une de ces applications voyous.

Et j'ai été vraiment surpris !

J'ai pensé: "Crikey - cette application est signée au nom d'une société de téléphonie mobile chinoise très connue."

Heureusement, l'application n'avait pas l'air professionnelle (la formulation était très mauvaise), donc je n'ai pas cru un seul instant qu'il s'agissait vraiment de cette société de téléphonie mobile.

Mais j'ai pensé: "Comment diable ont-ils réussi à obtenir un certificat de signature de code au nom d'une entreprise légitime, alors qu'ils n'auraient clairement eu aucun document prouvant qu'ils étaient cette entreprise?" (Je ne citerai pas son nom.)

Puis j'ai lu le nom très attentivement… et c'était, en fait, un typosquat, Doug !

L'une des lettres au milieu du mot avait, comment puis-je dire, une forme et une taille très similaires à celle appartenant à la vraie société.

Et donc, vraisemblablement, il avait donc passé des tests automatisés.

Il ne correspondait à aucun nom de marque connu pour lequel quelqu'un avait déjà un certificat de signature de code.

Et même j'ai dû le lire deux fois… même si je savais que je regardais une appli malhonnête, car on m'avait dit d'y aller !

Sur Google Play, je suis également tombé sur une application qui m'a alerté par les gars qui ont fait cette recherche…

… qui ne vous demande pas seulement de payer 40 $ par an pour quelque chose que vous pourriez obtenir gratuitement intégré à iOS, ou directement depuis Play Store avec le nom de Google dessus gratuitement.

Il a également volé les graines de départ de vos comptes 2FA et les a téléchargées sur le compte d'analyse du développeur.

Et ça, Doug ?

C'est donc au mieux une extrême incompétence.

Et, au pire, c'est carrément malveillant.

Et pourtant, c'était là… le meilleur résultat lorsque les chercheurs sont allés chercher dans le Play Store, probablement parce qu'ils y ont éclaboussé un peu d'amour publicitaire.

Rappelez-vous, si quelqu'un obtient cette graine de départ, cette chose magique qui se trouve dans le code QR lorsque vous configurez 2FA basé sur l'application…

… ils peuvent générer le bon code pour vous, pour toute fenêtre de connexion de 30 secondes à l'avenir, pour toujours et à jamais, Doug.

C'est aussi simple que ça.

Ce secret partagé est *littéralement* la clé de tous vos futurs codes à usage unique.

DOUG. Et nous avons un commentaire de lecteur sur cette histoire voyous 2FA.

Le lecteur de Naked Security LR commente, en partie :

J'ai largué Twitter et Facebook il y a longtemps.

Puisque je ne les utilise pas, dois-je m'inquiéter de la situation à deux facteurs ?

CANARD. Oui, c'est une question intrigante, et la réponse est, comme d'habitude, "Cela dépend."

Certes, si vous n'utilisez pas Twitter, vous pourriez toujours mal choisir quand il s'agit d'installer une application 2FA…

… et vous pourriez être plus enclin à en obtenir un, maintenant 2FA a fait les manchettes à cause de l'histoire de Twitter, que vous ne l'auriez fait il y a des semaines, des mois ou des années.

Et si vous * allez * opter pour 2FA, assurez-vous simplement de le faire de la manière la plus sûre possible.

Ne vous contentez pas d'aller chercher et de télécharger ce qui semble être l'application la plus évidente, car voici des preuves solides que vous pourriez vous mettre en danger.

Même si vous êtes sur l'App Store ou sur Google Play, et que vous ne téléchargez pas une application inventée que vous avez obtenue d'ailleurs !

Donc, si vous utilisez 2FA basé sur SMS mais que vous n'avez pas Twitter, vous n'avez pas besoin de vous en éloigner.

Si vous choisissez de le faire, assurez-vous de choisir judicieusement votre application.

DOUG. D'accord, super conseil, et merci beaucoup, LR, de l'avoir envoyé.

Si vous avez une histoire intéressante, un commentaire ou une question que vous aimeriez soumettre, nous serions ravis de le lire sur le podcast.

Vous pouvez envoyer un e-mail à tips@sophos.com, commenter n'importe lequel de nos articles ou nous contacter sur les réseaux sociaux : @nakedsecurity.

C'est notre émission d'aujourd'hui – merci beaucoup pour votre écoute.

Pour Paul Ducklin, je suis Doug Aamoth, je vous rappelle jusqu'à la prochaine fois pour…

TOUS LES DEUX. Restez en sécurité!

[MODÈME MUSICAL]

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- Capable

- À propos

- accès

- Compte

- hybrides

- à travers

- activité

- actually

- Ad

- conseils

- Affilié

- Après

- à opposer à

- Âge

- Visée

- Alerte

- Tous

- allégué

- prétendument

- Permettre

- seul

- déjà

- D'accord

- toujours

- Amazon

- parmi

- montant

- analytique

- ainsi que

- répondre

- de n'importe où

- appli

- app store

- magasins d'applications

- apparaître

- Apple

- applications

- Réservé

- autour

- arrêter

- article

- sur notre blog

- Associé(e)

- attaquer

- Attaques

- précaution

- acoustique

- Authentification

- auteur

- Automatisation

- disponibles

- éviter

- RETOUR

- Mal

- mal

- barre

- Essentiel

- En gros

- Gardez

- car

- before

- va

- CROYONS

- ci-dessous

- LES MEILLEURS

- Pari

- jusqu'à XNUMX fois

- Projet de loi

- Bill Gates

- loto

- naissance

- Bit

- Chantage

- Blog

- blogue

- Bleu

- insigne bleu

- planche

- goupille

- Bonus

- Bas et Leggings

- brand

- violation

- Développement

- construit

- la performance des entreprises

- Californie

- appelé

- Campagne

- Peut obtenir

- carte

- Cartes

- maisons

- cas

- causé

- Assurément

- certificat

- chaîne

- challenge

- Change

- charge

- chinois

- Selectionnez

- réclamer

- clairement

- Fermer

- de

- code

- Codes

- COM

- comment

- commentaire

- commentaires

- Communautés

- Sociétés

- Société

- ordinateur

- concerné

- contexte

- continuer

- conventionnel

- les flics

- Coin

- Entreprises

- pourriez

- coupon

- cours

- fissuré

- engendrent

- créée

- Lettres de créance

- crédit

- carte de crédit

- Crimes

- Crooks

- Coupe

- cyberextorsion

- données

- Date

- Décrypter

- certainement, vraiment, définitivement

- Enchanté

- demandes

- dépend

- mobiles

- DID

- difficile

- directement

- Directeur

- discuter

- distribuer

- Documentation

- Ne fait pas

- Ne pas

- down

- download

- véritable

- Goutte

- "Early Bird"

- Notre expertise

- Terre

- plus facilement

- même

- de manière efficace

- assez

- Les amateurs de

- entrepreneurial

- Épidémie

- essentiellement

- euros

- Pourtant, la

- JAMAIS

- Chaque

- peut

- preuve

- Exploiter

- extorsion

- supplémentaire

- extrême

- œil

- Automne

- loin

- Mode

- peur

- Février

- few

- figuré

- Fichiers

- remplir

- Trouvez

- Prénom

- toujours

- trouvé

- Test d'anglais

- Français

- amis

- de

- plein

- plus

- avenir

- Portes

- rassemblement

- générer

- obtenez

- obtention

- géant

- cadeau

- Donner

- Don

- Go

- aller

- Bien

- Google Play

- saisir

- l'

- piraté

- Accrochez

- arrivé

- arrive

- heureux vous

- Matériel

- nuisible

- harvard

- ayant

- front

- titre

- entendre

- entendu

- aider

- ici

- Histoire

- Frappé

- titulaires

- Accueil

- organisé

- Comment

- Cependant

- HTML

- HTTPS

- MAUVAIS

- in

- incident

- réponse à l'incident

- Incliné

- Y compris

- incompétence

- d'information

- perspicacité

- installer

- installer

- plutôt ;

- intéressé

- intéressant

- iOS

- IT

- jargon

- JavaScript

- Emploi

- Emplois

- juge

- XNUMX éléments à

- clés / KEY :

- Genre

- Savoir

- connu

- Nom de famille

- LastPass

- fuite

- APPRENTISSAGE

- Laisser

- LED

- Legit

- Gauche

- Écoute

- peu

- charge

- Hall

- fermé

- Style

- regardé

- recherchez-

- LOOKS

- Lot

- love

- LES PLANTES

- la magie

- Majorité

- faire

- Fabrication

- malware

- gérer

- manager

- de nombreuses

- Mars

- Match

- Matière

- veux dire

- entre-temps

- réunion

- Mexique

- Milieu

- pourrait

- l'esprit

- Breeze Mobile

- téléphone mobile

- Modus

- moment

- de l'argent

- mois

- PLUS

- (en fait, presque toutes)

- Bougez

- Musique

- musical

- Sécurité nue

- Podcast de sécurité nu

- prénom

- à savoir

- nécessairement

- Besoin

- Netherlands

- réseau et

- Nouveauté

- nouvelles

- next

- nombre

- évident

- Bureaux

- Vieux

- ONE

- en ligne

- ouvert

- de commander

- Autre

- propre

- paquet

- Forfaits

- payé

- Pain

- panacée

- Parc

- partie

- particulier

- passé

- Mot de Passe

- mots de passe

- passé

- Pièce

- patcher

- paul

- Payer

- payant

- PC

- Personnes

- être

- persuadé

- Peter

- Téléphone

- en particulier pendant la préparation

- Place

- plans

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- Play Store

- joueur

- Podcast

- Podcasts

- Police

- Poteaux

- préparé

- assez

- Prime

- Probablement

- Problème

- processus

- propriété

- Prouver

- mettre

- QR code

- question

- tranquillement

- augmenter

- ransomware

- Lire

- Reader

- réal

- raison

- Les raisons

- récemment

- supprimez

- répéter

- rapport

- chercheurs

- réponse

- REST

- résultat

- de revenus

- Analyse

- RANGÉE

- rss

- ruiner

- Règle

- Courir

- pour le running

- des

- en toute sécurité

- Saïd

- saké

- même

- dit

- Rechercher

- secret

- sécurisé

- sécurité

- seed

- graines

- voir

- semblait

- semble

- voit

- clignotant

- envoi

- Série

- service

- set

- Forme

- commun

- Étagère

- Shorts

- montrer

- chargement latéral

- signé

- signature

- Silence

- similaires

- étapes

- depuis

- site

- Sites

- situation

- Taille

- SMS

- se glisser

- So

- Réseaux sociaux

- Logiciels

- quelques

- Quelqu'un

- quelque chose

- quelque part

- Identifier

- code source

- parlant

- spécifiquement

- épi

- Spotify

- Étape

- Utilisation d'un

- Commencer

- j'ai commencé

- Commencez

- rester

- étapes

- Steve

- Steve Wozniak

- Encore

- a volé

- volé

- Boutique

- STORES

- Histoire

- simple

- STRONG

- soumettre

- réussi

- Dimanche

- se pose

- Interrupteur

- combustion propre

- Thé

- technologie

- Technologie

- tests

- La

- El futuro

- Pays-Bas

- vol

- leur

- se

- donc

- chose

- des choses

- Pense

- pensée

- milliers

- trois

- Avec

- fiable

- fois

- à

- aujourd'hui

- ensemble

- demain

- top

- oui

- La confiance

- confiance

- sous

- ouvrir

- téléchargé

- URL

- us

- utilisé

- utilisateurs

- Voûte

- Victime

- victimes

- Vidéo

- vulnérabilité

- attendez

- avertissement

- web

- semaine

- Semaines

- Quoi

- qui

- tout en

- WHO

- sera

- sagesse

- Word

- formulation

- Outils de gestion

- des mots

- Activités:

- faire des exercices

- vos contrats

- pire

- pourra

- X

- an

- années

- jeune

- Votre

- vous-même

- zéphyrnet

![S3 Ep117 : La crise crypto qui n'était pas (et adieu pour toujours à Win 7) [Audio + Texte]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)