साइबर सुरक्षा की कहानियां बसों की तरह होती हैं: जिसकी आप प्रतीक्षा कर रहे हैं वह युगों तक साथ नहीं आती, फिर दो एक साथ आ जाते हैं।

इस सप्ताह दो बार अचानक सामने आया विशेषज्ञ विषय है: गूंज.

सोमवार को, हमने जेनेट जैक्सन के 1989 के गीत के बारे में लिखा ताल राष्ट्र, और कैसे यह अनजाने में 2005 में रिपोर्ट किए गए विंडोज-क्रैशिंग कारनामे के लिए एक प्रूफ-ऑफ-कॉन्सेप्ट में बदल गया।

उस कहानी को हाल ही में थोड़ा सा के रूप में प्रचारित किया गया था अजीब ऐतिहासिक मज़ा, और मस्ती की समान भावना के साथ, MITER ने इसे असाइन किया a आधिकारिक सीवीई बग नंबर (भ्रामक रूप से, हालांकि, 2022 डेटस्टैम्प के साथ, क्योंकि यह पहली बार ज्ञात हुआ था)।

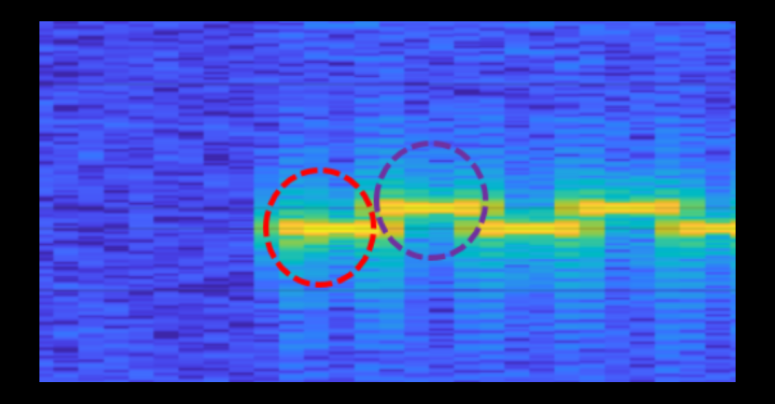

उस "शोषण" में, गीत में आवृत्तियों के बीट और मिश्रण के बारे में कथित तौर पर एक निश्चित विक्रेता के विंडोज लैपटॉप में डिस्क ड्राइव को परेशान करने का आरोप लगाया गया है, जो पुराने स्कूल की हार्ड डिस्क की प्राकृतिक कंपन आवृत्तियों से मेल खाता है ...

... इस बिंदु तक कि अनुनाद प्रभाव ने डिस्क को क्रैश करने के लिए पर्याप्त कंपन उत्पन्न किया, जिसने ड्राइवर को क्रैश कर दिया, जिसने विंडोज को क्रैश कर दिया।

जाहिर है, डिस्क के समान मॉडल वाले आस-पास के लैपटॉप भी विफलता के बिंदु पर आर एंड बेड हो सकते हैं, ऑपरेटिंग सिस्टम को दूरस्थ रूप से नीचे ला सकते हैं।

समाधान, जाहिरा तौर पर, कुछ प्रकार के बैंड-पास फ़िल्टर को जोड़ना शामिल था (बैंड जैसा कि "फ़्रीक्वेंसी की श्रेणी" में, "संगीतकारों के समूह" के रूप में नहीं) जिसने प्रतिध्वनि और अधिभार को काट दिया, लेकिन ध्वनि को सामान्य ध्वनि के लिए पर्याप्त रूप से परिभाषित किया।

एक साथ दो बसें

अच्छा अंदाजा लगाए?

लगभग उसी समय जब ताल राष्ट्र कहानी टूट गई, इज़राइल में नेगेव के बेन-गुरियन विश्वविद्यालय के एक शोधकर्ता ने मोबाइल फोन जाइरोस्कोप में अनुनाद समस्याओं के बारे में एक शोध पत्र प्रकाशित किया।

आधुनिक फोन जाइरोस्कोप में गिंबल्स में घूमने वाले चक्का नहीं होते हैं, जैसे कि संतुलित जाइरोस्कोप खिलौने जिन्हें आपने देखा होगा या यहां तक कि एक युवा के रूप में स्वामित्व में हैं, लेकिन नक़्क़ाशीदार सिलिकॉन नैनोस्ट्रक्चर पर आधारित हैं जो पृथ्वी के चुंबकीय क्षेत्र के माध्यम से गति और गति का पता लगाते हैं।

मोर्दचाई गुरी के पेपर का शीर्षक है GAIROSCOPE: एयर-गैप्ड कंप्यूटर से आस-पास के जाइरोस्कोप में डेटा इंजेक्ट करना, और शीर्षक काफी हद तक कहानी को सारांशित करता है।

वैसे, यदि आप सोच रहे हैं कि कीवर्ड क्यों हैं बेन-गुरियन विश्वविद्यालय और हवा के लिए स्थान घंटी बजाओ, ऐसा इसलिए है क्योंकि वहां शिक्षाविद हैं नियमित रूप से बेतुकी मात्रा में मज़ा लें सुरक्षित क्षेत्रों में और बाहर डेटा रिसाव का प्रबंधन कैसे करें, इस क्षेत्र में नियमित योगदानकर्ता हैं।

एक एयरगैप बनाए रखना

तथाकथित एयरगैप्ड नेटवर्क आमतौर पर एंटी-मैलवेयर सॉफ़्टवेयर विकसित करने, साइबर सुरक्षा कारनामों पर शोध करने, गुप्त या गोपनीय दस्तावेज़ों को सुरक्षित रूप से संभालने और परमाणु अनुसंधान सुविधाओं को बाहरी हस्तक्षेप से मुक्त रखने जैसे कार्यों के लिए उपयोग किया जाता है।

नाम का शाब्दिक अर्थ है कि यह क्या कहता है: नेटवर्क के दो हिस्सों के बीच कोई भौतिक संबंध नहीं है।

इसलिए, यदि आप आशावादी रूप से मानते हैं कि वाई-फाई और ब्लूटूथ जैसे वैकल्पिक नेटवर्किंग हार्डवेयर को ठीक से नियंत्रित किया जाता है, तो डेटा केवल "अंदर" और "बाहर" के बीच इस तरह से स्थानांतरित हो सकता है जिसके लिए सक्रिय मानवीय हस्तक्षेप की आवश्यकता होती है, और इसलिए इसे मजबूती से विनियमित, मॉनिटर किया जा सकता है , पर्यवेक्षित, हस्ताक्षरित, लॉग इन, इत्यादि।

लेकिन एक भ्रष्ट अंदरूनी सूत्र के बारे में क्या है जो नियमों को तोड़ना चाहता है और संरक्षित डेटा को इस तरह से चुराना चाहता है कि उनके अपने प्रबंधकों और सुरक्षा टीम को पता लगाने की संभावना नहीं है?

बेन-गुरियन विश्वविद्यालय के शोधकर्ता वर्षों से कई अजीब लेकिन व्यावहारिक डेटा एक्सफ़िल्टरेशन ट्रिक्स लेकर आए हैं, साथ ही उनका पता लगाने और उन्हें रोकने की तकनीकें, अक्सर उन्हें वास्तव में कायरतापूर्ण नाम देते हैं ...

…जैसे कि लैंटेंना, जहां नेटवर्क के विश्वसनीय पक्ष को जोड़ने वाले तारों पर निर्दोष दिखने वाले नेटवर्क पैकेट वास्तव में बेहोश रेडियो तरंगें उत्पन्न करते हैं जिन्हें सुरक्षित प्रयोगशाला के बाहर एक सहयोगी द्वारा एंटीना से सुसज्जित यूएसबी डोंगल और एक सॉफ्टवेयर परिभाषित रेडियो रिसीवर के साथ पता लगाया जा सकता है:

Or पंखे की गति गुप्त ध्वनि संकेतों को भेजने के लिए इस्तेमाल किया जाता है, एक चाल में डब किया जाता है प्रशंसक::

या उपयोग कर रहे हैं मदरबोर्ड पर कैपेसिटर कंप्यूटर में छोटे स्टैंड-इन स्पीकर के रूप में कार्य करने के लिए अपने स्वयं के लाउडस्पीकर को जानबूझकर हटा दिया गया।

या में अर्थ जोड़ना लाल रंग की मात्रा स्क्रीन पर दूसरे से दूसरे तक, और कई अन्य गूढ़ एयरब्रिजिंग चाल।

ध्वनि के साथ परेशानी

लाउडस्पीकर के माध्यम से डेटा को बाहर निकालना काफी आसान है (कंप्यूटर मोडेम और ध्वनिक कप्लर्स इसे 50 साल से अधिक समय पहले कर रहे थे), लेकिन यहां दो समस्याएं हैं: [1] एक एयरगैप्ड नेटवर्क के भरोसेमंद पक्ष पर स्पीकर से खुद को बाहर निकालने वाली आवाजें हैं थोड़ा सस्ता, और [2] आपको शोर लेने और उन्हें गुप्त रूप से रिकॉर्ड करने के लिए नेटवर्क के अविश्वसनीय पक्ष पर एक अनिर्धारित, अनियमित माइक्रोफ़ोन की आवश्यकता होती है।

समस्या [1] इस खोज से दूर हो गई थी कि बहुत से यदि नहीं तो अधिकांश कंप्यूटर स्पीकर वास्तव में तथाकथित . का उत्पादन कर सकते हैं अल्ट्रासोनिक ध्वनियाँ, जिनकी आवृत्तियाँ काफी अधिक होती हैं (आमतौर पर 17,000 हर्ट्ज़ या उससे अधिक) कि कुछ, यदि कोई हों, तो मनुष्य उन्हें सुन सकते हैं।

साथ ही, एक विशिष्ट मोबाइल फोन माइक्रोफोन एयरगैप के दूसरी तरफ अल्ट्रासोनिक ध्वनियां उठा सकता है, इस प्रकार एक गुप्त ऑडियो चैनल प्रदान करता है।

लेकिन चाल [2] को कम से कम आंशिक रूप से इस तथ्य से विफल कर दिया गया था कि अधिकांश आधुनिक मोबाइल फोन या टैबलेट में माइक्रोफ़ोन के उपयोग को नियंत्रित करने के लिए आसानी से सत्यापित कॉन्फ़िगरेशन सेटिंग्स होती हैं।

इसलिए, जो फ़ोन "रिकॉर्डिंग डिवाइस की अनुमति नहीं है" नीतियों का उल्लंघन करने के लिए पूर्व-धांधली हैं, उन्हें सुरक्षित क्षेत्र में जाने से पहले एक पर्यवेक्षी जांच द्वारा आसानी से देखा जा सकता है।

(दूसरे शब्दों में, "लाइव माइक" के साथ पकड़े जाने का एक वास्तविक मौका है यदि आपका फोन स्पष्ट रूप से गैर-अनुपालन की स्थिति में कॉन्फ़िगर किया गया है, जिसके परिणामस्वरूप गिरफ्तार या बदतर हो सकता है।)

जैसा कि आपने गुरी के पेपर के शीर्षक से पता लगाया है, हालांकि, यह पता चला है कि अधिकांश आधुनिक मोबाइल फोन में जाइरोस्कोप चिप - वह चिप जो यह पता लगाती है कि आपने स्क्रीन को बग़ल में घुमाया है या डिवाइस को उठाया है - एक के रूप में इस्तेमाल किया जा सकता है बहुत ही अल्पविकसित माइक्रोफोन।

बहुत सरलीकृत, GAIROSCOPE डेटा एक्सफ़िल्टरेशन सिस्टम में एक ज्ञात मोबाइल फोन को अल्ट्रासोनिक आवृत्तियों की एक श्रृंखला में उजागर करना शामिल है (गुरी के उदाहरण में, ये 19,000 हर्ट्ज से ऊपर थे, जो पृथ्वी पर लगभग किसी के लिए भी सुनने के लिए बहुत अधिक थे) और एक सटीक आवृत्ति का पता लगाना जो उत्तेजित करता है जाइरोस्कोप चिप में असामान्य रूप से प्रतिध्वनि।

एक बार जब आप एक या एक से अधिक गुंजयमान आवृत्तियों को मानव श्रवण सीमा से सुरक्षित रूप से प्राप्त कर लेते हैं, तो आप प्रभावी रूप से अपने आप को एक गुप्त डेटा सिग्नलिंग चैनल के दोनों सिरों को प्राप्त कर लेते हैं, आवृत्तियों के आधार पर जो एक छोर पर अश्रव्य रूप से उत्पन्न हो सकते हैं और विश्वसनीय रूप से पता लगाया जा सकता है, बिना किसी का उपयोग किए। दूसरे पर नियमित माइक्रोफोन।

जाइरोस्कोप को लक्षित करने का कारण यह है कि अधिकांश मोबाइल फोन जाइरोस्कोप सिग्नल को गोपनीयता और सुरक्षा के दृष्टिकोण से विवादास्पद मानते हैं, और जाइरोस्कोप एक्स, वाई और जेड को पढ़ने के लिए ऐप्स (एंड्रॉइड पर, इसमें क्रोम ब्राउज़र भी शामिल है) को अनुमति देते हैं। डिफ़ॉल्ट रूप से स्थिति रीडिंग, बिना किसी विशेष अनुमति के।

इसका मतलब यह है कि एक मोबाइल डिवाइस जिसे जाहिरा तौर पर "नो ईव्सड्रॉपिंग संभव" मोड में कॉन्फ़िगर किया गया है, फिर भी एक गुप्त ऑडियो चैनल के माध्यम से गुप्त, अश्रव्य डेटा प्राप्त कर सकता है।

हालाँकि, थ्रूपुट को लेकर बहुत उत्साहित न हों।

डेटा दर आम तौर पर लगभग 1 बिट प्रति सेकंड लगती है, जिससे 50-वर्षीय कंप्यूटर मोडेम तेज़ लगते हैं…

लेकिन गुप्त कुंजी या पासवर्ड जैसे डेटा अक्सर केवल कुछ सौ या कुछ हज़ार बिट लंबे होते हैं, और यहां तक कि 1 बिट/सेकंड भी उन्हें कुछ मिनटों या घंटों में एक अन्यथा सुरक्षित और स्वस्थ एयरगैप में लीक करने के लिए पर्याप्त हो सकता है।

क्या करना है?

इस तरह की चाल के लिए स्पष्ट "इलाज" है: अपने सुरक्षित क्षेत्रों से मोबाइल फोन को पूरी तरह से प्रतिबंधित करें, एक सावधानी जिसकी आपको किसी भी गंभीर एयरगैप्ड नेटवर्क के आसपास के क्षेत्र में अपेक्षा करनी चाहिए।

कम सुरक्षित क्षेत्रों में जहां एयरगैप का उपयोग किया जाता है, लेकिन फिर भी मोबाइल फोन को परिचालन सुविधा के रूप में (विशिष्ट सत्यापित सेटिंग्स के अधीन) अनुमति दी जाती है, GAIROSCOPE का आविष्कार नियमों को बदल देता है।

अब से, आप यह सत्यापित करना चाहेंगे कि उपयोगकर्ताओं के पास है उनकी "मोशन डिटेक्शन" सिस्टम सेटिंग्स को बंद कर दिया, माइक्रोफ़ोन, वाई-फाई, ब्लूटूथ और अन्य सुविधाओं तक पहुंच को अवरुद्ध करने के अलावा, जो पहले से ही डेटा रिसाव के जोखिमों के लिए प्रसिद्ध हैं।

अंत में, यदि आप वास्तव में चिंतित हैं, तो आप कर सकते हैं आंतरिक वक्ताओं को डिस्कनेक्ट करें नेटवर्क के सुरक्षित पक्ष पर किसी भी कंप्यूटर में…

... या एक सक्रिय आवृत्ति फ़िल्टर का उपयोग करें, ठीक उसी तरह जैसे उस अनाम लैपटॉप विक्रेता ने दुष्ट को ब्लॉक करने के लिए किया था ताल राष्ट्र 2005 में संकेत

(गुरी का पेपर एक चुने हुए मूल्य से ऊपर ऑडियो आवृत्तियों को काटने के लिए एक साधारण एनालॉग इलेक्ट्रिकल सर्किट दिखाता है।)

- हवा के लिए स्थान

- बेन गुरियन

- बेन-गुरियन विश्वविद्यालय

- blockchain

- कॉइनजीनियस

- क्रिप्टोकुरेंसी वॉलेट्स

- क्रिप्टोकरंसीज

- साइबर सुरक्षा

- साइबर अपराधी

- साइबर सुरक्षा

- गोपनीय जानकारी का चोरी हो जाना

- डेटा हानि

- घर की भूमि सुरक्षा का विभाग

- डिजिटल पर्स

- फ़ायरवॉल

- गैरोस्कोप

- Kaspersky

- मैलवेयर

- McAfee

- नग्न सुरक्षा

- नेक्सब्लॉक

- प्लेटो

- प्लेटो एआई

- प्लेटो डेटा इंटेलिजेंस

- प्लेटो गेम

- प्लेटोडाटा

- प्लेटोगेमिंग

- वीपीएन

- भेद्यता

- वेबसाइट सुरक्षा

- जेफिरनेट

![S3 Ep117: क्रिप्टो संकट जो नहीं था (और 7 जीत के लिए हमेशा के लिए विदाई) [ऑडियो + टेक्स्ट]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)

![S3 Ep128: तो आप साइबर क्रिमिनल बनना चाहते हैं? [ऑडियो + टेक्स्ट]](https://platoaistream.net/wp-content/uploads/2023/03/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-360x188.png)