Amazon QuickSight egy felhőben natív, méretezhető üzleti intelligencia (BI) szolgáltatás, amely támogatja az identitás-összevonást. AWS Identity and Access Management (IAM) lehetővé teszi a szervezetek számára, hogy a vállalati identitásszolgáltatójukban (IdP) kezelt identitásokat és egyesített egyszeri bejelentkezést (SSO) használhassanak a QuickSighthoz. Mivel egyre több szervezet épít központosított felhasználói identitástárolókat az összes alkalmazásukkal, beleértve a helyszíni alkalmazásokat, a harmadik féltől származó alkalmazásokat és az AWS-en futó alkalmazásokat, megoldásra van szükségük, hogy automatizálják a felhasználói hozzáférést ezekbe az alkalmazásokba, és szinkronban tartsák attribútumaikat a központosított alkalmazásukkal. felhasználói azonosító tároló.

Egy felhasználói adattár felépítésekor egyes szervezetek úgy döntenek, hogy csoportokba rendezik a felhasználókat, vagy attribútumokat (például részlegnév) használnak, vagy a kettő kombinációját. Ha a szervezet a Microsoft Azure Active Directory (Azure AD) szolgáltatást használja a központosított hitelesítéshez, és a felhasználói attribútumait használja a felhasználók rendszerezéséhez, akkor engedélyezheti az összevonást az összes QuickSight-fiókban, valamint kezelheti a felhasználókat és csoporttagságukat a QuickSightban az AWS-ben generált események segítségével. felület. Ez lehetővé teszi a rendszergazdák számára, hogy központilag kezeljék a felhasználói engedélyeket az Azure AD-ből. A QuickSight-ban a felhasználók és csoportok kiépítése, frissítése és kiépítése már nem igényel két helyen történő kezelést ezzel a megoldással. Ez biztosítja, hogy a QuickSight felhasználói és csoportjai konzisztensek maradjanak az Azure AD információival az automatikus szinkronizálás révén.

Ebben a bejegyzésben végigvezetjük a QuickSight és az Azure AD közötti egyesített SSO konfigurálásához szükséges lépéseken keresztül: AWS IAM Identity Center (az AWS egyszeri bejelentkezés utódja) ahol az automatikus kiépítés engedélyezve van az Azure AD számára. Bemutatjuk továbbá az automatikus felhasználói és csoporttagsági frissítést egy System for Cross-domain Identity Management (SCIM) esemény segítségével.

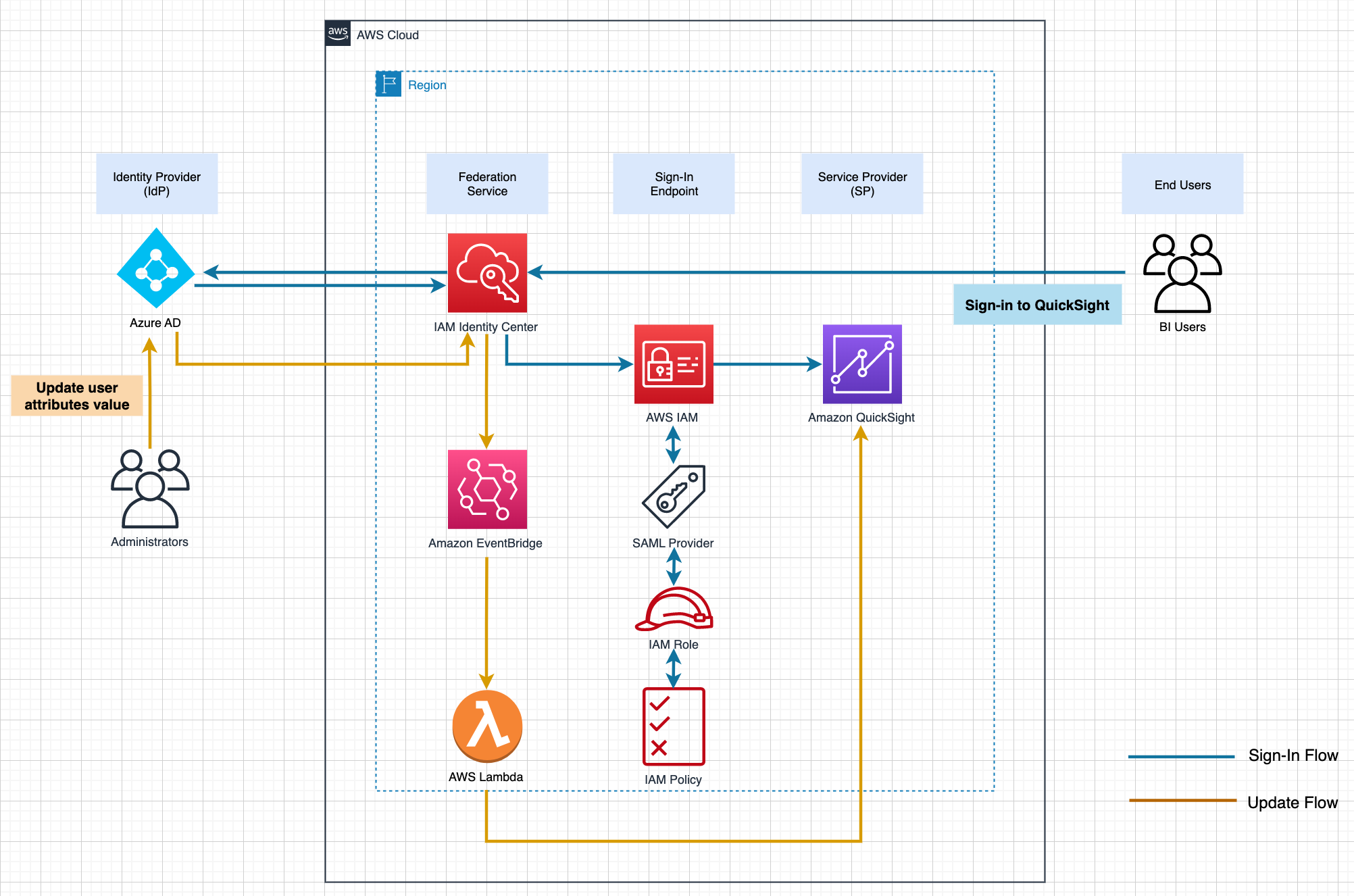

Megoldás áttekintése

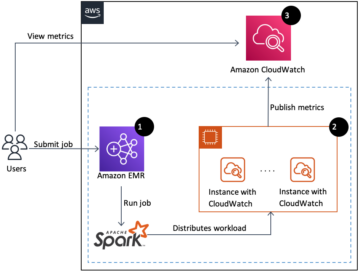

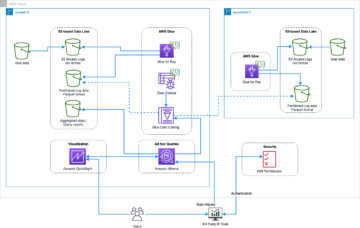

A következő diagram a megoldás architektúráját és a felhasználói folyamatot szemlélteti.

Ebben a bejegyzésben az IAM Identity Center központi helyet biztosít a felhasználók adminisztrációjának, valamint az AWS-fiókokhoz és felhőalkalmazásokhoz való hozzáférésüknek egyesítéséhez. Az Azure AD a felhasználói lerakat, és külső azonosítóként van konfigurálva az IAM Identity Centerben. Ebben a megoldásban két felhasználói attribútum használatát mutatjuk be (department, jobTitle) kifejezetten az Azure AD-ben. Az IAM Identity Center támogatja a felhasználói és csoportadatok automatikus kiépítését (szinkronizálását) az Azure AD-ből az IAM Identity Centerbe a SCIM v2.0 protokoll használatával. Ezzel a protokollal az Azure AD-ből származó attribútumok az IAM Identity Centerbe kerülnek, amely örökli a felhasználói profil IAM Identity Centerben meghatározott attribútumait. Az IAM Identity Center az identitás-összevonást is támogatja a SAML (Security Assertion Markup Language) 2.0-val. Ez lehetővé teszi az IAM Identity Center számára, hogy hitelesítse az identitásokat az Azure AD használatával. A felhasználók egyszeri bejelentkezést végezhetnek az SAML-t támogató alkalmazásokba, beleértve a QuickSight-ot is. A bejegyzés első fele a végpontok közötti konfigurálásra összpontosít (lásd a bejelentkezési folyamatot a diagramon).

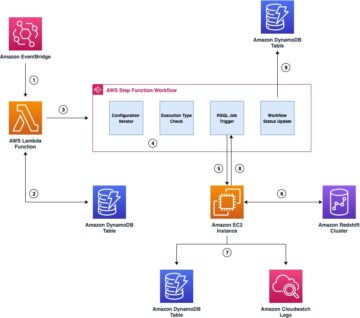

Ezután megkezdődik a felhasználói információk szinkronizálása az Azure AD és az IAM Identity Center között SCIM-protokoll segítségével. Automatizálhatja a felhasználó létrehozását a QuickSightban egy AWS Lambda által kiváltott funkció CreateUser A SCIM esemény az IAM Identity Centerből származik, amelyet rögzítettek Amazon EventBridge. Ugyanebben a Lambda-függvényben utólag frissítheti a felhasználó tagságát, hozzáadva a megadott csoporthoz (amelynek neve két felhasználói attribútumból áll: department-jobTitle, ellenkező esetben hozza létre a csoportot, ha még nem létezik, a tagság hozzáadása előtt.

Ebben a bejegyzésben ez az automatizálási rész kimaradt, mert redundáns lenne a következő szakaszokban tárgyalt tartalommal.

Ez a bejegyzés feltár és bemutat egy UpdateUser Az Azure AD felhasználói profiljának frissítése által kiváltott SCIM-esemény. Az eseményt az EventBridge rögzíti, amely egy Lambda függvényt hív meg a csoporttagság frissítéséhez a QuickSight-ban (lásd a Frissítési folyamatot a diagramon). Mivel ebben a példában egy adott felhasználónak egyszerre csak egy csoporthoz kell tartoznia, a függvény lecseréli a felhasználó jelenlegi csoporttagságát egy újra.

Az I. részben beállítja az SSO-t a QuickSight számára az Azure AD-ből az IAM Identity Centeren keresztül (a bejelentkezési folyamat):

- Konfigurálja az Azure AD-t külső azonosítóként az IAM Identity Centerben.

- Adjon hozzá és konfiguráljon egy IAM Identity Center alkalmazást az Azure AD-ben.

- Az IAM Identity Center teljes konfigurálása.

- Állítsa be az SCIM automatikus kiépítését mind az Azure AD-ben, mind az IAM Identity Centerben, és erősítse meg az IAM Identity Centerben.

- QuickSight alkalmazás hozzáadása és konfigurálása az IAM Identity Centerben.

- Konfiguráljon SAML IdP és SAML 2.0 összevonási IAM szerepkört.

- Konfigurálja az attribútumokat a QuickSight alkalmazásban.

- Hozzon létre egy felhasználót, csoportot és csoporttagságot manuálisan a következőn keresztül AWS parancssori interfész (AWS CLI) vagy API.

- Ellenőrizze a konfigurációt úgy, hogy bejelentkezik a QuickSightba az IAM Identity Center portáljáról.

A II. részben beállítja a csoporttagság megváltoztatásának automatizálását SCIM-esemény esetén (a frissítési folyamat):

- Ismerje meg az EventBridge SCIM-eseményeit és eseménymintáit.

- Hozzon létre attribútumleképezést a csoport nevéhez.

- Hozzon létre egy lambda függvényt.

- Adjon hozzá egy EventBridge-szabályt az esemény elindításához.

- Ellenőrizze a konfigurációt a felhasználói attribútum értékének módosításával az Azure AD-ben.

Előfeltételek

Ehhez az áttekintéshez a következő előfeltételekkel kell rendelkeznie:

- IAM Identity Center. Az utasításokért lásd az 1–2 AWS IAM Identity Center - Kezdő lépések útmutató.

- QuickSight-fiók előfizetés.

- Az IAM alapvető ismerete és az IAM IdP, szerepkörök és szabályzatok létrehozásához szükséges jogosultságok.

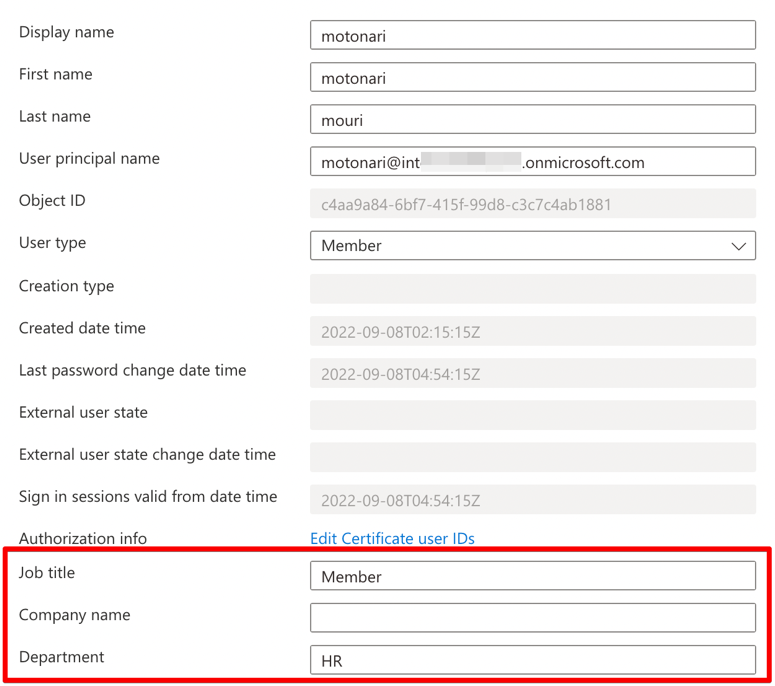

- Egy Azure AD-előfizetés. Legalább egy felhasználónak regisztrálnia kell a következő attribútumokkal az Azure AD-ben:

- userPrincipalName – Kötelező mező az Azure AD-felhasználó számára.

- megjelenítendő név – Kötelező mező az Azure AD-felhasználó számára.

- Levél – Kötelező mező az IAM Identity Center számára a QuickSight használatához.

- munka megnevezése – A felhasználó csoporthoz való hozzárendelésére szolgál

- osztály – A felhasználó csoporthoz való hozzárendelésére szolgál.

- keresztnév – Nem kötelező mező.

- vezetéknév – Nem kötelező mező.

I. rész: SSO beállítása a QuickSight számára az Azure AD-ből az IAM Identity Centeren keresztül

Ez a szakasz a bejelentkezési folyamat beállításának lépéseit mutatja be.

Konfiguráljon egy külső azonosítót Azure AD-ként az IAM Identity Centerben

A külső azonosító konfigurálásához hajtsa végre a következő lépéseket:

- Az IAM Identity Center konzolon válassza a lehetőséget beállítások.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Hozzászólások a Identitás forrása fülre, majd válassza a lehetőséget Identitásforrás módosítása.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Külső identitásszolgáltató, majd válassza ki Következő.

Megjelennek az IdP metaadatok. Tartsa nyitva ezt a böngészőlapot.

Adjon hozzá és konfiguráljon egy IAM Identity Center alkalmazást az Azure AD-ben

Az IAM Identity Center alkalmazás beállításához hajtsa végre a következő lépéseket:

- Nyisson meg egy új böngészőlapot.

- Jelentkezzen be az Azure AD portálra az Azure rendszergazdai hitelesítő adataival.

- Alatt Azure-szolgáltatások, választ Azure Active Directory.

- A navigációs ablakban a kezel, választ Vállalati alkalmazások, majd válassza ki Új alkalmazás.

- A Böngésszen az Azure AD Galley között szakaszban keressen rá IAM Identity Center, majd válassza ki AWS IAM Identity Center (az AWS Single Sign-On utódja).

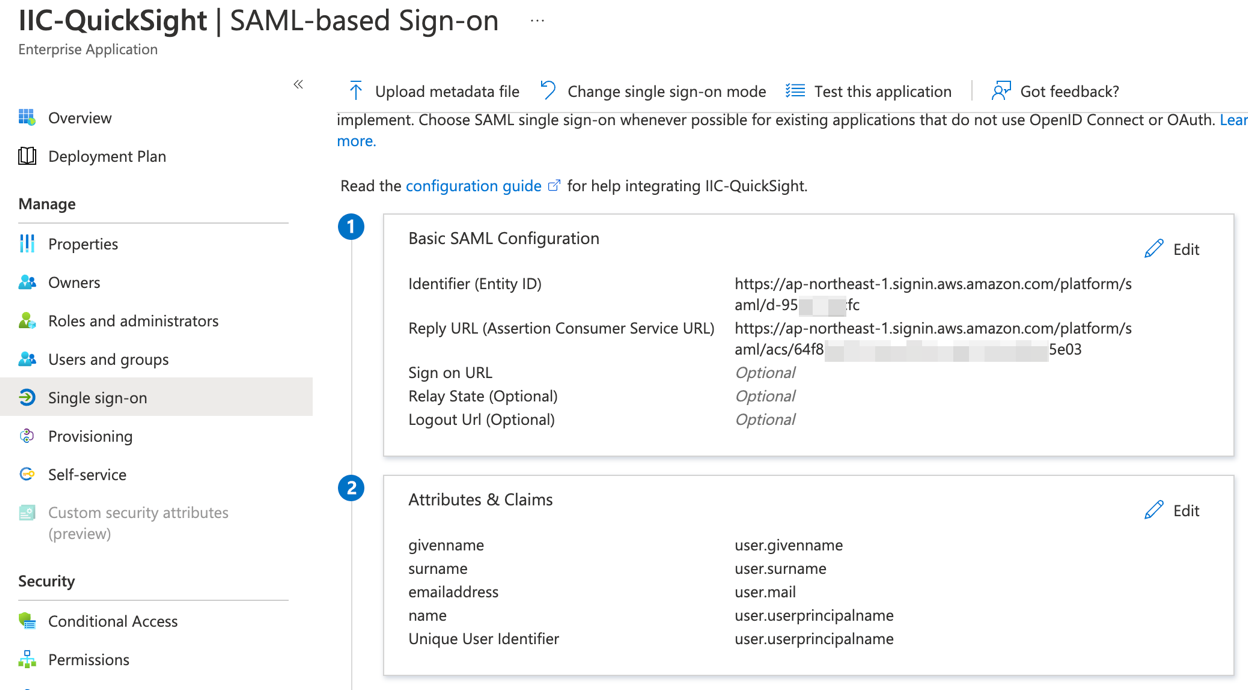

- Adja meg az alkalmazás nevét (ebben a bejegyzésben használjuk

IIC-QuickSight) és válassza Teremt. - A kezel szakaszban válassza Egyszeri bejelentkezés, majd válassza ki SAML.

- A Felhasználók és csoportok hozzárendelése szakaszban válassza Felhasználók és csoportok hozzárendelése.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Felhasználó/csoport hozzáadása és adjunk hozzá legalább egy felhasználót.

- választ használó mint a szerepe.

- A Egyszeri bejelentkezés beállítása szakaszban válassza Első lépések.

- A Alapvető SAML-konfiguráció szakaszban válassza szerkesztése, és töltse ki a következő paramétereket és értékeket:

- Azonosító – Az érték a IAM Identity Center kibocsátó URL-je mező.

- Válasz URL – Az érték a Az IAM Identity Center Assertion Consumer Service (ACS) URL-címe mező.

- Jelentkezzen be URL - Hagyja üresen.

- Relé állapota - Hagyja üresen.

- Kijelentkezési URL - Hagyja üresen.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Megtakarítás.

A konfigurációnak az alábbi képernyőképhez hasonlóan kell kinéznie.

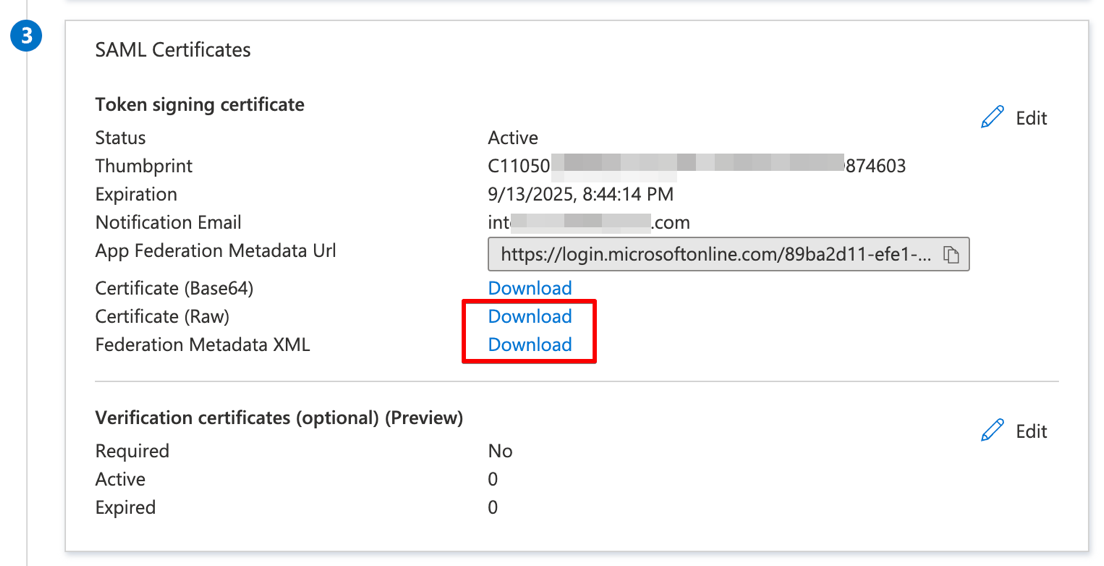

- A SAML tanúsítványok részben töltse le a Összevonási metaadatok XML fájl és a Tanúsítvány (nyers) fájlt.

Jelenleg minden készen áll az Azure AD SSO konfigurációjával. Később visszatér erre az oldalra, hogy konfigurálja az automatikus hozzáférés-kezelést, ezért tartsa nyitva ezt a böngészőlapot.

Az IAM Identity Center teljes konfigurálása

Fejezze be az IAM Identity Center konfigurációját a következő lépésekkel:

- Menjen vissza az IAM Identity Center konzol böngészőlapjára, amelyet az előző lépésben nyitva tartott.

- A IdP SAML metaadatok alatt a Az identitásszolgáltató metaadatai szakaszban válassza Válassz fájlt.

- Válassza ki a korábban letöltött metaadat fájlt (

IIC-QuickSight.xml). - A IdP tanúsítvány alatt a Az identitásszolgáltató metaadatai szakaszban válassza Válassz fájlt.

- Válassza ki a korábban letöltött tanúsítványfájlt (

IIC-QuickSight.cer). - A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Következő.

- Írja be az ELFOGADÁS parancsot, majd válassza a lehetőséget Az identitásszolgáltató forrásának módosítása.

Állítsa be az SCIM automatikus kiépítését az Azure AD-ben és az IAM Identity Centerben is

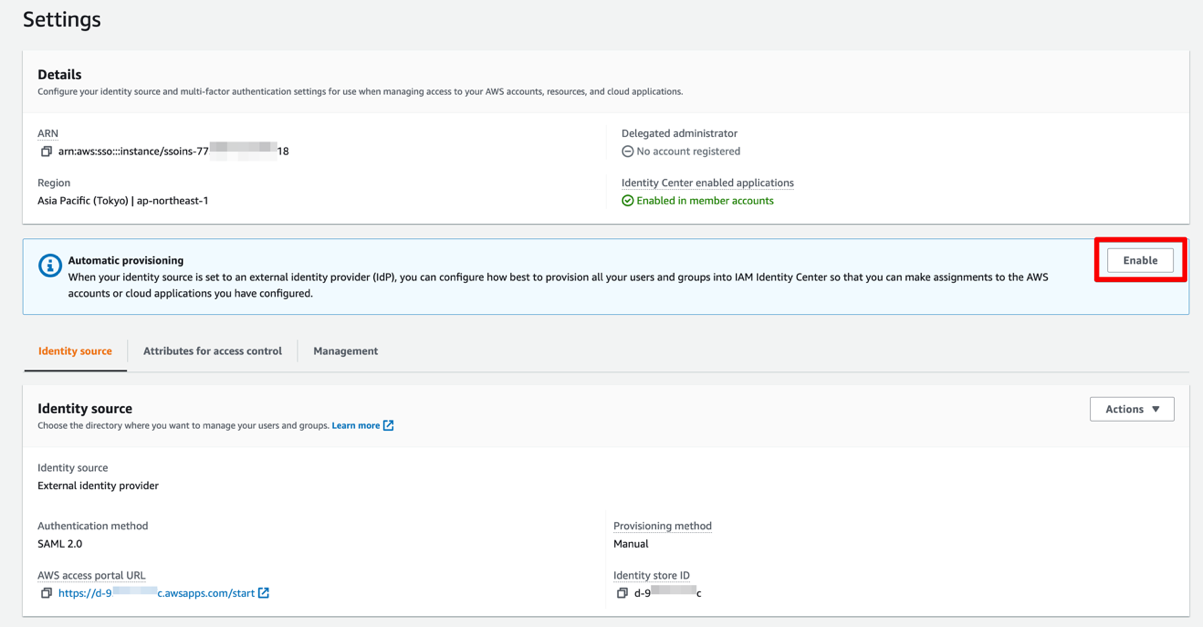

Az Ön kiépítési módja továbbra is a következőképpen van beállítva Kézikönyv (nem SCIM). Ebben a lépésben engedélyezzük az automatikus kiépítést, hogy az IAM Identity Center tudomást szerezzen a felhasználókról, ami lehetővé teszi az identitás-összevonást a QuickSight számára.

- A Automatikus kiépítés szakaszban válassza engedélyezése.

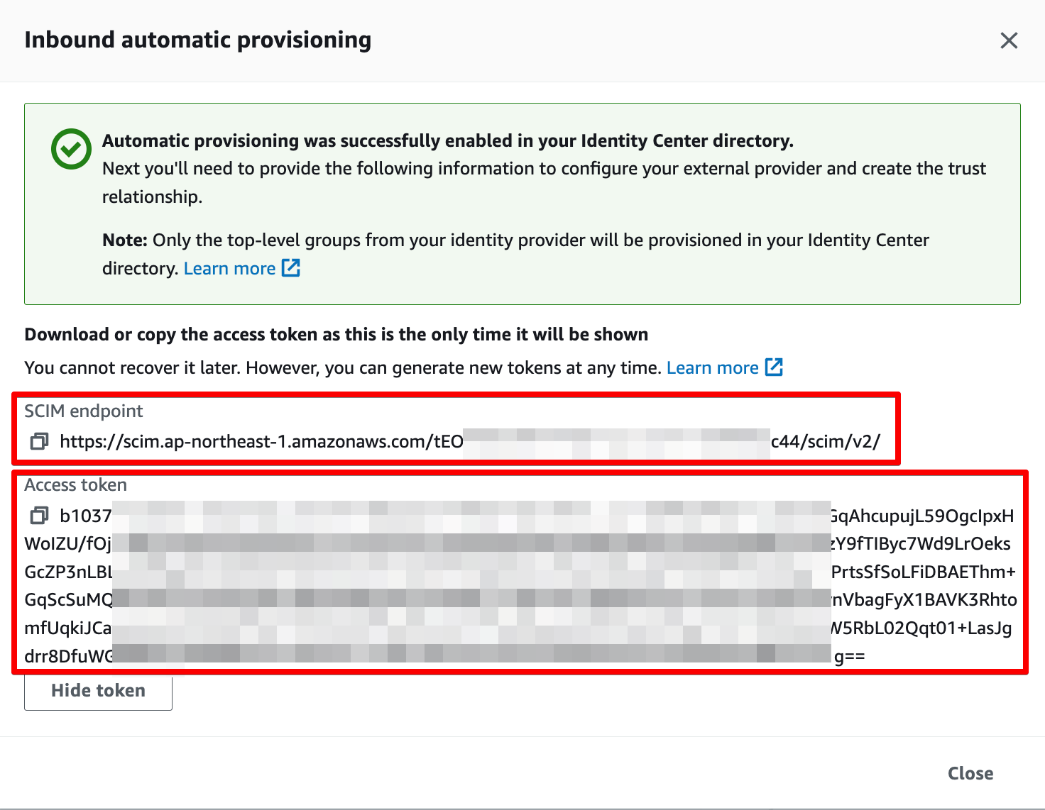

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Hozzáférési token hogy megmutassa a tokenjét.

- Térjen vissza a böngésző lapra (Azure AD), amelyet az 1. lépésben nyitva tartott.

- A kezel szakaszban válassza Vállalati alkalmazások.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

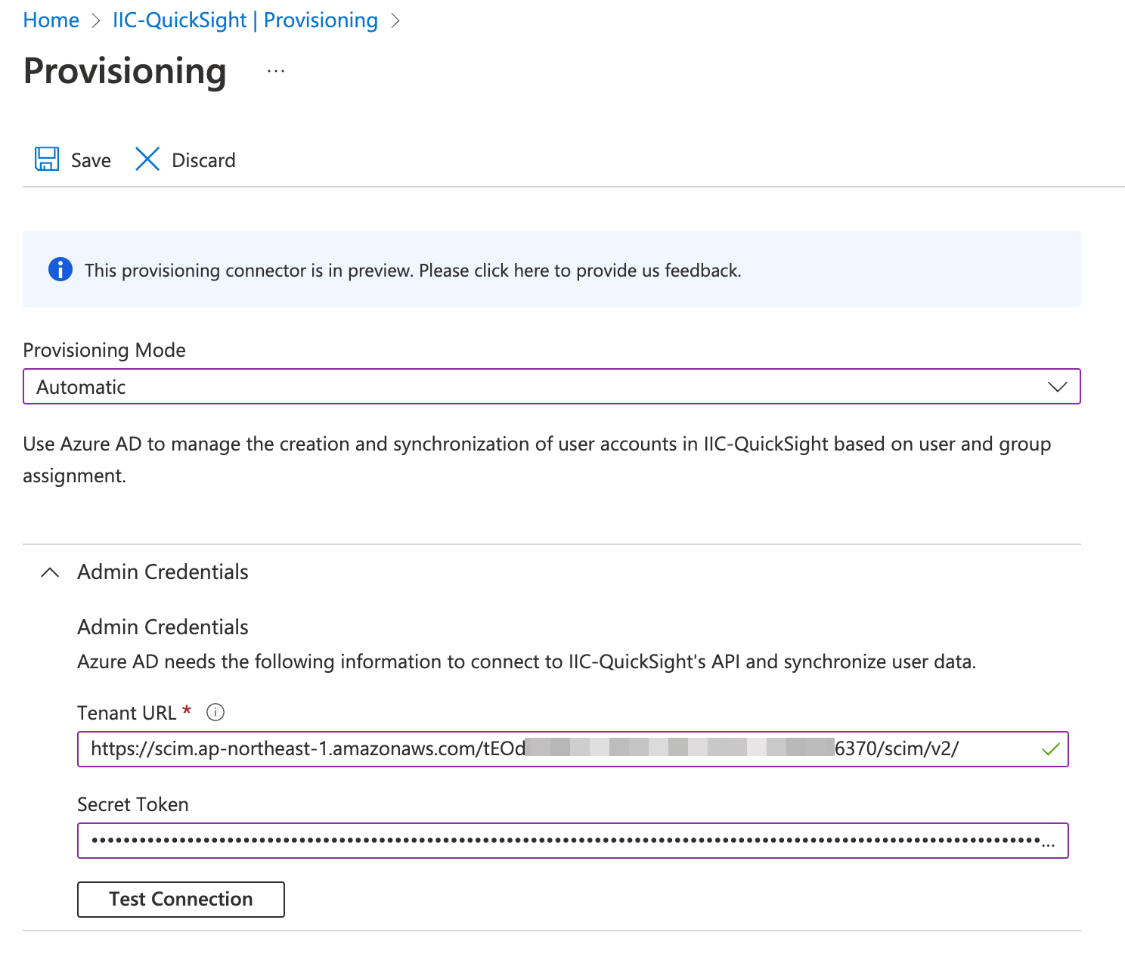

IIC-QuickSight, majd válassza ki Provisioning. - A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Automatikus in Ellátási mód és írja be a következő értékeket:

- Bérlő URL-je – Az érték a SCIM végpont mező.

- Titkos token – Az érték a Hozzáférési token mező.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Tesztcsatlakozás.

- A tesztkapcsolat sikeres befejezése után állítsa be Ellátás állapota nak nek On.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Megtakarítás.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Indítsa el a kiépítést az automatikus kiépítés elindításához a SCIM protokoll használatával.

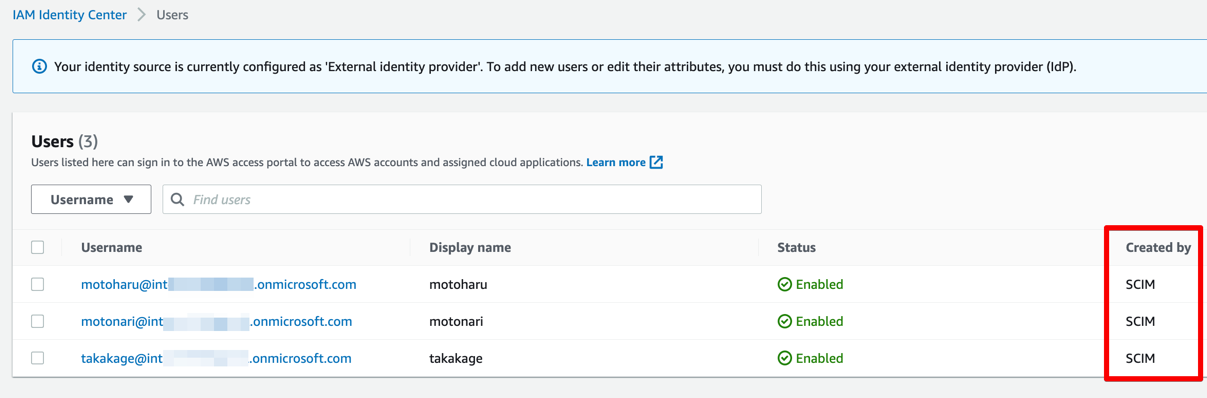

Amikor a kiépítés befejeződött, egy vagy több felhasználót továbbít az Azure AD-ből az IAM Identity Centerbe. A következő képernyőképen az IAM Identity Centerben kiépített felhasználók láthatók.

Vegye figyelembe, hogy ezen SCIM-kiépítés során a QuickSight-felhasználókat az IAM Identity Centerből származó esemény által kiváltott Lambda funkcióval kell létrehozni. Ebben a bejegyzésben létrehozunk egy felhasználói és csoporttagságot az AWS CLI-n keresztül (8. lépés).

QuickSight alkalmazás hozzáadása és konfigurálása az IAM Identity Centerben

Ebben a lépésben létrehozunk egy QuickSight alkalmazást az IAM Identity Centerben. Az alkalmazás működéséhez beállíthat egy IAM SAML-szolgáltatót, szerepkört és szabályzatot is. Hajtsa végre a következő lépéseket:

- Az IAM Identity Center konzolon a Alkalmazási területek oldalon válassza a lehetőséget Alkalmazás hozzáadása.

- A Előre integrált alkalmazás alatt Válasszon ki egy alkalmazást, belép

quicksight. - választ Amazon QuickSight, majd válassza ki Következő.

- Adjon meg egy nevet Megjelenítendő név, Mint például a

Amazon QuickSight. - A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Letöltés alatt IAM Identity Center SAML-metaadatfájl és mentse el a számítógépére.

- Hagyja meg az összes többi mezőt, és mentse el a konfigurációt.

- Nyissa meg az éppen létrehozott alkalmazást, majd válassza ki Felhasználók hozzárendelése.

A korábban SCIM-en keresztül kiépített felhasználók megjelennek a listán.

- Válassza ki az alkalmazáshoz rendelni kívánt összes felhasználót.

Konfiguráljon egy SAML IdP és egy SAML 2.0 összevonási IAM szerepkört

Az IAM Identity Center és az IAM szerepkör IAM SAML azonosítójának beállításához hajtsa végre a következő lépéseket:

- Az IAM-konzol navigációs ablaktáblájában válassza a lehetőséget Identitásszolgáltatók, majd válassza ki Szolgáltató hozzáadása.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a SAML as Szolgáltató típusa, és írja be

Azure-IIC-QSas Szolgáltató neve. - Alatt Metaadat dokumentum, választ Válassz fájlt és töltse fel a korábban letöltött metaadatfájlt.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Szolgáltató hozzáadása a konfiguráció mentéséhez.

- A navigációs panelen válassza a lehetőséget szerepek, majd válassza ki Szerep létrehozása.

- A Megbízható entitás típusaválassza SAML 2.0 szövetség.

- A Válasszon SAML 2.0 szolgáltatót, válassza ki a létrehozott SAML-szolgáltatót, majd válassza ki A programozott és az AWS felügyeleti konzolhoz való hozzáférés engedélyezése.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Következő.

- A Engedély hozzáadása oldalon válassza a lehetőséget Következő.

Ebben a bejegyzésben QuickSight felhasználókat hozunk létre egy AWS CLI paranccsal, ezért nem hozunk létre engedélyházirendet. Ha azonban a QuickSight önellátó szolgáltatására szükség van, akkor az engedélyházirend a CreateReader, CreateUserés CreateAdmin műveletekre van szükség (a QuickSight felhasználók szerepétől függően).

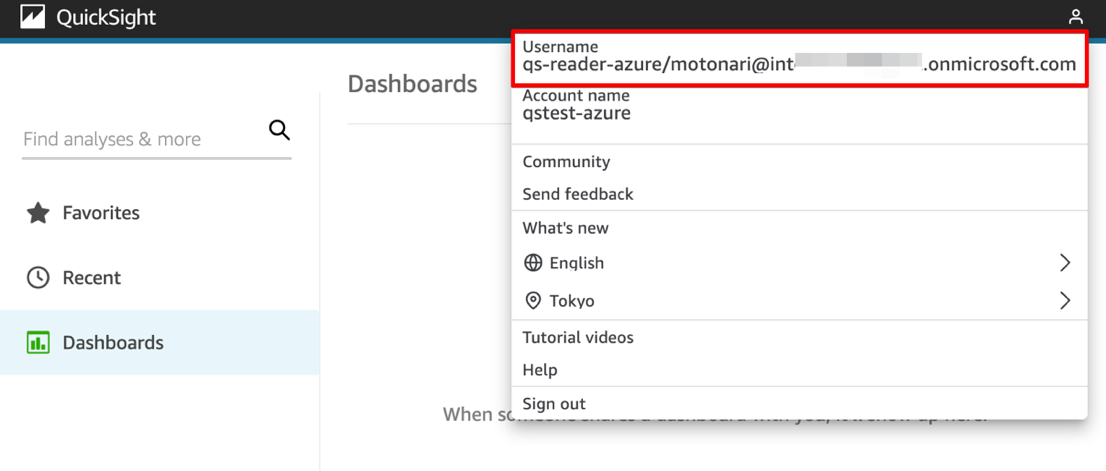

- A Név, áttekintés és létrehozás oldal, alatt A szerepkör részletei, belép

qs-reader-azurea szerepért. - A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Szerep létrehozása.

- Jegyezze fel a szerepkör ARN-jét.

Az ARN segítségével konfigurálhatja az attribútumokat az IAM Identity Center alkalmazásban.

Konfigurálja az attribútumokat a QuickSight alkalmazásban

Az IAM SAML IdP és IAM szerepkör QuickSight alkalmazáshoz az IAM Identity Centerben társításához hajtsa végre a következő lépéseket:

- Az IAM Identity Center konzol navigációs ablaktábláján válassza a lehetőséget Alkalmazási területek.

- Válassza ki a

Amazon QuickSightalkalmazás, és a Hozzászólások menüben válasszon Attribútum-leképezések szerkesztése. - A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Új attribútum-leképezés hozzáadása.

- Konfigurálja a leképezéseket a következő táblázatban.

| Felhasználói attribútum az alkalmazásban | Leképezés erre a karakterlánc-értékre vagy felhasználói attribútumra az IAM Identity Centerben |

| Tárgy | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Vegye figyelembe a következő értékeket:

- Cserélje AWS-fiókazonosítójával.

PrincipalTag:EmailAz e-mail-szinkronizálási funkció az önellátó felhasználók számára, akiket engedélyezni kell a QuickSight adminisztrációs oldalán. Ebben a bejegyzésben ne engedélyezze ezt a funkciót, mert a felhasználót egy AWS CLI paranccsal regisztráljuk.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a A változtatások mentéséhez.

Hozzon létre egy felhasználót, csoportot és csoporttagságot az AWS parancssori felülettel

A korábban leírtak szerint a QuickSight felhasználói és csoportjai manuálisan jönnek létre ebben a megoldásban. A következő AWS CLI parancsokkal hozzuk létre őket.

Az első lépés egy felhasználó létrehozása a QuickSightban, megadva a korábban létrehozott IAM-szerepet és az Azure AD-ben regisztrált e-mail-címet. A második lépés egy csoport létrehozása a csoportnévvel kombinált attribútumértékekként az Azure AD-ből az első lépésben létrehozott felhasználó számára. A harmadik lépés a felhasználó felvétele a korábban létrehozott csoportba; member-name a QuickSightban létrehozott felhasználónevet jelzi, amely a következőkből áll <IAM Role name>/<session name>. Lásd a következő kódot:

Ezen a ponton az Azure AD, az IAM Identity Center, az IAM és a QuickSight végpontok közötti konfigurálása befejeződött.

Ellenőrizze a konfigurációt úgy, hogy bejelentkezik a QuickSightba az IAM Identity Center portáljáról

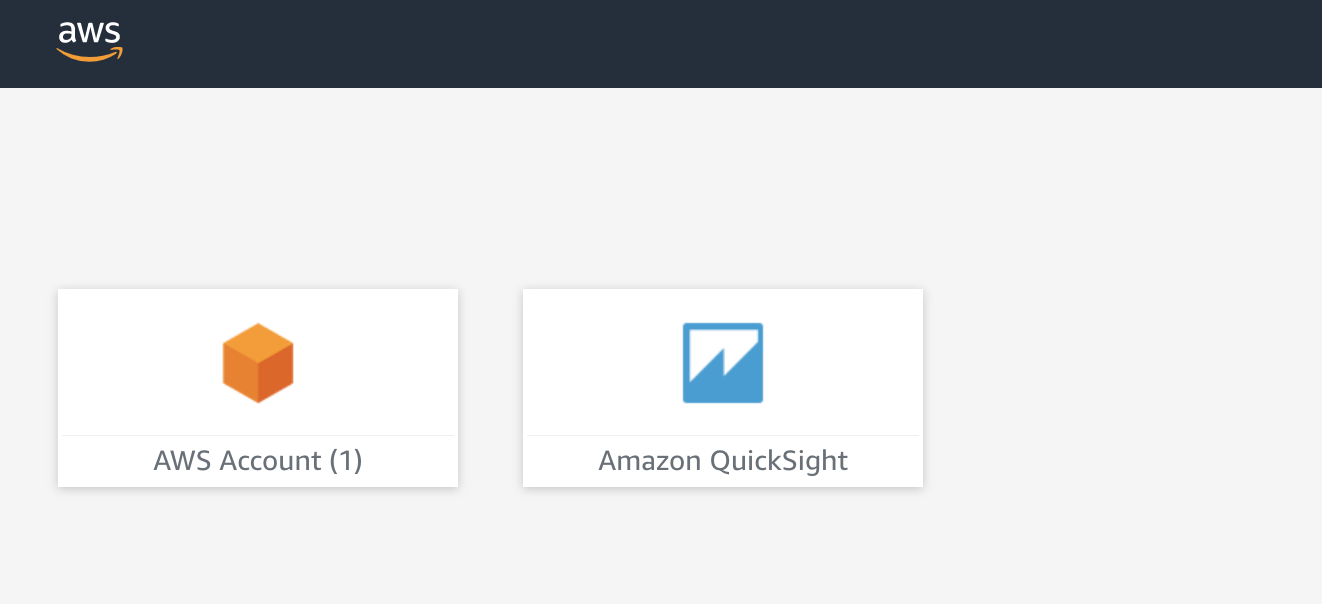

Most már készen áll arra, hogy az IdP által kezdeményezett SSO folyamattal bejelentkezzen a QuickSightba:

- Nyisson meg egy új privát ablakot a böngészőjében.

- Jelentkezzen be az IAM Identity Center portáljára (

https://d-xxxxxxxxxx.awsapps.com/start).

A rendszer átirányítja az Azure AD bejelentkezési promptjára.

- Adja meg az Azure AD hitelesítő adatait.

A rendszer visszairányítja az IAM Identity Center portáljára.

- Az IAM Identity Center portálon válassza a lehetőséget Amazon QuickSight.

A rendszer automatikusan átirányítja a QuickSight otthonába.

II. rész: A csoporttagság módosításának automatizálása SCIM-események esetén

Ebben a részben a frissítési folyamatot konfiguráljuk.

Ismerje meg az EventBridge SCIM-eseményét és eseménymintáját

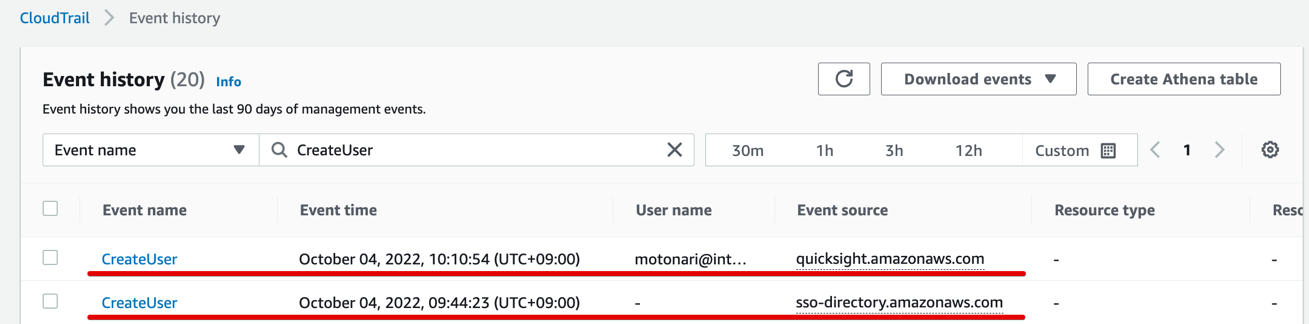

Amikor az Azure AD-rendszergazda bármilyen módosítást hajt végre az adott felhasználói profil attribútumain, a módosítás szinkronizálva lesz az IAM Identity Center felhasználói profiljával SCIM-protokoll segítségével, és a tevékenység rögzítésre kerül egy AWS CloudTrail elnevezésű rendezvény UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) eseményforrásként. Hasonlóképpen a CreateUser esemény rögzítésre kerül, amikor egy felhasználót hoznak létre az Azure AD-ben, és a DisableUser esemény akkor szól, amikor a felhasználó le van tiltva.

Az alábbi képernyőkép a Eseménytörténet oldalon kettő látható CreateUser események: az egyiket az IAM Identity Center, a másikat a QuickSight rögzíti. Ebben a bejegyzésben az IAM Identity Center egyikét használjuk.

Annak érdekében, hogy az EventBridge megfelelően tudja kezelni a folyamatot, minden eseménynek meg kell adnia az esemény azon mezőit, amelyekhez az eseménymintát meg kívánja feleltetni. A következő eseményminta egy példa a UpdateUser esemény az IAM Identity Centerben generált SCIM szinkronizáláskor:

Ebben a bejegyzésben bemutatjuk a QuickSight csoporttagságának automatikus frissítését, amelyet a UpdateUser SCIM esemény.

Hozzon létre attribútumleképezést a csoport nevéhez

Ahhoz, hogy a Lambda függvény kezelhesse a csoporttagságot a QuickSightban, meg kell szereznie a két felhasználói attribútumot (department és a jobTitle). A folyamat egyszerűbbé tétele érdekében két attribútumot kombinálunk az Azure AD-ben (department, jobTitle) egy attribútumba az IAM Identity Centerben (title), az Azure AD attribútum-leképezési funkciójával. Az IAM Identity Center ezután a title attribútum a felhasználó kijelölt csoportneveként.

- Jelentkezzen be az Azure AD-konzolba, és navigáljon ide Vállalati alkalmazások,

IIC-QuickSightés Provisioning. - A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Attribútum-leképezések szerkesztése.

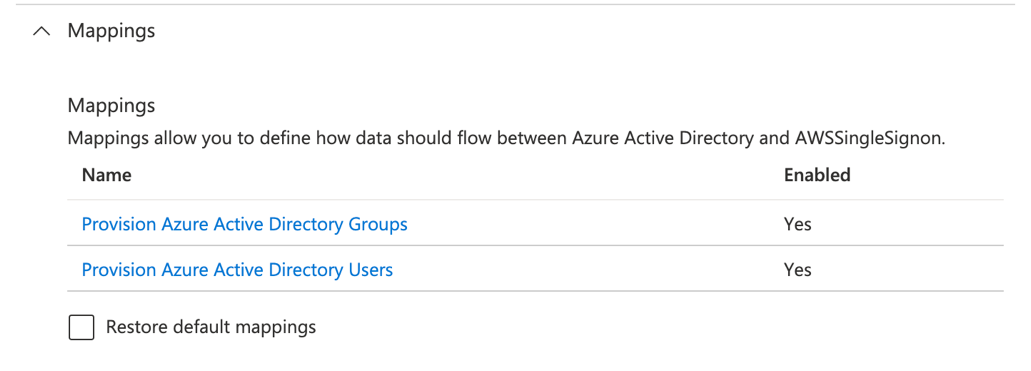

- Alatt Leképezések, választ Azure Active Directory-felhasználók biztosítása.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

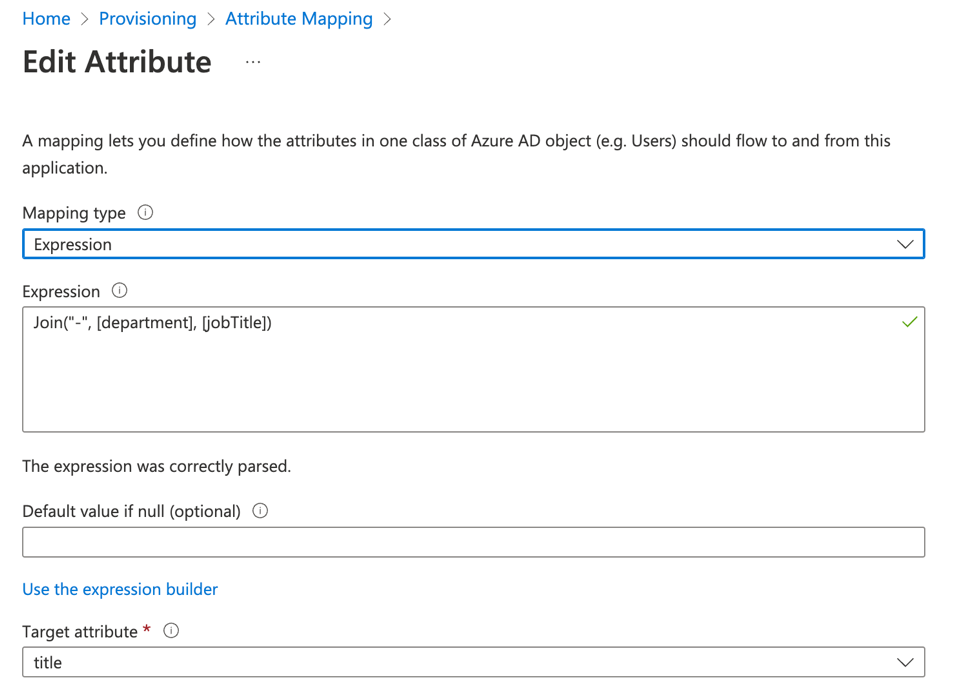

jobTitlea Azure Active Directory-attribútumok. - Módosítsa az alábbi beállításokat:

- Leképezés típusa -

Expression - Kifejezés -

Join("-", [department], [jobTitle]) - Célattribútum -

title

- Leképezés típusa -

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Megtakarítás.

- Kiléphet a kiépítési oldalról.

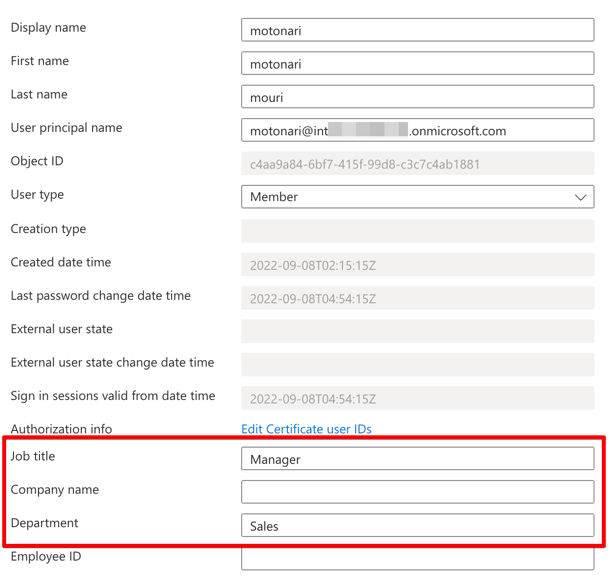

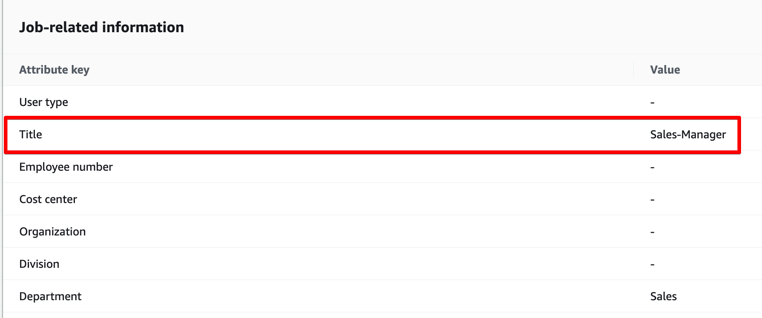

Az attribútum automatikusan frissül az IAM Identity Centerben. A frissített felhasználói profil a következő képernyőképekhez hasonlóan néz ki (az Azure AD a bal oldalon, az IAM Identity Center a jobb oldalon).

Hozzon létre egy lambda függvényt

Most létrehozunk egy Lambda függvényt, amely frissíti a QuickSight csoporttagságot a SCIM eseménynél. A funkció alapvető része a felhasználó megszerzése title attribútum értékét az IAM Identity Centerben az aktivált eseményinformációk alapján, majd annak biztosítására, hogy a felhasználó létezik-e a QuickSightban. Ha a csoportnév még nem létezik, akkor létrehozza a csoportot a QuickSight alkalmazásban, majd hozzáadja a felhasználót a csoporthoz. Hajtsa végre a következő lépéseket:

- A Lambda konzolon válassza a lehetőséget Funkció létrehozása.

- A Név, belép

UpdateQuickSightUserUponSCIMEvent. - A Runtime, választ Python 3.9.

- A Time-out, 15 másodpercre állítva.

- A Engedélyek, hozzon létre és csatoljon egy IAM-szerepkört, amely a következő engedélyeket tartalmazza (a megbízható entitás (fő) legyen

lambda.amazonaws.com): - Írjon Python kódot a Boto3 SDK for IdentityStore és a QuickSight. A következő a teljes Python-kód minta:

Ne feledje, hogy ehhez a Lambda funkcióhoz a Boto3 1.24.64 vagy újabb verziója szükséges. Ha a Boto3 tartalmazza a Lambda futási idő régebbi ennél, használjon Lambda réteget a Boto3 legújabb verziójának használatához. További részletekért lásd: Hogyan oldhatom meg az „ismeretlen szolgáltatás”, a „paraméterellenőrzés sikertelen” és az „objektumnak nincs attribútuma” hibákat Python (Boto 3) Lambda függvényből.

Adjon hozzá egy EventBridge-szabályt az esemény elindításához

A korábban létrehozott Lambda függvény meghívásához EventBridge-szabály létrehozásához hajtsa végre a következő lépéseket:

- Az EventBridge konzolon hozzon létre egy új szabályt.

- A Név, belép

updateQuickSightUponSCIMEvent. - A Esemény minta, írja be a következő kódot:

- A célok, válassza ki a létrehozott lambda függvényt (

UpdateQuickSightUserUponSCIMEvent). - Engedélyezze a szabályt.

Ellenőrizze a konfigurációt a felhasználói attribútum értékének módosításával az Azure AD-ben

Módosítson egy felhasználói attribútumot az Azure AD-ben, majd ellenőrizze, hogy létrejött-e az új csoport, és hogy a felhasználó hozzáadva van-e az újhoz.

- Térjen vissza az Azure AD-konzolhoz.

- Tól től kezelkettyenés felhasználók.

- Válassza ki az egyik felhasználót, akivel korábban bejelentkezett a QuickSightba az IAM Identity Center portálról.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Tulajdonságok szerkesztése, majd szerkessze a következőhöz tartozó értékeket Munka megnevezése és a osztály.

- Mentse el a konfigurációt.

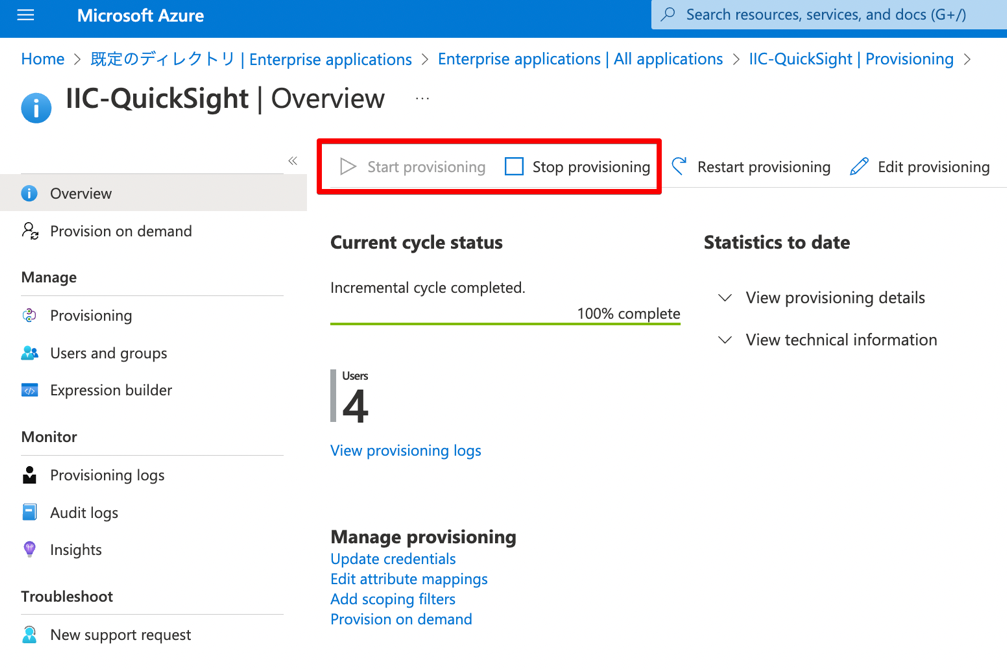

- Tól től kezel, választ Vállalati alkalmazás, az alkalmazás neve és Provisioning.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Állítsa le a hozzáférést és azután Indítsa el a kiépítést sorban.

Az Azure AD-ben a SCIM-kiépítési intervallum a következő 40 percre rögzítve. Az azonnali eredmények elérése érdekében manuálisan leállítjuk és elindítjuk a kiépítést.

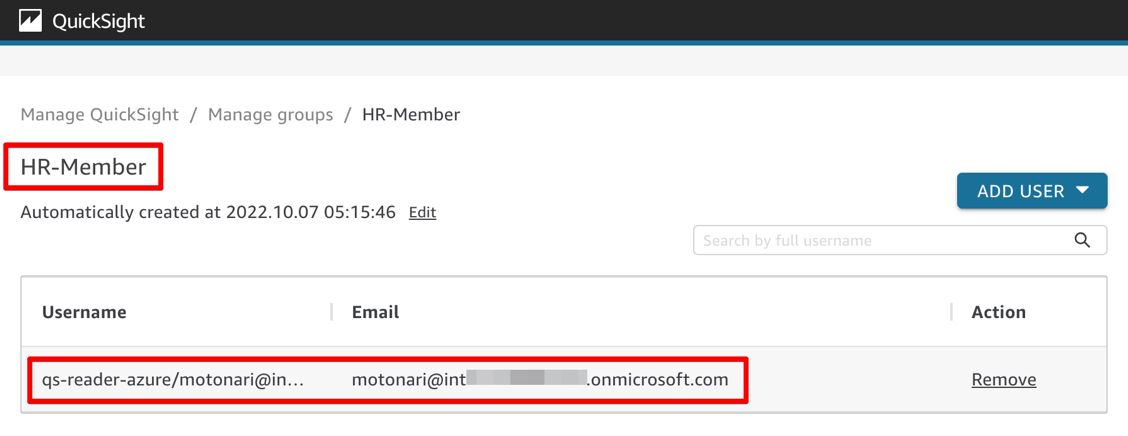

- Navigáljon a QuickSight konzolhoz.

- A legördülő felhasználónév menüben válassza a lehetőséget A QuickSight kezelése.

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a Csoportok kezelése.

Most látnia kell, hogy az új csoport létrejött, és a felhasználó hozzá van rendelve ehhez a csoporthoz.

Tisztítsuk meg

Ha elkészült a megoldással, tisztítsa meg környezetét a költségek minimalizálása érdekében. Érdemes lehet törölni a következő forrásokat:

- Lambda funkció

- Lambda réteg

- A lambda funkció IAM szerepe

- CloudWatch naplócsoport a Lambda funkcióhoz

- EventBridge szabály

- QuickSight fiók

- Megjegyzések : AWS-fiókonként csak egy QuickSight-fiók lehet. Így előfordulhat, hogy QuickSight-fiókját már használják a szervezet más felhasználói. Csak akkor törölje a QuickSight-fiókot, ha kifejezetten beállította a blog követésére, és teljesen biztos abban, hogy más felhasználók nem használják.

- IAM Identity Center példány

- IAM-azonosító szolgáltató konfigurációja az Azure AD-hez

- Azure AD-példány

Összegzésként

Ez a bejegyzés lépésenkénti utasításokat tartalmaz az IAM Identity Center SCIM-kiépítésének és az Azure AD SAML 2.0 összevonásának konfigurálásához a QuickSight-felhasználók központosított kezeléséhez. Az IAM Identity Centerben generált SCIM-események használatával, valamint az EventBridge és a Lambda automatizálásával az Azure AD felhasználói attribútumain alapuló automatikus csoporttagsági frissítéseket is bemutattunk a QuickSightban.

Ezzel az eseményvezérelt megközelítéssel a felhasználók és csoportok kiépítésére a QuickSightban, a rendszergazdák teljes rugalmasságot élvezhetnek abban, hogy a szervezettől függően hol várható a felhasználókezelés különböző módjai. Ezenkívül biztosítja a felhasználók és csoportok konzisztenciáját a QuickSight és az Azure AD között, amikor egy felhasználó hozzáfér a QuickSight szolgáltatáshoz.

Várjuk minden kérdését vagy visszajelzését.

A szerzőkről

Takeshi Nakatani vezető Bigdata-tanácsadó a professzionális szolgáltatások csapatánál Tokióban. 25 éves tapasztalattal rendelkezik az IT iparágban, jártas az adatinfrastruktúra felépítésében. Szabadnapjain rockdobos vagy motoros is lehet.

Takeshi Nakatani vezető Bigdata-tanácsadó a professzionális szolgáltatások csapatánál Tokióban. 25 éves tapasztalattal rendelkezik az IT iparágban, jártas az adatinfrastruktúra felépítésében. Szabadnapjain rockdobos vagy motoros is lehet.

Wakana Vilquin-Sakashita az Amazon QuickSight speciális megoldástervezője. Szorosan együttműködik az ügyfelekkel, hogy segítse az adatok értelmezését a vizualizáción keresztül. Korábban a Wakana az S&P Global-nál dolgozott, és segítette ügyfeleit abban, hogy hozzáférjenek a vállalkozásukkal kapcsolatos adatokhoz, betekintésekhez és kutatásokhoz.

Wakana Vilquin-Sakashita az Amazon QuickSight speciális megoldástervezője. Szorosan együttműködik az ügyfelekkel, hogy segítse az adatok értelmezését a vizualizáción keresztül. Korábban a Wakana az S&P Global-nál dolgozott, és segítette ügyfeleit abban, hogy hozzáférjenek a vállalkozásukkal kapcsolatos adatokhoz, betekintésekhez és kutatásokhoz.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :is

- ][p

- $ UP

- 1

- 10

- 100

- 11

- 7

- 8

- a

- Képes

- teljesen

- Elfogad!

- hozzáférés

- Fiók

- Fiókok

- át

- Akció

- cselekvések

- aktív

- Active Directory

- tevékenység

- Ad

- hozzáadott

- cím

- Hozzáteszi

- admin

- igazgatás

- adminisztrátorok

- előre

- Minden termék

- lehetővé teszi, hogy

- már

- amazon

- Amazon QuickSight

- és a

- api

- Alkalmazás

- alkalmazások

- megközelítés

- alkalmazások

- építészet

- VANNAK

- Sor

- AS

- kijelölt

- Társult

- At

- csatolja

- attribútumok

- hitelesíteni

- Hitelesítés

- automatizált

- Automatizált

- Automatikus

- automatikusan

- Automatizálás

- AWS

- AWS felügyeleti konzol

- Égszínkék

- vissza

- alapján

- BE

- mert

- válik

- hogy

- között

- bigdata

- Blog

- hoz

- böngésző

- Épület

- üzleti

- üzleti intelligencia

- by

- hívás

- hívott

- TUD

- Központ

- központi

- központosított

- bizonyos

- igazolás

- változik

- Változások

- változó

- ellenőrizze

- ellenőrzése

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

- kettyenés

- ügyfél részére

- szorosan

- felhő

- Felhő alkalmazások

- kód

- COM

- kombináció

- kombinált

- kombinálása

- teljes

- Tartalmaz

- számítógép

- Configuration

- megerősít

- kapcsolat

- következetes

- Konzol

- szaktanácsadó

- fogyasztó

- tartalom

- kontextus

- Mag

- Költség

- tudott

- teremt

- készítette

- teremt

- létrehozása

- Hitelesítő adatok

- Jelenlegi

- vevő

- Ügyfelek

- dátum

- adat-infrastruktúra

- dátum idő

- Nap

- dönt

- alapértelmezett

- meghatározott

- bizonyítani

- igazolták

- mutatja

- osztály

- attól

- leírt

- leírás

- kijelölt

- részlet

- részletek

- Fejleszt

- különböző

- Tiltva

- tárgyalt

- Nem

- ne

- letöltés

- dinamikusan

- e

- minden

- Korábban

- hatás

- lehetővé

- engedélyezve

- végtől végig

- biztosítására

- biztosítja

- belép

- Vállalkozás

- Egész

- egység

- Környezet

- hiba

- hibák

- stb.

- Eter (ETH)

- esemény

- események

- példa

- Kivéve

- kivétel

- létező

- létezik

- Kilépés

- Kilépés

- várható

- tapasztalat

- külső

- Sikertelen

- Funkció

- államszövetség

- Visszacsatolás

- mező

- Fields

- filé

- kitöltése

- Találjon

- vezetéknév

- Rugalmasság

- áramlási

- koncentrál

- következik

- következő

- A

- Előre

- talált

- ból ből

- Tele

- funkció

- generált

- kap

- szerzés

- adott

- Csoport

- Csoportok

- fél

- fogantyú

- Legyen

- hallás

- segít

- Kezdőlap

- Hogyan

- How To

- azonban

- HTML

- http

- HTTPS

- i

- IAM

- ID

- identitások

- Identitás

- identitás menedzsment

- azonnali

- Hatás

- importál

- in

- beleértve

- magában foglalja a

- Beleértve

- jelzi

- ipar

- info

- információ

- Infrastruktúra

- meglátások

- utasítás

- Intelligencia

- behívja

- Kibocsátó

- IT

- IT ipar

- ITS

- Munka

- json

- Tart

- nyelv

- legutolsó

- réteg

- Szabadság

- mint

- vonal

- Lista

- Listázott

- hosszabb

- néz

- hasonló

- keres

- MEGJELENÉS

- csinál

- KÉSZÍT

- Gyártás

- kezelése

- sikerült

- vezetés

- kötelező

- kézzel

- térképészet

- Mérkőzés

- tag

- tagság

- tagságok

- Menü

- Metaadatok

- módszer

- microsoft

- Microsoft Azure

- esetleg

- minimalizálása

- módosítása

- pillanat

- több

- név

- nevek

- Keresse

- Navigáció

- Szükség

- Új

- szerez

- of

- on

- ONE

- nyitva

- működés

- érdekében

- szervezet

- szervezetek

- származik

- Más

- másképp

- saját

- oldal

- üvegtábla

- paraméterek

- rész

- különös

- Elmúlt

- Mintás

- minták

- engedély

- engedélyek

- Hely

- Helyek

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- pont

- Politikák

- politika

- Portál

- állás

- előfeltételek

- be

- ajándékot

- előző

- korábban

- Fő

- Előzetes

- magán

- kiváltságok

- folyamat

- Termelés

- szakmai

- profil

- programadó

- megfelelően

- ingatlanait

- protokoll

- feltéve,

- ellátó

- biztosít

- ellátás

- Piton

- Kérdések

- Nyers

- Olvasó

- kész

- feljegyzett

- vidék

- Regisztráció

- nyilvántartott

- összefüggő

- eltávolítás

- eltávolítása

- eltávolított

- eltávolítása

- cserélni

- raktár

- kötelező

- követelmények

- megköveteli,

- kutatások

- forrás

- Tudástár

- válasz

- eredményez

- Eredmények

- megtartása

- visszatérés

- Kritika

- Szikla

- Szerep

- szerepek

- Szabály

- s

- S&P

- azonos

- Megtakarítás

- skálázható

- screenshotok

- sdk

- Keresés

- Második

- másodperc

- Rész

- szakaszok

- biztonság

- értelemben

- Sorozat

- szolgáltatás

- Szolgáltatások

- ülés

- készlet

- beállítás

- beállítások

- felépítés

- kellene

- előadás

- Műsorok

- <p></p>

- Hasonlóképpen

- óta

- egyetlen

- So

- megoldások

- néhány

- forrás

- szakember

- kifejezetten

- meghatározott

- kezdet

- kezdődött

- Kezdve

- kezdődik

- Állami

- nyilatkozat

- Állapot

- tartózkodás

- Lépés

- Lépései

- Még mindig

- megáll

- tárolni

- árnyékolók

- egyértelmű

- Húr

- előfizetés

- Később

- sikeresen

- ilyen

- támogatás

- Támogatja

- feltételezett

- összehangolás

- rendszer

- táblázat

- Vesz

- csapat

- teszt

- hogy

- A

- azok

- Őket

- ebből adódóan

- Ezek

- Harmadik

- harmadik fél

- Keresztül

- idő

- Cím

- nak nek

- Ma

- együtt

- jelképes

- tokyo

- kiváltó

- váltott

- igaz

- Megbízható

- alatt

- megértés

- Frissítések

- frissítve

- Frissítés

- frissítése

- URL

- használ

- használó

- Felhasználók

- hasznosítja

- érvényesítés

- érték

- Értékek

- változók

- különféle

- változat

- keresztül

- megjelenítés

- végigjátszás

- Út..

- módon

- JÓL

- ami

- lesz

- val vel

- Munka

- dolgozott

- művek

- lenne

- XML

- év

- A te

- zephyrnet