Sajnos le kellett fednünk a DEADBOLT zsarolóprogram többször előtt a meztelen biztonságon.

A ransomware kiberbűnözés színterének ez a niche-szereplője már csaknem két éve elsősorban az otthoni felhasználókat és a kisvállalkozásokat zsákmányolja, a legtöbb kortárs zsarolóvírus-támadástól eltérő módon:

Ha körülbelül tíz éve foglalkozott a kiberbiztonsággal, amikor a ransomware először kezdett hatalmas pénzforgatóvá válni a kiberalvilág számára, akkor semmi szeretettel fog emlékezni a zsarolóprogramok akkori „nagy márkáira”: CryptoLocker, Locky, TeslaCrypt, és még sok más.

A zsarolóvírus-bűnözés korai szereplői jellemzően arra hagyatkoztak, hogy nagyjából megfizethető, ha kihagyja-menj a kocsmába egy-három hónapig zsarolási kifizetéseket követeltek annyi személytől, ahány ők. tudott.

Ellentétben a mai főligás zsarolóprogramok csalóival, akiket így lehetne összefoglalni „Célja, hogy több százszoros dollármilliókat zsaroljon ki cégektől”, a korai játékosok fogyasztóbarátabb utat jártak be „Emberek millióit zsaroljon fejenként 300 dollárért” (vagy 600 dollár vagy 1000 dollár – az összegek változtak).

Az ötlet egyszerű volt: a saját laptopodon kódolt fájlokkal a szélhámosoknak nem kellett aggódniuk az internetes feltöltési sávszélesség miatt, és nem kellett az összes fájlodat ellopni, hogy később visszaadhassák azokat.

Az összes fájlodat ott hagyhatják előtted, látszólag jól láthatóan, mégis teljesen használhatatlanná.

Ha például megpróbált megnyitni egy kódolt dokumentumot a szövegszerkesztővel, akkor vagy haszontalan oldalakat lát, tele digitális káposztával, vagy egy felugró üzenetet, amely elnézést kér, hogy az alkalmazás nem ismerte fel a fájltípust, és nem tudja megnyitni. ez az összes.

A számítógép működik, az adatok nem

Általában a szélhámosok mindent megtesznek azért, hogy az operációs rendszert és az alkalmazásait érintetlenül hagyják, helyette az Ön adataira összpontosítva.

Több fontos ok miatt valójában nem akarták, hogy számítógépe teljesen leálljon.

Először is azt akarták, hogy lásd és érezd a fájdalmat, hogy milyen közel, de mégis olyan távol vannak az értékes fájljaid: esküvői fotók, babavideók, adóbevallások, egyetemi kurzusok, kintlevőségek, tartozások és minden egyéb digitális adat Hónapok óta akartam hátrálni, de még nem jutottam el egészen.

Másodszor, azt akarták, hogy lássa azt a zsarolási feljegyzést, amelyet HATALMAS BETŰBEN hagytak, DRÁMAI KÉPEKKEL, asztali háttérképként telepítve, hogy ne hagyhassa ki, és a visszavásárolandó kriptocoinok beszerzésére vonatkozó utasításokkal együtt. a visszafejtő kulcsot az adatok visszakódolásához.

Harmadszor, meg akartak győződni arról, hogy továbbra is online tud kapcsolódni a böngészőjében, hogy először hasztalan keresgéljen a „hogyan gyógyuljunk meg az XYZ ransomware-től fizetés nélkül”, majd a kétségbeesés és a kétségbeesés hatására megragadjon egy barátot. tudtad, hogy segíthetsz a mentőakció kriptovalutával kapcsolatos részében.

Sajnos ennek az utálatos bűnözői cselekménynek a korai szereplői, nevezetesen a CryptoLocker banda, meglehetősen megbízhatónak bizonyultak abban, hogy gyorsan és pontosan válaszoljanak az áldozatoknak, akik fizettek, és ezzel egyfajta „megtiszteltetés a tolvajok között” hírnevet szereztek.

Úgy tűnt, ez meggyőzte az új áldozatokat arról, hogy annak ellenére, hogy a befizetés óriási lyukat égetett a közeljövő pénzügyeibe, és ez egy kicsit olyan, mintha az ördöggel alkudnának, nagy valószínűséggel visszakapják az adataikat.

Ezzel szemben a modern ransomware támadások jellemzően arra irányulnak, hogy egyidejűleg teljes vállalatok (vagy iskolák, kórházak, önkormányzatok vagy jótékonysági szervezetek) összes számítógépét a helyszínen helyezzék el. A teljes hálózaton megbízhatóan működő dekódoló eszközök létrehozása azonban meglepően nehéz szoftverfejlesztési feladat. Valójában az adatok visszaszerzése a csalókra támaszkodva kockázatos üzlet. Ban,-ben 2021-es Sophos Ransomware felmérés, a fizető áldozatok 1/2-a elvesztette adatainak legalább 1/3-át, 4%-uk pedig semmit sem kapott vissza. in 2022, azt találtuk, hogy a félidő még rosszabb volt: a fizetők 1/2-a elvesztette adatainak 40%-át vagy annál többet, és csak 4%-uk kapta vissza az összes adatát. A hírhedtben Gyarmati csővezeték ransomware támadást, a cég azt mondta, hogy nem fizet, majd köztudottan 4,400,000 4.4 XNUMX dollár feletti összeget különített el, de úgy találta, hogy a bűnözők által biztosított visszafejtő eszköz túl lassú ahhoz, hogy bármit is használhasson. Így végül az összes behajtási költséget viselték volna, ha nem fizették volna ki a bűnözőket, plusz egy XNUMX millió dolláros kimenő összeget, ami olyan jó volt, mintha a lefolyóba került volna. (Elképesztő módon, és nyilvánvalóan a bűnözők rossz működési kiberbiztonsága miatt, a Az FBI végül magához tért a Colonial által kifizetett bitcoinok körülbelül 85%-a. Ne hagyatkozzon azonban erre a fajta eredményre: az ilyen nagyarányú visszakövetelések ritka kivételek, nem pedig szabály.)

Jövedelmező rés

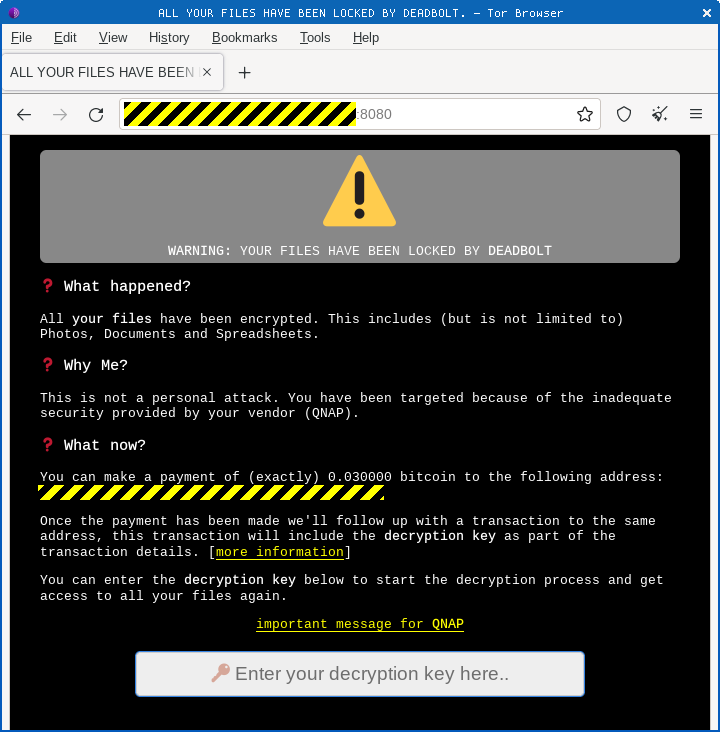

A DEADBOLT szélhámosok, úgy tűnik, megtalálták a jövedelmező rés saját maguknak, így nem kell betörniük az Ön hálózatába, és bejutniuk a rajta lévő összes számítógépre, és még attól sem kell aggódniuk, hogy a rosszindulatú programok belopakodnak a laptopjára vagy a rendszeres számítógépekre. háztartás, iroda vagy mindkettő.

Ehelyett globális hálózati vizsgálatokat használnak a javítatlan NAS-eszközök azonosítására (Hálózati adattároló), jellemzően a nagy QNAP gyártótól származók, és közvetlenül kódolnak mindent a fájlszerver-eszközön anélkül, hogy bármi máshoz is hozzányúlnának a hálózaton.

Az ötlet az, hogy ha úgy használja a NAS-t, ahogyan azt a legtöbben teszik otthon vagy egy kisvállalkozásban – biztonsági mentésekhez és nagy fájlok, például zenék, videók és képek elsődleges tárolóhelyeként, akkor a NAS-on lévő összeshez való hozzáférés elvesztése Valószínűleg legalább olyan katasztrofális, mint az összes fájl elvesztése az összes laptopon és asztali számítógépen, vagy talán még rosszabb.

Mivel valószínűleg állandóan bekapcsolva hagyja a NAS-eszközt, a csalók bármikor betörhetnek, például amikor nagy valószínűséggel alszik; csak egy eszközt kell megtámadniuk; nem kell aggódniuk, akár Windows, akár Mac számítógépet használ…

…és magának az eszköznek a kijavítatlan hibáját kihasználva nem kell rávenniük Önt vagy bárki mást a hálózatában, hogy letöltsenek egy gyanús fájlt, vagy egy kétes webhelyre kattintsanak, hogy megvegyék a lábukat.

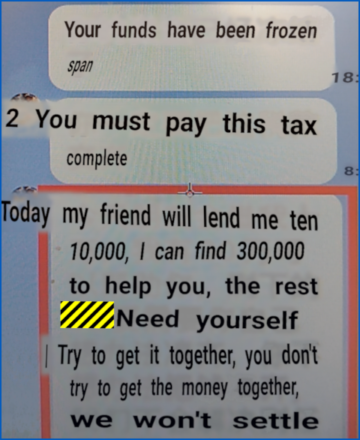

A szélhámosoknak még attól sem kell aggódniuk, hogy üzenetet kapnak e-mailben vagy az asztali háttérképen: ravaszul átírják a bejelentkezési oldalt a NAS-eszköz webes felületén, így amint legközelebb megpróbál bejelentkezni, talán azért, hogy megtudja, miért. az összes fájlja össze van rontva, egy arccal zsarolási igényt kap.

Ami még alattomosabb, a DEADBOLT szélhámosok kitaláltak egy módszert az Önnel való bánásmódra, amely elkerüli az e-mailes levelezést (esetleg nyomon követhető), nincs szükség sötét webszerverekre (esetleg bonyolult), és megkerül minden tárgyalást: ez az ő útjuk, vagy az adatforgalmi út.

Egyszerűen fogalmazva, minden áldozat kap egy egyszeri Bitcoin-címet, amelyre a BTC 0.03 küldését kérik (jelenleg [2022-10-21] valamivel 600 dollár alatt):

Maga a tranzakció egyszerre működik üzenetként („Úgy döntöttem, hogy fizetek”), és maga a fizetés („és itt vannak az alapok”).

A szélhámosok ezután 0 dollárt küldenek neked cserébe – ez a tranzakció, amelynek nincs pénzügyi célja, de 32 karakteres megjegyzést tartalmaz. (A bitcoin tranzakciók további adatokat tartalmazhatnak az úgynevezett mezőben OP_RETURN amely nem utal át pénzt, de megjegyzések vagy megjegyzések elhelyezésére használható.)

Ez a 32 karakter hexadecimális számjegy, amely egy 16 bájtos AES visszafejtési kulcsot jelent, amely egyedi a kódolt NAS-eszközre.

A BTC-tranzakcióból származó hexadecimális kódot beilleszted a ransomware „bejelentkezési oldalára”, és a folyamat elindít egy, a csalók által hátrahagyott visszafejtő programot, amely megfejti (remélem!) az összes adatodat.

Hívd a rendőrséget!

De van ennek a mesének egy lenyűgöző csavarja.

A holland rendőrség egy kriptovaluta szakértelemmel rendelkező céggel együttműködve előállt a saját alattomos trükk hogy ellensúlyozza a DEADBOLT-bûnözõk alattomosságot.

Észrevették, hogy ha egy áldozat Bitcoin-fizetést küldött, hogy visszavásárolja a visszafejtési kulcsot, a szélhámosok nyilvánvalóan a visszafejtési kulccsal válaszoltak, amint a BTC fizetési tranzakció elérte a Bitcoin hálózatát, és keresett valakit, aki „bányászná”…

…ahelyett, hogy megvárnák, amíg a Bitcoin ökoszisztémájában bárki bejelenti, hogy valóban kibányászta a tranzakciót, és így először megerősítette azt.

Más szóval, egy hasonlattal élve, a szélhámosok hagyják, hogy kimenjen az üzletből a termékkel, mielőtt megvárná, amíg a hitelkártyás fizetés megtörténik.

És bár egy BTC-tranzakciót kifejezetten nem törölhet, küldhet egyszerre két egymásnak ellentmondó fizetést (amit a szakzsargonban „kettős költésnek” neveznek), mindaddig, amíg elégedett, hogy az első kapja meg. felvett, bányászott és „megerősített” az, amely átmegy, és végül elfogadja a blokkláncot.

A másik tranzakciót végül elvetik, mert a Bitcoin nem teszi lehetővé a dupla költést. (Ha igen, a rendszer nem tudna működni.)

Lazán szólva, ha a Bitcoin-bányászok látják, hogy egy még fel nem dolgozott tranzakció olyan pénzeszközöket tartalmaz, amelyeket valaki más már „bányászott”, egyszerűen abbahagyják a befejezetlen tranzakción való munkát, azzal az indokkal, hogy az már értéktelen számukra.

Itt nincs önzetlenség: ha a hálózat többsége már úgy döntött, hogy elfogadja a másik tranzakciót, és bekerül a blokkláncba, mint „amit a közösség érvényesnek fogad el”, akkor az ütköző tranzakció nem ment el. mégis rosszabb, mint használhatatlan bányászati célokra.

Ha továbbra is megpróbálja feldolgozni az ütköző tranzakciót, akkor még ha végül sikeresen is „bányászta” azt, senki sem fogadja el a második múltbeli visszaigazolását, mert nincs benne semmi, hogy ezt megtegyék…

…tehát előre tudja, hogy soha nem fog semmilyen tranzakciós díjat vagy Bitcoin bónuszt kapni felesleges bányászati munkáiért, és így előre tudja, hogy nincs értelme időt vagy áramot pazarolni rá.

Mindaddig, amíg senki (vagy bányászati medence vagy bányászati medencék kartellje) soha nem ellenőrzi a Bitcoin-hálózat több mint 50%-át, senki sem lehet abban a helyzetben, hogy elegendő időt és energiát tudjon utasítani a már elfogadott egységek „megerősítésére”. tranzakciót egy új megerősítési lánc létrehozásával, amely felülmúlja az összes meglévőt.

Több pénzt ajánlani…

Tekintettel arra, hogy az imént említettük tranzakciós díjak, valószínűleg láthatja, hová megy ez.

Amikor egy bányász sikeresen megerősít egy tranzakciót, amelyet végül elfogadnak a blokkláncba (sőt, tranzakciók kötegét), jutalmat kap újonnan pénzelt bitcoinokban (jelenleg az összeg 6.25 BTC), plusz az összes felajánlott díj. minden egyes tranzakció a csomagban.

Más szóval, arra ösztönözheti a bányászokat, hogy a tranzakcióinak prioritást adjanak, ha felajánlja, hogy mindenki másnál valamivel többet fizet a tranzakciós díjakból…

…vagy ha nem siet, alacsony tranzakciós díjat kínálhat, és lassabb szolgáltatást kaphat a bányásztársadalomtól.

Valójában, ha valóban nem érdekli, mennyi ideig tart, felajánlhatja, hogy nulla bitcoint fizet tranzakciós díjként.

Ezt tettek a holland zsaruk 155 áldozattal 13 különböző országból, akik segítséget kértek adatai visszaszerzéséhez.

A saját kiválasztott BTC-címükből 155 kifizetést küldtek ki a csalóknak, és mindegyik felajánlotta, hogy nulla tranzakciós díjat fizet.

A szélhámosok, nyilvánvalóan egy szkriptelt, automatikus folyamatra támaszkodva, azonnal visszaküldték a visszafejtő kulcsokat.

Miután a zsaruk megkapták az egyes visszafejtési kulcsokat, azonnal kiküldtek egy „kettős költés” tranzakciót…

…ezúttal egy csábító díjjal, amelyet azért ajánlottak fel, hogy ugyanazokat az összegeket fizetik vissza, amelyeket eredetileg a szélhámosoknak ajánlottak vissza maguknak!

Találd ki, mely tranzakciók keltették fel először a bányászok figyelmét? Találd ki, melyik igazolódott be? Találd ki, mely tranzakciókból lett semmi?

A bûnözõknek javasolt kifizetéseket forró krumpliként ejtették a Bitcoin-közösség, előtt a szélhámosok fizetést kaptak, de után felfedték a visszafejtő kulcsokat.

Egyszeri eredmény

Jó hír…

…kivéve persze, hogy ez a csapda (nem trükk, ha törvényesen csinálják!) nem fog újra működni.

Sajnos a csalóknak a jövőben csak annyit kell tenniük, hogy megvárják, amíg megerősítik a fizetésüket, mielőtt válaszolnának a visszafejtési kulcsokkal, ahelyett, hogy minden tranzakciókérés első megjelenésekor azonnal aktiválnának.

Ennek ellenére a zsaruk ezúttal kijátszotta a szélhámosokat, és 155 ember kapta vissza az adatait a semmiért.

Vagy legalábbis szinte a semmiért – ott van az apró ügyleti díjak, amelyek szükségesek voltak a terv működéséhez, bár ezekből a pénzekből legalább egy sem került közvetlenül a szélhámosokhoz. (A díjak az egyes tranzakciók bányászait terhelik.)

Lehet, hogy ez egy viszonylag szerény eredmény, és lehet, hogy egyszeri győzelem, de ennek ellenére dicsérjük!

Kevés idő vagy szakértelem a kiberbiztonsági fenyegetésekre való reagáláshoz? Aggódik, hogy a kiberbiztonság végül elvonja a figyelmét az összes többi tennivalóról?

Tudjon meg többet Sophos felügyelt észlelés és válasz:

24 órás fenyegetésvadászat, észlelés és reagálás ▶

- blockchain

- coingenius

- ellenhack

- cryptocurrency

- cryptocurrency pénztárcák

- titkosítás

- kiberbiztonság

- kiberbűnözők

- Kiberbiztonság

- Holtcsavarok

- belbiztonsági osztály

- digitális pénztárcák

- holland rendőrség

- tűzfal

- Kaspersky

- Törvény és rend

- malware

- McAfee

- Meztelen biztonság

- NexBLOC

- Plató

- plato ai

- Platón adatintelligencia

- Platón játék

- PlatoData

- platogaming

- ransomware

- VPN

- A honlap biztonsága

- zephyrnet

![S3 Ep130: Nyissa ki a garázsajtókat, HAL [hang + szöveg]](https://platoaistream.net/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-360x188.png)