Amazon QuickSight adalah layanan intelijen bisnis (BI) yang dapat diskalakan, tanpa server, dapat disematkan, dan didukung pembelajaran mesin yang dibuat untuk cloud. QuickSight memungkinkan Anda dengan mudah membuat dan menerbitkan dasbor BI interaktif yang menyertakan wawasan yang didukung Pembelajaran Mesin. Dasbor QuickSight dapat diakses dari perangkat apa pun, dan disematkan dengan mulus ke dalam aplikasi, portal, dan situs web Anda.

QuickSight menawarkan beberapa sumber data, termasuk namun tidak terbatas pada Amazon Athena, Pergeseran Merah Amazon, Layanan Penyimpanan Sederhana Amazon (Amazon S3), dan Kepingan Salju. Posting ini menyajikan solusi untuk memungkinkan Anda menyiapkan Snowflake sebagai sumber data untuk QuickSight terlepas dari persyaratan konfigurasi jaringan Anda.

Kami membahas konfigurasi Snowflake berikut sebagai sumber data untuk QuickSight:

- Koneksi QuickSight ke Snowflake melalui AWS PrivateLink

- Koneksi QuickSight ke Snowflake melalui AWS PrivateLink dan peering virtual private cloud (VPC) (Wilayah yang sama)

- Koneksi QuickSight ke Snowflake melalui AWS PrivateLink dan peering VPC (lintas Wilayah)

- Koneksi QuickSight ke Snowflake (jaringan publik)

Prasyarat

Untuk menyelesaikan solusi ini, Anda memerlukan yang berikut ini:

- Akun AWS

- Grafik Antarmuka Baris Perintah AWS (AWS CLI) terinstal di workstation Anda (untuk instruksi, lihat (Menginstal, memperbarui, dan menghapus instalan AWS CLI versi 2)

- Akun QuickSight edisi Perusahaan

- Akun kepingan salju

- Database dan tabel Snowflake

- Gudang kepingan salju

- Cukup Identitas AWS dan Manajemen Akses (IAM) hak istimewa untuk membuat titik akhir VPC, grup keamanan, tabel rute, dan Amazon Route 53 zona yang dihosting dan kumpulan catatan sumber daya

Koneksi QuickSight ke Snowflake melalui AWS PrivateLink

Pertama, kami tunjukkan cara terhubung ke Snowflake dengan QuickSight melalui AWS PrivateLink. Diagram berikut mengilustrasikan arsitektur solusi.

Siapkan integrasi Snowflake AWS PrivateLink

Untuk memulai, kami berjalan dengan mengaktifkan AWS PrivateLink untuk akun Snowflake Anda. Ini termasuk menemukan sumber daya di akun AWS Anda, akses ke UI Snowflake, dan membuat kasus dukungan dengan Snowflake.

- Identifikasi VPC yang ingin Anda gunakan untuk menyiapkan integrasi AWS PrivateLink. Untuk melakukannya, ambil daftar VPC dari baris perintah, lalu ambil file

VpcIdelemen dari objek JSON yang dihasilkan untuk VPC yang diinginkan. Lihat kode berikut:

- Ambil ID akun AWS Anda. Posting ini mengasumsikan bahwa akun yang Anda targetkan adalah akun default Anda pada konfigurasi AWS CLI Anda.

- Jika Anda menyiapkan banyak akun, ulangi langkah-langkah ini untuk semua akun dan VPC (postingan ini menganggap Anda menyiapkan satu akun dan VPC dan akan menggunakan ini sebagai konteks selanjutnya).

- Kontak Dukungan kepingan salju dengan ID akun AWS Anda, ID VPC, dan URL akun terkait yang Anda gunakan untuk mengakses Snowflake (misalnya,

<account id>.snowflakecomputing.com).

Mengaktifkan AWS PrivateLink untuk akun Kepingan Salju Anda dapat memakan waktu hingga dua hari kerja.

- Setelah AWS PrivateLink diaktifkan, ambil konfigurasi AWS PrivateLink untuk Wilayah Anda dengan menjalankan perintah berikut di lembar kerja Snowflake, lalu ambil nilai untuk

privatelink-account-urldanprivatelink_ocsp-urldari objek JSON yang dihasilkan. Contoh masing-masing nilai adalah sebagai berikut:

- Simpan nilai-nilai ini dalam editor teks untuk digunakan nanti.

Selanjutnya, kami mengonfigurasi titik akhir VPC di Cloud Pribadi Virtual Amazon (Amazon VPC) membuat semua grup keamanan yang diperlukan.

- Di konsol Amazon VPC, pilih Titik akhir di menu navigasi.

- Pilih Buat titik akhir.

- Pilih Temukan Layanan AWS berdasarkan Nama.

- Untuk Nama layanan, masukkan nilai untuk

privatelink-vpce-idyang kami ambil sebelumnya. - Pilih Memeriksa.

Peringatan hijau dengan "Nama Layanan Ditemukan" muncul dan opsi VPC dan subnet secara otomatis diperluas.

Bergantung pada Wilayah yang Anda targetkan, layar hasil Anda mungkin menampilkan nama Wilayah lain.

- Pilih ID VPC yang sama dengan yang Anda kirim ke Snowflake.

- Pilih subnet tempat Anda ingin membuat titik akhir.

AWS merekomendasikan penggunaan lebih dari satu subnet untuk ketersediaan tinggi.

- Untuk Kelompok keamanan, pilih Buat grup keamanan baru.

Ini membuka Kelompok keamanan halaman di konsol Amazon VPC di tab baru.

- Pilih Buat grup keamanan.

- Beri nama grup keamanan baru Anda (misalnya,

quicksight-doc-snowflake-privatelink-connection) dan deskripsi. - Pilih ID VPC yang Anda gunakan di langkah sebelumnya.

Selanjutnya, Anda menambahkan dua aturan yang mengizinkan lalu lintas dari dalam VPC Anda ke titik akhir VPC ini.

- Ambil blok CIDR untuk VPC yang Anda targetkan:

- Pilih Tambahkan aturan dalam Aturan masuk

- Pilih HTTPS untuk jenisnya, biarkan sumbernya sebagai Kustom, dan masukkan nilai yang diambil dari sebelumnya

describe-vpcspanggilan (misalnya, 10.0.0.0/16). - Pilih Tambahkan aturan dalam Aturan masuk

- Pilih HTTP untuk jenisnya, biarkan sumbernya sebagai Kustom, dan masukkan nilai yang diambil dari sebelumnya

describe-vpcs - Pilih Buat grup keamanan.

- Ambil ID grup keamanan dari grup keamanan yang baru dibuat.

- Di halaman konfigurasi titik akhir VPC, hapus grup keamanan default.

- Cari dan pilih ID grup keamanan baru.

- Pilih Buat titik akhir.

Anda dialihkan ke halaman yang memiliki tautan ke konfigurasi titik akhir VPC Anda, yang ditentukan oleh ID VPC. Halaman berikutnya memiliki tautan untuk melihat konfigurasi secara lengkap.

- Ambil catatan teratas dalam daftar nama DNS.

Ini dapat dibedakan dari nama DNS lain karena hanya menyertakan nama Wilayah (seperti us-west-2), dan tidak ada notasi huruf Availability Zone (seperti us-west-2a).

- Simpan catatan ini dalam editor teks untuk digunakan nanti.

Konfigurasikan DNS untuk titik akhir Snowflake di VPC Anda

Untuk mengonfigurasi titik akhir Snowflake Anda, selesaikan langkah-langkah berikut:

- Di konsol Route 53, pilih Zona yang Dihosting di panel navigasi.

- Pilih Buat zona yang dihosting.

- Untuk Nama domain, masukkan nilai yang Anda simpan

privatelink-account-urldari langkah-langkah sebelumnya.

Di bidang ini, kami menghapus ID akun Snowflake dari nama DNS dan hanya menggunakan nilai yang dimulai dengan pengidentifikasi Wilayah (misalnya, <region>.privatelink.snowflakecomputing.com). Kami membuat kumpulan catatan sumber daya nanti untuk subdomain.

- Untuk Tipe, pilih Zona host pribadi.

Kode Wilayah Anda mungkin tidak us-west-2; merujuk nama DNS yang dikembalikan kepada Anda oleh Snowflake.

- Dalam majalah VPC untuk dikaitkan dengan zona yang dihosting bagian, pilih Wilayah tempat VPC Anda berada dan ID VPC yang digunakan pada langkah sebelumnya.

- Pilih Buat zona yang dihosting.

Berikutnya. kami membuat dua catatan: satu untuk privatelink-account-url dan satu untuk privatelink_ocsp-url.

- pada Zona yang dihosting halaman, pilih Buat kumpulan rekaman.

- Untuk Nama rekaman, masukkan ID akun Snowflake Anda (delapan karakter pertama di

privatelink-account-url). - Untuk Jenis rekaman, pilih CNAME.

- Untuk Nilai, masukkan nama DNS untuk titik akhir VPC Regional yang kami ambil di bagian sebelumnya.

- Pilih Buat catatan.

- Ulangi langkah-langkah ini untuk catatan OCSP yang kami tandai sebagai

privatelink-ocsp-urlsebelumnya, dimulai denganocspmelalui ID Kepingan Salju delapan karakter untuk nama rekaman (misalnya,ocsp.xxxxxxxx).

Konfigurasikan titik akhir masuk penyelesai Route 53 untuk VPC Anda

QuickSight tidak menggunakan penyelesai AWS standar (penyelesai .2 VPC). Untuk menyelesaikan DNS pribadi dari QuickSight, Anda perlu menyiapkan titik akhir penyelesai Route 53.

Pertama, kami membuat grup keamanan untuk titik akhir masuk penyelesai Route 53.

- pada Kelompok keamanan halaman konsol Amazon VPC, pilih Buat grup keamanan.

- Masukkan nama untuk grup keamanan Anda (misalnya,

quicksight-doc-route53-resolver-sg) dan deskripsi. - Pilih ID VPC yang digunakan pada langkah sebelumnya.

- Buat aturan yang mengizinkan DNS (Port 53) melalui UDP dan TCP dari dalam blok VPC CIDR.

- Pilih Buat grup keamanan.

- Catat ID grup keamanan, karena kami sekarang menambahkan aturan untuk mengizinkan lalu lintas ke grup keamanan endpoint VPC.

Sekarang kita membuat titik akhir masuk penyelesai Route 53 untuk VPC kita.

- Di konsol Route 53, pilih Titik akhir masuk di panel navigasi.

- Pilih Buat titik akhir masuk.

- Untuk Nama titik akhir, masukkan nama (misalnya,

quicksight-inbound-resolver). - Untuk VPC di Daerah, pilih ID VPC yang digunakan pada langkah sebelumnya.

- Untuk Grup keamanan untuk titik akhir, pilih ID grup keamanan yang Anda simpan sebelumnya.

- Dalam majalah Alamat IP bagian, pilih dua Availability Zone dan subnet, lalu keluar Gunakan alamat IP yang dipilih secara otomatis terpilih.

- Pilih Kirim.

- Pilih titik akhir masuk setelah dibuat dan catat dua alamat IP untuk penyelesai.

Hubungkan VPC ke QuickSight

Untuk menyambungkan VPC ke QuickSight, selesaikan langkah-langkah berikut:

- pada Kelompok keamanan halaman konsol Amazon VPC, pilih Buat grup keamanan.

- Masukkan nama (misalnya,

quicksight-snowflake-privatelink-sg) dan deskripsi. - Pilih ID VPC yang digunakan pada langkah sebelumnya.

Grup keamanan untuk QuickSight berbeda dari grup keamanan lainnya karena tidak memiliki kewarganegaraan, bukan status. Ini berarti Anda harus secara eksplisit mengizinkan lalu lintas balik dari grup keamanan yang ditargetkan. Aturan masuk di grup keamanan Anda harus mengizinkan lalu lintas di semua port. Ini perlu dilakukan karena nomor port tujuan dari setiap paket pengembalian yang masuk diatur ke nomor port yang dialokasikan secara acak. Untuk informasi lebih lanjut, lihat Aturan Masuk.

- Pilih Buat grup keamanan.

- Catat ID grup keamanan, karena kami sekarang menambahkan aturan untuk mengizinkan lalu lintas ke grup keamanan titik akhir VPC.

- pada Kelompok keamanan halaman, cari ID grup keamanan yang digunakan untuk titik akhir VPC.

- Pilih Edit aturan masuk.

- Tambahkan aturan untuk lalu lintas HTTPS dan HTTP, menggunakan ID grup keamanan untuk grup keamanan yang Anda buat sebagai sumber.

- Pilih Simpan aturan.

Selanjutnya, kami pindah ke konsol QuickSight untuk mengonfigurasi koneksi VPC.

- Arahkan ke konsol QuickSight.

- Pilih nama pengguna dan pilih Kelola QuickSight.

- Di panel navigasi, pilih Kelola koneksi VPC.

- Pilih Tambahkan koneksi VPC.

- Untuk Nama koneksi VPC, masukkan nama (misalnya,

snowflake-privatelink). - Untuk ID VPC, pilih VPC yang digunakan di langkah sebelumnya.

- Untuk ID Subnet, pilih salah satu subnet yang memiliki endpoint VPC, seperti yang ditentukan saat Anda membuat endpoint tadi.

- Untuk ID grup keamanan, masukkan ID grup keamanan yang Anda buat.

- Untuk Titik akhir penyelesai DNS, masukkan dua IP untuk titik akhir penyelesai masuk yang Anda buat sebelumnya.

- Pilih membuat.

Siapkan sumber data Snowflake melalui VPC

Untuk menyiapkan sumber data Kepingan Salju, selesaikan langkah-langkah berikut.

- Pada konsol QuickSight, pilih Dataset di halaman navigasi.

- Pilih Dataset baru.

- Pilih opsi Kepingan Salju.

- Untuk Nama sumber data, masukkan nama (misalnya,

snowflake). - Untuk Jenis koneksi¸ pilih koneksi VPC yang Anda buat sebelumnya (

snowflake-privatelink). - Untuk Server basis data, Masuk

privatelink-account-url. - Untuk Nama basis data, masukkan nama database Anda.

- Untuk Gudang, masukkan nama gudang Snowflake yang berjalan.

- Untuk Nama Pengguna, masukkan nama pengguna Snowflake Anda.

- Untuk Kata Sandi, masukkan kata sandi Kepingan Salju Anda.

- Pilih Mengesahkan.

- Setelah validasi berhasil, pilih Buat sumber data.

Buat dasbor QuickSight pertama Anda

Di bagian ini, kami membahas pembuatan kumpulan data di QuickSight, lalu menggunakan data ini dalam visualisasi. Kami menggunakan kumpulan data dummy yang memiliki informasi tentang karyawan fiktif.

- Untuk Skema, pilih skema Anda.

- Untuk Meja, pilih tabel Anda.

- Pilih Pilih.

Dalam majalah Selesaikan pembuatan kumpulan data bagian, Anda dapat menentukan apakah QuickSight mengimpor kumpulan data Anda ke SPICE untuk meningkatkan kinerja kueri atau langsung menanyakan data Anda setiap kali dasbor dimuat. Untuk informasi lebih lanjut tentang SPICE, lihat Mengimpor Data ke SPICE.

- Untuk posting ini, kami pilih Impor ke SPICE untuk analisis yang lebih cepat.

- Pilih Membayangkan.

Sekarang setelah kita memiliki skema, tabel, dan konfigurasi SPICE untuk kumpulan data, kita dapat membuat visualisasi pertama kita.

- Pilih bidang dari daftar bidang yang tersedia. Untuk posting ini, kami memilih Kota.

- Pilih visualisasi di Jenis visual

Ini hanya menggores permukaan kemampuan visualisasi QuickSight. Untuk informasi lebih lanjut, lihat Bekerja dengan Amazon QuickSight Visuals.

Selanjutnya, kami membahas konfigurasi jaringan yang memungkinkan QuickSight terhubung ke satu VPC dengan AWS PrivateLink di VPC lain, dan menggunakan peering VPC untuk memungkinkan QuickSight menggunakan koneksi AWS PrivateLink.

Koneksi QuickSight ke Snowflake melalui AWS PrivateLink dan peering VPC dalam Wilayah yang sama

Di bagian ini, kami menunjukkan kepada Anda cara terhubung ke Snowflake dengan QuickSight dengan dua VPC yang di-peering dan AWS PrivateLink. Diagram berikut mengilustrasikan arsitektur solusi.

Siapkan peering VPC

Pertama, kami membuat koneksi peering VPC dari VPC yang meminta.

- pada Mengintip koneksi halaman konsol Amazon VPC, pilih Buat koneksi peering.

- Untuk Pilih VPC lokal untuk di-peer, pilih VPC tempat Anda mengonfigurasi koneksi Snowflake AWS PrivateLink Anda.

- Dalam majalah Pilih VPC lain untuk di-peer bagian, biarkan opsi default untuk Akun dan Daerah (Akun Saya dan Wilayah ini, masing-masing).

- Untuk VPC (Penerima), pilih VPC tempat QuickSight Anda terhubung.

- Pilih Buat koneksi peering.

Selanjutnya, kami menerima koneksi VPC dari VPC penerima.

- pada Mengintip koneksi halaman, pilih koneksi yang Anda buat.

- pada tindakan menu, pilih Setuju.

- Tinjau informasi tentang permintaan. Jika semuanya terlihat benar, pilih Ya, Terima.

Selanjutnya, kami mengonfigurasi DNS untuk menyelesaikan antara dua VPC.

- pada Mengintip koneksi halaman, pilih koneksi peering baru Anda.

- pada DNS tab, periksa apakah kedua opsi ditampilkan sebagai Disabled.

Jika diaktifkan, Anda dapat melewati langkah-langkah membuat tabel rute.

- pada tindakan menu, pilih Edit Pengaturan DNS.

Ini mengharuskan VPC Anda mengaktifkan nama dan resolusi host DNS.

- Pilih kedua kotak centang untuk mengizinkan DNS menyelesaikan dari VPC akseptor dan pemohon.

- Pilih Save.

Selanjutnya, buat entri tabel rute untuk memungkinkan rute menyebar di antara dua VPC.

- pada Tabel rute halaman, pilih tabel rute di VPC permintaan Anda.

- pada Rute tab, pilih Edit rute.

- Tambahkan rute untuk blok CIDR yang digunakan VPC peering Anda (untuk postingan ini, 172.31.0.0/16).

- Pilih Simpan rute.

- Ulangi untuk tabel rute di VPC penerima Anda.

Konfigurasikan DNS di VPC penerima

Di bagian ini, kami mengaitkan VPC penerima dengan zona yang dihosting pribadi yang sama dengan VPC pemohon (<region>.privatelink.snowflakecomputing.com).

- Di konsol Route 53, pilih Zona yang dihosting di panel navigasi.

- Pilih zona yang dihosting

<region>.privatelink.snowflakecomputing.comDan pilihlah Edit. - Dalam majalah VPC untuk dikaitkan dengan zona yang dihosting bagian, pilih Tambahkan VPC.

- Pilih Wilayah dan ID VPC yang terkait dengan VPC penerima.

- Pilih Simpan perubahan.

Konfigurasikan titik akhir masuk penyelesai Route 53 di VPC penerima

Untuk mengonfigurasi titik akhir masuk penyelesai Route 53 Anda, selesaikan langkah-langkah berikut:

- pada Kelompok keamanan halaman konsol Amazon VPC, pilih Buat grup keamanan.

- Masukkan nama (misalnya,

quicksight-doc-route53-resolver-sg) dan deskripsi. - Pilih ID VPC yang digunakan pada langkah sebelumnya.

- Buat aturan yang mengizinkan DNS (porta 53) melalui UDP dan TCP dari dalam blok CIDR VPC (untuk postingan ini, 172.31.0.0/16).

- Pilih Buat grup keamanan.

- Catat ID grup keamanan, karena kami sekarang menambahkan aturan untuk mengizinkan lalu lintas ke grup keamanan titik akhir VPC.

Selanjutnya, kami menyiapkan titik akhir masuk Route 53 untuk VPC ini.

- Di konsol Route 53, pilih Titik akhir masuk di panel navigasi.

- Pilih Buat titik akhir masuk.

- Masukkan nama untuk titik akhir (misalnya,

quicksight-inbound-resolver). - Untuk VPC di Daerah, pilih ID VPC untuk VPC penerima.

- Untuk Kelompok keamanan, pilih ID grup keamanan yang Anda simpan sebelumnya.

- Dalam majalah Alamat IP bagian, pilih dua Availability Zone dan subnet, lalu keluar Gunakan alamat IP yang dipilih secara otomatis

- Pilih Kirim.

- Pilih titik akhir masuk setelah dibuat.

- Setelah titik akhir masuk disediakan, catat dua alamat IP untuk penyelesai.

Hubungkan VPC penerima ke QuickSight

Untuk memulai, kita perlu membuat grup keamanan untuk QuickSight untuk mengizinkan lalu lintas ke titik akhir masuk penyelesai Route 53, titik akhir VPC untuk AWS PrivateLink, dan lalu lintas dalam jaringan lokal.

- pada Kelompok keamanan halaman konsol Amazon VPC, pilih Buat grup keamanan.

- Masukkan nama (misalnya,

quicksight-snowflake-privatelink-vpc-peering-sg) dan deskripsi. - Pilih ID VPC untuk VPC penerima.

- Buat aturan masuknya berikut ini:

-

- Satu aturan untuk jaringan lokal untuk semua port TCP (misalnya, 172.31.0.0/16).

- Satu aturan yang mengizinkan lalu lintas DNS dari grup keamanan untuk titik akhir masuk penyelesai Route 53 untuk semua port TCP.

- Satu aturan yang mengizinkan lalu lintas DNS dari grup keamanan untuk titik akhir masuk penyelesai Route 53 untuk semua port UDP.

- Satu aturan yang mengizinkan lalu lintas ke grup keamanan untuk titik akhir VPC (terletak di VPC yang di-peering).

Seperti yang telah dibahas sebelumnya, grup keamanan untuk QuickSight berbeda dengan grup keamanan lainnya. Anda harus secara eksplisit mengizinkan lalu lintas balik dari grup keamanan yang ditargetkan, dan aturan masuk di grup keamanan Anda harus mengizinkan lalu lintas di semua port. Untuk informasi lebih lanjut, lihat Aturan Masuk.

Selanjutnya, kami memodifikasi grup keamanan untuk titik akhir masuk penyelesai Route 53 untuk mengizinkan lalu lintas dari grup keamanan yang kami buat.

- pada Kelompok keamanan halaman, cari ID grup keamanan yang digunakan untuk titik akhir masuk penyelesai Route 53.

- Pilih Edit aturan masuk.

- Tambahkan aturan untuk DNS melalui UDP dan DNS melalui TCP, menggunakan ID grup keamanan untuk grup keamanan yang kami buat untuk QuickSight sebagai sumbernya.

- Pilih Simpan aturan.

Selanjutnya, ubah grup keamanan yang dibuat untuk titik akhir VPC untuk koneksi AWS PrivateLink.

- pada Kelompok keamanan halaman, cari ID grup keamanan yang digunakan untuk titik akhir VPC untuk koneksi AWS PrivateLink.

- Pilih Edit aturan masuk.

- Tambahkan aturan untuk HTTPS dan HTTP, menggunakan ID grup keamanan untuk grup keamanan yang dibuat untuk QuickSight sebagai sumbernya.

- Pilih Simpan aturan.

Selanjutnya, kami menyiapkan koneksi VPC di QuickSight.

- Di konsol QuickSight, pilih nama pengguna dan pilih Kelola QuickSight.

- Di panel navigasi, pilih Kelola koneksi VPC.

- Pilih Tambahkan koneksi VPC.

- Untuk Nama koneksi VPCmasukkan nama (misalnya,

snowflake-privatelink-vpc-peering). - Untuk Subnet, pilih ID subnet yang memiliki tabel rute dengan koneksi peering ke VPC pemohon tempat koneksi AWS PrivateLink berada.

- Untuk ID grup keamanan, masukkan ID grup keamanan yang dibuat sebelumnya.

- Untuk Titik akhir penyelesai DNS, masukkan dua IP untuk titik akhir penyelesai masuk yang Anda buat.

- Pilih membuat.

Siapkan sumber data Snowflake di QuickSight melalui VPC

Untuk menyiapkan sumber data Snowflake di QuickSight, selesaikan langkah-langkah berikut:

- Pada konsol QuickSight, pilih Dataset di panel navigasi.

- Pilih Dataset baru.

- Pilih opsi Kepingan Salju.

- Masukkan nama sumber data (misalnya,

snowflake-dataset). - Pilih koneksi VPC yang Anda buat (

snowflake-privatelink). - Untuk Server basis data, Masukkan

privatelink-account-url. - Untuk Nama basis data, masukkan nama database Anda.

- Untuk Gudang, masukkan nama gudang Snowflake yang berjalan.

- Untuk Nama Pengguna, masukkan nama pengguna Snowflake Anda.

- Untuk Kata Sandi, masukkan kata sandi Kepingan Salju Anda.

- Pilih Mengesahkan.

- Setelah validasi berhasil, pilih Buat sumber data.

Untuk langkah-langkah membuat dashboard, lihat bagian sebelumnya, Buat dasbor QuickSight pertama Anda.

Di bagian selanjutnya, kita akan membahas konfigurasi jaringan yang serupa, dengan perbedaan bahwa kita menggunakan peering VPC lintas Wilayah.

Koneksi QuickSight ke Snowflake melalui AWS PrivateLink dan peering VPC lintas Wilayah

Di bagian ini, kami menunjukkan kepada Anda cara terhubung ke Snowflake dengan QuickSight melalui AWS PrivateLink dengan dua VPC yang di-peering di seluruh Wilayah.

Kami mengacu pada Wilayah secara umum di seluruh postingan ini, menunjukkan Wilayah yang memiliki koneksi Snowflake AWS PrivateLink sebagai Wilayah A dan Wilayah tempat QuickSight diatur sebagai Wilayah B.

Diagram berikut menggambarkan arsitektur solusi kami.

Menyiapkan peering VPC antara dua Wilayah

Pertama, kami membuat koneksi peering VPC dari VPC yang meminta.

- Arahkan ke folder Mengintip koneksi halaman di konsol Amazon VPC di Wilayah B (Wilayah tempat Anda berencana menggunakan QuickSight untuk menerapkan dasbor).

- Pilih Buat koneksi peering.

- Dalam majalah Pilih VPC lokal untuk di-peer bagian, untuk VPC (Peminta), pilih VPC yang telah Anda sambungkan atau yang ingin Anda sambungkan dengan QuickSight.

- Untuk Pilih VPC lain untuk di-peer, pilih Akun Saya dan Wilayah lain.

- Pilih Wilayah tempat koneksi Snowflake AWS PrivateLink Anda berada.

- Untuk ID VPC (Penerima), masukkan ID VPC untuk VPC tempat Snowflake AWS PrivateLink Anda berada.

- Pilih Buat koneksi peering.

- Salin ID koneksi peering VPC agar kami dapat dengan mudah menemukannya di langkah berikutnya (sepertinya

pcx-xxxxxxxxxxxx).

Selanjutnya, kami menerima koneksi peering VPC dari Wilayah tempat Anda membuat koneksi AWS PrivateLink.

- Arahkan ke konsol Amazon VPC di Wilayah A (tempat koneksi Snowflake AWS PrivateLink Anda tersedia).

- Cari dan pilih koneksi peering yang Anda buat.

- pada tindakan menu, pilih Menerima permintaan.

- Tinjau informasi tentang permintaan. Jika semuanya terlihat benar, pilih Ya, Terima.

Selanjutnya, kami mengonfigurasi DNS untuk menyelesaikan antara dua VPC.

- pada Mengintip koneksi halaman konsol Amazon VPC, pilih koneksi peering VPC yang baru dibuat.

- pada DNS tab, periksa apakah kedua opsi ditampilkan Disabled.

Jika diaktifkan, lanjutkan ke langkah membuat tabel rute.

- pada tindakan menu, pilih Edit pengaturan DNS.

Ini mengharuskan VPC Anda mengaktifkan nama dan resolusi host DNS.

- Pilih kedua kotak centang untuk mengizinkan DNS menyelesaikan dari VPC penerima dan pemohon.

- Pilih Save.

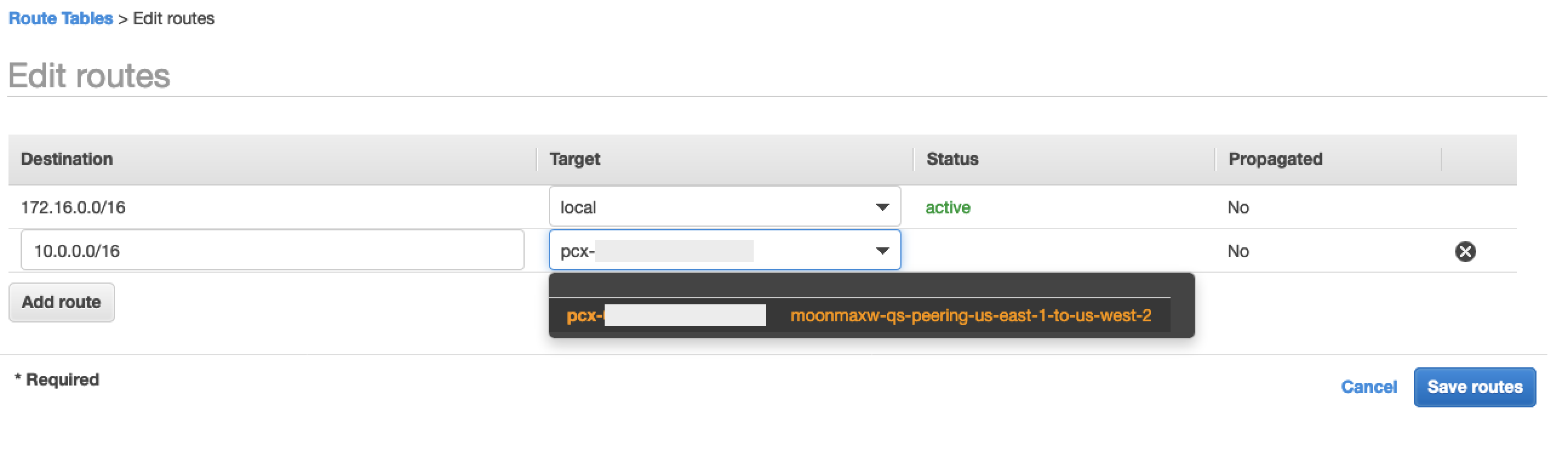

Selanjutnya, kami membuat entri tabel rute untuk memungkinkan rute menyebar di antara dua VPC untuk Wilayah B.

- Arahkan ke konsol Amazon VPC di Wilayah B (Wilayah tempat Anda berencana menggunakan QuickSight untuk menerapkan dasbor).

- Di panel navigasi, pilih Tabel rute.

- Pilih tabel rute di VPC permintaan Anda.

- pada Rute tab, pilih Edit rute.

- Tambahkan rute untuk blok CIDR yang digunakan VPC peering Anda (untuk posting ini, 10.0.0.0/16 adalah blok CIDR untuk VPC tempat koneksi Snowflake AWS PrivateLink berada).

- Pilih Simpan rute.

Selanjutnya, buat entri tabel rute untuk memungkinkan rute disebarkan di antara dua VPC untuk Wilayah A.

- Arahkan ke konsol Amazon VPC di Wilayah A (tempat koneksi Snowflake AWS PrivateLink Anda tersedia).

- Ulangi langkah sebelumnya, menggunakan blok CIDR untuk VPC yang di-peering (dalam postingan ini, 172.16.0.0/16).

Konfigurasikan DNS di VPC di Wilayah B

Pertama, kami perlu mengaitkan VPC di Wilayah B (tempat Anda menerapkan QuickSight) dengan zona yang dihosting pribadi yang sama dengan VPC di Wilayah A tempat koneksi Snowflake AWS PrivateLink Anda ada (<region>.privatelink.snowflakecomputing.com).

- Di konsol Route 53, pilih Zona yang dihosting di panel navigasi.

- Pilih zona yang dihosting pribadi

<region>.privatelink.snowflakecomputing.comDan pilihlah Edit. - Dalam majalah VPC untuk dikaitkan dengan zona yang dihosting bagian, pilih Tambahkan VPC.

- Pilih Wilayah dan ID VPC yang terkait dengan VPC penerima.

- Pilih Simpan perubahan.

Konfigurasikan titik akhir masuk penyelesai Route 53 untuk VPC Anda di Wilayah B

Untuk mengonfigurasi titik akhir masuk penyelesai di Wilayah B, selesaikan langkah-langkah berikut:

- pada Kelompok keamanan halaman di konsol Amazon VPC, pilih Buat grup keamanan.

- Masukkan nama (misalnya,

quicksight-doc-route53-resolver-sg) dan deskripsi. - Pilih ID VPC yang digunakan pada langkah sebelumnya.

- Buat aturan yang mengizinkan DNS (porta 53) melalui UDP dan TCP dari dalam blok CIDR VPC (untuk postingan ini, 172.16.0.0/16).

- Pilih Buat grup keamanan.

- Perhatikan ID grup keamanan, karena kami sekarang menambahkan aturan untuk mengizinkan lalu lintas ke grup keamanan endpoint VPC.

Selanjutnya, kami menyiapkan titik akhir masuk Route 53 untuk VPC ini.

- Di konsol Route 53, pilih Titik akhir masuk di panel navigasi.

- Pilih Buat titik akhir masuk.

- Masukkan nama untuk titik akhir (misalnya,

quicksight-inbound-resolver). - Untuk VPC di Daerah, pilih ID VPC yang digunakan pada langkah sebelumnya.

- Untuk Kelompok keamanan, pilih ID grup keamanan dari langkah sebelumnya.

- Dalam majalah Alamat IP bagian, pilih dua Availability Zone dan subnet, lalu keluar Gunakan alamat IP yang dipilih secara otomatis

- Pilih Kirim.

- Pilih titik akhir masuk setelah dibuat.

- Setelah titik akhir masuk disediakan, catat dua alamat IP untuk penyelesai.

Hubungkan VPC ke QuickSight di Wilayah B

Untuk memulai, kita perlu membuat grup keamanan untuk QuickSight untuk mengizinkan lalu lintas ke titik akhir masuk penyelesai Route 53, titik akhir VPC untuk AWS PrivateLink, dan lalu lintas dalam jaringan lokal.

- pada Kelompok keamanan halaman konsol Amazon VPC di Wilayah B, pilih Buat grup keamanan.

- Masukkan nama (misalnya,

quicksight-snowflake-sg) dan deskripsi. - Pilih ID VPC untuk VPC tempat Anda sebelumnya membuat koneksi peering VPC.

- Buat aturan masuknya berikut ini:

-

- Satu untuk jaringan lokal semua port TCP (misalnya, 172.16.0.0/16).

- Satu aturan yang mengizinkan lalu lintas DNS dari grup keamanan untuk titik akhir masuk penyelesai Route 53 untuk semua port TCP.

- Satu aturan yang mengizinkan lalu lintas DNS dari grup keamanan untuk titik akhir masuk penyelesai Route 53 untuk semua port UDP.

- Satu yang mengizinkan lalu lintas untuk semua port TCP ke blok CIDR untuk VPC yang terletak di Wilayah A, tempat koneksi Snowflake AWS PrivateLink Anda ada (untuk posting ini, 10.0.0.0/16).

Seperti yang telah dibahas sebelumnya, grup keamanan untuk QuickSight berbeda dengan grup keamanan lainnya. Anda harus secara eksplisit mengizinkan lalu lintas balik dari grup keamanan yang ditargetkan, dan aturan masuk di grup keamanan Anda harus mengizinkan lalu lintas di semua port. Untuk informasi lebih lanjut, lihat Aturan Masuk.

Selanjutnya, kami mengubah grup keamanan untuk titik akhir masuk penyelesai Route 53 di Wilayah B untuk mengizinkan lalu lintas dari grup keamanan yang kami buat.

- pada Kelompok keamanan halaman, cari ID grup keamanan yang digunakan untuk titik akhir masuk penyelesai Route 53.

- Pilih Edit aturan masuk.

- Tambahkan aturan untuk DNS over UDP dan DNS over TCP, menggunakan blok CIDR untuk VPC di Wilayah B (untuk postingan ini, 172.16.0.0/16).

- Pilih Simpan aturan.

Selanjutnya, kita perlu memodifikasi grup keamanan yang kita gunakan untuk koneksi AWS PrivateLink.

- Arahkan ke folder Kelompok keamanan halaman di konsol Amazon VPC di Wilayah A.

- Cari ID grup keamanan yang digunakan untuk titik akhir VPC untuk koneksi AWS PrivateLink.

- Pilih Edit aturan masuk.

- Tambahkan aturan untuk HTTPS dan HTTP, menggunakan Blok CIDR untuk VPC di Wilayah B sebagai sumber (untuk postingan ini, 172.16.0.0/16).

- Pilih Simpan aturan.

Terakhir, kami menyiapkan koneksi QuickSight VPC.

- Arahkan ke konsol QuickSight di Wilayah B.

- Pilih nama pengguna dan pilih Kelola QuickSight.

- Di panel navigasi, pilih Kelola koneksi VPC.

- Pilih Tambahkan koneksi VPC.

- Untuk Nama koneksi VPC, masukkan nama koneksi (misalnya,

snowflake-privatelink-cross-region). - Untuk ID VPC, pilih ID VPC dari VPC di Wilayah B.

- Untuk Subnet, pilih ID subnet dari VPC di Wilayah B yang memiliki tabel rute dengan koneksi peering ke VPC tempat koneksi AWS PrivateLink berada.

- Untuk ID grup keamanan, masukkan ID grup keamanan yang Anda buat.

- Untuk Titik akhir penyelesai DNS, masukkan dua IP untuk titik akhir penyelesai masuk yang dibuat sebelumnya.

- Pilih membuat.

Siapkan sumber data Snowflake di QuickSight melalui VPC

Untuk menyiapkan sumber data Snowflake di QuickSight, selesaikan langkah-langkah berikut:

- Pada konsol QuickSight, pilih Dataset di panel navigasi.

- Pilih Dataset baru.

- Pilih opsi Kepingan Salju.

- Masukkan nama untuk sumber data Anda (misalnya,

snowflake-dataset). - Pilih koneksi VPC yang Anda buat (

snowflake-privatelink). - Untuk Server basis data, Masukkan

privatelink-account-url. - Untuk Nama basis data, masukkan nama database Anda.

- Untuk Gudang, masukkan nama gudang Snowflake yang berjalan.

- Untuk Nama Pengguna, masukkan nama pengguna Snowflake Anda.

- Untuk Kata Sandi, masukkan kata sandi Kepingan Salju Anda.

- Pilih Mengesahkan.

- Setelah validasi berhasil, pilih Buat sumber data.

Untuk langkah-langkah membuat dashboard, lihat bagian sebelumnya, Buat dasbor QuickSight pertama Anda.

Untuk konfigurasi terakhir kami, kami membahas cara menyiapkan koneksi QuickSight ke Snowflake tanpa AWS PrivateLink.

Koneksi QuickSight ke Snowflake tanpa AWS PrivateLink

Di bagian ini, kami menunjukkan kepada Anda cara terhubung ke Snowflake dengan QuickSight tanpa menggunakan AWS PrivateLink.

- Pada konsol QuickSight, pilih Dataset di panel navigasi.

- Pilih Dataset baru.

- Pilih opsi Kepingan Salju.

- Masukkan nama sumber data (misalnya,

snowflake-dataset). - Biarkan jenis koneksi sebagai Jaringan publik.

- Untuk Nama basis data, masukkan nama database Anda.

- Untuk server basis data Anda, masukkan URL yang Anda gunakan untuk masuk ke Snowflake Anda (

xxxxxxxx.snowflakecomputing.com). - Untuk Gudang, masukkan nama gudang Snowflake yang berjalan.

- Untuk Nama Pengguna, masukkan nama pengguna Snowflake Anda.

- Untuk Kata Sandi, masukkan kata sandi Kepingan Salju Anda.

- Pilih Mengesahkan.

- Pilih Buat sumber data.

Untuk langkah-langkah membuat dashboard, lihat bagian sebelumnya, Buat dasbor QuickSight pertama Anda.

Membersihkan

Jika pekerjaan Anda dengan QuickSight, Snowflake, dan PrivateLink selesai, hapus titik akhir masuk penyelesai Route53 Anda, Rute 53 zona tuan rumah pribadi, Dan Titik akhir VPC untuk Snowflake agar tidak menimbulkan biaya tambahan.

Kesimpulan

Dalam postingan ini, kami membahas empat skenario untuk menghubungkan QuickSight ke Snowflake sebagai sumber data menggunakan AWS PrivateLink untuk konektivitas dalam tiga skenario berbeda: VPC yang sama, dengan peering VPC di Wilayah yang sama, dan dengan peering VPC lintas Wilayah. Kami juga membahas cara menghubungkan QuickSight ke Snowflake tanpa AWS PrivateLink.

Setelah menyiapkan sumber data, Anda dapat memperoleh wawasan lebih lanjut dari data Anda dengan menyiapkan Wawasan ML di QuickSight, atur representasi grafis dari data Anda menggunakan QuickSight visual, atau ikut data dari beberapa kumpulan data, serta semua fitur QuickSight lainnya.

tentang Penulis

Bulan Maxwell adalah Arsitek Solusi Senior di AWS yang bekerja dengan Vendor Perangkat Lunak Independen (ISV) untuk merancang dan menskalakan aplikasi mereka di AWS. Di luar pekerjaan, Maxwell adalah ayah dari dua kucing, pendukung setia Klub Sepak Bola Wolverhampton Wanderers, dan dengan sabar menunggu gelombang baru musik ska.

Bulan Maxwell adalah Arsitek Solusi Senior di AWS yang bekerja dengan Vendor Perangkat Lunak Independen (ISV) untuk merancang dan menskalakan aplikasi mereka di AWS. Di luar pekerjaan, Maxwell adalah ayah dari dua kucing, pendukung setia Klub Sepak Bola Wolverhampton Wanderers, dan dengan sabar menunggu gelombang baru musik ska.

Bosco Alburquerque adalah Sr Partner Solution Architect di AWS dan memiliki pengalaman lebih dari 20 tahun dalam bekerja dengan produk database dan analitik, dari vendor database perusahaan, dan penyedia cloud dan telah membantu perusahaan teknologi besar dalam merancang solusi analitik data serta memimpin tim teknik merancang dan menerapkan platform analitik data dan produk data.

Bosco Alburquerque adalah Sr Partner Solution Architect di AWS dan memiliki pengalaman lebih dari 20 tahun dalam bekerja dengan produk database dan analitik, dari vendor database perusahaan, dan penyedia cloud dan telah membantu perusahaan teknologi besar dalam merancang solusi analitik data serta memimpin tim teknik merancang dan menerapkan platform analitik data dan produk data.

- '

- "

- 100

- 11

- 7

- 9

- mengakses

- Akun

- Tambahan

- Semua

- Membiarkan

- Amazon

- analisis

- aplikasi

- arsitektur

- tersedianya

- AWS

- batas

- bisnis

- intelijen bisnis

- panggilan

- Kucing

- awan

- klub

- kode

- Perusahaan

- Koneksi

- Konektivitas

- membuat

- dasbor

- data

- Data Analytics

- Basis Data

- Mendesain

- dns

- editor

- karyawan

- Titik akhir

- Keamanan endpoint

- Teknik

- Enterprise

- Lihat lebih lanjut

- Fitur

- Biaya

- Fields

- Pertama

- sepak bola

- Depan

- penuh

- Hijau

- Kelompok

- High

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- IAM

- identitas

- Termasuk

- informasi

- wawasan

- integrasi

- Intelijen

- interaktif

- IP

- Alamat IP

- IT

- besar

- Dipimpin

- Terbatas

- baris

- LINK

- Daftar

- lokal

- pindah

- musik

- nama

- Navigasi

- jaringan

- Penawaran

- membuka

- pilihan

- Opsi

- urutan

- Lainnya

- pasangan

- Kata Sandi

- prestasi

- Platform

- port

- swasta

- Produk

- publik

- menerbitkan

- arsip

- Persyaratan

- sumber

- Sumber

- Rute

- aturan

- berjalan

- Skala

- Layar

- Pencarian

- keamanan

- terpilih

- Tanpa Server

- set

- pengaturan

- Sederhana

- So

- Perangkat lunak

- Solusi

- awal

- penyimpanan

- subdomain

- sukses

- mendukung

- Permukaan

- Teknologi

- Sumber

- waktu

- lalu lintas

- ui

- nilai

- vendor

- View

- maya

- visualisasi

- Gudang

- Gelombang

- situs web

- dalam

- Kerja

- tahun