GALERI ROGUES

Penipu paket perangkat lunak. Penipu “sysadmin”. Penipu keylogger. Penipu autentikator.

Tidak ada pemutar audio di bawah? Mendengarkan langsung di Soundcloud.

Dengan Doug Aamoth dan Paul Ducklin. Musik intro dan outro oleh Edith Mudge.

Anda dapat mendengarkan kami di SoundCloud, Podcast Apple, Google Podcast, Spotify, Mesin penjahit dan di mana pun podcast bagus ditemukan. Atau jatuhkan saja URL umpan RSS kami ke dalam podcatcher favorit Anda.

BACA TRANSKRIPNYA

ANJING. Scambaiting, aplikasi 2FA nakal, dan kami belum mendengar yang terakhir dari LastPass.

Semua itu, dan banyak lagi, di podcast Naked Security.

[MODEM MUSIK]

Selamat datang di podcast, semuanya.

Saya Doug Aamoth; dia adalah Paul Ducklin.

Paulus, bagaimana kabarmu hari ini?

BEBEK. Dingin, Doug.

Rupanya, Maret akan lebih dingin dari Februari.

ANJING. Kami mengalami masalah yang sama di sini, tantangan yang sama.

Jadi, jangan khawatir – saya punya yang sangat menarik Minggu ini dalam Sejarah Teknologi segmen.

Minggu ini, pada tanggal 05 Maret 1975, pertemuan pertama Klub Komputer Homebrew berlangsung di Menlo Park, California, dipandu oleh Fred Moore dan Gordon French.

Pertemuan pertama dihadiri oleh sekitar 30 peminat teknologi, antara lain membahas Altair.

Dan sekitar setahun kemudian, pada 01 Maret 1976, Steve Wozniak muncul di sebuah pertemuan dengan papan sirkuit yang dia buat, bertujuan untuk memberikan rencana tersebut.

Steve Jobs membujuknya untuk tidak melakukannya, dan keduanya melanjutkan untuk memulai Apple.

Dan sisanya adalah sejarah, Paul.

BEBEK. Yah, itu memang sejarah, Doug!

Altair ya?

Wow!

Komputer yang membujuk Bill Gates untuk drop out dari Harvard.

Dan dengan gaya wirausaha sejati, bersama dengan Paul Allen dan Monty Davidoff – saya pikir itu adalah trio yang menulis Altair Basic – pergi ke New Mexico.

Pergi dan bekerja di properti vendor perangkat keras di Albuquerque!

ANJING. Mungkin sesuatu yang mungkin tidak akan membuat sejarah…

…kita akan memulai pertunjukan dengan sesuatu yang sederhana namun menarik penipuan kampanye, Paulus.

Paket JavaScript NPM disalahgunakan untuk membuat tautan scambait secara massal

BEBEK. Ya, saya menulis ini di Naked Security, Doug, di bawah tajuk utama Paket JavaScript NPM disalahgunakan untuk membuat tautan scambait secara massal (jauh lebih banyak kata untuk dikatakan daripada yang terlihat pada saat saya menulisnya)…

…karena menurut saya ini adalah sudut yang menarik pada jenis properti web yang cenderung kita kaitkan secara langsung, dan hanya, dengan apa yang disebut serangan kode sumber rantai pasokan.

Dan dalam kasus ini, para penjahat mengira, “Hei, kami tidak ingin mendistribusikan kode sumber yang diracuni. Kami tidak menyukai serangan rantai pasokan semacam itu. Yang kami cari hanyalah serangkaian tautan yang dapat diklik orang yang tidak akan menimbulkan kecurigaan.”

Jadi, jika Anda menginginkan halaman Web yang dapat dikunjungi seseorang yang memiliki banyak tautan ke situs cerdik… seperti “Dapatkan kode bonus Amazon gratis Anda di sini” dan “Dapatkan putaran bingo gratis Anda” – ada puluhan ribu di antaranya…

…mengapa tidak memilih situs seperti NPM Package Manager, dan membuat banyak paket?

Maka Anda bahkan tidak perlu belajar HTML, Doug!

Anda bisa saja menggunakan Markdown lama yang bagus, dan di sana Anda pada dasarnya memiliki sumber tautan yang bagus dan tepercaya yang dapat Anda klik.

Dan tautan yang mereka gunakan, sejauh yang saya tahu, pergi ke situs blog yang pada dasarnya tidak mencurigakan, situs komunitas, apa pun, yang memiliki komentar yang tidak dimoderasi atau dimoderasi dengan buruk, atau di mana mereka dapat dengan mudah membuat akun dan kemudian membuat komentar yang memiliki link di.

Jadi mereka pada dasarnya membangun rantai penghubung yang tidak akan menimbulkan kecurigaan.

ANJING. Jadi, kami punya beberapa saran: Jangan klik link freebie, bahkan jika Anda merasa tertarik atau penasaran.

BEBEK. Itu saran saya, Doug.

Mungkin ada beberapa kode gratis, atau mungkin ada beberapa kupon yang bisa saya dapatkan… mungkin tidak ada salahnya untuk melihat-lihat.

Tetapi jika ada semacam pendapatan iklan afiliasi dengan itu, yang dibuat oleh para juru masak hanya dengan membujuk Anda secara palsu ke situs tertentu?

Tidak peduli seberapa kecil jumlah yang mereka hasilkan, mengapa memberi mereka sesuatu secara cuma-cuma?

Itu saran saya.

“Cara terbaik untuk menghindari pukulan adalah tidak ada di sana,” seperti biasa.

ANJING. [TERTAWA] Dan kemudian kita memiliki: Jangan mengisi survei online, tidak peduli betapa tidak berbahayanya survei tersebut.

BEBEK. Ya, kami telah mengatakannya berkali-kali di Naked Security.

Untuk semua yang Anda tahu, Anda mungkin memberikan nama Anda di sini, nomor telepon Anda di sana, Anda mungkin memberikan tanggal lahir Anda untuk hadiah gratis di sana, dan Anda berpikir, "Apa ruginya?"

Tetapi jika semua informasi itu benar-benar berakhir dalam satu ember raksasa, maka, seiring waktu, para penjahat semakin banyak tentang Anda, kadang-kadang mungkin termasuk data yang sangat sulit untuk diubah.

Anda bisa mendapatkan kartu kredit baru besok, tetapi agak sulit untuk mendapatkan ulang tahun baru atau pindah rumah!

ANJING. Dan yang terakhir, tetapi tentu tidak kalah pentingnya: Jangan menjalankan blog atau situs komunitas yang mengizinkan posting atau komentar yang tidak dimoderasi.

Dan jika ada yang pernah menjalankan, katakanlah, situs WordPress, pemikiran untuk mengizinkan komentar yang tidak dimoderasi sangat mengejutkan, karena akan ada ribuan komentar.

Ini adalah epidemi.

BEBEK. Bahkan jika Anda memiliki layanan anti-spam otomatis di sistem komentar Anda, itu akan bekerja dengan baik…

… tapi jangan biarkan hal-hal lain masuk dan berpikir, “Oh, baiklah, saya akan kembali dan menghapusnya, jika saya melihat itu terlihat cerdik setelahnya,” karena, seperti yang Anda katakan, itu pada proporsi epidemi…

ANJING. Itu pekerjaan penuh waktu, ya!

BEBEK. … dan telah berlangsung lama.

ANJING. Dan Anda bisa, saya senang melihat, untuk bekerja di dua mantra favorit kami di sekitar sini.

Di akhir artikel: Pikirkan sebelum Anda mengklik, dan: Jika ragu…

BEBEK. … jangan berikan.

Ini benar-benar sesederhana itu.

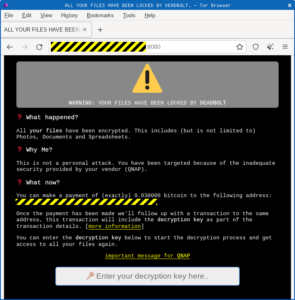

ANJING. Berbicara tentang memberikan sesuatu, tiga anak muda diduga menghasilkan jutaan dalam uang pemerasan:

Polisi Belanda menangkap tiga tersangka cyberextortion yang diduga menghasilkan jutaan

BEBEK. Ya.

Mereka ditangkap di Belanda karena kejahatan yang diduga telah mereka lakukan… Saya pikir itu dua tahun lalu, Doug.

Dan mereka berumur 18 tahun, 21 tahun, dan 21 tahun sekarang.

Jadi mereka masih sangat muda ketika mereka mulai.

Dan tersangka utama, yang berusia 21 tahun… polisi menuduh dia telah menghasilkan sekitar dua setengah juta Euro.

Itu banyak uang untuk anak muda, Doug.

Ini banyak uang untuk siapa saja!

ANJING. Saya tidak tahu apa yang Anda hasilkan pada usia 21 tahun, tetapi saya tidak menghasilkan sebanyak itu, bahkan tidak mendekati. [TERTAWA]

BEBEK. Mungkin dua Euro lima puluh satu jam? [TAWA]

Tampaknya modus operandi mereka bukan berakhir dengan ransomware, tetapi meninggalkan Anda dengan *ancaman* ransomware karena mereka sudah masuk.

Jadi mereka masuk, mereka akan melakukan semua pencurian data, dan alih-alih benar-benar mengenkripsi file Anda, sepertinya yang akan mereka lakukan adalah berkata, “Lihat, kami punya data; kami dapat kembali dan merusak segalanya, atau Anda dapat membayar.

Dan tuntutan berkisar antara €100,000 dan €700,000 per korban.

Dan jika benar bahwa salah satu dari mereka menghasilkan €2,500,000 dalam dua tahun terakhir dari kejahatan dunia maya, Anda dapat membayangkan bahwa mereka mungkin memeras beberapa korban untuk membayar, karena takut akan terungkap…

ANJING. Kami telah mengatakan di sekitar sini, "Kami tidak akan menghakimi, tetapi kami mendesak orang untuk tidak membayar dalam kasus seperti ini, atau dalam kasus seperti ransomware."

Dan untuk alasan yang bagus!

Sebab, dalam kasus ini, polisi mencatat bahwa membayar pemerasan tidak selalu berhasil.

Mereka berkata:

Dalam banyak kasus, data yang dicuri bocor secara online bahkan setelah perusahaan yang terkena dampak telah membayar.

BEBEK. Jadi. jika Anda pernah berpikir, "Saya ingin tahu apakah saya dapat mempercayai orang-orang itu untuk tidak membocorkan data, atau agar tidak muncul online?"…

… Saya pikir Anda sudah mendapatkan jawabannya di sana!

Dan perlu diingat bahwa mungkin bukan karena penjahat khusus ini hanya ultra-duplikat, dan bahwa mereka tetap mengambil uang itu dan membocorkannya.

Kami tidak tahu bahwa *mereka* adalah orang-orang yang membocorkannya.

Mereka bisa saja sangat buruk dalam hal keamanan sehingga mereka mencurinya; mereka harus meletakkannya di suatu tempat; dan saat mereka bernegosiasi, memberi tahu Anda, "Kami akan menghapus datanya"…

…sejauh yang kita tahu, orang lain bisa saja mencurinya sementara itu.

Dan itu selalu berisiko, jadi membayar untuk diam jarang berhasil dengan baik.

ANJING. Dan kami telah melihat semakin banyak serangan seperti ini di mana ransomware sebenarnya terlihat sedikit lebih mudah: “Bayar saya untuk kunci dekripsi; Anda membayar saya; Saya akan memberikannya kepada Anda; Anda dapat membuka kunci file Anda.”

Nah, sekarang mereka masuk dan berkata, "Kami tidak akan mengunci apa pun, atau kami akan menguncinya tetapi kami juga akan membocorkannya secara online jika Anda tidak membayar ..."

BEBEK. Ya, itu tiga jenis pemerasan, bukan?

Ada, "Kami mengunci file Anda, membayar uangnya atau bisnis Anda akan tetap tergelincir."

Ada, “Kami mencuri file Anda. Bayar atau kami akan membocorkannya, lalu kami mungkin akan kembali dan meneror Anda.”

Dan ada alasan ganda yang tampaknya disukai beberapa penjahat, di mana mereka mencuri data Anda * dan * mengacak file, dan berkata, “Sebaiknya Anda membayar untuk mendekripsi file Anda, dan tanpa biaya tambahan, Doug, kami Saya akan menghapus datanya juga!”

Jadi, bisakah Anda mempercayai mereka?

Nah, inilah jawaban Anda…

Mungkin tidak!

ANJING. Baiklah, buka dan baca tentang itu.

Ada wawasan dan konteks lebih lanjut di bagian bawah artikel itu… Paul, Anda melakukan wawancara dengan Peter Mackenzie kita sendiri, yang merupakan Direktur Tanggapan Insiden di sini di Sophos. (Penuh salinan tersedia.)

Tidak ada pemutar audio di bawah? Mendengarkan langsung di Soundcloud.

Dan, seperti yang selalu kami katakan dalam kasus seperti ini, jika Anda terpengaruh oleh hal ini, laporkan aktivitas tersebut ke polisi agar mereka memiliki informasi sebanyak mungkin untuk menyelesaikan kasus mereka.

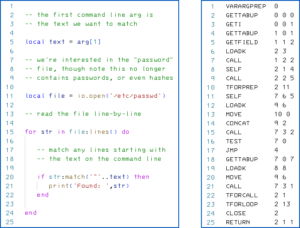

Dengan senang hati saya laporkan bahwa kami mengatakan akan mengawasinya; kita telah melakukannya; dan kami punya Pembaruan LastPass:

LastPass: Keylogger di PC rumah menyebabkan brankas kata sandi perusahaan yang retak

BEBEK. Kami memang punya, Doug!

Ini menunjukkan bagaimana pelanggaran kata sandi perusahaan mereka memungkinkan serangan berubah dari "hal kecil" di mana mereka mendapatkan kode sumber menjadi sesuatu yang lebih dramatis.

LastPass tampaknya telah mengetahui bagaimana hal itu sebenarnya terjadi… dan dalam laporan ini, ada kata-kata bijak yang efektif, jika bukan kata-kata bijak, setidaknya kata-kata peringatan.

Dan saya ulangi, di artikel yang saya tulis tentang ini, apa yang kami katakan podcast minggu lalu video promo, Doug, yaitu:

"Sesederhana serangan itu, itu akan menjadi perusahaan yang berani yang akan mengklaim bahwa tidak ada satu pun dari pengguna mereka, yang akan jatuh cinta pada hal semacam ini ..."

Dengarkan sekarang – Pelajari lebih lanjut!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Keamanan Telanjang (@NakedSecurity) Februari 24, 2023

Sedihnya, tampaknya salah satu pengembang, yang kebetulan memiliki kata sandi untuk membuka kunci brankas kata sandi perusahaan, menjalankan semacam perangkat lunak terkait media yang belum mereka tambal.

Dan penjahat dapat menggunakan eksploit untuk melawannya… untuk memasang keylogger, Doug!

Dari situ, tentu saja, mereka mendapatkan kata sandi super rahasia yang membuka persamaan tahap selanjutnya.

Jika Anda pernah mendengar istilah gerakan lateral – itu adalah istilah Jargon yang akan sering Anda dengar.

Analogi yang Anda miliki dengan kriminalitas konvensional adalah…

..masuk ke lobi gedung; berkeliaran sedikit; lalu menyelinap ke sudut kantor keamanan; menunggu dalam bayang-bayang sehingga tidak ada yang melihat Anda sampai penjaga pergi dan membuat secangkir teh; lalu pergi ke rak di sebelah meja dan ambil salah satu kartu akses itu; yang membawa Anda ke area aman di sebelah kamar mandi; dan di sana, Anda akan menemukan kunci brankas.

Anda melihat seberapa jauh Anda bisa mendapatkan, dan kemudian Anda bekerja mungkin apa yang Anda butuhkan, atau apa yang akan Anda lakukan, untuk membawa Anda ke langkah berikutnya, dan seterusnya.

Waspadai keylogger, Doug! [TERTAWA]

ANJING. Iya nih!

BEBEK. Malware non-ransomware jadul yang bagus adalah [A] hidup dan sehat, dan [B] bisa sama berbahayanya bagi bisnis Anda.

ANJING. Iya nih!

Dan kami punya beberapa saran, tentu saja.

Tambal lebih awal, sering tambal, dan tambal di mana-mana.

BEBEK. Ya.

LastPass sangat sopan, dan mereka tidak mengatakan, "Itu adalah perangkat lunak XYZ yang memiliki kerentanan."

Jika mereka mengatakan, “Oh, perangkat lunak yang diretas adalah X”…

… kemudian orang yang tidak memiliki X akan berkata, “Saya dapat mundur dari peringatan biru; Saya tidak menggunakan perangkat lunak itu.”

Faktanya, itulah mengapa kami mengatakan tidak hanya menambal lebih awal, sering menambal… tetapi menambal *di mana saja*.

Hanya menambal perangkat lunak yang memengaruhi LastPass tidak akan cukup di jaringan Anda.

Itu memang harus menjadi sesuatu yang Anda lakukan sepanjang waktu.

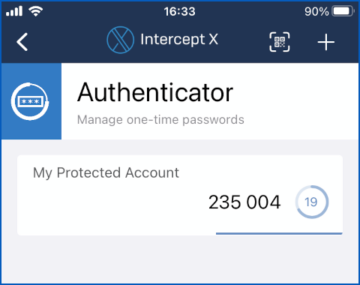

ANJING. Dan kemudian kami telah mengatakan ini sebelumnya, dan kami akan terus mengatakannya sampai matahari padam: Aktifkan 2FA di mana pun Anda bisa.

BEBEK. Ya.

Ini *bukan* obat mujarab, tapi setidaknya kata sandi saja tidak cukup.

Jadi itu tidak menaikkan standar sepenuhnya, tapi itu jelas tidak memudahkan para penjahat.

ANJING. Dan saya percaya kami telah mengatakan ini baru-baru ini: Jangan menunggu untuk mengubah kredensial atau mengatur ulang benih 2FA setelah serangan berhasil.

BEBEK. Seperti yang telah kami katakan sebelumnya, aturan yang mengatakan, "Anda harus mengubah kata sandi Anda - ubah demi perubahan, lakukan setiap dua bulan terlepas"…

…kami tidak setuju dengan itu.

Kami hanya berpikir itu membuat semua orang terbiasa dengan kebiasaan buruk.

Tetapi jika Anda berpikir mungkin ada alasan bagus untuk mengubah kata sandi Anda, meskipun itu sangat merepotkan untuk melakukannya…

… jika menurut Anda itu mungkin membantu, mengapa tidak melakukannya saja?

Jika Anda punya alasan untuk memulai proses perubahan, maka lakukan saja semuanya.

Jangan tunda/Lakukan hari ini.

[diam-diam] Lihat apa yang saya lakukan di sana, Doug?

ANJING. Sempurna!

Baiklah, mari kita tinggal di mata pelajaran 2FA.

Kami melihat lonjakan aplikasi 2FA nakal di kedua app store.

Mungkinkah ini karena kerfuffle Twitter 2FA, atau alasan lain?

Hati-hati dengan aplikasi 2FA nakal di App Store dan Google Play – jangan diretas!

BEBEK. Saya tidak tahu bahwa ini secara khusus karena keributan Twitter 2FA, di mana Twitter mengatakan, untuk alasan apa pun yang mereka miliki, “Ooh, kami tidak akan menggunakan otentikasi dua faktor SMS lagi, kecuali Anda membayar kami uang.!

Dan karena mayoritas orang tidak akan menjadi pemegang lencana Twitter Blue, mereka harus beralih.

Jadi saya tidak tahu bahwa itu menyebabkan lonjakan aplikasi jahat di App Store dan Google Play, tetapi hal itu tentu saja menarik perhatian beberapa peneliti yang berteman baik dengan Keamanan Telanjang: @mysk_co, jika Anda ingin menemukannya di Twitter.

Mereka berpikir, “Saya yakin banyak orang sedang mencari aplikasi autentikator 2FA saat ini. Saya ingin tahu apa yang terjadi jika Anda pergi ke App Store atau Google Play dan mengetik saja Aplikasi Authenticator? "

Dan jika Anda membuka artikel tentang Keamanan Telanjang, berjudul "Hati-hati aplikasi 2FA nakal", Anda akan melihat tangkapan layar yang disiapkan oleh para peneliti tersebut.

Itu hanya baris demi baris dari autentikator yang tampak identik. [TERTAWA]

ANJING. [TERTAWA] Mereka semua dipanggil authenticator, semuanya dengan kunci dan perisai!

BEBEK. Beberapa dari mereka sah, dan beberapa tidak.

Mengganggu. Ketika saya pergi – bahkan setelah ini menjadi berita… ketika saya pergi ke App Store, aplikasi teratas yang muncul adalah, sejauh yang saya bisa lihat, salah satu aplikasi jahat ini.

Dan saya sangat terkejut!

Saya berpikir, “Crikey – aplikasi ini ditandatangani atas nama perusahaan ponsel Cina yang sangat terkenal.”

Untungnya, aplikasinya terlihat agak tidak profesional (kata-katanya sangat buruk), jadi saya tidak percaya bahwa itu benar-benar perusahaan ponsel ini.

Tapi saya berpikir, "Bagaimana mereka bisa mendapatkan sertifikat penandaan kode atas nama perusahaan yang sah, padahal jelas mereka tidak memiliki dokumentasi untuk membuktikan bahwa mereka adalah perusahaan itu?" (Saya tidak akan menyebutkan namanya.)

Kemudian saya membaca nama itu dengan sangat hati-hati… dan ternyata itu salah ketik, Doug!

Salah satu huruf di tengah kata itu, bagaimana bisa saya katakan, memiliki bentuk dan ukuran yang sangat mirip dengan milik perusahaan yang sebenarnya.

Jadi, mungkin, karena itu telah lulus tes otomatis.

Itu tidak cocok dengan nama merek terkenal yang sudah memiliki sertifikat penandatanganan kode.

Dan bahkan saya harus membacanya dua kali… meskipun saya tahu bahwa saya sedang melihat aplikasi jahat, karena saya disuruh pergi ke sana!

Di Google Play, saya juga menemukan sebuah aplikasi yang saya diberitahu oleh orang-orang yang melakukan penelitian ini…

… yang tidak hanya meminta Anda membayar $40 setahun untuk sesuatu yang bisa Anda dapatkan secara gratis di iOS, atau langsung dari Play Store dengan nama Google di atasnya secara gratis.

Itu juga mencuri benih awal untuk akun 2FA Anda, dan mengunggahnya ke akun analitik pengembang.

Bagaimana dengan itu, Doug?

Jadi itulah ketidakmampuan ekstrim terbaik.

Dan, paling buruk, itu benar-benar jahat.

Namun, itu dia… hasil teratas ketika para peneliti mencari di Play Store, mungkin karena mereka memercikkan sedikit cinta iklan padanya.

Ingat, jika seseorang mendapatkan benih awal itu, benda ajaib yang ada di kode QR saat Anda menyiapkan 2FA berbasis aplikasi…

…mereka dapat menghasilkan kode yang tepat untuk Anda, untuk setiap jendela login 30 detik di masa mendatang, selamanya, Doug.

Sesederhana itu

Rahasia bersama itu *secara harfiah* adalah kunci untuk semua kode sekali pakai Anda di masa depan.

ANJING. Dan kami mendapat komentar pembaca tentang cerita nakal 2FA ini.

Komentar LR pembaca Keamanan Telanjang, sebagian:

Saya membuang Twitter dan Facebook bertahun-tahun yang lalu.

Karena saya tidak menggunakannya, apakah saya perlu mengkhawatirkan situasi dua faktor?

BEBEK. Ya, itu pertanyaan yang menggelitik, dan jawabannya, seperti biasa, “Tergantung.”

Tentu saja jika Anda tidak menggunakan Twitter, Anda masih dapat memilih dengan buruk saat menginstal aplikasi 2FA…

… dan Anda mungkin lebih cenderung untuk pergi dan mendapatkannya, sekarang 2FA telah menjadi berita karena kisah Twitter, daripada yang Anda alami berminggu-minggu, berbulan-bulan, atau bertahun-tahun yang lalu.

Dan jika Anda * akan * pergi dan memilih 2FA, pastikan Anda melakukannya seaman mungkin.

Jangan hanya pergi dan mencari, dan mengunduh apa yang tampak seperti aplikasi yang paling jelas, karena inilah bukti kuat bahwa Anda dapat membahayakan diri sendiri.

Bahkan jika Anda berada di App Store atau Google Play, dan tidak mengesampingkan beberapa aplikasi buatan yang Anda dapatkan dari tempat lain!

Jadi, jika Anda menggunakan 2FA berbasis SMS tetapi tidak memiliki Twitter, maka Anda tidak perlu beralih darinya.

Namun, jika Anda memilih untuk melakukannya, pastikan Anda memilih aplikasi dengan bijak.

ANJING. Baiklah, saran yang bagus, dan terima kasih banyak, LR, telah mengirimkannya.

Jika Anda memiliki cerita, komentar, atau pertanyaan menarik yang ingin Anda sampaikan, kami ingin membacanya di podcast.

Anda dapat mengirim email ke tips@sophos.com, Anda dapat mengomentari salah satu artikel kami, atau Anda dapat menghubungi kami di media sosial: @nakedsecurity.

Itulah acara kami hari ini – terima kasih banyak telah mendengarkan.

Untuk Paul Ducklin, saya Doug Aamoth, mengingatkan Anda sampai waktu berikutnya untuk…

KEDUA. Tetap aman!

[MODEM MUSIK]

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- Sanggup

- Tentang Kami

- mengakses

- Akun

- Akun

- di seluruh

- kegiatan

- sebenarnya

- Ad

- nasihat

- Berafiliasi

- Setelah

- terhadap

- Abad

- Bertujuan

- Waspada

- Semua

- diduga

- diduga

- Membiarkan

- sendirian

- sudah

- Baik

- selalu

- Amazon

- antara

- jumlah

- analisis

- dan

- menjawab

- di manapun

- aplikasi

- app store

- toko aplikasi

- muncul

- Apple

- aplikasi

- DAERAH

- sekitar

- menangkap

- artikel

- artikel

- Menghubungkan

- menyerang

- Serangan

- perhatian

- audio

- Otentikasi

- penulis

- Otomatis

- tersedia

- menghindari

- kembali

- Buruk

- sangat

- bar

- dasar

- Pada dasarnya

- Beruang

- karena

- sebelum

- makhluk

- Percaya

- di bawah

- TERBAIK

- Bertaruh

- antara

- tagihan

- Bill Gates

- bingo

- kelahiran

- Bit

- Pemerasan

- Blog

- blog

- Biru

- lencana biru

- papan

- pin

- bonus

- Bawah

- merek

- pelanggaran

- Bangunan

- dibangun di

- bisnis

- california

- bernama

- Kampanye

- Bisa Dapatkan

- kartu

- Kartu-kartu

- kasus

- kasus

- disebabkan

- Pasti

- sertifikat

- rantai

- menantang

- perubahan

- biaya

- Cina

- Pilih

- klaim

- Jelas

- Penyelesaian

- klub

- kode

- Kode

- COM

- bagaimana

- komentar

- komentar

- masyarakat

- Perusahaan

- perusahaan

- komputer

- prihatin

- konteks

- terus

- konvensional

- polisi

- Sudut

- Timeline

- bisa

- kupon

- Tentu saja

- retak

- membuat

- dibuat

- Surat kepercayaan

- kredit

- kartu kredit

- Kejahatan

- Crooks

- Cangkir

- pemerasan dunia maya

- data

- Tanggal

- Dekripsi

- pastinya

- gembira

- tuntutan

- tergantung

- pengembang

- MELAKUKAN

- sulit

- langsung

- Kepala

- mendiskusikan

- mendistribusikan

- dokumentasi

- Tidak

- Dont

- turun

- Download

- dramatis

- Menjatuhkan

- Awal

- memperoleh

- bumi

- mudah

- mudah

- efektif

- cukup

- peminat

- kewirausahaan

- Wabah

- dasarnya

- Euro

- Bahkan

- pERNAH

- Setiap

- segala sesuatu

- bukti

- Mengeksploitasi

- pemerasan

- tambahan

- ekstrim

- mata

- Jatuh

- jauh

- Fashion

- takut

- Februari

- beberapa

- pikir

- File

- mengisi

- Menemukan

- Pertama

- selama-lamanya

- ditemukan

- Gratis

- Perancis

- teman

- dari

- penuh

- lebih lanjut

- masa depan

- Gates

- pertemuan

- menghasilkan

- mendapatkan

- mendapatkan

- raksasa

- hadiah

- Memberikan

- Pemberian

- Go

- akan

- baik

- Google Play

- merebut

- besar

- hack

- Menggantung

- terjadi

- Terjadi

- senang

- Perangkat keras

- berbahaya

- harvard

- memiliki

- kepala

- membintangi

- mendengar

- mendengar

- membantu

- di sini

- sejarah

- Memukul

- pemegang

- Beranda

- host

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- HTML

- HTTPS

- SAYA AKAN

- in

- insiden

- respon insiden

- Cenderung

- Termasuk

- ketidakmampuan

- informasi

- wawasan

- install

- Instalasi

- sebagai gantinya

- tertarik

- menarik

- iOS

- IT

- jargon

- JavaScript

- Pekerjaan

- Jobs

- hakim

- Menjaga

- kunci

- Jenis

- Tahu

- dikenal

- Terakhir

- LastPass

- bocor

- BELAJAR

- Meninggalkan

- Dipimpin

- Legit

- link

- Listening

- sedikit

- memuat

- Lobi

- terkunci

- melihat

- tampak

- mencari

- TERLIHAT

- Lot

- cinta

- terbuat

- sihir

- Mayoritas

- membuat

- Membuat

- malware

- mengelola

- manajer

- banyak

- March

- Cocok

- hal

- cara

- sementara itu

- pertemuan

- Mexico

- Tengah

- mungkin

- keberatan

- mobil

- telepon genggam

- modus

- saat

- uang

- bulan

- lebih

- paling

- pindah

- musik

- musikal

- Keamanan Telanjang

- Podcast Keamanan Telanjang

- nama

- yaitu

- perlu

- Perlu

- Belanda

- jaringan

- New

- berita

- berikutnya

- jumlah

- Jelas

- Office

- Tua

- ONE

- secara online

- dibuka

- urutan

- Lainnya

- sendiri

- paket

- paket

- dibayar

- Sakit

- obat mujarab

- Taman

- bagian

- tertentu

- Lulus

- Kata Sandi

- password

- lalu

- tambalan

- Menambal

- paul

- Membayar

- pembayaran

- PC

- Konsultan Ahli

- mungkin

- membujuk

- Petrus

- telepon

- memilih

- Tempat

- rencana

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- Play Store

- pemain

- podcast

- Podcast

- Polisi

- Posts

- siap

- cukup

- Perdana

- mungkin

- Masalah

- proses

- milik

- Rasakan itu

- pons

- menempatkan

- Kode QR

- pertanyaan

- tenang

- menaikkan

- ransomware

- Baca

- Pembaca

- nyata

- alasan

- alasan

- baru-baru ini

- menghapus

- ulangi

- melaporkan

- peneliti

- tanggapan

- ISTIRAHAT

- mengakibatkan

- pendapatan

- Risiko

- BARIS

- rss

- merusak

- Aturan

- Run

- berjalan

- aman

- aman

- Tersebut

- sake

- sama

- mengatakan

- Pencarian

- Rahasia

- aman

- keamanan

- benih

- biji

- melihat

- tampak

- tampaknya

- melihat

- ruas

- mengirim

- Seri

- layanan

- set

- Bentuknya

- berbagi

- Rak

- Pendek

- Menunjukkan

- sideload

- tertanda

- penandatanganan

- Diam

- mirip

- Sederhana

- sejak

- situs web

- Situs

- situasi

- Ukuran

- SMS

- menyelinap

- So

- Sosial

- Perangkat lunak

- beberapa

- Seseorang

- sesuatu

- di suatu tempat

- sumber

- kode sumber

- berbicara

- Secara khusus

- paku

- Spotify

- Tahap

- berdiri

- awal

- mulai

- Mulai

- tinggal

- Langkah

- Steve

- Steve Wozniak

- Masih

- mencuri

- dicuri

- menyimpan

- toko

- Cerita

- mudah

- kuat

- menyerahkan

- sukses

- matahari

- gelora

- Beralih

- sistem

- teh

- tech

- Teknologi

- tes

- Grafik

- Masa depan

- Belanda

- pencurian

- mereka

- diri

- karena itu

- hal

- hal

- Berpikir

- pikir

- ribuan

- tiga

- Melalui

- waktu

- kali

- untuk

- hari ini

- bersama

- besok

- puncak

- benar

- Kepercayaan

- Terpercaya

- bawah

- membuka kunci

- upload

- URL

- us

- menggunakan

- Pengguna

- Kubah

- Korban

- korban

- Video

- kerentanan

- menunggu

- peringatan

- jaringan

- minggu

- minggu

- Apa

- yang

- sementara

- SIAPA

- akan

- kebijaksanaan

- Word

- susunan kata

- WordPress

- kata

- Kerja

- bekerja

- bekerja

- terburuk

- akan

- X

- tahun

- tahun

- muda

- Anda

- diri

- zephyrnet.dll

![S3 Ep117: Krisis kripto yang bukan (dan selamat tinggal selamanya untuk Menang 7) [Audio + Teks]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)