Amazon QuickSight è un servizio di business intelligence (BI) scalabile, serverless, incorporabile e basato sul machine learning, creato per il cloud. QuickSight ti consente di creare e pubblicare facilmente dashboard BI interattivi che includono insight basati su Machine Learning. È possibile accedere ai dashboard di QuickSight da qualsiasi dispositivo e integrarli perfettamente nelle applicazioni, nei portali e nei siti Web.

QuickSight offre diverse fonti di dati, incluse ma non limitate a Amazzone Atena, Amazon RedShift, Servizio di archiviazione semplice Amazon (Amazon S3) e fiocco di neve. Questo post presenta soluzioni che consentono di configurare Snowflake come origine dati per QuickSight indipendentemente dai requisiti di configurazione della rete.

Copriamo le seguenti configurazioni di Snowflake come origine dati per QuickSight:

- Connessione QuickSight a Snowflake tramite AWS PrivateLink

- Connessione QuickSight a Snowflake tramite AWS PrivateLink e peering di cloud privato virtuale (VPC) (stessa regione)

- Connessione QuickSight a Snowflake tramite AWS PrivateLink e peering VPC (in più regioni)

- Connessione QuickSight a Snowflake (rete pubblica)

Prerequisiti

Per completare questa soluzione, è necessario quanto segue:

- Un account AWS

- I Interfaccia della riga di comando di AWS (AWS CLI) installato sulla workstation (per istruzioni, consulta (Installazione, aggiornamento e disinstallazione dell'AWS CLI versione 2)

- Un account QuickSight in edizione Enterprise

- Un account Snowflake

- Un database e una tabella Snowflake

- Un magazzino di fiocchi di neve

- Sufficiente Gestione dell'identità e dell'accesso di AWS (IAM) per creare endpoint VPC, gruppi di sicurezza, tabelle di instradamento e Amazon percorso 53 zone ospitate e set di record di risorse

Connessione QuickSight a Snowflake tramite AWS PrivateLink

Innanzitutto, ti mostriamo come connetterti a Snowflake con QuickSight su AWS PrivateLink. Il diagramma seguente illustra l'architettura della soluzione.

Configura l'integrazione Snowflake AWS PrivateLink

Per iniziare, esaminiamo l'abilitazione di AWS PrivateLink per il tuo account Snowflake. Ciò include l'individuazione delle risorse nel tuo account AWS, l'accesso all'interfaccia utente di Snowflake e la creazione di un caso di supporto con Snowflake.

- Identifica il VPC che desideri utilizzare per configurare l'integrazione AWS PrivateLink. Per farlo, recupera un elenco di VPC dalla riga di comando, quindi recupera il file

VpcIdelemento dall'oggetto JSON risultante per il VPC desiderato. Vedere il seguente codice:

- Recupera il tuo ID account AWS. Questo post presuppone che l'account a cui ti rivolgi sia il tuo account predefinito nella configurazione dell'AWS CLI.

- Se stai configurando più account, ripeti questi passaggi per tutti gli account e VPC (questo post presuppone che tu stia configurando un singolo account e VPC e lo utilizzerai come contesto in futuro).

- Contatti Supporto fiocco di neve con il tuo ID account AWS, ID VPC e l'URL dell'account corrispondente che utilizzi per accedere a Snowflake (ad esempio,

<account id>.snowflakecomputing.com).

Abilitazione di AWS PrivateLink per il tuo account Snowflake possono essere necessari fino a due giorni lavorativi.

- Dopo aver abilitato AWS PrivateLink, recupera la configurazione di AWS PrivateLink per la tua regione eseguendo il seguente comando in un foglio di lavoro Snowflake, quindi recupera i valori per

privatelink-account-urledprivatelink_ocsp-urldall'oggetto JSON risultante. Esempi di ciascun valore sono i seguenti:

- Memorizza questi valori in un editor di testo per un uso successivo.

Successivamente, configuriamo l'endpoint VPC su Cloud privato virtuale di Amazon (Amazon VPC) crea tutti i gruppi di sicurezza richiesti.

- Nella console Amazon VPC, scegli endpoint nel menu di navigazione.

- Scegli Crea endpoint.

- Seleziona Trova il servizio AWS per nome.

- Nel Nome di Servizio, inserisci il valore per

privatelink-vpce-idche abbiamo recuperato in precedenza. - Scegli verificare.

Viene visualizzato un avviso verde con "Nome servizio trovato" e le opzioni VPC e subnet si espandono automaticamente.

A seconda della regione di destinazione, la schermata risultante potrebbe mostrare un altro nome di regione.

- Scegli lo stesso ID VPC che hai inviato a Snowflake.

- Seleziona le sottoreti in cui desideri creare gli endpoint.

AWS consiglia di utilizzare più di una sottorete per l'alta disponibilità.

- Nel Gruppo di sicurezzascegli Crea un nuovo gruppo di sicurezza.

Questo apre il Gruppi di sicurezza pagina sulla console Amazon VPC in una nuova scheda.

- Scegli Crea gruppo di sicurezza.

- Assegna un nome al nuovo gruppo di sicurezza (ad esempio,

quicksight-doc-snowflake-privatelink-connection) e descrizione. - Scegli l'ID VPC utilizzato nei passaggi precedenti.

Successivamente, aggiungi due regole che consentono il traffico dall'interno del tuo VPC a questo endpoint VPC.

- Recupera il blocco CIDR per il tuo VPC mirato:

- Scegli Aggiungi regola nel Regole d'ingresso

- Scegli HTTPS per il tipo, lascia la fonte come Custome immettere il valore recuperato dal precedente

describe-vpcschiamata (ad esempio, 10.0.0.0/16). - Scegli Aggiungi regola nel Regole d'ingresso

- Scegli HTTP per il tipo, lascia la fonte come Custome immettere il valore recuperato dal precedente

describe-vpcs - Scegli Crea gruppo di sicurezza.

- Recupera l'ID del gruppo di sicurezza dal gruppo di sicurezza appena creato.

- Nella pagina di configurazione dell'endpoint VPC, rimuovi il gruppo di sicurezza predefinito.

- Cerca e seleziona il nuovo ID del gruppo di sicurezza.

- Scegli Crea endpoint.

Si viene reindirizzati a una pagina con un collegamento alla configurazione dell'endpoint VPC, specificato dall'ID VPC. La pagina successiva ha un collegamento per visualizzare la configurazione completa.

- Recupera il record più in alto nell'elenco dei nomi DNS.

Questo può essere differenziato da altri nomi DNS perché include solo il nome della regione (come ad esempio us-west-2) e nessuna notazione della lettera della zona di disponibilità (come us-west-2a).

- Memorizza questo record in un editor di testo per un uso successivo.

Configura il DNS per gli endpoint Snowflake nel tuo VPC

Per configurare i tuoi endpoint Snowflake, completa i seguenti passaggi:

- Sulla console Route 53, scegli Zone ospitate nel pannello di navigazione.

- Scegli Crea zona ospitata.

- Nel Nome del dominio, inserisci il valore memorizzato

privatelink-account-urldai passi precedenti.

In questo campo rimuoviamo l'ID dell'account Snowflake dal nome DNS e utilizziamo solo il valore che inizia con l'identificatore della regione (ad esempio, <region>.privatelink.snowflakecomputing.com). Creiamo un set di record di risorse in un secondo momento per il sottodominio.

- Nel Tipologia, selezionare Zona ospitata privata.

Il tuo codice regionale potrebbe non esserlo us-west-2; fare riferimento al nome DNS restituito da Snowflake.

- Nel VPC da associare alla zona ospitata sezione, scegli la regione in cui si trova il tuo VPC e l'ID VPC utilizzato nei passaggi precedenti.

- Scegli Crea zona ospitata.

Prossimo. creiamo due record: uno per privatelink-account-url e uno per privatelink_ocsp-url.

- Sulla Zone ospitate pagina, scegli Crea set di record.

- Nel Nome del record, inserisci l'ID del tuo account Snowflake (i primi otto caratteri in

privatelink-account-url). - Nel Tipo di registrazionescegli CNAME.

- Nel Valore, inserisci il nome DNS per l'endpoint VPC regionale recuperato nella sezione precedente.

- Scegli Crea record.

- Ripeti questi passaggi per il record OCSP che abbiamo annotato come

privatelink-ocsp-urlprima, a partire daocsptramite l'ID fiocco di neve di otto caratteri per il nome del record (ad esempio,ocsp.xxxxxxxx).

Configura un endpoint in entrata del resolver Route 53 per il tuo VPC

QuickSight non utilizza il resolver AWS standard (il resolver .2 del VPC). Per risolvere il DNS privato da QuickSight, devi configurare gli endpoint del resolver Route 53.

Innanzitutto, creiamo un gruppo di sicurezza per l'endpoint in entrata del resolver Route 53.

- Sulla Gruppi di sicurezza pagina della console Amazon VPC, scegli Crea gruppo di sicurezza.

- Inserisci un nome per il tuo gruppo di sicurezza (ad esempio,

quicksight-doc-route53-resolver-sg) e una descrizione. - Scegli l'ID VPC utilizzato nei passaggi precedenti.

- Crea regole che consentano DNS (porta 53) su UDP e TCP dall'interno del blocco CIDR VPC.

- Scegli Crea gruppo di sicurezza.

- Prendi nota dell'ID del gruppo di sicurezza, perché ora aggiungiamo una regola per consentire il traffico al gruppo di sicurezza dell'endpoint VPC.

Ora creiamo l'endpoint in entrata del resolver Route 53 per il nostro VPC.

- Sulla console Route 53, scegli Punto finale in entrata nel pannello di navigazione.

- Scegli Crea endpoint in entrata.

- Nel Nome dell'endpoint, inserisci un nome (ad esempio,

quicksight-inbound-resolver). - Nel VPC in Regione, scegli l'ID VPC utilizzato nei passaggi precedenti.

- Nel Gruppo di sicurezza per l'endpoint, scegli l'ID del gruppo di sicurezza che hai salvato in precedenza.

- Nel Indirizzo IP sezione, scegli due zone di disponibilità e sottoreti ed esci Utilizzare un indirizzo IP selezionato automaticamente selezionato.

- Scegli Invio.

- Scegli l'endpoint in entrata dopo che è stato creato e prendi nota dei due indirizzi IP per i resolver.

Connetti un VPC a QuickSight

Per connettere un VPC a QuickSight, completa i seguenti passaggi:

- Sulla Gruppi di sicurezza pagina della console Amazon VPC, scegli Crea gruppo di sicurezza.

- Immettere un nome (ad esempio,

quicksight-snowflake-privatelink-sg) e una descrizione. - Scegli l'ID VPC utilizzato nei passaggi precedenti.

I gruppi di sicurezza per QuickSight sono diversi dagli altri gruppi di sicurezza in quanto sono senza stato anziché con stato. Ciò significa che devi consentire esplicitamente il traffico di ritorno dal gruppo di sicurezza di destinazione. La regola in entrata nel tuo gruppo di sicurezza deve consentire il traffico su tutte le porte. Deve farlo perché il numero di porta di destinazione di tutti i pacchetti di ritorno in entrata è impostato su un numero di porta allocato in modo casuale. Per ulteriori informazioni, vedere Regole d'ingresso.

- Scegli Crea gruppo di sicurezza.

- Prendi nota dell'ID del gruppo di sicurezza, perché ora aggiungiamo una regola per consentire il traffico al gruppo di sicurezza dell'endpoint VPC.

- Sulla Gruppi di sicurezza page, cerca l'ID del gruppo di sicurezza utilizzato per l'endpoint VPC.

- Scegli Modifica le regole in entrata.

- Aggiungi regole per il traffico HTTPS e HTTP, utilizzando l'ID del gruppo di sicurezza per il gruppo di sicurezza che hai creato come origine.

- Scegli Salva regole.

Successivamente, passiamo alla console QuickSight per configurare la connessione VPC.

- Passare alla console QuickSight.

- Scegli il nome utente e scegli Gestisci QuickSight.

- Nel pannello di navigazione, scegli Gestisci le connessioni VPC.

- Scegli Aggiungi una connessione VPC.

- Nel Nome della connessione VPC, inserisci un nome (ad esempio,

snowflake-privatelink). - Nel ID VPC, scegli il VPC utilizzato nei passaggi precedenti.

- Nel ID sottorete, scegli una delle sottoreti che ha un endpoint VPC, come specificato quando hai creato l'endpoint in precedenza.

- Nel ID gruppo di sicurezza, inserisci l'ID del gruppo di sicurezza che hai creato.

- Nel Endpoint del resolver DNS, inserisci i due indirizzi IP per l'endpoint del resolver in entrata che hai creato in precedenza.

- Scegli Creare.

Configura un'origine dati Snowflake tramite il VPC

Per configurare un'origine dati Snowflake, completare i seguenti passaggi.

- Sulla console QuickSight, selezionare Dataset nella pagina di navigazione.

- Scegli Nuovo set di dati.

- Scegli l'opzione Fiocco di neve.

- Nel Nome dell'origine dati, inserisci un nome (ad esempio,

snowflake). - Nel Tipo di connessione¸ scegliere la connessione VPC creata in precedenza (

snowflake-privatelink). - Nel Server di database, accedere

privatelink-account-url. - Nel Nome del database, inserisci il nome del tuo database.

- Nel Magazzino, inserisci il nome di un magazzino Snowflake in esecuzione.

- Nel Nome utente, inserisci il tuo nome utente Snowflake.

- Nel Password, inserisci la tua password Snowflake.

- Scegli Convalidare.

- Dopo aver convalidato con successo, scegli Crea origine dati.

Crea la tua prima dashboard QuickSight

In questa sezione, tratteremo la creazione di un set di dati in QuickSight, quindi l'utilizzo di questi dati in una visualizzazione. Stiamo usando un set di dati fittizio che contiene informazioni su dipendenti fittizi.

- Nel Schema, scegli il tuo schema.

- Nel tavoli, seleziona le tue tabelle.

- Scegli Seleziona.

Nel Completa la creazione del set di dati sezione, puoi determinare se QuickSight importa il tuo set di dati in SPICE per migliorare le prestazioni delle query o interrogare direttamente i tuoi dati ogni volta che viene caricato un dashboard. Per ulteriori informazioni su SPICE, vedere Importazione di dati in SPICE.

- Per questo post, selezioniamo Importa in SPICE per analisi più rapide.

- Scegli Visualizzare.

Ora che abbiamo lo schema, la tabella e la configurazione SPICE per il set di dati, possiamo creare la nostra prima visualizzazione.

- Scegli un campo dall'elenco dei campi disponibili. Per questo post, scegliamo Città.

- Scegli una visualizzazione in Tipi visivi

Questo graffia solo la superficie delle capacità di visualizzazione di QuickSight. Per ulteriori informazioni, vedere Lavorare con gli elementi visivi di Amazon QuickSight.

Successivamente, tratteremo una configurazione di rete che consente a QuickSight di essere connesso a un VPC con AWS PrivateLink in un altro VPC e utilizzare il peering VPC per consentire a QuickSight di utilizzare la connessione AWS PrivateLink.

Connessione QuickSight a Snowflake tramite AWS PrivateLink e peering VPC all'interno della stessa regione

In questa sezione, ti mostriamo come connetterti a Snowflake con QuickSight con due VPC in peering e AWS PrivateLink. Il diagramma seguente illustra l'architettura della soluzione.

Configura il peering VPC

Innanzitutto, creiamo la connessione peering VPC dal VPC richiedente.

- Sulla Connessioni di peering pagina della console Amazon VPC, scegli Crea connessione di peering.

- Nel Seleziona un VPC locale con cui eseguire il peering, scegli il VPC in cui hai configurato la connessione Snowflake AWS PrivateLink.

- Nel Seleziona un altro VPC con cui eseguire il peering sezione, lasciare le opzioni predefinite per Il mio account ed Regione (Il mio profilo ed Questa RegioneRispettivamente).

- Nel VPC (accettatore), scegli il VPC a cui è connesso QuickSight.

- Scegli Crea connessione di peering.

Successivamente, accettiamo la connessione VPC dal VPC accettante.

- Sulla Connessioni di peering pagina, selezionare la connessione creata.

- Sulla Azioni menù, scegliere Accetta.

- Esaminare le informazioni sulla richiesta. Se tutto sembra corretto, scegli Sì, Accetta.

Successivamente, configuriamo il DNS per la risoluzione tra i due VPC.

- Sulla Connessioni di peering page, scegli la tua nuova connessione di peering.

- Sulla DNS scheda, controlla se le due opzioni vengono visualizzate come disabile.

Se sono abilitati, puoi saltare ai passaggi sulla creazione delle tabelle di instradamento.

- Sulla Azioni menù, scegliere Modifica le impostazioni DNS.

Ciò richiede che il tuo VPC abbia il nome host DNS e la risoluzione abilitati.

- Seleziona entrambe le caselle di controllo per consentire la risoluzione del DNS sia dal VPC dell'accettante che del richiedente.

- Scegli Risparmi.

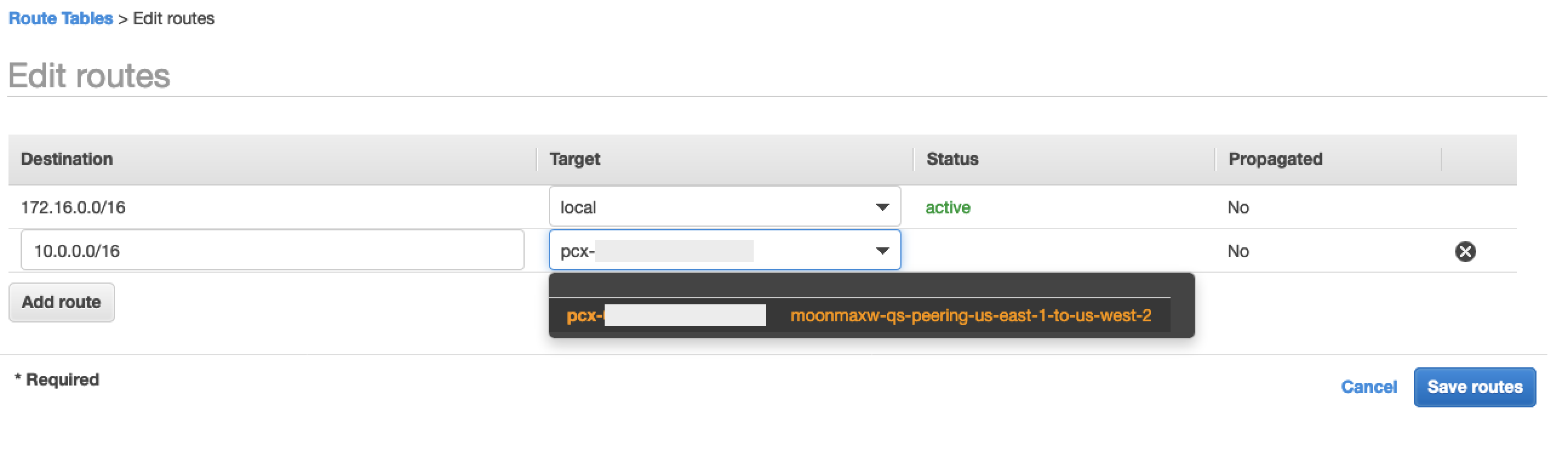

Quindi, crea la voce della tabella di instradamento per consentire la propagazione delle rotte tra i due VPC.

- Sulla Tabelle rotte page, scegli le tabelle di instradamento nel VPC richiedente.

- Sulla strada scheda, scegliere Modifica percorsi.

- Aggiungi una route per il blocco CIDR utilizzato dal tuo VPC in peering (per questo post, 172.31.0.0/16).

- Scegli Salva percorsi.

- Ripeti per le tabelle di instradamento nel tuo VPC accettante.

Configura il DNS nel VPC accettante

In questa sezione, associamo il VPC accettante che con la stessa zona ospitata privata del VPC richiedente (<region>.privatelink.snowflakecomputing.com).

- Sulla console Route 53, scegli Zone ospitate nel pannello di navigazione.

- Seleziona la zona ospitata

<region>.privatelink.snowflakecomputing.come scegli Modifica. - Nel VPC da associare alla zona ospitata sezione, scegliere Aggiungi VPC.

- Scegli la regione e l'ID VPC associati al VPC accettante.

- Scegli Salvare le modifiche.

Configura gli endpoint in entrata del resolver Route 53 nel VPC dell'accettatore

Per configurare gli endpoint in entrata del tuo resolver Route 53, completa i seguenti passaggi:

- Sulla Gruppi di sicurezza pagina della console Amazon VPC, scegli Crea gruppo di sicurezza.

- Immettere un nome (ad esempio,

quicksight-doc-route53-resolver-sg) e una descrizione. - Scegli l'ID VPC utilizzato nei passaggi precedenti.

- Crea regole che consentano DNS (porta 53) su UDP e TCP dall'interno del blocco CIDR VPC (per questo post, 172.31.0.0/16).

- Scegli Crea gruppo di sicurezza.

- Prendi nota dell'ID del gruppo di sicurezza, perché ora aggiungiamo una regola per consentire il traffico al gruppo di sicurezza dell'endpoint VPC.

Successivamente, impostiamo l'endpoint in entrata Route 53 per questo VPC.

- Sulla console Route 53, scegli Punto finale in entrata nel pannello di navigazione.

- Scegli Crea endpoint in entrata.

- Immettere un nome per l'endpoint (ad esempio,

quicksight-inbound-resolver). - Nel VPC in Regione, scegli l'ID VPC per il VPC accettante.

- Nel Gruppo di sicurezza, scegli l'ID del gruppo di sicurezza che hai salvato in precedenza.

- Nel Indirizzo IP sezione, seleziona due zone di disponibilità e sottoreti ed esci Utilizzare un indirizzo IP selezionato automaticamente

- Scegli Invio.

- Scegli l'endpoint in entrata dopo che è stato creato.

- Dopo il provisioning dell'endpoint in entrata, annotare i due indirizzi IP per i resolver.

Connetti il VPC dell'accettatore a QuickSight

Per iniziare, dobbiamo creare un gruppo di sicurezza per QuickSight per consentire il traffico verso gli endpoint in entrata del resolver Route 53, l'endpoint VPC per AWS PrivateLink e il traffico all'interno della rete locale.

- Sulla Gruppi di sicurezza pagina della console Amazon VPC, scegli Crea gruppo di sicurezza.

- Immettere un nome (ad esempio,

quicksight-snowflake-privatelink-vpc-peering-sg) e una descrizione. - Scegli l'ID VPC per il VPC accettante.

- Crea le seguenti regole di ingresso:

-

- Una regola per la rete locale per tutte le porte TCP (ad esempio, 172.31.0.0/16).

- Una regola che consente il traffico DNS dal gruppo di sicurezza per l'endpoint in entrata del resolver Route 53 per tutte le porte TCP.

- Una regola che consente il traffico DNS dal gruppo di sicurezza per l'endpoint in entrata del resolver Route 53 per tutte le porte UDP.

- Una regola che consente il traffico al gruppo di sicurezza per l'endpoint VPC (che si trova nel VPC in peering).

Come discusso in precedenza, i gruppi di sicurezza per QuickSight sono diversi dagli altri gruppi di sicurezza. Devi consentire esplicitamente il traffico di ritorno dal gruppo di sicurezza di destinazione e la regola in entrata nel tuo gruppo di sicurezza deve consentire il traffico su tutte le porte. Per ulteriori informazioni, vedere Regole d'ingresso.

Successivamente, modifichiamo il gruppo di sicurezza per l'endpoint in entrata del resolver Route 53 per consentire il traffico dal gruppo di sicurezza che abbiamo creato.

- Sulla Gruppi di sicurezza page, cerca l'ID del gruppo di sicurezza utilizzato per l'endpoint in entrata del resolver Route 53.

- Scegli Modifica le regole in entrata.

- Aggiungi regole sia per DNS su UDP che per DNS su TCP, utilizzando l'ID del gruppo di sicurezza per il gruppo di sicurezza che abbiamo creato per QuickSight come origine.

- Scegli Salva regole.

Successivamente, modifica il gruppo di sicurezza creato per l'endpoint VPC per la connessione AWS PrivateLink.

- Sulla Gruppi di sicurezza pagina, cerca l'ID del gruppo di sicurezza utilizzato per l'endpoint VPC per la connessione AWS PrivateLink.

- Scegli Modifica le regole in entrata.

- Aggiungi regole sia per HTTPS che per HTTP, utilizzando l'ID del gruppo di sicurezza per il gruppo di sicurezza creato per QuickSight come origine.

- Scegli Salva regole.

Successivamente, impostiamo la connessione VPC in QuickSight.

- Nella console QuickSight, scegli il nome utente e scegli Gestisci QuickSight.

- Nel pannello di navigazione, scegli Gestisci le connessioni VPC.

- Scegli Aggiungi una connessione VPC.

- Nel Nome della connessione VPCinserire un nome (ad esempio,

snowflake-privatelink-vpc-peering). - Nel subnet, scegli un ID di sottorete che abbia una tabella di instradamento con una connessione di peering al VPC del richiedente in cui risiede la connessione AWS PrivateLink.

- Nel ID gruppo di sicurezza, inserisci l'ID del gruppo di sicurezza creato in precedenza.

- Nel Endpoint del resolver DNS, inserisci i due indirizzi IP per l'endpoint del resolver in entrata che hai creato.

- Scegli Creare.

Configura un'origine dati Snowflake in QuickSight tramite il VPC

Per configurare un'origine dati Snowflake in QuickSight, completa i seguenti passaggi:

- Sulla console QuickSight, selezionare Dataset nel pannello di navigazione.

- Scegli Nuovo set di dati.

- Scegli l'opzione Fiocco di neve.

- Inserisci un nome per l'origine dati (ad esempio,

snowflake-dataset). - Scegli la connessione VPC che hai creato (

snowflake-privatelink). - Nel Server di database, Inserisci il

privatelink-account-url. - Nel Nome del database, inserisci il nome del tuo database.

- Nel Magazzino, inserisci il nome di un magazzino Snowflake in esecuzione.

- Nel Nome utente, inserisci il tuo nome utente Snowflake.

- Nel Password, inserisci la tua password Snowflake.

- Scegli Convalidare.

- Dopo aver convalidato con successo, scegli Crea origine dati.

Per i passaggi per creare un dashboard, vedere la sezione precedente, Crea la tua prima dashboard QuickSight.

Nella prossima sezione tratteremo una configurazione di rete simile, con la differenza che utilizziamo il peering VPC tra regioni.

Connessione QuickSight a Snowflake tramite AWS PrivateLink e peering VPC tra regioni

In questa sezione, ti mostriamo come connetterti a Snowflake con QuickSight su AWS PrivateLink con due VPC in peering tra regioni.

In questo post ci riferiamo genericamente alle regioni, indicando la regione che dispone della connessione Snowflake AWS PrivateLink come regione A e la regione in cui QuickSight è impostato come regione B.

Il diagramma seguente illustra l'architettura della nostra soluzione.

Configura il peering VPC tra due regioni

Innanzitutto, creiamo la connessione peering VPC dal VPC richiedente.

- Passare alla Connessioni di peering pagina sulla console Amazon VPC nella regione B (la regione in cui prevedi di utilizzare QuickSight per distribuire i dashboard).

- Scegli Crea connessione di peering.

- Nel Seleziona un VPC locale con cui eseguire il peering sezione, per VPC (richiedente), scegli il VPC a cui ti sei connesso o intendi connettere QuickSight.

- Nel Seleziona un altro VPC con cui eseguire il peering, selezionare Il mio profilo ed Un'altra regione.

- Scegli la regione in cui esiste la tua connessione Snowflake AWS PrivateLink.

- Nel ID VPC (accettatore), inserisci l'ID VPC per il VPC in cui esiste Snowflake AWS PrivateLink.

- Scegli Crea connessione di peering.

- Copia l'ID connessione peering VPC in modo da poterlo individuare facilmente nei passaggi successivi (sembra

pcx-xxxxxxxxxxxx).

Successivamente, accettiamo la connessione peering VPC dalla regione in cui hai creato la tua connessione AWS PrivateLink.

- Accedi alla console Amazon VPC nella regione A (dove esiste la tua connessione Snowflake AWS PrivateLink).

- Cerca e seleziona la connessione peering che hai creato.

- Sulla Azioni menù, scegliere Richiesta accettata.

- Esaminare le informazioni sulla richiesta. Se tutto sembra corretto, scegli Sì, Accetta.

Successivamente, configuriamo il DNS per la risoluzione tra i due VPC.

- Sulla Connessioni di peering pagina della console Amazon VPC, scegli la connessione peering VPC appena creata.

- Sulla DNS scheda, controlla se le due opzioni vengono visualizzate disabile.

Se sono abilitati, vai ai passaggi sulla creazione di tabelle di instradamento.

- Sulla Azioni menù, scegliere Modifica impostazioni DNS.

Ciò richiede che il tuo VPC abbia il nome host DNS e la risoluzione abilitati.

- Seleziona entrambe le caselle di controllo per consentire la risoluzione del DNS sia dal VPC dell'accettante che da quello del richiedente.

- Scegli Risparmi.

Successivamente, creiamo la voce della tabella di instradamento per consentire la propagazione delle rotte tra i due VPC per la regione B.

- Accedi alla console Amazon VPC nella regione B (la regione in cui prevedi di utilizzare QuickSight per distribuire i dashboard).

- Nel pannello di navigazione, scegli Tabelle rotte.

- Seleziona le tabelle di instradamento nel VPC richiedente.

- Sulla strada scheda, scegliere Modifica percorsi.

- Aggiungi una route per il blocco CIDR utilizzato dal tuo VPC in peering (per questo post, 10.0.0.0/16 è il blocco CIDR per il VPC in cui risiede la connessione Snowflake AWS PrivateLink).

- Scegli Salva percorsi.

Successivamente, crea la voce della tabella di instradamento per consentire la propagazione delle rotte tra i due VPC per la regione A.

- Accedi alla console Amazon VPC nella regione A (dove esiste la tua connessione Snowflake AWS PrivateLink).

- Ripeti i passaggi precedenti, utilizzando il blocco CIDR per il VPC in peering (in questo post, 172.16.0.0/16).

Configura il DNS nel VPC nella regione B

Innanzitutto, dobbiamo associare il VPC nella regione B (dove si distribuisce QuickSight) con la stessa zona ospitata privata del VPC nella regione A in cui esiste la connessione Snowflake AWS PrivateLink (<region>.privatelink.snowflakecomputing.com).

- Sulla console Route 53, scegli Zone ospitate nel pannello di navigazione.

- Seleziona la zona ospitata privata

<region>.privatelink.snowflakecomputing.come scegli Modifica. - Nel VPC da associare alla zona ospitata sezione, scegliere Aggiungi VPC.

- Scegli la regione e l'ID VPC associati al VPC accettante.

- Scegli Salvare le modifiche.

Configura l'endpoint in entrata del resolver Route 53 per il tuo VPC nella regione B

Per configurare l'endpoint in entrata del resolver nella regione B, completare i seguenti passaggi:

- Sulla Gruppi di sicurezza pagina sulla console Amazon VPC, scegli Crea gruppo di sicurezza.

- Immettere un nome (ad esempio,

quicksight-doc-route53-resolver-sg) e una descrizione. - Scegli l'ID VPC utilizzato nei passaggi precedenti.

- Crea regole che consentano DNS (porta 53) su UDP e TCP dall'interno del blocco CIDR VPC (per questo post, 172.16.0.0/16).

- Scegli Crea gruppo di sicurezza.

- Prendi nota dell'ID del gruppo di sicurezza, perché ora aggiungiamo una regola per consentire il traffico al gruppo di sicurezza dell'endpoint VPC.

Successivamente, impostiamo l'endpoint in entrata Route 53 per questo VPC.

- Sulla console Route 53, scegli Punto finale in entrata nel pannello di navigazione.

- Scegli Crea endpoint in entrata.

- Immettere un nome per l'endpoint (ad esempio,

quicksight-inbound-resolver). - Nel VPC in Regione, scegli l'ID VPC utilizzato nei passaggi precedenti.

- Nel Gruppo di sicurezza, scegli l'ID del gruppo di sicurezza dal passaggio precedente.

- Nel Indirizzo IP sezione, seleziona due zone di disponibilità e sottoreti ed esci Utilizzare un indirizzo IP selezionato automaticamente

- Scegli Invio.

- Scegli l'endpoint in entrata dopo che è stato creato.

- Dopo il provisioning dell'endpoint in entrata, annotare i due indirizzi IP per i resolver.

Connetti il VPC a QuickSight nella regione B

Per iniziare, dobbiamo creare un gruppo di sicurezza per QuickSight per consentire il traffico verso gli endpoint in entrata del resolver Route 53, l'endpoint VPC per AWS PrivateLink e il traffico all'interno della rete locale.

- Sulla Gruppi di sicurezza pagina della console Amazon VPC nella regione B, scegli Crea gruppo di sicurezza.

- Immettere un nome (ad esempio,

quicksight-snowflake-sg) e una descrizione. - Scegli l'ID VPC per il VPC in cui hai precedentemente creato la connessione peering VPC.

- Crea le seguenti regole di ingresso:

-

- Uno per la rete locale tutte le porte TCP (ad esempio, 172.16.0.0/16).

- Una regola che consente il traffico DNS dal gruppo di sicurezza per l'endpoint in entrata del resolver Route 53 per tutte le porte TCP.

- Una regola che consente il traffico DNS dal gruppo di sicurezza per l'endpoint in entrata del resolver Route 53 per tutte le porte UDP.

- Uno che consente il traffico per tutte le porte TCP verso il blocco CIDR per il VPC situato nella regione A, dove esiste la connessione Snowflake AWS PrivateLink (per questo post, 10.0.0.0/16).

Come discusso in precedenza, i gruppi di sicurezza per QuickSight sono diversi dagli altri gruppi di sicurezza. Devi consentire esplicitamente il traffico di ritorno dal gruppo di sicurezza di destinazione e la regola in entrata nel tuo gruppo di sicurezza deve consentire il traffico su tutte le porte. Per ulteriori informazioni, vedere Regole d'ingresso.

Successivamente, modifichiamo il gruppo di sicurezza per l'endpoint in entrata del resolver Route 53 nella regione B per consentire il traffico dal gruppo di sicurezza che abbiamo creato.

- Sulla Gruppi di sicurezza page, cerca l'ID del gruppo di sicurezza utilizzato per l'endpoint in entrata del resolver Route 53.

- Scegli Modifica le regole in entrata.

- Aggiungi regole sia per DNS su UDP che per DNS su TCP, utilizzando il blocco CIDR per il VPC nella regione B (per questo post, 172.16.0.0/16).

- Scegli Salva regole.

Successivamente, dobbiamo modificare il gruppo di sicurezza che stiamo utilizzando per la connessione AWS PrivateLink.

- Passare alla Gruppi di sicurezza pagina sulla console Amazon VPC nella regione A.

- Cerca l'ID del gruppo di sicurezza utilizzato per l'endpoint VPC per la connessione AWS PrivateLink.

- Scegli Modifica le regole in entrata.

- Aggiungi regole sia per HTTPS che per HTTP, utilizzando il blocco CIDR per il VPC nella regione B come origine (per questo post, 172.16.0.0/16).

- Scegli Salva regole.

Infine, impostiamo la connessione QuickSight VPC.

- Passare alla console QuickSight nella regione B.

- Scegli il nome utente e scegli Gestisci QuickSight.

- Nel pannello di navigazione, scegli Gestisci la connessione VPC.

- Scegli Aggiungi una connessione VPC.

- Nel Nome della connessione VPC, inserisci un nome di connessione (ad esempio,

snowflake-privatelink-cross-region). - Nel ID VPC, scegli l'ID VPC del VPC nella regione B.

- Nel subnet, scegli un ID sottorete dal VPC nella regione B che dispone di una tabella di instradamento con una connessione di peering al VPC in cui risiede la connessione AWS PrivateLink.

- Nel ID gruppo di sicurezza, inserisci l'ID del gruppo di sicurezza che hai creato.

- Nel Endpoint del resolver DNS, immetti i due indirizzi IP per l'endpoint del resolver in entrata creato in precedenza.

- Scegli Creare.

Configura un'origine dati Snowflake in QuickSight tramite il VPC

Per configurare un'origine dati Snowflake in QuickSight, completa i seguenti passaggi:

- Sulla console QuickSight, selezionare Dataset nel pannello di navigazione.

- Scegli Nuovo set di dati.

- Scegli l'opzione Fiocco di neve.

- Inserisci un nome per l'origine dati (ad esempio,

snowflake-dataset). - Scegli la connessione VPC che hai creato (

snowflake-privatelink). - Nel Server di database, Inserisci il

privatelink-account-url. - Nel Nome del database, inserisci il nome del tuo database.

- Nel Magazzino, inserisci il nome di un magazzino Snowflake in esecuzione.

- Nel Nome utente, inserisci il tuo nome utente Snowflake.

- Nel Password, inserisci la tua password Snowflake.

- Scegli Convalidare.

- Dopo aver convalidato con successo, scegli Crea origine dati.

Per i passaggi per creare un dashboard, vedere la sezione precedente, Crea la tua prima dashboard QuickSight.

Per la nostra ultima configurazione, spieghiamo come configurare una connessione QuickSight a Snowflake senza AWS PrivateLink.

Connessione QuickSight a Snowflake senza AWS PrivateLink

In questa sezione, ti mostriamo come connetterti a Snowflake con QuickSight senza utilizzare AWS PrivateLink.

- Sulla console QuickSight, selezionare Dataset nel pannello di navigazione.

- Scegli Nuovo set di dati.

- Scegli l'opzione Fiocco di neve.

- Inserisci un nome per l'origine dati (ad esempio,

snowflake-dataset). - Lascia invariato il tipo di connessione Rete pubblica.

- Nel Nome del database, inserisci il nome del tuo database.

- Per il tuo server di database, inserisci l'URL che usi per accedere al tuo Snowflake (

xxxxxxxx.snowflakecomputing.com). - Nel Magazzino, inserisci il nome di un magazzino Snowflake in esecuzione.

- Nel Nome utente, inserisci il tuo nome utente Snowflake.

- Nel Password, inserisci la tua password Snowflake.

- Scegli Convalidare.

- Scegli Crea origine dati.

Per i passaggi per creare un dashboard, vedere la sezione precedente, Crea la tua prima dashboard QuickSight.

ripulire

Se il tuo lavoro con QuickSight, Snowflake e PrivateLink è completo, rimuovere l'endpoint in entrata del resolver Route53, Zona host privata Route 53, e il Endpoint VPC per Snowflake al fine di evitare di incorrere in costi aggiuntivi.

Conclusione

In questo post, abbiamo coperto quattro scenari per connettere QuickSight a Snowflake come origine dati utilizzando AWS PrivateLink per la connettività in tre diversi scenari: lo stesso VPC, con peering VPC nella stessa regione e con peering VPC tra regioni. Abbiamo anche spiegato come connettere QuickSight a Snowflake senza AWS PrivateLink.

Dopo aver configurato l'origine dati, puoi ottenere ulteriori informazioni dai tuoi dati tramite la configurazione Approfondimenti ML in QuickSight, imposta le rappresentazioni grafiche dei tuoi dati utilizzando QuickSight visivi, o join dati da più set di dati, nonché tutte le altre funzionalità di QuickSight.

L'autore

Luna di Maxwell è Senior Solutions Architect presso AWS e lavora con fornitori di software indipendenti (ISV) per progettare e ridimensionare le loro applicazioni su AWS. Al di fuori del lavoro, Maxwell è papà di due gatti, è un accanito sostenitore del Wolverhampton Wanderers Football Club e sta pazientemente aspettando una nuova ondata di musica ska.

Luna di Maxwell è Senior Solutions Architect presso AWS e lavora con fornitori di software indipendenti (ISV) per progettare e ridimensionare le loro applicazioni su AWS. Al di fuori del lavoro, Maxwell è papà di due gatti, è un accanito sostenitore del Wolverhampton Wanderers Football Club e sta pazientemente aspettando una nuova ondata di musica ska.

BoscoAlbuquerque è Sr Partner Solution Architect presso AWS e ha oltre 20 anni di esperienza nel lavoro con prodotti di database e analisi, da fornitori di database aziendali e fornitori di servizi cloud e ha aiutato grandi aziende tecnologiche nella progettazione di soluzioni di analisi dei dati, oltre a guidare team di ingegneri che stanno progettando e l'implementazione di piattaforme di analisi dei dati e prodotti di dati.

BoscoAlbuquerque è Sr Partner Solution Architect presso AWS e ha oltre 20 anni di esperienza nel lavoro con prodotti di database e analisi, da fornitori di database aziendali e fornitori di servizi cloud e ha aiutato grandi aziende tecnologiche nella progettazione di soluzioni di analisi dei dati, oltre a guidare team di ingegneri che stanno progettando e l'implementazione di piattaforme di analisi dei dati e prodotti di dati.

- '

- "

- 100

- 11

- 7

- 9

- accesso

- Il mio account

- aggiuntivo

- Tutti

- Consentire

- Amazon

- analitica

- applicazioni

- architettura

- disponibilità

- AWS

- sistema

- affari

- business intelligence

- chiamata

- Gatti

- Cloud

- club

- codice

- Aziende

- Connessioni

- Connettività

- Creazione

- cruscotto

- dati

- Dati Analytics

- Banca Dati

- Design

- dns

- editore

- dipendenti

- endpoint

- sicurezza degli endpoint

- Ingegneria

- Impresa

- Espandere

- Caratteristiche

- Costi

- campi

- Nome

- Calcio

- Avanti

- pieno

- Green

- Gruppo

- Alta

- Come

- Tutorial

- HTTPS

- IAM

- Identità

- Compreso

- informazioni

- intuizioni

- integrazione

- Intelligence

- interattivo

- IP

- Indirizzo IP

- IT

- grandi

- Guidato

- Limitato

- linea

- LINK

- Lista

- locale

- cambiano

- Musica

- nomi

- Navigazione

- Rete

- Offerte

- apre

- Opzione

- Opzioni

- minimo

- Altro

- partner

- Password

- performance

- Piattaforme

- porte

- un bagno

- Prodotti

- la percezione

- pubblicare

- record

- Requisiti

- risorsa

- Risorse

- strada

- norme

- running

- Scala

- allo

- Cerca

- problemi di

- selezionato

- serverless

- set

- regolazione

- Un'espansione

- So

- Software

- Soluzioni

- inizia a

- conservazione

- sottodominio

- di successo

- supporto

- superficie

- Tecnologia

- L’ORIGINE

- tempo

- traffico

- ui

- APPREZZIAMO

- fornitori

- Visualizza

- virtuale

- visualizzazione

- Magazzino

- Wave

- siti web

- entro

- Lavora

- anni