La famosa società di gestione delle password LastPass è stata sotto la pompa quest'anno, a seguito di un'intrusione nella rete nell'agosto 2022.

I dettagli su come gli aggressori sono entrati per la prima volta sono ancora scarsi, con il primo commento ufficiale di LastPass che afferma cautamente che:

[Una]n parte non autorizzata ha ottenuto l'accesso a parti dell'ambiente di sviluppo di LastPass tramite un singolo account sviluppatore compromesso.

Un annuncio di follow-up circa un mese dopo è stato altrettanto inconcludente:

[L] aggressore della minaccia ha ottenuto l'accesso all'ambiente di sviluppo utilizzando l'endpoint compromesso di uno sviluppatore. Sebbene il metodo utilizzato per la compromissione iniziale dell'endpoint non sia conclusivo, l'autore della minaccia ha utilizzato il proprio accesso persistente per impersonare lo sviluppatore una volta che lo sviluppatore si è autenticato con successo utilizzando l'autenticazione a più fattori.

Non è rimasto molto in questo paragrafo se prosciughi il gergo, ma le frasi chiave sembrano essere "endpoint compromesso" (in parole povere, questo probabilmente significa: computer infettato da malware) e "accesso persistente" (che significa: i truffatori potrebbero rientrare più tardi a loro piacimento).

2FA non sempre aiuta

Sfortunatamente, come puoi leggere sopra, l'autenticazione a due fattori (2FA) non ha aiutato in questo particolare attacco.

Supponiamo che ciò sia dovuto al fatto che LastPass, in comune con la maggior parte delle aziende e dei servizi online, non richiede letteralmente 2FA per ogni connessione in cui è necessaria l'autenticazione, ma solo per quella che potresti chiamare autenticazione primaria.

Per essere onesti, molti o la maggior parte dei servizi che utilizzi, probabilmente incluso il tuo datore di lavoro, generalmente fanno qualcosa di simile.

Le tipiche esenzioni 2FA, volte a raccogliere la maggior parte dei suoi benefici senza pagare un prezzo troppo alto per l'inconveniente, includono:

- Eseguire l'autenticazione 2FA completa solo occasionalmente, come la richiesta di nuovi codici monouso solo ogni pochi giorni o settimane. Alcuni sistemi 2FA potrebbero offrirti un'opzione "ricordami per X giorni", ad esempio.

- Richiede solo l'autenticazione 2FA per l'accesso iniziale, consentendo quindi a una sorta di sistema di "single sign-on" di autenticarti automaticamente per un'ampia gamma di servizi interni. In molte aziende, l'accesso alla posta elettronica spesso ti dà anche accesso ad altri servizi come Zoom, GitHub o altri sistemi che usi molto.

- Emissione di "token di accesso al portatore" per strumenti software automatizzati, basato sull'autenticazione 2FA occasionale da parte di sviluppatori, tester e personale tecnico. Se si dispone di uno script di compilazione e test automatizzato che deve accedere a vari server e database in vari punti del processo, non si desidera che lo script venga continuamente interrotto per attendere che si digiti un altro codice 2FA.

Non abbiamo visto prove...

In un impeto di fiducia di cui sospettiamo che LastPass ora si penta, la società ha inizialmente dichiarato, nell'agosto 2022:

Non abbiamo riscontrato alcuna prova che questo incidente abbia comportato l'accesso ai dati dei clienti o depositi di password crittografati.

Certo, "non abbiamo visto alcuna prova" non è un'affermazione molto forte (anche perché le aziende intransigenti possono realizzarla omettendo deliberatamente di cercare le prove in primo luogo, o lasciando che qualcun altro raccolga le prove e poi rifiutandosi intenzionalmente di guardarlo), anche se spesso è tutto ciò che qualsiasi azienda può sinceramente dire subito dopo una violazione.

LastPass ha indagato, tuttavia, e si è sentito in grado di presentare un reclamo definitivo entro settembre 2022:

Sebbene l'autore della minaccia sia stato in grado di accedere all'ambiente di sviluppo, la progettazione e i controlli del nostro sistema hanno impedito all'autore della minaccia di accedere ai dati dei clienti o ai depositi di password crittografati.

Purtroppo, questa affermazione si è rivelata un po' troppo audace.

L'attacco che ha portato a un attacco

LastPass ha ammesso all'inizio che i truffatori "hanno preso parti del codice sorgente e alcune informazioni tecniche proprietarie di LastPass"...

... e ora sembra che alcune di quelle "informazioni tecniche" rubate siano state sufficienti per facilitare un attacco successivo che è stato divulgato nel novembre 2022:

Abbiamo stabilito che una parte non autorizzata, utilizzando le informazioni ottenute nell'incidente dell'agosto 2022, è stata in grado di ottenere l'accesso a determinati elementi delle informazioni dei nostri clienti.

Per essere onesti con LastPass, la società non ha ripetuto la sua affermazione originale secondo cui nessun deposito di password era stato rubato, riferendosi semplicemente al furto di "informazioni dei clienti".

Ma nelle sue precedenti notifiche di violazione, la società ne aveva parlato con attenzione dati dei clienti (che fa pensare alla maggior parte di noi a informazioni come indirizzo, numero di telefono, dettagli della carta di pagamento e così via) e depositi di password crittografati come due categorie distinte.

Questa volta, però, le “informazioni sui clienti” risultano includere sia i dati dei clienti, nel senso di cui sopra, sia i database delle password.

Non letteralmente la notte prima di Natale, ma pericolosamente vicino ad esso, LastPass ha ammesso che:

L'autore della minaccia ha copiato le informazioni dal backup che contenevano le informazioni di base sull'account del cliente e i relativi metadati, inclusi nomi di società, nomi degli utenti finali, indirizzi di fatturazione, indirizzi e-mail, numeri di telefono e indirizzi IP da cui i clienti accedevano al servizio LastPass.

In parole povere, i truffatori ora sanno chi sei, dove vivi, quali computer su Internet sono tuoi e come contattarti elettronicamente.

L'ammissione continua:

L'autore della minaccia è stato anche in grado di copiare un backup dei dati del vault del cliente.

Quindi, dopo tutto, i truffatori hanno rubato quei depositi di password.

Curiosamente, LastPass ora ha anche ammesso che ciò che descrive come un "deposito di password" non è in realtà un BLOB criptato (una divertente parola gergale che significa oggetto binario di grandi dimensioni) costituito solo ed esclusivamente da dati crittografati, e quindi incomprensibili.

Quei "vault" includono dati non crittografati, apparentemente inclusi gli URL dei siti Web associati a ciascun nome utente e password crittografati.

I truffatori quindi ora non solo sanno dove vivi tu e il tuo computer, grazie ai dati di fatturazione e indirizzo IP trapelati sopra menzionati, ma hanno anche una mappa dettagliata di dove vai quando sei online:

[C]i dati del caveau dell'utente […] sono archiviati in un formato binario proprietario che contiene sia dati non crittografati, come URL di siti Web, sia campi sensibili completamente crittografati come nomi utente e password di siti Web, note sicure e dati compilati da moduli .

LastPass non ha fornito altri dettagli sui dati non crittografati che sono stati archiviati in quei file "vault", ma le parole "come gli URL dei siti Web" implicano certamente che gli URL non sono le uniche informazioni acquisite dai truffatori.

La buona notizia

La buona notizia, continua a insistere LastPass, è che la sicurezza delle password di cui è stato eseguito il backup nel file del vault non dovrebbe essere diversa dalla sicurezza di qualsiasi altro backup su cloud che hai crittografato sul tuo computer prima di caricarlo.

Secondo LastPass, i dati segreti di cui esegue il backup per te non esistono mai in forma non crittografata sui server di LastPass e LastPass non memorizza né vede mai la tua password principale.

Pertanto, afferma LastPass, i dati della tua password di backup vengono sempre caricati, archiviati, consultati e scaricati in forma crittografata, in modo che i criminali debbano ancora decifrare la tua password principale, anche se ora hanno i dati della tua password criptati.

Per quanto ne sappiamo, le password aggiunte a LastPass negli ultimi anni utilizzano un sistema di archiviazione salt-hash-and-stretch che è vicino al nostro proprie raccomandazioni, utilizzando l'algoritmo PBKDF2 con salt casuali, SHA-256 come sistema di hashing interno e 100,100 iterazioni.

LastPass non ha o non ha potuto dire, nel suo aggiornamento di novembre 2022, quanto tempo ha impiegato la seconda ondata di truffatori per entrare nei suoi server cloud dopo il primo attacco al suo sistema di sviluppo nell'agosto 2002.

Ma anche supponendo che il secondo attacco sia seguito immediatamente ma sia stato notato solo più tardi, i criminali hanno avuto al massimo quattro mesi per tentare di decifrare le password principali del caveau rubato di chiunque.

È quindi ragionevole dedurre che solo gli utenti che hanno deliberatamente scelto password facili da indovinare o da decifrare in anticipo sono a rischio e che chiunque si sia preso la briga di cambiare le proprie password dopo l'annuncio della violazione ha quasi certamente tenuto il passo con i truffatori.

Non dimenticare che la lunghezza da sola non è sufficiente per garantire una password decente. In effetti, prove aneddotiche lo suggeriscono 123456, 12345678 ed 123456789 sono tutti più comunemente usati in questi giorni rispetto a 1234, probabilmente a causa dei limiti di lunghezza imposti dalle schermate di accesso odierne. E ricorda che gli strumenti per decifrare le password non iniziano semplicemente da AAAA e procedere come un contachilometri alfanumerico a ZZZZ...ZZZZ. Tentano di classificare le password in base alla probabilità che vengano scelte, quindi dovresti presumere che "indovineranno" password lunghe ma a misura d'uomo come BlueJays28RedSox5! (18 caratteri) molto prima che arrivino a MAdv3aUQlHxL (12 caratteri), o anche ISM/RMXR3 (9 caratteri).

Cosa fare?

Ad agosto 2022, noi detto questo: “Se vuoi cambiare alcune o tutte le tue password, non ti dissuadiamo. [… Ma] non pensiamo che tu debba cambiare le tue password. (Per quello che vale, neanche LastPass.)”

Ciò si basava sulle affermazioni di LastPass non solo secondo cui i depositi di password di backup erano crittografati con password note solo a te, ma anche che a quei depositi di password non si accedeva comunque.

Dato il cambiamento nella storia di LastPass in base a ciò che ha scoperto da allora, ora ti suggeriamo di farlo cambiare le password se ragionevolmente possibile.

Tieni presente che devi modificare le password memorizzate all'interno del tuo deposito, nonché la password principale per il deposito stesso.

In questo modo, anche se in futuro i truffatori decifrassero la tua vecchia password principale, la scorta di dati della password che scopriranno sarà obsoleta e quindi inutile, come il forziere nascosto di un pirata pieno di banconote che non hanno più corso legale.

Mentre ci sei, perché non cogliere l'occasione per assicurarti che tu migliorare allo stesso tempo eventuali password deboli o riutilizzate nell'elenco, dato che li stai cambiando comunque.

Ancora una cosa ...

Oh, e un'altra cosa: un appello ai team X-Ops, allo staff IT, agli amministratori di sistema e ai redattori tecnici di tutto il mondo.

Quando vuoi dire che hai cambiato le tue password o consigliare ad altri di cambiare le loro, puoi smettere di usare la parola fuorviante ruotare, e usa semplicemente la parola molto più chiara il cambiamento anziché?

Non parlare di "rotazione delle credenziali" o "rotazione delle password", perché la parola ruotare, soprattutto in informatica, implica un processo strutturato che alla fine comporta la ripetizione.

Ad esempio, in un comitato con un presidente a rotazione, ognuno prova a condurre le riunioni, in un ciclo predeterminato, ad esempio Alice, Bob, Cracker, Dongle, Mallory, Susan... e poi di nuovo Alice.

E nel codice macchina, il ROTATE L'istruzione fa circolare esplicitamente i bit in un registro.

Se hai ROL or ROR (che denota andare verso sinistra or andare verso destra nella notazione Intel) un numero sufficiente di volte, quei bit torneranno al loro valore originale.

Non è affatto quello che vuoi quando decidi di cambiare le tue password!

E SE IL MIO PASSWORD MANAGER VIENE HACKERATO?

Che tu sia un utente LastPass o meno, ecco a video che abbiamo realizzato con alcuni suggerimenti su come ridurre il rischio di disastri se tu o il tuo gestore di password doveste essere violati. (Fai clic sull'ingranaggio durante la riproduzione per attivare i sottotitoli o per velocizzare la riproduzione).

PERCHÉ 'RUOTARE' NON È UN BUON SINONIMO DI 'CAMBIARE'

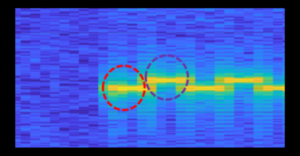

Ecco il ROTATE (più precisamente, il ROL) istruzioni nella vita reale su Windows a 64 bit.

Se assembli ed esegui il codice qui sotto (abbiamo usato il pratico, minimalista, free assembly and linker from GoTools) ...

... quindi dovresti ottenere l'output di seguito:

Rotated by 0 bits = C001D00DC0DEF11E Rotated by 4 bits = 001D00DC0DEF11EC Rotated by 8 bits = 01D00DC0DEF11EC0 Rotated by 12 bits = 1D00DC0DEF11EC00 Rotated by 16 bits = D00DC0DEF11EC001 Rotated by 20 bits = 00DC0DEF11EC001D Rotated by 24 bits = 0DC0DEF11EC001D0 Rotated by 28 bits = DC0DEF11EC001D00 Rotated by 32 bits = C0DEF11EC001D00D Rotated by 36 bits = 0DEF11EC001D00DC Rotated by 40 bits = DEF11EC001D00DC0 Rotated by 44 bits = EF11EC001D00DC0D Rotated by 48 bits = F11EC001D00DC0DE Rotated by 52 bits = 11EC001D00DC0DEF Rotated by 56 bits = 1EC001D00DC0DEF1 Rotated by 60 bits = EC001D00DC0DEF11 Rotated by 64 bits = C001D00DC0DEF11E

È possibile modificare la direzione e la quantità di rotazione cambiando ROL a RORe regolando il numero 4 su quella riga e su quella successiva.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2022/12/23/lastpass-finally-admits-they-did-steal-your-password-vaults-after-all/

- 1

- 100

- 2022

- 28

- 2FA

- 70

- 9

- a

- capace

- Chi siamo

- a proposito

- sopra

- Assoluta

- accesso

- accessibile

- Accedendo

- Il mio account

- acquisito

- effettivamente

- aggiunto

- indirizzo

- indirizzi

- ammettere

- ammesso

- Dopo shavasana, sedersi in silenzio; saluti;

- conseguenze

- avanti

- algoritmo

- Tutti

- Consentire

- da solo

- sempre

- quantità

- ed

- Annuncio

- Un altro

- chiunque

- appello

- attacco

- AGOSTO

- autenticare

- autenticato

- Autenticazione

- autore

- auto

- Automatizzata

- automaticamente

- precedente

- background-image

- di riserva

- banconote

- basato

- basic

- perché

- prima

- essendo

- sotto

- vantaggi

- fatturazione

- perno

- sistema

- Parte inferiore

- violazione

- chiamata

- carta

- attentamente

- categoria

- cautamente

- centro

- certo

- certamente

- il cambiamento

- cambiando

- caratteri

- scelto

- Natale

- rivendicare

- Chiudi

- Cloud

- codice

- raccogliere

- colore

- Venire

- commento

- Uncommon

- comunemente

- Aziende

- azienda

- compromesso

- Compromissione

- computer

- Informatica

- computer

- fiducia

- veloce

- Consistente

- contatti

- contiene

- contenuto

- continuamente

- continua

- controlli

- potuto

- corso

- coprire

- crepa

- criminali

- cliente

- dati dei clienti

- Clienti

- dati

- banche dati

- Giorni

- definitivo

- Design

- dettagliati

- dettagli

- determinato

- Costruttori

- sviluppatori

- Mercato

- DID

- diverso

- direzione

- disastro

- scoperto

- Dsiplay

- distinto

- non

- Dont

- ogni

- Presto

- o

- elettronicamente

- elementi

- incorporato

- crittografato

- endpoint

- Ingegneria

- Inglese

- abbastanza

- garantire

- interamente

- Ambiente

- particolarmente

- Anche

- tutti

- prova

- esempio

- esiste

- facilitare

- fiera

- pochi

- campi

- Compila il

- File

- Infine

- Nome

- in forma

- seguito

- i seguenti

- modulo

- formato

- Gratis

- da

- pieno

- futuro

- Guadagno

- generalmente

- ottenere

- GitHub

- dato

- dà

- Go

- andando

- buono

- hacked

- a portata di mano

- hashing

- altezza

- Aiuto

- nascosto

- Alta

- librarsi

- Come

- Tutorial

- Tuttavia

- HTTPS

- immediato

- subito

- imposto

- in

- incidente

- includere

- Compreso

- informazioni

- inizialmente

- inizialmente

- invece

- Intel

- interno

- Internet

- sospeso

- indagare

- coinvolto

- IP

- Indirizzo IP

- Gli indirizzi IP

- IT

- iterazioni

- stessa

- gergo

- Le

- Sapere

- conosciuto

- grandi

- LastPass

- principale

- Guidato

- Legale

- GARA LEGALE

- Lunghezza

- locazione

- Vita

- probabile

- linea

- Lista

- piccolo

- vivere

- Lunghi

- più a lungo

- Guarda

- lotto

- macchina

- make

- FA

- gestione

- direttore

- molti

- carta geografica

- Margine

- Mastercard

- max-width

- significato

- si intende

- incontri

- menzionato

- semplicemente

- Metadati

- metodo

- forza

- minimalista

- Mese

- mese

- Scopri di più

- maggior parte

- nomi

- Bisogno

- esigenze

- Nessuno dei due

- Rete

- New

- notizie

- notte

- normale

- Note

- notifiche

- Novembre

- numero

- numeri

- ottenuto

- occasionale

- offrire

- ufficiale

- Vecchio

- ONE

- online

- Opportunità

- Opzione

- i

- Altro

- Altri

- proprio

- particolare

- partito

- Password

- gestione delle password

- gestore di password

- Le password

- Paul

- pagamento

- Pagamento

- Carta di pagamento

- PBKDF2

- telefono

- Frasi

- posto

- pianura

- Platone

- Platone Data Intelligence

- PlatoneDati

- gioco

- punti

- posizione

- Post

- precisamente

- precedente

- prezzo

- primario

- probabilmente

- processi

- proprio

- casuale

- gamma

- Leggi

- di rose

- vita reale

- ragionevole

- recente

- raccomandare

- ridurre

- rifiutando

- registro

- Si rammarica

- relazionato

- ricorda

- ripetere

- richiedere

- restrizioni

- ritorno

- Rischio

- Correre

- Suddetto

- stesso

- Scarsa

- Scienze

- schermi

- Secondo

- Segreto

- sicuro

- problemi di

- sembra

- vede

- senso

- delicata

- Settembre

- servizio

- Servizi

- set

- dovrebbero

- simile

- Allo stesso modo

- semplicemente

- da

- singolo

- So

- Software

- solido

- alcuni

- Qualcuno

- qualcosa

- Fonte

- codice sorgente

- parlando

- velocità

- STAFF

- inizia a

- Stash

- dichiarazione

- Ancora

- rubare

- Fermare

- conservazione

- memorizzati

- negozi

- Storia

- forte

- strutturato

- sottotitoli

- Con successo

- tale

- suggerisce

- SVG

- Sinonimo

- sistema

- SISTEMI DI TRATTAMENTO

- Fai

- Parlare

- le squadre

- Consulenza

- Gara

- I

- The Vault

- loro

- perciò

- cosa

- quest'anno

- minaccia

- Attraverso

- tempo

- volte

- suggerimenti

- a

- di oggi

- pure

- strumenti

- top

- transizione

- trasparente

- guaio

- vero

- TURNO

- Turned

- in definitiva

- scoprire

- Aggiornanento

- caricato

- URL

- us

- uso

- Utente

- utenti

- utilizzati

- APPREZZIAMO

- vario

- Volta

- volte

- aspettare

- Wave

- Sito web

- siti web

- Settimane

- Che

- quale

- while

- OMS

- largo

- Vasta gamma

- volere

- finestre

- senza

- Word

- parole

- valore

- X

- anno

- anni

- Trasferimento da aeroporto a Sharm

- youtube

- zefiro

- zoom

![S3 Ep 126: Il prezzo del fast fashion (e funzionalità creep) [Audio + Testo]](https://platoaistream.net/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-360x188.png)

![S3 Ep123: La compagnia di criptovalute ha compromesso il kerfuffle [audio + testo]](https://platoaistream.net/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-360x188.png)