Amazon QuickSight è un servizio di business intelligence (BI) nativo del cloud e scalabile che supporta la federazione delle identità. Gestione dell'identità e dell'accesso di AWS (IAM) consente alle organizzazioni di utilizzare le identità gestite nel proprio provider di identità aziendale (IdP) e di federare il single sign-on (SSO) a QuickSight. Poiché sempre più organizzazioni stanno creando archivi di identità utente centralizzati con tutte le loro applicazioni, incluse app in locale, app di terze parti e applicazioni su AWS, hanno bisogno di una soluzione per automatizzare il provisioning degli utenti in queste applicazioni e mantenere i loro attributi sincronizzati con il loro sistema centralizzato archivio di identità dell'utente.

Durante la progettazione di un repository utente, alcune organizzazioni decidono di organizzare i propri utenti in gruppi o utilizzare attributi (come il nome del reparto) o una combinazione di entrambi. Se la tua organizzazione utilizza Microsoft Azure Active Directory (Azure AD) per l'autenticazione centralizzata e utilizza i suoi attributi utente per organizzare gli utenti, puoi abilitare la federazione in tutti gli account QuickSight e gestire gli utenti e la loro appartenenza ai gruppi in QuickSight utilizzando gli eventi generati in AWS piattaforma. Ciò consente agli amministratori di sistema di gestire centralmente le autorizzazioni utente da Azure AD. Con questa soluzione, il provisioning, l'aggiornamento e il deprovisioning di utenti e gruppi in QuickSight non richiede più la gestione in due posizioni. Ciò garantisce che gli utenti e i gruppi in QuickSight rimangano coerenti con le informazioni in Azure AD tramite la sincronizzazione automatica.

In questo post, ti guidiamo attraverso i passaggi necessari per configurare SSO federato tra QuickSight e Azure AD tramite AWS IAM Identity Center (successore di AWS Single Sign-On) dove il provisioning automatico è abilitato per Azure AD. Dimostriamo anche l'aggiornamento automatico dell'appartenenza di utenti e gruppi utilizzando un evento SCIM (System for Cross-domain Identity Management).

Panoramica della soluzione

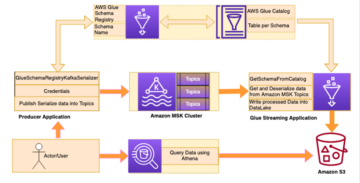

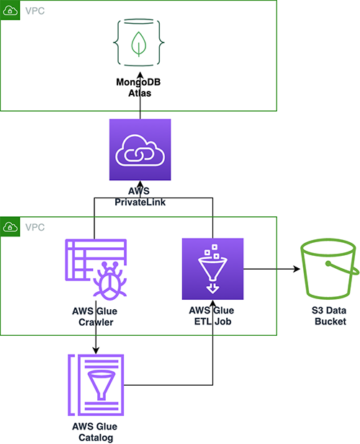

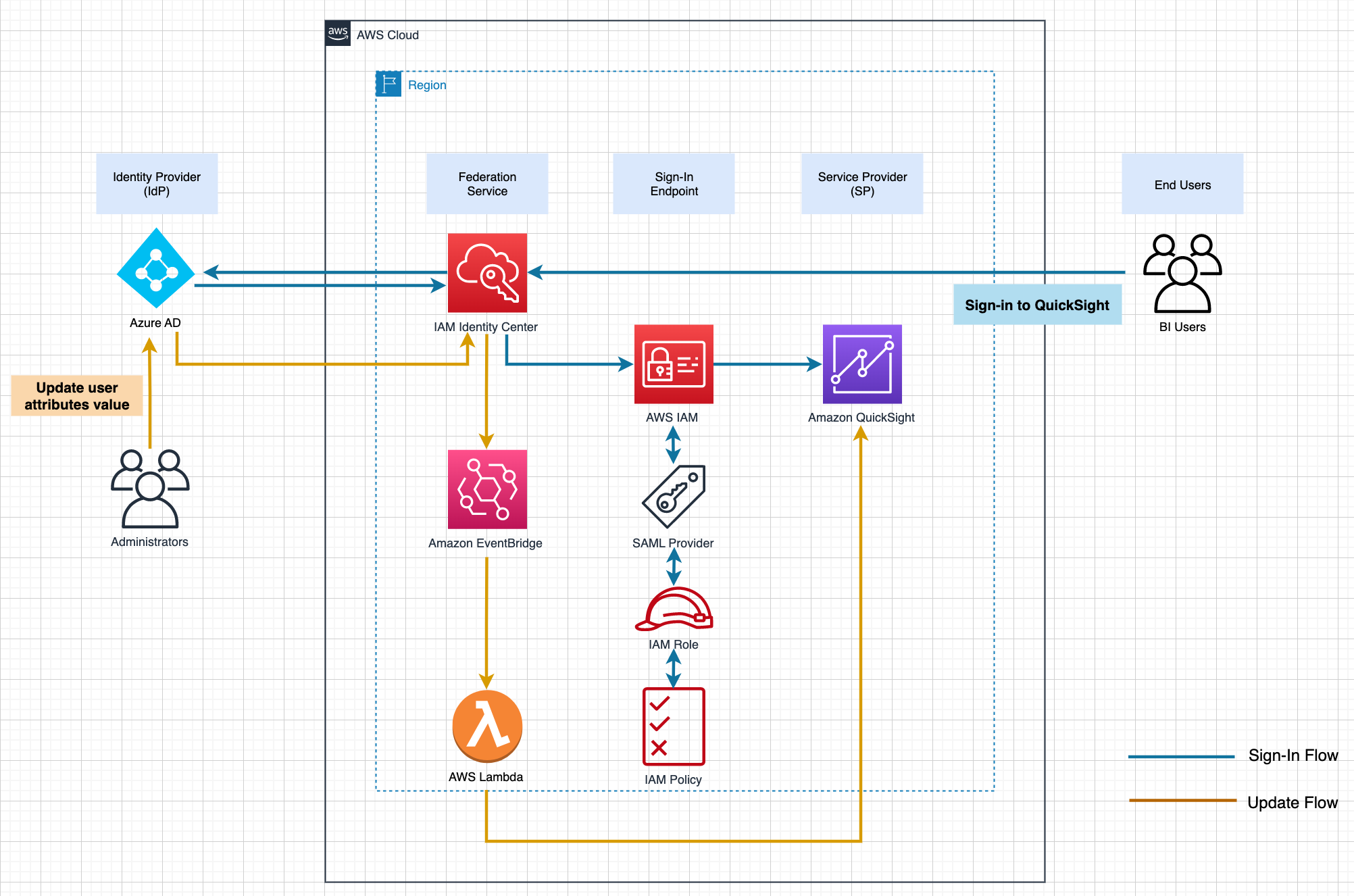

Il diagramma seguente illustra l'architettura della soluzione e il flusso utente.

In questo post, IAM Identity Center fornisce un luogo centrale per riunire l'amministrazione degli utenti e il loro accesso agli account AWS e alle applicazioni cloud. Azure AD è il repository utente ed è configurato come IdP esterno in IAM Identity Center. In questa soluzione, dimostriamo l'uso di due attributi utente (department, jobTitle) in particolare in Azure AD. IAM Identity Center supporta il provisioning automatico (sincronizzazione) delle informazioni su utenti e gruppi da Azure AD a IAM Identity Center usando il protocollo SCIM v2.0. Con questo protocollo, gli attributi di Azure AD vengono passati a IAM Identity Center, che eredita l'attributo definito per il profilo dell'utente in IAM Identity Center. IAM Identity Center supporta anche la federazione delle identità con SAML (Security Assertion Markup Language) 2.0. Ciò consente a IAM Identity Center di autenticare le identità usando Azure AD. Gli utenti possono quindi effettuare l'accesso SSO ad applicazioni che supportano SAML, incluso QuickSight. La prima metà di questo post si concentra su come configurare questo end-to-end (vedi Flusso di accesso nel diagramma).

Successivamente, le informazioni dell'utente iniziano a essere sincronizzate tra Azure AD e IAM Identity Center tramite il protocollo SCIM. Puoi automatizzare la creazione di un utente in QuickSight utilizzando un file AWS Lambda funzione attivata dal CreateUser Evento SCIM originato da IAM Identity Center, che è stato acquisito in Amazon EventBridge. Nella stessa funzione Lambda, puoi successivamente aggiornare l'appartenenza dell'utente aggiungendolo al gruppo specificato (il cui nome è composto da due attributi utente: department-jobTitle, altrimenti crea il gruppo se non esiste ancora, prima di aggiungere l'appartenenza.

In questo post, questa parte di automazione è omessa perché sarebbe ridondante con il contenuto discusso nelle sezioni seguenti.

Questo post esplora e dimostra un UpdateUser Evento SCIM attivato dall'aggiornamento del profilo utente in Azure AD. L'evento viene acquisito in EventBridge, che richiama una funzione Lambda per aggiornare l'appartenenza al gruppo in QuickSight (vedi Flusso di aggiornamento nel diagramma). Poiché in questo esempio si suppone che un determinato utente appartenga a un solo gruppo alla volta, la funzione sostituirà l'attuale appartenenza al gruppo dell'utente con quella nuova.

Nella Parte I, si configura SSO per QuickSight da Azure AD tramite IAM Identity Center (il flusso di accesso):

- Configura Azure AD come IdP esterno in IAM Identity Center.

- Aggiungi e configura un'applicazione IAM Identity Center in Azure AD.

- Configurazione completa di IAM Identity Center.

- Configurare il provisioning automatico di SCIM sia in Azure AD che in IAM Identity Center e confermare in IAM Identity Center.

- Aggiungi e configura un'applicazione QuickSight in IAM Identity Center.

- Configura un ruolo IAM di federazione SAML IdP e SAML 2.0.

- Configurare gli attributi nell'applicazione QuickSight.

- Creare manualmente un utente, un gruppo e un'appartenenza al gruppo tramite il file Interfaccia della riga di comando di AWS (AWS CLI) o API.

- Verifica la configurazione accedendo a QuickSight dal portale IAM Identity Center.

Nella Parte II, si configura l'automazione per modificare l'appartenenza al gruppo in caso di evento SCIM (il flusso di aggiornamento):

- Comprendere gli eventi SCIM e i modelli di eventi per EventBridge.

- Crea la mappatura degli attributi per il nome del gruppo.

- Crea una funzione Lambda.

- Aggiungi una regola EventBridge per attivare l'evento.

- Verificare la configurazione modificando il valore dell'attributo utente in Azure AD.

Prerequisiti

Per questa procedura dettagliata, è necessario disporre dei seguenti prerequisiti:

- Centro identità IAM. Per istruzioni, fare riferimento ai passaggi 1–2 in Guida introduttiva di AWS IAM Identity Center.

- Un abbonamento a un account QuickSight.

- Comprensione di base di IAM e dei privilegi necessari per creare un IdP, ruoli e policy IAM.

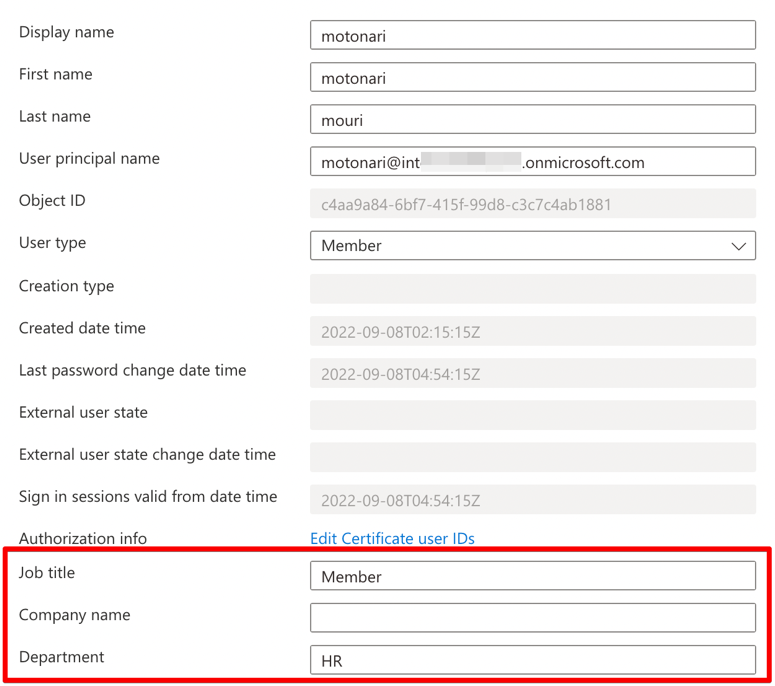

- Una sottoscrizione di Azure AD. È necessario che almeno un utente con i seguenti attributi sia registrato in Azure AD:

- userPrincipalName – Campo obbligatorio per l'utente di Azure AD.

- nome da visualizzare – Campo obbligatorio per l'utente di Azure AD.

- posta – Campo obbligatorio affinché IAM Identity Center funzioni con QuickSight.

- titolo di lavoro – Utilizzato per assegnare l'utente al gruppo

- dipartimento – Utilizzato per assegnare l'utente al gruppo.

- nome di battesimo – Campo facoltativo.

- cognome – Campo facoltativo.

Parte I: configurare l'accesso SSO a QuickSight da Azure AD tramite IAM Identity Center

Questa sezione presenta i passaggi per configurare il flusso di accesso.

Configura un IdP esterno come Azure AD in IAM Identity Center

Per configurare il tuo IdP esterno, completa i seguenti passaggi:

- Nella console IAM Identity Center, scegli Impostazioni profilo.

- Scegli Azioni sul Fonte di identità scheda, quindi scegli Modifica origine identità.

- Scegli Provider di identità esterno, Quindi scegliere Avanti.

Vengono visualizzati i metadati IdP. Tieni aperta questa scheda del browser.

Aggiungi e configura un'applicazione IAM Identity Center in Azure AD

Per configurare l'applicazione IAM Identity Center, completa i seguenti passaggi:

- Apri una nuova scheda del browser.

- Accedi al portale di Azure AD usando le tue credenziali di amministratore di Azure.

- Sotto Servizi di Azurescegli Directory attiva di Azure.

- Nel riquadro di navigazione, sotto gestirescegli Applicazioni aziendali, Quindi scegliere Nuova applicazione.

- Nel Sfoglia la galleria di Azure AD sezione, cerca Centro identità IAM, Quindi scegliere AWS IAM Identity Center (successore di AWS Single Sign-On).

- Inserisci un nome per l'applicazione (in questo post, usiamo

IIC-QuickSight) e scegli Creare. - Nel gestire sezione, scegliere Single sign-on, Quindi scegliere SAML.

- Nel Assegna utenti e gruppi sezione, scegliere Assegna utenti e gruppi.

- Scegli Aggiungi utente/gruppo e aggiungi almeno un utente.

- Seleziona Utente come suo ruolo.

- Nel Configura il Single Sign-On sezione, scegliere Inizia.

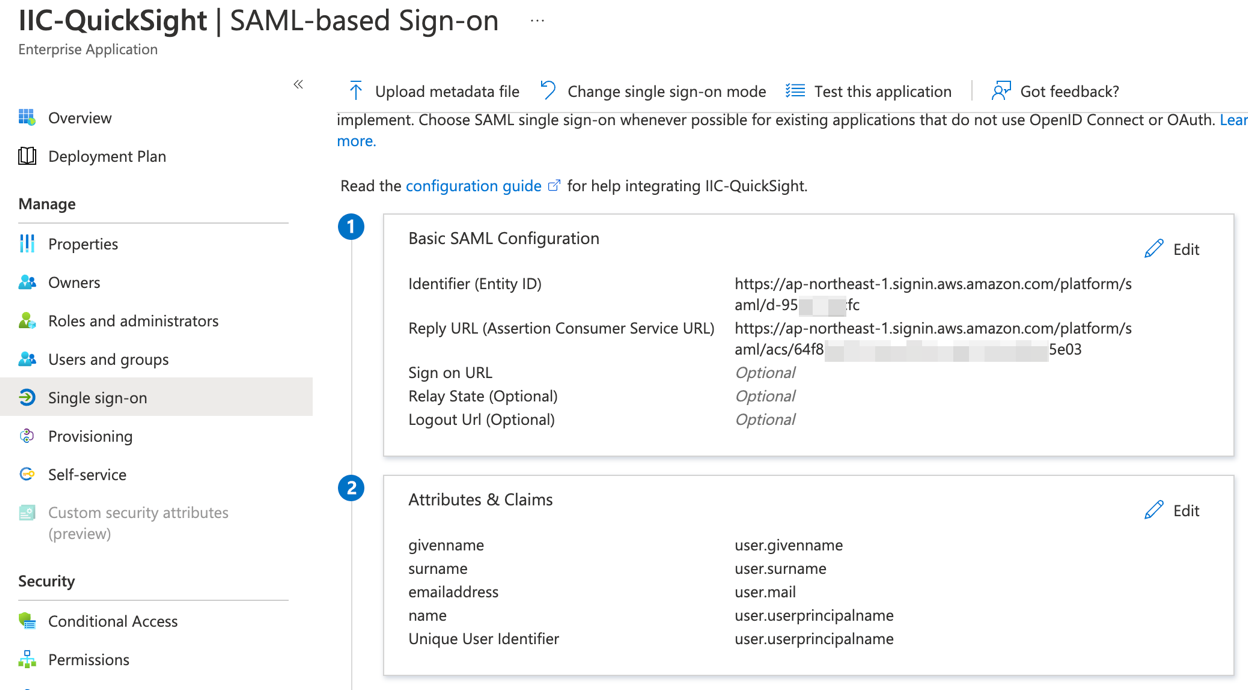

- Nel Configurazione SAML di base sezione, scegliere Modificae compilare i seguenti parametri e valori:

- Identifier – Il valore in URL dell'emittente del centro identità IAM campo.

- URL di risposta – Il valore in URL di IAM Identity Center Assertion Consumer Service (ACS). campo.

- URL di accesso - Lasciare in bianco.

- Stato di collegamento - Lasciare in bianco.

- URL di disconnessione - Lasciare in bianco.

- Scegli Risparmi.

La configurazione dovrebbe essere simile allo screenshot seguente.

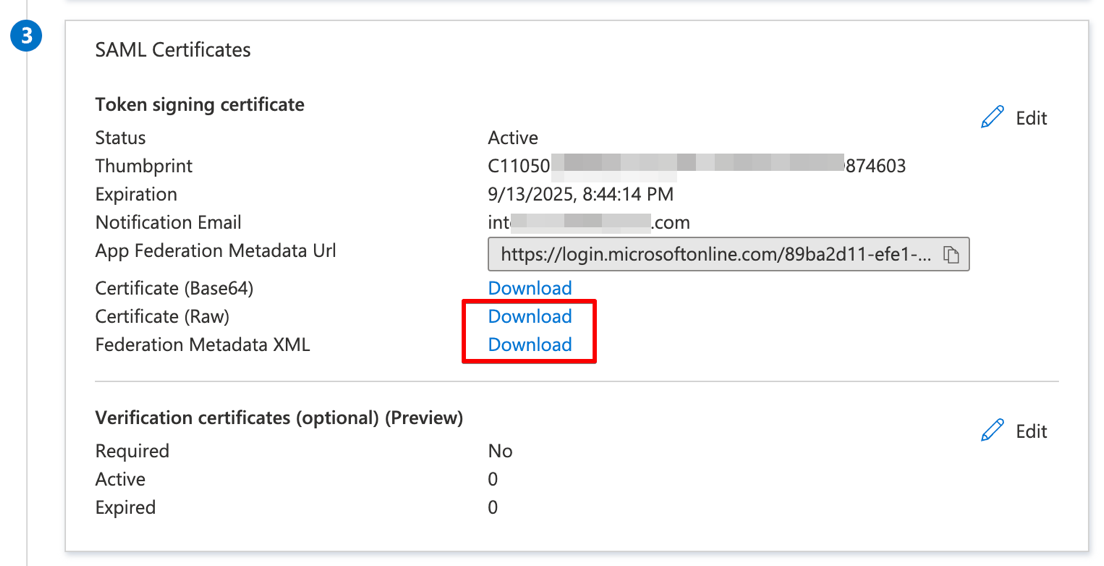

- Nel Certificati SAML sezione, scarica il XML dei metadati della federazione file e il file Certificato (grezzo) file.

In questo momento è tutto pronto con la configurazione SSO di Azure AD. Successivamente, tornerai a questa pagina per configurare il provisioning automatico, quindi tieni aperta questa scheda del browser.

Configurazione completa di IAM Identity Center

Completa la configurazione di IAM Identity Center con i seguenti passaggi:

- Torna alla scheda del browser per la console IAM Identity Center che hai tenuto aperto nel passaggio precedente.

- Nel Metadati SAML dell'IdP sotto il Metadati del provider di identità sezione, scegliere Scegli il file.

- Scegli il file di metadati precedentemente scaricato (

IIC-QuickSight.xml). - Nel Certificato IdP sotto il Metadati del provider di identità sezione, scegliere Scegli il file.

- Scegli il file del certificato precedentemente scaricato (

IIC-QuickSight.cer). - Scegli Avanti.

- Immettere ACCETTA, quindi scegliere Cambia l'origine del provider di identità.

Configurare il provisioning automatico di SCIM sia in Azure AD che in IAM Identity Center

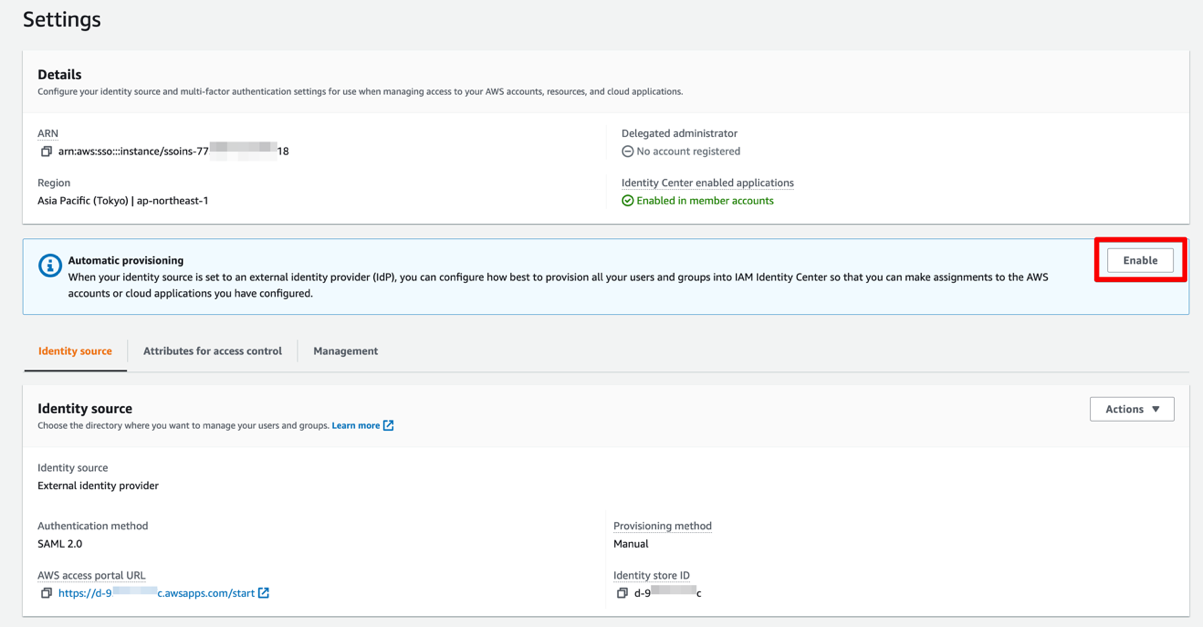

Il tuo metodo di provisioning è ancora impostato come Manuale (non SCIM). In questa fase, abilitiamo il provisioning automatico in modo che IAM Identity Center venga a conoscenza degli utenti, il che consente la federazione delle identità a QuickSight.

- Nel Provisioning automatico sezione, scegliere permettere.

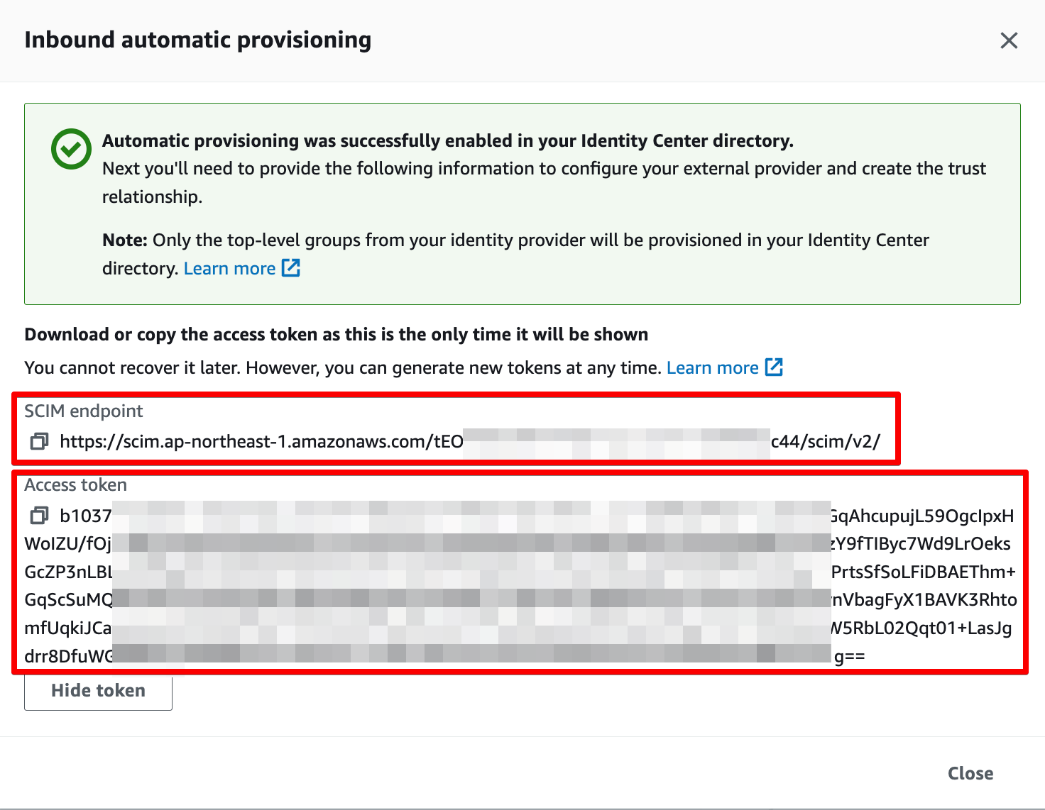

- Scegli Token di accesso per mostrare il tuo gettone.

- Tornare alla scheda del browser (Azure AD), che è stata tenuta aperta nel passaggio 1.

- Nel gestire sezione, scegliere Applicazioni aziendali.

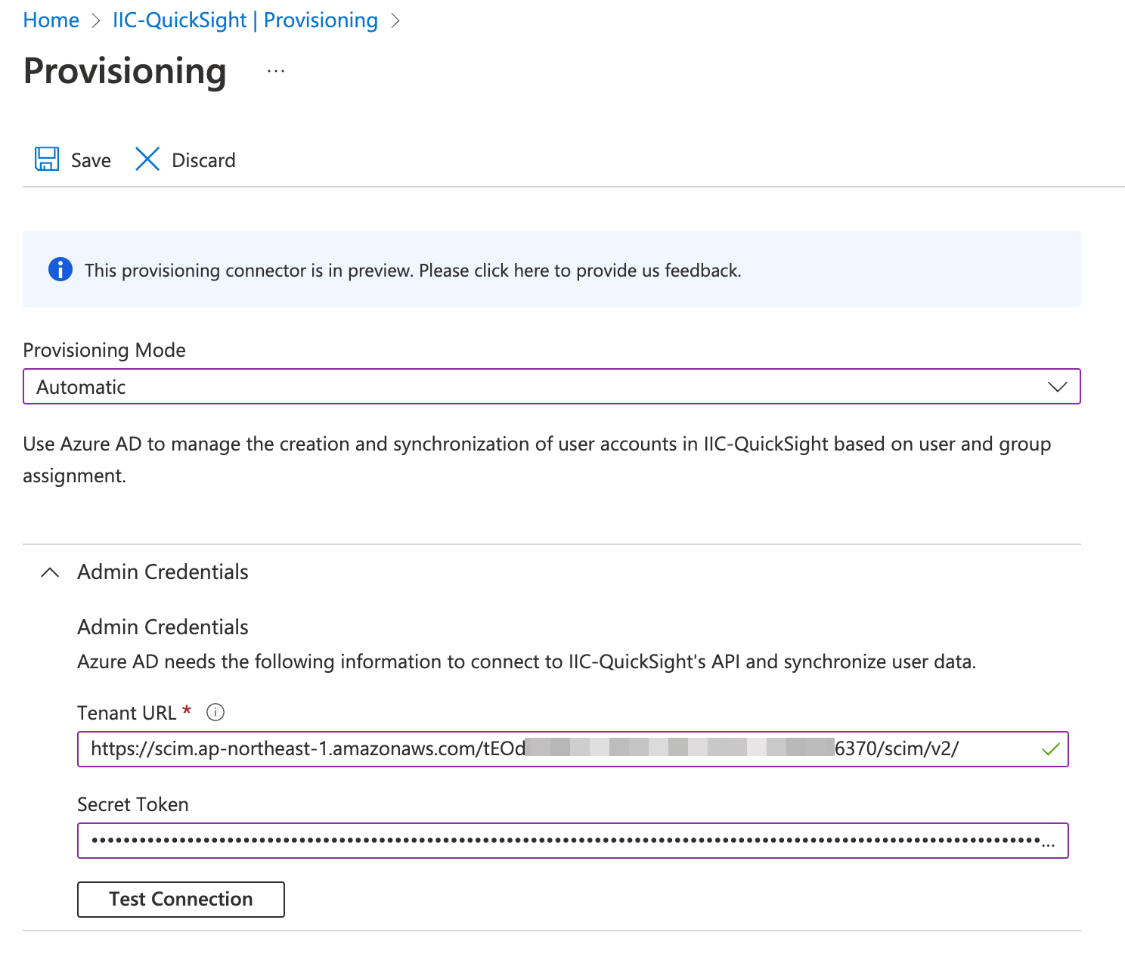

- Scegli

IIC-QuickSight, Quindi scegliere vettovagliamento. - Scegli Automatico in Modalità di approvvigionamento e inserisci i seguenti valori:

- URL del tenant – Il valore in Endpoint SCIM campo.

- Gettone Segreto – Il valore in Token di accesso campo.

- Scegli Test di connessione.

- Dopo che la connessione di prova è stata completata con successo, impostare Stato di fornitura a On.

- Scegli Risparmi.

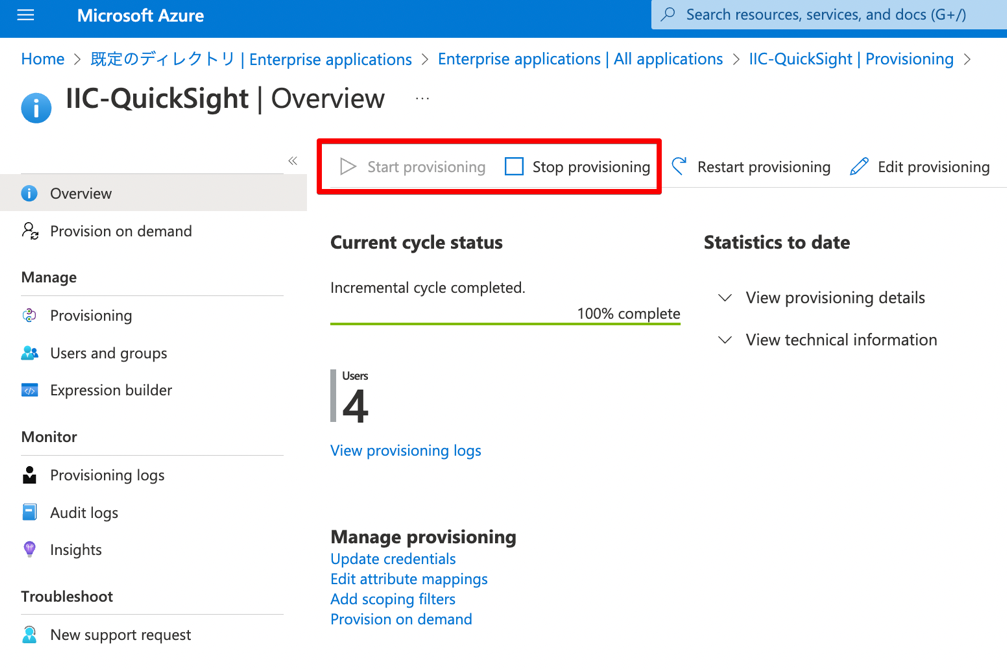

- Scegli Avvia il provisioning per avviare il provisioning automatico utilizzando il protocollo SCIM.

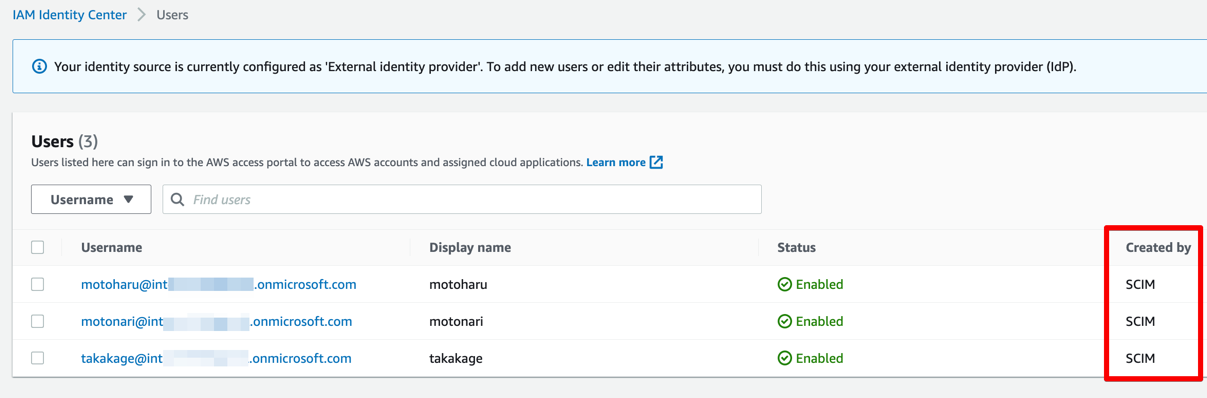

Quando il provisioning è completo, comporterà la propagazione di uno o più utenti da Azure AD a IAM Identity Center. Lo screenshot seguente mostra gli utenti di cui è stato eseguito il provisioning in IAM Identity Center.

Tieni presente che in questo provisioning SCIM, gli utenti in QuickSight devono essere creati utilizzando la funzione Lambda attivata dall'evento originato da IAM Identity Center. In questo post creiamo un'appartenenza a un utente e un gruppo tramite l'AWS CLI (fase 8).

Aggiungi e configura un'applicazione QuickSight in IAM Identity Center

In questa fase creiamo un'applicazione QuickSight in IAM Identity Center. Puoi anche configurare un provider, un ruolo e una policy SAML IAM affinché l'applicazione funzioni. Completa i seguenti passaggi:

- Nella console di IAM Identity Center, in Applicazioni pagina, scegli Aggiungi applicazione.

- Nel Applicazione preintegrata per Seleziona un'applicazione, accedere

quicksight. - Seleziona Amazon QuickSight, Quindi scegliere Avanti.

- Inserisci un nome per Nome visualizzato, come

Amazon QuickSight. - Scegli Scaricare per File di metadati SAML di IAM Identity Center e salvalo sul tuo computer.

- Lascia tutti gli altri campi così come sono e salva la configurazione.

- Apri l'applicazione che hai appena creato, quindi scegli Assegna utenti.

Verranno elencati gli utenti di cui è stato eseguito il provisioning in precedenza tramite SCIM.

- Scegli tutti gli utenti da assegnare all'applicazione.

Configura un IdP SAML e un ruolo IAM della federazione SAML 2.0

Per configurare il tuo IAM SAML IdP per IAM Identity Center e il ruolo IAM, completa la seguente procedura:

- Nella console IAM, nel riquadro di navigazione, scegli Provider di identità, Quindi scegliere Aggiungi fornitore.

- Scegli SAML as Tipo di fornitoree immettere

Azure-IIC-QSas Nome del provider. - Sotto Documento di metadatiscegli Scegli il file e carica il file di metadati che hai scaricato in precedenza.

- Scegli Aggiungi fornitore per salvare la configurazione.

- Nel pannello di navigazione, scegli Ruoli, Quindi scegliere Crea ruolo.

- Nel Tipo di entità attendibile, selezionare Federazione SAML 2.0.

- Nel Scegli un provider SAML 2.0, seleziona il provider SAML che hai creato, quindi scegli Consenti accesso programmatico e alla Console di gestione AWS.

- Scegli Avanti.

- Sulla Aggiungi autorizzazione pagina, scegli Avanti.

In questo post, creiamo utenti QuickSight tramite un comando AWS CLI, pertanto non creiamo alcuna policy di autorizzazione. Tuttavia, se è richiesta la funzionalità di self-provisioning in QuickSight, la policy di autorizzazione per il file CreateReader, CreateUsere CreateAdmin azioni (a seconda del ruolo degli utenti QuickSight).

- Sulla Assegna un nome, rivedi e crea pagina, sotto Dettagli del ruolo, accedere

qs-reader-azureper il ruolo. - Scegli Crea ruolo.

- Prendi nota dell'ARN del ruolo.

Puoi utilizzare l'ARN per configurare gli attributi nell'applicazione IAM Identity Center.

Configurare gli attributi nell'applicazione QuickSight

Per associare l'IdP SAML IAM e il ruolo IAM all'applicazione QuickSight in IAM Identity Center, completare i seguenti passaggi:

- Nella console di IAM Identity Center, nel riquadro di navigazione, scegli Applicazioni.

- Seleziona il

Amazon QuickSightapplicazione, e sul Azioni menù, scegliere Modifica mappature degli attributi. - Scegli Aggiungi una nuova mappatura degli attributi.

- Configurare i mapping nella tabella seguente.

| Attributo utente nell'applicazione | Esegue il mapping a questo valore stringa o attributo utente in IAM Identity Center |

| Oggetto | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Nota i seguenti valori:

- sostituire con il tuo ID account AWS.

PrincipalTag:Emailè per la funzione di sincronizzazione della posta elettronica per gli utenti con provisioning automatico che devono essere abilitati nella pagina di amministrazione di QuickSight. In questo post, non abilitare questa funzionalità perché registriamo l'utente con un comando AWS CLI.

- Scegli Salvare le modifiche.

Crea un utente, un gruppo e un'appartenenza a un gruppo con l'AWS CLI

Come descritto in precedenza, gli utenti e i gruppi in QuickSight vengono creati manualmente in questa soluzione. Li creiamo tramite i seguenti comandi AWS CLI.

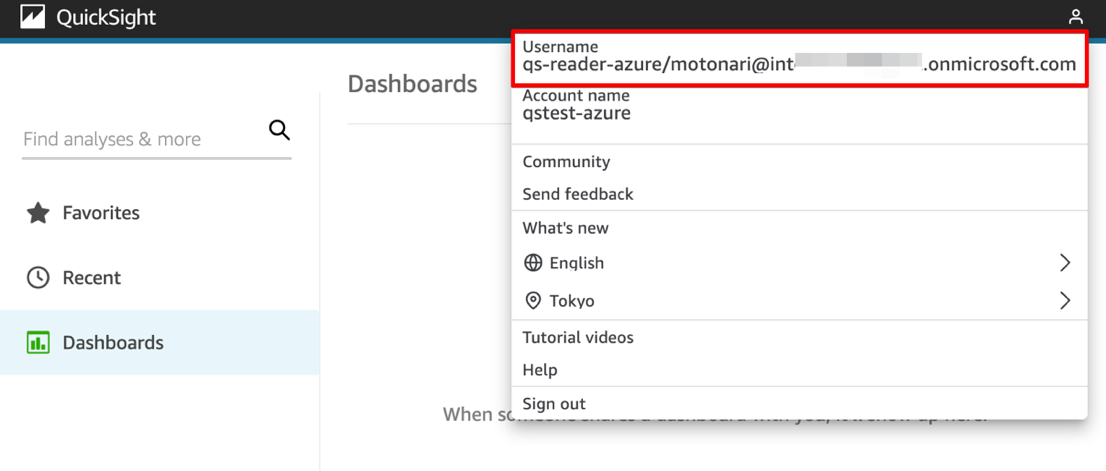

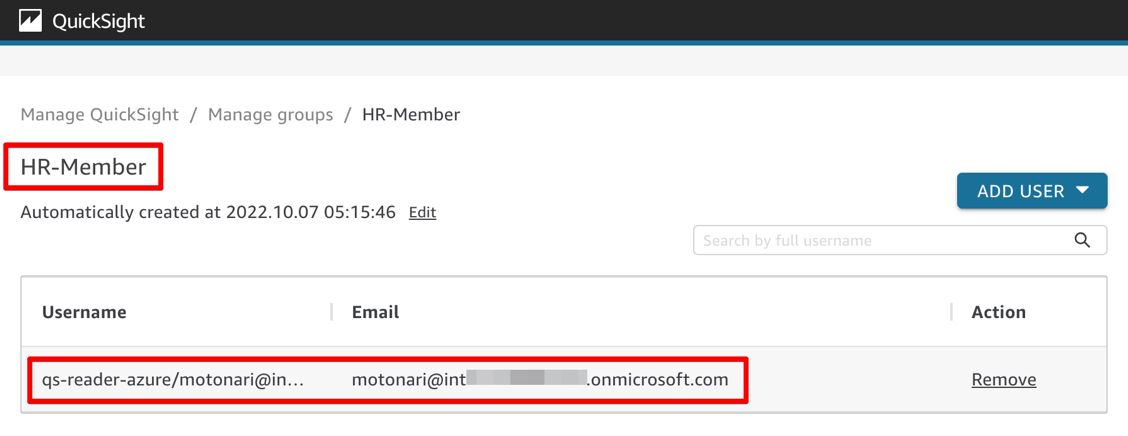

Il primo passaggio consiste nel creare un utente in QuickSight specificando il ruolo IAM creato in precedenza e l'indirizzo di posta elettronica registrato in Azure AD. Il secondo passaggio consiste nel creare un gruppo con il nome del gruppo come valori di attributo combinati da Azure AD per l'utente creato nel primo passaggio. Il terzo passaggio consiste nell'aggiungere l'utente al gruppo creato in precedenza; member-name indica il nome utente creato in QuickSight di cui è composto <IAM Role name>/<session name>. Vedi il seguente codice:

A questo punto, la configurazione end-to-end di Azure AD, IAM Identity Center, IAM e QuickSight è completa.

Verifica la configurazione accedendo a QuickSight dal portale IAM Identity Center

Ora sei pronto per accedere a QuickSight utilizzando il flusso SSO avviato dall'IdP:

- Apri una nuova finestra privata nel tuo browser.

- Accedi al portale IAM Identity Center (

https://d-xxxxxxxxxx.awsapps.com/start).

Si viene reindirizzati alla richiesta di accesso di Azure AD.

- Immettere le credenziali di Azure AD.

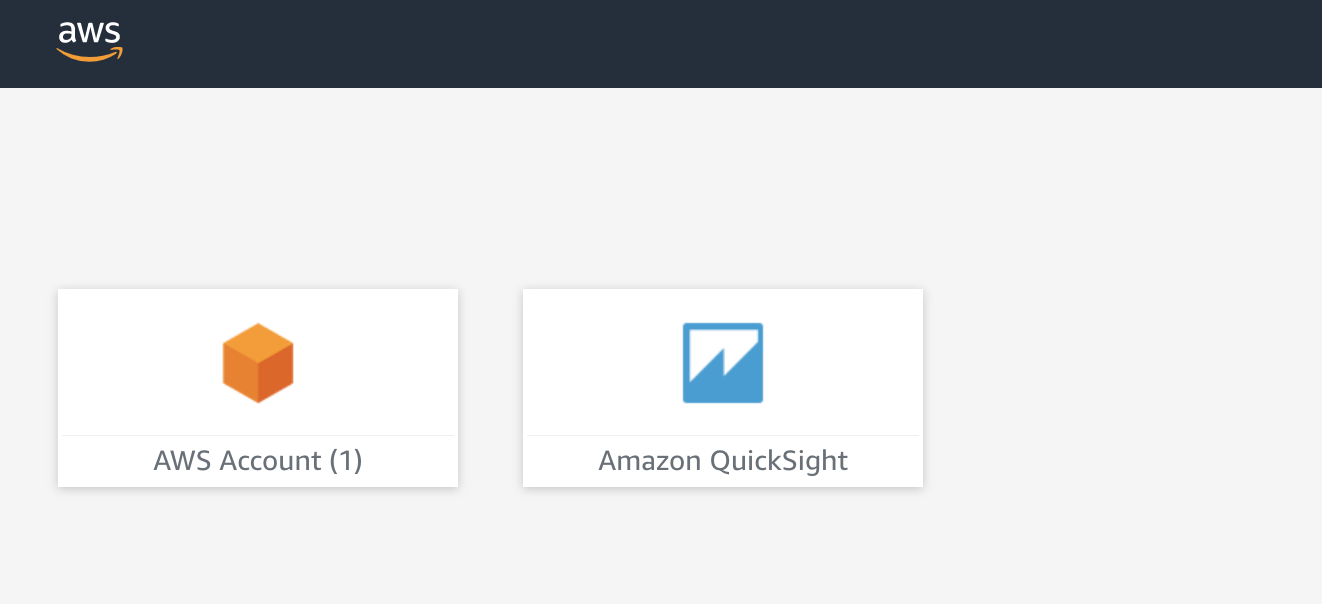

Verrai reindirizzato al portale IAM Identity Center.

- Nel portale IAM Identity Center, scegli Amazon QuickSight.

Verrai reindirizzato automaticamente alla tua home di QuickSight.

Parte II: automatizzare la modifica dell'appartenenza al gruppo in caso di eventi SCIM

In questa sezione, configuriamo il flusso di aggiornamento.

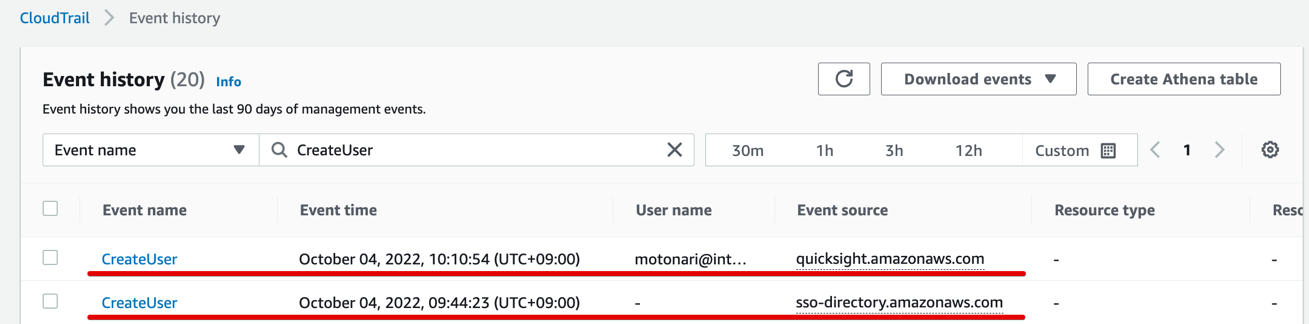

Comprendere l'evento SCIM e il modello di evento per EventBridge

Quando un amministratore di Azure AD apporta modifiche agli attributi sul particolare profilo utente, la modifica verrà sincronizzata con il profilo utente in IAM Identity Center tramite il protocollo SCIM e l'attività viene registrata in un AWS CloudTrail evento chiamato UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) come origine dell'evento. Allo stesso modo, il CreateUser l'evento viene registrato quando viene creato un utente in Azure AD e il DisableUser evento è per quando un utente è disabilitato.

La seguente schermata sul Storia degli eventi la pagina ne mostra due CreateUser eventi: uno viene registrato da IAM Identity Center e l'altro da QuickSight. In questo post, utilizziamo quello di IAM Identity Center.

Affinché EventBridge sia in grado di gestire correttamente il flusso, ogni evento deve specificare i campi di un evento a cui si desidera che il modello di evento corrisponda. Il seguente modello di evento è un esempio di UpdateUser evento generato in IAM Identity Center al momento della sincronizzazione SCIM:

In questo post dimostriamo un aggiornamento automatico dell'appartenenza al gruppo in QuickSight che viene attivato da UpdateUser Evento SCIM.

Crea la mappatura degli attributi per il nome del gruppo

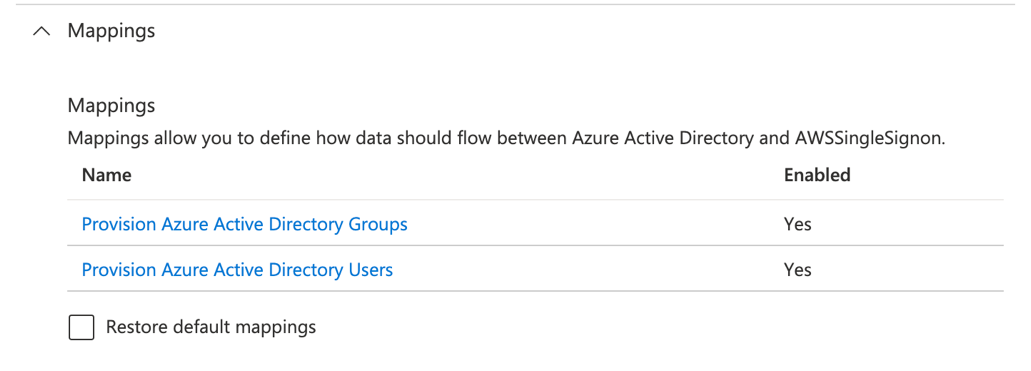

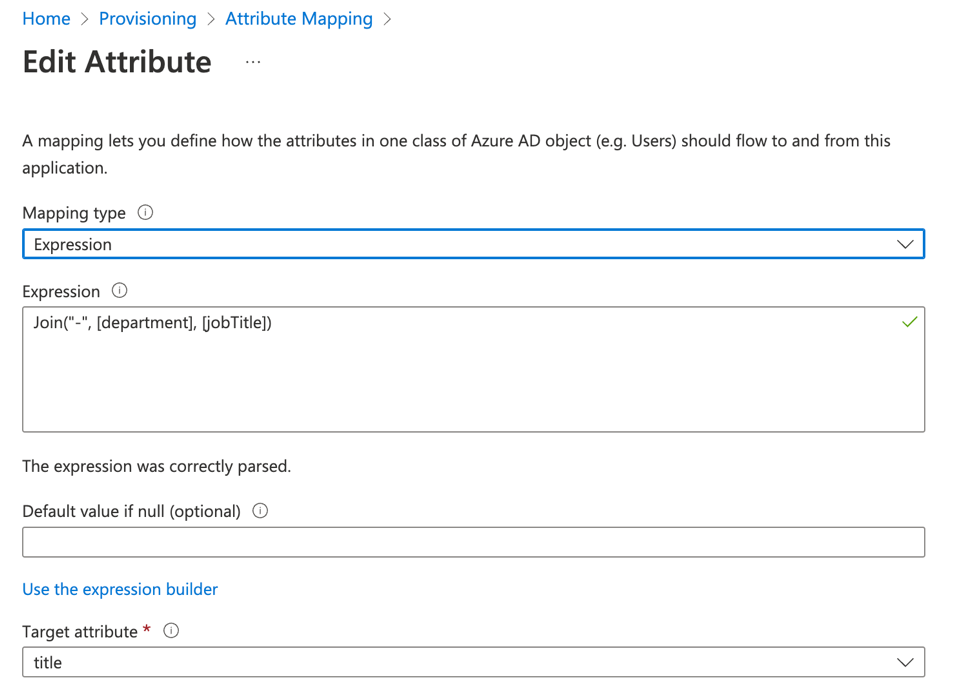

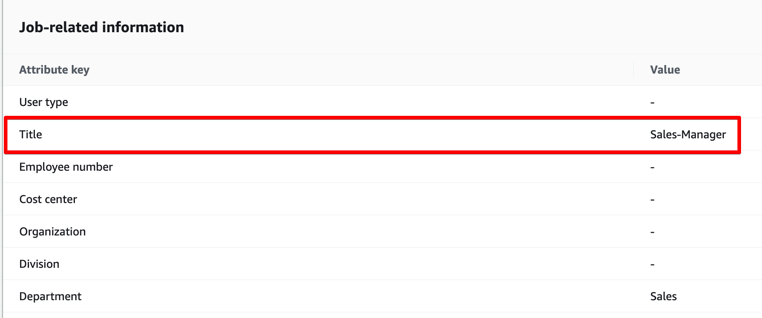

Affinché la funzione Lambda possa gestire l'appartenenza al gruppo in QuickSight, deve ottenere i due attributi utente (department ed jobTitle). Per semplificare il processo, stiamo combinando due attributi in Azure AD (department, jobTitle) in un attributo in IAM Identity Center (title), usando la funzionalità di mapping degli attributi in Azure AD. IAM Identity Center utilizza quindi il file title attributo come nome di gruppo designato per questo utente.

- Accedi alla console di Azure AD, vai a Applicazioni aziendali,

IIC-QuickSighte vettovagliamento. - Scegli Modifica mappature degli attributi.

- Sotto Mappingscegli Provisioning degli utenti di Azure Active Directory.

- Scegli

jobTitledalla lista di Attributi di Azure Active Directory. - Modifica le seguenti impostazioni:

- Tipo di mappatura -

Expression - Espressione -

Join("-", [department], [jobTitle]) - Attributo di destinazione -

title

- Tipo di mappatura -

- Scegli Risparmi.

- Puoi lasciare la pagina di provisioning.

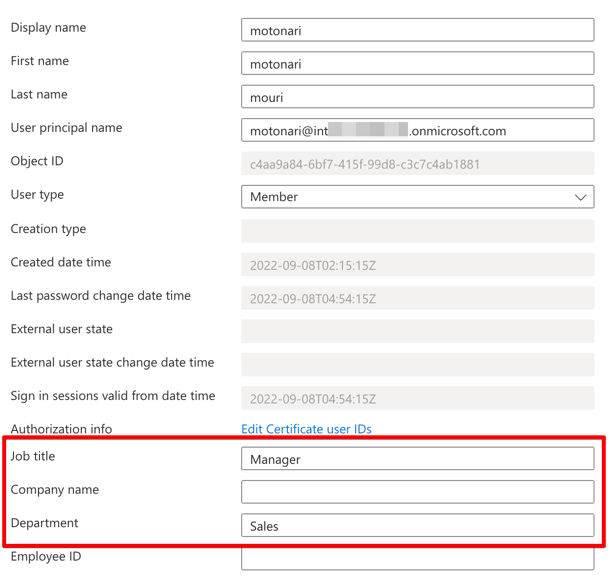

L'attributo viene aggiornato automaticamente in IAM Identity Center. Il profilo utente aggiornato è simile agli screenshot seguenti (Azure AD a sinistra, IAM Identity Center a destra).

Crea una funzione Lambda

Ora creiamo una funzione Lambda per aggiornare l'appartenenza al gruppo QuickSight all'evento SCIM. La parte centrale della funzione è ottenere l'utente title valore dell'attributo in IAM Identity Center in base alle informazioni sull'evento attivato e quindi per garantire che l'utente esista in QuickSight. Se il nome del gruppo non esiste ancora, crea il gruppo in QuickSight e quindi aggiunge l'utente al gruppo. Completa i seguenti passaggi:

- Sulla console Lambda, selezionare Crea funzione.

- Nel Nome, accedere

UpdateQuickSightUserUponSCIMEvent. - Nel Runtimescegli Python 3.9.

- Nel Time Out, impostato su 15 secondi.

- Nel Permessi, creare e collegare un ruolo IAM che includa le seguenti autorizzazioni (l'entità attendibile (principal) dovrebbe essere

lambda.amazonaws.com): - Scrivi codice Python utilizzando l'SDK Boto3 per Negozio di identità ed Vista rapida. Quanto segue è l'intero codice Python di esempio:

Tieni presente che questa funzione Lambda richiede Boto3 1.24.64 o successivo. Se il Boto3 incluso nel file Runtime Lambda è più vecchio di questo, usa un livello Lambda per usare l'ultima versione di Boto3. Per maggiori dettagli, fare riferimento a Come posso risolvere gli errori "servizio sconosciuto", "convalida parametro non riuscita" e "oggetto senza attributo" da una funzione Lambda Python (Boto 3).

Aggiungi una regola EventBridge per attivare l'evento

Per creare una regola EventBridge per richiamare la funzione Lambda creata in precedenza, completa i seguenti passaggi:

- Sulla console EventBridge, crea una nuova regola.

- Nel Nome, accedere

updateQuickSightUponSCIMEvent. - Nel Modello di eventi, inserisci il seguente codice:

- Nel Obiettivi, scegli la funzione Lambda che hai creato (

UpdateQuickSightUserUponSCIMEvent). - Abilita la regola.

Verificare la configurazione modificando il valore di un attributo utente in Azure AD

Modifichiamo l'attributo di un utente in Azure AD, quindi controlliamo se il nuovo gruppo è stato creato e l'utente è stato aggiunto a quello nuovo.

- Torna alla console di Azure AD.

- Da gestire, fare clic su Utenti.

- Scegli uno degli utenti che hai utilizzato in precedenza per accedere a QuickSight dal portale IAM Identity Center.

- Scegli Modifica proprietà, quindi modificare i valori per Ruolo lavorativo ed Shirts Department.

- Salva la configurazione.

- Da gestirescegli Applicazione aziendale, il nome dell'applicazione e vettovagliamento.

- Scegli Interrompere il provisioning e poi Avvia il provisioning in sequenza.

In Azure AD l'intervallo di provisioning di SCIM è fissato a 40 minuti. Per ottenere risultati immediati, arrestiamo e avviamo manualmente il provisioning.

- Passare alla console QuickSight.

- Nel menu a discesa del nome utente, scegli Gestisci QuickSight.

- Scegli Gestisci gruppi.

Ora dovresti scoprire che il nuovo gruppo è stato creato e l'utente è assegnato a questo gruppo.

ripulire

Al termine della soluzione, ripulisci l'ambiente per ridurre al minimo l'impatto sui costi. Potresti voler eliminare le seguenti risorse:

- Funzione Lambda

- Strato lambda

- Ruolo IAM per la funzione Lambda

- Gruppo di log CloudWatch per la funzione Lambda

- Regola EventBridge

- Conto QuickSight

- Note: : può esserci un solo account QuickSight per account AWS. Pertanto, il tuo account QuickSight potrebbe essere già utilizzato da altri utenti della tua organizzazione. Elimina l'account QuickSight solo se lo hai impostato esplicitamente per seguire questo blog e sei assolutamente sicuro che non venga utilizzato da altri utenti.

- Istanza IAM Identity Center

- Configurazione del provider di ID IAM per Azure AD

- Istanza di Azure AD

Sommario

Questo post fornisce istruzioni dettagliate per configurare il provisioning SCIM di IAM Identity Center e la federazione SAML 2.0 da Azure AD per la gestione centralizzata degli utenti di QuickSight. Abbiamo anche dimostrato gli aggiornamenti automatizzati dell'appartenenza al gruppo in QuickSight in base agli attributi utente in Azure AD, utilizzando eventi SCIM generati in IAM Identity Center e configurando l'automazione con EventBridge e Lambda.

Con questo approccio basato sugli eventi per il provisioning di utenti e gruppi in QuickSight, gli amministratori di sistema possono disporre della massima flessibilità su dove ci si potrebbe aspettare le diverse modalità di gestione degli utenti a seconda dell'organizzazione. Garantisce inoltre la coerenza di utenti e gruppi tra QuickSight e Azure AD ogni volta che un utente accede a QuickSight.

Non vediamo l'ora di ricevere qualsiasi domanda o feedback.

Circa gli autori

Takeshi Nakatani è un consulente principale di BigData nel team dei servizi professionali a Tokyo. Ha 25 anni di esperienza nel settore IT, esperto nella progettazione di infrastrutture di dati. Nei suoi giorni liberi può essere un batterista rock o un motociclista.

Takeshi Nakatani è un consulente principale di BigData nel team dei servizi professionali a Tokyo. Ha 25 anni di esperienza nel settore IT, esperto nella progettazione di infrastrutture di dati. Nei suoi giorni liberi può essere un batterista rock o un motociclista.

Wakana Vilquin-Sakashita è Specialist Solution Architect per Amazon QuickSight. Lavora a stretto contatto con i clienti per dare un senso ai dati attraverso la visualizzazione. In precedenza Wakana ha lavorato per S&P Global assistendo i clienti nell'accesso a dati, approfondimenti e ricerche rilevanti per la loro attività.

Wakana Vilquin-Sakashita è Specialist Solution Architect per Amazon QuickSight. Lavora a stretto contatto con i clienti per dare un senso ai dati attraverso la visualizzazione. In precedenza Wakana ha lavorato per S&P Global assistendo i clienti nell'accesso a dati, approfondimenti e ricerche rilevanti per la loro attività.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :È

- ][P

- $ SU

- 1

- 10

- 100

- 11

- 7

- 8

- a

- capace

- assolutamente

- Accetta

- accesso

- Il mio account

- conti

- operanti in

- Action

- azioni

- attivo

- Active Directory

- attività

- Ad

- aggiunto

- indirizzo

- Aggiunge

- Admin

- amministrazione

- amministratori

- avanzare

- Tutti

- consente

- già

- Amazon

- Amazon QuickSight

- ed

- api

- Applicazioni

- applicazioni

- approccio

- applicazioni

- architettura

- SONO

- Italia

- AS

- addetto

- Associate

- At

- allegare

- gli attributi

- autenticare

- Autenticazione

- automatizzare

- Automatizzata

- Automatico

- automaticamente

- Automazione

- AWS

- Console di gestione AWS

- azzurro

- precedente

- basato

- BE

- perché

- diventa

- essendo

- fra

- bigdata

- Blog

- portare

- del browser

- Costruzione

- affari

- business intelligence

- by

- chiamata

- detto

- Materiale

- centro

- centrale

- centralizzata

- certo

- a livello internazionale

- il cambiamento

- Modifiche

- cambiando

- dai un'occhiata

- verifica

- Scegli

- clicca

- clienti

- strettamente

- Cloud

- applicazioni cloud

- codice

- COM

- combinazione

- combinato

- combinando

- completamento di una

- Compreso

- computer

- Configurazione

- Confermare

- veloce

- coerente

- consolle

- consulente

- Consumer

- contenuto

- contesto

- Nucleo

- Costo

- potuto

- creare

- creato

- crea

- Creazione

- Credenziali

- Corrente

- cliente

- Clienti

- dati

- infrastruttura dati

- datetime

- Giorni

- decide

- Predefinito

- definito

- dimostrare

- dimostrato

- dimostra

- Shirts Department

- Dipendente

- descritta

- descrizione

- designato

- dettaglio

- dettagli

- sviluppare

- diverso

- disabile

- discusso

- non

- Dont

- scaricare

- dinamicamente

- e

- ogni

- In precedenza

- effetto

- enable

- abilitato

- da un capo all'altro

- garantire

- assicura

- entrare

- Impresa

- Intero

- entità

- Ambiente

- errore

- errori

- eccetera

- Etere (ETH)

- Evento

- eventi

- esempio

- Tranne

- eccezione

- esistente

- esiste

- uscita

- Uscita

- previsto

- esperienza

- esterno

- fallito

- caratteristica

- Federazione

- feedback

- campo

- campi

- Compila il

- riempire

- Trovare

- Nome

- Flessibilità

- flusso

- si concentra

- seguire

- i seguenti

- Nel

- Avanti

- essere trovato

- da

- pieno

- function

- generato

- ottenere

- ottenere

- dato

- Gruppo

- Gruppo

- Metà

- maniglia

- Avere

- udito

- Aiuto

- Casa

- Come

- Tutorial

- Tuttavia

- HTML

- http

- HTTPS

- i

- IAM

- ID

- identità

- Identità

- gestione dell'identità

- immediato

- Impact

- importare

- in

- incluso

- inclusi

- Compreso

- indica

- industria

- info

- informazioni

- Infrastruttura

- intuizioni

- istruzioni

- Intelligence

- invoca

- Emittente

- IT

- Settore IT

- SUO

- Lavoro

- json

- mantenere

- Lingua

- con i più recenti

- strato

- Lasciare

- piace

- linea

- Lista

- elencati

- più a lungo

- Guarda

- una

- cerca

- SEMBRA

- make

- FA

- Fare

- gestire

- gestito

- gestione

- obbligatorio

- manualmente

- mappatura

- partita

- membro

- iscrizione

- appartenenze

- Menu

- Metadati

- metodo

- Microsoft

- Microsoft Azure

- forza

- ridurre al minimo

- modificare

- momento

- Scopri di più

- Nome

- nomi

- Navigare

- Navigazione

- Bisogno

- New

- ottenere

- of

- on

- ONE

- aprire

- operazione

- minimo

- organizzazione

- organizzazioni

- originato

- Altro

- altrimenti

- proprio

- pagina

- vetro

- parametri

- parte

- particolare

- Passato

- Cartamodello

- modelli

- autorizzazione

- permessi

- posto

- Partner

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- punto

- Termini e Condizioni

- politica

- Portale

- Post

- prerequisiti

- presenti

- regali

- precedente

- in precedenza

- Direttore

- Precedente

- un bagno

- privilegi

- processi

- Produzione

- professionale

- Profilo

- programmatica

- propriamente

- proprietà

- protocollo

- purché

- fornitore

- fornisce

- fornitura

- Python

- Domande

- Crudo

- Lettore

- pronto

- registrato

- regione

- registro

- registrato

- relazionato

- pertinente

- rimozione

- rimuovere

- rimosso

- rimozione

- sostituire

- deposito

- necessario

- Requisiti

- richiede

- ricerche

- risorsa

- Risorse

- risposta

- colpevole

- Risultati

- conservare

- ritorno

- recensioni

- Roccia

- Ruolo

- ruoli

- Regola

- s

- S & P

- stesso

- Risparmi

- scalabile

- screenshot

- sdk

- Cerca

- Secondo

- secondo

- Sezione

- sezioni

- problemi di

- senso

- Sequenza

- servizio

- Servizi

- Sessione

- set

- regolazione

- impostazioni

- flessibile.

- dovrebbero

- mostrare attraverso le sue creazioni

- Spettacoli

- segno

- Allo stesso modo

- da

- singolo

- So

- soluzione

- alcuni

- Fonte

- specialista

- in particolare

- specificato

- inizia a

- iniziato

- Di partenza

- inizio

- Regione / Stato

- dichiarazione

- Stato dei servizi

- soggiorno

- step

- Passi

- Ancora

- Fermare

- Tornare al suo account

- negozi

- lineare

- Corda

- sottoscrizione

- Successivamente

- Con successo

- tale

- supporto

- supporti

- suppone

- dati

- sistema

- tavolo

- Fai

- team

- test

- che

- I

- loro

- Li

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- Terza

- di parti terze standard

- Attraverso

- tempo

- Titolo

- a

- oggi

- insieme

- token

- Tokyo

- innescare

- innescato

- vero

- di fiducia

- per

- e una comprensione reciproca

- Aggiornanento

- aggiornato

- Aggiornamenti

- aggiornamento

- URL

- uso

- Utente

- utenti

- utilizza

- convalida

- APPREZZIAMO

- Valori

- variabili

- vario

- versione

- via

- visualizzazione

- walkthrough

- Modo..

- modi

- WELL

- quale

- volere

- con

- Lavora

- lavorato

- lavori

- sarebbe

- XML

- anni

- Trasferimento da aeroporto a Sharm

- zefiro