Microsoft e i principali fornitori di servizi cloud stanno iniziando ad adottare misure per spostare i propri clienti aziendali verso forme di autenticazione più sicure e l'eliminazione delle debolezze di sicurezza di base, come l'utilizzo di nomi utente e password su canali non crittografati per accedere ai servizi cloud.

Microsoft, ad esempio, rimuoverà la possibilità di utilizzare l'autenticazione di base per il suo servizio Exchange Online a partire dal 1° ottobre, richiedendo invece che i suoi clienti utilizzino l'autenticazione basata su token. Google nel frattempo ha iscritto automaticamente 150 milioni di persone nel suo processo di verifica in due passaggi e il fornitore di servizi cloud online Rackspace prevede di disattivare i protocolli di posta elettronica in chiaro entro la fine dell'anno.

Le scadenze sono un avvertimento per le aziende che gli sforzi per proteggere il loro accesso ai servizi cloud non possono più essere rinviati, afferma Pieter Arntz, ricercatore di malware intelligence presso Malwarebytes, che ha scritto un recente post sul blog evidenziando la prossima scadenza per gli utenti di Microsoft Exchange Online.

"Penso che l'equilibrio si stia spostando al punto in cui sentono di poter convincere gli utenti che una maggiore sicurezza è nel loro interesse, cercando allo stesso tempo di offrire soluzioni che siano ancora relativamente facili da usare", afferma. “Microsoft è spesso un trendsetter e ha annunciato questi piani anni fa, ma troverete ancora organizzazioni che faticano e faticano ad adottare le misure appropriate”.

Violazioni legate all’identità in aumento

Mentre alcune aziende attente alla sicurezza hanno preso l’iniziativa per proteggere l’accesso ai servizi cloud, altre devono essere stimolate, cosa che i fornitori di servizi cloud, come Microsoft, sono sempre più disposti a farlo, soprattutto perché le aziende lottano con sempre più violazioni legate all'identità. Secondo l’indagine, nel 2022, l’84% delle aziende ha subito una violazione legata all’identità, rispetto al 79% dei due anni precedenti. Alleanza per la sicurezza definita dall'identitàdel rapporto “Tendenze 2022 nella protezione delle identità digitali”.

Disattivare le forme di autenticazione di base è un modo semplice per bloccare gli aggressori, che utilizzano sempre più il credential stuffing e altri tentativi di accesso di massa come primo passo per compromettere le vittime. Le aziende con un'autenticazione debole si espongono ad attacchi di forza bruta, abuso di password riutilizzate, credenziali rubate tramite phishing e sessioni dirottate.

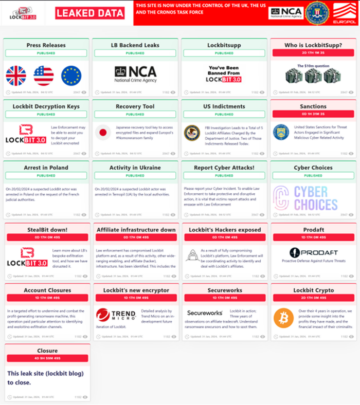

E una volta che gli aggressori hanno ottenuto l'accesso ai servizi di posta elettronica aziendali, possono esfiltrare informazioni sensibili o condurre attacchi dannosi, come la compromissione della posta elettronica aziendale (BEC) e gli attacchi ransomware, afferma Igal Gofman, responsabile della ricerca per Ermetic, un fornitore di sicurezza dell'identità per il cloud. Servizi.

"L'uso di protocolli di autenticazione deboli, soprattutto nel cloud, può essere molto pericoloso e portare a gravi fughe di dati", afferma. “Gli stati-nazione e i criminali informatici abusano costantemente dei protocolli di autenticazione deboli eseguendo una serie di diversi attacchi di forza bruta contro i servizi cloud”.

I vantaggi derivanti dal rafforzamento della sicurezza dell’autenticazione possono avere benefici immediati. Google ha scoperto che l'iscrizione automatica delle persone nel suo processo di verifica in due passaggi ha comportato una diminuzione del 50% delle compromissioni degli account. Secondo il rapporto “43 Trends in Securing Digital Identities” dell’IDSA, una parte significativa delle aziende che hanno subito una violazione (2022%) ritiene che l’autenticazione a più fattori avrebbe potuto fermare gli aggressori.

Verso architetture Zero Trust

Inoltre, cloud e iniziative Zero Trust hanno guidato la ricerca di identità più sicure, con più della metà delle aziende che investono nella sicurezza dell’identità come parte di tali iniziative, secondo il gruppo di lavoro tecnico dell’IDSA, in un’e-mail a Dark Reading.

Per molte aziende, l'abbandono dei semplici meccanismi di autenticazione che si basano semplicemente sulle credenziali dell'utente è stato stimolato da ransomware e altre minacce, che hanno spinto le aziende a cercare di ridurre al minimo la superficie di attacco e a rafforzare le difese dove possibile, ha affermato il team di lavoro tecnico dell'IDSA. Il gruppo ha scritto.

"Mentre la maggior parte delle aziende accelera le proprie iniziative Zero Trust, stanno anche implementando un'autenticazione più forte, ove possibile, anche se è sorprendente che ci siano ancora alcune aziende alle prese con le nozioni di base, o [che] non hanno ancora abbracciato Zero Trust, lasciandoli esposti”, hanno scritto i ricercatori.

Restano gli ostacoli alla sicurezza delle identità

Tutti i principali fornitori di servizi cloud offrono l'autenticazione a più fattori su canali sicuri e utilizzando token sicuri, come OAuth 2.0. Anche se attivare questa funzionalità può essere semplice, la gestione dell’accesso sicuro può comportare un aumento del lavoro per il reparto IT, qualcosa per cui le aziende devono essere pronte, afferma Arntz di Malwarebytes.

Le aziende “a volte falliscono quando si tratta di gestire chi ha accesso al servizio e quali autorizzazioni richiedono”, afferma. “Il collo di bottiglia è la quantità di lavoro extra per il personale IT che deriva da un livello di autenticazione più elevato”.

I ricercatori del gruppo di lavoro tecnico dell'IDSA hanno spiegato che anche l'infrastruttura legacy rappresenta un ostacolo.

"Mentre Microsoft è in procinto di portare avanti i propri protocolli di autenticazione da qualche tempo, la sfida della migrazione e della retrocompatibilità per app, protocolli e dispositivi legacy ha ritardato la loro adozione", hanno osservato. "È una buona notizia che la fine dell'autenticazione di base sia vicina."

Anche i servizi incentrati sul consumatore sono lenti nell’adottare approcci più sicuri all’autenticazione. Sebbene la mossa di Google abbia migliorato la sicurezza per molti consumatori e Apple abbia abilitato l’autenticazione a due fattori per oltre il 95% dei suoi utenti, la maggior parte dei consumatori continua a utilizzare l’autenticazione a più fattori solo per alcuni servizi.

Mentre quasi due terzi delle aziende (64%) hanno identificato le iniziative per proteggere le identità digitali come una delle tre principali priorità nel 2022, solo il 12% delle organizzazioni ha implementato l’autenticazione a più fattori per i propri utenti, secondo il rapporto dell’IDSA. Tuttavia, le aziende stanno cercando di offrire questa opzione, con il 29% dei fornitori di servizi cloud orientati al consumatore che attualmente implementano una migliore autenticazione e il 21% la pianifica per il futuro.

- blockchain

- portafogli di criptovaluta

- cryptoexchange

- sicurezza informatica

- i criminali informatici

- Cybersecurity

- Lettura oscura

- Dipartimento di Sicurezza Nazionale

- portafogli digitali

- firewall

- Kaspersky

- il malware

- Mcafee

- NextBLOC

- Platone

- platone ai

- Platone Data Intelligence

- Gioco di Platone

- PlatoneDati

- gioco di plato

- VPN

- sicurezza del sito Web