UNA GALLERIA DI FALSI

Mascalzone pacchetti software. Mascalzone "amministratori di sistema". Mascalzone keylogger. Mascalzone autenticatori.

Nessun lettore audio sotto? Ascoltare direttamente su Soundcloud.

Con Doug Aamoth e Paul Ducklin. Musica introduttiva e finale di Edith Mudge.

Puoi ascoltarci su Soundcloud, Podcast Apple, Google Podcast, Spotify, Stitcher e ovunque si trovino buoni podcast. O semplicemente rilascia il URL del nostro feed RSS nel tuo podcatcher preferito.

LEGGI LA TRASCRIZIONE

DOUG. Scambaiting, app 2FA canaglia e non abbiamo sentito l'ultimo di LastPass.

Tutto questo e molto altro sul podcast Naked Security.

[MODE MUSICALE]

Benvenuti nel podcast, a tutti.

Sono Doug Aamoth; lui è Paul Ducklin.

Paolo, come stai oggi?

ANATRA. Freddo, Doug.

A quanto pare, marzo sarà più freddo di febbraio.

DOUG. Abbiamo lo stesso problema qui, la stessa sfida.

Quindi, non preoccuparti, ho una cosa molto interessante Questa settimana nella storia della tecnologia segmento.

Questa settimana, il 05 marzo 1975, si è svolto a Menlo Park, in California, il primo raduno dell'Homebrew Computer Club, ospitato da Fred Moore e Gordon French.

Il primo incontro ha visto circa 30 appassionati di tecnologia discutere, tra l'altro, dell'Altair.

E circa un anno dopo, il 01 marzo 1976, Steve Wozniak si presentò a un incontro con un circuito da lui creato, con l'obiettivo di rivelare i piani.

Steve Jobs lo ha dissuaso e i due hanno continuato a fondare Apple.

E il resto è storia, Paul.

ANATRA. Beh, è certamente storia, Doug!

Altair, eh?

Wow!

Il computer che ha convinto Bill Gates ad abbandonare Harvard.

E in vero stile imprenditoriale, insieme a Paul Allen e Monty Davidoff - penso che fosse il trio che ha scritto l'Altair Basic - si è trasferito nel New Mexico.

Vai a lavorare nella proprietà del venditore di ferramenta ad Albuquerque!

DOUG. Forse qualcosa che forse non farà la storia...

…iniziamo lo spettacolo con un aspetto semplice ma interessante scambatura campagna, Paolo.

Pacchetti JavaScript NPM abusati per creare collegamenti scambait in blocco

ANATRA. Sì, l'ho scritto su Naked Security, Doug, sotto il titolo Pacchetti JavaScript NPM abusati per creare collegamenti scambait in blocco (è molto più prolisso da dire di quanto sembrava quando l'ho scritto)...

…perché ho ritenuto che fosse un punto di vista interessante sul tipo di proprietà web che tendiamo ad associare direttamente, e solo, ai cosiddetti attacchi al codice sorgente della catena di approvvigionamento.

E in questo caso, i truffatori hanno pensato: “Ehi, non vogliamo distribuire codice sorgente avvelenato. Non siamo in quel tipo di attacco alla catena di approvvigionamento. Quello che stiamo cercando è solo una serie di link su cui le persone possono cliccare e che non destano sospetti”.

Quindi, se vuoi una pagina web che qualcuno possa visitare che abbia un sacco di link a siti poco raccomandabili... come "Ottieni qui i tuoi codici bonus Amazon gratuiti" e "Ottieni i tuoi giri di bingo gratuiti" - ce n'erano letteralmente decine di migliaia di questi...

…perché non scegliere un sito come NPM Package Manager e creare un intero carico di pacchetti?

Allora non hai nemmeno bisogno di imparare l'HTML, Doug!

Potresti semplicemente usare il buon vecchio Markdown, e lì hai essenzialmente una fonte di link affidabile e di bell'aspetto su cui puoi fare clic.

E quei collegamenti che stavano usando, per quanto ne so, portavano a siti di blog essenzialmente non sospetti, siti di comunità, qualunque cosa, che avevano commenti non moderati o scarsamente moderati, o dove erano facilmente in grado di creare account e quindi fare commenti che conteneva collegamenti.

Quindi in pratica stanno costruendo una catena di collegamenti che non desterebbe sospetti.

DOUG. Quindi, abbiamo alcuni consigli: Non fare clic sui link gratuiti, anche se ritieni di essere interessato o incuriosito.

ANATRA. Questo è il mio consiglio, Doug.

Forse ci sono dei codici gratuiti, o forse ci sono dei coupon che potrei ottenere... forse non c'è niente di male a dare un'occhiata.

Ma se c'è una sorta di reddito pubblicitario affiliato con quello, che i cuochi stanno guadagnando solo attirandoti in modo fasullo su un particolare sito?

Non importa quanto minuscolo sia l'importo che stanno guadagnando, perché dare loro qualcosa per niente?

Questo è il mio consiglio.

"Il modo migliore per evitare il pugno è non essere lì", come sempre.

DOUG. [RISATA] E poi abbiamo: Non compilare sondaggi online, non importa quanto sembrino innocui.

ANATRA. Sì, l'abbiamo detto molte volte su Naked Security.

Per quanto ne sai, potresti dare il tuo nome qui, il tuo numero di telefono lì, forse dare la tua data di nascita a qualcosa per un regalo gratuito lì, e pensi: "Che male c'è?"

Ma se tutte queste informazioni finiscono effettivamente in un secchio gigante, allora, nel tempo, i truffatori stanno ottenendo sempre di più su di te, a volte forse includendo dati che è molto difficile da modificare.

Puoi ottenere una nuova carta di credito domani, ma è piuttosto difficile avere un nuovo compleanno o cambiare casa!

DOUG. E ultimo, ma certamente non meno importante: Non gestire blog o siti di comunità che consentano post o commenti non moderati.

E se qualcuno ha mai eseguito, diciamo, un sito WordPress, il pensiero di consentire commenti non moderati è poco meno che strabiliante, perché ce ne saranno migliaia.

È un'epidemia.

ANATRA. Anche se hai un servizio anti-spamming automatizzato nel tuo sistema di commenti, farà un ottimo lavoro...

… ma non lasciar passare le altre cose e pensare: “Oh, beh, tornerò indietro e lo rimuoverò, se dopo vedrò che sembra poco raccomandabile”, perché, come hai detto, è in proporzioni epidemiche…

DOUG. È un lavoro a tempo pieno, sì!

ANATRA. …e lo è da secoli.

DOUG. E sei stato in grado, sono felice di vedere, di lavorare in due dei nostri mantra preferiti da queste parti.

Alla fine dell'articolo: Pensa prima di fare clic, e: Se in dubbio…

ANATRA. …non darlo fuori.

È davvero così semplice.

DOUG. A proposito di dare cose, presumibilmente tre giovani fatto fuori con milioni in denaro per estorsione:

La polizia olandese arresta tre sospetti di estorsione informatica che avrebbero guadagnato milioni

ANATRA. Sì.

Sono stati arrestati nei Paesi Bassi per reati che si presume abbiano iniziato a commettere... Penso sia successo due anni fa, Doug.

E ora hanno 18 anni, 21 anni e 21 anni.

Quindi erano piuttosto giovani quando hanno iniziato.

E il primo sospettato, che ha 21 anni... i poliziotti sostengono che abbia guadagnato circa due milioni e mezzo di euro.

Sono un sacco di soldi per un ragazzo, Doug.

Sono un sacco di soldi per chiunque!

DOUG. Non so cosa guadagnavi a 21 anni, ma io non guadagnavo così tanto, neanche lontanamente. [RIDE]

ANATRA. Magari due euro e cinquanta l'ora? [RISATA]

Sembra che il loro modus operandi non fosse quello di finire con il ransomware, ma di lasciarti con la *minaccia* del ransomware perché erano già dentro.

Quindi entravano, facevano tutti i furti di dati, e poi invece di preoccuparsi davvero di crittografare i tuoi file, sembra che quello che farebbero è dire: "Guarda, abbiamo il dati; possiamo tornare e rovinare tutto, oppure puoi pagare tu.

E le richieste erano tra i 100,000 ei 700,000 euro per vittima.

E se è vero che uno di loro ha guadagnato 2,500,000 euro negli ultimi due anni con la sua criminalità informatica, puoi immaginare che probabilmente hanno ricattato parecchie vittime per farle pagare, per paura di ciò che potrebbe essere rivelato...

DOUG. Abbiamo detto da queste parti: "Non giudicheremo, ma esortiamo le persone a non pagare in casi come questo o in casi come il ransomware".

E per una buona ragione!

Perché, in questo caso, la polizia fa notare che pagare il ricatto non sempre ha funzionato.

Hanno detto:

In molti casi, i dati rubati sono trapelati online anche dopo che le aziende interessate avevano pagato.

ANATRA. COSÌ. se hai mai pensato: "Mi chiedo se posso fidarmi di quei ragazzi per non divulgare i dati o per non apparire online?"...

…Penso che tu abbia la tua risposta lì!

E tieni presente che potrebbe non essere che questi particolari truffatori fossero solo ultra-duplicati, e che abbiano comunque preso i soldi e li abbiano fatti trapelare.

Non sappiamo che *loro* fossero necessariamente le persone che l'hanno fatto trapelare.

Avrebbero potuto essere così cattivi con la sicurezza da soli che l'hanno rubato; dovevano metterlo da qualche parte; e mentre stavano negoziando, dicendoti: "Cancelleremo i dati"...

…per quanto ne sappiamo, qualcun altro potrebbe averlo rubato nel frattempo.

E questo è sempre un rischio, quindi pagare per il silenzio raramente funziona bene.

DOUG. E abbiamo visto sempre più attacchi come questo in cui il ransomware in realtà sembra un po' più semplice: “Pagami per la chiave di decrittazione; mi paghi; Io darò a te; puoi sbloccare i tuoi file.

Bene, ora stanno entrando e dicendo: "Non chiuderemo nulla, o lo chiuderemo ma lo faremo anche trapelare online se non paghi..."

ANATRA. Sì, sono tre tipi di estorsione, vero?

C'è, "Abbiamo bloccato i tuoi file, paghiamo i soldi o la tua attività rimarrà deragliata".

C'è, “Abbiamo rubato i tuoi file. Paga o li faremo trapelare, e poi potremmo tornare indietro e ransomware comunque.

E c'è il doppio fondamento che sembra piacere ad alcuni truffatori, dove rubano i tuoi dati *e* codificano i file, e dicono: "Potresti anche pagare per decrittografare i tuoi file, e senza costi aggiuntivi, Doug, noi cancellerò anche i dati!”

Quindi, puoi fidarti di loro?

Bene, ecco la tua risposta...

Probabilmente no!

DOUG. Va bene, vai e leggi di quello.

Ci sono ulteriori approfondimenti e contesto in fondo a quell'articolo... Paul, hai fatto un colloquio con il nostro Peter Mackenzie, che è il direttore della risposta agli incidenti qui a Sophos. (Pieno trascrizione a disposizione.)

Nessun lettore audio sotto? Ascoltare direttamente su Soundcloud.

E, come diciamo sempre in casi come questi, se sei interessato da questo, segnala l'attività alla polizia in modo che abbiano quante più informazioni possono ottenere per mettere insieme il loro caso.

Sono felice di riferire che abbiamo detto che l'avremmo tenuto d'occhio; Noi facemmo; e abbiamo un Aggiornamento LastPass:

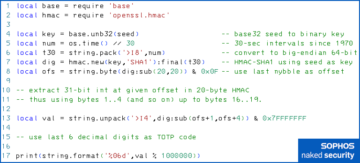

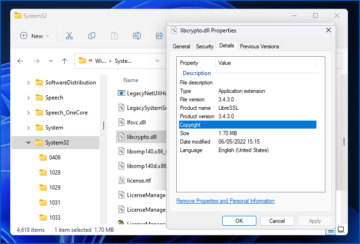

LastPass: Keylogger sul PC di casa ha portato alla violazione del caveau delle password aziendali

ANATRA. Abbiamo davvero, Doug!

Ciò indica come la violazione delle loro password aziendali abbia permesso all'attacco di passare dall'essere una "piccola cosa" in cui hanno ottenuto il codice sorgente a qualcosa di piuttosto drammatico.

LastPass sembra aver capito come sia realmente accaduto... e in questo rapporto ci sono effettivamente, se non parole di saggezza, almeno parole di avvertimento.

E ho ripetuto, nell'articolo che ho scritto su questo, quello che abbiamo detto podcast della scorsa settimana video promozionale, Doug, vale a dire:

"Per quanto semplice fosse l'attacco, sarebbe un'azienda audace che affermasse che nessuno dei suoi utenti, mai, si sarebbe innamorato di questo genere di cose..."

Ascolta ora – Scopri di più!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Sicurezza nuda (@NakedSecurity) 24 Febbraio 2023

Purtroppo, sembra che uno degli sviluppatori, a cui è capitato di avere la password per sbloccare il caveau delle password aziendali, stesse eseguendo una sorta di software relativo ai media che non avevano patchato.

E i truffatori sono stati in grado di utilizzare un exploit contro di essa... per installare un keylogger, Doug!

Da cui, ovviamente, hanno ottenuto quella password super segreta che ha aperto la fase successiva dell'equazione.

Se hai mai sentito il termine movimento laterale – è un termine gergale che sentirai spesso.

L'analogia che hai con la criminalità convenzionale è...

..entrare nell'atrio dell'edificio; stare un po' in giro; poi intrufolarsi in un angolo dell'ufficio di sicurezza; aspetta nell'ombra in modo che nessuno ti veda finché le guardie non vanno a preparare una tazza di tè; quindi vai allo scaffale accanto alla scrivania e prendi una di quelle carte di accesso; che ti porta nell'area sicura accanto al bagno; e lì dentro troverai la chiave della cassaforte.

Vedi fin dove puoi arrivare, e poi decidi probabilmente di cosa hai bisogno, o cosa farai, per arrivare al passo successivo, e così via.

Attento al keylogger, Doug! [RIDE]

DOUG. Sì!

ANATRA. Il malware buono, vecchio stile e non ransomware è [A] vivo e vegeto e [B] può essere altrettanto dannoso per la tua azienda.

DOUG. Sì!

E abbiamo qualche consiglio, naturalmente.

Patch presto, patch spesso e patch ovunque.

ANATRA. Sì.

LastPass è stato molto gentile e non ha sbottato: "Era il software XYZ a presentare la vulnerabilità".

Se avessero detto: "Oh, il software che è stato violato era X"...

… poi le persone che non avevano X dicevano: “Posso ritirarmi dall'allerta blu; Non uso quel software.

In effetti, è per questo che diciamo non solo patch presto, patch spesso... ma patch *ovunque*.

La semplice applicazione di patch al software che ha interessato LastPass non sarà sufficiente nella tua rete.

Deve essere qualcosa che fai sempre.

DOUG. E poi l'abbiamo detto prima, e continueremo a dirlo finché il sole non si spegnerà: Abilita la 2FA dove puoi.

ANATRA. Sì.

*Non* è una panacea, ma almeno significa che le password da sole non bastano.

Quindi non alza completamente l'asticella, ma sicuramente non rende le cose più facili per i truffatori.

DOUG. E credo che abbiamo detto questo di recente: Non aspettare per modificare le credenziali o reimpostare i seed 2FA dopo un attacco riuscito.

ANATRA. Come abbiamo detto prima, una regola che dice: "Devi cambiare la tua password - cambia per amore del cambiamento, fallo ogni due mesi a prescindere"...

…non siamo d'accordo con questo.

Pensiamo solo che stia facendo prendere a tutti l'abitudine di una cattiva abitudine.

Ma se pensi che ci possa essere un buon motivo per cambiare le tue password, anche se è una vera seccatura farlo...

…se pensi che possa essere d'aiuto, perché non farlo comunque?

Se hai un motivo per iniziare il processo di cambiamento, allora segui tutto.

Non ritardare/Fallo oggi.

[SENZA TRANQUILLO] Vedi cosa ho fatto lì, Doug?

DOUG. Perfetto!

Va bene, rimaniamo sul oggetto di 2FA.

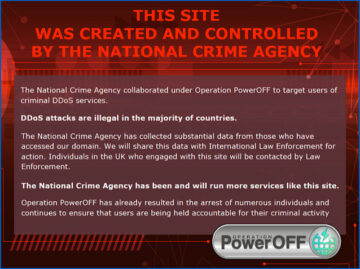

Stiamo assistendo a un picco di app 2FA non autorizzate in entrambi gli app store.

Potrebbe essere dovuto al kerfuffle di Twitter 2FA o per qualche altro motivo?

Fai attenzione alle app 2FA canaglia in App Store e Google Play: non farti hackerare!

ANATRA. Non so che sia specificamente dovuto al kerfuffle di Twitter 2FA, in cui Twitter ha detto, per qualsiasi motivo, "Ooh, non useremo più l'autenticazione a due fattori tramite SMS, a meno che tu non ci paghi soldi.!

E poiché la maggior parte delle persone non sarà titolare di badge Twitter Blue, dovrà cambiare.

Quindi non so se ciò abbia causato un'ondata di app canaglia in App Store e Google Play, ma ha sicuramente attirato l'attenzione di alcuni ricercatori che sono buoni amici di Naked Security: @mysk_co, se vuoi trovarli su Twitter.

Hanno pensato: "Scommetto che molte persone stanno effettivamente cercando app di autenticazione 2FA in questo momento. Mi chiedo cosa succede se vai su App Store o Google Play e digiti semplicemente App di autenticazione? "

E se vai all'articolo su Naked Security, intitolato "Attenti alle app 2FA canaglia", vedrai uno screenshot che quei ricercatori hanno preparato.

È solo riga dopo riga dopo riga di autenticatori dall'aspetto identico. [RIDE]

DOUG. [RISATA] Si chiamano tutti Authenticator, tutti con lucchetto e scudo!

ANATRA. Alcuni di loro sono legittimi e altri no.

Fastidiosamente. Quando sono andato - anche dopo che questo era entrato nelle notizie ... quando sono andato all'App Store, l'app migliore che è venuta fuori era, per quanto ho potuto vedere, una di queste app canaglia.

E sono rimasto davvero sorpreso!

Ho pensato: "Crikey: questa app è firmata a nome di una nota compagnia di telefonia mobile cinese".

Fortunatamente, l'app sembrava piuttosto poco professionale (la formulazione era pessima), quindi non ho creduto per un momento che fosse davvero questa compagnia di telefonia mobile.

Ma ho pensato: "Come diavolo sono riusciti a ottenere un certificato di firma del codice a nome di un'azienda legittima, quando chiaramente non avrebbero avuto alcuna documentazione per dimostrare che erano quell'azienda?" (Non menzionerò il suo nome.)

Poi ho letto il nome con molta attenzione... ed era, infatti, un typosquat, Doug!

Una delle lettere al centro della parola aveva, come posso dire, una forma e dimensioni molto simili a quella della compagnia reale.

E quindi, presumibilmente, aveva quindi superato i test automatizzati.

Non corrispondeva a nessun marchio noto per il quale qualcuno aveva già un certificato di firma del codice.

E anche io ho dovuto leggerlo due volte... anche se sapevo che stavo guardando un'app canaglia, perché mi era stato detto di andarci!

Su Google Play, mi sono anche imbattuto in un'app di cui sono stato avvisato dai tizi che hanno fatto questa ricerca...

... che non ti chiede solo di pagare $ 40 all'anno per qualcosa che potresti ottenere gratuitamente integrato in iOS o direttamente dal Play Store con il nome di Google gratuitamente.

Ha anche rubato i semi iniziali per i tuoi account 2FA e li ha caricati nell'account di analisi dello sviluppatore.

Che ne dici, Doug?

Quindi questa è nella migliore delle ipotesi estrema incompetenza.

E, nel peggiore dei casi, è semplicemente malevolo.

Eppure, eccolo lì... il risultato migliore quando i ricercatori sono andati a cercare nel Play Store, presumibilmente perché ci hanno spruzzato un po' di amore pubblicitario.

Ricorda, se qualcuno ottiene quel seme iniziale, quella cosa magica che è nel codice QR quando imposti 2FA basato su app...

… possono generare il codice giusto per te, per qualsiasi finestra di accesso di 30 secondi in futuro, per sempre, Doug.

E 'così semplice.

Quel segreto condiviso è *letteralmente* la chiave per tutti i tuoi futuri codici monouso.

DOUG. E abbiamo un commento del lettore su questa storia canaglia 2FA.

Il lettore di Naked Security LR commenta, in parte:

Ho scaricato Twitter e Facebook secoli fa.

Dal momento che non li sto usando, devo preoccuparmi della situazione a due fattori?

ANATRA. Sì, è una domanda intrigante e la risposta è, come al solito, "Dipende".

Certamente se non stai usando Twitter, potresti comunque scegliere male quando si tratta di installare un'app 2FA...

… e potresti essere più propenso ad andare a prenderne uno, ora 2FA è stato nelle notizie a causa della storia di Twitter, di quanto avresti fatto settimane, mesi o anni fa.

E se * hai * intenzione di optare per 2FA, assicurati solo di farlo nel modo più sicuro possibile.

Non limitarti a cercare e scaricare quella che sembra l'app più ovvia, perché qui ci sono prove evidenti che potresti metterti in pericolo.

Anche se sei sull'App Store o su Google Play e non esegui il sideload di un'app inventata che hai preso da qualche altra parte!

Quindi, se stai utilizzando 2FA basato su SMS ma non hai Twitter, non è necessario allontanarti da esso.

Se scegli di farlo, tuttavia, assicurati di scegliere saggiamente la tua app.

DOUG. Va bene, ottimo consiglio e grazie mille, LR, per avermelo inviato.

Se hai una storia, un commento o una domanda interessante che vorresti inviare, ci piacerebbe leggerla sul podcast.

Puoi inviare un'e-mail a tips@sophos.com, puoi commentare gentilmente uno qualsiasi dei nostri articoli o contattarci sui social: @nakedsecurity.

Questo è il nostro spettacolo per oggi – grazie mille per l'ascolto.

Per Paul Ducklin, sono Doug Aamoth, e ti ricordo fino alla prossima volta di...

TUTTI E DUE. Stai al sicuro!

[MODE MUSICALE]

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- capace

- Chi siamo

- accesso

- Il mio account

- conti

- operanti in

- attività

- effettivamente

- Ad

- consigli

- affiliato

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- Ages

- Mirare

- Mettere in guardia

- Tutti

- presunta

- presumibilmente

- Consentire

- da solo

- già

- Va bene

- sempre

- Amazon

- tra

- quantità

- analitica

- ed

- rispondere

- ovunque

- App

- App store

- negozi di app

- apparire

- Apple

- applicazioni

- RISERVATA

- in giro

- arrestare

- articolo

- news

- Associate

- attacco

- attacchi

- attenzione

- Audio

- Autenticazione

- autore

- Automatizzata

- disponibile

- evitare

- precedente

- Vasca

- male

- bar

- basic

- fondamentalmente

- Orso

- perché

- prima

- essendo

- CREDIAMO

- sotto

- MIGLIORE

- Scommettere

- fra

- Conto

- Bill Gates

- tombola

- nascita

- Po

- Ricatto

- Blog

- blog

- Blu

- distintivo blu

- tavola

- perno

- Bonus

- Parte inferiore

- marca

- violazione

- Costruzione

- costruito

- affari

- California

- detto

- Campagna

- Può ottenere

- carta

- Carte

- Custodie

- casi

- ha causato

- certamente

- a livello internazionale

- catena

- Challenge

- il cambiamento

- carica

- Cinese

- Scegli

- rivendicare

- chiaramente

- Chiudi

- club

- codice

- Codici

- COM

- Venire

- commento

- Commenti

- comunità

- Aziende

- azienda

- computer

- interessato

- contesto

- continua

- convenzionale

- poliziotti

- Angolo

- Aziende

- potuto

- coupon

- corso

- screpolato

- creare

- creato

- Credenziali

- credito

- carta di credito

- crimini

- Crooks

- Coppa

- ciberestorsione

- dati

- Data

- decrypt

- decisamente

- Contentissimo

- richieste

- dipende

- sviluppatori

- DID

- difficile

- direttamente

- Direttore

- discutere

- distribuire

- documentazione

- non

- Dont

- giù

- scaricare

- drammaticamente

- Cadere

- Presto

- guadagnato

- terra

- più facile

- facilmente

- in maniera efficace

- abbastanza

- gli appassionati

- imprenditoriale

- Epidemia

- essenzialmente

- euro

- Anche

- EVER

- Ogni

- qualunque cosa

- prova

- Sfruttare

- estorsione

- extra

- estremo

- occhio

- Autunno

- lontano

- Moda

- paura

- Febbraio

- pochi

- capito

- File

- riempire

- Trovare

- Nome

- per sempre

- essere trovato

- Gratis

- Francese

- amici

- da

- pieno

- ulteriormente

- futuro

- Gates

- raccolta

- generare

- ottenere

- ottenere

- gigante

- regalo

- Dare

- Dare

- Go

- andando

- buono

- Google Play

- afferrare

- grande

- hacked

- Appendere

- successo

- accade

- contento

- Hardware

- dannoso

- harvard

- avendo

- capo

- titolo

- sentire

- sentito

- Aiuto

- qui

- storia

- Colpire

- titolari

- Casa

- ospitato

- Come

- Tuttavia

- HTML

- HTTPS

- MALATO

- in

- incidente

- risposta agli incidenti

- Inclinato

- Compreso

- incompetenza

- informazioni

- intuizione

- install

- installazione

- invece

- interessato

- interessante

- iOS

- IT

- gergo

- JavaScript

- Lavoro

- Offerte di lavoro

- giudice

- mantenere

- Le

- Genere

- Sapere

- conosciuto

- Cognome

- LastPass

- perdita

- IMPARARE

- Lasciare

- Guidato

- Legittimo

- Collegamento

- Ascolto

- piccolo

- caricare

- Atrio

- bloccato

- Guarda

- guardò

- cerca

- SEMBRA

- lotto

- amore

- fatto

- magia

- Maggioranza

- make

- Fare

- il malware

- gestire

- direttore

- molti

- Marzo

- partita

- Importanza

- si intende

- intanto

- incontro

- Messico

- In mezzo

- forza

- mente

- Mobile

- cellulare

- Modus

- momento

- soldi

- mese

- Scopri di più

- maggior parte

- cambiano

- Musica

- musicale

- Sicurezza nuda

- Podcast di sicurezza nudo

- Nome

- cioè

- necessariamente

- Bisogno

- Olanda

- Rete

- New

- notizie

- GENERAZIONE

- numero

- ovvio

- Office

- Vecchio

- ONE

- online

- ha aperto

- minimo

- Altro

- proprio

- pacchetto

- Packages

- pagato

- Dolore

- panacea

- Parco

- parte

- particolare

- Passato

- Password

- Le password

- passato

- Toppa

- patching

- Paul

- Paga le

- pagamento

- PC

- Persone

- Forse

- convinto

- Peter

- telefono

- scegliere

- posto

- piani

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- Play Store

- giocatore

- Podcast

- Podcast

- Polizia

- Post

- preparato

- piuttosto

- premio

- probabilmente

- Problema

- processi

- proprietà

- Dimostra

- punch

- metti

- QR code

- domanda

- tranquillamente

- aumentare

- ransomware

- Leggi

- Lettore

- di rose

- ragione

- motivi

- recentemente

- rimuovere

- ripetere

- rapporto

- ricercatori

- risposta

- REST

- colpevole

- Le vendite

- Rischio

- RIGA

- rss

- rovina

- Regola

- Correre

- running

- sicura

- tranquillamente

- Suddetto

- sake

- stesso

- dice

- Cerca

- Segreto

- sicuro

- problemi di

- seme

- semi

- vedendo

- sembrava

- sembra

- vede

- segmento

- invio

- Serie

- servizio

- set

- Forma

- condiviso

- Lo scaffale

- Corti

- mostrare attraverso le sue creazioni

- carico laterale

- firmato

- firma

- Silenzio

- simile

- Un'espansione

- da

- site

- Siti

- situazione

- Taglia

- sms

- nascosto

- So

- Social

- Software

- alcuni

- Qualcuno

- qualcosa

- da qualche parte

- Fonte

- codice sorgente

- parlando

- in particolare

- spuntone

- Spotify

- Stage

- stare in piedi

- inizia a

- iniziato

- Di partenza

- soggiorno

- step

- Steve

- Steve Wozniak

- Ancora

- stola

- rubare

- Tornare al suo account

- negozi

- Storia

- lineare

- forte

- inviare

- di successo

- Dom.

- ondata

- Interruttore

- sistema

- Tè

- Tech

- Tecnologia

- test

- I

- Il futuro

- paesi Bassi

- furto

- loro

- si

- perciò

- cosa

- cose

- Pensare

- pensiero

- migliaia

- tre

- Attraverso

- tempo

- volte

- a

- oggi

- insieme

- domani

- top

- vero

- Affidati ad

- di fiducia

- per

- sbloccare

- caricato

- URL

- us

- uso

- utenti

- Volta

- Vittima

- vittime

- Video

- vulnerabilità

- aspettare

- identificazione dei warning

- sito web

- settimana

- Settimane

- Che

- quale

- while

- OMS

- volere

- saggezza

- Word

- formulazione

- WordPress

- parole

- Lavora

- allenarsi

- lavori

- Salsiccia di assorbimento

- sarebbe

- X

- anno

- anni

- giovane

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro