הסוכנות האמריקאית לאבטחת סייבר ותשתיות (CISA) השיקה את Decider, כלי חינמי שיעזור לקהילת אבטחת הסייבר למפות ביתר קלות את התנהגות שחקנים באיומים למסגרת MITER ATT&CK.

נוצר בשיתוף עם המכון האמריקאי להנדסה ופיתוח מערכות אבטחה מולדת (HSSEDI) ו-MITRE, Decider הוא יישום אינטרנט שארגונים יכולים להוריד ולארח בתוך התשתית שלהם, ובכך להפוך אותו זמין למגוון משתמשים דרך הענן. זה נועד לפשט את התהליך המכביד לעתים קרובות של שימוש במדויק ואפקטיבי במסגרת, כמו גם לפתוח את השימוש בה בפני אנליסטים בכל רמה בארגון אבטחת סייבר נתון.

ATT&CK: מסגרת מורכבת

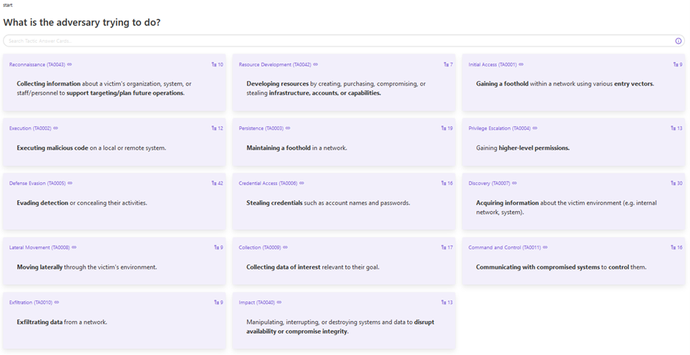

ATT&CK מיועד לעזור למנתחי אבטחה לקבוע מה התוקפים מנסים להשיג ועד כמה הם נמצאים בתהליך (כלומר, האם הם מבססים גישה ראשונית? זזים לרוחב? מסתננים נתונים?) הוא עושה זאת באמצעות קבוצה של טכניקות התקפת סייבר ותת-טכניקות ידועות שנקבעות ומתרעננות מעת לעת מאת MITRE, שאנליסטים יכולים למפות את מה שהם עשויים לראות בסביבות שלהם.

המטרה היא לצפות את המהלכים הבאים של הרעים ולסגור את ההתקפות במהירות האפשרית. ניתן לשלב את המסגרת גם במגוון כלי אבטחה, והיא מספקת שפה סטנדרטית לתקשורת עם עמיתים ובעלי עניין במהלך תגובה לאירועים וחקירות משפטיות.

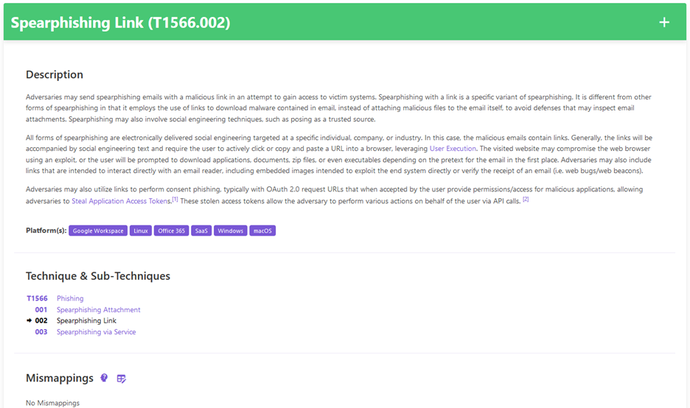

זה הכל טוב ויפה, אבל הבעיה היא שהמסגרת מורכבת לשמצה, ולעתים קרובות דורשת רמה גבוהה של הכשרה ומומחיות כדי לבחור את המיפויים הנכונים, למשל. זה גם מתרחב ללא הרף, כולל מעבר להתקפות ארגוניות כדי לשלב איומים על מערכות בקרה תעשייתיות (ICS) ו הנוף הנייד, מה שמוסיף למורכבות. בסך הכל, מדובר במערך נתונים נרחב לניווט - ומגני סייבר מגיעים לרוב לעשבים השוטים כאשר מנסים להשתמש בו.

"יש הרבה טכניקות ותת-טכניקות זמינות ויכולות להיות מאוד מעורבות ומאוד טכניות, ולעתים קרובות האנליסטים מוצפים, או שזה מאט אותם לא מעט, כי הם לא בהכרח יודעים אם המשנה- הטכניקה שהם בוחרים היא הנכונה", אומר ג'יימס סטנלי, ראש מדור ב-CISA, ומציין שהתלונות על מיפוי שגוי באמצעות הכלי הן שכיחות.

"כשאתה נכנס לאתר, יש הרבה מידע לפניך וזה הופך מרתיע במהירות. הכלי Decider פשוט מביא אותו לשפה פשוטה יותר לשימוש של אנליסט, ללא קשר לרמת המומחיות שלו", הוא אומר. "רצינו לתת לבעלי העניין שלנו הדרכה נוספת כיצד להשתמש במסגרת, ולהפוך אותה לזמינה, למשל, לאנליסטים זוטרים שיכולים להפיק תועלת מהשימוש בה בזמן אמת במהלך תגובה לאירועים באמצע הלילה, למשל."

ברמה רחבה יותר, מתגייסים ב-CISA וב-MITER מאמינים ששימוש רחב יותר ב-ATT&CK - כפי שעודד Decider - יוביל למודיעין איומים טוב יותר, בר-פעולה - ותוצאות טובות יותר של הגנת סייבר.

"ב-CISA, אנחנו באמת רוצים לשים את הדגש על שימוש במודיעין איומים כדי להיות פרואקטיבי בהגנה שלך ולא תגובתי", אומר סטנלי. "במשך זמן רב מאוד, המטרה של התעשייה לכך הייתה לשתף אינדיקטורים של פשרה (IOCs), שיש להם הקשר רחב מאוד, מאוד מוגבל."

לעומת זאת, ATT&CK מפנה את מגרש המשחקים לטובת ההגנה, הוא אומר, מכיוון שהוא פרטני ונותן לארגונים דרך להבין את ספרי המשחקים הספציפיים של שחקן האיום הרלוונטיים הסביבות הספציפיות שלהם.

"שחקני איום צריכים לדעת שספר המשחקים שלהם הם חסרי תועלת בעצם ברגע שאנחנו מדגישים מה הם עושים ואיך הם עושים את זה ומשלבים את זה במסגרת", הוא מסביר. "לארגונים שיכולים להשתמש בו יש תנוחת אבטחה הרבה יותר חזקה, לעומת סוג של חסימה עיוורת של כתובות IP או גיבוב, כמו שהתעשייה כל כך רגילה לעשות. Decider מקרב אותנו לזה".

פישוט ATT&CK עבור נגישות אנליסטים

Decider הופך את מיפוי ATT&CK לנגיש יותר על ידי הדרכה של משתמשים בסדרה של שאלות מונחות על פעילות יריב, במטרה לזהות את הטקטיקות, הטכניקות או התת-טכניקות הנכונות במסגרת כדי להתאים את האירוע בצורה אינטואיטיבית. משם, תוצאות אלו יכולות "להודיע למגוון פעילויות חשובות כמו שיתוף הממצאים, גילוי מיתוגנות וזיהוי טכניקות נוספות", על פי ה-CISA הודעת 1 במרץ של הכלי החדש.

בנוסף לשאלות המנחות המאוכלסות מראש, Decider משתמש בשפה פשוטה שתהיה נגישה לכל מנתח אבטחה, פונקציית חיפוש וסינון אינטואיטיבית לגילוי טכניקות רלוונטיות ופונקציונליות של "עגלת קניות" המאפשרת למשתמשים לייצא תוצאות לפורמטים נפוצים. בנוסף, ארגונים יכולים להתאים ולכוונן אותו לסביבות האישיות שלהם, כולל סימון של מיפויים שגויים נפוצים.

התקווה היא ש-ATT&CK יהפוך בסופו של דבר לכלי בסיסי, רקע עבור ארגוני אבטחת סייבר, לפי ג'ון וונדר, מנהל מחלקה, CTI ו-Adversary Emulation ב-MITRE, ולא הכלי המסורבל, אם שימושי, שהיה.

"דבר אחד שבאמת אשמח לראות כש-ATT&CK עוברים יותר לרקע הוא רק חלק מהפעילות היומיומית של אבטחת סייבר, ואנליסטים בודדים צריכים רק להקדיש לזה פחות תשומת לב", הוא אומר. "זה פשוט משהו שצריך להוות את הבסיס למה שאנחנו עושים וחשיבה על הבנת התנהגויות של יריב, ולא משהו שאתה צריך להשקיע הרבה זמן לחשוב עליו בכל פעם שאתה עושה תגובה לאירוע. Decider הוא צעד גדול קדימה לכך".

הכלי גם עוזר לתחביר של ATT&CK להפוך למינוח הנפוץ דה פקטו על פני כלים ופלטפורמות אבטחה, ולשיתוף מודיעין איומים.

"ברגע שאתה רואה ATT&CK בשימוש על פני יותר ויותר של המערכת האקולוגית, וכל אחד משתמש בשפה משותפת, אז המשתמשים של ATT&CK מתחילים לראות יותר ויותר תועלת מהתאמה של דברים למסגרת ושימוש בה כדי לקשר כלים בצורה יעילה יותר וכן הלאה. ", אומר וונדר. "אני מקווה שבאמצעות דברים כמו Decider שמקלים על השימוש, נתחיל לראות יותר ויותר מזה."

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :הוא

- $ למעלה

- 1

- a

- אודות

- גישה

- נגיש

- פי

- במדויק

- להשיג

- לרוחב

- פעילויות

- פעילות

- שחקנים

- תוספת

- בנוסף

- כתובות

- יתרון

- סוכנות

- תעשיות

- מנתח

- אנליסטים

- ו

- תשתיות

- לצפות

- בקשה

- ARE

- AS

- At

- המתקפות

- תשומת לב

- זמין

- רקע

- רע

- BE

- כי

- להיות

- תאמינו

- תועלת

- מוטב

- מעבר

- גָדוֹל

- קצת

- בעיוורון

- חסימה

- מביא

- רחב

- רחב

- by

- CAN

- יכול לקבל

- רֹאשׁ

- CISA

- קרוב יותר

- ענן

- Common

- בדרך כלל

- תקשורת

- קהילה

- תלונות

- מורכב

- מורכבות

- פשרה

- הקשר

- לעומת זאת

- לִשְׁלוֹט

- גוף

- יכול

- סייבר

- התקפת סייבר

- אבטחת סייבר

- סוכנות אבטחת סייבר ותשתיות

- נתונים

- מערך נתונים

- מיום ליום

- המגינים

- גופי בטחון

- מַחלָקָה

- מעוצב

- לקבוע

- נחוש

- צעצועי התפתחות

- מגלה

- עושה

- מטה

- להורדה

- בְּמַהֲלָך

- e

- כל אחד

- קל יותר

- בקלות

- המערכת האקולוגית

- יעילות

- דגש

- עודד

- הנדסה

- מִפְעָל

- סביבות

- למעשה

- מקימים

- Ether (ETH)

- בסופו של דבר

- כל

- כולם

- מומחיות

- מסביר

- יצוא

- פקטו

- רחוק

- שדה

- לסנן

- מתאים

- בעד

- משפטי

- טופס

- קדימה

- קרן

- מסגרת

- חופשי

- החל מ-

- חזית

- פונקציה

- פונקציונלי

- נוסף

- לקבל

- לתת

- נתן

- נותן

- Go

- מטרה

- טוב

- מדריך

- יש

- יש

- לעזור

- עוזר

- גָבוֹהַ

- להבליט

- מולדת

- הביטחון מולד

- לקוות

- אני מקווה

- המארח

- איך

- איך

- HTTPS

- i

- ICS

- זיהוי

- חשוב

- in

- תקרית

- תגובה לאירוע

- כולל

- בע"מ

- התאגדה

- אינדיקטורים

- בנפרד

- התעשייה

- תעשייה

- מידע

- תשתית

- בתחילה

- למשל

- מכון

- מכשיר

- מוֹדִיעִין

- אינטואיטיבי

- חקירות

- מעורב

- IP

- כתובות IP

- IT

- שֶׁלָה

- ג'ון

- סוג

- לדעת

- ידוע

- שפה

- הושק

- עוֹפֶרֶת

- מאפשר לי

- רמה

- כמו

- מוגבל

- ארוך

- הרבה זמן

- נראה

- מגרש

- אהבה

- לעשות

- עושה

- עשייה

- מנהל

- מַפָּה

- מיפוי

- max-width

- יכול

- סלולרי

- יותר

- מהלכים

- נע

- נווט

- בהכרח

- חדש

- הבא

- of

- לְעִתִים קְרוֹבוֹת

- on

- ONE

- לפתוח

- תפעול

- מִתנַגֵד

- ארגון

- ארגונים

- המום

- שֶׁלוֹ

- חלק

- שותפות

- תשלום

- מישור

- פלטפורמות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- משחק

- אפשרי

- פרואקטיבי

- בעיה

- תהליך

- מספק

- גם

- שאלות

- מהירות

- רכס

- במקום

- RE

- ממשי

- זמן אמת

- ללא קשר

- רלוונטי

- תגובה

- תוצאות

- s

- אומר

- חיפוש

- סעיף

- אבטחה

- מערכות אבטחה

- כלי אבטחה

- ראות

- סדרה

- סט

- שיתוף

- שיתוף

- קניות

- סל קניות

- צריך

- כבה

- פשוט

- לפשט

- מאט

- So

- משהו

- מָקוֹר

- ספציפי

- לבלות

- בעלי עניין

- תֶקֶן

- סטנלי

- התחלה

- שלב

- חזק יותר

- כזה

- תחביר

- מערכות

- טקטיקה

- לקחת

- טכני

- טכניקות

- זֶה

- אל האני

- שֶׁלָהֶם

- אותם

- דבר

- דברים

- חושב

- איום

- איום שחקנים

- איום מודיעיני

- איומים

- דרך

- זמן

- טיפים

- ל

- כלי

- כלים

- חלק עליון

- הדרכה

- להבין

- הבנה

- us

- להשתמש

- משתמשים

- מגוון

- באמצעות

- הליכה

- רציתי

- דֶרֶך..

- אינטרנט

- אפליקציית רשת

- אתר

- טוֹב

- מה

- אשר

- מי

- רחב יותר

- יצטרך

- עם

- בתוך

- היה

- זפירנט