כן, תוכנות כופר כן עדיין דבר.

לא, לא כל התקפות תוכנת הכופר מתפתחות בצורה שאתה עשוי לצפות.

רוב התקפות תוכנות הכופר העכשוויות כוללות שתי קבוצות של פושעים: כנופיית ליבה שיוצרת את התוכנה הזדונית ומטפלת בתשלומי הסחיטה, ו"חברים" של שבט משוחרר של "שותפים" שפורצים באופן אקטיבי לרשתות כדי לבצע את ההתקפות.

ברגע שהם נכנסים, השותפים מסתובבים ברשת של הקורבן, משיגים את שקר הארץ לזמן מה, לפני שהם מערבבים באופן פתאומי ולעתים קרובות בצורה הרסנית כמה שיותר מחשבים, הכי מהר שהם יכולים, בדרך כלל בזמן הגרוע ביותר. של יום.

השותפות בדרך כלל לכיסות 70% מכספי הסחיטה עבור כל התקפות שהם עורכים, בעוד שהפושעים המרכזיים לוקחים 30% דומה ל-iTunes מכל התקפה שנעשתה על ידי כל שותף, מבלי שהם צריכים לפרוץ למחשבים של אף אחד בעצמם.

כך מתרחשות רוב התקפות תוכנות זדוניות, בכל מקרה.

אבל קוראים קבועים של Naked Security יידעו שחלק מהקורבנות, בעיקר משתמשים ביתיים ועסקים קטנים, מקבלים בסופו של דבר נסחט דרך ה-NAS שלהם, או אחסון מחובר ברשת התקנים.

אחסון רשת הכנס והפעל

קופסאות NAS, כפי שהן ידועות בשפה הרווחת, הן שרתים מיניאטוריים, מוגדרים מראש, בדרך כלל עם לינוקס, שמחוברים בדרך כלל ישירות לנתב שלך, ולאחר מכן פועלים כשרתי קבצים פשוטים ומהירים עבור כולם ברשת.

אין צורך לקנות רישיונות Windows, להגדיר את Active Directory, ללמוד כיצד לנהל לינוקס, להתקין את Samba, או להכיר את CIFS ושאר מערכות הקבצים ברשת.

קופסאות NAS הן אחסון מחובר לרשת "תקע והפעל", ופופולריות בדיוק בגלל כמה בקלות אתה יכול להפעיל אותן ברשת ה-LAN שלך.

עם זאת, כפי שאתה יכול לדמיין, בעידן הממוקד בענן של ימינו, משתמשי NAS רבים פותחים את השרתים שלהם לאינטרנט - לעתים קרובות בטעות, אם כי לפעמים בכוונה - עם תוצאות שעלולות להיות מסוכנות.

יש לציין, אם ניתן להגיע למכשיר NAS מהאינטרנט הציבורי, והתוכנה, או הקושחה, המוטבעים במכשיר ה-NAS מכילים פגיעות ניתנת לניצול, אתה עלול להיות בבעיה אמיתית.

נוכלים לא יכלו לברוח רק עם נתוני הגביע שלך, בלי צורך לגעת באף אחד מהמחשבים הניידים או הטלפונים הניידים ברשת שלך, אלא גם לשנות את כל הנתונים בקופסת ה-NAS שלך...

…לְרַבּוֹת שכתוב ישירות את כל הקבצים המקוריים שלך עם מקבילות מוצפנות, כשהנוכלים לבדם יודעים את המפתח המתפרק.

במילים פשוטות, תוקפי תוכנות כופר עם גישה ישירה לתיבת ה-NAS ברשת ה-LAN שלך עלולים לדרדר כמעט את כל חייך הדיגיטליים, ואז לסחוט אותך ישירות, רק על ידי גישה למכשיר ה-NAS שלך, ולא נגיעה בשום דבר אחר ברשת.

תוכנת הכופר הידועה לשמצה של DEADBOLT

זה בדיוק איך הידוע לשמצה נוכלי תוכנת כופר של DEADBOLT לפעול.

הם לא טורחים לתקוף מחשבי Windows, מחשבים ניידים של מק, טלפונים ניידים או טאבלטים; הם פשוט הולכים ישירות למאגר הנתונים הראשי שלך.

(סביר להניח שאתה מכבה, "ישן" או נועל את רוב המכשירים שלך בלילה, אבל תיבת ה-NAS שלך כנראה פועלת בשקט 24 שעות ביממה, כל יום, בדיוק כמו הנתב שלך.)

על ידי מיקוד לפגיעויות במוצרים של ספק ה-NAS הידוע QNAP, חבורת DEADBOLT שואפת לנעול את כל השאר ברשת שלך מחוץ לחיים הדיגיטליים שלהם, ולאחר מכן לסחוט ממך כמה אלפי דולרים כדי "לשחזר" את הנתונים שלך.

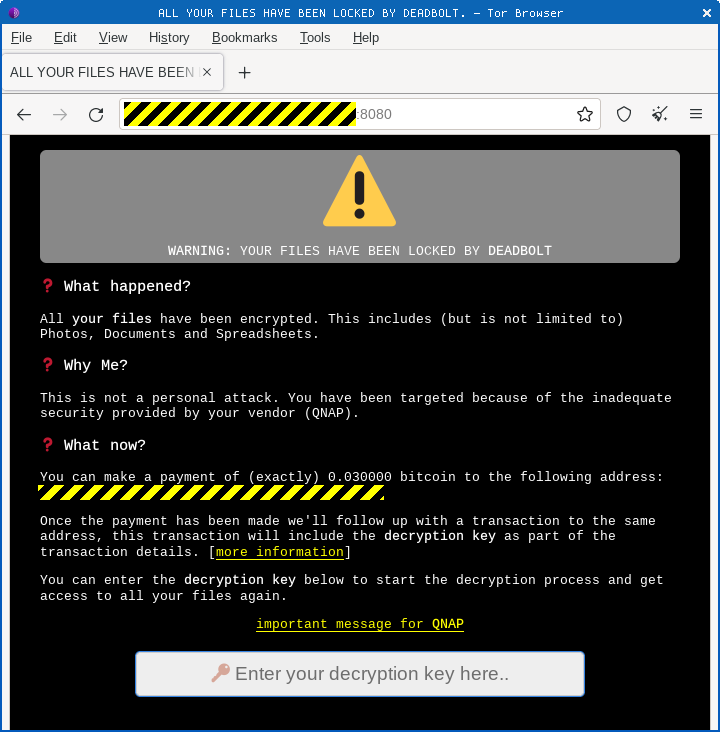

לאחר התקפה, כאשר אתה מנסה להוריד קובץ מתיבה NAS, או להגדיר אותו באמצעות ממשק האינטרנט שלו, אתה עשוי לראות משהו כזה:

בהתקפת DEADBOLT טיפוסית, אין משא ומתן באמצעות דואר אלקטרוני או IM - הנוכלים בוטים וישירים, כפי שאתה רואה למעלה.

למעשה, בדרך כלל אתה לא מצליח ליצור איתם אינטראקציה באמצעות מילים בכלל.

אם אין לך שום דרך אחרת לשחזר את הקבצים המעורערים שלך, כמו עותק גיבוי שאינו מאוחסן באינטרנט, ואתה נאלץ לשלם כדי לקבל את הקבצים שלך בחזרה, הנוכלים מצפים ממך פשוט לשלוח להם את הכסף. עסקת cryptocoin.

הגעת הביטקוינים שלכם לארנק משמשת כ"מסר" שלכם אליהם.

בתמורה, הם "משלמים" לך את הסכום הנסיכותי של כלום, כאשר "החזר" זה הוא סך כל התקשורת שלהם איתך.

"החזר" זה הוא תשלום ששווה $0, שנשלח פשוט כדרך לכלול הערה לעסקת ביטקוין.

הערה זו מקודדת כ-32 תווים הקסדצימליים, המייצגים 16 בתים גולמיים, או 128 סיביות - אורך מפתח הפענוח של AES שבו תשתמש כדי לשחזר את הנתונים שלך:

השמיים גרסת DEADBOLT בתמונה למעלה אף כללה התגרות מובנית ל-QNAP, והציעה למכור לחברה "מפתח פענוח בגודל אחד מתאים לכל" שיעבוד על כל מכשיר מושפע:

יש להניח שהנוכלים שלמעלה קיוו ש-QNAP תרגיש מספיק אשמה על חשיפת לקוחותיה לפגיעות של יום אפס, כך שהיא תעלה את ה-BTC 50 (כרגע כ-1,000,000 $ [2022-09-07T16:15Z]) כדי להוציא את כולם מהקרס , במקום שכל קורבן ישלם BTC 0.3 (כ-$6000 עכשיו) בנפרד.

DEADBOLT עולה שוב

QNAP דיווחה זה עתה כי DEADBOLT כן עושה שוב את הסיבובים, כשהנוכלים מנצלים כעת פגיעות בתכונה של QNAP NAS שנקראת תחנת צילום.

QNAP פרסמה תיקון, ובאופן מובן מפציר בלקוחות שלה לוודא שהם עדכנו.

מה לעשות?

אם יש לך מוצר QNAP NAS בכל מקום ברשת שלך, ואתה משתמש ב תחנת צילום רכיב תוכנה, אתה עלול להיות בסיכון.

של QNAP עצה היא:

- קבל את התיקון. דרך דפדפן האינטרנט שלך, היכנס ללוח הבקרה של QNAP במכשיר ובחר לוח בקרה > מערכת > עדכון קושחה > עדכון חי > בדוק את העדכון. עדכן גם את האפליקציות במכשיר ה-NAS שלך באמצעות מרכז יישומים > התקן עדכונים > תעשיות.

- חסום העברת יציאות בנתב שלך אם אתה לא צריך את זה. זה עוזר למנוע מהתנועה מהאינטרנט "להגיע דרך" הנתב שלך כדי להתחבר ולהיכנס למחשבים ולשרתים בתוך ה-LAN שלך.

- כבה את Universal Plug and Play (uPnP) בנתב שלך ובאפשרויות ה-NAS שלך אם אתה יכול. התפקיד העיקרי של uPnP הוא להקל על מחשבים ברשת שלך לאתר שירותים שימושיים כגון קופסאות NAS, מדפסות ועוד. למרבה הצער, uPnP לעתים קרובות גם מקל בצורה מסוכנת (או אפילו אוטומטית) עבור אפליקציות בתוך הרשת שלך לפתוח בטעות גישה למשתמשים מחוץ לרשת שלך.

- קרא את העצה הספציפית של QNAP על אבטחת גישה מרחוק לתיבת ה-NAS שלך אם אתה באמת צריך להפעיל אותה. למד כיצד להגביל גישה מרחוק רק למשתמשים שנקבעו בקפידה.

![S3 Ep113: Pwning את ליבת Windows - הנוכלים שהטריפו את מיקרוסופט [אודיו + טקסט]](https://platoaistream.net/wp-content/uploads/2022/12/s3-ep113-pwning-the-windows-kernel-the-crooks-who-hoodwinked-microsoft-audio-text-360x188.png)

![S3 Ep119: פריצות, טלאים, דליפות ותיקונים! [אודיו + טקסט]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-360x188.jpg)