אמזון קוויקסייט הוא שירות בינה עסקית (BI) מותאמת לענן, התומך בפדרציה של זהות. AWS זהות וניהול גישה (IAM) מאפשר לארגונים להשתמש בזהויות המנוהלות בספק הזהות הארגונית שלהם (IdP) ולחבר כניסה יחידה (SSO) ל-QuickSight. ככל שיותר ארגונים בונים מאגרי זהות משתמשים מרכזיים עם כל היישומים שלהם, כולל אפליקציות מקומיות, אפליקציות צד שלישי ויישומים ב-AWS, הם צריכים פתרון לאוטומטי של הקצאת משתמשים ליישומים אלה ולשמור על התכונות שלהם מסונכרנות עם הריכוזיות שלהם. חנות זהות משתמש.

בעת בניית מאגר משתמשים, ארגונים מסוימים מחליטים לארגן את המשתמשים שלהם בקבוצות או להשתמש בתכונות (כגון שם מחלקה), או שילוב של שניהם. אם הארגון שלך משתמש ב-Microsoft Azure Active Directory (Azure AD) לאימות מרוכזת ומנצל את תכונות המשתמש שלו כדי לארגן את המשתמשים, תוכל לאפשר הפדרציה בכל חשבונות QuickSight וכן לנהל משתמשים וחברות בקבוצה שלהם ב-QuickSight באמצעות אירועים שנוצרו ב-AWS פּלַטפוֹרמָה. זה מאפשר למנהלי מערכת לנהל באופן מרכזי הרשאות משתמש מ-Azure AD. הקצאה, עדכון וביטול הקצאה של משתמשים וקבוצות ב-QuickSight כבר לא דורשת ניהול בשני מקומות עם פתרון זה. זה מבטיח שמשתמשים וקבוצות ב-QuickSight יישארו עקביים עם המידע ב-Azure AD באמצעות סנכרון אוטומטי.

בפוסט זה, אנו מדריכים אותך דרך השלבים הנדרשים להגדרת SSO מאוחד בין QuickSight ו- Azure AD באמצעות AWS IAM Identity Center (יורש של AWS Single Sign-On) שבו הקצאה אוטומטית מופעלת עבור Azure AD. אנו גם מדגימים עדכון אוטומטי של חברות למשתמשים ולקבוצה באמצעות אירוע מערכת לניהול זהויות חוצה דומיינים (SCIM).

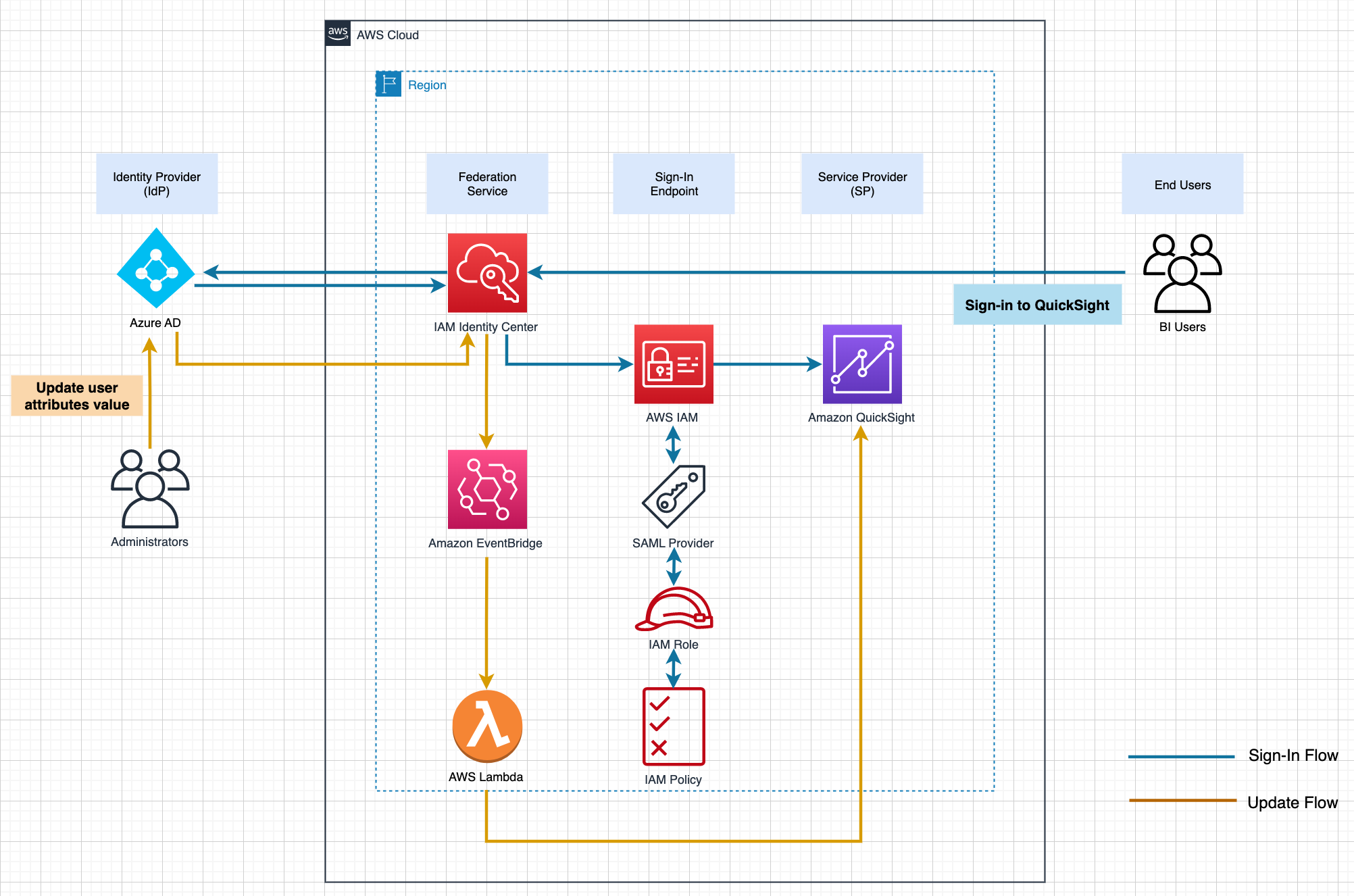

סקירת פתרונות

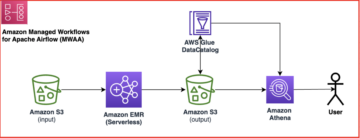

התרשים הבא ממחיש את ארכיטקטורת הפתרון ואת זרימת המשתמש.

בפוסט זה, IAM Identity Center מספק מקום מרכזי לאיחוד ניהול המשתמשים והגישה שלהם לחשבונות AWS ויישומי ענן. Azure AD הוא מאגר המשתמשים ומוגדר כ-IDP החיצוני ב-IAM Identity Center. בפתרון זה, אנו מדגימים את השימוש בשתי תכונות משתמש (department, jobTitle) במיוחד ב- Azure AD. IAM Identity Center תומך בהקצאה אוטומטית (סנכרון) של מידע משתמש וקבוצה מ-Azure AD לתוך IAM Identity Center באמצעות פרוטוקול SCIM v2.0. עם פרוטוקול זה, התכונות מ-Azure AD מועברות אל IAM Identity Center, שיורש את התכונה המוגדרת עבור פרופיל המשתמש ב-IAM Identity Center. IAM Identity Center תומך גם בפדרציה של זהות עם SAML (Security Assertion Markup Language) 2.0. זה מאפשר ל-IAM Identity Center לאמת זהויות באמצעות Azure AD. לאחר מכן, המשתמשים יכולים להיכנס לאפליקציות התומכות ב-SAML, כולל QuickSight. המחצית הראשונה של פוסט זה מתמקדת כיצד להגדיר את זה מקצה לקצה (ראה זרימת כניסה בתרשים).

לאחר מכן, מידע המשתמש מתחיל להסתנכרן בין Azure AD ל-IAM Identity Center באמצעות פרוטוקול SCIM. אתה יכול להפוך את יצירת המשתמש לאוטומטי ב-QuickSight באמצעות א AWS למבדה פונקציה המופעלת על ידי CreateUser אירוע SCIM מקורו ב-IAM Identity Center, שנלכד ב אמזון EventBridge. באותה פונקציית Lambda, תוכל לאחר מכן לעדכן את החברות של המשתמש על ידי הוספה לקבוצה שצוינה (ששמה מורכב משתי תכונות משתמש: department-jobTitle, אחרת צור את הקבוצה אם היא עדיין לא קיימת, לפני הוספת החברות.

בפוסט זה, חלק האוטומציה הזה מושמט מכיוון שהוא יהיה מיותר עם התוכן שנדון בסעיפים הבאים.

פוסט זה בוחן ומדגים א UpdateUser אירוע SCIM שהופעל על ידי עדכון פרופיל המשתמש ב-Azure AD. האירוע נקלט ב-EventBridge, אשר מפעיל פונקציית Lambda כדי לעדכן את החברות בקבוצה ב-QuickSight (ראה זרימת עדכון בתרשים). מכיוון שמשתמש נתון אמור להיות שייך רק לקבוצה אחת בכל פעם בדוגמה זו, הפונקציה תחליף את החברות הנוכחית של המשתמש בקבוצה בקבוצה החדשה.

בחלק הראשון, אתה מגדיר SSO ל-QuickSight מ-Azure AD דרך IAM Identity Center (זרימת הכניסה):

- הגדר את Azure AD כ-IDP החיצוני ב-IAM Identity Center.

- הוסף והגדר יישום IAM Identity Center ב-Azure AD.

- תצורה מלאה של IAM Identity Center.

- הגדר הקצאה אוטומטית של SCIM הן ב-Azure AD והן ב-IAM Identity Center, ואשר ב-IAM Identity Center.

- הוסף והגדר יישום QuickSight ב-IAM Identity Center.

- הגדר תפקיד IAM של הפדרציה SAML IdP ו-SAML 2.0.

- הגדר תכונות ביישום QuickSight.

- צור חברות משתמש, קבוצה וקבוצה באופן ידני באמצעות ה- ממשק שורת הפקודה של AWS (AWS CLI) או API.

- אמת את התצורה על ידי כניסה ל-QuickSight מהפורטל של IAM Identity Center.

בחלק השני, אתה מגדיר אוטומציה לשינוי חברות בקבוצה באירוע SCIM (זרימת העדכון):

- הבן אירועי SCIM ודפוסי אירועים עבור EventBridge.

- צור מיפוי תכונות עבור שם הקבוצה.

- צור פונקציה למבדה.

- הוסף כלל EventBridge כדי להפעיל את האירוע.

- אמת את התצורה על ידי שינוי ערך תכונת המשתמש ב-Azure AD.

תנאים מוקדמים

לפריצת דרך זו, יהיו עליכם התנאים המוקדמים הבאים:

- מרכז הזהות של IAM. להנחיות, עיין בשלבים 1-2 ב- AWS IAM Identity Center מדריך לתחילת העבודה.

- מנוי לחשבון QuickSight.

- הבנה בסיסית של IAM והרשאות הנדרשות ליצירת IAM IdP, תפקידים ומדיניות.

- מנוי Azure AD. אתה צריך לפחות משתמש אחד עם התכונות הבאות כדי להיות רשום ב-Azure AD:

- שם משתמש ראשי – שדה חובה למשתמש Azure AD.

- הצג שם – שדה חובה למשתמש Azure AD.

- Mail – שדה חובה עבור IAM Identity Center לעבודה עם QuickSight.

- הגדרת תפקיד - משמש להקצאת משתמש לקבוצה

- מחלקה - משמש להקצאת משתמש לקבוצה.

- שם פרטי – שדה אופציונלי.

- שֵׁם מִשׁפָּחָה – שדה אופציונלי.

חלק א': הגדר SSO ל-QuickSight מ-Azure AD דרך IAM Identity Center

סעיף זה מציג את השלבים להגדרת זרימת הכניסה.

הגדר IdP חיצוני כ-Azure AD ב-IAM Identity Center

כדי להגדיר את ה-IDP החיצוני שלך, בצע את השלבים הבאים:

- במסוף IAM Identity Center, בחר הגדרות.

- בחרו פעולות על מקור זהות ולאחר מכן בחר שנה מקור זהות.

- בחרו ספק זהות חיצונית, ואז לבחור הַבָּא.

המטא נתונים של IdP מוצגים. השאר את כרטיסיית הדפדפן הזו פתוחה.

הוסף והגדר יישום IAM Identity Center ב-Azure AD

כדי להגדיר את אפליקציית IAM Identity Center שלך, בצע את השלבים הבאים:

- פתח כרטיסיית דפדפן חדשה.

- היכנס לפורטל Azure AD באמצעות אישורי המנהל שלך ב-Azure.

- תַחַת שירותי Azure, בחר Azure Active Directory.

- בחלונית הניווט, מתחת ניהול, בחר יישומים ארגוניים, ואז לבחור אפליקציה חדשה.

- ב עיין ב- Azure AD Galley סעיף, חפש מרכז הזהות של IAM, ואז לבחור AWS IAM Identity Center (יורש של AWS Single Sign-On).

- הזן שם לאפליקציה (בפוסט זה אנו משתמשים

IIC-QuickSight) ובחר צור. - ב ניהול סעיף, בחר כניסה יחידה, ואז לבחור SAML.

- ב הקצאת משתמשים וקבוצות סעיף, בחר הקצאת משתמשים וקבוצות.

- בחרו הוסף משתמש/קבוצה ולהוסיף לפחות משתמש אחד.

- בחר משתמש כתפקידו.

- ב הגדר כניסה יחידה סעיף, בחר התחל כאן.

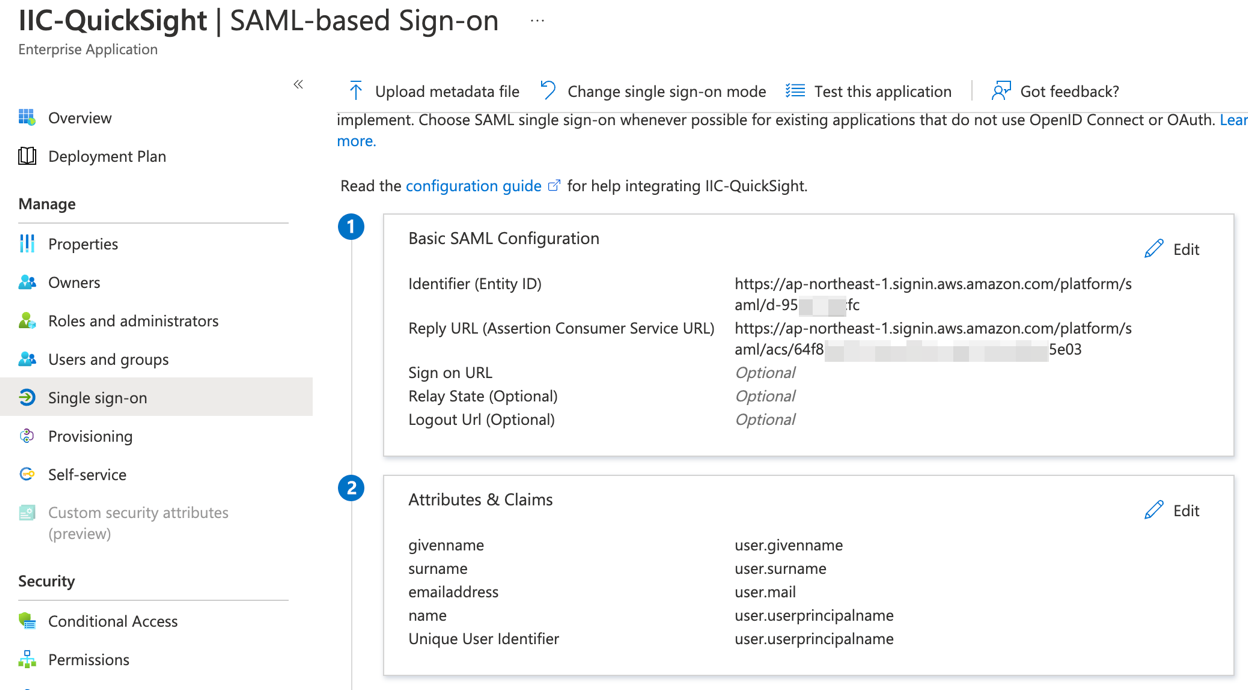

- ב תצורת SAML בסיסית סעיף, בחר ערוך, ומלא את הפרמטרים והערכים הבאים:

- מזהה – הערך ב- כתובת האתר של מנפיק IAM Identity Center שדה.

- כתובת URL לתשובה – הערך ב- כתובת האתר של IAM Identity Center Assertion Consumer Service (ACS). שדה.

- היכנס לכתובת אתר - השאר ריק.

- מצב ממסר - השאר ריק.

- כתובת אתר להתנתק - השאר ריק.

- בחרו שמור.

התצורה צריכה להיראות כמו צילום המסך הבא.

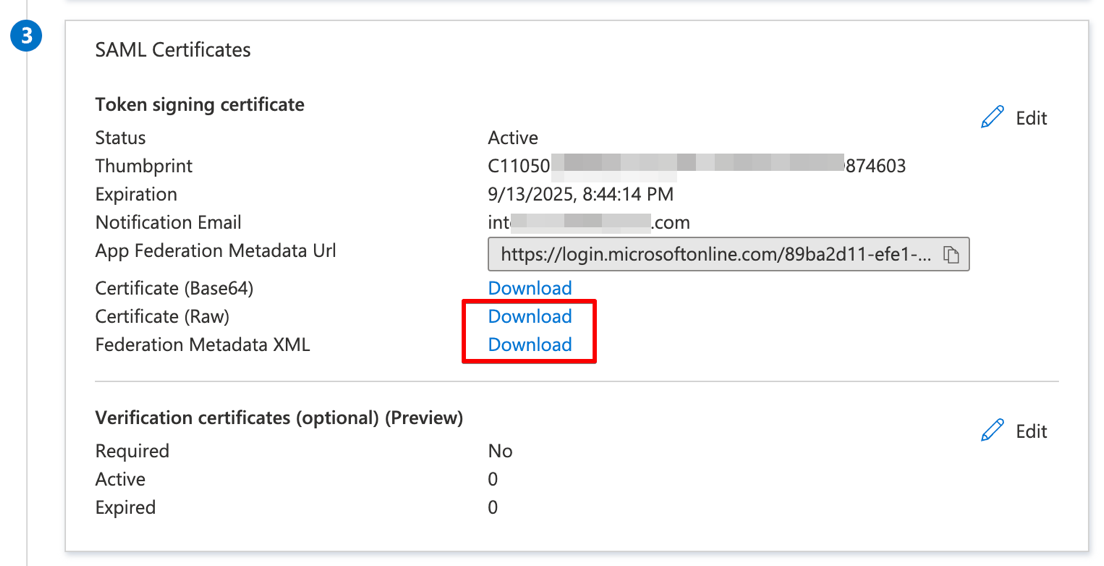

- ב תעודות SAML הורד את הקטע מטא נתונים של הפדרציה XML הקובץ תעודה (גולמית) קובץ.

אתה מוכן עם תצורת Azure AD SSO ברגע זה. מאוחר יותר, תחזור לדף זה כדי להגדיר תצורה אוטומטית, אז השאר את כרטיסיית הדפדפן פתוחה.

תצורה מלאה של IAM Identity Center

השלם את תצורת מרכז הזהות של IAM שלך עם השלבים הבאים:

- חזור לכרטיסיית הדפדפן עבור קונסולת IAM Identity Center ששמרת פתוחה בשלב הקודם.

- בעד מטא נתונים של IdP SAML תחת מטא נתונים של ספק זהות סעיף, בחר בחר קובץ.

- בחר את קובץ המטא נתונים שהורדו קודם לכן (

IIC-QuickSight.xml). - בעד תעודת IdP תחת מטא נתונים של ספק זהות סעיף, בחר בחר קובץ.

- בחר את קובץ האישור שהורד קודם לכן (

IIC-QuickSight.cer). - בחרו הַבָּא.

- הזן קבל ולאחר מכן בחר שנה מקור ספק זהות.

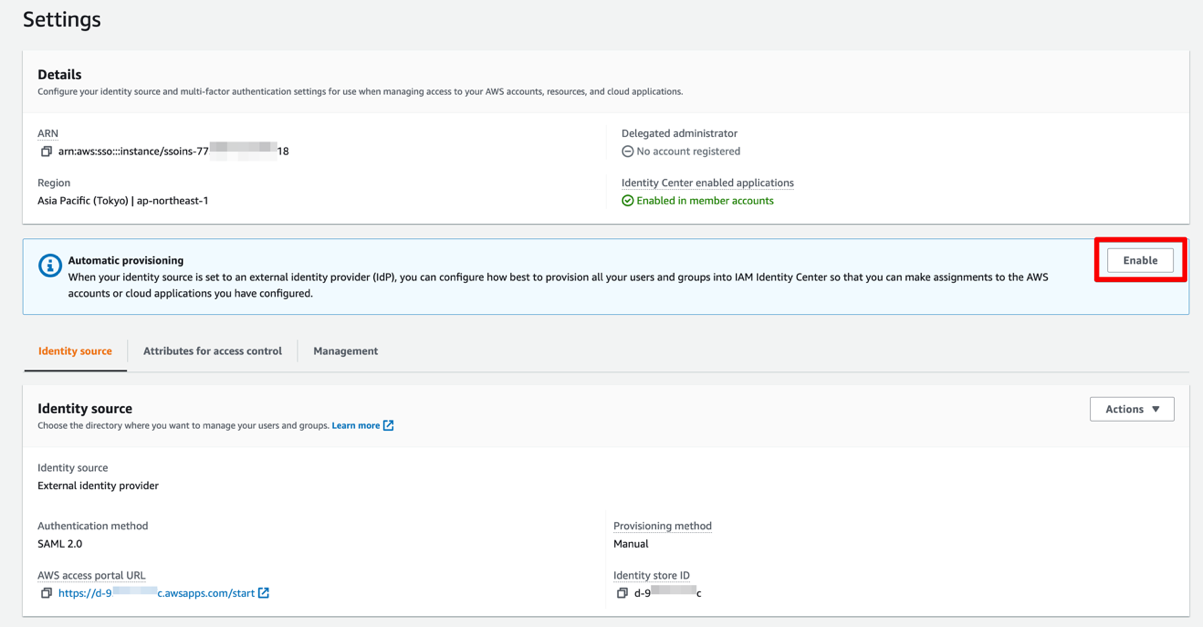

הגדר הקצאה אוטומטית של SCIM הן ב-Azure AD והן ב-IAM Identity Center

שיטת ההקצאה שלך עדיין מוגדרת כ מדריך ל (לא SCIM). בשלב זה, אנו מאפשרים הקצאה אוטומטית כך ש-IAM Identity Center יהפוך מודע למשתמשים, מה שמאפשר פדרציית זהויות ל-QuickSight.

- ב הקצאה אוטומטית סעיף, בחר אפשר.

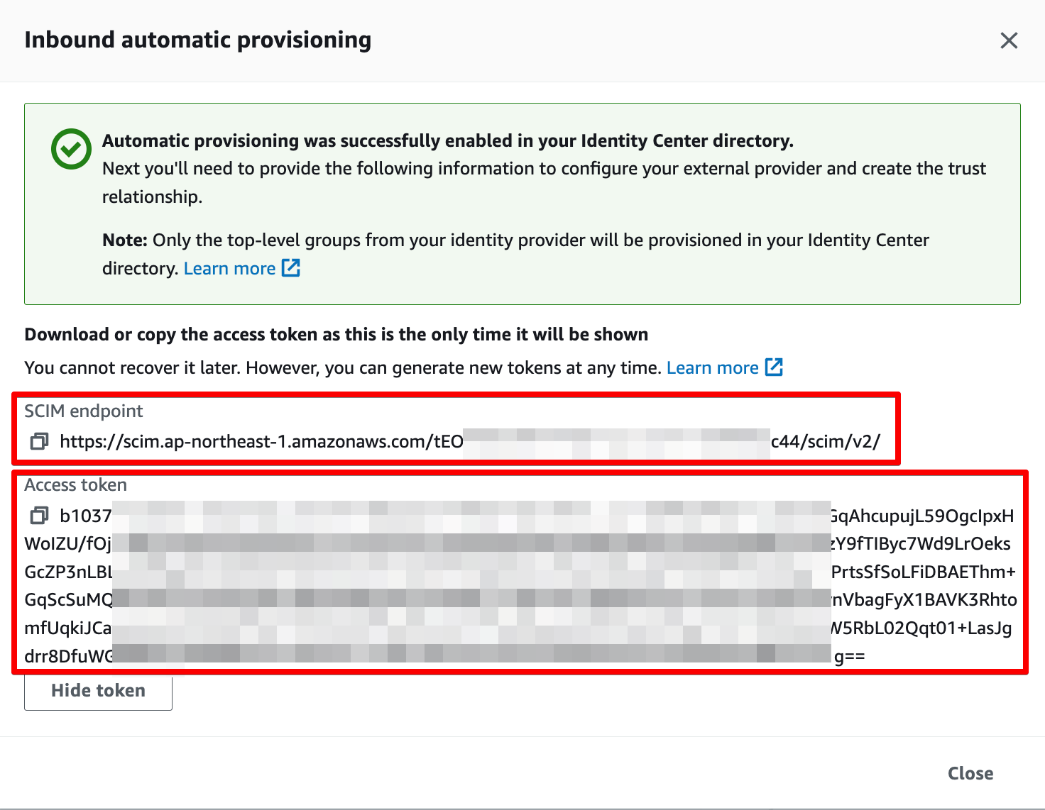

- בחרו אסימון גישה כדי להראות את האסימון שלך.

- חזור לכרטיסיית הדפדפן (Azure AD), שהשארת פתוחה בשלב 1.

- ב ניהול סעיף, בחר יישומים ארגוניים.

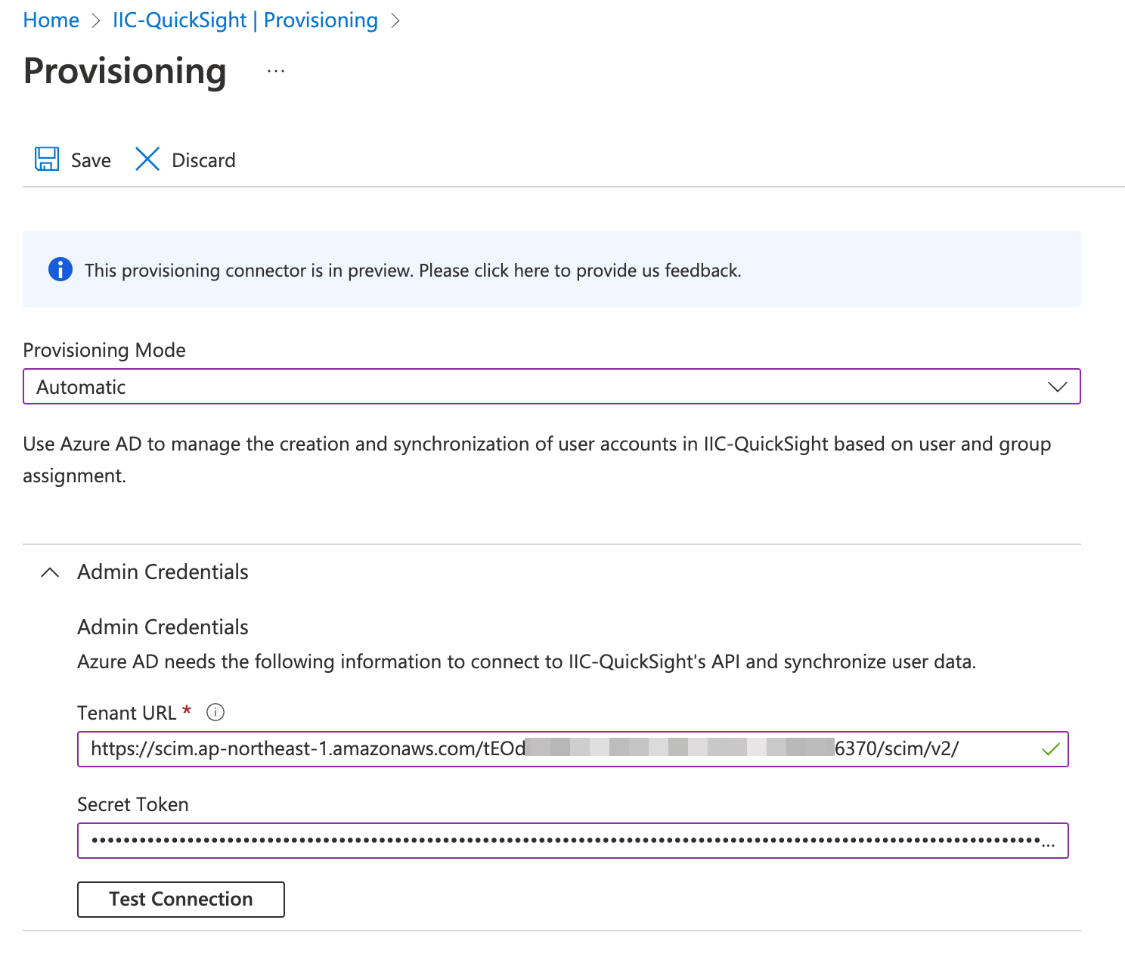

- בחרו

IIC-QuickSight, ואז לבחור הפרשות. - בחרו מכני עם סלילה אוטומטית in מצב הקצאה והזן את הערכים הבאים:

- כתובת האתר של דייר – הערך ב- נקודת קצה SCIM שדה.

- אסימון סודי – הערך ב- אסימון גישה שדה.

- בחרו בדיקת חיבור.

- לאחר השלמת חיבור הבדיקה בהצלחה, הגדר סטטוס אספקה ל On.

- בחרו שמור.

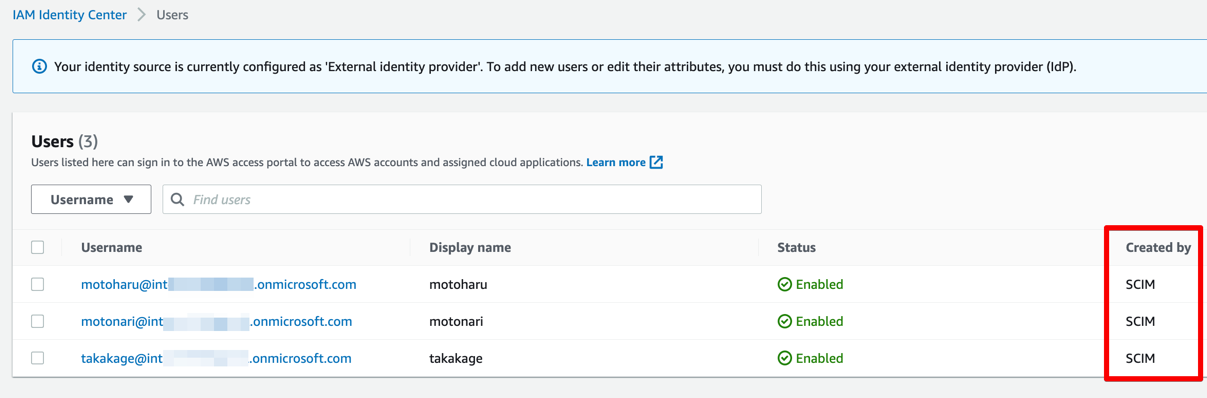

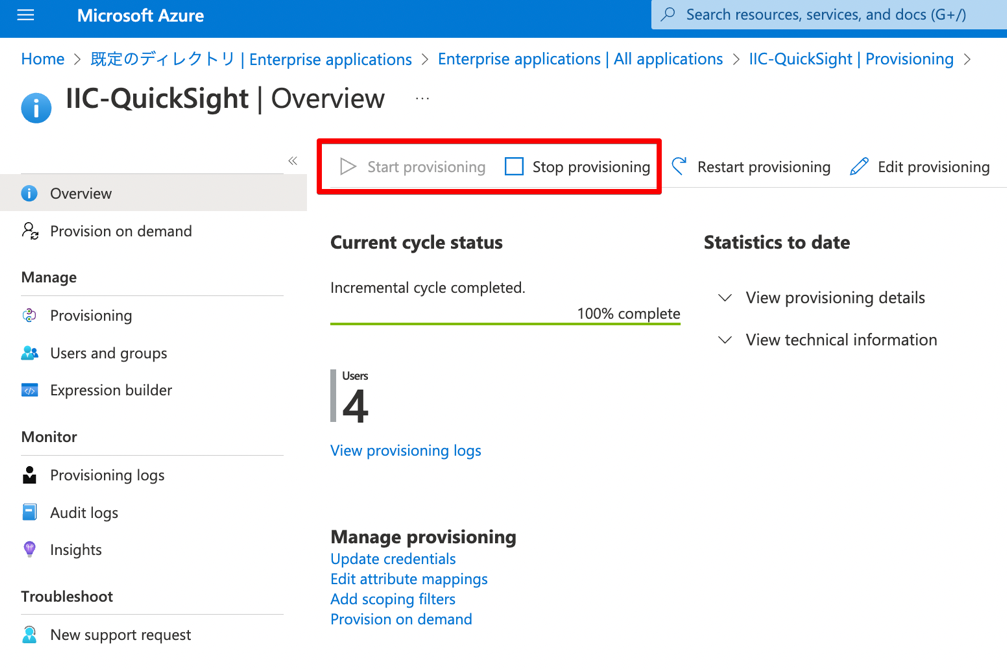

- בחרו התחל בהקצאה כדי להתחיל בהקצאה אוטומטית באמצעות פרוטוקול SCIM.

כאשר ההקצאה תושלם, זה יביא להפצה של משתמש אחד או יותר מ-Azure AD ל-IAM Identity Center. צילום המסך הבא מציג את המשתמשים שהוקצו ב-IAM Identity Center.

שימו לב שעם הקצאת SCIM זו, יש ליצור את המשתמשים ב-QuickSight באמצעות פונקציית Lambda המופעלת על ידי האירוע שמקורו ב-IAM Identity Center. בפוסט זה, אנו יוצרים חברות משתמש וקבוצה באמצעות AWS CLI (שלב 8).

הוסף והגדר יישום QuickSight ב-IAM Identity Center

בשלב זה, אנו יוצרים יישום QuickSight במרכז הזהות של IAM. אתה גם מגדיר ספק, תפקיד ומדיניות IAM SAML כדי שהיישום יעבוד. השלם את השלבים הבאים:

- במסוף IAM Identity Center, ב- יישומים עמוד, בחר הוסף יישום.

- בעד אפליקציה משולבת מראש תחת בחר אפליקציה, להיכנס

quicksight. - בחר אמזון קוויקסייט, ואז לבחור הַבָּא.

- הזן שם עבור הצג שם, כמו

Amazon QuickSight. - בחרו הורדה תחת IAM Identity Center קובץ מטא נתונים SAML ושמור אותו במחשב שלך.

- השאר את כל שאר השדות כפי שהם, ושמור את התצורה.

- פתח את היישום שזה עתה יצרת, ולאחר מכן בחר הקצאת משתמשים.

המשתמשים שהועברו דרך SCIM קודם לכן יופיעו ברשימה.

- בחר את כל המשתמשים להקצאה לאפליקציה.

הגדר SAML IdP ותפקיד IAM של הפדרציה SAML 2.0

כדי להגדיר את IAM SAML IdP עבור IAM Identity Center ותפקיד IAM, בצע את השלבים הבאים:

- במסוף IAM, בחלונית הניווט, בחר ספקי זהות, ואז לבחור הוסף ספק.

- בחרו SAML as סוג ספק, והזן

Azure-IIC-QSas שם הספק. - תַחַת מסמך מטא נתונים, בחר בחר קובץ והעלה את קובץ המטא נתונים שהורדת קודם לכן.

- בחרו הוסף ספק כדי לשמור את התצורה.

- בחלונית הניווט בחר תפקידים, ואז לבחור צור תפקיד.

- בעד סוג ישות מהימנה, בחר פדרציית SAML 2.0.

- בעד בחר ספק SAML 2.0, בחר את ספק ה-SAML שיצרת ולאחר מכן בחר אפשר גישה פרוגרמטית וגישה למסוף הניהול של AWS.

- בחרו הַבָּא.

- על הוסף הרשאה עמוד, בחר הַבָּא.

בפוסט זה, אנו יוצרים משתמשי QuickSight באמצעות פקודת AWS CLI, ולכן איננו יוצרים מדיניות הרשאה כלשהי. עם זאת, אם נדרשת תכונת ההקצאה העצמית ב-QuickSight, מדיניות ההרשאה עבור CreateReader, CreateUser, ו CreateAdmin נדרשות פעולות (בהתאם לתפקיד של משתמשי QuickSight).

- על תן שם, סקור וצור עמוד, מתחת פרטי תפקיד, להיכנס

qs-reader-azureלתפקיד. - בחרו צור תפקיד.

- שימו לב ל-ARN של התפקיד.

אתה משתמש ב-ARN כדי להגדיר תכונות ביישום IAM Identity Center שלך.

הגדר תכונות ביישום QuickSight

כדי לשייך את תפקיד IAM SAML IdP ו-IAM ליישום QuickSight במרכז IAM Identity, בצע את השלבים הבאים:

- במסוף IAM Identity Center, בחלונית הניווט, בחר יישומים.

- בחר

Amazon QuickSightיישום, ועל פעולות בתפריט, בחר ערוך מיפוי תכונות. - בחרו הוסף מיפוי תכונות חדש.

- הגדר את המיפויים בטבלה הבאה.

| תכונת משתמש באפליקציה | ממפה לערך המחרוזת או לתכונת המשתמש הזו במרכז הזהות של IAM |

| נושא | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

שימו לב לערכים הבאים:

- חלף עם מזהה חשבון AWS שלך.

PrincipalTag:Emailמיועד לתכונת סנכרון הדוא"ל למשתמשים המספקים אספקה עצמית שצריכים להיות מופעלים בדף הניהול של QuickSight. בפוסט זה, אל תפעיל תכונה זו מכיוון שאנו רושמים את המשתמש עם פקודת AWS CLI.

- בחרו שמור את השינויים.

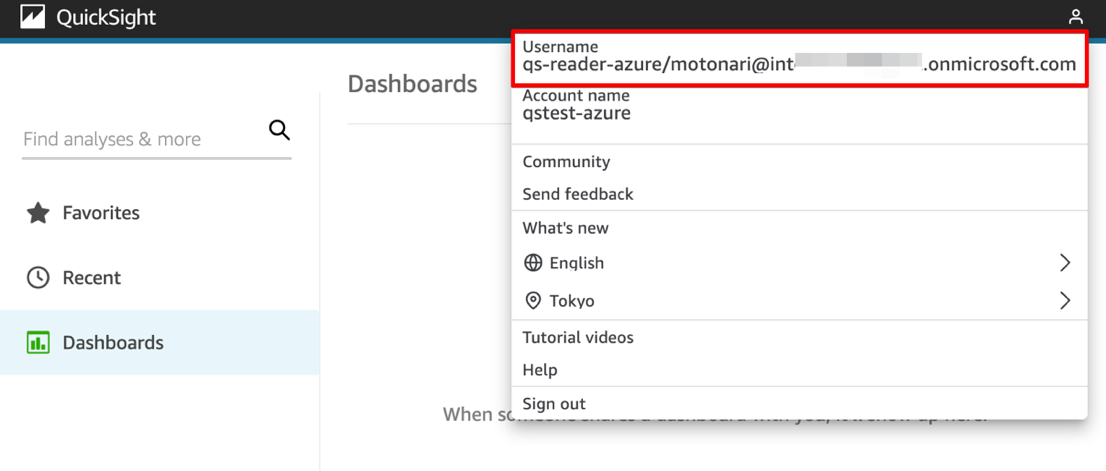

צור חברות של משתמש, קבוצה וקבוצה עם AWS CLI

כפי שתואר קודם לכן, משתמשים וקבוצות ב-QuickSight נוצרים באופן ידני בפתרון זה. אנו יוצרים אותם באמצעות הפקודות הבאות של AWS CLI.

הצעד הראשון הוא יצירת משתמש ב-QuickSight המציין את תפקיד IAM שנוצר קודם לכן וכתובת דואר אלקטרוני רשומה ב-Azure AD. השלב השני הוא יצירת קבוצה עם שם הקבוצה כערכי תכונות משולבים מ-Azure AD עבור המשתמש שנוצר בשלב הראשון. השלב השלישי הוא להוסיף את המשתמש לקבוצה שנוצרה קודם לכן; member-name מציין את שם המשתמש שנוצר ב-QuickSight שממנו מורכב <IAM Role name>/<session name>. ראה את הקוד הבא:

בשלב זה הושלמה התצורה מקצה לקצה של Azure AD, IAM Identity Center, IAM ו-QuickSight.

אמת את התצורה על ידי כניסה ל-QuickSight מהפורטל של IAM Identity Center

כעת אתה מוכן להתחבר ל-QuickSight באמצעות זרימת ה-SSO היזומה של IdP:

- פתח חלון פרטי חדש בדפדפן שלך.

- היכנס לפורטל IAM Identity Center (

https://d-xxxxxxxxxx.awsapps.com/start).

אתה מופנה מחדש לשורת ההתחברות של Azure AD.

- הזן את האישורים שלך ב-Azure AD.

אתה מופנה בחזרה לפורטל IAM Identity Center.

- בפורטל IAM Identity Center, בחר אמזון קוויקסייט.

אתה מופנה אוטומטית לבית QuickSight שלך.

חלק ב': אוטומציה של שינוי חברות בקבוצה באירועי SCIM

בסעיף זה, אנו מגדירים את זרימת העדכון.

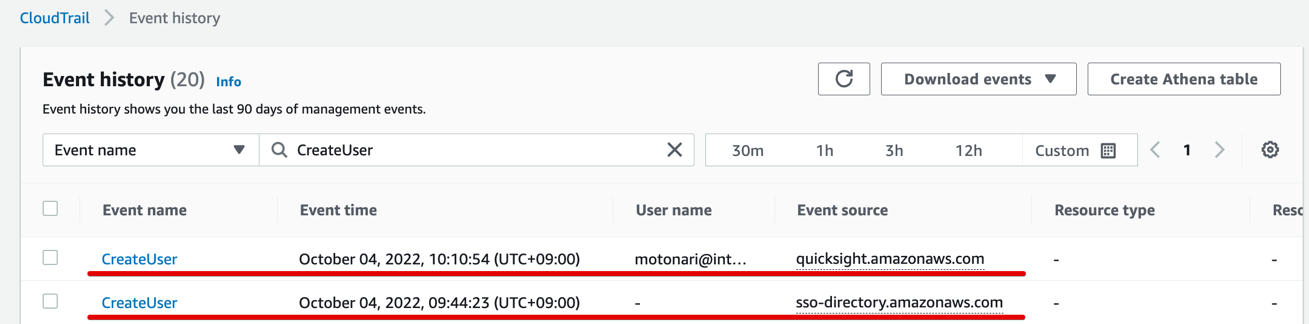

הבן את אירוע SCIM ואת דפוס האירוע עבור EventBridge

כאשר מנהל Azure AD מבצע שינויים כלשהם במאפיינים בפרופיל המשתמש המסוים, השינוי יסונכרן עם פרופיל המשתמש ב-IAM Identity Center באמצעות פרוטוקול SCIM, והפעילות מתועדת ב- AWS CloudTrail אירוע שנקרא UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) כמקור האירוע. באופן דומה, ה CreateUser האירוע נרשם כאשר משתמש נוצר ב-Azure AD, וה- DisableUser האירוע מיועד כאשר משתמש מושבת.

צילום המסך הבא על היסטוריית האירועים העמוד מציג שניים CreateUser אירועים: אחד מתועד על ידי IAM Identity Center, והשני על ידי QuickSight. בפוסט זה, אנו משתמשים באחד ממרכז הזהות של IAM.

על מנת ש-EventBridge יוכל לטפל בזרימה כראוי, כל אירוע חייב לציין את השדות של אירוע שאתם רוצים שתבנית האירוע תתאים. דפוס האירוע הבא הוא דוגמה ל UpdateUser אירוע שנוצר במרכז הזהות של IAM עם סנכרון SCIM:

בפוסט זה, אנו מדגימים עדכון אוטומטי של חברות בקבוצה ב-QuickSight המופעל על ידי UpdateUser אירוע SCIM.

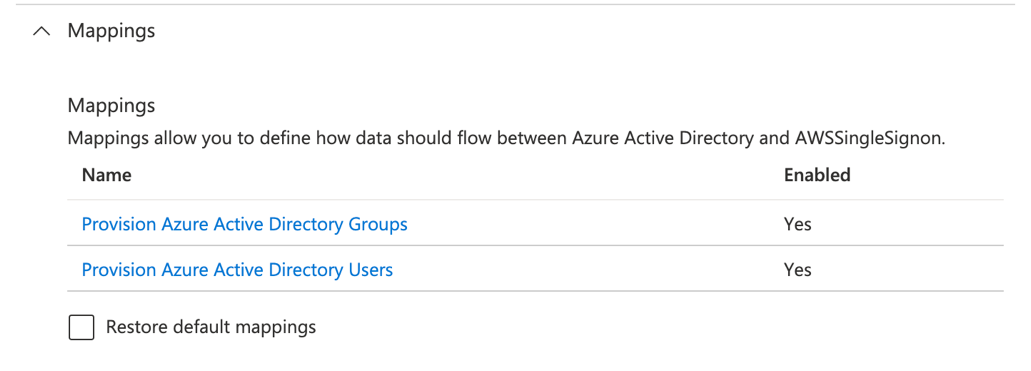

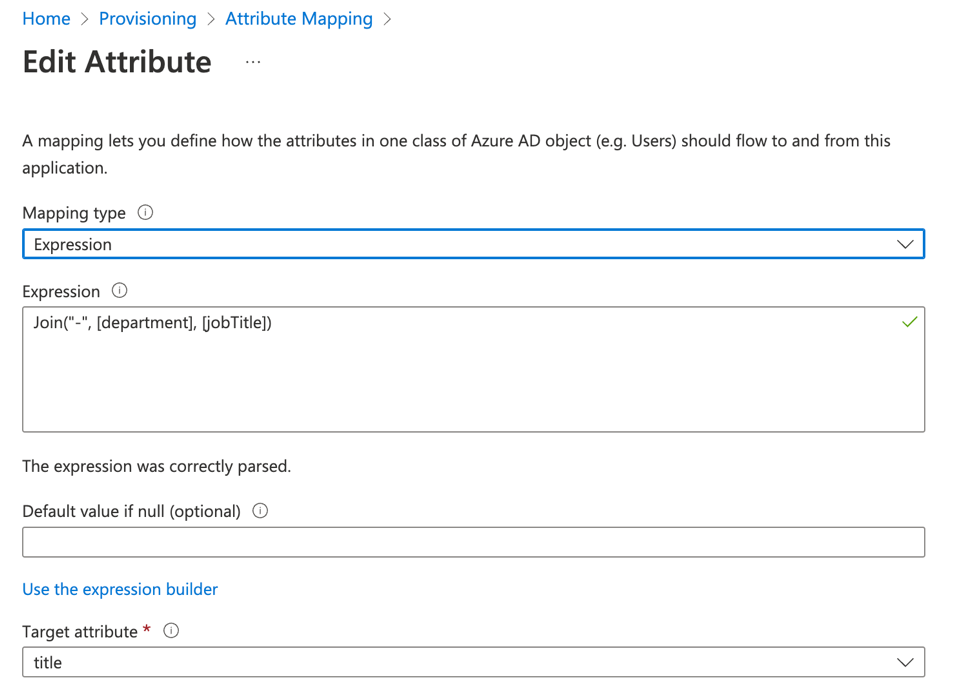

צור מיפוי תכונות עבור שם הקבוצה

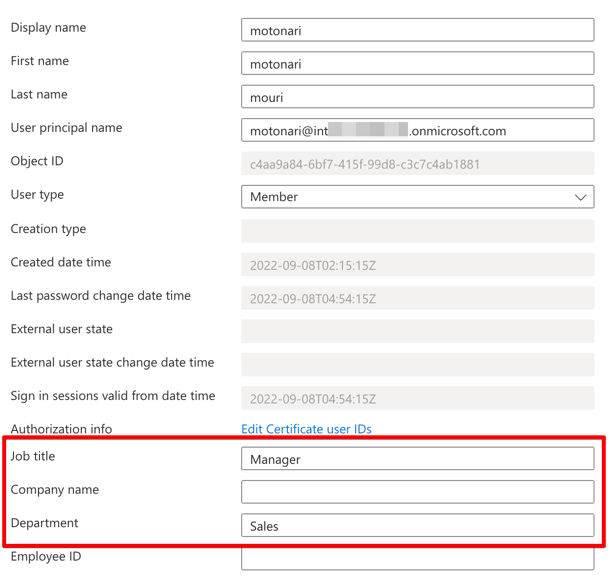

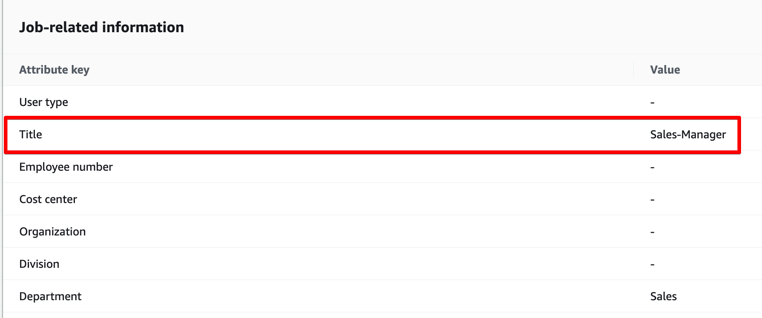

כדי שפונקציית Lambda תוכל לנהל חברות בקבוצה ב-QuickSight, עליה לקבל את שתי תכונות המשתמש (department ו jobTitle). כדי להפוך את התהליך לפשוט יותר, אנו משלבים שתי תכונות ב- Azure AD (department, jobTitle) לתכונה אחת במרכז הזהות של IAM (title), באמצעות תכונת מיפוי התכונות ב-Azure AD. IAM Identity Center משתמש אז ב- title תכונה כשם קבוצה ייעודי עבור משתמש זה.

- היכנס למסוף Azure AD, נווט אל יישומים ארגוניים,

IIC-QuickSight, ו הפרשות. - בחרו ערוך מיפוי תכונות.

- תַחַת מיפויים, בחר אספקת משתמשי Azure Active Directory.

- בחרו

jobTitleמרשימת תכונות Azure Active Directory. - שנה את ההגדרות הבאות:

- סוג מיפוי -

Expression - ביטוי -

Join("-", [department], [jobTitle]) - מאפיין יעד -

title

- סוג מיפוי -

- בחרו שמור.

- אתה יכול לצאת מדף ההקצאה.

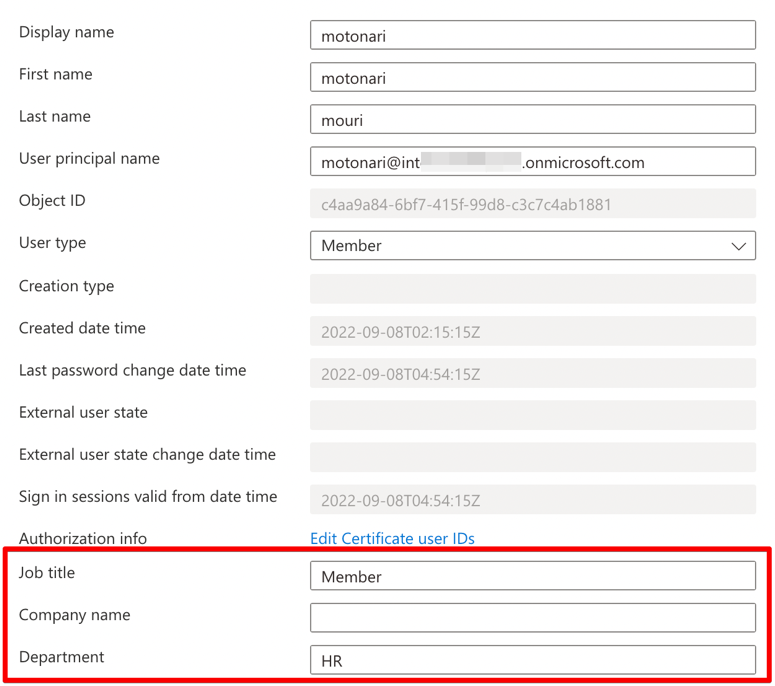

התכונה מתעדכנת אוטומטית במרכז הזהות של IAM. פרופיל המשתמש המעודכן נראה כמו צילומי המסך הבאים (Azure AD משמאל, IAM Identity Center מימין).

צור פונקציית למבדה

כעת אנו יוצרים פונקציית Lambda לעדכון חברות בקבוצת QuickSight באירוע SCIM. החלק המרכזי של הפונקציה הוא להשיג את זה של המשתמש title ערך תכונה ב-IAM Identity Center בהתבסס על מידע האירוע המופעל, ולאחר מכן לוודא שהמשתמש קיים ב-QuickSight. אם שם הקבוצה עדיין לא קיים, הוא יוצר את הקבוצה ב-QuickSight ולאחר מכן מוסיף את המשתמש לקבוצה. השלם את השלבים הבאים:

- במסוף למבה, בחרו צור פונקציה.

- בעד שם, להיכנס

UpdateQuickSightUserUponSCIMEvent. - בעד זמן ריצה, בחר פייתון 3.9.

- בעד פסק זמן, מוגדר ל-15 שניות.

- בעד הרשאות, צור וצרף תפקיד IAM הכולל את ההרשאות הבאות (הישות המהימנה (המנהלת) צריכה להיות

lambda.amazonaws.com): - כתוב קוד Python באמצעות Boto3 SDK עבור חנות Identity ו QuickSight. להלן כל קוד Python לדוגמה:

שימו לב שפונקציית Lambda זו דורשת Boto3 1.24.64 ואילך. אם ה-Boto3 כלול ב- זמן ריצה של למדה ישן יותר מזה, השתמש בשכבת Lambda כדי להשתמש בגרסה האחרונה של Boto3. לפרטים נוספים, עיין ב איך אני פותר שגיאות "שירות לא ידוע", "אימות פרמטר נכשל" ו"לאובייקט אין תכונה" מפונקציית Python (Boto 3) Lambda.

הוסף כלל EventBridge כדי להפעיל את האירוע

כדי ליצור כלל EventBridge כדי להפעיל את פונקציית Lambda שנוצרה בעבר, בצע את השלבים הבאים:

- במסוף EventBridge, צור כלל חדש.

- בעד שם, להיכנס

updateQuickSightUponSCIMEvent. - בעד דפוס אירוע, הזן את הקוד הבא:

- בעד יעדים, בחר את פונקציית Lambda שיצרת (

UpdateQuickSightUserUponSCIMEvent). - אפשר את הכלל.

אמת את התצורה על ידי שינוי ערך תכונת משתמש ב-Azure AD

בואו נשנה תכונה של משתמש ב-Azure AD, ולאחר מכן נבדוק אם הקבוצה החדשה נוצרה ושהמשתמש נוסף לקבוצה החדשה.

- חזור למסוף Azure AD.

- מ ניהול, לחץ על משתמש.

- בחר אחד מהמשתמשים שבהם השתמשת בעבר כדי להיכנס ל-QuickSight מפורטל IAM Identity Center.

- בחרו ערוך נכסים, ולאחר מכן ערוך את הערכים עבור הגדרת תפקיד ו מַחלָקָה.

- שמור את התצורה.

- מ ניהול, בחר יישום ארגוני, שם האפליקציה שלך ו הפרשות.

- בחרו תפסיק להקצות ולאחר מכן התחל בהקצאה ברצף.

ב-Azure AD, מרווח הקצאת SCIM הוא קבוע ל-40 דקות. כדי לקבל תוצאות מיידיות, אנו עוצרים ידנית ומתחילים את ההקצאה.

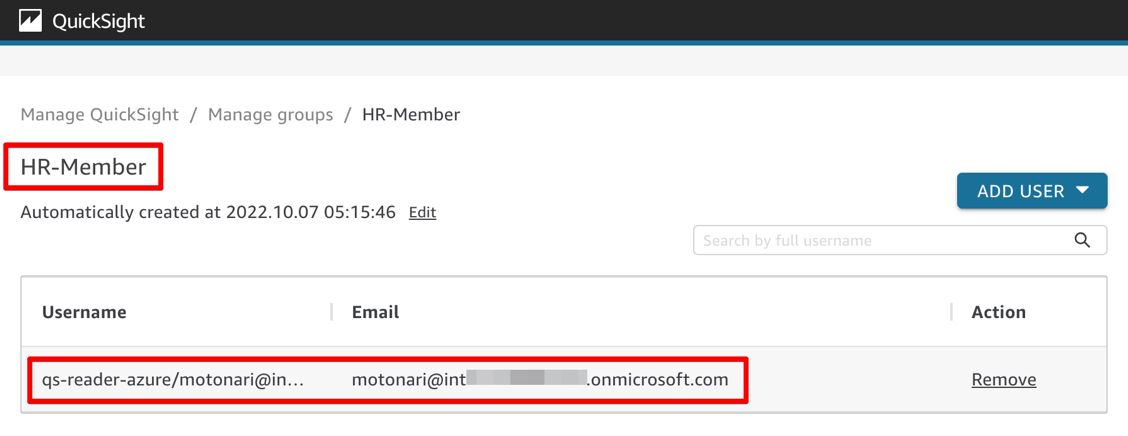

- נווט אל קונסולת QuickSight.

- בתפריט הנפתח שם משתמש, בחר נהל את QuickSight.

- בחרו נהל קבוצות.

כעת אתה אמור לגלות שהקבוצה החדשה נוצרה והמשתמש מוקצה לקבוצה זו.

לנקות את

כשתסיים עם הפתרון, נקה את הסביבה שלך כדי למזער את השפעת העלויות. ייתכן שתרצה למחוק את המשאבים הבאים:

- פונקציית למדה

- שכבת למדה

- תפקיד IAM עבור פונקציית Lambda

- קבוצת יומן CloudWatch עבור פונקציית Lambda

- כלל EventBridge

- חשבון QuickSight

- הערות : יכול להיות רק חשבון QuickSight אחד לכל חשבון AWS. אז ייתכן שחשבון QuickSight שלך כבר נמצא בשימוש על ידי משתמשים אחרים בארגון שלך. מחק את חשבון QuickSight רק אם אתה מגדיר אותו במפורש לעקוב אחר הבלוג הזה ואתה בטוח לחלוטין שהוא לא נמצא בשימוש על ידי משתמשים אחרים.

- מופע IAM Identity Center

- תצורת ספק מזהה IAM עבור Azure AD

- מופע של Azure AD

<br> סיכום

פוסט זה סיפק הוראות שלב אחר שלב לקביעת תצורת SCIM של IAM Identity Center ואיחוד SAML 2.0 מ-Azure AD לניהול מרוכז של משתמשי QuickSight. כמו כן, הדגמנו עדכונים אוטומטיים של חברות בקבוצה ב-QuickSight המבוססים על תכונות משתמש ב-Azure AD, על ידי שימוש באירועי SCIM שנוצרו ב-IAM Identity Center והגדרת אוטומציה עם EventBridge ו-Lambda.

עם גישה מונעת אירועים זו להקצאת משתמשים וקבוצות ב-QuickSight, מנהלי מערכת יכולים לקבל גמישות מלאה היכן ניתן לצפות לדרכים השונות של ניהול משתמשים בהתאם לארגון. זה גם מבטיח את העקביות של משתמשים וקבוצות בין QuickSight ל-Azure AD בכל פעם שמשתמש ניגש ל-QuickSight.

אנו מצפים לשמוע כל שאלה או משוב.

על המחברים

טאקשי נקטאני הוא יועץ Bigdata ראשי בצוות שירותים מקצועיים בטוקיו. יש לו 25 שנות ניסיון בתעשיית ה-IT, מומחיות בארכיטקט תשתיות נתונים. בימי החופש שלו הוא יכול להיות מתופף רוק או רוכב אופנועים.

טאקשי נקטאני הוא יועץ Bigdata ראשי בצוות שירותים מקצועיים בטוקיו. יש לו 25 שנות ניסיון בתעשיית ה-IT, מומחיות בארכיטקט תשתיות נתונים. בימי החופש שלו הוא יכול להיות מתופף רוק או רוכב אופנועים.

Wakana Vilquin-Sakashita הוא ארכיטקט פתרונות מומחה עבור Amazon QuickSight. היא עובדת בשיתוף פעולה הדוק עם לקוחות כדי לעזור להבין את הנתונים באמצעות ויזואליזציה. בעבר Wakana עבדה עבור S&P Global וסייעה ללקוחות לגשת לנתונים, לתובנות ולמחקרים הרלוונטיים לעסק שלהם.

Wakana Vilquin-Sakashita הוא ארכיטקט פתרונות מומחה עבור Amazon QuickSight. היא עובדת בשיתוף פעולה הדוק עם לקוחות כדי לעזור להבין את הנתונים באמצעות ויזואליזציה. בעבר Wakana עבדה עבור S&P Global וסייעה ללקוחות לגשת לנתונים, לתובנות ולמחקרים הרלוונטיים לעסק שלהם.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :הוא

- ][עמ'

- $ למעלה

- 1

- 10

- 100

- 11

- 7

- 8

- a

- יכול

- בהחלט

- לְקַבֵּל

- גישה

- חֶשְׁבּוֹן

- חשבונות

- לרוחב

- פעולה

- פעולות

- פעיל

- של Active Directory

- פעילות

- Ad

- הוסיף

- כתובת

- מוסיף

- מנהל

- מנהל

- מנהלים

- לקדם

- תעשיות

- מאפשר

- כְּבָר

- אמזון בעברית

- אמזון קוויקסייט

- ו

- API

- בקשה

- יישומים

- גישה

- אפליקציות

- ארכיטקטורה

- ARE

- מערך

- AS

- שהוקצה

- עמית

- At

- לצרף

- תכונות

- לאמת

- אימות

- אוטומטי

- אוטומטי

- מכני עם סלילה אוטומטית

- באופן אוטומטי

- אוטומציה

- AWS

- קונסולת הניהול של AWS

- תכלת

- בחזרה

- מבוסס

- BE

- כי

- הופך להיות

- להיות

- בֵּין

- bigdata

- בלוג

- להביא

- דפדפן

- בִּניָן

- עסקים

- מודיעין עסקי

- by

- שיחה

- נקרא

- CAN

- מרכז

- מֶרכָּזִי

- מְרוּכָּז

- מסוים

- תעודה

- שינוי

- שינויים

- משתנה

- לבדוק

- בדיקה

- בחרו

- קליק

- לקוחות

- מקרוב

- ענן

- ענן יישומים

- קוד

- COM

- שילוב

- משולב

- שילוב

- להשלים

- מורכב

- המחשב

- תְצוּרָה

- לאשר

- הקשר

- עִקבִי

- קונסול

- יועץ

- צרכן

- תוכן

- הקשר

- ליבה

- עלות

- יכול

- לִיצוֹר

- נוצר

- יוצר

- יוצרים

- אישורים

- נוֹכְחִי

- לקוח

- לקוחות

- נתונים

- תשתית נתונים

- datetime

- ימים

- להחליט

- בְּרִירַת מֶחדָל

- מוגדר

- להפגין

- מופגן

- מדגים

- מַחלָקָה

- תלוי

- מְתוּאָר

- תיאור

- יעוד

- פרט

- פרטים

- לפתח

- אחר

- נכה

- נָדוֹן

- לא

- לא

- להורדה

- באופן דינמי

- e

- כל אחד

- מוקדם יותר

- השפעה

- אמייל

- לאפשר

- מופעל

- מקצה לקצה

- לְהַבטִיחַ

- מבטיח

- זן

- מִפְעָל

- שלם

- ישות

- סביבה

- שגיאה

- שגיאות

- וכו '

- Ether (ETH)

- אירוע

- אירועים

- דוגמה

- אלא

- יוצא מן הכלל

- קיימים

- קיים

- יציאה

- יציאה

- צפוי

- ניסיון

- חיצוני

- נכשל

- מאפיין

- פֵדֵרַצִיָה

- מָשׁוֹב

- שדה

- שדות

- שלח

- למלא

- ראשון

- גמישות

- תזרים

- מתמקד

- לעקוב

- הבא

- בעד

- קדימה

- מצא

- החל מ-

- מלא

- פונקציה

- נוצר

- לקבל

- מקבל

- נתן

- קְבוּצָה

- קבוצה

- חצי

- לטפל

- יש

- שמיעה

- לעזור

- עמוד הבית

- איך

- איך

- אולם

- HTML

- http

- HTTPS

- i

- IAM

- ID

- זהויות

- זהות

- ניהול זהות

- מיידי

- פְּגִיעָה

- לייבא

- in

- כלול

- כולל

- כולל

- מצביע על

- תעשייה

- מידע

- מידע

- תשתית

- תובנות

- הוראות

- מוֹדִיעִין

- מעורר

- מנפיק

- IT

- תעשיית ה- IT

- שֶׁלָה

- עבודה

- ג'סון

- שמור

- שפה

- האחרון

- שכבה

- יציאה

- כמו

- קו

- רשימה

- ברשימה

- עוד

- נראה

- נראה כמו

- הסתכלות

- נראה

- לעשות

- עושה

- עשייה

- לנהל

- הצליח

- ניהול

- מנדטורי

- באופן ידני

- מיפוי

- להתאים

- חבר

- חֲבֵרוּת

- חברויות

- תפריט

- מידע נוסף

- שיטה

- מיקרוסופט

- Microsoft Azure

- יכול

- לצמצם

- לשנות

- רֶגַע

- יותר

- שם

- שמות

- נווט

- ניווט

- צורך

- חדש

- להשיג

- of

- on

- ONE

- לפתוח

- מבצע

- להזמין

- ארגון

- ארגונים

- מקורו

- אחר

- אַחֶרֶת

- שֶׁלוֹ

- עמוד

- זגוגית

- פרמטרים

- חלק

- מסוים

- עבר

- תבנית

- דפוסי

- רשות

- הרשאות

- מקום

- מקומות

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- נקודה

- מדיניות

- מדיניות

- כניסה

- הודעה

- תנאים מוקדמים

- להציג

- מתנות

- קודם

- קוֹדֶם

- מנהל

- קודם

- פְּרָטִי

- הרשאות

- תהליך

- הפקה

- מקצועי

- פּרוֹפִיל

- פרוגרמטית

- כמו שצריך

- נכסים

- פרוטוקול

- ובלבד

- ספק

- מספק

- אַספָּקָה

- פיתון

- שאלות

- חי

- קורא

- מוכן

- מוקלט

- באזור

- הירשם

- רשום

- קָשׁוּר

- רלוונטי

- הסרה

- להסיר

- הוסר

- הסרת

- להחליף

- מאגר

- נדרש

- דרישות

- דורש

- מחקרים

- משאב

- משאבים

- תגובה

- תוצאה

- תוצאות

- לִשְׁמוֹר

- לַחֲזוֹר

- סקירה

- סלע

- תפקיד

- תפקידים

- כלל

- s

- S&P

- אותו

- שמור

- להרחבה

- צילומי מסך

- Sdk

- חיפוש

- שְׁנִיָה

- שניות

- סעיף

- סעיפים

- אבטחה

- תחושה

- רצף

- שרות

- שירותים

- מושב

- סט

- הצבה

- הגדרות

- התקנה

- צריך

- לְהַצִיג

- הופעות

- סִימָן

- באופן דומה

- since

- יחיד

- So

- פִּתָרוֹן

- כמה

- מָקוֹר

- מומחה

- במיוחד

- מפורט

- התחלה

- החל

- החל

- התחלות

- מדינה

- הצהרה

- מצב

- להשאר

- שלב

- צעדים

- עוד

- עצור

- חנות

- חנויות

- פשוט

- מחרוזת

- מִנוּיים

- כתוצאה מכך

- בהצלחה

- כזה

- תמיכה

- תומך

- אמור

- סִנכְּרוּן

- מערכת

- שולחן

- לקחת

- נבחרת

- מבחן

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- לכן

- אלה

- שְׁלִישִׁי

- צד שלישי

- דרך

- זמן

- כותרת

- ל

- היום

- יַחַד

- אסימון

- טוקיו

- להפעיל

- מופעל

- נָכוֹן

- מהימן

- תחת

- הבנה

- עדכון

- מְעוּדכָּן

- עדכונים

- עדכון

- כתובת האתר

- להשתמש

- משתמש

- משתמשים

- מנצל

- אימות

- ערך

- ערכים

- משתנים

- שונים

- גרסה

- באמצעות

- ראיה

- בהדרכה

- דֶרֶך..

- דרכים

- טוֹב

- אשר

- יצטרך

- עם

- תיק עבודות

- עבד

- עובד

- היה

- XML

- שנים

- זפירנט