アマゾンクイックサイト は、クラウド向けに構築された、スケーラブルでサーバーレス、組み込み可能な、機械学習を利用したビジネス インテリジェンス (BI) サービスです。 QuickSight を使用すると、機械学習を利用した洞察を含むインタラクティブな BI ダッシュボードを簡単に作成して公開できます。 QuickSight ダッシュボードは、どのデバイスからでもアクセスでき、アプリケーション、ポータル、および Web サイトにシームレスに埋め込むことができます。

QuickSight は、以下を含むがこれらに限定されない、いくつかのデータ ソースを提供します。 アマゾンアテナ, Amazonレッドシフト, Amazon シンプル ストレージ サービス (Amazon S3)、およびスノーフレーク。 この投稿では、ネットワーク構成の要件に関係なく、Snowflake を QuickSight のデータ ソースとして設定できるようにするソリューションを紹介します。

QuickSight のデータ ソースとしての Snowflake の次の構成について説明します。

- AWS PrivateLink を介した Snowflake への QuickSight 接続

- AWS PrivateLink および仮想プライベート クラウド (VPC) ピアリング (同じリージョン) を介した Snowflake への QuickSight 接続

- AWS PrivateLink および VPC ピアリング (クロスリージョン) を介した Snowflake への QuickSight 接続

- Snowflake への QuickSight 接続 (パブリック ネットワーク)

前提条件

このソリューションを完了するには、次のものが必要です。

- AWSアカウント

- AWSコマンドラインインターフェイス (AWS CLI) をワークステーションにインストールします (手順については、(AWS CLI バージョン 2 のインストール、更新、およびアンインストール)

- Enterprise エディションの QuickSight アカウント

- Snowflake アカウント

- Snowflake データベースとテーブル

- スノーフレーク倉庫

- 十分 AWS IDおよびアクセス管理 (IAM) VPC エンドポイント、セキュリティ グループ、ルート テーブル、および アマゾンルート53 ホストゾーンとリソースレコードセット

AWS PrivateLink を介した Snowflake への QuickSight 接続

最初に、AWS PrivateLink 経由で QuickSight を使用して Snowflake に接続する方法を示します。 次の図は、ソリューション アーキテクチャを示しています。

Snowflake AWS PrivateLink 統合をセットアップする

まず、Snowflake アカウントで AWS PrivateLink を有効にする方法について説明します。 これには、AWS アカウントでのリソースの検索、Snowflake UI へのアクセス、Snowflake でのサポート ケースの作成が含まれます。

- AWS PrivateLink 統合のセットアップに使用する VPC を特定します。 これを行うには、コマンドラインから VPC のリストを取得してから、

VpcId目的の VPC の結果の JSON オブジェクトからの要素。 次のコードを参照してください。

- AWS アカウント ID を取得します。 この投稿では、対象のアカウントが AWS CLI 設定のデフォルト アカウントであることを前提としています。

- 複数のアカウントを設定している場合は、すべてのアカウントと VPC に対してこれらの手順を繰り返します (この投稿では、単一のアカウントと VPC を設定していると仮定し、これを今後のコンテキストとして使用します)。

- お問い合わせ スノーフレークのサポート AWS アカウント ID、VPC ID、および Snowflake へのアクセスに使用する対応するアカウント URL (たとえば、

<account id>.snowflakecomputing.com).

AWS PrivateLink を有効にする Snowflake アカウントの場合、最大 XNUMX 営業日かかる場合があります。

- AWS PrivateLink が有効になったら、Snowflake ワークシートで次のコマンドを実行してリージョンの AWS PrivateLink 設定を取得し、次の値を取得します。

privatelink-account-url&privatelink_ocsp-url結果の JSON オブジェクトから。 各値の例は次のとおりです。

- 後で使用できるように、これらの値をテキスト エディターに保存します。

次に、VPC エンドポイントを アマゾン バーチャル プライベート クラウド (Amazon VPC) コンソールは、必要なすべてのセキュリティ グループを作成します。

- Amazon VPCコンソールで、 エンドポイント ナビゲーションメニューで。

- 選択する エンドポイントを作成する.

- 選択 名前で AWS サービスを検索.

- サービス名、の値を入力します

privatelink-vpce-id以前に取得したもの。 - 選択する 確認します.

「サービス名が見つかりました」という緑色のアラートが表示され、VPC とサブネットのオプションが自動的に展開されます。

対象地域によっては、結果の画面に別の地域名が表示される場合があります。

- Snowflake に送信したものと同じ VPC ID を選択します。

- エンドポイントを作成するサブネットを選択します。

AWS は、高可用性のために複数のサブネットを使用することをお勧めします。

- セキュリティグループ、選択する 新しいセキュリティ グループを作成する.

これにより、 セキュリティグループ 新しいタブの Amazon VPC コンソールのページ。

- 選択する セキュリティ グループの作成.

- 新しいセキュリティ グループに名前を付けます (たとえば、

quicksight-doc-snowflake-privatelink-connection) と説明。 - 前のステップで使用した VPC ID を選択します。

次に、VPC 内からこの VPC エンドポイントへのトラフィックを許可する XNUMX つのルールを追加します。

- ターゲット VPC の CIDR ブロックを取得します。

- 選択する ルールを追加する セクションに インバウンドルール

- 選択する HTTPS タイプについては、ソースをそのままにしておきます カスタムをクリックし、前のコマンドから取得した値を入力します

describe-vpcs呼び出します (たとえば、10.0.0.0/16)。 - 選択する ルールを追加する セクションに インバウンドルール

- 選択する HTTP タイプについては、ソースをそのままにしておきます カスタムをクリックし、前のコマンドから取得した値を入力します

describe-vpcs - 選択する セキュリティ グループの作成.

- 新しく作成されたセキュリティ グループからセキュリティ グループ ID を取得します。

- VPC エンドポイントの設定ページで、デフォルトのセキュリティ グループを削除します。

- 新しいセキュリティ グループ ID を検索して選択します。

- 選択する エンドポイントを作成する.

VPC ID で指定された VPC エンドポイント構成へのリンクがあるページにリダイレクトされます。 次のページには、構成全体を表示するためのリンクがあります。

- DNS 名リストの最上位のレコードを取得します。

これにはリージョン名のみが含まれているため、他の DNS 名と区別できます ( us-west-2)、およびアベイラビリティーゾーンの文字表記 ( us-west-2a).

- 後で使用できるように、このレコードをテキスト エディターに保存します。

VPC で Snowflake エンドポイントの DNS を構成する

Snowflake エンドポイントを構成するには、次の手順を実行します。

- Route 53 コンソールで、 ホストゾーン ナビゲーションペインに表示されます。

- 選択する ホストゾーンを作成する.

- ドメイン名、保存した値を入力します

privatelink-account-url前の手順から。

このフィールドでは、DNS 名から Snowflake アカウント ID を削除し、リージョン識別子で始まる値のみを使用します (たとえば、 <region>.privatelink.snowflakecomputing.com)。 後でサブドメインのリソース レコード セットを作成します。

- タイプ選択 プライベート ホスト ゾーン.

あなたの地域コードはそうではないかもしれません us-west-2; Snowflake から返された DNS 名を参照してください。

- ホストゾーンに関連付ける VPC セクションで、VPC が配置されているリージョンと、前の手順で使用した VPC ID を選択します。

- 選択する ホストゾーンを作成する.

次。 XNUMX つのレコードを作成します。 privatelink-account-url と1つの privatelink_ocsp-url.

- ソフトウェア設定ページで、下図のように ホストゾーン ページ、選択 レコード セットの作成.

- レコード名で、Snowflake アカウント ID を入力します (最初の XNUMX 文字

privatelink-account-url). - レコードタイプ、選択する CNAME.

- 値で、前のセクションで取得したリージョン VPC エンドポイントの DNS 名を入力します。

- 選択する レコードを作成する.

- として記した OCSP レコードに対してこれらの手順を繰り返します。

privatelink-ocsp-url以前から、ocspレコード名の XNUMX 文字の Snowflake ID (たとえば、ocsp.xxxxxxxx).

VPC の Route 53 リゾルバー インバウンド エンドポイントを構成する

QuickSight は、標準の AWS リゾルバー (VPC の .2 リゾルバー) を使用しません。 QuickSight からプライベート DNS を解決するには、Route 53 リゾルバー エンドポイントを設定する必要があります。

まず、Route 53 リゾルバー インバウンド エンドポイントのセキュリティ グループを作成します。

- ソフトウェア設定ページで、下図のように セキュリティグループ Amazon VPC コンソールのページで、選択 セキュリティ グループの作成.

- セキュリティ グループの名前を入力します (たとえば、

quicksight-doc-route53-resolver-sg) と説明。 - 前のステップで使用した VPC ID を選択します。

- VPC CIDR ブロック内から UDP および TCP 経由の DNS (ポート 53) を許可するルールを作成します。

- 選択する セキュリティ グループの作成.

- VPC エンドポイント セキュリティ グループへのトラフィックを許可するルールを追加したため、セキュリティ グループ ID をメモします。

次に、VPC の Route 53 リゾルバー インバウンド エンドポイントを作成します。

- Route 53 コンソールで、 受信エンドポイント ナビゲーションペインに表示されます。

- 選択する 受信エンドポイントを作成する.

- エンドポイント名、名前を入力します(たとえば、

quicksight-inbound-resolver). - リージョンの VPCで、前の手順で使用した VPC ID を選択します。

- エンドポイントのセキュリティ グループで、前に保存したセキュリティ グループ ID を選択します。

- IPアドレス セクションで、XNUMX つのアベイラビリティーゾーンとサブネットを選択し、そのままにします 自動的に選択される IP アドレスを使用する 選択された。

- 選択する 送信.

- 作成後に受信エンドポイントを選択し、リゾルバーの XNUMX つの IP アドレスをメモします。

VPC を QuickSight に接続する

VPC を QuickSight に接続するには、次の手順を実行します。

- ソフトウェア設定ページで、下図のように セキュリティグループ Amazon VPC コンソールのページで、選択 セキュリティ グループの作成.

- 名前を入力します (例:

quicksight-snowflake-privatelink-sg) と説明。 - 前のステップで使用した VPC ID を選択します。

QuickSight のセキュリティ グループは、ステートフルではなくステートレスであるという点で、他のセキュリティ グループとは異なります。 つまり、対象のセキュリティ グループからのリターン トラフィックを明示的に許可する必要があります。 セキュリティ グループの受信規則では、すべてのポートでトラフィックを許可する必要があります。 これを行う必要があるのは、インバウンド リターン パケットの宛先ポート番号がランダムに割り当てられたポート番号に設定されているためです。 詳細については、次を参照してください。 インバウンドルール.

- 選択する セキュリティ グループの作成.

- VPC エンドポイント セキュリティ グループへのトラフィックを許可するルールを追加するため、セキュリティ グループ ID をメモします。

- ソフトウェア設定ページで、下図のように セキュリティグループ ページで、VPC エンドポイントに使用されるセキュリティ グループ ID を検索します。

- 選択する インバウンドルールを編集する.

- ソースとして作成したセキュリティ グループのセキュリティ グループ ID を使用して、HTTPS および HTTP トラフィックの両方のルールを追加します。

- 選択する ルールを保存.

次に、QuickSight コンソールに移動して、VPC 接続を構成します。

- QuickSight コンソールに移動します。

- ユーザー名を選択して選択 QuickSightを管理する.

- ナビゲーションペインで、 VPC 接続を管理する.

- 選択する VPC 接続を追加する.

- VPC 接続名、名前を入力します(たとえば、

snowflake-privatelink). - VPC IDで、前の手順で使用した VPC を選択します。

- サブネットIDで、前にエンドポイントを作成したときに指定したように、VPC エンドポイントを持つサブネットの XNUMX つを選択します。

- セキュリティ グループ IDで、作成したセキュリティ グループの ID を入力します。

- DNSリゾルバーエンドポイントで、前に作成したインバウンド リゾルバー エンドポイントの XNUMX つの IP を入力します。

- 選択する 創造する.

VPC を介して Snowflake データ ソースを設定する

Snowflake データ ソースを設定するには、次の手順を実行します。

- QuickSightコンソールで、 データセット ナビゲーションページで。

- 選択する 新しいデータセット.

- スノーフレーク オプションを選択します。

- データソース名、名前を入力します(たとえば、

snowflake). - 接続タイプ¸ 前に作成した VPC 接続を選択します (

snowflake-privatelink). - データベースサーバー、 入る

privatelink-account-url. - データベース名で、データベースの名前を入力します。

- 倉庫で、実行中の Snowflake ウェアハウスの名前を入力します。

- で、Snowflake ユーザー名を入力します。

- パスワード で、Snowflake パスワードを入力します。

- 選択する 有効にする.

- 検証が成功したら、選択します データソースを作成する.

最初の QuickSight ダッシュボードを作成する

このセクションでは、QuickSight でデータセットを作成し、このデータを視覚化で使用する方法について説明します。 架空の従業員に関する情報を含むダミー データセットを使用しています。

- スキーマでスキーマを選択します。

- テーブル類で、テーブルを選択します。

- 選択する 選択.

データセットの作成を終了します セクションでは、QuickSight がデータセットを SPICE にインポートしてクエリのパフォーマンスを向上させるか、ダッシュボードが読み込まれるたびにデータを直接クエリするかを決定できます。 SPICE の詳細については、次を参照してください。 SPICEへのデータのインポート.

- この投稿では、 より迅速な分析のためにSPICEにインポートする.

- 選択する 視覚化する.

データセットのスキーマ、テーブル、および SPICE 構成ができたので、最初の視覚化を作成できます。

- 使用可能なフィールド リストからフィールドを選択します。 この記事では、 市町村.

- でビジュアライゼーションを選択します ビジュアルタイプ

これは、QuickSight の可視化機能のほんの一部にすぎません。 詳細については、次を参照してください。 Amazon QuickSight ビジュアルの操作.

次に、QuickSight を別の VPC の AWS PrivateLink を使用して XNUMX つの VPC に接続し、VPC ピアリングを使用して QuickSight が AWS PrivateLink 接続を使用できるようにするネットワーク構成について説明します。

同じリージョン内の AWS PrivateLink および VPC ピアリングを介した Snowflake への QuickSight 接続

このセクションでは、ピアリングされた XNUMX つの VPC と AWS PrivateLink を使用して、QuickSight を使用して Snowflake に接続する方法を示します。 次の図は、ソリューション アーキテクチャを示しています。

VPC ピアリングをセットアップする

まず、リクエスト元の VPC から VPC ピアリング接続を作成します。

- ソフトウェア設定ページで、下図のように ピアリング接続 Amazon VPC コンソールのページで、選択 ピアリング接続を作成する.

- ピアリングするローカル VPC を選択しますで、Snowflake AWS PrivateLink 接続を設定した VPC を選択します。

- ピアリングする別の VPC を選択する セクションでは、デフォルトのオプションのままにします & 地域 (マイアカウント & この地域、それぞれ)。

- VPC (アクセプター)で、QuickSight が接続されている VPC を選択します。

- 選択する ピアリング接続を作成する.

次に、受け入れ側の VPC から VPC 接続を受け入れます。

- ソフトウェア設定ページで、下図のように ピアリング接続 ページで、作成した接続を選択します。

- ソフトウェア設定ページで、下図のように メニュー、選択 同意.

- リクエストに関する情報を確認します。 すべてが正しいように見える場合は、選択してください はい、同意します.

次に、XNUMX つの VPC 間で解決するように DNS を構成します。

- ソフトウェア設定ページで、下図のように ピアリング接続 ページで、新しいピアリング接続を選択します。

- ソフトウェア設定ページで、下図のように DNS タブで、XNUMX つのオプションが次のように表示されるかどうかを確認します。 身体障がい者.

有効になっている場合は、ルート テーブルを作成する手順にスキップできます。

- ソフトウェア設定ページで、下図のように メニュー、選択 DNS 設定の編集.

これには、VPC で DNS ホスト名と解決が有効になっている必要があります。

- DNS がアクセプタ VPC とリクエスタ VPC の両方から解決できるようにするには、両方のチェック ボックスをオンにします。

- 選択する Save.

次に、ルート テーブル エントリを作成して、ルートが XNUMX つの VPC 間で伝播できるようにします。

- ソフトウェア設定ページで、下図のように ルート テーブル ページで、リクエストしている VPC のルート テーブルを選択します。

- ソフトウェア設定ページで、下図のように ルート タブを選択 ルートを編集.

- ピアリングされた VPC が使用する CIDR ブロックのルートを追加します (この投稿では、172.31.0.0/16)。

- 選択する ルートを保存.

- アクセプター VPC のルート テーブルに対して繰り返します。

アクセプター VPC で DNS を構成する

このセクションでは、アクセプター VPC をリクエスター VPC と同じプライベート ホスト ゾーンに関連付けます (<region>.privatelink.snowflakecomputing.com).

- Route 53 コンソールで、 ホストゾーン ナビゲーションペインに表示されます。

- ホストゾーンを選択

<region>.privatelink.snowflakecomputing.com選択して 編集. - ホストゾーンに関連付ける VPC セクションでは、選択 VPC を追加.

- アクセプター VPC に関連付けられているリージョンと VPC ID を選択します。

- 選択する 変更を保存します.

アクセプター VPC で Route 53 リゾルバー インバウンド エンドポイントを構成する

Route 53 リゾルバー インバウンド エンドポイントを構成するには、次の手順を実行します。

- ソフトウェア設定ページで、下図のように セキュリティグループ Amazon VPC コンソールのページで、選択 セキュリティ グループの作成.

- 名前を入力します (例:

quicksight-doc-route53-resolver-sg) と説明。 - 前のステップで使用した VPC ID を選択します。

- VPC CIDR ブロック (この記事では 53/172.31.0.0) 内から UDP および TCP 経由で DNS (ポート 16) を許可するルールを作成します。

- 選択する セキュリティ グループの作成.

- VPC エンドポイント セキュリティ グループへのトラフィックを許可するルールを追加するため、セキュリティ グループ ID をメモします。

次に、この VPC の Route 53 インバウンド エンドポイントを設定します。

- Route 53 コンソールで、 受信エンドポイント ナビゲーションペインに表示されます。

- 選択する 受信エンドポイントを作成する.

- エンドポイントの名前を入力します (例:

quicksight-inbound-resolver). - リージョンの VPCで、アクセプター VPC の VPC ID を選択します。

- セキュリティグループで、前に保存したセキュリティ グループ ID を選択します。

- IPアドレス セクションで、XNUMX つのアベイラビリティーゾーンとサブネットを選択し、そのままにします 自動的に選択される IP アドレスを使用する

- 選択する 送信.

- 作成後に受信エンドポイントを選択します。

- 受信エンドポイントがプロビジョニングされたら、リゾルバーの XNUMX つの IP アドレスをメモします。

アクセプター VPC を QuickSight に接続する

まず、Route 53 リゾルバー インバウンド エンドポイント、AWS PrivateLink の VPC エンドポイント、およびローカル ネットワーク内のトラフィックへのトラフィックを許可するために、QuickSight のセキュリティ グループを作成する必要があります。

- ソフトウェア設定ページで、下図のように セキュリティグループ Amazon VPC コンソールのページで、選択 セキュリティ グループの作成.

- 名前を入力します (例:

quicksight-snowflake-privatelink-vpc-peering-sg) と説明。 - アクセプター VPC の VPC ID を選択します。

- 次のイングレス ルールを作成します。

-

- すべての TCP ポートに対するローカル ネットワークの 172.31.0.0 つのルール (例: 16/XNUMX)。

- すべての TCP ポートの Route 53 リゾルバー インバウンド エンドポイントのセキュリティ グループからの DNS トラフィックを許可する XNUMX つのルール。

- すべての UDP ポートの Route 53 リゾルバー インバウンド エンドポイントのセキュリティ グループからの DNS トラフィックを許可する XNUMX つのルール。

- VPC エンドポイント (ピア接続された VPC にある) のセキュリティ グループへのトラフィックを許可する XNUMX つのルール。

前に説明したように、QuickSight のセキュリティ グループは他のセキュリティ グループとは異なります。 対象のセキュリティ グループからのリターン トラフィックを明示的に許可する必要があり、セキュリティ グループのインバウンド ルールですべてのポートのトラフィックを許可する必要があります。 詳細については、次を参照してください。 インバウンドルール.

次に、Route 53 リゾルバー インバウンド エンドポイントのセキュリティ グループを変更して、作成したセキュリティ グループからのトラフィックを許可します。

- ソフトウェア設定ページで、下図のように セキュリティグループ ページで、Route 53 リゾルバー インバウンド エンドポイントに使用されるセキュリティ グループ ID を検索します。

- 選択する インバウンドルールを編集する.

- ソースとして QuickSight 用に作成したセキュリティ グループのセキュリティ グループ ID を使用して、DNS over UDP と DNS over TCP の両方のルールを追加します。

- 選択する ルールを保存.

次に、AWS PrivateLink 接続の VPC エンドポイント用に作成されたセキュリティ グループを変更します。

- ソフトウェア設定ページで、下図のように セキュリティグループ ページで、AWS PrivateLink 接続の VPC エンドポイントに使用されるセキュリティ グループ ID を検索します。

- 選択する インバウンドルールを編集する.

- ソースとして QuickSight 用に作成されたセキュリティ グループのセキュリティ グループ ID を使用して、HTTPS と HTTP の両方のルールを追加します。

- 選択する ルールを保存.

次に、QuickSight で VPC 接続をセットアップします。

- QuickSight コンソールで、ユーザー名を選択し、 QuickSightを管理する.

- ナビゲーションペインで、 VPC 接続を管理する.

- 選択する VPC 接続を追加する.

- VPC 接続名¸ 名前を入力します (たとえば、

snowflake-privatelink-vpc-peering). - サブネットで、AWS PrivateLink 接続が存在するリクエスター VPC へのピアリング接続を持つルート テーブルを持つサブネット ID を選択します。

- セキュリティ グループ IDで、前に作成したセキュリティ グループの ID を入力します。

- DNSリゾルバーエンドポイントで、作成したインバウンド リゾルバー エンドポイントの XNUMX つの IP を入力します。

- 選択する 創造する.

VPC を介して QuickSight で Snowflake データ ソースを設定する

QuickSight で Snowflake データ ソースを設定するには、次の手順を実行します。

- QuickSightコンソールで、 データセット ナビゲーションペインに表示されます。

- 選択する 新しいデータセット.

- スノーフレーク オプションを選択します。

- データ ソース名を入力します (例:

snowflake-dataset). - 作成した VPC 接続を選択します (

snowflake-privatelink). - データベースサーバー、 入力します

privatelink-account-url. - データベース名で、データベースの名前を入力します。

- 倉庫で、実行中の Snowflake ウェアハウスの名前を入力します。

- で、Snowflake ユーザー名を入力します。

- パスワード で、Snowflake パスワードを入力します。

- 選択する 有効にする.

- 検証が成功したら、選択します データソースを作成する.

ダッシュボードを作成する手順については、前のセクションを参照してください。 最初の QuickSight ダッシュボードを作成する.

次のセクションでは、同様のネットワーク構成について説明しますが、クロスリージョン VPC ピアリングを使用する点が異なります。

リージョン間の AWS PrivateLink および VPC ピアリングを介した Snowflake への QuickSight 接続

このセクションでは、リージョン間でピアリングされた XNUMX つの VPC を使用して、AWS PrivateLink 経由で QuickSight を使用して Snowflake に接続する方法を示します。

この投稿では、一般的にリージョンを参照し、Snowflake AWS PrivateLink 接続を持つリージョンをリージョン A、QuickSight が設定されているリージョンをリージョン B として示します。

次の図は、ソリューションアーキテクチャを示しています。

XNUMX つのリージョン間で VPC ピアリングをセットアップする

まず、リクエスト元の VPC から VPC ピアリング接続を作成します。

- に移動します ピアリング接続 リージョン B (QuickSight を使用してダッシュボードをデプロイする予定のリージョン) の Amazon VPC コンソールのページ。

- 選択する ピアリング接続を作成する.

- ピアリングするローカル VPC を選択します セクション、 VPC (リクエスタ)で、QuickSight に接続した、または接続する予定の VPC を選択します。

- ピアリングする別の VPC を選択する選択 マイアカウント & 別の地域.

- Snowflake AWS PrivateLink 接続が存在するリージョンを選択します。

- VPC ID (アクセプター)で、Snowflake AWS PrivateLink が存在する VPC の VPC ID を入力します。

- 選択する ピアリング接続を作成する.

- VPC ピア接続 ID をコピーして、次のステップで簡単に見つけられるようにします (次のようになります)。

pcx-xxxxxxxxxxxx).

次に、AWS PrivateLink 接続を作成したリージョンからの VPC ピアリング接続を受け入れます。

- リージョン A (Snowflake AWS PrivateLink 接続が存在する場所) の Amazon VPC コンソールに移動します。

- 作成したピアリング接続を検索して選択します。

- ソフトウェア設定ページで、下図のように メニュー、選択 要請を受け入れます.

- リクエストに関する情報を確認します。 すべてが正しいように見える場合は、選択してください はい、同意します.

次に、XNUMX つの VPC 間で解決するように DNS を構成します。

- ソフトウェア設定ページで、下図のように ピアリング接続 Amazon VPC コンソールのページで、新しく作成した VPC ピアリング接続を選択します。

- ソフトウェア設定ページで、下図のように DNS タブで、XNUMX つのオプションが表示されるかどうかを確認します 身体障がい者.

有効になっている場合は、ルート テーブルを作成する手順に進みます。

- ソフトウェア設定ページで、下図のように メニュー、選択 DNS設定を編集する.

これには、VPC で DNS ホスト名と解決が有効になっている必要があります。

- 両方のチェックボックスを選択して、DNS がアクセプタ VPC とリクエスタ VPC の両方から解決できるようにします。

- 選択する Save.

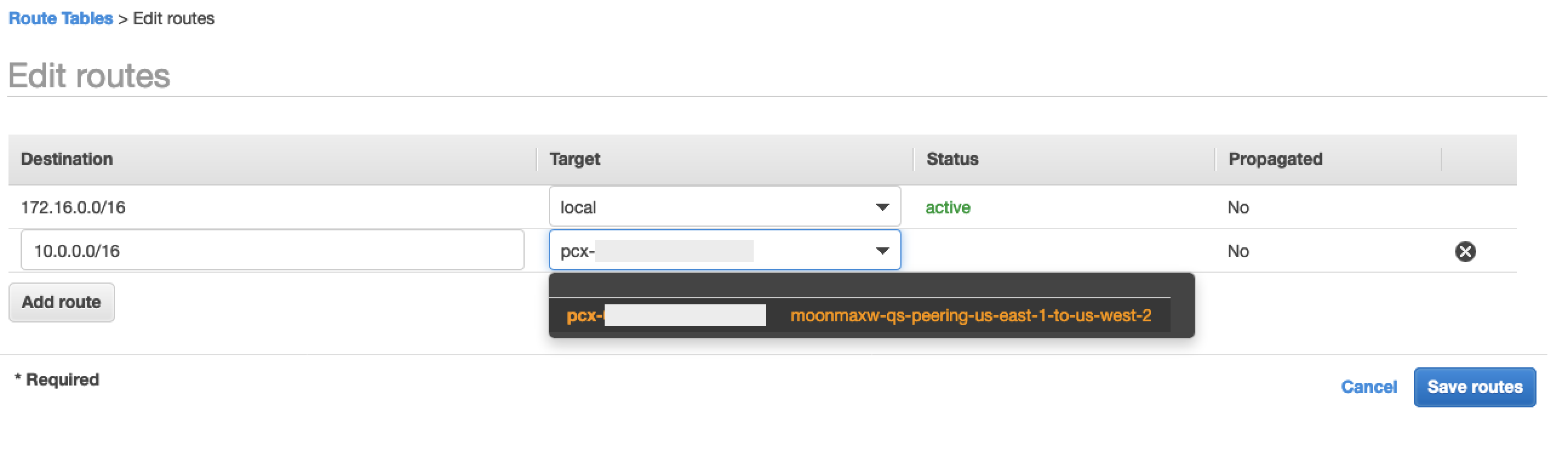

次に、ルート テーブル エントリを作成して、リージョン B の XNUMX つの VPC 間でルートを伝播できるようにします。

- リージョン B (QuickSight を使用してダッシュボードをデプロイする予定のリージョン) の Amazon VPC コンソールに移動します。

- ナビゲーションペインで、 ルート テーブル.

- リクエストしている VPC でルート テーブルを選択します。

- ソフトウェア設定ページで、下図のように ルート タブを選択 ルートを編集.

- ピアリングされた VPC が使用する CIDR ブロックのルートを追加します (この投稿では、10.0.0.0/16 は Snowflake AWS PrivateLink 接続が存在する VPC の CIDR ブロックです)。

- 選択する ルートを保存.

次に、ルート テーブル エントリを作成して、リージョン A の XNUMX つの VPC 間でルートが伝播できるようにします。

- リージョン A (Snowflake AWS PrivateLink 接続が存在する場所) の Amazon VPC コンソールに移動します。

- ピアリングされた VPC の CIDR ブロック (この記事では 172.16.0.0/16) を使用して、前の手順を繰り返します。

リージョン B の VPC で DNS を構成する

まず、リージョン B (QuickSight をデプロイする場所) の VPC を、Snowflake AWS PrivateLink 接続が存在するリージョン A の VPC と同じプライベート ホスト ゾーンに関連付ける必要があります (<region>.privatelink.snowflakecomputing.com).

- Route 53 コンソールで、 ホストゾーン ナビゲーションペインに表示されます。

- プライベート ホスト ゾーンを選択する

<region>.privatelink.snowflakecomputing.com選択して 編集. - ホストゾーンに関連付ける VPC セクションでは、選択 VPC を追加.

- アクセプター VPC に関連付けられているリージョンと VPC ID を選択します.

- 選択する 変更を保存します.

リージョン B で VPC の Route 53 リゾルバー インバウンド エンドポイントを設定する

リージョン B でリゾルバー インバウンド エンドポイントを構成するには、次の手順を実行します。

- ソフトウェア設定ページで、下図のように セキュリティグループ Amazon VPC コンソールのページで、選択します セキュリティ グループの作成.

- 名前を入力します (例:

quicksight-doc-route53-resolver-sg) と説明。 - 前のステップで使用した VPC ID を選択します。

- VPC CIDR ブロック (この記事では 53/172.16.0.0) 内から UDP および TCP 経由で DNS (ポート 16) を許可するルールを作成します。

- 選択する セキュリティ グループの作成.

- VPC エンドポイント セキュリティ グループへのトラフィックを許可するルールを追加するため、セキュリティ グループ ID をメモします。

次に、この VPC の Route 53 インバウンド エンドポイントを設定します。

- Route 53 コンソールで、 受信エンドポイント ナビゲーションペインに表示されます。

- 選択する 受信エンドポイントを作成する.

- エンドポイントの名前を入力します (例:

quicksight-inbound-resolver). - リージョンの VPCで、前の手順で使用した VPC ID を選択します。

- セキュリティグループで、前の手順のセキュリティ グループ ID を選択します。

- IPアドレス セクションで、XNUMX つのアベイラビリティーゾーンとサブネットを選択し、そのままにします 自動的に選択される IP アドレスを使用する

- 選択する 送信.

- 作成後に受信エンドポイントを選択します。

- 受信エンドポイントがプロビジョニングされたら、リゾルバーの XNUMX つの IP アドレスをメモします。

VPC をリージョン B の QuickSight に接続する

まず、Route 53 リゾルバー インバウンド エンドポイント、AWS PrivateLink の VPC エンドポイント、およびローカル ネットワーク内のトラフィックへのトラフィックを許可するために、QuickSight のセキュリティ グループを作成する必要があります。

- ソフトウェア設定ページで、下図のように セキュリティグループ リージョン B の Amazon VPC コンソールのページで、選択 セキュリティ グループの作成.

- 名前を入力します (例:

quicksight-snowflake-sg) と説明。 - 以前に VPC ピアリング接続を作成した VPC の VPC ID を選択します。

- 次のイングレス ルールを作成します。

-

- ローカル ネットワーク用の 172.16.0.0 つはすべての TCP ポート (たとえば、16/XNUMX)。

- すべての TCP ポートの Route 53 リゾルバー インバウンド エンドポイントのセキュリティ グループからの DNS トラフィックを許可する XNUMX つのルール。

- すべての UDP ポートの Route 53 リゾルバー インバウンド エンドポイントのセキュリティ グループからの DNS トラフィックを許可する XNUMX つのルール。

- Snowflake AWS PrivateLink 接続が存在するリージョン A にある VPC の CIDR ブロックへのすべての TCP ポートのトラフィックを許可するもの (この投稿では 10.0.0.0/16)。

前に説明したように、QuickSight のセキュリティ グループは他のセキュリティ グループとは異なります。 対象のセキュリティ グループからのリターン トラフィックを明示的に許可する必要があり、セキュリティ グループのインバウンド ルールですべてのポートのトラフィックを許可する必要があります。 詳細については、次を参照してください。 インバウンドルール.

次に、リージョン B の Route 53 リゾルバー インバウンド エンドポイントのセキュリティ グループを変更して、作成したセキュリティ グループからのトラフィックを許可します。

- ソフトウェア設定ページで、下図のように セキュリティグループ ページで、Route 53 リゾルバー インバウンド エンドポイントに使用されるセキュリティ グループ ID を検索します。

- 選択する インバウンドルールを編集する.

- リージョン B の VPC の CIDR ブロック (この投稿では 172.16.0.0/16) を使用して、DNS over UDP と DNS over TCP の両方のルールを追加します。

- 選択する ルールを保存.

次に、AWS PrivateLink 接続に使用しているセキュリティ グループを変更する必要があります。

- に移動します セキュリティグループ リージョン A の Amazon VPC コンソールのページ。

- AWS PrivateLink 接続の VPC エンドポイントに使用されるセキュリティ グループ ID を検索します。

- 選択する インバウンドルールを編集する.

- リージョン B の VPC の CIDR ブロックをソースとして使用して、HTTPS と HTTP の両方にルールを追加します (この記事では 172.16.0.0/16)。

- 選択する ルールを保存.

最後に、QuickSight VPC 接続をセットアップします。

- リージョン B の QuickSight コンソールに移動します。

- ユーザー名を選択して選択 QuickSightを管理する.

- ナビゲーションペインで、 VPC 接続の管理.

- 選択する VPC 接続を追加する.

- VPC 接続名、接続名を入力します (例:

snowflake-privatelink-cross-region). - VPC IDで、リージョン B の VPC の VPC ID を選択します。

- サブネットで、リージョン B の VPC から、AWS PrivateLink 接続が存在する VPC へのピアリング接続を持つルート テーブルを持つサブネット ID を選択します。

- セキュリティ グループ IDで、作成したセキュリティ グループの ID を入力します。

- DNSリゾルバーエンドポイントで、前に作成したインバウンド リゾルバー エンドポイントの XNUMX つの IP を入力します。

- 選択する 創造する.

VPC を介して QuickSight で Snowflake データ ソースを設定する

QuickSight で Snowflake データ ソースを設定するには、次の手順を実行します。

- QuickSightコンソールで、 データセット ナビゲーションペインに表示されます。

- 選択する 新しいデータセット.

- スノーフレーク オプションを選択します。

- データ ソースの名前を入力します (例:

snowflake-dataset). - 作成した VPC 接続を選択します (

snowflake-privatelink). - データベースサーバー、 入力します

privatelink-account-url. - データベース名で、データベースの名前を入力します。

- 倉庫で、実行中の Snowflake ウェアハウスの名前を入力します。

- で、Snowflake ユーザー名を入力します。

- パスワード で、Snowflake パスワードを入力します。

- 選択する 有効にする.

- 検証が成功したら、選択します データソースを作成する.

ダッシュボードを作成する手順については、前のセクションを参照してください。 最初の QuickSight ダッシュボードを作成する.

最後の構成では、AWS PrivateLink を使用せずに Snowflake への QuickSight 接続をセットアップする方法について説明します。

AWS PrivateLink を使用しない Snowflake への QuickSight 接続

このセクションでは、AWS PrivateLink を使用せずに QuickSight で Snowflake に接続する方法を示します。

- QuickSightコンソールで、 データセット ナビゲーションペインに表示されます。

- 選択する 新しいデータセット.

- スノーフレーク オプションを選択します。

- データ ソース名を入力します (例:

snowflake-dataset). - 接続タイプはそのままにしておきます 公共のネットワーク.

- データベース名で、データベースの名前を入力します。

- データベース サーバーには、Snowflake へのログインに使用する URL を入力します (

xxxxxxxx.snowflakecomputing.com). - 倉庫で、実行中の Snowflake ウェアハウスの名前を入力します。

- で、Snowflake ユーザー名を入力します。

- パスワード で、Snowflake パスワードを入力します。

- 選択する 有効にする.

- 選択する データソースを作成する.

ダッシュボードを作成する手順については、前のセクションを参照してください。 最初の QuickSight ダッシュボードを作成する.

クリーンアップ

QuickSight、Snowflake、PrivateLink での作業が完了したら、 Route53 リゾルバー インバウンド エンドポイントを削除する, Route 53 プライベート ホスト ゾーン、 そしてその VPCエンドポイント 追加料金の発生を避けるため、Snowflake の場合。

まとめ

この投稿では、AWS PrivateLink を使用してデータソースとして QuickSight を Snowflake に接続するための XNUMX つのシナリオについて説明しました。XNUMX つの異なるシナリオ (同じ VPC、同じリージョン内の VPC ピアリング、およびリージョン間の VPC ピアリング) での接続に使用します。 また、AWS PrivateLink を使用せずに QuickSight を Snowflake に接続する方法についても説明しました。

データ ソースを設定したら、次のように設定して、データからさらに洞察を得ることができます。 MLインサイト QuickSight で、QuickSight を使用してデータのグラフィカル表現を設定します ビジュアルまたは join 複数のデータセットからのデータ、および他のすべての QuickSight 機能。

著者について

マクスウェル・ムーン AWS のシニア ソリューション アーキテクトであり、独立系ソフトウェア ベンダー (ISV) と協力して、AWS でアプリケーションを設計およびスケーリングしています。 仕事以外では、Maxwell は XNUMX 匹の猫の父親であり、Wolverhampton Wanderers フットボール クラブの熱心なサポーターであり、スカ ミュージックの新しい波を辛抱強く待っています。

マクスウェル・ムーン AWS のシニア ソリューション アーキテクトであり、独立系ソフトウェア ベンダー (ISV) と協力して、AWS でアプリケーションを設計およびスケーリングしています。 仕事以外では、Maxwell は XNUMX 匹の猫の父親であり、Wolverhampton Wanderers フットボール クラブの熱心なサポーターであり、スカ ミュージックの新しい波を辛抱強く待っています。

ボスコ・アルバカーキ は、AWS のシニア パートナー ソリューション アーキテクトであり、エンタープライズ データベース ベンダーやクラウド プロバイダーのデータベースおよび分析製品の使用において 20 年以上の経験を持ち、大規模なテクノロジー企業がデータ分析ソリューションを設計するのを支援し、エンジニアリング チームが設計を主導しています。データ分析プラットフォームとデータ製品の実装。

ボスコ・アルバカーキ は、AWS のシニア パートナー ソリューション アーキテクトであり、エンタープライズ データベース ベンダーやクラウド プロバイダーのデータベースおよび分析製品の使用において 20 年以上の経験を持ち、大規模なテクノロジー企業がデータ分析ソリューションを設計するのを支援し、エンジニアリング チームが設計を主導しています。データ分析プラットフォームとデータ製品の実装。

- '

- "

- 100

- 11

- 7

- 9

- アクセス

- NEW

- すべて

- 許可

- Amazon

- 分析論

- 建築

- 賃貸条件の詳細・契約費用のお見積り等について

- AWS

- 国境

- ビジネス

- ビジネス・インテリジェンス

- コール

- 猫

- クラウド

- クラブ

- コード

- 企業

- Connections

- 接続性

- 作成

- ダッシュボード

- データ

- データ分析

- データベース

- 設計

- DNS

- エディタ

- 社員

- エンドポイント

- エンドポイントのセキュリティ

- エンジニアリング

- Enterprise

- 詳細

- 特徴

- 費用

- フィールズ

- 名

- サッカー

- フォワード

- フル

- グリーン

- グループ

- ハイ

- 認定条件

- How To

- HTTPS

- IAM

- アイデンティティ

- 含めて

- 情報

- 洞察

- 統合

- インテリジェンス

- 相互作用的

- IP

- IPアドレス

- IT

- 大

- ツェッペリン

- 限定的

- LINE

- LINK

- リスト

- ローカル

- 音楽を聴く際のスピーカーとして

- 名

- ナビゲーション

- ネットワーク

- オファー

- 開きます

- オプション

- オプション

- 注文

- その他

- パートナー

- パスワード

- パフォーマンス

- プラットフォーム

- ポート

- プライベート

- 製品

- 公共

- パブリッシュ

- 記録

- 要件

- リソースを追加する。

- リソース

- ルート

- ルール

- ランニング

- 規模

- 画面

- を検索

- セキュリティ

- 選択

- サーバレス

- セッションに

- 設定

- 簡単な拡張で

- So

- ソフトウェア

- ソリューション

- start

- ストレージ利用料

- サブドメイン

- 成功した

- サポート

- 表面

- テクノロジー

- ソース

- 時間

- トラフィック

- ui

- 値

- ベンダー

- 詳しく見る

- バーチャル

- 可視化

- 倉庫

- ウェーブ

- ウェブサイト

- 以内

- 仕事

- 年