ビジネスを行うには、多くのリスクに対処する必要があります。 詐欺のリスクは、ベンダーや従業員などの第三者との関与から生じる可能性があります。 に関連するそのような横行する詐欺のXNUMXつ 買掛金の流れ ベンダー詐欺です。

ベンダー詐欺は、非常に巧妙な方法で XNUMX つまたは複数のソースから発生する可能性があります。 検出されない場合、企業に深刻な損害を与える可能性があります。 ベンダー詐欺、そのカテゴリ、およびそれを検出および防止する方法について詳しく知るために読んでください.

ベンダー詐欺とは?

ベンダー詐欺とは、ベンダー、複数のベンダー、または従業員が個人的な利益のために行う不正行為を指します。 買掛金勘定 (AP) 会社の。

簡単に言えば、AP でベンダーまたは受信者のアカウント情報を偽って支払いを流用する一種の詐欺です。 支払い詐欺は、次の場合に実行できます。

- XNUMX 人または複数の従業員

- XNUMX つまたは複数のベンダー

- ベンダーと従業員のコラボレーション

- 誰にも知られていないベンダーの支払い情報を変更する外部エンティティ

場合によっては、非常に複雑なため、ベンダーの不正の検出が困難になり、企業が巨額の損失を被る可能性があります。

手動 AP プロセスの自動化を検討していますか? 無料トライアルと 30 分間のライブ デモを入手して、Nanonets がチームのエンドツーエンドの実装にどのように役立つかを確認してください APオートメーション ベンダー詐欺を防止します。

誰に影響しますか?

通常、ベンダー詐欺は中小企業に深刻な影響を与える可能性があります。 このような組織は、そのような詐欺を追跡して特定できる強力な管理やチェックポイントを持っていない傾向があるため、リスクが高くなります。

さらに、従業員のチームが少ない小規模な組織は、複数の従業員を処理するために最小限のスタッフに依存しています。 AP 機能。 そのため、請求書の受領と支払いの承認を担当する従業員が記録を操作する誘惑に駆られ、企業の財務と信頼性に重大な損害を与える可能性があります。

これは、大規模な組織が危険にさらされていないという意味ではありません。 しかし、彼らの手段、能力、および比較的大規模なスタッフにより、ベンダー詐欺の発生率を下げることができる堅牢なリスク管理を展開する可能性があります.

小規模な組織は、追跡プロセスと制御を実装する手段と能力がない場合、ベンダー詐欺の影響を受けやすくなります。 それらがなければ、AP 部門で犯される可能性のあるさまざまなカテゴリの詐欺を防止または軽減することは困難です。

ベンダー詐欺のカテゴリ

ベンダー詐欺は、実行される方法によって大きく異なります。 以下のように詳細に分類できます。

- 請求詐欺: 従業員によって 2 つの方法で行われる支払い操作を指します。 偽のベンダーが関与するか、実際のベンダーのアカウントを使用して二重の支払いを行う可能性があります。

- 架空のベンダー – 適切な制御とアクセス権を持つ従業員が、偽のベンダー アカウントまたはダミー会社を設定し、ベンダーとして登録し、このアカウントに定期的に支払いを行います。

- 重複した支払い – 従業員が本物のベンダーのアカウントを使用し、支払い記録を操作して、ベンダーの請求書で二重支払いを開始します。 追加の支払いは、従業員の口座に振り込まれます。

- 操作の確認: この種の詐欺には、従業員がベンダーの小切手の情報を偽造または変更して、支払いを個人の銀行口座に転送することが含まれます。

- 収賄: ベンダーと従業員の間の合意の結果、この種の詐欺には、従業員が追加の利益または販売と引き換えにベンダーから個人的な送金を受け取ることが含まれます。

- 超過請求: ベンダーが最初に合意したものよりも過剰な数量/価格を会社に請求する場合、それは過剰請求と呼ばれます。 この種の練習は、単独で、または従業員と共謀して行うことができます。

- 価格協定: この種の詐欺は、XNUMX つのベンダーが協力して通常よりも高い価格を設定した場合に発生します。 買い手/会社は、ベンダーに関係なく、より高い価格を支払うことを余儀なくされます. 従業員は、ベンダーが予算に関する機密情報を入手するための内部情報源として機能できます。

- 入札談合: 詐欺行為の一般的な方法は、通常、2 つ以上のベンダーと従業員が協力して、最高入札者に有利な調達契約を取得することです。 従業員は、不正行為を助長し、支援したことに対して正当な補償を受けます。

- サイバー詐欺: おそらく最も検出が難しい種類のベンダー詐欺事件は、会社にもベンダーにも関係のない未知の無許可の人物によって実行されます。 ここでは、外部エンティティが既存のベンダーのアカウントを操作し、支払いをそのアカウントに転用することができます。 トランザクション全体が電子的に行われるため、企業にとって検出と防止がさらに困難になります。

タッチレス AP ワークフローをセットアップし、 買掛金プロセスを合理化する すぐに。 今すぐ 30 分間のライブ デモを予約してください。

ベンダー詐欺の検出と防止

ベンダー詐欺の検出と防止は簡単ではありませんが、実行可能です。 コントロールが不足している主要な領域を特定したら、より強力なコントロールと対策を実装することで、ベンダーの詐欺事件を防ぐことができます。 ベンダー詐欺を防止するために、組織内でコントロールを実装できるさまざまな方法を見てみましょう。

ベンダー コントロール

ほとんどのベンダー詐欺事件にはベンダーが関与しているため、選択から支払いまで特定の予防措置に従うことで、潜在的にその発生率を減らすことができます。 いくつかの潜在的なコントロールを次に示します。

- ベンダーの登録プロセスにおけるデューデリジェンスに従う。 私書箱を含む郵送先住所、連絡先番号、ベンダーの納税者番号、連絡担当者、銀行口座などのベンダーの詳細を確認することに注意を払う必要があります。

- 設定された設定で集中化されたベンダー データベースを維持します。 リスクの高いベンダーの別のリストを用意することで、支払いを決済するための追加の承認を開始するのに役立ちます。

- 偏りのない評価のために、外部監査/ソースまたはベンダー部門外の従業員を通じてベンダーのレビューを実施します。

- ベンダーの住所またはその他の情報が従業員の情報と一致しないか、既存のベンダーと類似していることを確認します。

- ベンダーマスターファイルを定期的にチェックして、請求額が現実的であり、矛盾がないことを確認します。

従業員対策

ベンダー詐欺と呼ばれていますが、多くの場合、ほとんどの詐欺はインサイダーの助けを借りて行われています。 このような詐欺への従業員の関与をチェックするためのいくつかの重要な手段は次のとおりです。

- 新しい従業員または代理店を雇用する際に、徹底的なバックグラウンド チェックを実行する ( 買掛金のアウトソーシング)

- 財務情報の機密性を保ち、より高いレベルの従業員に制限する

- 大規模な組織では、内部統制を強化するために、さまざまなレベルで従業員の職務を分離できます。 したがって、

- ベンダー データの入力担当者は、ベンダーを承認する担当者とは異なる必要があります。これにより、偽のベンダーの作成を排除できます。

- 商品またはサービスの受け取り、請求書の支払いの処理、および支払いの承認を別の担当者が処理する必要があります。

- 小規模な企業は、ベンダー/AP/で従業員の職務をローテーションできます。購買部門 または、不正を計画する可能性を排除できる重要なタスクを監視するためにマネージャーをロープで囲みます。

請求書照合方法の使用

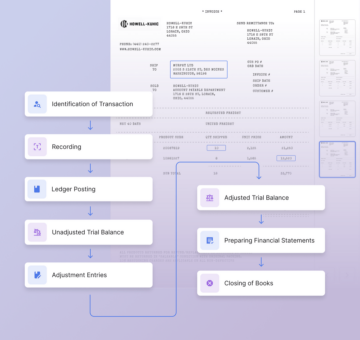

請求書照合 ベンダー詐欺の一般的な発生を防ぐために、小規模から大規模な組織まで使用できる効果的な方法の XNUMX つです。

請求書照合 企業がベンダーの請求書を他の関連文書と照合するために使用するプロセスです。 発注書 (PO)、入庫、検査票、さらには契約書にも。

これらの必須チェックは、支払いが承認される前に、仕入先請求書の信頼性を検証するのに役立ちます。 請求書/注文書の照合 さまざまな方法で行うことができます。

- 双方向マッチング – 請求書を元の発注書 (PO) と照合することによって実行されます。 このプロセスでは、請求書に記載されている商品またはサービスが、組織によって注文されたものと一致することを確認します。

- スリーウェイマッチング – このプロセスには、請求書の二重チェックが含まれます。 請求書は最初に 発注書 そして商品受け取りへ。 請求書に記載されている商品/サービスが PO と一致し、正しく配送されていることを確認するのに役立ちます。

- 四方一致 – 最も精巧な照合プロセスでは、請求書を他の 3 つのドキュメント、つまり PO、入庫、および検査票と照合する必要があります。 この手順により、請求書に記載されている商品/サービスが PO に従って受領され、それらが正確であることを確認するために検査されていることが保証されます。

- 非 PO または契約の照合 – 企業が複数の文書を使用しない状況では、ベンダーの請求書が契約書と照合され、記載されている価格とサービスが契約書自体から逸脱していないことが確認されます。

データマイニング技術の適用

データ マイニングは、膨大な量のデータを分析し、ビジネス分析と意思決定に役立つパターンを発見する最新の手法です。 この手法は不正検出において非常に正確であり、ベンダーの不正事例を軽減するために活用できます。

傾向分析を使用して、データ マイニングは、不正行為を示す可能性のある異常を検出できます。 組織は、データ マイニング手法を使用して、次のような特定のパターンを確認できます。

- 通常の手順から逸脱した支払い、ドルの不一致、および承認限度まで最大化された金額

- 同一業者への同日重複支払、または総支払回数が契約約款を超えている

- 営業時間外の支払い

- 配送先住所と支払い先住所の違い、請求書での同じ注文書の使用、連続していない請求書番号など、ベンダー情報の相違。

その他の組織的措置

主要な対策とは別に、企業はベンダー詐欺を抑えるために他の適切な対策を講じることができます。 実行可能なもののいくつかは次のとおりです。

- 詐欺ホットラインの設定 – 匿名のヘルプラインを設定すると、従業員は結果を心配することなく不正行為を報告できます。 それは警戒の雰囲気を作り出し、組織が是正措置を迅速に展開するのに役立ちます。

- 内部統制を強化する – 組織は、統制手順が整備されており、経営陣から新入社員まで全員がそれらを認識していることを確認する必要があります。 ベンダーの不正行為について従業員を教育し、更新することで、従業員はリスクと結果をより認識することができます。 定期的なリスク評価を実施することで、ベンダーの不正行為を軽減するために是正する必要がある抜け穴についての洞察を得ることができます。

- XNUMX 段階の承認 – ベンダーの承認と支払いの承認の両方を、多層の承認プロセスで実行する必要があります。 これにより、会社は正当なベンダーを獲得し、複数の従業員がプロセスを監督することで、支払いがより精査されるようになります。

この 30 分間のライブ デモを予約して、間違った支払い、請求書の重複、影の支出について心配する必要がなくなるようにしましょう。

まとめ

ベンダー詐欺は、組織に多大な損害を与え、多大な損失をもたらす可能性があります。 ベンダー詐欺を防止するには、会社の方針を定期的に適切に計画し、見直し、更新する必要があります。 詐欺を軽減し、将来の重大な損失から組織を保護するために、マルチレベルのアプローチで予防措置を実施する必要があります。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://nanonets.com/blog/identifying-and-preventing-vendor-fraud/

- :は

- ][p

- $UP

- a

- 私たちについて

- アクセス

- アカウント

- 買掛金勘定

- 正確な

- アクティビティ

- NEW

- 住所

- アドレス

- に対して

- 機関

- 契約

- 一人で

- 金額

- 分析

- 分析します

- &

- 匿名の

- アプローチ

- 承認

- 承認する

- 承認された

- です

- エリア

- AS

- 評価

- アセスメント

- 関連する

- At

- 雰囲気

- 注意

- 信頼性

- 自動化する

- 背景

- 銀行

- 預金

- 銀行口座

- BE

- 以下

- 利点

- より良いです

- の間に

- 請求

- 札

- 本

- ボックス

- 予算

- ビジネス

- ビジネス

- by

- 缶

- 例

- カテゴリ

- 集中型の

- 一定

- チャンス

- チャージ

- チェック

- 点検

- 小切手

- 決済

- 協力します

- 環境、テクノロジーを推奨

- コミットした

- コミットする

- コマンドと

- 企業

- 会社

- 会社の

- 補償された

- 複雑さ

- 結論

- 接続

- 結果

- 接触

- コンテンツ

- 縮小することはできません。

- 契約

- コントロール

- controls

- 費用

- 作成します。

- 創造

- 信頼性

- データ

- データマイニング

- データベース

- 日付

- 取引

- 意思決定

- 配信

- 配達

- デモ

- 部門

- 展開します

- 詳細な

- 細部

- 検出された

- 検出

- 異なります

- 難しい

- 勤勉

- 発見する

- ドキュメント

- ドル

- 間に

- 簡単に

- 教育する

- 効果

- 効果的な

- どちら

- 手の込んだ

- 電子的に

- 排除する

- 埋め込まれた

- 従業員

- 社員

- 心強い

- 端から端まで

- 魅力的

- 確保

- 確実に

- 全体

- エンティティ

- エンティティ

- 初歩的な

- 等

- エーテル(ETH)

- さらに

- EVER

- 誰も

- 交換

- 既存の

- 外部

- 余分な

- 偽

- 賛成

- 財源

- ファイナンシャル

- 名

- 修正する

- フロー

- 焦点を当て

- フォロー中

- 鍛造

- 詐欺

- 不正検出

- 不正な

- 不正行為

- 無料版

- 無料試用

- から

- 機能

- 未来

- 利得

- 利益

- 取得する

- Go

- 商品

- 素晴らしい

- 大いに

- ハンドル

- 起こります

- ハード

- 持ってる

- 持って

- ヘビー

- 助けます

- ことができます

- こちら

- リスクが高い

- より高い

- 最高

- 非常に

- 雇用

- 認定条件

- How To

- HTTPS

- 巨大な

- 識別

- 識別する

- 影響

- 実装する

- 実装

- 実装

- 重要

- in

- include

- 含めて

- 示す

- 情報

- 当初

- 開始する

- 開始する

- 洞察力

- 内部

- 請求書の処理

- 巻き込む

- 関係する

- 関与

- 関与

- 無関係に

- IT

- ITS

- 自体

- キープ

- キー

- 種類

- 知っている

- 欠如

- 大

- より大きい

- 姓

- レベル

- 可能性が高い

- リスト

- リストされた

- ライブ

- 長い

- 抜け穴

- 損失

- ロー

- 製

- 主要な

- make

- 作る

- 作成

- 管理

- マネージャー

- 義務的な

- 操作する

- 操作

- 方法

- マニュアル

- マスター

- 一致

- マッチ

- マッチング

- 手段

- 措置

- 言及した

- 最小

- 鉱業

- 軽減する

- モダン

- モニター

- 他には?

- 最も

- 多層

- の試合に

- すなわち

- 必要

- 新作

- 通常の

- 数

- 番号

- of

- on

- ONE

- 調整された

- 注文

- 組織

- 組織の

- 組織

- オリジナル

- その他

- 外側

- パーティー

- パターン

- 支払う

- 支払い

- 支払い

- 実行

- 人

- 個人的な

- Personnel

- 人

- 場所

- 計画

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- PO

- ポリシー

- 潜在的な

- :

- 練習

- プ

- 防ぐ

- 予防

- 防止

- ブランド

- 価格、またオプションについて

- 多分

- 手続き

- プロセス

- ラボレーション

- 処理

- 適切な

- 守る

- 提供します

- 購入

- 発注書

- すぐに

- 価格表

- 読む

- 現実的な

- 領収書

- 受け

- 受け入れ

- 記録

- 修正済み

- 減らします

- 言及

- 指し

- レジスタ

- レギュラー

- 相対的に

- 関連した

- 送金

- レポート

- 制限されました

- 結果

- レビュー

- レビュー

- リスク

- リスク

- 堅牢な

- ロール

- ルート

- ラン

- s

- セールス

- 同じ

- 詐欺

- 秒

- 選択

- 敏感な

- 別

- 役立つ

- サービス

- セッションに

- セット

- 厳しい

- Shadow

- シェル(Shell)

- すべき

- 同様の

- 簡単な拡張で

- から

- 状況

- 小さい

- より小さい

- 一部

- 洗練された

- ソース

- 特定の

- 支出

- スタッフ

- 強い

- 強い

- かなりの

- そのような

- がち

- 取る

- タスク

- 税金

- チーム

- チーム

- テクニック

- それ

- 未来

- アプリ環境に合わせて

- それら

- 三番

- 第三者

- 介して

- 時間

- 〜へ

- トータル

- タッチレス

- 追跡する

- 追跡

- トランザクション

- 転送

- トレンド

- トライアル

- 順番

- 下

- 理解する

- 更新

- つかいます

- 通常

- さまざまな

- ベンダー

- ベンダー

- 確認する

- 検証する

- 実行可能な

- ボリューム

- 脆弱な

- 仕方..

- 方法

- WELL

- この試験は

- which

- while

- 誰

- 意志

- 無し

- 言葉

- ワークフロー

- 間違った

- あなたの

- ユーチューブ

- ゼファーネット