스마트폰/노트북/데스크톱을 계속 수정해야 하는 이유가 궁금하신가요? 한 가지 이유는 새 보안 패치가 이전 버전에 비해 더 포괄적인 보안을 제공하기 때문입니다. 마찬가지로, 특히 블록체인 관련 플랫폼 및 애플리케이션의 분산형 생태계에서 ZKP(영지식 증명)의 후계자는 NYM(당분간)이라고 말할 수 있습니다. 더 유명한 이름인 VPN(가상 사설망)은 NYM의 전신 중 하나로 볼 수 있습니다. 영지식 증명은 증명 검증을 완료하기 위해 세 가지 조건이 필요하지만 이러한 시나리오는 NYM에서는 발생하지 않습니다. 이 작품은 NYM이 어느 정도 필수가 되었고 ZYK가 그림에서 벗어나고 있는 이유에 대해 자세히 설명합니다.

이 연구 보여줍니다 오픈 소스 애플리케이션과 Wi-Fi(무선 충실도)를 사용하여 보안 및 개인 정보를 보호하는 고유한 방법. 그림 3.1 백엔드 기능에 대한 추상적인 아이디어를 제공합니다. Tor 브라우저 및 Wi-Fi 분석기의 그림은 공개 키 인프라, 디지털 인증서, 해시 암호, 보안 토큰 및 전송 계층 보안의 혼합을 통해 개인 정보가 어떻게 유지되는지 보여주기 위해 사용됩니다. 인증이 첫 번째 단계라는 것은 그림 3.1을 보면 간단해 보입니다. 그런 다음 세션 토큰 또는 인증서가 생성됩니다. 인증서 생성 후 세션 토큰이 승인(들)을 수신한 후 전송되고 해당 응답과 데이터가 마지막에 전송됩니다. Tor 브라우저는 양파 라우팅을 사용하는 오픈 소스 브라우저이며 Java 언어를 사용하는 응용 프로그램에서 사용하는 대부분의 Wi-Fi 네트워크는 코딩이 비교적 안전하고 해킹하기 쉽지 않기 때문입니다. 연구 결과, 사용자의 신원을 동시에 보호하는 클라이언트와 서버 간의 상호 검증이 확립되었다고 말할 수 있습니다. Tor 및 시간 토큰/인증서를 활용하여 익명성을 확보했습니다. 앞으로 해결될 영역 중 하나는 Wi-Fi 네트워크 액세스를 생산적으로 수정하는 것입니다. 귀하/사용자의 데이터를 보호하는 또 다른 방법은 Idemix Anonymous Credential System과 암호화의 협력인 "Firmware IdM"을 사용하는 것입니다.

전 세계적으로 많은 인구가 스마트폰/스마트 전자 기기를 일상적으로 사용함에 따라 보안 및 개인 정보 보호에 대한 우려가 급격히 증가함에 따라 M2M(Machine to Machine) 아키텍처 사용자의 개인 데이터 보호와 관련하여 중요해지고 있습니다. IoT와 같이 작동하는 향후 기술 백엔드에 대해 약간의 이해가 없는 경우 M2M이 IoT 및 향후 기술에도 필요한 것으로 간주되고 있다는 점을 고려할 수 있습니다. 효율성과 생산성을 위한 필수품으로도 여겨집니다. 그림 1 쇼케이스 IoT 기반 핸들의 고유 식별자(UID)는 글로벌 투명 책임 목적을 위해 MAC, 해시, IMEI, URI, URN, EPC 및 DOI 우물의 혼합을 포함합니다. 이 작품에서 언급한 아키텍처 참조 모델(ARM)은 백엔드에서 보안 IoT 프레임워크를 유지하면서 서로 다른 계층 간의 상호 작용이 어떻게 발생하는지 보여줍니다. 제안된 모델의 기능은 그림 4와 같습니다. 어떤 면에서 그림은 제품/서비스의 전체 수명 주기를 나타냅니다(은유적으로 말하면). 이 제안된 모델을 고유하게 만드는 한 가지 요소는 인증, 권한 부여, 속성 관리, 자격 증명 및 암호화 키 프로비저닝도 제공한다는 것입니다. 제공하는 추가 기능은 IdM 시스템을 FIRMWARE Key rock IdM과 병합하기 때문입니다. 이 제안된 프로토타입이 제공하는 또 다른 추가 기능에는 스마트 계약을 관리하기 위한 속성도 포함되며 이는 SCIM(시스템 간 ID 관리용 시스템) 모델에도 없습니다. 결국 이 연구는 제안된 모델이 개인 정보 보호 기술을 통해 여러 보안 자격 증명을 얻을 수 있는 솔루션을 제공함을 보여주었습니다. 다음 연구는 NYM 자격 증명을 통해 분산형 개방형 생태계 간의 개인 인증 문제를 해결하는 데 도움이 됩니다.

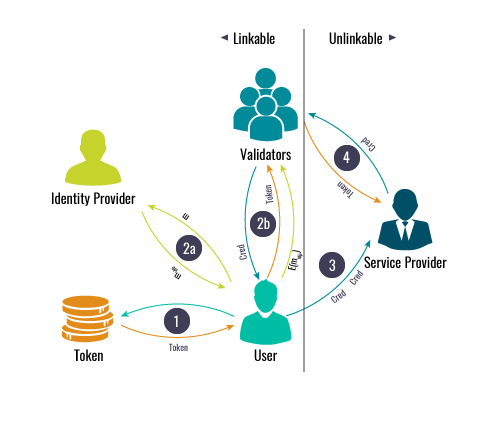

현재 탈중앙화 플랫폼의 문제는 아이덴티티 관리의 역설이라고 할 수 있습니다. 귀하/사용자는 귀하의 개인 정보를 가능한 한 최소한으로 공개하기를 원합니다(당연히 그렇습니다). 그러나 Sybil Attack을 피하기 위해(공격자는 다수의 가상 ID를 구축하여 네트워크 서비스의 중요성을 전복하고 불균형적인 영향력을 얻기 위해 활용합니다), NYM 토큰/자격 증명 NYM 프레임워크 내에서 구축됩니다. 아래에 표시된 인포그래픽은 NYM 토큰의 흐름/교환에 관련된 다양한 플레이어 간의 관계를 이해하는 데 도움이 됩니다.

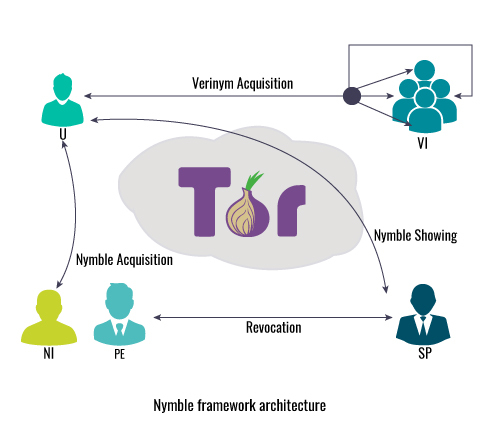

관찰하면 일부는 토큰을 연결할 수 있지만 일부는 연결할 수 없습니다. "연결 가능"이라는 단어는 시스템 내의 제XNUMX자가 사용자를 NYM 그리드의 다른 엔터티/제XNUMX자와 각각의 활동에 연결할 수 있다는 사실을 나타냅니다. 사용자가 NYM 토큰을 받으면 전체 프로세스가 시작됩니다. 그 후 검증자/인증자는 토큰을 자격 증명으로 수정합니다. 그런 다음 사용자는 서비스 제공자에게 각자의 자격 증명을 보여주고 검증자/인증자는 서비스 제공자에게 토큰 전송을 확인합니다. 즉시 이해하기 위해 행 위에 언급된 숫자는 NYM 프레임워크에 대한 명확성을 일시적으로 얻는 데 도움이 될 수도 있습니다. 아이디어와 제안된 모델은 현재 초기 단계에 있으므로 앞으로 많은 수정이 있을 것으로 예상할 수 있습니다. NYM의 전체론적 개인 정보 보호에 관한 유사한 경향을 나타내는 다음 모델은 프로토타입이 서비스 거부 공격 문제를 해결하고, 다중 연결 가능성 창을 취소하고, Tor 네트워크로 Verinym 획득 프로토콜을 강화하는 방법을 알려줍니다.

다음 모델은 같은 동전의 이면으로 볼 수 있습니다(은유적으로 말함). 말한 바와 같이 여기에서 지금 확인해 보세요., Nymble Framework는 Psednym Manager(PM)와 Nymble Manager(NM)라는 두 개의 신뢰할 수 있는 타사를 활용합니다. 사용자는 PM과 NM이 모두 연결할 수 없는 세트와 함께 인증 토큰(Nymble으로 명명)을 한 번만 사용할 때 생성됩니다.

위에 배치된 인포그래픽은 네트워크의 다양한 이해 관계자가 서로 상호 작용할 수 있는 다양한 방법을 나타냅니다. SP는 서비스 공급자라고도 할 수 있습니다. Nymble Issuer는 간단히 말해서 NI로 작성됩니다. Verinym 발급자는 VI로 작성되며 PE도 Pseudonym Extractor로 볼 수 있습니다. 줄 끝에 있는 화살표는 모든 다양한 활동을 이해하는 데 도움이 됩니다.

위에서 언급한 모든 고유한 제안 모델은 전체론적 개인 정보 보호를 위해 ZYK보다 NYM이 더 낫다고 언급하는 다른 방법입니다. 블록체인 영역의 최신 변경 사항에 대해 자세히 알아보거나 몇 가지 의심을 해결하고 싶거나 회사 내에서 이를 흡수하는 것이 얼마나 유용한지 알고 싶다면 다음을 방문하십시오. 프리마 펠리 키 타스.

191 총 조회, 191 조회 오늘

- "

- 2020

- 67

- 84

- ACCESS

- 취득

- 방과 후 액티비티

- 추가 기능

- 추가

- All

- 중

- 익명

- 어플리케이션

- 지역

- ARM

- 인증

- 권한 부여

- blockchain

- 브라우저

- 건물

- 증명서

- 인증

- 코딩

- 동전

- 협동

- 오는

- 계약

- 신임장

- 암호 법

- 데이터

- 분산 된

- 디바이스

- 디지털

- 생태계

- 충실도

- 그림

- 굳은

- 먼저,

- 뼈대

- 미래

- 글로벌

- 그리드

- 안내

- 마구 자르기

- 해시

- 해싱

- 방법

- HTTPS

- 생각

- 통합 인증

- 신원 관리

- 영향

- 인포 그래픽

- 정보

- 인프라

- 상호 작용

- 참여

- IOT

- IT

- 자바

- 유지

- 키

- 언어

- 넓은

- 최근

- LINK

- 맥

- 구축

- 매질

- 모델

- 즉

- 네트워크

- 네트워크 액세스

- 네트워크

- 숫자

- 제공

- 기타

- 기타

- 체육

- 암호

- 패치

- .

- 플랫폼

- 인기 문서

- 인구

- 제시

- 프리마 펠리 키 타스

- 개인 정보 보호

- 사설

- 생산력

- 증명

- 공개

- 연구

- 응답

- 보안

- 보안 토큰

- 세트

- 짧은

- 스마트 한

- 스마트 계약

- So

- 단계

- 체계

- 기술

- 미래

- 시간

- 토큰

- 토큰

- 바위 산

- 토르 브라우저

- 수송

- URI

- 온라인

- VPN

- Wi-Fi 접속 설비

- 창

- 무선 전화

- 이내

- 세계

- 무 지식 증명