What is internet of things (IoT) privacy?

Internet of things privacy is the special considerations required to protect the information of individuals from exposure in the 만약 IoT environment. These steps are necessary because in an IoT setting almost any physical or logical entity or object can be given a 고유 식별자 and the ability to communicate autonomously over the Internet or similar network.

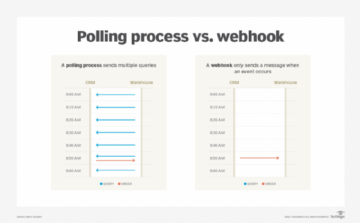

As endpoints, or the “일,” in the IoT environment transmit collected data autonomously over the internet and typically display that data on mobile applications, they also work in conjunction with other endpoints and communicate with them. Interoperability of things is essential to the IoT’s functioning so that, for example, networked elements of a 스마트 홈 work together smoothly.

The data transmitted by a given endpoint might not cause any privacy issues on its own. For instance, a smart meter used in remote monitoring and data collection for a consumer and their utility company is commonplace and typically harmless. However, when even fragmented data from multiple IoT devices is gathered, collated and analyzed, it can yield 민감한 정보 about people’s whereabouts or living patterns, for instance.

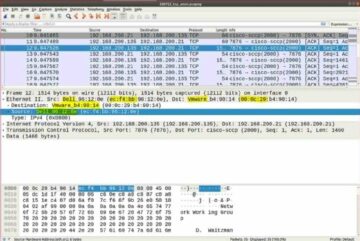

The idea of networking appliances and other objects is relatively new, especially in terms of the global connectivity and autonomous data transfer that are central to the internet of things. As such, security risks haven’t always been considered in product design, which can make even everyday household objects points of vulnerability. For example, in 2014, researchers at Context Information Security found a vulnerability in a Wi-Fi-enabled light bulb that let them request its Wi-Fi credentials and use those credentials to get network access.

이 기사는

What are IoT privacy issues?

Skepticism and suspicion around IoT systems is often rooted in cybersecurity and privacy concerns. Not only is it increasingly difficult for businesses to ensure their IoT devices are secure given how advanced hackers and other malicious actors have become, but there is also a public trust issue. Consumers feel their 데이터 프라이버시 is at risk; they worry about both the businesses entrusted to safeguard their data and the malicious actors.

The following privacy risks still hinder IoT’s full potential:

- Excessive data. There are billions of connected devices worldwide that generate huge amounts of data in just one day alone. Those acting in bad faith have many targets and opportunities to compromise consumer privacy. As a result, IoT device manufacturers and companies that use these devices have their work cut out for them in ensuring public trust.

- Intrusion into personal space. Hackers can target an unsecured IoT device or network to access personally identifiable information (PII) or other sensitive information about consumers. Device manufacturers and organizations that use those devices also have access to PII data and must take precautions to prevent unauthorized access and misuse.

- Private data sharing. A device manufacturer might include in its fine print how it shares consumer data with third parties. If consumers don’t read the legalese that comes with their sensors, connected cars and other devices, they could unknowingly have their sensitive data viewed and used by these third parties.

[포함 된 콘텐츠]

IoT security’s role in ensuring privacy

The fact that internet-connected devices can operate with high performance in remote locations is useful and even critical in many cases. But this also means hackers and cybercriminals are coming up with new, sophisticated tactics to hack these devices. Denial-of-service and malware attacks are both methods hackers use to compromise IoT device data.

A lack of testing and mandatory software updates both before and during IoT deployments leaves many organizations vulnerable to attack. If IoT device manufacturers don’t pay attention to security concerns when businesses and consumers are trusting them to deliver highly secure products and smart devices, they could be blindsided by malicious actors. If manufacturers enforce routine software and firmware updates, their devices will have less data security vulnerabilities over time.

Another security issue that affects IoT privacy is the bandwagon effect in different industries, such as healthcare providers, insurance companies and automotive manufacturers. Companies adopt new technologies like IoT as part of a broader 산업 4.0 transformation without rigorously vetting them. For instance, an organization might quickly set up an IoT network without assessing the resources needed to maintain and secure the network and its IoT devices in the long term.

Lastly, flaws in IoT security ecosystem may be more fundamental if manufacturers produce devices without the computing power needed for built-in security. Some devices are built for core functions, like processing data, without attention to security. Future hacks and data breaches will likely draw attention to the need for built-in security.

The state of IoT privacy frameworks

As IoT networks become more common, the data privacy involved is an increasingly important topic. Regulations and governance frameworks to ensure privacy might seem like the clearest solution, but the extent and comprehensiveness of these vary by location and private companies might prefer their own approaches.

The General Data Protection Regulation (GDPR) in the European Union (EU) and the Data Protection Act of 2018 in the United Kingdom (U.K.) are primary examples of IoT regulatory frameworks. EU citizens’ private or personal data is regulated by GDPR both within the EU and also when leaving the EU to be used in another country. Also, GDPR standards must be adhered to when IoT products are manufactured, tested and deployed within IoT networks.

Organizations involved in efforts to improve IoT privacy protection include the Industry IoT Consortium headquartered in Boston and the IoT 보안 재단 headquartered in the U.K., which have worked to shape IoT into something more safe and secure. In the absence of federal IoT frameworks, California has adopted the California Consumer Privacy Act, which encompasses IoT privacy as it requires manufacturers to secure connected devices.

Businesses are taking the following steps to improve IoT data privacy practices:

- Explicitly inform consumers how their data is being used.

- Require consumers’ consent for specific data use.

- Provide fully featured access controls and metrics to limit access to private data access to authenticated users.

While these efforts are currently in the hands of private companies, policymakers could play an increased role in this effort in the future, especially if they choose to work with businesses to change laws.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 자동차 / EV, 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- BlockOffsets. 환경 오프셋 소유권 현대화. 여기에서 액세스하십시오.

- 출처: https://www.techtarget.com/iotagenda/definition/Internet-of-Things-privacy-IoT-privacy

- :있다

- :이다

- :아니

- $UP

- 1

- 2014

- 2018

- 32

- a

- 능력

- 소개

- ACCESS

- 행동

- 연기

- 배우

- 채택

- 채택

- 많은

- 영향을

- 혼자

- 또한

- 항상

- 금액

- an

- 분석

- 및

- 다른

- 어떤

- 제품

- 어플리케이션

- 구혼

- 있군요

- 약

- 기사

- AS

- 평가

- At

- 공격

- 공격

- 주의

- 인증 된

- 자동차

- 자발적인

- 자율적으로

- 나쁜

- 기본

- BE

- 때문에

- 가

- 된

- 전에

- 존재

- BEST

- 모범 사례

- 수십억

- 보스턴

- 두

- 위반

- 더 넓은

- 내장

- 내장

- 사업

- 비자 면제 프로그램에 해당하는 국가의 시민권을 가지고 있지만

- by

- 캘리포니아

- 캘리포니아 소비자 개인 정보 보호법

- CAN

- 자동차

- 가지 경우

- 원인

- 중심적인

- 과제

- 이전 단계로 돌아가기

- 왼쪽 메뉴에서

- 시민

- 수집

- COM

- 제공

- 오는

- 공통의

- 소통

- 기업

- 회사

- 타협

- 컴퓨팅

- 컴퓨팅 파워

- 우려 사항

- 결합

- 연결

- 연결된 장치

- 입/출력 라인

- 동의

- 고려 사항

- 고려

- 협회

- 소비자

- 소비자 데이터

- 소비자 프라이버시

- 소비자

- 함유량

- 문맥

- 컨트롤

- 핵심

- 수

- 국가

- 신임장

- 임계

- 현재

- 절단

- 사이버 범죄자

- 사이버 보안

- 데이터

- 데이터 액세스

- 데이터 유출

- 데이터 프라이버시

- 데이터 보호

- 데이터 보안

- 데이터 공유

- 일

- 정의

- 배달하다

- 배포

- 배포

- 디자인

- 장치

- 디바이스

- 다른

- 어려운

- 디스플레이

- 돈

- 무승부

- ...동안

- 생태계

- 효과

- 노력

- 노력

- 요소

- 임베디드

- 포괄

- 종점

- 엔드 포인트

- 억지로 시키다

- 확인

- 보장

- 실재

- 위탁

- 환경

- 특히

- 필수

- 에테르 (ETH)

- EU

- 유럽

- 유럽 연합

- 유럽 연합 (EU)

- 조차

- 일상의

- 예

- 예

- 노출 시간

- 범위

- 사실

- 믿음

- 추천

- 연방

- 세 연령의 아시안이

- 를

- 끝

- 결함

- 수행원

- 럭셔리

- 발견

- 조각난

- 프레임 워크

- 에

- 가득 찬

- 충분히

- 작동

- 기능

- 기본적인

- 미래

- 수집

- GDPR

- 일반

- 일반적인 자료

- 일반 데이터 보호 규정

- 생성

- 얻을

- 주어진

- 글로벌

- 통치

- 가이드 라인

- 마구 자르기

- 해커

- 해킹

- 처리

- 손

- 있다

- 본사

- 건강 관리

- 도움

- 높은

- 고도로

- 방해하다

- 가정

- 방법

- 그러나

- HTTPS

- 거대한

- ICON

- 생각

- if

- 중대한

- 개선

- in

- 포함

- 증가

- 더욱 더

- 개인

- 산업

- 산업

- 통보

- 정보

- 정보 보안

- 예

- 보험

- 인터넷

- 사물의 인터넷

- 인터넷에 연결된

- 상호 운용성

- 으로

- 참여

- IOT

- IoT 장치

- IoT 장치

- 발행물

- 문제

- IT

- 그

- 다만

- 딱 하나만

- 왕국

- 법규

- 출발

- 적게

- 하자

- 빛

- 처럼

- 아마도

- 제한

- 명부

- 생활

- 위치

- 위치

- 논리

- 긴

- 유지하다

- 확인

- 악성 코드

- 필수

- 제조 한

- 제조업 자

- 제조 업체

- .

- XNUMX월..

- 방법

- 방법

- 통계

- 수도

- 오용

- 모바일

- 모바일 응용 프로그램

- 모니터링

- 배우기

- 여러

- 절대로 필요한 것

- 필요한

- 필요

- 필요

- 네트워크

- 네트워크 액세스

- 네트워킹

- 네트워크

- 신제품

- 새로운 기술

- 대상

- 사물

- of

- 자주

- on

- ONE

- 만

- 운영

- 기회

- or

- 조직

- 조직

- 기타

- 아웃

- 위에

- 자신의

- 부품

- 파티

- 패턴

- 지불

- 사람들

- 성능

- 확인

- 개인 정보

- 몸소

- 물리적

- 영화

- pii

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 연극

- 전철기

- 정책 입안자

- 가능성

- 힘

- 사례

- 취하다

- 예방

- 일차

- 인쇄

- 개인 정보 보호

- 개인 정보 및 보안

- 사설

- 개인 회사

- 처리

- 생산

- 프로덕트

- 제품 디자인

- 제품

- 보호

- 보호

- 제공

- 공개

- 공공 신탁

- 빨리

- 읽기

- 규제

- 규제

- 규정

- 규정하는

- 상대적으로

- 먼

- 의뢰

- 필수

- 필요

- 연구원

- 제품 자료

- 결과

- 위험

- 위험

- 직위별

- s

- 가장 안전한 따뜻함

- 섹션

- 안전해야합니다.

- 보안

- 보안 위험

- 보다

- 민감한

- 센서

- 세트

- 설정

- 셰이프

- 공유

- 공유

- 비슷한

- 스마트 한

- 원활하게

- So

- 소프트웨어

- 해결책

- 일부

- 무언가

- 정교한

- 스페이스 버튼

- 특별한

- 구체적인

- 기준

- 주 정부

- 단계

- 아직도

- 이러한

- 시스템은

- T

- 전술

- 받아

- 복용

- 목표

- 목표

- 기술

- 기간

- 조건

- 테스트

- 그

- XNUMXD덴탈의

- 미래

- 정보

- 국가

- 영국

- 그들의

- 그들

- 그곳에.

- Bowman의

- 그들

- 일

- 제삼

- 제 3 자

- 이

- 그

- 시간

- 에

- 함께

- 화제

- 이전

- 변환

- 부치다

- 믿어

- 신뢰

- 일반적으로

- 영국

- 노동 조합

- 미국

- 영국

- 무담보의

- 업데이트

- 사용

- 익숙한

- 사용자

- 유틸리티

- 열람 한

- 취약점

- 취약점

- 취약

- 뭐

- 언제

- 어느

- Wi-Fi 접속 설비

- 의지

- 과

- 이내

- 없이

- 작업

- 협력

- 일

- 전세계적인

- 걱정

- 수율

- 유튜브

- 제퍼 넷