De Amerikaanse Cybersecurity and Infrastructure Security Agency (CISA) heeft Decider gelanceerd, een gratis tool waarmee de cyberbeveiligingsgemeenschap het gedrag van bedreigingsactoren gemakkelijker kan toewijzen aan het MITRE ATT&CK-framework.

Decider, ontwikkeld in samenwerking met het Amerikaanse Homeland Security Systems Engineering and Development Institute (HSSEDI) en MITRE, is een webapplicatie die organisaties kunnen downloaden en hosten binnen hun eigen infrastructuur, waardoor deze via de cloud beschikbaar wordt voor een reeks gebruikers. Het is bedoeld om het vaak moeizame proces van nauwkeurig en effectief gebruik van het framework te vereenvoudigen, en het gebruik ervan open te stellen voor analisten op elk niveau in een bepaalde cyberbeveiligingsorganisatie.

ATT&CK: een complex raamwerk

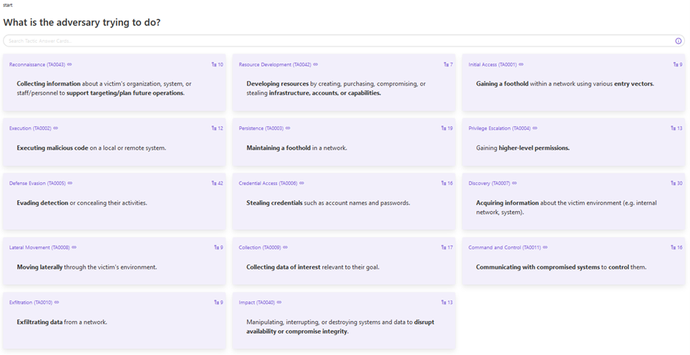

ATT&CK is ontworpen om beveiligingsanalisten helpen bepalen wat aanvallers proberen te bereiken en hoe ver ze zijn in het proces (d.w.z. verkrijgen ze initiële toegang? Bewegen zijwaarts? Exfiltreren gegevens?) Het doet dit via een reeks bekende cyberaanvaltechnieken en subtechnieken die periodiek worden bepaald en vernieuwd door MITRE, dat analisten in kaart kunnen brengen bovenop wat ze in hun eigen omgeving zouden kunnen zien.

Het doel is om te anticiperen op de volgende zetten van de slechteriken en aanvallen zo snel mogelijk af te slaan. Het raamwerk kan ook worden opgenomen in een verscheidenheid aan beveiligingstools en biedt een standaardtaal voor communicatie met collega's en belanghebbenden tijdens incidentrespons en forensisch onderzoek.

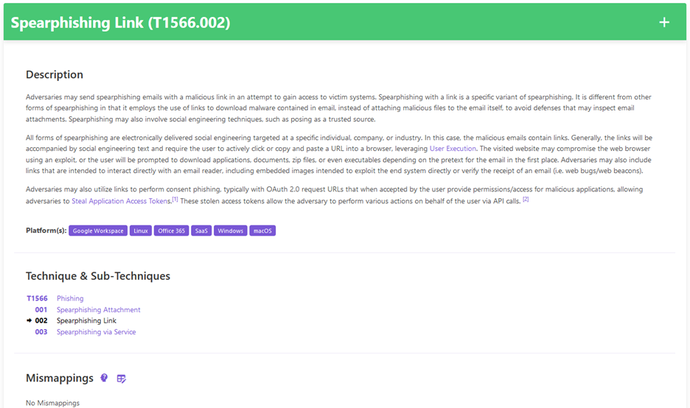

Dat is allemaal goed en wel, maar het probleem is dat het raamwerk notoir complex is en vaak een hoog niveau van training en expertise vereist om bijvoorbeeld de juiste mappings te selecteren. Het ook breidt voortdurend uit, ook buiten bedrijfsaanvallen om bedreigingen voor industriële controlesystemen (ICS) en het mobiele landschap, wat bijdraagt aan de complexiteit. Al met al is het een uitgebreide dataset om te navigeren - en cyberverdedigers komen vaak in het onkruid terecht wanneer ze het proberen te gebruiken.

“Er zijn veel technieken en subtechnieken die beschikbaar zijn en die erg ingewikkeld en erg technisch kunnen worden, en vaak zijn analisten overweldigd, of het vertraagt ze behoorlijk, omdat ze niet noodzakelijkerwijs weten of de subtechnieken techniek die ze kiezen de juiste is”, zegt James Stanley, afdelingschef bij CISA, en merkt op dat klachten over mis-mappings bij het gebruik van de tool vaak voorkomen.

“Als je naar de website gaat, krijg je veel informatie te zien en het wordt al snel ontmoedigend. De Decider-tool brengt het eigenlijk gewoon in meer duidelijke taal voor een analist om te gebruiken, ongeacht hun expertiseniveau, "zegt hij. "We wilden onze belanghebbenden meer begeleiding geven bij het gebruik van het raamwerk en het beschikbaar maken voor bijvoorbeeld junior analisten die er baat bij zouden kunnen hebben om het in realtime te gebruiken tijdens bijvoorbeeld incidentrespons midden in de nacht."

Op een breder niveau zijn bekeerlingen bij CISA en MITRE van mening dat een breder gebruik van ATT&CK - zoals aangemoedigd door Decider - zal leiden tot betere, meer bruikbare bedreigingsinformatie - en betere resultaten op het gebied van cyberdefensie.

"Bij CISA willen we echt de nadruk leggen op het gebruik van bedreigingsinformatie om proactief te zijn in uw verdediging en niet reactief", zegt Stanley. "De sector heeft daarvoor heel lang de gewoonte gehad om indicatoren van compromissen (IOC's) te delen, die een zeer brede, zeer beperkte context hebben."

ATT&CK daarentegen geeft het speelveld een doorslag in het voordeel van de verdediging, zegt hij, omdat het gedetailleerd is en organisaties een manier geeft om de specifieke playbooks van bedreigingsactoren te begrijpen die relevant zijn voor hun specifieke omgevingen.

"Dreigers moeten weten dat hun draaiboeken in wezen nutteloos zijn als we eenmaal benadrukken wat ze doen en hoe ze het doen en dit opnemen in het raamwerk", legt hij uit. “Organisaties die het kunnen gebruiken, hebben een veel sterkere beveiligingshouding in tegenstelling tot het blindelings blokkeren van IP-adressen of hashes, zoals de industrie zo gewend is te doen. Decider brengt ons daar dichter bij.”

Vereenvoudiging van ATT&CK voor toegankelijkheid voor analisten

Decider maakt ATT&CK-mapping toegankelijker door gebruikers door een reeks geleide vragen over vijandelijke activiteit te leiden, met als doel de juiste tactieken, technieken of subtechnieken in het raamwerk te identificeren om op een intuïtieve manier bij het incident te passen. Van daaruit kunnen die resultaten "een reeks belangrijke activiteiten ondersteunen, zoals het delen van de bevindingen, het ontdekken van mitigaties en het detecteren van verdere technieken", aldus CISA's 1 maart aankondiging van het nieuwe gereedschap.

Naast de vooraf ingevulde leidende vragen, gebruikt Decider vereenvoudigde taal die toegankelijk zou zijn voor elke beveiligingsanalist, een intuïtieve zoek- en filterfunctie voor het blootleggen van relevante technieken, en een "winkelwagentje" -functionaliteit waarmee gebruikers resultaten naar veelgebruikte formaten kunnen exporteren. Bovendien kunnen organisaties het afstemmen op en afstemmen op hun eigen individuele omgevingen, inclusief het signaleren van veelvoorkomende mis-mappings.

De hoop is dat ATT&CK uiteindelijk een fundamentele achtergrondtool wordt voor cyberbeveiligingsorganisaties, volgens John Wunder, afdelingsmanager, CTI, en Adversary Emulation bij MITRE, in plaats van het logge, zij het nuttige, instrument dat het is geweest.

"Een ding dat ik heel graag zou zien als ATT&CK meer naar de achtergrond verdwijnt, is slechts een onderdeel van de dagelijkse activiteiten van cyberbeveiliging en individuele analisten hoeven er gewoon minder aandacht aan te besteden", zegt hij. “Het is gewoon iets dat de basis zou moeten vormen van wat we doen en denken over het begrijpen van vijandig gedrag, en niet iets waar je veel tijd aan moet besteden elke keer dat je reageert op een incident. Decider is daar een grote stap voorwaarts.”

De tool helpt ook de syntaxis van ATT&CK om de de facto gemeenschappelijke nomenclatuur te worden voor alle tools en beveiligingsplatforms, en voor het delen van informatie over bedreigingen.

"Zodra je ziet dat ATT&CK in steeds meer delen van het ecosysteem wordt gebruikt en dat iedereen een gemeenschappelijke taal gebruikt, beginnen de gebruikers van ATT&CK steeds meer voordeel te zien van het afstemmen van dingen op het raamwerk en het gebruiken om tools effectiever te correleren, enzovoort. ', zegt Wonder. "Hopelijk zullen we door zaken als Decider die het gemakkelijker maken om te gebruiken, daar steeds meer van gaan zien."

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. Toegang hier.

- Bron: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :is

- $UP

- 1

- a

- Over

- toegang

- beschikbaar

- Volgens

- nauwkeurig

- Bereiken

- over

- activiteiten

- activiteit

- actoren

- toevoeging

- Daarnaast

- adressen

- Voordeel

- agentschap

- Alles

- analist

- analisten

- en

- en infrastructuur

- anticiperen

- Aanvraag

- ZIJN

- AS

- At

- Aanvallen

- aandacht

- Beschikbaar

- achtergrond

- slecht

- BE

- omdat

- worden

- geloofd wie en wat je bent

- voordeel

- Betere

- Verder

- Groot

- Beetje

- blindelings

- blokkeren

- Brengt

- breed

- bredere

- by

- CAN

- Kan krijgen

- chef

- CISA

- dichterbij

- Cloud

- Gemeen

- algemeen

- communiceren

- gemeenschap

- klachten

- complex

- ingewikkeldheid

- compromis

- verband

- contrast

- onder controle te houden

- Corp

- kon

- cyber

- Cyber aanval

- Cybersecurity

- Agentschap voor cyberbeveiliging en infrastructuurbeveiliging

- gegevens

- gegevensset

- dagelijks

- verdedigers

- Verdediging

- afdeling

- ontworpen

- Bepalen

- vastbesloten

- Ontwikkeling

- het ontdekken van

- doen

- beneden

- Download

- gedurende

- e

- elk

- gemakkelijker

- gemakkelijk

- ecosysteem

- effectief

- nadruk

- aangemoedigd

- Engineering

- Enterprise

- omgevingen

- in wezen

- oprichting

- Ether (ETH)

- uiteindelijk

- Alle

- iedereen

- expertise

- Verklaart

- exporteren

- facto

- ver

- veld-

- filter

- geschikt

- Voor

- gerechtelijk

- formulier

- Naar voren

- Foundation

- Achtergrond

- Gratis

- oppompen van

- voor

- functie

- functionaliteit

- verder

- krijgen

- Geven

- gegeven

- geeft

- Go

- doel

- goed

- gids

- Hebben

- met

- hulp

- helpt

- Hoge

- Markeer

- vaderland

- Homeland Security

- hoop

- Hopelijk

- gastheer

- Hoe

- How To

- HTTPS

- i

- ICS

- het identificeren van

- belangrijk

- in

- incident

- incident reactie

- Inclusief

- nemen

- Incorporated

- indicatoren

- individueel

- industrieel

- -industrie

- informatie

- Infrastructuur

- eerste

- instantie

- Instituut

- instrument

- Intelligentie

- intuïtief

- onderzoeken

- betrokken zijn

- IP

- IP adressen

- IT

- HAAR

- John

- Soort

- blijven

- bekend

- taal

- gelanceerd

- leiden

- Laten we

- Niveau

- als

- Beperkt

- lang

- lange tijd

- Kijk

- lot

- liefde

- maken

- MERKEN

- maken

- manager

- kaart

- in kaart brengen

- max-width

- macht

- Mobile

- meer

- beweegt

- bewegend

- OP DEZE WEBSITE VIND JE

- nodig

- New

- volgende

- of

- vaak

- on

- EEN

- open

- Operations

- gekant tegen

- organisatie

- organisaties

- overweldigd

- het te bezitten.

- deel

- Samenwerking

- Betaal

- Eenvoudig

- platforms

- Plato

- Plato gegevensintelligentie

- PlatoData

- spelen

- mogelijk

- Proactieve

- probleem

- biedt

- zetten

- Contact

- snel

- reeks

- liever

- RE

- vast

- real-time

- achteloos

- relevante

- antwoord

- Resultaten

- s

- zegt

- Ontdek

- sectie

- veiligheid

- beveiligingssystemen

- beveiligingshulpmiddelen

- te zien

- -Series

- reeks

- Delen

- delen

- Winkelen

- winkelwagen

- moet

- stilgelegd

- vereenvoudigd

- vereenvoudigen

- vertraagt

- So

- iets

- bron

- specifiek

- besteden

- stakeholders

- standaard

- stanley

- begin

- Stap voor

- sterker

- dergelijk

- syntaxis

- Systems

- tactiek

- Nemen

- Technisch

- technieken

- dat

- De

- hun

- Ze

- ding

- spullen

- het denken

- bedreiging

- bedreigingsactoren

- bedreigingsintelligentie

- bedreigingen

- Door

- niet de tijd of

- tips

- naar

- tools

- tools

- top

- Trainingen

- begrijpen

- begrip

- us

- .

- gebruikers

- variëteit

- via

- wandel

- gezocht

- Manier..

- web

- web applicatie

- Website

- GOED

- Wat

- welke

- WIE

- bredere

- wil

- Met

- binnen

- zou

- Your

- zephyrnet