De vermelding van ‘verkiezingsveiligheid’ onder cyberbeveiligingsprofessionals roept doorgaans zorgen op over het knoeien met stemmachines, kwetsbaarheden en de mogelijkheid van datalekken. Maar er komt meer bij kijken dan alleen hardware, software en processen. Desinformatie en desinformatie zijn uiterst urgente problemen die vermengd zijn met traditionele cyberbeveiliging – een meerlaagse aanvalstechniek die in 2020 centraal stond en sindsdien alleen maar endemischer is geworden.

De tijd begint misschien te dringen nu de tussentijdse verkiezingen dichterbij komen, maar beveiligingsteams in de frontlinie – degenen die werken met fabrikanten van stemapparatuur, bedrijven die onderdelen leveren en degenen binnen overheidsinstanties die verantwoordelijk zijn voor het waarborgen van de integriteit van verkiezingsapparatuur – kunnen nog steeds integrale maatregelen nemen. stappen ondernemen om deze zeer gevaarlijke dreiging te bestrijden.

Wat desinformatie en desinformatie betreft, is geen van beide een nieuw concept. De praktijk van het verspreiden van verkeerde en desinformatie (ook wel ‘nepnieuws’ genoemd) gaat terug tot circa 27 v.Chr., toen de toenmalige Romeinse keizer Caesar Augustus leugens verspreidde over zijn aartsvijand, Marcus Antonius, om publieke gunst te verwerven.

"Desinformatie' is de onbedoelde verspreiding van desinformatie. “Desinformatie” is de opzettelijke verspreiding van valse informatie met de bedoeling dat dit gebeurt de publieke opinie misleiden en beïnvloeden. Dit kan kleine stukjes feitelijke informatie bevatten die sterk gemanipuleerd zijn, waardoor verwarring ontstaat en twijfel ontstaat over wat waar is en wat niet.

De afgelopen weken heeft een klerk in Mesa County, Colorado, heeft een niet-schuldig pleidooi gevoerd voor beschuldigingen die op haar betrekking hebben vermeende betrokkenheid met geknoei met verkiezingsapparatuur. Zij wordt samen met een collega verantwoordelijk gehouden voor het verlenen van toegang aan een ongeautoriseerde persoon die harde schijven heeft gekopieerd en toegang heeft gekregen tot wachtwoorden voor een softwarebeveiligingsupdate (de wachtwoorden zijn later online verspreid). De beschuldigde griffiers verspreidden voorafgaand aan het incident publiekelijk desinformatie over de verkiezingsveiligheid.

In Georgië hebben verkiezingsfunctionarissen onlangs daartoe besloten stemapparatuur vervangen nadat forensische experts ingehuurd door een pro-Trump-groep werden betrapt op het kopiëren van talloze componenten van de apparatuur, waaronder software en gegevens. Er is niet vastgesteld dat de uitkomst van de verkiezingen beïnvloed is, maar het feit dat er een compromis is gesloten zaait twijfel en roept de vraag op: hoe en waar kunnen de gestolen gegevens opnieuw worden gebruikt om verkiezingen te beïnvloeden?

En in februari 2022 besloten verkiezingsfunctionarissen in de staat Washington daartoe verwijder inbraakdetectiesoftware van stemmachines en beweerde dat de apparaten deel uitmaakten van een linkse complottheorie om kiezers te bespioneren.

En helaas maakt het overwicht aan publieke platforms waarop iedereen zijn mening over een onderwerp kan uiten – zelfs als het geen greintje feitelijke informatie is – het eenvoudig voor die stem om gehoord te worden. Het gevolg is dat er voortdurend publieke vragen worden gesteld over de waarheidsgetrouwheid van alle informatie en gegevens.

De hoeveelheid des- en desinformatie die kan worden verspreid, groeit evenredig met het oppervlak van cyberaanvallen. Redelijkerwijs geldt dat hoe meer plaatsen mensen informatie (van welke soort dan ook) kunnen posten, delen, leuk vinden en becommentariëren, hoe breder en verder deze zich zal verspreiden, waardoor identificatie en inperking moeilijker worden.

Wees proactief in de strijd tegen desinformatie

Het is onnodig om te zeggen dat het het beste is om proactief te zijn bij het bouwen van systemen, het inzetten van tools en het implementeren van cyberbeveiligingscontroles. Maar aanvallen zijn ook onvermijdelijk, waarvan sommige succesvol zullen zijn. Om het vertrouwen te behouden is het absoluut noodzakelijk om snelle, betrouwbare identificatie- en herstelmechanismen in te stellen die de gemiddelde tijd voor detectie en reactie verkorten.

Aanbevolen praktijken die deze naderende dreiging zullen vertragen, zijn onder meer:

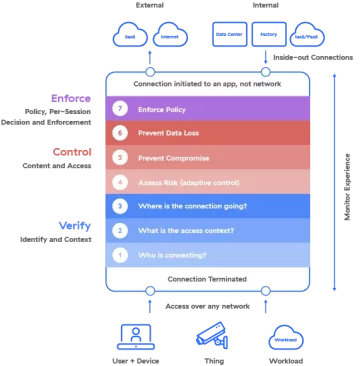

- Bewaak de infrastructuur voortdurend: Identificeer alle relevante systemen die in gebruik zijn, wie/wat deze systemen gebruikt en hoe deze systemen worden gebruikt. Stel basislijnen in voor gebruikelijke en verwachte activiteit en controleer vervolgens op afwijkende activiteit. Zoek bijvoorbeeld naar ongewoon hoge activiteitsniveaus van systeem- of gebruikersaccounts. Dit kan erop wijzen dat een kwaadwillende gebruiker een account heeft overgenomen, of dat bots worden gebruikt om systemen te verstoren of desinformatie te verzenden.

- Test alle systemen: Of het nu gaat om de software/hardware die wordt gebruikt in stemmachines of om de mensen die geautoriseerde toegang hebben/nodig hebben, test op kwetsbaarheden en zwakheden, pas waar mogelijk herstel toe en evalueer gaandeweg eventuele geïdentificeerde problemen.

- Controleer wie toegang heeft tot systemen: Pas multifactor-authenticatie toe om accountovername te voorkomen en verifieer menselijke versus bot-activiteit om het kwaadwillige gebruik van bots bij het verspreiden van desinformatie te helpen voorkomen.

- Profiel: Begrijp de meest waarschijnlijke doelwitten/onderwerpen van verkiezingsgerelateerde mis-/desinformatie. Dit zijn vaak spraakmakende individuen of organisaties met sterke politieke standpunten (en uiteraard de kandidaten zelf). Het kan nodig zijn om strengere beveiligingscontroles op de accounts van deze individuen te plaatsen om te beschermen tegen gegevenslekken, accountovername, lastercampagnes, enz. Gebruik dezelfde methoden voor het beschermen van systemen/tools/technologieën die bedreigingsactoren gebruiken om valse informatie te creëren en te verspreiden.

- Machine learning toepassen: Bestudeer digitale persona's, botactiviteit en door AI gegenereerde campagnes. Gebruik basislijnen voor ‘normaal’ gedrag als contrast met afwijkend gedrag. Machine learning kan ook worden gebruikt voor trefwoordtargeting: het identificeren van bepaalde woorden of zinsneden die worden gebruikt door mensen die desinformatie en desinformatie propageren. Wanneer problematisch taalgebruik wordt gebruikt – of taal wordt gevonden die aangeeft dat er mogelijk een aanval in de planning zit – markeer dan de activiteit of automatiseer beveiligingscontroles om deze te laten analyseren en verwijderen of in quarantaine plaatsen.

Het is helaas zo dat mensen machines voor hun eigen voordeel zullen blijven manipuleren. En in de huidige samenleving worden machines gebruikt om het menselijk denken te beïnvloeden. Als het om verkiezingen en verkiezingsveiligheid gaat, moeten we ons net zo sterk concentreren op de manier waarop machines worden gebruikt om het stemgerechtigde publiek te beïnvloeden. Wanneer deze ‘invloed’ komt in de vorm van desinformatie en desinformatie, kunnen cyberbeveiligingsprofessionals een enorme hulp zijn bij het stoppen van de verspreiding.