Amazon QuickSight is een schaalbare, serverloze, insluitbare, door machine learning aangedreven business intelligence (BI)-service die is gebouwd voor de cloud. Met QuickSight kunt u eenvoudig interactieve BI-dashboards maken en publiceren die inzichten op basis van Machine Learning bevatten. QuickSight-dashboards zijn toegankelijk vanaf elk apparaat en kunnen naadloos worden geïntegreerd in uw applicaties, portalen en websites.

QuickSight biedt verschillende bronnen voor gegevens, inclusief maar niet beperkt tot Amazone Athene, Amazon roodverschuiving, Amazon eenvoudige opslagservice (Amazon S3) en Sneeuwvlok. Dit bericht presenteert oplossingen waarmee u Snowflake kunt instellen als gegevensbron voor QuickSight, ongeacht uw netwerkconfiguratievereisten.

We behandelen de volgende configuraties van Snowflake als gegevensbron voor QuickSight:

- QuickSight-verbinding met Snowflake via AWS PrivateLink

- QuickSight-verbinding met Snowflake via AWS PrivateLink en virtual private cloud (VPC)-peering (dezelfde regio)

- QuickSight-verbinding met Snowflake via AWS PrivateLink en VPC-peering (regiooverschrijdend)

- QuickSight-verbinding met Snowflake (openbaar netwerk)

Voorwaarden

Om deze oplossing te voltooien, hebt u het volgende nodig:

- Een AWS-account

- De AWS-opdrachtregelinterface (AWS CLI) geïnstalleerd op uw werkstation (voor instructies, zie (Installeren, bijwerken en verwijderen van de AWS CLI versie 2)

- Een Enterprise-editie QuickSight-account

- Een Snowflake-account

- Een Snowflake-database en -tabel

- Een Sneeuwvlokkenmagazijn

- Voldoende AWS Identiteits- en toegangsbeheer (IAM)-rechten om VPC-eindpunten, beveiligingsgroepen, routetabellen en Amazon Route 53 gehoste zones en resourcerecordsets

QuickSight-verbinding met Snowflake via AWS PrivateLink

Eerst laten we u zien hoe u verbinding kunt maken met Snowflake met QuickSight via AWS PrivateLink. Het volgende diagram illustreert de oplossingsarchitectuur.

Stel de Snowflake AWS PrivateLink-integratie in

Om te beginnen doorlopen we het inschakelen van AWS PrivateLink voor uw Snowflake-account. Dit omvat het lokaliseren van bronnen in uw AWS-account, toegang tot de Snowflake-gebruikersinterface en het maken van een ondersteuningsaanvraag bij Snowflake.

- Identificeer de VPC die u wilt gebruiken om de AWS PrivateLink-integratie in te stellen. Om dit te doen, haalt u een lijst met VPC's op vanaf de opdrachtregel en haalt u vervolgens het

VpcIdelement uit het resulterende JSON-object voor de gewenste VPC. Zie de volgende code:

- Haal uw AWS-account-ID op. In dit bericht wordt ervan uitgegaan dat het account dat u target, uw standaardaccount is in uw AWS CLI-configuratie.

- Als je meerdere accounts instelt, herhaal dan deze stappen voor alle accounts en VPC's (dit bericht gaat ervan uit dat je één account en VPC instelt en gebruikt dit als context voor de toekomst).

- Neem contact op Ondersteuning voor sneeuwvlokken met uw AWS-account-ID, VPC-ID en de bijbehorende account-URL die u gebruikt om toegang te krijgen tot Snowflake (bijvoorbeeld

<account id>.snowflakecomputing.com).

AWS PrivateLink inschakelen voor uw Snowflake-account kan het maximaal twee werkdagen duren.

- Nadat AWS PrivateLink is ingeschakeld, haalt u de AWS PrivateLink-configuratie voor uw regio op door de volgende opdracht uit te voeren in een Snowflake-werkblad en haalt u vervolgens de waarden op voor

privatelink-account-urlenprivatelink_ocsp-urlvan het resulterende JSON-object. Voorbeelden van elke waarde zijn als volgt:

- Bewaar deze waarden in een teksteditor voor later gebruik.

Vervolgens configureren we het VPC-eindpunt op de Amazon virtuele privécloud (Amazon VPC) console maak alle vereiste beveiligingsgroepen.

- Kies op de Amazon VPC-console Eindpunten in het navigatiemenu.

- Kies Eindpunt maken.

- kies Zoek AWS-service op naam.

- Voor Service Name, voer de waarde in voor

privatelink-vpce-iddie we eerder hebben opgehaald. - Kies Controleren.

Er verschijnt een groene waarschuwing met “Servicenaam gevonden” en de VPC- en subnet-opties worden automatisch uitgebreid.

Afhankelijk van de regio die u target, kan het resulterende scherm een andere regionaam weergeven.

- Kies hetzelfde VPC-ID dat u naar Snowflake heeft verzonden.

- Selecteer de subnetten waar u eindpunten wilt maken.

AWS raadt aan om meer dan één subnet te gebruiken voor hoge beschikbaarheid.

- Voor Beveiligingsgroep, kiezen Maak een nieuwe beveiligingsgroep aan.

Hiermee opent u de Beveiligingsgroepen pagina op de Amazon VPC-console in een nieuw tabblad.

- Kies Maak een beveiligingsgroep.

- Geef uw nieuwe beveiligingsgroep een naam (bijvoorbeeld

quicksight-doc-snowflake-privatelink-connection) en beschrijving. - Kies de VPC ID die u in voorgaande stappen heeft gebruikt.

Vervolgens voegt u twee regels toe die verkeer van binnen uw VPC naar dit VPC-eindpunt toestaan.

- Haal het CIDR-blok op voor uw beoogde VPC:

- Kies Voeg de regel in de Inkomende regels

- Kies HTTPS voor het type laat u de bron staan als Eigenen voer de waarde in die is opgehaald uit het voorgaande

describe-vpcsoproep (bijvoorbeeld 10.0.0.0/16). - Kies Voeg de regel in de Inkomende regels

- Kies HTTP voor het type laat u de bron staan als Eigenen voer de waarde in die is opgehaald uit het voorgaande

describe-vpcs - Kies Maak een beveiligingsgroep.

- Haal de beveiligingsgroep-ID op van de nieuw gemaakte beveiligingsgroep.

- Verwijder op de configuratiepagina van het VPC-eindpunt de standaardbeveiligingsgroep.

- Zoek en selecteer de nieuwe beveiligingsgroep-ID.

- Kies Eindpunt maken.

U wordt omgeleid naar een pagina met een link naar uw VPC-eindpuntconfiguratie, gespecificeerd door de VPC-ID. Op de volgende pagina vindt u een link waarmee u de volledige configuratie kunt bekijken.

- Haal het bovenste record uit de DNS-namenlijst op.

Dit kan worden onderscheiden van andere DNS-namen omdat het alleen de regionaam bevat (zoals us-west-2), en geen beschikbaarheidszone-letternotatie (zoals us-west-2a).

- Bewaar dit record in een teksteditor voor later gebruik.

Configureer DNS voor Snowflake-eindpunten in uw VPC

Voer de volgende stappen uit om uw Snowflake-eindpunten te configureren:

- Kies op de Route 53-console Gehoste zones in het navigatievenster.

- Kies Gehoste zone maken.

- Voor Domeinnaam, voer de waarde in waarvoor u hebt opgeslagen

privatelink-account-urluit de voorgaande stappen.

In dit veld verwijderen we de Snowflake-account-ID uit de DNS-naam en gebruiken we alleen de waarde die begint met de Regio-ID (bijvoorbeeld <region>.privatelink.snowflakecomputing.com). We maken later een resourcerecord voor het subdomein.

- Voor Typeselecteer Privé gehoste zone.

Het is mogelijk dat uw regiocode dat niet is us-west-2; verwijs naar de DNS-naam die Snowflake aan u heeft geretourneerd.

- In het VPC's die moeten worden gekoppeld aan de gehoste zone sectie, kies de regio waarin uw VPC zich bevindt en de VPC-ID die u in de voorgaande stappen hebt gebruikt.

- Kies Gehoste zone maken.

Volgende. we maken twee records: één voor privatelink-account-url en een voor privatelink_ocsp-url.

- Op de Gehoste zones pagina, kies Maak een recordset.

- Voor Recordnaam, voer uw Snowflake-account-ID in (de eerste acht tekens in

privatelink-account-url). - Voor Recordtype, kiezen CNAME.

- Voor WaardeVoer de DNS-naam in voor het regionale VPC-eindpunt dat we in de vorige sectie hebben opgehaald.

- Kies Maak records.

- Herhaal deze stappen voor het OCSP-record dat we hebben genoteerd

privatelink-ocsp-urleerder, te beginnen metocspvia de Snowflake-ID van acht tekens voor de recordnaam (bijvoorbeeldocsp.xxxxxxxx).

Configureer een binnenkomend Route 53-resolver-eindpunt voor uw VPC

QuickSight maakt geen gebruik van de standaard AWS-resolver (de .2-resolver van de VPC). Om privé-DNS vanuit QuickSight om te zetten, moet u Route 53-resolver-eindpunten instellen.

Eerst maken we een beveiligingsgroep voor het inkomende eindpunt van de Route 53-resolver.

- Op de Beveiligingsgroepen pagina van de Amazon VPC-console, kies Maak een beveiligingsgroep.

- Voer een naam in voor uw beveiligingsgroep (bijvoorbeeld

quicksight-doc-route53-resolver-sg) en een beschrijving. - Kies de VPC-ID die in de voorgaande stappen is gebruikt.

- Maak regels die DNS (poort 53) via UDP en TCP toestaan vanuit het VPC CIDR-blok.

- Kies Maak een beveiligingsgroep.

- Noteer de beveiligingsgroep-ID, omdat we nu een regel toevoegen om verkeer naar de VPC-eindpuntbeveiligingsgroep toe te staan.

Nu maken we het inkomende eindpunt van de Route 53-resolver voor onze VPC.

- Kies op de Route 53-console Inkomend eindpunt in het navigatievenster.

- Kies Inkomend eindpunt maken.

- Voor Eindpuntnaam, voer een naam in (bijvoorbeeld

quicksight-inbound-resolver). - Voor VPC in de regio, kies de VPC-ID die in de voorgaande stappen is gebruikt.

- Voor Beveiligingsgroep voor het eindpunt, kies de beveiligingsgroep-ID die u eerder hebt opgeslagen.

- In het IP-adres sectie, kies twee Beschikbaarheidszones en subnetten en vertrek Gebruik een IP-adres dat automatisch wordt geselecteerd gekozen.

- Kies Verzenden.

- Kies het inkomende eindpunt nadat het is gemaakt en noteer de twee IP-adressen voor de solvers.

Sluit een VPC aan op QuickSight

Om een VPC aan QuickSight te koppelen, voert u de volgende stappen uit:

- Op de Beveiligingsgroepen pagina van de Amazon VPC-console, kies Maak een beveiligingsgroep.

- Voer een naam in (bijvoorbeeld

quicksight-snowflake-privatelink-sg) en een beschrijving. - Kies de VPC-ID die in de voorgaande stappen is gebruikt.

Beveiligingsgroepen voor QuickSight verschillen van andere beveiligingsgroepen doordat ze staatloos zijn in plaats van stateful. Dit betekent dat u retourverkeer van de beoogde beveiligingsgroep expliciet moet toestaan. De regel voor inkomend verkeer in uw beveiligingsgroep moet verkeer op alle poorten toestaan. Dit is nodig omdat het bestemmingspoortnummer van alle inkomende retourpakketten is ingesteld op een willekeurig toegewezen poortnummer. Voor meer informatie, zie Inkomende regels.

- Kies Maak een beveiligingsgroep.

- Noteer de beveiligingsgroep-ID, omdat we nu een regel toevoegen om verkeer naar de VPC-eindpuntbeveiligingsgroep toe te staan.

- Op de Beveiligingsgroepen pagina, zoek naar de beveiligingsgroep-ID die wordt gebruikt voor het VPC-eindpunt.

- Kies Bewerk inkomende regels.

- Voeg regels toe voor zowel HTTPS- als HTTP-verkeer, met behulp van de beveiligingsgroep-ID voor de beveiligingsgroep die u als bron hebt gemaakt.

- Kies Bewaar regels.

Vervolgens gaan we naar de QuickSight-console om de VPC-verbinding te configureren.

- Navigeer naar de QuickSight-console.

- Kies de gebruikersnaam en kies Beheer QuickSight.

- Kies in het navigatievenster Beheer VPC-verbindingen.

- Kies Voeg een VPC-verbinding toe.

- Voor VPC-verbindingsnaam, voer een naam in (bijvoorbeeld

snowflake-privatelink). - Voor VPC-ID, kies de VPC die in de voorgaande stappen is gebruikt.

- Voor Subnet-ID, kiest u een van de subnetten met een VPC-eindpunt, zoals opgegeven toen u het eindpunt eerder maakte.

- Voor Beveiligingsgroep-IDVoer de ID in van de beveiligingsgroep die u hebt gemaakt.

- Voor DNS-resolver-eindpunten, voert u de twee IP-adressen in voor het inkomende oplossingseindpunt dat u eerder hebt gemaakt.

- Kies creëren.

Stel een Snowflake-gegevensbron in via de VPC

Voer de volgende stappen uit om een Snowflake-gegevensbron in te stellen.

- Kies op de QuickSight-console datasets op de navigatiepagina.

- Kies Nieuwe dataset.

- Kies de optie Sneeuwvlok.

- Voor Naam gegevensbron, voer een naam in (bijvoorbeeld

snowflake). - Voor Connectie type¸ kies de VPC-verbinding die u eerder heeft aangemaakt (

snowflake-privatelink). - Voor Database server, ga naar binnen

privatelink-account-url. - Voor Database naam, voer de naam van uw database in.

- Voor Magazijn, voer de naam in van een actief Snowflake-magazijn.

- Voor GebruikersnaamVoer uw Snowflake-gebruikersnaam in.

- Voor WachtwoordVoer uw Snowflake-wachtwoord in.

- Kies Bevestigen.

- Na succesvolle validatie kiest u Maak een gegevensbron.

Creëer uw eerste QuickSight-dashboard

In deze sectie behandelen we het maken van een gegevensset in QuickSight en het vervolgens gebruiken van deze gegevens in een visualisatie. We gebruiken een dummy-dataset met informatie over fictieve werknemers.

- Voor Schema, kies uw schema.

- Voor Tafels, selecteer uw tafels.

- Kies kies.

In het Voltooi het maken van datasets In de sectie kunt u bepalen of QuickSight uw gegevensset in SPICE importeert om de queryprestaties te verbeteren of direct uw gegevens opvraagt telkens wanneer een dashboard wordt geladen. Voor meer informatie over SPICE, zie Gegevens importeren in SPICE.

- Voor dit bericht selecteren we Importeer naar SPICE voor snellere analyses.

- Kies Visualiseer.

Nu we het schema, de tabel en de SPICE-configuratie voor de dataset hebben, kunnen we onze eerste visualisatie maken.

- Kies een veld uit de lijst met beschikbare velden. Voor dit bericht kiezen we Plaats.

- Kies een visualisatie in het Visuele typen

Dit is slechts een indicatie van de visualisatiemogelijkheden van QuickSight. Voor meer informatie, zie Werken met Amazon QuickSight Visuals.

Vervolgens behandelen we een netwerkconfiguratie waarmee QuickSight kan worden verbonden met de ene VPC met AWS PrivateLink in een andere VPC, en gebruiken we VPC-peering om QuickSight in staat te stellen de AWS PrivateLink-verbinding te gebruiken.

QuickSight-verbinding met Snowflake via AWS PrivateLink en VPC-peering binnen dezelfde regio

In deze sectie laten we u zien hoe u verbinding kunt maken met Snowflake met QuickSight met twee VPC's die zijn peered en AWS PrivateLink. Het volgende diagram illustreert de oplossingsarchitectuur.

VPC-peering instellen

Eerst maken we de VPC-peeringverbinding vanaf de aanvragende VPC.

- Op de Peering-verbindingen pagina van de Amazon VPC-console, kies Peeringverbinding maken.

- Voor Selecteer een lokale VPC om mee te peerenKies de VPC waarin u uw Snowflake AWS PrivateLink-verbinding hebt geconfigureerd.

- In het Selecteer een andere VPC om mee te peeren sectie laat u de standaardopties staan Account en Regio (Mijn account en Deze regio, Respectievelijk).

- Voor VPC (Accepteren)kiest u de VPC waarmee uw QuickSight is verbonden.

- Kies Peeringverbinding maken.

Vervolgens accepteren wij de VPC-verbinding van de accepterende VPC.

- Op de Peering-verbindingen pagina, selecteer de verbinding die u hebt gemaakt.

- Op de Acties menu, kies ACCEPTEREN.

- Bekijk de informatie over het verzoek. Als alles er goed uitziet, kies dan Ja, accepteren.

Vervolgens configureren we DNS om tussen de twee VPC's op te lossen.

- Op de Peering-verbindingen pagina, kiest u uw nieuwe peeringverbinding.

- Op de DNS tabblad, controleer of de twee opties worden weergegeven als invalide.

Als ze zijn ingeschakeld, kunt u doorgaan naar de stappen voor het maken van routetabellen.

- Op de Acties menu, kies DNS-instellingen bewerken.

Hiervoor moet op uw VPC de DNS-hostnaam en -resolutie zijn ingeschakeld.

- Schakel beide selectievakjes in om toe te staan dat DNS wordt omgezet vanuit zowel de acceptor- als de aanvrager-VPC's.

- Kies Bespaar.

Maak vervolgens de routetabelinvoer aan, zodat routes tussen de twee VPC's kunnen worden doorgegeven.

- Op de Routetabellen pagina, kiest u de routetabellen in uw aanvragende VPC.

- Op de weg tabblad, kies Routes bewerken.

- Voeg een route toe voor het CIDR-blok dat uw peer-VPC gebruikt (voor dit bericht, 172.31.0.0/16).

- Kies Routes opslaan.

- Herhaal dit voor de routetabellen in uw accepter-VPC.

Configureer DNS in de accepter-VPC

In deze sectie associëren we de accepter-VPC die met dezelfde privé gehoste zone is als de aanvrager-VPC (<region>.privatelink.snowflakecomputing.com).

- Kies op de Route 53-console Gehoste zones in het navigatievenster.

- Selecteer de gehoste zone

<region>.privatelink.snowflakecomputing.comEn kies Edit. - In het VPC's die moeten worden gekoppeld aan de gehoste zone sectie, kies VPC toevoegen.

- Kies de regio en de VPC-ID die zijn gekoppeld aan de acceptor-VPC.

- Kies Wijzigingen opslaan.

Configureer de inkomende eindpunten van de Route 53-resolver in de accepter-VPC

Voer de volgende stappen uit om de inkomende eindpunten van uw Route 53-resolver te configureren:

- Op de Beveiligingsgroepen pagina van de Amazon VPC-console, kies Maak een beveiligingsgroep.

- Voer een naam in (bijvoorbeeld

quicksight-doc-route53-resolver-sg) en een beschrijving. - Kies de VPC-ID die in de voorgaande stappen is gebruikt.

- Maak regels die DNS (poort 53) via UDP en TCP toestaan vanuit het VPC CIDR-blok (voor dit bericht, 172.31.0.0/16).

- Kies Maak een beveiligingsgroep.

- Noteer de beveiligingsgroep-ID, omdat we nu een regel toevoegen om verkeer naar de VPC-eindpuntbeveiligingsgroep toe te staan.

Vervolgens hebben we het inkomende eindpunt Route 53 voor deze VPC ingesteld.

- Kies op de Route 53-console Inkomend eindpunt in het navigatievenster.

- Kies Inkomend eindpunt maken.

- Voer een naam in voor het eindpunt (bijvoorbeeld

quicksight-inbound-resolver). - Voor VPC in de regiokiest u de VPC-ID voor de accepter-VPC.

- Voor Beveiligingsgroep, kies de beveiligingsgroep-ID die u eerder hebt opgeslagen.

- In het IP-adres sectie, selecteer twee Beschikbaarheidszones en subnetten en vertrek Gebruik een IP-adres dat automatisch wordt geselecteerd

- Kies Verzenden.

- Kies het inkomende eindpunt nadat het is gemaakt.

- Nadat het inkomende eindpunt is ingericht, noteert u de twee IP-adressen voor de solvers.

Verbind de accepter-VPC met QuickSight

Om te beginnen moeten we een beveiligingsgroep voor QuickSight maken om verkeer naar de inkomende eindpunten van de Route 53-resolver, het VPC-eindpunt voor AWS PrivateLink en verkeer binnen het lokale netwerk toe te staan.

- Op de Beveiligingsgroepen pagina van de Amazon VPC-console, kies Maak een beveiligingsgroep.

- Voer een naam in (bijvoorbeeld

quicksight-snowflake-privatelink-vpc-peering-sg) en een beschrijving. - Kies de VPC-ID voor de accepter-VPC.

- Maak de volgende ingangsregels:

-

- Eén regel voor het lokale netwerk voor alle TCP-poorten (bijvoorbeeld 172.31.0.0/16).

- Eén regel die DNS-verkeer van de beveiligingsgroep voor het inkomende eindpunt van de Route 53-resolver toestaat voor alle TCP-poorten.

- Eén regel die DNS-verkeer van de beveiligingsgroep toestaat voor het inkomende eindpunt van de Route 53-resolver voor alle UDP-poorten.

- Eén regel die verkeer toestaat naar de beveiligingsgroep voor het VPC-eindpunt (dat zich in de peer-VPC bevindt).

Zoals eerder besproken verschillen beveiligingsgroepen voor QuickSight van andere beveiligingsgroepen. U moet retourverkeer van de beoogde beveiligingsgroep expliciet toestaan, en de regel voor binnenkomend verkeer in uw beveiligingsgroep moet verkeer op alle poorten toestaan. Voor meer informatie, zie Inkomende regels.

Vervolgens wijzigen we de beveiligingsgroep voor het inkomende eindpunt van de Route 53-resolver om verkeer toe te staan van de beveiligingsgroep die we hebben gemaakt.

- Op de Beveiligingsgroepen Zoek op de pagina naar de beveiligingsgroep-ID die wordt gebruikt voor het inkomende eindpunt van de Route 53-resolver.

- Kies Bewerk inkomende regels.

- Voeg regels toe voor zowel DNS over UDP als DNS over TCP, waarbij u de beveiligingsgroep-ID gebruikt voor de beveiligingsgroep die we voor QuickSight als bron hebben gemaakt.

- Kies Bewaar regels.

Wijzig vervolgens de beveiligingsgroep die is gemaakt voor het VPC-eindpunt voor de AWS PrivateLink-verbinding.

- Op de Beveiligingsgroepen pagina, zoek naar de beveiligingsgroep-ID die wordt gebruikt voor het VPC-eindpunt voor de AWS PrivateLink-verbinding.

- Kies Bewerk inkomende regels.

- Voeg regels toe voor zowel HTTPS als HTTP, met behulp van de beveiligingsgroep-ID voor de beveiligingsgroep die voor QuickSight als bron is gemaakt.

- Kies Bewaar regels.

Vervolgens zetten we de VPC-verbinding op in QuickSight.

- Kies op de QuickSight-console de gebruikersnaam en kies Beheer QuickSight.

- Kies in het navigatievenster Beheer VPC-verbindingen.

- Kies Voeg een VPC-verbinding toe.

- Voor VPC-verbindingsnaam¸ voer een naam in (bijvoorbeeld

snowflake-privatelink-vpc-peering). - Voor subnet, kiest u een subnet-ID met een routetabel met een peering-verbinding met de aanvragende VPC waar de AWS PrivateLink-verbinding zich bevindt.

- Voor Beveiligingsgroep-IDVoer de ID in van de eerder gemaakte beveiligingsgroep.

- Voor DNS-resolver-eindpunten, voert u de twee IP-adressen in voor het inkomende oplossingseindpunt dat u hebt gemaakt.

- Kies creëren.

Stel een Snowflake-gegevensbron in QuickSight in via de VPC

Voer de volgende stappen uit om een Snowflake-gegevensbron in QuickSight in te stellen:

- Kies op de QuickSight-console datasets in het navigatievenster.

- Kies Nieuwe dataset.

- Kies de optie Sneeuwvlok.

- Voer een gegevensbronnaam in (bijvoorbeeld

snowflake-dataset). - Kies de VPC-verbinding die u heeft gemaakt (

snowflake-privatelink). - Voor Database server, voer de

privatelink-account-url. - Voor Database naam, voer de naam van uw database in.

- Voor Magazijn, voer de naam in van een actief Snowflake-magazijn.

- Voor GebruikersnaamVoer uw Snowflake-gebruikersnaam in.

- Voor WachtwoordVoer uw Snowflake-wachtwoord in.

- Kies Bevestigen.

- Na succesvolle validatie kiest u Maak een gegevensbron.

Voor stappen om een dashboard te maken, zie de eerdere sectie, Creëer uw eerste QuickSight-dashboard.

In de volgende sectie behandelen we een vergelijkbare netwerkconfiguratie, met het verschil dat we VPC-peering over meerdere regio's gebruiken.

QuickSight-verbinding met Snowflake via AWS PrivateLink en VPC-peering tussen regio's

In deze sectie laten we u zien hoe u verbinding kunt maken met Snowflake met QuickSight via AWS PrivateLink met twee VPC's die in verschillende regio's zijn gekoppeld.

We verwijzen in dit bericht algemeen naar regio's, waarbij we de regio met de Snowflake AWS PrivateLink-verbinding aanduiden als Regio A en de regio waarin QuickSight is ingesteld als Regio B.

Het volgende diagram illustreert onze oplossingsarchitectuur.

Stel VPC-peering in tussen twee regio's

Eerst maken we de VPC-peeringverbinding vanaf de aanvragende VPC.

- Navigeer naar de Peering-verbindingen pagina op de Amazon VPC-console in regio B (de regio waarin u QuickSight wilt gebruiken om dashboards te implementeren).

- Kies Peeringverbinding maken.

- In het Selecteer een lokale VPC om mee te peeren sectie, voor VPC (aanvrager)Kies de VPC waarmee u QuickSight heeft aangesloten of gaat koppelen.

- Voor Selecteer een andere VPC om mee te peerenselecteer Mijn account en Een andere regio.

- Kies de regio waarin uw Snowflake AWS PrivateLink-verbinding bestaat.

- Voor VPC-ID (acceptant)Voer de VPC-ID in voor de VPC waarin uw Snowflake AWS PrivateLink bestaat.

- Kies Peeringverbinding maken.

- Kopieer de VPC-peering-verbindings-ID zodat we deze gemakkelijk kunnen vinden in de volgende stappen (het lijkt erop dat

pcx-xxxxxxxxxxxx).

Vervolgens accepteren we de VPC-peeringverbinding van de regio waarin u uw AWS PrivateLink-verbinding hebt gemaakt.

- Navigeer naar de Amazon VPC-console in regio A (waar uw Snowflake AWS PrivateLink-verbinding bestaat).

- Zoek en selecteer de peeringverbinding die u hebt gemaakt.

- Op de Acties menu, kies Accepteer verzoek.

- Bekijk de informatie over het verzoek. Als alles er goed uitziet, kies dan Ja, accepteren.

Vervolgens configureren we DNS om tussen de twee VPC's op te lossen.

- Op de Peering-verbindingen pagina van de Amazon VPC-console, kies uw nieuw gemaakte VPC-peeringverbinding.

- Op de DNS tabblad, controleer of de twee opties worden weergegeven invalide.

Als ze zijn ingeschakeld, gaat u verder met de stappen voor het maken van routetabellen.

- Op de Acties menu, kies DNS-instellingen bewerken.

Hiervoor moet op uw VPC de DNS-hostnaam en -resolutie zijn ingeschakeld.

- Schakel beide selectievakjes in om toe te staan dat DNS wordt omgezet van zowel de accepter- als de aanvrager-VPC's.

- Kies Bespaar.

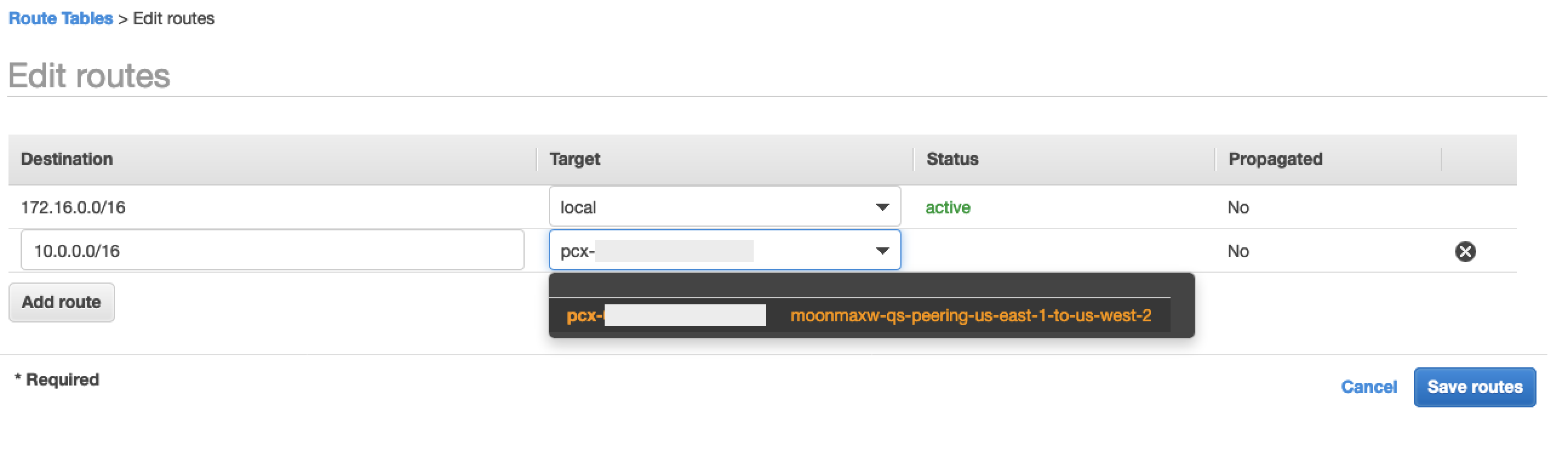

Vervolgens maken we de routetabelinvoer zodat routes kunnen worden doorgegeven tussen de twee VPC's voor regio B.

- Navigeer naar de Amazon VPC-console in Regio B (de regio waarin u QuickSight wilt gebruiken om dashboards te implementeren).

- Kies in het navigatievenster Routetabellen.

- Selecteer de routetabellen in uw aanvragende VPC.

- Op de weg tabblad, kies Routes bewerken.

- Voeg een route toe voor het CIDR-blok dat uw peer-VPC gebruikt (voor dit bericht is 10.0.0.0/16 het CIDR-blok voor de VPC waarin de Snowflake AWS PrivateLink-verbinding zich bevindt).

- Kies Routes opslaan.

Maak vervolgens de routetabelinvoer aan, zodat routes kunnen worden doorgegeven tussen de twee VPC's voor regio A.

- Navigeer naar de Amazon VPC-console in regio A (waar uw Snowflake AWS PrivateLink-verbinding bestaat).

- Herhaal de voorgaande stappen en gebruik het CIDR-blok voor de peer-VPC (in dit bericht, 172.16.0.0/16).

Configureer DNS in de VPC in regio B

Eerst moeten we de VPC in regio B (waar u QuickSight implementeert) koppelen aan dezelfde privé gehoste zone als de VPC in regio A waar uw Snowflake AWS PrivateLink-verbinding bestaat (<region>.privatelink.snowflakecomputing.com).

- Kies op de Route 53-console Gehoste zones in het navigatievenster.

- Selecteer de privé gehoste zone

<region>.privatelink.snowflakecomputing.comEn kies Edit. - In het VPC's die moeten worden gekoppeld aan de gehoste zone sectie, kies VPC toevoegen.

- Kies de regio en de VPC-ID die zijn gekoppeld aan de acceptor-VPC.

- Kies Wijzigingen opslaan.

Configureer het inkomende eindpunt van de Route 53-resolver voor uw VPC in regio B

Voer de volgende stappen uit om het inkomende eindpunt van de oplosser in regio B te configureren:

- Op de Beveiligingsgroepen pagina op de Amazon VPC-console, kies Maak een beveiligingsgroep.

- Voer een naam in (bijvoorbeeld

quicksight-doc-route53-resolver-sg) en een beschrijving. - Kies de VPC-ID die in de voorgaande stappen is gebruikt.

- Maak regels die DNS (poort 53) via UDP en TCP toestaan vanuit het VPC CIDR-blok (voor dit bericht, 172.16.0.0/16).

- Kies Maak een beveiligingsgroep.

- Noteer de beveiligingsgroep-ID, omdat we nu een regel toevoegen om verkeer naar de VPC-eindpuntbeveiligingsgroep toe te staan.

Vervolgens hebben we het inkomende eindpunt Route 53 voor deze VPC ingesteld.

- Kies op de Route 53-console Inkomend eindpunt in het navigatievenster.

- Kies Inkomend eindpunt maken.

- Voer een naam in voor het eindpunt (bijvoorbeeld

quicksight-inbound-resolver). - Voor VPC in de regio, kies de VPC-ID die in de voorgaande stappen is gebruikt.

- Voor Beveiligingsgroep, kiest u de beveiligingsgroep-ID uit de vorige stap.

- In het IP-adres sectie, selecteer twee Beschikbaarheidszones en subnetten en vertrek Gebruik een IP-adres dat automatisch wordt geselecteerd

- Kies Verzenden.

- Kies het inkomende eindpunt nadat het is gemaakt.

- Nadat het inkomende eindpunt is ingericht, noteert u de twee IP-adressen voor de solvers.

Verbind de VPC met QuickSight in regio B

Om te beginnen moeten we een beveiligingsgroep voor QuickSight maken om verkeer naar de inkomende eindpunten van de Route 53-resolver, het VPC-eindpunt voor AWS PrivateLink en verkeer binnen het lokale netwerk toe te staan.

- Op de Beveiligingsgroepen pagina van de Amazon VPC-console in Regio B, kies Maak een beveiligingsgroep.

- Voer een naam in (bijvoorbeeld

quicksight-snowflake-sg) en een beschrijving. - Kies de VPC-ID voor de VPC waar u eerder de VPC-peeringverbinding hebt gemaakt.

- Maak de volgende ingangsregels:

-

- Eén voor het lokale netwerk alle TCP-poorten (bijvoorbeeld 172.16.0.0/16).

- Eén regel die DNS-verkeer van de beveiligingsgroep voor het inkomende eindpunt van de Route 53-resolver toestaat voor alle TCP-poorten.

- Eén regel die DNS-verkeer van de beveiligingsgroep toestaat voor het inkomende eindpunt van de Route 53-resolver voor alle UDP-poorten.

- Eén die verkeer voor alle TCP-poorten toestaat naar het CIDR-blok voor de VPC in regio A, waar uw Snowflake AWS PrivateLink-verbinding bestaat (voor dit bericht, 10.0.0.0/16).

Zoals eerder besproken verschillen beveiligingsgroepen voor QuickSight van andere beveiligingsgroepen. U moet retourverkeer van de beoogde beveiligingsgroep expliciet toestaan, en de regel voor binnenkomend verkeer in uw beveiligingsgroep moet verkeer op alle poorten toestaan. Voor meer informatie, zie Inkomende regels.

Vervolgens wijzigen we de beveiligingsgroep voor het inkomende eindpunt van de Route 53-resolver in regio B om verkeer toe te staan van de beveiligingsgroep die we hebben gemaakt.

- Op de Beveiligingsgroepen Zoek op de pagina naar de beveiligingsgroep-ID die wordt gebruikt voor het inkomende eindpunt van de Route 53-resolver.

- Kies Bewerk inkomende regels.

- Voeg regels toe voor zowel DNS over UDP als DNS over TCP, met behulp van het CIDR-blok voor de VPC in regio B (voor dit bericht, 172.16.0.0/16).

- Kies Bewaar regels.

Vervolgens moeten we de beveiligingsgroep wijzigen die we gebruiken voor de AWS PrivateLink-verbinding.

- Navigeer naar de Beveiligingsgroepen pagina op de Amazon VPC-console in regio A.

- Zoek naar de beveiligingsgroep-ID die wordt gebruikt voor het VPC-eindpunt voor de AWS PrivateLink-verbinding.

- Kies Bewerk inkomende regels.

- Voeg regels toe voor zowel HTTPS als HTTP, waarbij u het CIDR-blok voor de VPC in regio B als bron gebruikt (voor dit bericht, 172.16.0.0/16).

- Kies Bewaar regels.

Tenslotte zetten we de QuickSight VPC-verbinding op.

- Navigeer naar de QuickSight-console in regio B.

- Kies de gebruikersnaam en kies Beheer QuickSight.

- Kies in het navigatievenster Beheer VPC-verbinding.

- Kies Voeg een VPC-verbinding toe.

- Voor VPC-verbindingsnaam, voer een verbindingsnaam in (bijvoorbeeld

snowflake-privatelink-cross-region). - Voor VPC-IDkiest u de VPC-ID van de VPC in Regio B.

- Voor subnet, kiest u een subnet-ID van de VPC in regio B die een routetabel heeft met een peering-verbinding met de VPC waar de AWS PrivateLink-verbinding zich bevindt.

- Voor Beveiligingsgroep-IDVoer de ID in van de beveiligingsgroep die u hebt gemaakt.

- Voor DNS-resolver-eindpunten, voert u de twee IP-adressen in voor het eerder gemaakte inkomende oplossingseindpunt.

- Kies creëren.

Stel een Snowflake-gegevensbron in QuickSight in via de VPC

Voer de volgende stappen uit om een Snowflake-gegevensbron in QuickSight in te stellen:

- Kies op de QuickSight-console datasets in het navigatievenster.

- Kies Nieuwe dataset.

- Kies de optie Sneeuwvlok.

- Voer een naam in voor uw gegevensbron (bijvoorbeeld

snowflake-dataset). - Kies de VPC-verbinding die u heeft gemaakt (

snowflake-privatelink). - Voor Database server, voer de

privatelink-account-url. - Voor Database naam, voer de naam van uw database in.

- Voor Magazijn, voer de naam in van een actief Snowflake-magazijn.

- Voor GebruikersnaamVoer uw Snowflake-gebruikersnaam in.

- Voor WachtwoordVoer uw Snowflake-wachtwoord in.

- Kies Bevestigen.

- Na succesvolle validatie kiest u Maak een gegevensbron.

Voor stappen om een dashboard te maken, zie de eerdere sectie, Creëer uw eerste QuickSight-dashboard.

Voor onze laatste configuratie bespreken we hoe u een QuickSight-verbinding met Snowflake kunt opzetten zonder AWS PrivateLink.

QuickSight-verbinding met Snowflake zonder AWS PrivateLink

In deze sectie laten we u zien hoe u verbinding kunt maken met Snowflake met QuickSight zonder AWS PrivateLink te gebruiken.

- Kies op de QuickSight-console datasets in het navigatievenster.

- Kies Nieuwe dataset.

- Kies de optie Sneeuwvlok.

- Voer een gegevensbronnaam in (bijvoorbeeld

snowflake-dataset). - Laat het verbindingstype staan Openbaar netwerk.

- Voor Database naam, voer de naam van uw database in.

- Voer voor uw databaseserver de URL in die u gebruikt om in te loggen op uw Snowflake (

xxxxxxxx.snowflakecomputing.com). - Voor Magazijn, voer de naam in van een actief Snowflake-magazijn.

- Voor GebruikersnaamVoer uw Snowflake-gebruikersnaam in.

- Voor WachtwoordVoer uw Snowflake-wachtwoord in.

- Kies Bevestigen.

- Kies Maak een gegevensbron.

Voor stappen om een dashboard te maken, zie de eerdere sectie, Creëer uw eerste QuickSight-dashboard.

Opruimen

Als uw werk met QuickSight, Snowflake en PrivateLink voltooid is, verwijder het inkomende eindpunt van uw Route53-resolver, Route 53 privé-hostzoneEn VPC-eindpunt voor Snowflake om extra kosten te voorkomen.

Conclusie

In dit bericht hebben we vier scenario's besproken voor het verbinden van QuickSight met Snowflake als gegevensbron met behulp van AWS PrivateLink voor connectiviteit in drie verschillende scenario's: dezelfde VPC, met VPC-peering in dezelfde regio, en met VPC-peering tussen regio's. We hebben ook besproken hoe u QuickSight met Snowflake kunt verbinden zonder AWS PrivateLink.

Nadat u de gegevensbron heeft ingesteld, kunt u meer inzicht krijgen in uw gegevens door deze in te stellen ML-inzichten Stel in QuickSight grafische weergaven van uw gegevens in met behulp van QuickSight visualsof mee gegevens uit meerdere datasets, evenals alle andere QuickSight-functies.

Over de auteur

Maxwell-maan is een Senior Solutions Architect bij AWS en werkt samen met Independent Software Vendors (ISV's) om hun applicaties op AWS te ontwerpen en te schalen. Buiten zijn werk is Maxwell vader van twee katten, is hij een fervent supporter van de Wolverhampton Wanderers Football Club en wacht hij geduldig op een nieuwe golf skamuziek.

Maxwell-maan is een Senior Solutions Architect bij AWS en werkt samen met Independent Software Vendors (ISV's) om hun applicaties op AWS te ontwerpen en te schalen. Buiten zijn werk is Maxwell vader van twee katten, is hij een fervent supporter van de Wolverhampton Wanderers Football Club en wacht hij geduldig op een nieuwe golf skamuziek.

Bosco Albuquerque is een Sr Partner Solution Architect bij AWS en heeft meer dan 20 jaar ervaring in het werken met database- en analyseproducten, van leveranciers van zakelijke databases en cloudproviders, en heeft grote technologiebedrijven geholpen bij het ontwerpen van oplossingen voor data-analyse en heeft technische teams geleid bij het ontwerpen en het implementeren van data-analyseplatforms en dataproducten.

Bosco Albuquerque is een Sr Partner Solution Architect bij AWS en heeft meer dan 20 jaar ervaring in het werken met database- en analyseproducten, van leveranciers van zakelijke databases en cloudproviders, en heeft grote technologiebedrijven geholpen bij het ontwerpen van oplossingen voor data-analyse en heeft technische teams geleid bij het ontwerpen en het implementeren van data-analyseplatforms en dataproducten.

- '

- "

- 100

- 11

- 7

- 9

- toegang

- Account

- Extra

- Alles

- Het toestaan

- Amazone

- analytics

- toepassingen

- architectuur

- beschikbaarheid

- AWS

- grens

- bedrijfsdeskundigen

- business intelligence

- Bellen

- Katten

- Cloud

- club

- code

- Bedrijven

- aansluitingen

- Connectiviteit

- Wij creëren

- dashboards

- gegevens

- gegevens Analytics

- Database

- Design

- dns

- editor

- medewerkers

- Endpoint

- Endpoint security

- Engineering

- Enterprise

- Uitvouwen

- Voordelen

- vergoedingen

- Velden

- Voornaam*

- Voetbal

- Naar voren

- vol

- Groen

- Groep

- Hoge

- Hoe

- How To

- HTTPS

- IAM

- Identiteit

- Inclusief

- informatie

- inzichten

- integratie

- Intelligentie

- interactieve

- IP

- IP-adres

- IT

- Groot

- LED

- Beperkt

- Lijn

- LINK

- Lijst

- lokaal

- beweging

- Muziek

- namen

- Navigatie

- netwerk

- Aanbod

- opent

- Keuze

- Opties

- bestellen

- Overige

- partner

- Wachtwoord

- prestatie

- platforms

- havens

- privaat

- Producten

- publiek

- publiceren

- archief

- Voorwaarden

- hulpbron

- Resources

- weg

- reglement

- lopend

- Scale

- scherm

- Ontdek

- veiligheid

- gekozen

- Serverless

- reeks

- het instellen van

- Eenvoudig

- So

- Software

- Oplossingen

- begin

- mediaopslag

- subdomeinen

- geslaagd

- ondersteuning

- Oppervlak

- Technologie

- De Bron

- niet de tijd of

- verkeer

- ui

- waarde

- vendors

- Bekijk

- Virtueel

- visualisatie

- Magazijn

- Wave

- websites

- binnen

- Mijn werk

- jaar