EEN ROGUES' GALERIJ

Rogue softwarepakketten. Rogue "systeembeheerders". Rogue keyloggers. Rogue authenticatoren.

Geen audiospeler hieronder? Luisteren direct op Soundcloud.

Met Doug Aamoth en Paul Ducklin. Intro en outro muziek door Edith Mudge.

Je kunt naar ons luisteren op Soundcloud, Apple Podcasts, Google Podcasts, Spotify, stikster en overal waar goede podcasts te vinden zijn. Of laat de URL van onze RSS-feed in je favoriete podcatcher.

LEES DE TRANSCRIPT

DOUG. Oplichting, frauduleuze 2FA-apps en we hebben nog niet het laatste van LastPass gehoord.

Dat alles, en meer, op de Naked Security-podcast.

[MUZIEK MODEM]

Welkom bij de podcast, allemaal.

Ik ben Doug Aamoth; hij is Paul Ducklin.

Paul, hoe gaat het vandaag?

EEND. Koud, Doug.

Blijkbaar wordt maart kouder dan februari.

DOUG. We hebben hier hetzelfde probleem, dezelfde uitdaging.

Dus maak je geen zorgen - ik heb een heel interessant Deze week in de technische geschiedenis segment.

Deze week, op 05 maart 1975, vond de eerste bijeenkomst van de Homebrew Computer Club plaats in Menlo Park, Californië, georganiseerd door Fred Moore en Gordon French.

Tijdens de eerste bijeenkomst bespraken zo'n 30 technologieliefhebbers onder meer de Altair.

En ongeveer een jaar later, op 01 maart 1976, kwam Steve Wozniak opdagen voor een vergadering met een printplaat die hij had gemaakt, met als doel de plannen weg te geven.

Steve Jobs praatte hem eruit, en de twee begonnen Apple.

En de rest is geschiedenis, Paul.

EEND. Nou, het is zeker geschiedenis, Doug!

Altaïr, toch?

Wow!

De computer die Bill Gates overhaalde om te stoppen met Harvard.

En op ware ondernemerswijze vertrok hij samen met Paul Allen en Monty Davidoff – ik denk dat dat het trio was dat de Altair Basic schreef – naar New Mexico.

Ga werken bij de hardwareleverancier in Albuquerque!

DOUG. Misschien iets dat misschien geen geschiedenis gaat schrijven...

... we beginnen de show met een ongekunsteld maar interessant zwendel campagne, Paulus.

NPM JavaScript-pakketten misbruikt om scambait-links in bulk te maken

EEND. Ja, ik heb dit opgeschreven op Naked Security, Doug, onder de kop NPM JavaScript-pakketten misbruikt om scambait-links in bulk te maken (het is veel woordenrijker om te zeggen dan het leek op het moment dat ik het schreef)…

... omdat ik vond dat het een interessante invalshoek was op het soort webeigendom dat we meestal direct en alleen associëren met zogenaamde supply chain-broncode-aanvallen.

En in dit geval dachten de boeven: “Hé, we willen geen vergiftigde broncode verspreiden. We houden niet van dat soort aanvallen op de toeleveringsketen. Waar we naar op zoek zijn, is slechts een reeks links waarop mensen kunnen klikken en die geen argwaan wekken.”

Dus als je een webpagina wilt die iemand kan bezoeken met een heleboel links naar onbetrouwbare sites... zoals "Krijg hier je gratis Amazon-bonuscodes" en "Krijg je gratis bingo-spins" - er waren er letterlijk tienduizenden van...

…waarom kiest u niet voor een site als de NPM Package Manager en maakt u een hele reeks pakketten aan?

Dan hoef je niet eens HTML te leren, Doug!

Je zou gewoon de goede oude Markdown kunnen gebruiken, en daar heb je in wezen een mooie, betrouwbare bron van links waar je naartoe kunt klikken.

En die links die ze gebruikten, voor zover ik kan nagaan, gingen naar in wezen niet-verdachte blogsites, community-sites, wat dan ook, die ongemodereerde of slecht gemodereerde opmerkingen hadden, of waar ze gemakkelijk accounts konden aanmaken en vervolgens opmerkingen konden maken. waar links in zaten.

Dus ze bouwen in feite een ketting van schakels die geen argwaan zouden wekken.

DOUG. Daarom hebben we een advies: Klik niet op gratis links, zelfs niet als u merkt dat u geïnteresseerd of geïntrigeerd bent.

EEND. Dat is mijn advies, Doug.

Misschien zijn er enkele gratis codes, of misschien zijn er coupons die ik zou kunnen krijgen... misschien kan het geen kwaad om er eens naar te kijken.

Maar als daar een soort gelieerde advertentie-inkomsten aan verbonden zijn, die de koks verdienen door u nep naar een bepaalde site te lokken?

Het maakt niet uit hoe minuscuul het bedrag is dat ze verdienen, waarom zou je ze iets voor niets geven?

Dat is mijn advies.

"De beste manier om stoten te vermijden is er niet zijn", zoals altijd.

DOUG. [LACHT] En dan hebben we: Vul geen online enquêtes in, hoe onschuldig ze ook lijken.

EEND. Ja, dat hebben we al vaak gezegd op Naked Security.

Voor zover je weet, geef je misschien je naam hier, je telefoonnummer daar, misschien geef je je geboortedatum aan iets voor een gratis geschenk daar, en denk je: "Wat is het kwaad?"

Maar als al die informatie daadwerkelijk in één gigantische emmer terechtkomt, dan krijgen de boeven na verloop van tijd steeds meer informatie over u, soms met gegevens die heel moeilijk te veranderen zijn.

U kunt morgen een nieuwe creditcard krijgen, maar het is een stuk moeilijker om een nieuwe verjaardag te krijgen of te verhuizen!

DOUG. En last but not least: Voer geen blogs of community-sites uit die niet-gemodereerde berichten of opmerkingen toestaan.

En als iemand ooit bijvoorbeeld een WordPress-site heeft gerund, is de gedachte om niet-gemodereerde reacties toe te staan gewoonweg verbluffend, want er zullen er duizenden zijn.

Het is een epidemie.

EEND. Zelfs als je een geautomatiseerde anti-spamming-service op je reactiesysteem hebt, zal dat geweldig werk doen...

... maar laat de andere dingen niet door en denk: "Oh, nou, ik zal teruggaan en het verwijderen, als ik zie dat het er achteraf onbetrouwbaar uitziet", omdat, zoals je zei, het epidemische proporties heeft ...

DOUG. Dat is een fulltime baan, ja!

EEND. …en dat is al eeuwen zo.

DOUG. En je was in staat, ik ben verheugd om te zien, om te werken in twee van onze favoriete mantra's hier in de buurt.

Aan het einde van het artikel: Denk na voordat je klikten: In geval van twijfel…

EEND. … geef het niet uit.

Het is echt zo simpel als dat.

DOUG. Over uitdelen gesproken, drie jongeren naar verluidt ging er met miljoenen vandoor aan afpersingsgeld:

EEND. Ja.

Ze zijn in Nederland opgepakt voor misdaden die ze zouden zijn begonnen te plegen... Ik denk dat het twee jaar geleden is, Doug.

En ze zijn nu 18 jaar, 21 jaar en 21 jaar oud.

Ze waren dus vrij jong toen ze begonnen.

En de hoofdverdachte, die 21 jaar oud is… de politie beweert dat hij ongeveer tweeënhalf miljoen euro heeft verdiend.

Dat is veel geld voor een jongere, Doug.

Het is voor iedereen veel geld!

DOUG. Ik weet niet wat je verdiende toen je 21 was, maar ik verdiende niet zoveel, zelfs niet in de buurt. [LACHT]

EEND. Misschien twee euro vijftig per uur? [GELACH]

Het lijkt erop dat hun modus operandi niet was om met ransomware te eindigen, maar om jou achter te laten met de *dreiging* van ransomware omdat ze er al in zaten.

Dus ze kwamen binnen, ze pleegden alle gegevensdiefstal, en in plaats van echt de moeite te nemen om je bestanden te versleutelen, klinkt het alsof ze zouden zeggen: "Kijk, we hebben de gegevens; we kunnen terugkomen en alles ruïneren, of je kunt betalen.

En de eisen lagen tussen de € 100,000 en € 700,000 per slachtoffer.

En als het waar is dat een van hen de afgelopen twee jaar € 2,500,000 verdiende met zijn cybercriminaliteit, kun je je voorstellen dat ze waarschijnlijk nogal wat slachtoffers hebben gechanteerd om te betalen, uit angst voor wat er aan het licht zou komen...

DOUG. We hebben hier gezegd: "We gaan niet oordelen, maar we dringen er bij mensen op aan niet te betalen in gevallen als deze, of in gevallen als ransomware."

En met een goede reden!

Want in dit geval constateert de politie dat het betalen van de afpersing niet altijd lukte.

Ze zeiden:

In veel gevallen werden gestolen gegevens online gelekt, zelfs nadat de getroffen bedrijven hadden betaald.

EEND. Dus. als je ooit dacht: "Ik vraag me af of ik erop kan vertrouwen dat die jongens de gegevens niet lekken, of dat ze niet online verschijnen?"...

…Ik denk dat je daar je antwoord hebt!

En houd er rekening mee dat het misschien niet zo is dat deze specifieke boeven gewoon ultra-dubbelzinnig waren, en dat ze het geld toch namen en lekten.

We weten niet dat * zij * noodzakelijkerwijs de mensen waren die het lekten.

Ze hadden zelf zo slecht kunnen zijn in beveiliging dat ze het hebben gestolen; ze moesten het ergens neerleggen; en terwijl ze aan het onderhandelen waren, zeiden ze: "We zullen de gegevens verwijderen"...

... voor zover we weten, kan iemand anders het in de tussentijd hebben gestolen.

En dat is altijd een risico, dus betalen voor stilte komt zelden goed uit.

DOUG. En we hebben meer en meer van dit soort aanvallen gezien waarbij ransomware er eigenlijk een beetje rechttoe rechtaan uitziet: “Betaal me voor de decoderingssleutel; jij betaalt mij; Ik geef het aan jou; je kunt je bestanden ontgrendelen.

Welnu, nu gaan ze naar binnen en zeggen: "We gaan niets op slot doen, of we gaan het op slot doen, maar we gaan het ook online lekken als je niet betaalt..."

EEND. Ja, het zijn drie soorten afpersing, nietwaar?

Er is: "We hebben uw bestanden op slot gedaan, betalen het geld of uw bedrijf blijft ontsporen."

Er is: 'We hebben uw bestanden gestolen. Betaal of we lekken ze, en dan komen we misschien toch terug om je te ransomwaren.'

En er is de dubbele grond die sommige oplichters lijken te waarderen, waar ze je gegevens stelen *en* ze de bestanden versleutelen, en ze zeggen: "Je kunt net zo goed betalen om je bestanden te decoderen, en zonder extra kosten, Doug, wij zal de gegevens ook verwijderen!”

Dus, kun je ze vertrouwen?

Nou, hier is je antwoord...

Waarschijnlijk niet!

DOUG. Oké, ga erheen en lees daarover.

Er is meer inzicht en context onderaan dat artikel... Paul, je deed een interview met onze eigen Peter Mackenzie, die hier bij Sophos de Director of Incident Response is. (Vol afschrift beschikbaar.)

Geen audiospeler hieronder? Luisteren direct op Soundcloud.

En, zoals we in dit soort gevallen altijd zeggen, als u hier last van heeft, meld de activiteit dan aan de politie, zodat ze zoveel mogelijk informatie hebben om hun zaak samen te stellen.

Ik ben blij te kunnen melden dat we zeiden dat we het in de gaten zouden houden; we deden; en we hebben een LastPass-update:

LastPass: Keylogger op pc thuis leidde tot gekraakte wachtwoordkluis van bedrijf

EEND. Dat hebben we inderdaad, Doug!

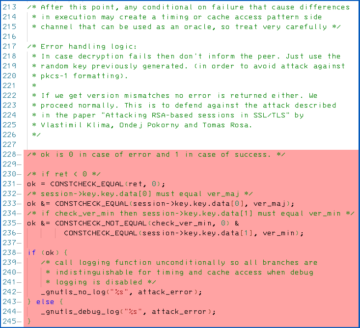

Dit geeft aan hoe de inbreuk op hun bedrijfswachtwoorden ervoor zorgde dat de aanval van een "klein ding" waar ze de broncode kregen naar iets dramatischer ging.

LastPass lijkt te hebben uitgezocht hoe dat werkelijk is gebeurd... en in dit rapport zijn er effectief, zo niet woorden van wijsheid, op zijn minst waarschuwende woorden.

En ik herhaalde, in het artikel dat ik hierover schreef, wat we zeiden podcast van vorige week promovideo, Doug, namelijk:

"Hoe eenvoudig de aanval ook was, het zou een gedurfd bedrijf zijn dat zou beweren dat niet één van hun gebruikers ooit voor dit soort dingen zou trappen..."

Luister nu - Leer meer!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Naakte beveiliging (@NakedSecurity) 24 februari 2023

Helaas lijkt het erop dat een van de ontwikkelaars, die toevallig het wachtwoord had om de wachtwoordkluis van het bedrijf te ontgrendelen, een soort media-gerelateerde software draaide die ze niet hadden gepatcht.

En de boeven konden er een exploit tegen gebruiken... om een keylogger te installeren, Doug!

Waaruit ze natuurlijk dat supergeheime wachtwoord haalden dat de volgende fase van de vergelijking opende.

Als je ooit van de term hebt gehoord laterale beweging – dat is een jargonterm die je veel zult horen.

De analogie die je hebt met conventionele criminaliteit is...

..kom binnen in de lobby van het gebouw; een beetje rondhangen; sluip dan een hoek van het beveiligingskantoor binnen; wacht in de schaduw zodat niemand je ziet tot de bewakers een kopje thee gaan zetten; ga dan naar de plank naast het bureau en pak een van die toegangskaarten; dat brengt je naar de beveiligde ruimte naast de badkamer; en daarin vind je de sleutel van de kluis.

Je ziet hoe ver je kunt komen, en dan bedenk je waarschijnlijk wat je nodig hebt, of wat je gaat doen, om de volgende stap te zetten, enzovoort.

Pas op voor de keylogger, Doug! [LACHT]

DOUG. Ja!

EEND. Goede, ouderwetse, niet-ransomware-malware is [A] springlevend en [B] kan net zo schadelijk zijn voor uw bedrijf.

DOUG. Ja!

En we hebben natuurlijk wat advies.

Patch vroeg, patch vaak en patch overal.

EEND. Ja.

LastPass was erg beleefd en flapte er niet uit: "Het was XYZ-software die de kwetsbaarheid had."

Als ze hadden gezegd: "Oh, de gehackte software was X"...

…dan zouden mensen die X niet hadden zeggen: “Ik kan me terugtrekken uit blue alert; Ik gebruik die software niet.”

Daarom zeggen we niet alleen vroeg patchen, maar vaak patchen... maar *overal* patchen.

Alleen het patchen van de software die LastPass beïnvloedde, zal niet voldoende zijn in uw netwerk.

Het moet iets zijn dat je de hele tijd doet.

DOUG. En dan hebben we dit al eerder gezegd, en we zullen het blijven zeggen tot de zon brandt: Schakel 2FA in waar je maar kunt.

EEND. Ja.

Het is *geen* wondermiddel, maar het betekent in ieder geval dat wachtwoorden alleen niet genoeg zijn.

Het legt de lat dus niet helemaal hoger, maar het maakt het de boeven er zeker niet gemakkelijker op.

DOUG. En ik geloof dat we dit onlangs hebben gezegd: Wacht niet met het wijzigen van inloggegevens of het resetten van 2FA-seeds na een succesvolle aanval.

EEND. Zoals we al eerder hebben gezegd, een regel die zegt: "Je moet je wachtwoord wijzigen - verander om de verandering, doe het hoe dan ook elke twee maanden"...

… daar zijn we het niet mee eens.

We denken gewoon dat iedereen daardoor een slechte gewoonte aanleert.

Maar als u denkt dat er een goede reden zou kunnen zijn om uw wachtwoorden te wijzigen, ook al is het een echte pijn in de nek om het te doen...

…als je denkt dat het zou kunnen helpen, waarom zou je het dan niet gewoon doen?

Als je een reden hebt om het veranderingsproces te starten, ga dan gewoon door met het hele proces.

Stel het niet uit / doe het vandaag nog.

[STIL] Zie je wat ik daar deed, Doug?

DOUG. Perfect!

Oké, laten we op de blijven onderwerp van 2FA.

We zien een piek in frauduleuze 2FA-apps in beide app stores.

Zou dit kunnen komen door de Twitter 2FA kerfuffle, of een andere reden?

Pas op voor frauduleuze 2FA-apps in de App Store en Google Play - laat u niet hacken!

EEND. Ik weet niet of het specifiek te wijten is aan de Twitter 2FA-kerfuffle, waar Twitter om welke reden dan ook heeft gezegd: “Ooh, we gaan geen tweefactorauthenticatie via sms meer gebruiken, tenzij je ons geld betaalt.!

En aangezien de meerderheid van de mensen geen Twitter Blue-badgehouders zullen zijn, zullen ze moeten overstappen.

Dus ik weet niet of dat heeft geleid tot een golf van malafide apps in de App Store en Google Play, maar het heeft zeker de aandacht getrokken van een aantal onderzoekers die goede vrienden zijn met Naked Security: @mysk_co, als je ze op Twitter wilt vinden.

Ze dachten: "Ik wed dat veel mensen op dit moment op zoek zijn naar 2FA-authenticatie-apps. Ik vraag me af wat er gebeurt als je naar de App Store of Google Play gaat en gewoon typt Authenticator-app? "

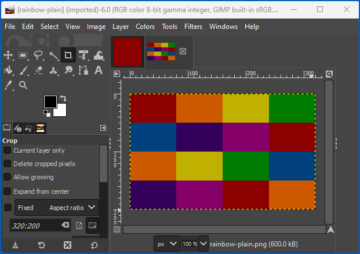

En als je naar het artikel gaat over Naked Security, getiteld “Beware rogue 2FA apps”, zie je een screenshot dat die onderzoekers hebben gemaakt.

Het is gewoon rij na rij na rij identiek uitziende authenticators. [LACHT]

DOUG. [LACHT] Ze zijn allemaal gebeld Authenticator, allemaal met een slot en een schild!

EEND. Sommigen van hen zijn legitiem, en sommige niet.

Vervelend. Toen ik ging - zelfs nadat dit in het nieuws was gekomen ... toen ik naar de App Store ging, was de beste app die naar voren kwam, voor zover ik kon zien, een van deze malafide apps.

En ik was echt verrast!

Ik dacht: "Crikey - deze app is ondertekend op naam van een zeer bekend Chinees gsm-bedrijf."

Gelukkig zag de app er nogal onprofessioneel uit (de formulering was erg slecht), dus ik geloofde geen moment dat het echt dit gsm-bedrijf was.

Maar ik dacht: "Hoe zijn ze er in vredesnaam in geslaagd om een code-ondertekeningscertificaat te krijgen op naam van een legitiem bedrijf, terwijl ze duidelijk geen documentatie zouden hebben gehad om te bewijzen dat zij dat bedrijf waren?" (Ik zal de naam niet noemen.)

Toen las ik de naam heel aandachtig ... en het was in feite een typosquat, Doug!

Een van de letters in het midden van het woord had, hoe zal ik het zeggen, een zeer vergelijkbare vorm en grootte als die van het echte bedrijf.

En dus had het vermoedelijk de geautomatiseerde tests doorstaan.

Het kwam niet overeen met een bekende merknaam waarvoor iemand al een certificaat voor codeondertekening had.

En zelfs ik moest het twee keer lezen... ook al wist ik dat ik naar een frauduleuze app keek, omdat mij was opgedragen daarheen te gaan!

Op Google Play kwam ik ook een app tegen waar ik op werd geattendeerd door de kerels die dit onderzoek deden...

... dat is er een die je niet alleen vraagt om $ 40 per jaar te betalen voor iets dat je gratis in iOS kunt inbouwen, of rechtstreeks vanuit de Play Store met de naam van Google erop gratis.

Het stal ook de startzaden voor uw 2FA-accounts en uploadde ze naar het analyseaccount van de ontwikkelaar.

Hoe zit dat, Doug?

Dus dat is op zijn best extreme incompetentie.

En in het slechtste geval is het gewoon ronduit kwaadaardig.

En toch, daar was het… topresultaat toen de onderzoekers in de Play Store gingen kijken, vermoedelijk omdat ze er een klein beetje reclameliefde op spetterden.

Onthoud dat als iemand dat startzaadje krijgt, dat magische ding dat in de QR-code staat wanneer je app-gebaseerde 2FA instelt...

…ze kunnen de juiste code voor je genereren, voor elk inlogvenster van 30 seconden in de toekomst, voor altijd en altijd, Doug.

Zo simpel is het.

Dat gedeelde geheim is *letterlijk* de sleutel tot al je toekomstige eenmalige codes.

DOUG. En we hebben een opmerking van een lezer over dit malafide 2FA-verhaal.

Naked Security-lezer LR merkt gedeeltelijk op:

Ik heb Twitter en Facebook eeuwen geleden gedumpt.

Aangezien ik ze niet gebruik, moet ik me zorgen maken over de situatie met twee factoren?

EEND. Ja, dat is een intrigerende vraag, en het antwoord is, zoals gewoonlijk, "Dat hangt ervan af."

Zeker als je geen Twitter gebruikt, kun je nog steeds slecht kiezen als het gaat om het installeren van een 2FA-app…

… en misschien ben je eerder geneigd om er een te gaan halen, nu is 2FA in het nieuws vanwege het Twitter-verhaal, dan weken, maanden of jaren geleden.

En als je *gaat* kiezen voor 2FA, zorg er dan voor dat je het zo veilig mogelijk doet.

Ga niet gewoon zoeken en downloaden wat de meest voor de hand liggende app lijkt, want hier is sterk bewijs dat je jezelf heel erg in gevaar zou kunnen brengen.

Zelfs als u zich in de App Store of op Google Play bevindt en niet een of andere verzonnen app die u ergens anders vandaan hebt gehaald, sideloadt!

Dus als u op sms gebaseerde 2FA gebruikt maar geen Twitter heeft, hoeft u er niet vanaf te schakelen.

Als u ervoor kiest om dit te doen, zorg er dan voor dat u uw app verstandig kiest.

DOUG. Oké, geweldig advies en heel erg bedankt, LR, voor het insturen.

Als je een interessant verhaal, opmerking of vraag hebt die je wilt indienen, lezen we die graag in de podcast.

U kunt een e-mail sturen naar tips@sophos.com, u kunt vriendelijk reageren op een van onze artikelen, of u kunt contact met ons opnemen op social media: @nakedsecurity.

Dat is onze show voor vandaag – heel erg bedankt voor het luisteren.

Voor Paul Ducklin, ik ben Doug Aamoth, ik herinner je eraan tot de volgende keer om...

BEIDE. Blijf veilig!

[MUZIEK MODEM]

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. Toegang hier.

- Bron: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- in staat

- Over

- toegang

- Account

- accounts

- over

- activiteit

- werkelijk

- Ad

- advies

- Aangesloten

- Na

- tegen

- Leeftijden

- het richten

- Alarm

- Alles

- vermeende

- naar verluidt

- Het toestaan

- alleen

- al

- in orde

- altijd

- Amazone

- onder

- bedragen

- analytics

- en

- beantwoorden

- overal

- gebruiken

- app store

- app stores

- verschijnen

- Apple

- apps

- GEBIED

- rond

- arresteren

- dit artikel

- artikelen

- Associëren

- aanvallen

- Aanvallen

- aandacht

- audio

- authenticatie

- auteur

- geautomatiseerde

- Beschikbaar

- vermijd

- terug

- slecht

- slecht

- bars

- basis-

- Eigenlijk

- Beer

- omdat

- vaardigheden

- wezen

- geloofd wie en wat je bent

- onder

- BEST

- Wedden

- tussen

- Bill

- Bill Gates

- bingo

- geboorte

- Beetje

- Chantage

- Blog

- blogs

- Blauw

- blauwe badge

- boord

- pin

- Bonus

- Onder

- merk

- overtreding

- Gebouw

- bebouwd

- bedrijfsdeskundigen

- Californië

- Dit betekent dat we onszelf en onze geliefden praktisch vergiftigen.

- Campagne

- Kan krijgen

- kaart

- Kaarten

- geval

- gevallen

- veroorzaakt

- zeker

- certificaat

- keten

- uitdagen

- verandering

- lading

- Chinese

- Kies

- aanspraak maken op

- duidelijk

- Sluiten

- club

- code

- Codes

- COM

- hoe

- commentaar

- opmerkingen

- gemeenschap

- Bedrijven

- afstand

- computer

- betrokken

- verband

- voortzetten

- conventioneel

- politie

- Hoek

- Bedrijfs-

- kon

- coupon

- cursus

- gebarsten

- en je merk te creëren

- aangemaakt

- Geloofsbrieven

- Credits

- creditkaart

- misdaden

- Crooks

- beker

- cyberafpersing

- gegevens

- Datum

- decoderen

- definitief

- verrukt

- eisen

- afhankelijk

- ontwikkelaars

- DEED

- moeilijk

- direct

- Director

- bespreken

- verdelen

- documentatie

- Nee

- Dont

- beneden

- Download

- dramatisch

- Val

- Vroeg

- verdiend

- aarde

- gemakkelijker

- gemakkelijk

- effectief

- genoeg

- liefhebbers

- entrepreneurial

- Epidemie

- in wezen

- Euro

- Zelfs

- OOIT

- Alle

- alles

- bewijzen

- Exploiteren

- afpersing

- extra

- extreem

- oog

- Vallen

- ver

- Mode

- angst

- Februari

- weinig

- bedacht

- Bestanden

- vullen

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- Voornaam*

- altijd

- gevonden

- Gratis

- Frans

- vrienden

- oppompen van

- vol

- verder

- toekomst

- Gates

- verzameling

- voortbrengen

- krijgen

- het krijgen van

- reus

- gift

- Geven

- Vrijgevigheid

- Go

- gaan

- goed

- Kopen Google Reviews

- Google Play

- grijpen

- groot

- gehackt

- Hangen

- gebeurd

- gebeurt

- gelukkig

- Hardware

- schadelijk

- harvard

- met

- hoofd

- opschrift

- horen

- gehoord

- hulp

- hier

- geschiedenis

- Hit

- houders

- Home

- gehost

- Hoe

- Echter

- HTML

- HTTPS

- ZIEK

- in

- incident

- incident reactie

- Geneigd zijn

- Inclusief

- incompetentie

- informatie

- inzicht

- installeren

- installeren

- verkrijgen in plaats daarvan

- geïnteresseerd

- interessant

- iOS

- IT

- jargon

- JavaScript

- Jobomschrijving:

- Vacatures

- rechter

- Houden

- sleutel

- Soort

- blijven

- bekend

- Achternaam*

- LastPass

- lekken

- LEARN

- Verlof

- LED

- Legit

- links

- Het luisteren

- Elke kleine stap levert grote resultaten op!

- laden

- lobby

- opgesloten

- Kijk

- keek

- op zoek

- LOOKS

- lot

- liefde

- gemaakt

- magie

- Meerderheid

- maken

- maken

- malware

- beheer

- manager

- veel

- Maart

- Match

- Materie

- middel

- ondertussen

- vergadering

- Mexico

- Midden

- macht

- denken

- Mobile

- mobiele telefoon

- Manier

- moment

- geld

- maanden

- meer

- meest

- beweging

- Muziek

- musical

- Naakte beveiliging

- Naakte beveiligingspodcast

- naam

- namelijk

- nodig

- Noodzaak

- Nederland

- netwerk

- New

- nieuws

- volgende

- aantal

- Voor de hand liggend

- Kantoor

- Oud

- EEN

- online.

- geopend

- bestellen

- Overige

- het te bezitten.

- pakket

- Paketten

- betaald

- Pijn

- wondermiddel

- Park

- deel

- bijzonder

- voorbij

- Wachtwoord

- wachtwoorden

- verleden

- Patch

- patchen

- Paul

- Betaal

- het betalen van

- PC

- Mensen

- misschien

- overgehaald

- Peter

- phone

- kiezen

- plaats

- plannen

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- Play Store

- speler

- Podcast

- podcasts

- Politie

- Berichten

- bereid

- mooi

- Prime

- waarschijnlijk

- probleem

- eigendom

- Bewijzen

- stempel

- zetten

- QR code

- vraag

- rustig

- verhogen

- ransomware

- Lees

- Lezer

- vast

- reden

- redenen

- onlangs

- verwijderen

- herhaling

- verslag

- onderzoekers

- antwoord

- REST

- resultaat

- inkomsten

- Risico

- RIJ

- rss

- ruïneren

- Regel

- lopen

- lopend

- veilig

- veilig

- Zei

- sake

- dezelfde

- zegt

- Ontdek

- Geheim

- beveiligen

- veiligheid

- zaad

- zaden

- te zien

- scheen

- lijkt

- ziet

- segment

- verzending

- -Series

- service

- reeks

- Vorm

- gedeeld

- Plank

- Bermuda's

- tonen

- Zijladen

- Gesigneerd

- het ondertekenen van

- Stilte

- gelijk

- Eenvoudig

- sinds

- website

- Locaties

- situatie

- Maat

- SMS

- sluipen

- So

- Social

- Software

- sommige

- Iemand

- iets

- ergens

- bron

- broncode

- spreken

- specifiek

- aar

- Spotify

- Stadium

- staan

- begin

- gestart

- Start

- blijven

- Stap voor

- Steve

- Steve Wozniak

- Still

- stola

- gestolen

- shop

- winkels

- Verhaal

- eenvoudig

- sterke

- voorleggen

- geslaagd

- Zon

- ontstaat

- Stap over voor slechts

- system

- Thee

- tech

- Technologie

- testen

- De

- De toekomst

- de Nederland

- diefstal

- hun

- zich

- daarom

- ding

- spullen

- Denk

- gedachte

- duizenden kosten

- drie

- Door

- niet de tijd of

- keer

- naar

- vandaag

- samen

- morgen

- top

- waar

- Trust

- vertrouwde

- X

- voor

- openen

- geüpload

- URL

- us

- .

- gebruikers

- Gewelf

- Slachtoffer

- slachtoffers

- Video

- kwetsbaarheid

- wachten

- waarschuwing

- web

- week

- weken

- Wat

- welke

- en

- WIE

- wil

- wijsheid

- Woord

- bewoordingen

- WordPress

- woorden

- Mijn werk

- uitwerken

- Bedrijven

- Slechtst

- zou

- X

- jaar

- jaar

- jong

- Your

- jezelf

- zephyrnet